హ్యాకర్లు తరచుగా దోపిడీపై ఎలా ఆధారపడతారో మేము క్రమం తప్పకుండా వ్రాస్తాము గుర్తింపును నివారించడానికి. వారు అక్షరాలా , используя стандартные средства Windows, тем самым обходя антивирусы и другие утилиты выявления вредоносной активности. Мы, как защитники, теперь вынуждены иметь дело с печальными последствиями таких хитрых техник взлома: удачно расположенный сотрудник может использовать тот же подход для скрытой кражи данных (интеллектуальная собственность компании, номера кредиток). И если он не будет торопиться, а работать медленно и незаметно, будет чрезвычайно сложно — но все же возможно, если применять правильный подход и соответствующие , - అటువంటి కార్యాచరణను గుర్తించడానికి.

మరోవైపు, ఆర్వెల్ యొక్క 1984 నుండి నేరుగా వ్యాపార వాతావరణంలో ఎవరూ పని చేయకూడదనుకుంటున్నందున నేను ఉద్యోగులను దెయ్యంగా చూపించడం ఇష్టం లేదు. అదృష్టవశాత్తూ, అంతర్గత వ్యక్తులకు జీవితాన్ని మరింత కష్టతరం చేసే అనేక ఆచరణాత్మక దశలు మరియు లైఫ్ హక్స్ ఉన్నాయి. మేము పరిశీలిస్తాము రహస్య దాడి పద్ధతులు, కొంత సాంకేతిక నేపథ్యం ఉన్న ఉద్యోగులు హ్యాకర్లు ఉపయోగించారు. మరియు కొంచెం ముందుకు మేము అటువంటి నష్టాలను తగ్గించే ఎంపికలను చర్చిస్తాము - మేము సాంకేతిక మరియు సంస్థాగత ఎంపికలను అధ్యయనం చేస్తాము.

PsExecలో తప్పు ఏమిటి?

ఎడ్వర్డ్ స్నోడెన్, సరిగ్గా లేదా తప్పుగా, అంతర్గత డేటా దొంగతనానికి పర్యాయపదంగా మారింది. మార్గం ద్వారా, పరిశీలించి మర్చిపోవద్దు కొంత కీర్తి హోదాకు కూడా అర్హులైన ఇతర అంతర్గత వ్యక్తుల గురించి. స్నోడెన్ ఉపయోగించిన పద్ధతుల గురించి నొక్కి చెప్పడం విలువైన ఒక ముఖ్యమైన విషయం ఏమిటంటే, మనకు తెలిసినంతవరకు అతను ఇన్స్టాల్ చేయలేదు బాహ్య హానికరమైన సాఫ్ట్వేర్ లేదు!

బదులుగా, స్నోడెన్ కొంచెం సోషల్ ఇంజనీరింగ్ని ఉపయోగించాడు మరియు పాస్వర్డ్లను సేకరించడానికి మరియు ఆధారాలను రూపొందించడానికి సిస్టమ్ అడ్మినిస్ట్రేటర్గా తన స్థానాన్ని ఉపయోగించాడు. సంక్లిష్టంగా ఏమీ లేదు - ఏదీ లేదు , దాడులు లేదా .

సంస్థాగత ఉద్యోగులు ఎల్లప్పుడూ స్నోడెన్ యొక్క ప్రత్యేక స్థానంలో ఉండరు, కానీ "మేయడం ద్వారా మనుగడ" అనే భావన నుండి నేర్చుకోవలసిన అనేక పాఠాలు ఉన్నాయి - గుర్తించదగిన ఏదైనా హానికరమైన చర్యలో పాల్గొనకూడదు మరియు ముఖ్యంగా ఉండాలి. ఆధారాలను ఉపయోగించడంలో జాగ్రత్తగా ఉండండి. ఈ ఆలోచనను గుర్తుంచుకో.

మరియు అతని కజిన్ లెక్కలేనన్ని పెంటెస్టర్లు, హ్యాకర్లు మరియు సైబర్ సెక్యూరిటీ బ్లాగర్లను ఆకట్టుకున్నారు. మరియు mimikatzతో కలిపినప్పుడు, psexec దాడి చేసేవారిని క్లియర్టెక్స్ట్ పాస్వర్డ్ తెలుసుకోవాల్సిన అవసరం లేకుండా నెట్వర్క్లో తరలించడానికి అనుమతిస్తుంది.

Mimikatz LSASS ప్రక్రియ నుండి NTLM హాష్ను అడ్డుకుంటుంది మరియు టోకెన్ లేదా ఆధారాలను పాస్ చేస్తుంది - అని పిలవబడేది. "పాస్ ది హాష్" దాడి - psexecలో, దాడి చేసే వ్యక్తిని మరొక సర్వర్లోకి లాగిన్ చేయడానికి అనుమతిస్తుంది మరొకటి వినియోగదారు. మరియు కొత్త సర్వర్కి ప్రతి తదుపరి తరలింపుతో, దాడి చేసే వ్యక్తి అదనపు ఆధారాలను సేకరిస్తాడు, అందుబాటులో ఉన్న కంటెంట్ కోసం శోధించడంలో దాని సామర్థ్యాల పరిధిని విస్తరిస్తాడు.

నేను మొదట psexecతో పని చేయడం ప్రారంభించినప్పుడు అది నాకు అద్భుతంగా అనిపించింది - ధన్యవాదాలు , psexec యొక్క తెలివైన డెవలపర్ - కానీ అతని గురించి కూడా నాకు తెలుసు సందడి భాగాలు. అతను ఎప్పుడూ రహస్యంగా ఉండడు!

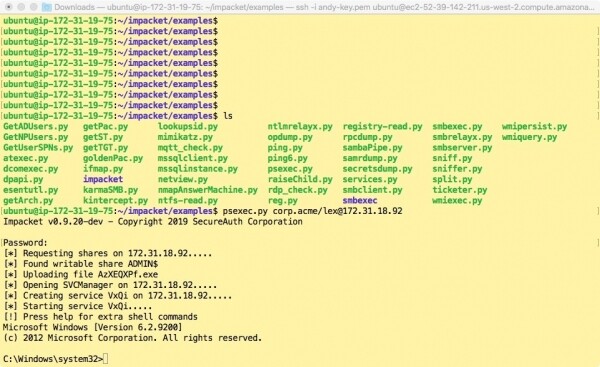

psexec గురించిన మొదటి ఆసక్తికరమైన విషయం ఏమిటంటే ఇది చాలా క్లిష్టతను ఉపయోగిస్తుంది SMB నెట్వర్క్ ఫైల్ ప్రోటోకాల్ Microsoft నుండి. SMBని ఉపయోగించి, psexec బదిలీలు చిన్నవి బైనరీ файлы на целевую систему, помещая их в папку C:Windows.

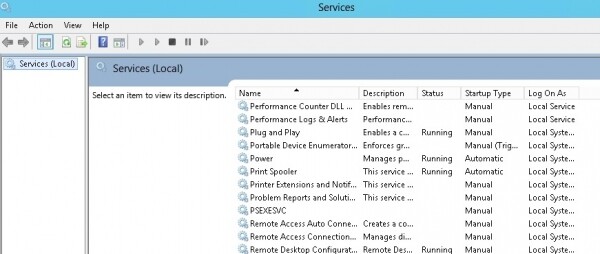

Далее psexec создаёт Windows-службу с помощью скопированного бинарника и запускает её под крайне «неожиданным» именем PSEXECSVC. При этом вы можете реально увидеть всё это, как и я, наблюдая за удалённой машиной (см. ниже).

Визитная карточка Psexec: служба «PSEXECSVC». Она запускает бинарный файл, который был помещён по SMB в папку C:Windows.

చివరి దశగా, కాపీ చేయబడిన బైనరీ ఫైల్ తెరవబడుతుంది RPC కనెక్షన్ к целевому серверу и затем принимает управляющие команды (по умолчанию – через cmd-шелл Windows), запуская их и перенаправляя ввод и вывод на домашнюю машину атакующего. При этом злоумышленник видит базовую командную строку – такую же, как если бы он был подключён напрямую.

చాలా భాగాలు మరియు చాలా ధ్వనించే ప్రక్రియ!

psexec యొక్క సంక్లిష్ట ఇంటర్నల్లు చాలా సంవత్సరాల క్రితం నా మొదటి పరీక్షల సమయంలో నన్ను అబ్బురపరిచిన సందేశాన్ని వివరిస్తాయి: “PSEXECSVCని ప్రారంభిస్తోంది...” ఆ తర్వాత కమాండ్ ప్రాంప్ట్ కనిపించే ముందు పాజ్ ఉంటుంది.

Impacket యొక్క Psexec నిజానికి హుడ్ కింద ఏమి జరుగుతుందో చూపిస్తుంది.

ఆశ్చర్యం లేదు: psexec హుడ్ కింద భారీ మొత్తంలో పని చేసింది. మీకు మరింత వివరణాత్మక వివరణపై ఆసక్తి ఉంటే, ఇక్కడ తనిఖీ చేయండి అద్భుతమైన వివరణ.

సహజంగానే, సిస్టమ్ అడ్మినిస్ట్రేషన్ సాధనంగా ఉపయోగించినప్పుడు, ఇది అసలు ప్రయోజనం psexec, ничего страшного в «жужжании» всех этих механизмов Windows нет. Для атакующего, однако, psexec создаст осложнения, и для осторожного и хитрого инсайдера, такого как Сноуден, psexec или похожая утилита будет слишком большим риском.

ఆపై Smbexec వస్తుంది

SMB అనేది సర్వర్ల మధ్య ఫైల్లను బదిలీ చేయడానికి ఒక తెలివైన మరియు రహస్య మార్గం, మరియు హ్యాకర్లు శతాబ్దాలుగా SMBలోకి నేరుగా చొరబడుతున్నారు. ఇది విలువైనది కాదని అందరికీ ఇప్పటికే తెలుసునని నేను అనుకుంటున్నాను SMB పోర్ట్లు 445 మరియు 139 ఇంటర్నెట్కి, సరియైనదా?

డెఫ్కాన్ 2013లో, ఎరిక్ మిల్మాన్ () సమర్పించారు , తద్వారా పెంటెస్టర్లు స్టెల్త్ SMB హ్యాకింగ్ని ప్రయత్నించవచ్చు. నాకు మొత్తం కథ తెలియదు, కానీ ఇంపాకెట్ smbexecని మరింత మెరుగుపరిచింది. నిజానికి, నా పరీక్ష కోసం, నేను పైథాన్లోని ఇంపాకెట్ నుండి స్క్రిప్ట్లను డౌన్లోడ్ చేసాను .

psexec కాకుండా, smbexec నివారిస్తుంది సంభావ్యంగా గుర్తించబడిన బైనరీ ఫైల్ను లక్ష్య యంత్రానికి బదిలీ చేయడం. బదులుగా, యుటిలిటీ పూర్తిగా పచ్చిక బయళ్ల నుండి ప్రారంభించడం ద్వారా నివసిస్తుంది స్థానిక కమాండ్ లైన్ Windows.

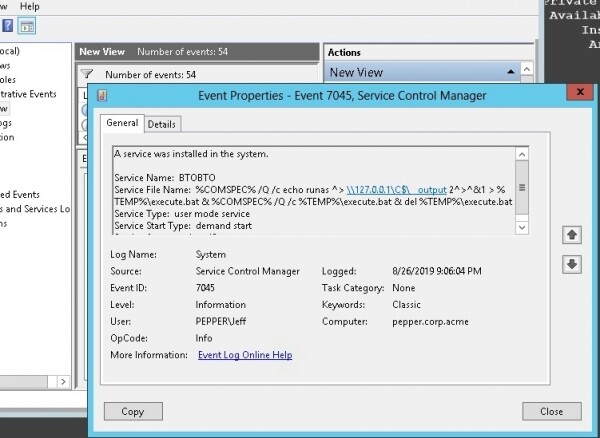

Вот что она делает: передаёт команду от атакующей машины через SMB в специальный входящий файл, а затем создаёт и запускает сложную командную строку (как служба Windows), которая покажется знакомой линуксоидам. Вкратце: она запускает нативный Windows-шелл cmd, перенаправляет вывод в другой файл и затем отправляет его по SMB обратно на машину злоумышленника.

దీన్ని అర్థం చేసుకోవడానికి ఉత్తమ మార్గం కమాండ్ లైన్ను చూడటం, నేను ఈవెంట్ లాగ్ నుండి నా చేతులను పొందగలిగాను (క్రింద చూడండి).

I/Oని దారి మళ్లించడానికి ఇది గొప్ప మార్గం కాదా? మార్గం ద్వారా, సేవా సృష్టికి ఈవెంట్ ID 7045 ఉంది.

psexec వలె, ఇది అన్ని పనిని చేసే సేవను కూడా సృష్టిస్తుంది, కానీ ఆ తర్వాత సేవ తొలగించబడింది - ఇది ఆదేశాన్ని అమలు చేయడానికి ఒకసారి మాత్రమే ఉపయోగించబడుతుంది మరియు ఆపై అదృశ్యమవుతుంది! బాధితుడి యంత్రాన్ని పర్యవేక్షించే సమాచార భద్రతా అధికారి గుర్తించలేరు స్పష్టమైన దాడికి సంబంధించిన సూచికలు: హానికరమైన ఫైల్ ఏదీ ప్రారంభించబడలేదు, నిరంతర సేవ ఏదీ ఇన్స్టాల్ చేయబడదు మరియు డేటా బదిలీకి SMB మాత్రమే సాధనం కాబట్టి RPC ఉపయోగించబడుతున్నట్లు ఎటువంటి ఆధారాలు లేవు. తెలివైన!

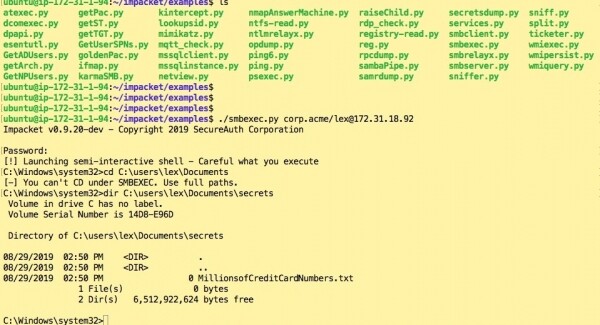

దాడి చేసే వ్యక్తి వైపు నుండి, కమాండ్ను పంపడం మరియు ప్రతిస్పందనను స్వీకరించడం మధ్య ఆలస్యంతో “సూడో-షెల్” అందుబాటులో ఉంది. అయితే దాడి చేసే వ్యక్తికి - అంతర్లీనంగా ఉన్న వ్యక్తికి లేదా ఇప్పటికే పట్టు ఉన్న బాహ్య హ్యాకర్కి - ఆసక్తికరమైన కంటెంట్ కోసం వెతకడానికి ఇది సరిపోతుంది.

టార్గెట్ మెషీన్ నుండి అటాకర్ మెషీన్కు తిరిగి డేటాను అవుట్పుట్ చేయడానికి, ఇది ఉపయోగించబడుతుంది . అవును, అదే సాంబ , కానీ ఇంపాకెట్ ద్వారా మాత్రమే పైథాన్ స్క్రిప్ట్గా మార్చబడింది. వాస్తవానికి, SMB ద్వారా FTP బదిలీలను రహస్యంగా హోస్ట్ చేయడానికి smbclient మిమ్మల్ని అనుమతిస్తుంది.

Давайте сделаем шаг назад и подумаем над тем, что это может дать для сотрудника. В моём вымышленном сценарии, скажем, блогеру, финансовому аналитику или высокооплачиваемому консультанту по безопасности разрешено использовать личный ноутбук для работы. В результате некоего магического процесса, она обижается на компанию и «пускается во все тяжкие». В зависимости от операционной системы ноутбука, она либо использует Python версию от Impact, либо Windows версию smbexec или smbclient в виде .exe файла.

స్నోడెన్ లాగా, ఆమె తన భుజం మీదుగా చూడటం ద్వారా మరొక వినియోగదారు పాస్వర్డ్ను కనుగొంటుంది, లేదా ఆమె అదృష్టాన్ని పొంది పాస్వర్డ్తో కూడిన టెక్స్ట్ ఫైల్పై పొరపాట్లు చేస్తుంది. మరియు ఈ ఆధారాల సహాయంతో, ఆమె కొత్త స్థాయి అధికారాల వద్ద సిస్టమ్ చుట్టూ త్రవ్వడం ప్రారంభిస్తుంది.

DCC హ్యాకింగ్: మాకు "తెలివి లేని" మిమికాట్జ్ అవసరం లేదు

పెంటెస్టింగ్పై నా మునుపటి పోస్ట్లలో, నేను చాలా తరచుగా mimikatzని ఉపయోగించాను. క్రెడెన్షియల్లను అడ్డగించడానికి ఇది ఒక గొప్ప సాధనం - NTLM హ్యాష్లు మరియు ల్యాప్టాప్ల లోపల దాచబడిన క్లియర్టెక్స్ట్ పాస్వర్డ్లు, కేవలం ఉపయోగించడానికి వేచి ఉన్నాయి.

కాలం మారింది. mimikatzని గుర్తించడం మరియు నిరోధించడంలో పర్యవేక్షణ సాధనాలు మెరుగ్గా ఉన్నాయి. ఇన్ఫర్మేషన్ సెక్యూరిటీ అడ్మినిస్ట్రేటర్లు కూడా ఇప్పుడు పాస్ ది హాష్ (PtH) దాడులతో సంబంధం ఉన్న నష్టాలను తగ్గించడానికి మరిన్ని ఎంపికలను కలిగి ఉన్నారు.

కాబట్టి mimikatzని ఉపయోగించకుండా అదనపు ఆధారాలను సేకరించడానికి స్మార్ట్ ఉద్యోగి ఏమి చేయాలి?

ఇంపాకెట్స్ కిట్ అనే యుటిలిటీని కలిగి ఉంటుంది , ఇది డొమైన్ క్రెడెన్షియల్ కాష్ నుండి ఆధారాలను పొందుతుంది లేదా సంక్షిప్తంగా DCC. నా అవగాహన ఏమిటంటే, ఒక డొమైన్ వినియోగదారు సర్వర్లోకి లాగిన్ అయితే డొమైన్ కంట్రోలర్ అందుబాటులో లేనట్లయితే, వినియోగదారుని ప్రమాణీకరించడానికి DCC సర్వర్ను అనుమతిస్తుంది. ఏమైనప్పటికీ, సీక్రెట్స్డంప్ ఈ హ్యాష్లు అందుబాటులో ఉంటే వాటిని డంప్ చేయడానికి మిమ్మల్ని అనుమతిస్తుంది.

DCC మ హేష్ లు NTML హ్యాష్లు కాదు మరియు వాటిని PtH దాడికి ఉపయోగించబడదు.

సరే, అసలు పాస్వర్డ్ని పొందడానికి మీరు వాటిని హ్యాక్ చేయడానికి ప్రయత్నించవచ్చు. అయినప్పటికీ, మైక్రోసాఫ్ట్ DCCతో మరింత తెలివిగా మారింది మరియు DCC హ్యాష్లను పగులగొట్టడం చాలా కష్టంగా మారింది. అవును నా దగ్గర వుంది , "ప్రపంచంలోని అత్యంత వేగవంతమైన పాస్వర్డ్ ఊహించువాడు," కానీ ప్రభావవంతంగా అమలు చేయడానికి దీనికి GPU అవసరం.

బదులుగా, స్నోడెన్ లాగా ఆలోచించడానికి ప్రయత్నిద్దాం. ఒక ఉద్యోగి ముఖాముఖి సోషల్ ఇంజినీరింగ్ను నిర్వహించవచ్చు మరియు ఆమె పాస్వర్డ్ని ఛేదించాలని కోరుకునే వ్యక్తి గురించి కొంత సమాచారాన్ని కనుగొనవచ్చు. ఉదాహరణకు, వ్యక్తి యొక్క ఆన్లైన్ ఖాతా ఎప్పుడైనా హ్యాక్ చేయబడిందో లేదో కనుగొని, ఏవైనా ఆధారాల కోసం వారి క్లియర్టెక్స్ట్ పాస్వర్డ్ను పరిశీలించండి.

మరియు నేను వెళ్లాలని నిర్ణయించుకున్న దృశ్యం ఇదే. ఒక అంతర్గత వ్యక్తి తన బాస్ క్రూయెల్లా వివిధ వెబ్ వనరులపై అనేకసార్లు హ్యాక్ చేయబడాడని తెలుసుకున్నారని అనుకుందాం. ఈ అనేక పాస్వర్డ్లను విశ్లేషించిన తర్వాత, క్రూయెల్లా బేస్బాల్ జట్టు పేరు "యాంకీస్" యొక్క ఫార్మాట్ని ఉపయోగించడానికి ఇష్టపడుతున్నారని అతను గ్రహించాడు, ఆ తర్వాత ప్రస్తుత సంవత్సరం - "యాంకీస్2015".

మీరు ఇప్పుడు దీన్ని ఇంట్లో పునరుత్పత్తి చేయడానికి ప్రయత్నిస్తున్నట్లయితే, మీరు చిన్న "C"ని డౌన్లోడ్ చేసుకోవచ్చు , ఇది DCC హ్యాషింగ్ అల్గారిథమ్ను అమలు చేస్తుంది మరియు దానిని కంపైల్ చేస్తుంది. , మార్గం ద్వారా, DCCకి మద్దతు జోడించబడింది, కాబట్టి దీనిని కూడా ఉపయోగించవచ్చు. జాన్ ది రిప్పర్ను నేర్చుకోవడంలో అంతర్గత వ్యక్తి ఇబ్బంది పడకూడదని మరియు లెగసీ C కోడ్లో "gcc"ని అమలు చేయడానికి ఇష్టపడుతున్నారని అనుకుందాం.

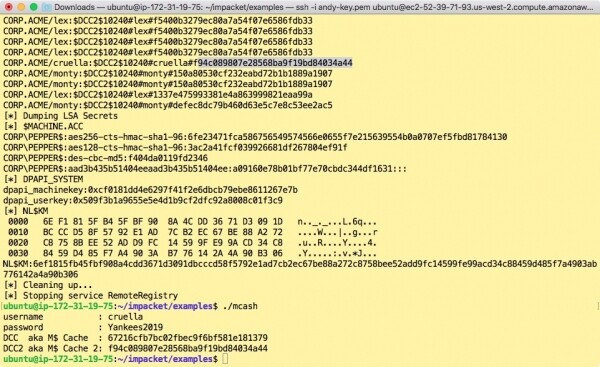

ఒక అంతర్గత వ్యక్తి పాత్రను చూపుతూ, నేను అనేక విభిన్న కలయికలను ప్రయత్నించాను మరియు చివరికి క్రూయెల్లా యొక్క పాస్వర్డ్ "Yankees2019" అని కనుగొనగలిగాను (క్రింద చూడండి). లక్ష్యం పూర్తియ్యింది!

కొంచెం సోషల్ ఇంజినీరింగ్, అదృష్టాన్ని చెప్పడం మరియు చిటికెడు మాల్టెగో మరియు మీరు DCC హాష్ను ఛేదించే మార్గంలో ఉన్నారు.

ఇక్కడ ముగించమని నేను సూచిస్తున్నాను. మేము ఇతర పోస్ట్లలో ఈ అంశానికి తిరిగి వస్తాము మరియు ఇంపాకెట్ యొక్క అద్భుతమైన యుటిలిటీలను రూపొందించడం కొనసాగిస్తూ మరింత నెమ్మదిగా మరియు రహస్యంగా దాడి చేసే పద్ధతులను పరిశీలిస్తాము.

మూలం: www.habr.com