నేడు, సోమరితనం మాత్రమే బ్లాక్చెయిన్ టెక్నాలజీ, క్రిప్టోకరెన్సీలు మరియు అది ఎంత బాగుంది అనే దాని గురించి వ్రాయలేదు. కానీ ఈ వ్యాసం ఈ సాంకేతికతను ప్రశంసించదు; మేము దాని లోపాలు మరియు వాటిని తొలగించే మార్గాల గురించి మాట్లాడుతాము.

ఆల్టిరిక్స్ సిస్టమ్స్లోని ప్రాజెక్ట్లలో ఒకదానిపై పని చేస్తున్నప్పుడు, బ్లాక్చెయిన్కు వెలుపలి మూలం నుండి డేటా యొక్క సురక్షితమైన, సెన్సార్షిప్-నిరోధక నిర్ధారణ యొక్క పని ఏర్పడింది. మూడవ సిస్టమ్ యొక్క రికార్డులలో మార్పులను నిర్ధారించడం అవసరం మరియు ఈ మార్పుల ఆధారంగా, స్మార్ట్ కాంట్రాక్ట్ లాజిక్లో ఒకటి లేదా మరొక శాఖను అమలు చేయండి. మొదటి చూపులో పని చాలా చిన్నది, కానీ ప్రక్రియలో పాల్గొనే పార్టీలలో ఒకరి ఆర్థిక పరిస్థితి దాని అమలు ఫలితంపై ఆధారపడి ఉన్నప్పుడు, అదనపు అవసరాలు కనిపిస్తాయి. అన్నింటిలో మొదటిది, ఇది అటువంటి ధ్రువీకరణ విధానంపై సమగ్ర విశ్వాసం. కానీ మొదటి విషయాలు మొదటి.

సమస్య ఏమిటంటే, బ్లాక్చెయిన్ స్వయంప్రతిపత్తి కలిగిన, క్లోజ్డ్ ఎంటిటీ, కాబట్టి బ్లాక్చెయిన్లోని స్మార్ట్ కాంట్రాక్టులకు బయటి ప్రపంచం గురించి ఏమీ తెలియదు. అదే సమయంలో, స్మార్ట్ కాంట్రాక్టుల నిబంధనలు తరచుగా వాస్తవ విషయాల గురించిన సమాచారానికి సంబంధించినవి (విమాన ఆలస్యం, మార్పిడి ధరలు మొదలైనవి). స్మార్ట్ కాంట్రాక్టులు సరిగ్గా పనిచేయాలంటే, బ్లాక్చెయిన్ వెలుపలి నుండి స్వీకరించబడిన సమాచారం తప్పనిసరిగా నమ్మదగినదిగా మరియు ధృవీకరించబడి ఉండాలి. టౌన్ క్రైర్ మరియు DECO వంటి ఒరాకిల్లను ఉపయోగించడం ద్వారా ఈ సమస్య పరిష్కరించబడుతుంది. విశ్వసనీయ వెబ్ సర్వర్ నుండి సమాచారాన్ని విశ్వసించడానికి బ్లాక్చెయిన్ నెట్వర్క్లోని స్మార్ట్ కాంట్రాక్ట్ను ఈ ఒరాకిల్స్ అనుమతిస్తాయి; ఇవి నమ్మదగిన సమాచారాన్ని అందించేవి అని మేము చెప్పగలం.

ఒరాకిల్స్

మీకు ఇష్టమైన ఫుట్బాల్ క్లబ్ రష్యన్ కప్ను గెలిస్తే స్మార్ట్ కాంట్రాక్ట్ 0.001 బిటిసిని మీ బిట్కాయిన్ వాలెట్కి బదిలీ చేస్తుందని ఊహించుకోండి. నిజమైన విజయం సాధించిన సందర్భంలో, స్మార్ట్ కాంట్రాక్ట్ ఏ క్లబ్ గెలిచిందనే దాని గురించి సమాచారాన్ని బదిలీ చేయాలి మరియు ఇక్కడ అనేక సమస్యలు తలెత్తుతాయి: ఈ సమాచారాన్ని ఎక్కడ పొందాలి, స్మార్ట్ కాంట్రాక్ట్కు సురక్షితంగా ఎలా బదిలీ చేయాలి మరియు సమాచారాన్ని ఎలా నిర్ధారించాలి స్మార్ట్ కాంట్రాక్ట్లో పొందింది చెల్లుబాటు అయ్యేది వాస్తవానికి వాస్తవంతో సమానంగా ఉందా?

సమాచార మూలం విషయానికి వస్తే, 2 దృశ్యాలు ఉండవచ్చు: విశ్వసనీయ వెబ్సైట్కి స్మార్ట్ ఒప్పందాన్ని కనెక్ట్ చేయడం, ఇక్కడ మ్యాచ్ ఫలితాల గురించి సమాచారం కేంద్రంగా నిల్వ చేయబడుతుంది మరియు రెండవ ఎంపిక అనేక సైట్లను ఒకేసారి కనెక్ట్ చేసి, ఆపై చాలా మూలాల నుండి సమాచారాన్ని ఎంచుకోవడం. అదే డేటాను అందిస్తుంది. సమాచారం యొక్క ఖచ్చితత్వాన్ని ధృవీకరించడానికి, ఒరాకిల్స్ ఉపయోగించబడతాయి, ఉదాహరణకు ఒరాక్లిజ్, ఇది TLSNotary (డేటా యొక్క ప్రామాణికతను నిరూపించడానికి TLS నోటరీ సవరణ) ఉపయోగిస్తుంది. అయితే Oraclize గురించి Googleలో తగినంత సమాచారం ఉంది మరియు Habréపై అనేక కథనాలు ఉన్నాయి. ఈ రోజు నేను సమాచారాన్ని ప్రసారం చేయడానికి కొద్దిగా భిన్నమైన విధానాన్ని ఉపయోగించే ఒరాకిల్స్ గురించి మాట్లాడతాను: Town Crier మరియు DECO. వ్యాసం రెండు ఒరాకిల్స్ యొక్క ఆపరేటింగ్ సూత్రాల వివరణను అందిస్తుంది, అలాగే వివరణాత్మక పోలికను అందిస్తుంది.

టౌన్ క్రైర్

టౌన్ క్రైర్ (TC)ని IC3 (ది ఇనిషియేటివ్ ఫర్ క్రిప్టోకరెన్సీస్ అండ్ కాంట్రాక్ట్స్) 2016లో CCS'16లో పరిచయం చేసింది. TC యొక్క ప్రధాన ఆలోచన: వెబ్సైట్ నుండి సమాచారాన్ని స్మార్ట్ కాంట్రాక్ట్కు బదిలీ చేయండి మరియు TC ద్వారా పంపిణీ చేయబడిన సమాచారం వెబ్సైట్లో ఉన్నట్లు నిర్ధారించుకోండి. డేటా యాజమాన్యాన్ని ప్రామాణీకరించడానికి TC TEE (ట్రస్టెడ్ ఎగ్జిక్యూషన్ ఎన్విరాన్మెంట్)ని ఉపయోగిస్తుంది. TC యొక్క అసలైన సంస్కరణ Intel SGXతో ఎలా పని చేయాలో వివరిస్తుంది.

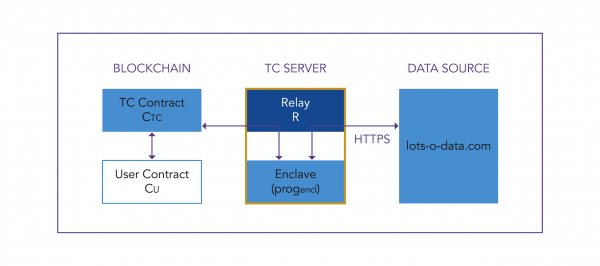

టౌన్ క్రైర్లో బ్లాక్చెయిన్ లోపల ఒక భాగం మరియు OS లోపల ఒక భాగం ఉంటుంది - TC సర్వర్.

TC కాంట్రాక్ట్ బ్లాక్చెయిన్లో ఉంది మరియు TCకి ఫ్రంట్ ఎండ్గా పనిచేస్తుంది. ఇది CU (యూజర్ స్మార్ట్ కాంట్రాక్ట్) నుండి అభ్యర్థనలను అంగీకరిస్తుంది మరియు TC సర్వర్ నుండి ప్రతిస్పందనను అందిస్తుంది. TC సర్వర్ లోపల ఒక రిలే ఉంది, ఇది ఎన్క్లేవ్ మరియు ఇంటర్నెట్ (ద్వి దిశాత్మక ట్రాఫిక్) మధ్య సంబంధాన్ని ఏర్పరుస్తుంది మరియు ఎన్క్లేవ్ను బ్లాక్చెయిన్తో కలుపుతుంది. ఎన్క్లేవ్లో ప్రోజెన్క్ల్ ఉంది, ఇది బ్లాక్చెయిన్ నుండి అభ్యర్థనలను చేసే కోడ్ మరియు డిజిటల్ సిగ్నేచర్తో బ్లాక్చెయిన్కు సందేశాలను తిరిగి ఇస్తుంది, ప్రోజెన్క్ల్ స్మార్ట్ కాంట్రాక్ట్ కోడ్లో కొంత భాగాన్ని కలిగి ఉంటుంది మరియు తప్పనిసరిగా కొన్ని విధులను నిర్వహిస్తుంది.

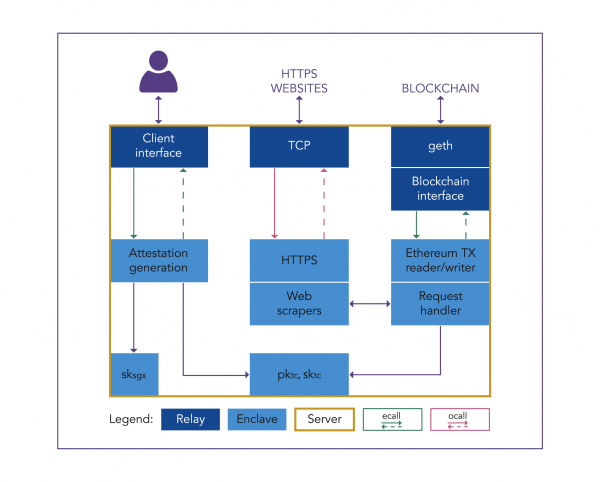

Intel SGX ఎన్క్లేవ్ను ecal ద్వారా అమలు చేసే APIతో షేర్డ్ లైబ్రరీగా భావించవచ్చు. ఈకాల్ నియంత్రణను ఎన్క్లేవ్కు బదిలీ చేస్తుంది. ఎన్క్లేవ్ దాని కోడ్ను నిష్క్రమించే వరకు లేదా మినహాయింపు సంభవించే వరకు అమలు చేస్తుంది. ఎన్క్లేవ్ వెలుపల నిర్వచించబడిన ఫంక్షన్లను కాల్ చేయడానికి ocall ఉపయోగించబడుతుంది. ఓకాల్ ఎన్క్లేవ్ వెలుపల అమలు చేయబడుతుంది మరియు దాని ద్వారా అవిశ్వసనీయ కాల్గా పరిగణించబడుతుంది. ఓకాల్ అమలు చేయబడిన తర్వాత, నియంత్రణ ఎన్క్లేవ్కు తిరిగి వస్తుంది.

ఎన్క్లేవ్ భాగంలో, సురక్షిత ఛానెల్ వెబ్ సర్వర్తో కాన్ఫిగర్ చేయబడింది, ఎన్క్లేవ్ స్వయంగా టార్గెట్ సర్వర్తో TLS హ్యాండ్షేక్ను నిర్వహిస్తుంది మరియు అంతర్గతంగా అన్ని క్రిప్టోగ్రాఫిక్ కార్యకలాపాలను నిర్వహిస్తుంది. TLS లైబ్రరీ (mbedTLS) మరియు తగ్గించబడిన HTTP కోడ్ SGX పర్యావరణానికి ఎగుమతి చేయబడ్డాయి. అలాగే, రిమోట్ సర్వర్ల సర్టిఫికేట్లను ధృవీకరించడానికి ఎన్క్లేవ్ రూట్ CA సర్టిఫికేట్లను (సర్టిఫికేట్ల సేకరణ) కలిగి ఉంది. అభ్యర్థన హ్యాండ్లర్ Ethereum అందించిన ఫార్మాట్లో డేటాగ్రామ్ అభ్యర్థనను అంగీకరిస్తుంది, దానిని డీక్రిప్ట్ చేసి అన్వయిస్తుంది. అప్పుడు అది అభ్యర్థించిన డేటాగ్రామ్ని కలిగి ఉన్న Ethereum లావాదేవీని రూపొందిస్తుంది, దానిని skTCతో సంతకం చేసి రిలేకి ప్రసారం చేస్తుంది.

రిలే భాగంలో క్లయింట్ ఇంటర్ఫేస్, TCP, బ్లాక్చెయిన్ ఇంటర్ఫేస్ ఉన్నాయి. ఎన్క్లేవ్ కోడ్ను ధృవీకరించడానికి మరియు క్లయింట్తో కమ్యూనికేట్ చేయడానికి క్లయింట్ ఇంటర్ఫేస్ అవసరం. క్లయింట్ ecal ఉపయోగించి ధృవీకరణ అభ్యర్థనను పంపుతుంది మరియు att (ధృవీకరణ సంతకం)తో పాటు skTC సంతకం చేసిన టైమ్స్టాంప్ను అందుకుంటుంది, ఆపై att Intel అటెస్టేషన్ సర్వీస్ (IAS)ని ఉపయోగించి ధృవీకరించబడుతుంది మరియు టైమ్స్టాంప్ విశ్వసనీయ సమయ సేవ ద్వారా ధృవీకరించబడుతుంది. బ్లాక్చెయిన్ ఇంటర్ఫేస్ ఇన్కమింగ్ అభ్యర్థనలను ధృవీకరిస్తుంది మరియు డేటాగ్రామ్ల డెలివరీ కోసం బ్లాక్చెయిన్లో లావాదేవీలను ఉంచుతుంది. గెత్ అధికారిక Ethereum క్లయింట్ మరియు RPC కాల్ల ద్వారా బ్లాక్చెయిన్తో పరస్పర చర్య చేయడానికి రిలేని అనుమతిస్తుంది.

TEEతో పని చేయడం, TC మీరు అనేక ఎన్క్లేవ్లను సమాంతరంగా అమలు చేయడానికి అనుమతిస్తుంది, తద్వారా సమాచార ప్రాసెసింగ్ వేగాన్ని 3 సార్లు పెంచుతుంది. ఒక రన్నింగ్ ఎన్క్లేవ్తో వేగం 15 tx/సెకను ఉంటే, 20 సమాంతరంగా నడుస్తున్న ఎన్క్లేవ్లతో వేగం 65 tx/సెకనుకు పెరుగుతుంది; పోల్చి చూస్తే, Bitcoin blockchainలో గరిష్ట ఆపరేటింగ్ వేగం 26 tx/sec.

డెకో

DECO (TLS కోసం వికేంద్రీకృత ఒరాకిల్స్) CCS'20లో ప్రదర్శించబడింది, TLS కనెక్షన్లకు మద్దతు ఇచ్చే సైట్లతో పనిచేస్తుంది. డేటా గోప్యత మరియు సమగ్రతను నిర్ధారిస్తుంది.

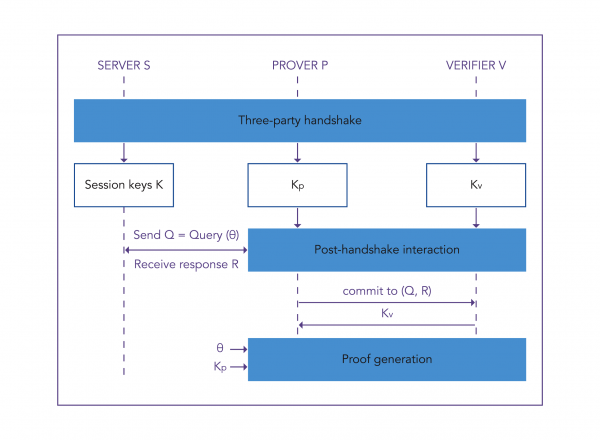

TLSతో DECO సిమెట్రిక్ ఎన్క్రిప్షన్ని ఉపయోగిస్తుంది, కాబట్టి క్లయింట్ మరియు వెబ్ సర్వర్ ఎన్క్రిప్షన్ కీలను కలిగి ఉంటాయి మరియు క్లయింట్ కావాలనుకుంటే TLS సెషన్ డేటాను నకిలీ చేయవచ్చు. ఈ సమస్యను పరిష్కరించడానికి, DECO ప్రోవర్ (స్మార్ట్ కాంట్రాక్ట్), వెరిఫైయర్ (ఒరాకిల్) మరియు వెబ్-సర్వర్ (డేటా సోర్స్) మధ్య మూడు-మార్గం హ్యాండ్షేక్ ప్రోటోకాల్ను ఉపయోగిస్తుంది.

DECO పని చేసే విధానం ఏమిటంటే, వెరిఫైయర్ డేటా D యొక్క భాగాన్ని స్వీకరిస్తుంది మరియు D TLS సర్వర్ S నుండి వచ్చిందని వెరిఫైయర్కు నిర్ధారిస్తుంది. మరొక సమస్య ఏమిటంటే TLS డేటాపై సంతకం చేయకపోవడం మరియు TLS క్లయింట్కి నిరూపించడం కష్టం సరిగ్గా సరైన సర్వర్ నుండి డేటా స్వీకరించబడింది (నిరూపణ కష్టం).

DECO ప్రోటోకాల్ KEnc మరియు KMac ఎన్క్రిప్షన్ కీలను ఉపయోగిస్తుంది. క్లయింట్ Q అనే అభ్యర్థనను పంపుతుంది వెబ్ సర్వర్సర్వర్ R నుండి ప్రతిస్పందన గుప్తీకరించబడింది, కానీ క్లయింట్ మరియు సర్వర్ ఒకే KMacను పంచుకుంటాయి మరియు క్లయింట్ TLS సందేశాన్ని నకిలీ చేయవచ్చు. DECO యొక్క పరిష్కారం ఏమిటంటే, KMac అభ్యర్థనకు ప్రతిస్పందించే వరకు క్లయింట్ (ప్రోవర్) నుండి "దాచడం". ఇప్పుడు KMac ప్రోవర్ మరియు వెరిఫైయర్ - KpMac మరియు KvMac మధ్య విభజించబడింది. కీ-విభజన ఆపరేషన్ KpMac ⊕ KvMac = KMac ఉపయోగించి ప్రతిస్పందనను గుప్తీకరించడానికి సర్వర్ KMacను పొందుతుంది.

మూడు-మార్గం హ్యాండ్షేక్ను సెటప్ చేయడం ద్వారా, క్లయింట్ మరియు సర్వర్ మధ్య డేటా మార్పిడి భద్రత యొక్క హామీతో నిర్వహించబడుతుంది.

వికేంద్రీకృత ఒరాకిల్ సిస్టమ్ గురించి మాట్లాడేటప్పుడు, చైన్లింక్ గురించి ప్రస్తావించడంలో విఫలం కాదు, ఇది మాడ్యులారిటీని పరిగణనలోకి తీసుకుని, Ethereum, Bitcoin మరియు Hyperledger లకు అనుకూలమైన ఒరాకిల్ నోడ్ల వికేంద్రీకృత నెట్వర్క్ను సృష్టించడం లక్ష్యంగా పెట్టుకుంది: సిస్టమ్లోని ప్రతి భాగాన్ని నవీకరించవచ్చు. అదే సమయంలో, భద్రతను నిర్ధారించడానికి, టాస్క్లో పాల్గొనే ప్రతి ఒరాకిల్ కీల కలయికను (పబ్లిక్ మరియు ప్రైవేట్) జారీ చేయడానికి చైన్లింక్ అందిస్తుంది. డేటా అభ్యర్థనపై వారి నిర్ణయాన్ని కలిగి ఉన్న పాక్షిక సంతకాన్ని రూపొందించడానికి ప్రైవేట్ కీ ఉపయోగించబడుతుంది. సమాధానం పొందడానికి, నెట్వర్క్ యొక్క ఒరాకిల్స్ యొక్క అన్ని పాక్షిక సంతకాలను కలపడం అవసరం.

మిక్కిల్స్ వంటి వికేంద్రీకృత ఫైనాన్స్ అప్లికేషన్లపై దృష్టి సారించి ప్రారంభ PoC DECOని నిర్వహించాలని చైన్లింక్ యోచిస్తోంది. వ్రాసే సమయంలో, చైన్లింక్ కార్నెల్ విశ్వవిద్యాలయం నుండి DECOని కొనుగోలు చేసినట్లు ఫోర్బ్స్లో వార్తలు వచ్చాయి.

ఒరాకిల్స్పై దాడులు

సమాచార భద్రతా దృక్కోణం నుండి, టౌన్ క్రైర్పై ఈ క్రింది దాడులు పరిగణించబడ్డాయి:

TEE నోడ్లపై రోగ్ స్మార్ట్-కాంటాక్ట్ కోడ్ ఇంజెక్షన్.

దాడి యొక్క సారాంశం: TEEకి ఉద్దేశపూర్వకంగా తప్పుగా ఉన్న స్మార్ట్ కాంట్రాక్ట్ కోడ్ను ప్రసారం చేయడం, తద్వారా నోడ్కు యాక్సెస్ పొందిన దాడి చేసే వ్యక్తి డీక్రిప్ట్ చేయబడిన డేటాపై తన స్వంత (మోసపూరిత) స్మార్ట్ ఒప్పందాన్ని అమలు చేయగలడు. అయినప్పటికీ, రిటర్న్ విలువలు ప్రైవేట్ కీతో గుప్తీకరించబడతాయి మరియు అటువంటి డేటాను యాక్సెస్ చేయడానికి ఏకైక మార్గం రిటర్న్/అవుట్పుట్లో సాంకేతికలిపిని లీక్ చేయడం.

ఈ దాడికి వ్యతిరేకంగా రక్షణ అనేది ప్రస్తుత చిరునామాలో ఉన్న కోడ్ యొక్క ఖచ్చితత్వాన్ని తనిఖీ చేసే ఎన్క్లేవ్ను కలిగి ఉంటుంది. కాంట్రాక్ట్ కోడ్ను హ్యాష్ చేయడం ద్వారా కాంట్రాక్ట్ చిరునామా నిర్ణయించబడే అడ్రసింగ్ స్కీమ్ని ఉపయోగించి దీన్ని సాధించవచ్చు.కాంట్రాక్ట్ స్టేట్ సైఫర్టెక్స్ట్ మార్పులు లీక్.

దాడి యొక్క సారాంశం: స్మార్ట్ కాంట్రాక్టులు అమలు చేయబడిన నోడ్ల యజమానులు ఎన్క్లేవ్ వెలుపల ఎన్క్రిప్టెడ్ రూపంలో కాంట్రాక్ట్ స్థితికి ప్రాప్యతను కలిగి ఉంటారు. దాడి చేసే వ్యక్తి, నోడ్పై నియంత్రణ సాధించి, లావాదేవీకి ముందు మరియు తర్వాత సంప్రదింపు స్థితిని సరిపోల్చవచ్చు మరియు స్మార్ట్ కాంట్రాక్ట్ కోడ్ మరియు దాని సాంకేతిక లక్షణాలు పబ్లిక్గా అందుబాటులో ఉన్నందున, ఏ ఆర్గ్యుమెంట్లు నమోదు చేయబడ్డాయి మరియు ఏ స్మార్ట్ కాంట్రాక్ట్ పద్ధతి ఉపయోగించబడిందో నిర్ణయించవచ్చు.

నోడ్ యొక్క విశ్వసనీయతను నిర్ధారించడంలో రక్షణ.సైడ్-ఛానల్ దాడులు.

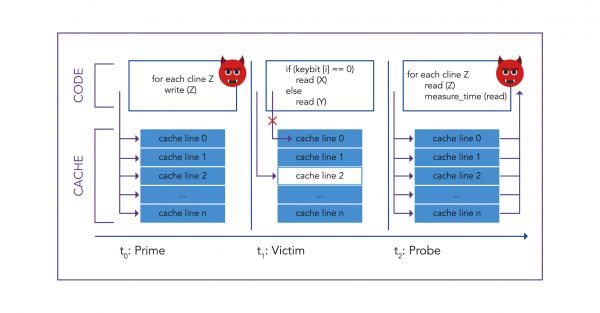

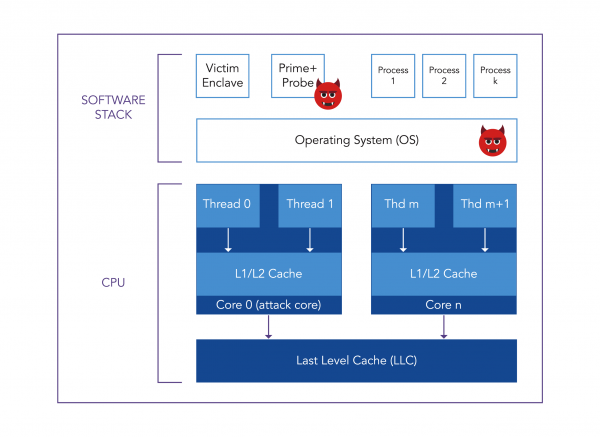

వివిధ సందర్భాల్లో ఎన్క్లేవ్ మెమరీ మరియు కాష్ యాక్సెస్ని పర్యవేక్షించడాన్ని ఉపయోగించే ఒక ప్రత్యేక రకం దాడి. అటువంటి దాడికి ఉదాహరణ ప్రైమ్ మరియు ప్రోబ్.

దాడి ఆర్డర్:- t0: దాడి చేసే వ్యక్తి బాధితుడు ప్రక్రియ యొక్క మొత్తం డేటా కాష్ను నింపుతాడు.

- t1: బాధితుల సున్నితమైన డేటా (క్రిప్టోగ్రాఫిక్ కీలు)పై ఆధారపడిన మెమరీ యాక్సెస్లతో బాధితుడు కోడ్ని అమలు చేస్తాడు. కీబిట్ విలువ ఆధారంగా కాష్ లైన్ ఎంపిక చేయబడింది. చిత్రంలో ఉన్న ఉదాహరణలో, కీబిట్ = 0 మరియు కాష్ లైన్ 2లో X చిరునామా చదవబడుతుంది. Xలో నిల్వ చేయబడిన డేటా కాష్లోకి లోడ్ చేయబడుతుంది, ఇది ముందు ఉన్న డేటాను స్థానభ్రంశం చేస్తుంది.

- t2: దాడి చేసే వ్యక్తి తన కాష్ లైన్లలో ఏవి తొలగించబడ్డాయో-బాధితుడు ఉపయోగించిన లైన్లను తనిఖీ చేస్తాడు. యాక్సెస్ సమయాన్ని కొలవడం ద్వారా ఇది జరుగుతుంది. ప్రతి కీబిట్ కోసం ఈ చర్యను పునరావృతం చేయడం ద్వారా, దాడి చేసే వ్యక్తి మొత్తం కీని పొందుతాడు.

దాడి రక్షణ: ఇంటెల్ SGX కాష్-సంబంధిత ఈవెంట్ల పర్యవేక్షణను నిరోధించే సైడ్-ఛానల్ దాడుల నుండి రక్షణను కలిగి ఉంది, అయితే దాడి చేసే వ్యక్తి తన ప్రక్రియ యొక్క కాష్ ఈవెంట్లను పర్యవేక్షిస్తాడు మరియు కాష్ను బాధితుడితో పంచుకోవడం వలన ప్రైమ్ మరియు ప్రోబ్ అటాక్ ఇప్పటికీ పని చేస్తుంది.

అందువల్ల, ప్రస్తుతానికి ఈ దాడికి వ్యతిరేకంగా నమ్మదగిన రక్షణ లేదు.

ప్రైమ్ మరియు ప్రోబ్ మాదిరిగానే స్పెక్టర్ మరియు ఫోర్షాడో (L1TF) వంటి దాడులు కూడా తెలిసినవే. మూడవ పక్ష ఛానెల్ ద్వారా కాష్ మెమరీ నుండి డేటాను చదవడానికి అవి మిమ్మల్ని అనుమతిస్తాయి. స్పెక్టర్-v2 దుర్బలత్వం నుండి రక్షణ అందించబడింది, ఇది ఈ రెండు దాడులకు వ్యతిరేకంగా పనిచేస్తుంది.

DECOకి సంబంధించి, మూడు-మార్గం హ్యాండ్షేక్ భద్రతకు హామీని అందిస్తుంది:

- ప్రోవర్ సమగ్రత: హ్యాక్ చేయబడిన ప్రోవర్ సర్వర్ మూలం సమాచారాన్ని తప్పుదారి పట్టించలేరు మరియు చెల్లని అభ్యర్థనలను సర్వర్ ఆమోదించడానికి లేదా చెల్లుబాటు అయ్యే అభ్యర్థనలకు తప్పుగా ప్రతిస్పందించడానికి కారణం కాదు. ఇది సర్వర్ మరియు ప్రోవర్ మధ్య అభ్యర్థన నమూనాల ద్వారా జరుగుతుంది.

- వెరిఫైయర్ సమగ్రత: హ్యాక్ చేయబడిన వెరిఫైయర్ తప్పు సమాధానాలను స్వీకరించడానికి నిరూపణకు కారణం కాదు.

- గోప్యత: హ్యాక్ చేయబడిన వెరిఫైయర్ పబ్లిక్ సమాచారాన్ని మాత్రమే పరిశీలిస్తుంది (అభ్యర్థన, సర్వర్ పేరు).

DECO లో, ట్రాఫిక్ ఇంజెక్షన్ దుర్బలత్వాలు మాత్రమే సాధ్యమవుతాయి. ప్రారంభంలో, త్రీ-వే హ్యాండ్షేక్ సమయంలో, వెరిఫైయర్ కొత్త నాన్స్ ఉపయోగించి సర్వర్ గుర్తింపును స్థాపించగలదు. అయితే, హ్యాండ్షేక్ తర్వాత, వెరిఫైయర్ నెట్వర్క్-లేయర్ సూచికలపై ఆధారపడాలి (IP చిరునామాలు). కాబట్టి, వెరిఫైయర్ మరియు సర్వర్ మధ్య కనెక్షన్ ట్రాఫిక్ ఇంజెక్షన్ నుండి రక్షించబడాలి. ప్రాక్సీని ఉపయోగించడం ద్వారా దీనిని సాధించవచ్చు.

ఒరాకిల్స్ పోలిక

టౌన్ క్రైర్ సర్వర్ భాగంలో ఒక ఎన్క్లేవ్తో పని చేయడంపై ఆధారపడి ఉంటుంది, అయితే క్రిప్టోగ్రాఫిక్ కీలతో మూడు-మార్గం హ్యాండ్షేక్ మరియు డేటా ఎన్క్రిప్షన్ని ఉపయోగించి డేటా యొక్క మూలం యొక్క ప్రామాణికతను ధృవీకరించడానికి DECO మిమ్మల్ని అనుమతిస్తుంది. ఈ ఒరాకిల్స్ యొక్క పోలిక క్రింది ప్రమాణాల ప్రకారం నిర్వహించబడింది: పనితీరు, భద్రత, ఖర్చు మరియు ఆచరణాత్మకత.

టౌన్ క్రైర్

డెకో

పనితీరు

వేగంగా (ముగించడానికి 0.6సె)

నెమ్మదిగా (ప్రోటోకాల్ పూర్తి చేయడానికి 10.50సె)

భద్రత

తక్కువ భద్రత

మరింత సురక్షితం

ఖర్చు

చాలా ఖరీదైనది

చౌకైనది

ప్రాక్టికాలిటీ

ప్రత్యేక హార్డ్వేర్ అవసరం

TLSకి మద్దతిచ్చే ఏదైనా సర్వర్తో పని చేస్తుంది

ప్రదర్శన: DECOతో పని చేయడానికి, మూడు-మార్గం హ్యాండ్షేక్ అవసరం, LAN ద్వారా సెటప్ చేసినప్పుడు 0.37 సెకన్లు పడుతుంది, కనెక్షన్ ఏర్పాటు చేసిన తర్వాత పరస్పర చర్య కోసం, 2PC-HMAC ప్రభావవంతంగా ఉంటుంది (ప్రతి వ్రాతకు 0,13 సె). DECO యొక్క పనితీరు అందుబాటులో ఉన్న TLS సైఫర్ సూట్లు, ప్రైవేట్ డేటా పరిమాణం మరియు నిర్దిష్ట అప్లికేషన్కు సంబంధించిన సాక్ష్యం యొక్క సంక్లిష్టతపై ఆధారపడి ఉంటుంది. IC3 నుండి బైనరీ ఎంపిక అప్లికేషన్ను ఉదాహరణగా ఉపయోగించడం: LAN ద్వారా ప్రోటోకాల్ను పూర్తి చేయడానికి 10,50 సెకన్లు పడుతుంది. పోల్చి చూస్తే, ఇలాంటి అప్లికేషన్ను పూర్తి చేయడానికి టౌన్ క్రైర్ దాదాపు 0,6 సెకన్లు పడుతుంది, ఇది DECO కంటే దాదాపు 20 రెట్లు వేగంగా ఉంటుంది. అన్ని విషయాలు సమానంగా, TC వేగంగా ఉంటుంది.

భద్రత: Intel SGX ఎన్క్లేవ్పై దాడులు (సైడ్-ఛానల్ అటాక్స్) పని చేస్తాయి మరియు స్మార్ట్ కాంట్రాక్ట్లో పాల్గొనేవారికి నిజమైన నష్టాన్ని కలిగిస్తాయి. DECOకి సంబంధించి, ట్రాఫిక్ ఇంజెక్షన్కు సంబంధించిన దాడులు సాధ్యమే, కానీ ప్రాక్సీని ఉపయోగించడం వల్ల అలాంటి దాడులను ఏమీ తగ్గించదు. కాబట్టి DECO సురక్షితమైనది.

ఖర్చు: Intel SGXకి మద్దతిచ్చే పరికరాల ధర DECOలో ప్రోటోకాల్ను సెటప్ చేసే ఖర్చు కంటే ఎక్కువగా ఉంటుంది. అందుకే TC ఖరీదు ఎక్కువ.

వాస్తవంలో: టౌన్ క్రైర్తో పని చేయడానికి, TEEకి మద్దతు ఇచ్చే ప్రత్యేక పరికరాలు అవసరం. ఉదాహరణకు, ఇంటెల్ SGX 6వ తరం ఇంటెల్ కోర్ ప్రాసెసర్ కుటుంబంలో మరియు తరువాత మద్దతు ఇస్తుంది. TEEని ఉపయోగించి DECO సెట్టింగ్ ఉన్నప్పటికీ, DECO ఏదైనా పరికరాలతో పని చేయడానికి మిమ్మల్ని అనుమతిస్తుంది. సెటప్ ప్రక్రియ ప్రకారం, DECO యొక్క మూడు-మార్గం హ్యాండ్షేక్ కొంత సమయం పట్టవచ్చు, కానీ TC యొక్క హార్డ్వేర్ పరిమితితో పోలిస్తే ఇది ఏమీ లేదు, కాబట్టి DECO మరింత ఆచరణాత్మకమైనది.

తీర్మానం

రెండు ఒరాకిల్స్ను విడివిడిగా పరిశీలించి, వాటిని నాలుగు ప్రమాణాలతో పోల్చి చూస్తే, టౌన్ క్రైయర్ నాలుగు పాయింట్లలో మూడు పాయింట్లలో DECO కంటే తక్కువ అని స్పష్టమవుతుంది. DECO అనేది సమాచార భద్రత కోణం నుండి మరింత విశ్వసనీయమైనది, చౌకైనది మరియు మరింత ఆచరణాత్మకమైనది, అయినప్పటికీ త్రీ-పార్టీ ప్రోటోకాల్ను సెటప్ చేయడానికి కొంత సమయం పడుతుంది మరియు దాని ప్రతికూలతలు ఉన్నాయి, ఉదాహరణకు, ఎన్క్రిప్షన్ కీలతో అదనపు కార్యకలాపాలు. TC DECO కంటే వేగవంతమైనది, కానీ సైడ్-ఛానల్ దాడి దుర్బలత్వం గోప్యతను కోల్పోయేలా చేస్తుంది. DECO జనవరి 2020లో ప్రవేశపెట్టబడిందని మరియు దానిని సురక్షితంగా పరిగణించడానికి తగినంత సమయం గడిచిపోలేదని పరిగణనలోకి తీసుకోవాలి. టౌన్ క్రైర్ 4 సంవత్సరాలుగా దాడిలో ఉంది మరియు అనేక పరీక్షల ద్వారా వెళ్ళింది, కాబట్టి అనేక ప్రాజెక్టులలో దాని ఉపయోగం సమర్థించబడుతోంది.

మూలం: www.habr.com