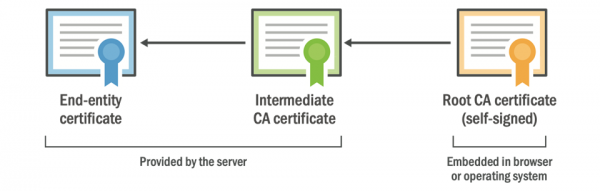

สำหรับเบราว์เซอร์ในการตรวจสอบความถูกต้องของเว็บไซต์ เบราว์เซอร์จะแสดงห่วงโซ่ใบรับรองที่ถูกต้อง สายโซ่ทั่วไปแสดงไว้ด้านบน และอาจมีใบรับรองระดับกลางมากกว่าหนึ่งใบ จำนวนใบรับรองขั้นต่ำในห่วงโซ่ที่ถูกต้องคือสามใบ

ใบรับรองหลักคือหัวใจสำคัญของผู้ออกใบรับรอง มันมีอยู่ในระบบปฏิบัติการหรือเบราว์เซอร์ของคุณอย่างแท้จริง และมีอยู่ในอุปกรณ์ของคุณ ไม่สามารถเปลี่ยนแปลงได้จากฝั่งเซิร์ฟเวอร์ จำเป็นต้องมีการอัปเดตระบบปฏิบัติการหรือเฟิร์มแวร์บนอุปกรณ์แบบบังคับ

ผู้เชี่ยวชาญด้านความปลอดภัย สก็อตต์ เฮล์ม ว่าปัญหาหลักจะเกิดขึ้นกับผู้ออกใบรับรอง Let's Encrypt เพราะวันนี้เป็น CA ที่ได้รับความนิยมมากที่สุดบนอินเทอร์เน็ตและใบรับรองหลักของมันจะเสียในไม่ช้า การเปลี่ยนรูท Let's Encrypt .

ใบรับรองขั้นสุดท้ายและใบรับรองกลางของผู้ออกใบรับรอง (CA) จะถูกส่งไปยังไคลเอนต์จากเซิร์ฟเวอร์ และใบรับรองหลักนั้นมาจากไคลเอนต์ มีอยู่แล้วดังนั้นด้วยชุดใบรับรองนี้ เราจึงสามารถสร้างห่วงโซ่และตรวจสอบเว็บไซต์ได้

ปัญหาคือใบรับรองแต่ละใบมีวันหมดอายุ หลังจากนั้นจึงต้องเปลี่ยนใบรับรองใหม่ ตัวอย่างเช่น ตั้งแต่วันที่ 1 กันยายน 2020 พวกเขาวางแผนที่จะแนะนำข้อจำกัดเกี่ยวกับระยะเวลาที่มีผลบังคับใช้ของใบรับรอง TLS ของเซิร์ฟเวอร์ในเบราว์เซอร์ Safari .

ซึ่งหมายความว่าเราทุกคนจะต้องเปลี่ยนใบรับรองเซิร์ฟเวอร์ของเราอย่างน้อยทุกๆ 12 เดือน ข้อจำกัดนี้ใช้กับใบรับรองเซิร์ฟเวอร์เท่านั้น มัน ไม่ ใช้กับใบรับรองรูท CA

ใบรับรอง CA อยู่ภายใต้กฎชุดที่แตกต่างกัน ดังนั้นจึงมีขีดจำกัดความถูกต้องที่แตกต่างกัน เป็นเรื่องปกติมากที่จะค้นหาใบรับรองระดับกลางที่มีระยะเวลา 5 ปีและใบรับรองหลักที่มีอายุการใช้งาน 25 ปี!

โดยปกติจะไม่มีปัญหากับใบรับรองระดับกลางเนื่องจากเซิร์ฟเวอร์จะมอบใบรับรองให้กับไคลเอนต์ซึ่งตัวมันเองจะเปลี่ยนใบรับรองของตัวเองบ่อยกว่ามากดังนั้นจึงเพียงแค่แทนที่ใบรับรองระดับกลางในกระบวนการ มันค่อนข้างง่ายที่จะแทนที่พร้อมกับใบรับรองเซิร์ฟเวอร์ ซึ่งแตกต่างจากใบรับรอง CA รูท

ดังที่เราได้กล่าวไปแล้ว CA รูทนั้นถูกสร้างขึ้นโดยตรงในอุปกรณ์ไคลเอนต์โดยตรง ในระบบปฏิบัติการ เบราว์เซอร์ หรือซอฟต์แวร์อื่น ๆ การเปลี่ยน root CA อยู่นอกเหนือการควบคุมของเว็บไซต์ สิ่งนี้จำเป็นต้องมีการอัปเดตบนไคลเอนต์ ไม่ว่าจะเป็นระบบปฏิบัติการหรือการอัปเดตซอฟต์แวร์

Root CA บางตัวมีมานานแล้ว เรากำลังพูดถึงประมาณ 20-25 ปี ในไม่ช้า Root CA ที่เก่าแก่ที่สุดบางส่วนจะใกล้ถึงจุดสิ้นสุดของชีวิตตามธรรมชาติ เวลาของพวกมันก็เกือบจะหมดลงแล้ว สำหรับพวกเราส่วนใหญ่ สิ่งนี้จะไม่เป็นปัญหาเลย เนื่องจาก CA ได้สร้างใบรับรองหลักใหม่และมีการเผยแพร่ไปทั่วโลกในระบบปฏิบัติการและการอัปเดตเบราว์เซอร์เป็นเวลาหลายปี แต่ถ้าใครไม่ได้อัปเดตระบบปฏิบัติการหรือเบราว์เซอร์ของตนเป็นเวลานานๆ ก็ถือว่าเป็นปัญหาอย่างหนึ่ง

สถานการณ์นี้เกิดขึ้นในวันที่ 30 พฤษภาคม 2020 เวลา 10:48:38 GMT. นี่คือเวลาที่แน่ชัด จากหน่วยงานออกใบรับรอง Comodo (Sectigo)

ใช้สำหรับการลงนามข้ามสายเพื่อให้แน่ใจว่าสามารถใช้งานร่วมกับอุปกรณ์รุ่นเก่าที่ไม่มีใบรับรองหลัก USERTrust ใหม่ในร้านค้าของตน

น่าเสียดายที่ปัญหาเกิดขึ้นไม่เพียงแต่ในเบราว์เซอร์รุ่นเก่าเท่านั้น แต่ยังเกิดในไคลเอนต์ที่ไม่ใช่เบราว์เซอร์ที่ใช้ OpenSSL 1.0.x, LibreSSL และ . ตัวอย่างเช่นในกล่องรับสัญญาณ , บริการ ใน Fortinet แอปพลิเคชัน Chargify บนแพลตฟอร์ม .NET Core 2.0 ภายใต้ Linux и .

คาดว่าปัญหาจะส่งผลกระทบเฉพาะระบบเก่าเท่านั้น (Android 2.3, Windows (เช่น XP, Mac OS X 10.11, iOS 9 เป็นต้น) เนื่องจากเบราว์เซอร์สมัยใหม่สามารถใช้ใบรับรองรากที่สอง USERTRust ได้ อย่างไรก็ตาม ในความเป็นจริง เว็บเซอร์วิสหลายร้อยแห่งที่ใช้ไลบรารีโอเพนซอร์ส OpenSSL 1.0.x และ GnuTLS เริ่มประสบปัญหาการทำงานผิดพลาด การเชื่อมต่อที่ปลอดภัยล้มเหลว โดยมีข้อความแสดงข้อผิดพลาดเกี่ยวกับใบรับรองที่ล้าสมัย

ถัดไป - มาเข้ารหัสกัน

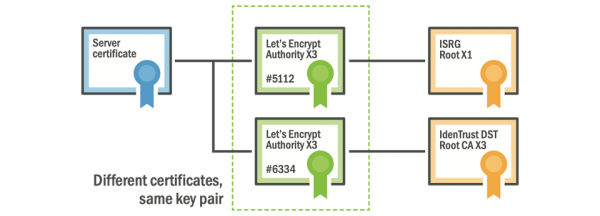

อีกตัวอย่างที่ดีของการเปลี่ยนแปลง root CA ที่กำลังจะเกิดขึ้นคือ Let's Encrypt ผู้ออกใบรับรอง มากกว่า พวกเขาวางแผนที่จะเปลี่ยนจาก Identrust chain เป็น ISRG Root chain ของตนเอง แต่สิ่งนี้ .

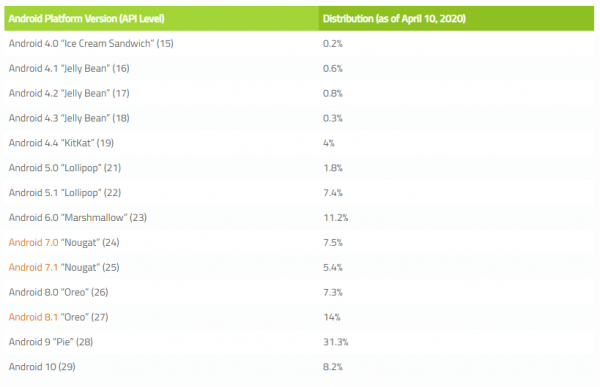

"เนื่องจากมีความกังวลเกี่ยวกับการขาดการแทรกซึมของ ISRG root ในอุปกรณ์ต่างๆ" Android "เราตัดสินใจเลื่อนวันเปลี่ยนผ่านสู่ระบบ root ดั้งเดิมจากวันที่ 8 กรกฎาคม 2019 ไปเป็นวันที่ 8 กรกฎาคม 2020" Let's Encrypt กล่าวในแถลงการณ์อย่างเป็นทางการ

ต้องเลื่อนวันที่ออกไปเนื่องจากปัญหาที่เรียกว่า "การขยายพันธุ์ของราก" หรือที่เจาะจงกว่านั้นคือการขาดการขยายพันธุ์ของราก เมื่อ CA รากไม่กระจายอย่างกว้างขวางในไคลเอนต์ทั้งหมด

ขณะนี้ Let's Encrypt ใช้ใบรับรองระดับกลางที่มีการลงนามแบบ cross-signed ซึ่งเชื่อมโยงกับ IdenTrust DST Root CA X3 ใบรับรองหลักนี้ออกให้ในเดือนกันยายน 2000 และหมดอายุในวันที่ 30 กันยายน 2021 ก่อนหน้านั้น Let's Encrypt มีแผนที่จะย้ายไปยัง ISRG Root X1 ที่ลงนามด้วยตนเอง

ISRG root เปิดตัวเมื่อวันที่ 4 มิถุนายน 2015 หลังจากนั้น กระบวนการอนุมัติในฐานะหน่วยงานออกใบรับรองก็เริ่มต้นขึ้น ซึ่งสิ้นสุดลง . จากจุดนี้เป็นต้นไป CA หลักจะพร้อมใช้งานสำหรับไคลเอนต์ทั้งหมดผ่านระบบปฏิบัติการหรือการอัปเดตซอฟต์แวร์ สิ่งที่คุณต้องทำคือติดตั้งการอัปเดต

แต่นั่นคือปัญหา

หากโทรศัพท์มือถือ โทรทัศน์ หรืออุปกรณ์อื่นๆ ของคุณไม่ได้อัปเดตมานานกว่าสองปีแล้ว อุปกรณ์เหล่านั้นจะรู้จักใบรับรองรูท ISRG Root X1 ตัวใหม่ได้อย่างไร? และหากไม่ได้ติดตั้งในระบบ ใบรับรองเซิร์ฟเวอร์ Let's Encrypt ทั้งหมดในอุปกรณ์ของคุณจะใช้งานไม่ได้ทันทีที่ Let's Encrypt เปลี่ยนไปใช้รูทตัวใหม่ และในระบบนิเวศทั้งหมด Android อุปกรณ์เก่าจำนวนมากที่ไม่ได้รับการอัปเดตมาเป็นเวลานานแล้ว

ระบบนิเวศ Android

นี่คือสาเหตุที่ Let's Encrypt ชะลอการย้ายไปยังรูท ISRG ของตัวเอง และยังคงใช้ตัวกลางที่ลงไปที่รูท IdenTrust แต่จะต้องมีการเปลี่ยนแปลงไม่ว่าในกรณีใด และกำหนดวันที่ของการเปลี่ยนแปลงรูท .

หากต้องการตรวจสอบว่ามีการติดตั้งรูท ISRG X1 บนอุปกรณ์ของคุณ (ทีวี กล่องรับสัญญาณ หรือไคลเอนต์อื่น ๆ) ให้เปิดไซต์ทดสอบ . หากไม่มีคำเตือนด้านความปลอดภัยปรากฏขึ้น แสดงว่าทุกอย่างปกติดี

Let's Encrypt ไม่ใช่คนเดียวที่เผชิญกับความท้าทายในการย้ายไปยังรูทใหม่ การเข้ารหัสบนอินเทอร์เน็ตเริ่มมีการใช้งานเมื่อ 20 กว่าปีที่แล้ว ดังนั้นตอนนี้เป็นเวลาที่ใบรับรองหลักหลายใบกำลังจะหมดอายุ

เจ้าของสมาร์ททีวีที่ไม่ได้อัปเดตซอฟต์แวร์ Smart TV มาหลายปีอาจประสบปัญหานี้ ตัวอย่างเช่น รูท GlobalSign ใหม่ เปิดตัวในปี 2012 และหลังจากที่สมาร์ททีวีรุ่นเก่าบางรุ่นไม่สามารถสร้างห่วงโซ่ได้ เนื่องจากไม่มีรูต CA นี้ โดยเฉพาะอย่างยิ่ง ลูกค้าเหล่านี้ไม่สามารถสร้างการเชื่อมต่อที่ปลอดภัยไปยังเว็บไซต์ bbc.co.uk ได้ เพื่อแก้ไขปัญหานี้ ผู้บริหาร BBC ต้องใช้กลอุบาย: พวกเขา ผ่านใบรับรองระดับกลางเพิ่มเติมโดยใช้รูทเก่า и ซึ่งยังไม่เน่าเสีย

www.bbc.co.uk (Leaf) GlobalSign ECC OV SSL CA 2018 (ระดับกลาง) GlobalSign Root CA - R5 (ระดับกลาง) GlobalSign Root CA - R3 (ระดับกลาง)

นี่เป็นเพียงวิธีแก้ปัญหาชั่วคราว ปัญหาจะไม่หายไปจนกว่าคุณจะอัปเดตซอฟต์แวร์ไคลเอ็นต์ ทีวีอัจฉริยะโดยพื้นฐานแล้วคือคอมพิวเตอร์ที่มีฟังก์ชันการทำงานจำกัด Linuxและหากไม่มีการอัปเดต ใบรับรองหลักของระบบก็จะหมดอายุลงอย่างหลีกเลี่ยงไม่ได้

สิ่งนี้ใช้ได้กับอุปกรณ์ทั้งหมด ไม่ใช่แค่ทีวี หากคุณมีอุปกรณ์ใด ๆ ที่เชื่อมต่อกับอินเทอร์เน็ตและโฆษณาว่าเป็นอุปกรณ์ "อัจฉริยะ" ปัญหาเกี่ยวกับใบรับรองที่เน่าเสียก็เกือบจะเกี่ยวข้องกับเรื่องนี้อย่างแน่นอน หากอุปกรณ์ไม่ได้รับการอัพเดต ที่เก็บ CA หลักจะล้าสมัยเมื่อเวลาผ่านไป และในที่สุดปัญหาก็จะปรากฏขึ้น ปัญหาจะเกิดขึ้นเร็วแค่ไหนขึ้นอยู่กับว่าที่จัดเก็บรูทได้รับการอัปเดตครั้งล่าสุดเมื่อใด อาจใช้เวลาหลายปีก่อนวันวางจำหน่ายจริงของอุปกรณ์

อย่างไรก็ตาม นี่เป็นปัญหาว่าทำไมแพลตฟอร์มสื่อขนาดใหญ่บางแห่งไม่สามารถใช้ผู้ออกใบรับรองอัตโนมัติสมัยใหม่เช่น Let's Encrypt ได้ Scott Helme เขียน ไม่เหมาะสำหรับสมาร์ททีวี และจำนวนรากน้อยเกินไปที่จะรับประกันการรองรับใบรับรองในอุปกรณ์รุ่นเก่า มิฉะนั้นทีวีจะไม่สามารถเปิดบริการสตรีมมิ่งสมัยใหม่ได้

เหตุการณ์ล่าสุดกับ AddTrust แสดงให้เห็นว่าแม้แต่บริษัทไอทีขนาดใหญ่ก็ไม่ได้เตรียมพร้อมสำหรับข้อเท็จจริงที่ว่าใบรับรองหลักหมดอายุ

มีวิธีแก้ไขปัญหาเดียวเท่านั้น - อัปเดต นักพัฒนาอุปกรณ์อัจฉริยะจะต้องจัดเตรียมกลไกในการอัปเดตซอฟต์แวร์และใบรับรองหลักล่วงหน้า ในทางกลับกัน ผู้ผลิตจะไม่ได้ผลกำไรในการรับประกันการทำงานของอุปกรณ์ของตนหลังจากหมดระยะเวลาการรับประกัน

ที่มา: will.com