โครงการ WorldSkills มีเป้าหมายหลักในการเสริมทักษะเชิงปฏิบัติที่จำเป็นในตลาดแรงงานปัจจุบันให้กับผู้เข้าร่วม โครงการ "การบริหารเครือข่ายและระบบ" ประกอบด้วยสามโมดูล ได้แก่ เครือข่าย Windows, Linuxโจทย์การแข่งขันจะเปลี่ยนแปลงไปในแต่ละการแข่งขัน และเงื่อนไขของการแข่งขันก็เปลี่ยนไป แต่โครงสร้างของโจทย์โดยรวมยังคงไม่เปลี่ยนแปลงมากนัก

เกาะเน็ตเวิร์กจะเป็นเกาะแรก เนื่องจากมีความเรียบง่ายเมื่อเทียบกับเกาะอื่นๆ Linux и Windows.

บทความนี้จะครอบคลุมงานต่อไปนี้:

- ตั้งชื่ออุปกรณ์ทั้งหมดตามโทโพโลยี

- กำหนดชื่อโดเมน wsrvuz19.ru ให้กับอุปกรณ์ทั้งหมด

- สร้างผู้ใช้ wsrvuz19 บนอุปกรณ์ทั้งหมดด้วยรหัสผ่าน cisco

- รหัสผ่านของผู้ใช้จะต้องถูกเก็บไว้ในการกำหนดค่าอันเป็นผลมาจากฟังก์ชันแฮช

- ผู้ใช้จะต้องมีสิทธิ์ในระดับสูงสุด

- สำหรับอุปกรณ์ทั้งหมด ให้ใช้รุ่น AAA

- การตรวจสอบสิทธิ์บนคอนโซลระยะไกลจะต้องดำเนินการโดยใช้ฐานข้อมูลในเครื่อง (ยกเว้นอุปกรณ์ RTR1 และ RTR2)

- หลังจากการรับรองความถูกต้องสำเร็จ เมื่อเข้าสู่ระบบจากคอนโซลระยะไกล ผู้ใช้ควรเข้าสู่โหมดที่มีสิทธิ์ระดับสูงสุดทันที

- กำหนดค่าความจำเป็นในการรับรองความถูกต้องบนคอนโซลภายในเครื่อง

- การตรวจสอบสิทธิ์คอนโซลภายในเครื่องที่ประสบความสำเร็จควรทำให้ผู้ใช้อยู่ในโหมดที่มีสิทธิ์ขั้นต่ำ

- บน BR1 เมื่อการรับรองความถูกต้องสำเร็จบนคอนโซลภายในเครื่อง ผู้ใช้ควรอยู่ในโหมดที่มีสิทธิ์ระดับสูงสุด

- บนอุปกรณ์ทั้งหมด ให้ตั้งค่ารหัสผ่าน wsr เพื่อเข้าสู่โหมดสิทธิพิเศษ

- รหัสผ่านควรถูกเก็บไว้ในการกำหนดค่าไม่ใช่เป็นผลมาจากฟังก์ชันแฮช

- กำหนดค่าโหมดที่จะจัดเก็บรหัสผ่านทั้งหมดในการกำหนดค่าในรูปแบบที่เข้ารหัส

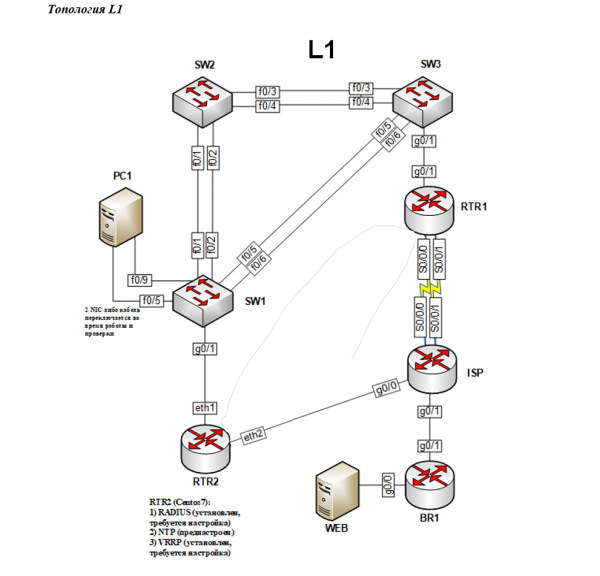

โทโพโลยีเครือข่ายที่ฟิสิคัลเลเยอร์แสดงไว้ในแผนภาพต่อไปนี้:

1. ตั้งชื่ออุปกรณ์ทั้งหมดตามโทโพโลยี

ในการตั้งชื่ออุปกรณ์ (ชื่อโฮสต์) คุณต้องป้อนคำสั่งจากโหมดการกำหนดค่าส่วนกลาง hostname SW1ที่ไหนแทน SW1 คุณต้องเขียนชื่ออุปกรณ์ที่กำหนดในงาน

คุณสามารถตรวจสอบการตั้งค่าด้วยสายตา แทนการตั้งค่าล่วงหน้าได้ สวิตซ์ ได้กลายเป็น SW1:

Switch(config)# hostname SW1

SW1(config)#

ภารกิจหลักหลังจากทำการตั้งค่าคือบันทึกการกำหนดค่า

ซึ่งสามารถทำได้จากโหมดการกำหนดค่าส่วนกลางด้วยคำสั่ง do write:

SW1(config)# do write

Building configuration...

Compressed configuration from 2142 bytes to 1161 bytes[OK]

หรือจากโหมดสิทธิพิเศษด้วยคำสั่ง write:

SW1# write

Building configuration...

Compressed configuration from 2142 bytes to 1161 bytes[OK]

2. กำหนดชื่อโดเมน wsrvuz19.ru ให้กับอุปกรณ์ทั้งหมด

คุณสามารถตั้งชื่อโดเมนเริ่มต้น wsrvuz19.ru ได้จากโหมดการกำหนดค่าส่วนกลางด้วยคำสั่ง ip domain-name wsrvuz19.ru.

การตรวจสอบดำเนินการโดยใช้คำสั่งสรุป do show hosts จากโหมดการกำหนดค่าโกลบอล:

SW1(config)# ip domain-name wsrvuz19.ru

SW1(config)# do show hosts summary

Name lookup view: Global

Default domain is wsrvuz19.ru

...

3. สร้างผู้ใช้ wsrvuz19 บนอุปกรณ์ทั้งหมดด้วยรหัสผ่าน cisco

จำเป็นต้องสร้างผู้ใช้เพื่อให้มีสิทธิ์ในระดับสูงสุดและรหัสผ่านจะถูกจัดเก็บเป็นฟังก์ชันแฮช เงื่อนไขทั้งหมดนี้จะถูกนำมาพิจารณาโดยทีมงาน username wsrvuz19 privilege 15 secret cisco.

ที่นี่:

username wsrvuz19 - ชื่อผู้ใช้;

privilege 15 — ระดับสิทธิพิเศษ (0 — ระดับต่ำสุด, 15 — ระดับสูงสุด);

secret cisco - การจัดเก็บรหัสผ่านในรูปแบบของฟังก์ชันแฮช MD5

แสดงคำสั่ง running-config ช่วยให้คุณตรวจสอบการตั้งค่าของการกำหนดค่าปัจจุบันซึ่งคุณสามารถค้นหาบรรทัดที่มีผู้ใช้ที่เพิ่มเข้ามาและตรวจสอบให้แน่ใจว่ารหัสผ่านถูกจัดเก็บในรูปแบบที่เข้ารหัส:

SW1(config)# username wsrvuz19 privilege 15 secret cisco

SW1(config)# do show running-config

...

username wsrvuz19 privilege 15 secret 5 $1$EFRK$RNvRqTPt5wbB9sCjlBaf4.

...

4. ใช้รุ่น AAA สำหรับอุปกรณ์ทั้งหมด

รุ่น AAA คือระบบการตรวจสอบสิทธิ์ การอนุญาต และการบันทึกเหตุการณ์ เพื่อให้งานนี้เสร็จสมบูรณ์ ขั้นตอนแรกคือการเปิดใช้งานโมเดล AAA และระบุว่าการตรวจสอบสิทธิ์จะดำเนินการโดยใช้ฐานข้อมูลท้องถิ่น:

SW1(config)# aaa new-model

SW1(config)# aaa authentication login default local

ก. การตรวจสอบสิทธิ์บนคอนโซลระยะไกลจะต้องดำเนินการโดยใช้ฐานข้อมูลในเครื่อง (ยกเว้นอุปกรณ์ RTR1 และ RTR2)

งานกำหนดคอนโซลสองประเภท: โลคัลและรีโมต คอนโซลระยะไกลช่วยให้คุณสามารถใช้การเชื่อมต่อระยะไกล เช่น ผ่านโปรโตคอล SSH หรือ Telnet

เพื่อให้งานนี้สำเร็จ คุณต้องป้อนคำสั่งต่อไปนี้:

SW1(config)# line vty 0 4

SW1(config-line)# login authentication default

SW1(config-line)# exit

SW1(config)#

ทีม line vty 0 4 ดำเนินการกำหนดค่าของบรรทัดเทอร์มินัลเสมือนตั้งแต่ 0 ถึง 4

ทีม login authentication default เปิดใช้งานโหมดการรับรองความถูกต้องเริ่มต้นบนคอนโซลเสมือน และโหมดเริ่มต้นถูกตั้งค่าในงานก่อนหน้าด้วยคำสั่ง aaa authentication login default local.

การออกจากโหมดการกำหนดค่าคอนโซลระยะไกลทำได้โดยใช้คำสั่ง exit.

การทดสอบที่เชื่อถือได้จะเป็นการทดสอบการเชื่อมต่อผ่าน Telnet จากอุปกรณ์หนึ่งไปยังอีกอุปกรณ์หนึ่ง ควรพิจารณาว่าในกรณีนี้ต้องกำหนดค่าการสลับพื้นฐานและการกำหนดที่อยู่ IP บนอุปกรณ์ที่เลือก

SW3#telnet 2001:100::10

User Access Verification

Username: wsrvuz19

Password:

SW1>

ข. หลังจากการรับรองความถูกต้องสำเร็จ เมื่อเข้าสู่ระบบจากคอนโซลระยะไกล ผู้ใช้ควรเข้าสู่โหมดที่มีระดับสิทธิ์สูงสุดทันที

เพื่อแก้ไขปัญหานี้ คุณต้องกลับไปตั้งค่าบรรทัดเทอร์มินัลเสมือนและตั้งค่าระดับสิทธิ์ด้วยคำสั่ง privilege level 15โดยที่ 15 คือระดับสูงสุดอีกครั้ง และ 0 คือระดับสิทธิ์ขั้นต่ำ:

SW1(config)# line vty 0 4

SW1(config-line)# privilege level 15

SW1(config-line)# exit

SW1(config)#

การทดสอบจะเป็นวิธีแก้ปัญหาจากย่อหน้าก่อนหน้า - การเชื่อมต่อระยะไกลผ่าน Telnet:

SW3#telnet 2001:100::10

User Access Verification

Username: wsrvuz19

Password:

SW1#

หลังจากการตรวจสอบสิทธิ์ ผู้ใช้จะเข้าสู่โหมดสิทธิพิเศษทันที โดยข้ามโหมดที่ไม่มีสิทธิพิเศษ ซึ่งหมายความว่างานเสร็จสมบูรณ์อย่างถูกต้อง

ซีดี. กำหนดค่าความต้องการบนคอนโซลภายในเครื่อง และเมื่อการตรวจสอบความถูกต้องสำเร็จ ผู้ใช้ควรเข้าสู่โหมดพร้อมสิทธิ์ระดับขั้นต่ำ

โครงสร้างของคำสั่งในงานเหล่านี้เกิดขึ้นพร้อมกับงานที่แก้ไขไว้ก่อนหน้านี้ 4.a และ 4.b ทีม line vty 0 4 ถูกแทนที่ด้วย console 0:

SW1(config)# line console 0

SW1(config-line)# login authentication default

SW1(config-line)# privilege level 0

SW1(config-line)# exit

SW1(config)#

ดังที่ได้กล่าวไปแล้วระดับสิทธิ์ขั้นต่ำถูกกำหนดโดยหมายเลข 0 การตรวจสอบสามารถทำได้ดังนี้:

SW1# exit

User Access Verification

Username: wsrvuz19

Password:

SW1>

หลังจากการรับรองความถูกต้อง ผู้ใช้จะเข้าสู่โหมดที่ไม่มีสิทธิพิเศษตามที่ระบุไว้ในงาน

จ. บน BR1 เมื่อการรับรองความถูกต้องสำเร็จบนคอนโซลภายในเครื่อง ผู้ใช้ควรอยู่ในโหมดที่มีสิทธิ์ระดับสูงสุด

การตั้งค่าคอนโซลท้องถิ่นบน BR1 จะมีลักษณะดังนี้:

BR1(config)# line console 0

BR1(config-line)# login authentication default

BR1(config-line)# privilege level 15

BR1(config-line)# exit

BR1(config)#

การตรวจสอบดำเนินการในลักษณะเดียวกับในย่อหน้าก่อนหน้า:

BR1# exit

User Access Verification

Username: wsrvuz19

Password:

BR1#

หลังจากการรับรองความถูกต้อง การเปลี่ยนไปใช้โหมดสิทธิพิเศษจะเกิดขึ้น

5. บนอุปกรณ์ทั้งหมด ให้ตั้งรหัสผ่าน wsr เพื่อเข้าสู่โหมดสิทธิพิเศษ

งานบอกว่ารหัสผ่านสำหรับโหมดสิทธิพิเศษควรเก็บไว้ในข้อความที่ชัดเจนตามมาตรฐาน แต่โหมดการเข้ารหัสสำหรับรหัสผ่านทั้งหมดจะไม่อนุญาตให้คุณดูรหัสผ่านในรูปแบบข้อความที่ชัดเจน หากต้องการตั้งรหัสผ่านเพื่อเข้าสู่โหมดพิเศษให้ใช้คำสั่ง enable password wsr. การใช้คำสำคัญ passwordกำหนดประเภทรหัสผ่านที่จะจัดเก็บ หากต้องเข้ารหัสรหัสผ่านเมื่อสร้างผู้ใช้ คำหลักก็คือคำนั้น secretและใช้สำหรับการจัดเก็บแบบเปิด password.

คุณสามารถตรวจสอบการตั้งค่าได้จากการดูการกำหนดค่าปัจจุบัน:

SW1(config)# enable password wsr

SW1(config)# do show running-config

...

enable password wsr

!

username wsrvuz19 privilege 15 secret 5 $1$5I66$TB48YmLoCk9be4jSAH85O0

...

จะเห็นได้ว่ารหัสผ่านของผู้ใช้จะถูกจัดเก็บในรูปแบบที่เข้ารหัส และรหัสผ่านเพื่อเข้าสู่โหมดสิทธิพิเศษจะถูกจัดเก็บในรูปแบบข้อความที่ชัดเจนตามที่ระบุไว้ในงาน

เพื่อให้แน่ใจว่ารหัสผ่านทั้งหมดได้รับการเข้ารหัส ให้ใช้คำสั่ง service password-encryption. การดูการกำหนดค่าปัจจุบันจะมีลักษณะดังนี้:

SW1(config)# do show running-config

...

enable password 7 03134819

!

username wsrvuz19 privilege 15 secret 5 $1$5I66$TB48YmLoCk9be4jSAH85O0

...

ไม่สามารถดูรหัสผ่านในรูปแบบข้อความที่ชัดเจนได้อีกต่อไป

ที่มา: will.com