ทุกวันนี้ มีเพียงคนขี้เกียจเท่านั้นที่ไม่ได้เขียนเกี่ยวกับเทคโนโลยีบล็อกเชน สกุลเงินดิจิทัล และความเจ๋งของมัน แต่บทความนี้จะไม่ยกย่องเทคโนโลยีนี้เราจะพูดถึงข้อบกพร่องและวิธีกำจัดพวกเขา

ในขณะที่ทำงานในโปรเจ็กต์หนึ่งของ Altirix Systems งานดังกล่าวเกิดขึ้นจากการยืนยันข้อมูลจากแหล่งภายนอกบล็อกเชนที่ปลอดภัยและทนต่อการเซ็นเซอร์ จำเป็นต้องยืนยันการเปลี่ยนแปลงในบันทึกของระบบที่สาม และดำเนินการตามการเปลี่ยนแปลงเหล่านี้ในการดำเนินการสาขาใดสาขาหนึ่งในลอจิกสัญญาอัจฉริยะ งานเมื่อมองแวบแรกค่อนข้างเล็กน้อย แต่เมื่อสภาพทางการเงินของฝ่ายใดฝ่ายหนึ่งที่เข้าร่วมในกระบวนการขึ้นอยู่กับผลลัพธ์ของการดำเนินการ ข้อกำหนดเพิ่มเติมจะปรากฏขึ้น ประการแรก นี่คือความไว้วางใจที่ครอบคลุมในกลไกการตรวจสอบดังกล่าว แต่สิ่งแรกก่อน

ปัญหาคือตัวบล็อกเชนนั้นเป็นเอนทิตีปิดที่เป็นอิสระ ดังนั้นสัญญาอัจฉริยะภายในบล็อกเชนจึงไม่รู้อะไรเลยเกี่ยวกับโลกภายนอก ในขณะเดียวกัน เงื่อนไขของสัญญาอัจฉริยะมักจะเกี่ยวข้องกับข้อมูลเกี่ยวกับสิ่งของจริง (ความล่าช้าของเที่ยวบิน อัตราแลกเปลี่ยน ฯลฯ) เพื่อให้สัญญาอัจฉริยะทำงานได้อย่างถูกต้อง ข้อมูลที่ได้รับจากภายนอกบล็อกเชนจะต้องเชื่อถือได้และตรวจสอบได้ ปัญหานี้แก้ไขได้โดยใช้ oracles เช่น Town Crier และ DECO ออราเคิลเหล่านี้อนุญาตให้สัญญาอัจฉริยะบนเครือข่ายบล็อคเชนเชื่อถือข้อมูลจากเว็บเซิร์ฟเวอร์ที่เชื่อถือได้ เราสามารถพูดได้ว่าสิ่งเหล่านี้คือผู้ให้บริการข้อมูลที่เชื่อถือได้

ออราเคิล

ลองนึกภาพว่าสัญญาอัจฉริยะจะโอน 0.001 btc ไปยังกระเป๋าเงิน bitcoin ของคุณ หากสโมสรฟุตบอลที่คุณชื่นชอบชนะการแข่งขัน Russian Cup ในกรณีที่ได้รับชัยชนะอย่างแท้จริง สัญญาอัจฉริยะจำเป็นต้องถ่ายโอนข้อมูลเกี่ยวกับสโมสรใดที่ชนะ และปัญหาหลายประการเกิดขึ้นที่นี่: จะรับข้อมูลนี้ได้ที่ไหน วิธีถ่ายโอนข้อมูลไปยังสัญญาอัจฉริยะอย่างปลอดภัย และวิธีการรับรองว่าข้อมูล ที่ได้รับในสัญญาอัจฉริยะนั้นถูกต้องตรงกับความเป็นจริงจริงหรือ?

เมื่อพูดถึงแหล่งที่มาของข้อมูล อาจมี 2 สถานการณ์ คือ การเชื่อมต่อสัญญาอัจฉริยะกับเว็บไซต์ที่เชื่อถือได้ ซึ่งข้อมูลเกี่ยวกับผลการแข่งขันจะถูกเก็บไว้จากส่วนกลาง และทางเลือกที่สองคือการเชื่อมต่อหลายไซต์พร้อมกัน จากนั้นเลือกข้อมูลจากแหล่งที่มาส่วนใหญ่ ที่ให้ข้อมูลเดียวกัน เพื่อตรวจสอบความถูกต้องของข้อมูล มีการใช้ oracles เช่น Oraclize ซึ่งใช้ TLSNotary (การแก้ไข TLS Notary เพื่อพิสูจน์ความถูกต้องของข้อมูล) แต่มีข้อมูลเพียงพอบน Google เกี่ยวกับ Oraclize และมีบทความหลายบทความเกี่ยวกับHabré วันนี้ฉันจะพูดถึง oracles ที่ใช้วิธีการส่งข้อมูลที่แตกต่างกันเล็กน้อย: Town Crier และ DECO บทความนี้ให้คำอธิบายเกี่ยวกับหลักการทำงานของ Oracle ทั้งสอง รวมถึงการเปรียบเทียบโดยละเอียด

ทาวน์ไครเออร์

Town Crier (TC) ได้รับการแนะนำโดย IC3 (The Initiative for CryptoCurrencies and Contracts) ในปี 2016 ที่ CCS'16 แนวคิดหลักของ TC คือ ถ่ายโอนข้อมูลจากเว็บไซต์ไปยังสัญญาอัจฉริยะ และตรวจสอบให้แน่ใจว่าข้อมูลที่ TC ส่งมานั้นเหมือนกับบนเว็บไซต์ TC ใช้ TEE (Trusted Execution Environment) เพื่อตรวจสอบสิทธิ์ความเป็นเจ้าของข้อมูล TC เวอร์ชันดั้งเดิมอธิบายวิธีการทำงานกับ Intel SGX

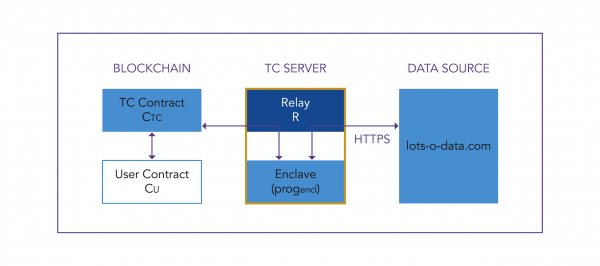

Town Crier ประกอบด้วยส่วนหนึ่งภายใน blockchain และส่วนหนึ่งภายในระบบปฏิบัติการ - TC Server

สัญญา TC อยู่บนบล็อกเชนและทำหน้าที่เป็นส่วนหน้าของ TC ยอมรับคำขอจาก CU (สัญญาอัจฉริยะของผู้ใช้) และส่งคืนการตอบกลับจาก TC Server ภายในเซิร์ฟเวอร์ TC จะมีรีเลย์ซึ่งสร้างการเชื่อมต่อระหว่างวงล้อมและอินเทอร์เน็ต (การรับส่งข้อมูลแบบสองทิศทาง) และเชื่อมต่อวงล้อมกับบล็อกเชน Enclave ประกอบด้วย progencl ซึ่งเป็นโค้ดที่ส่งคำขอจาก blockchain และส่งข้อความกลับไปยัง blockchain ด้วยลายเซ็นดิจิทัล progencl มีส่วนหนึ่งของโค้ดสัญญาอัจฉริยะและทำหน้าที่บางอย่างเป็นหลัก

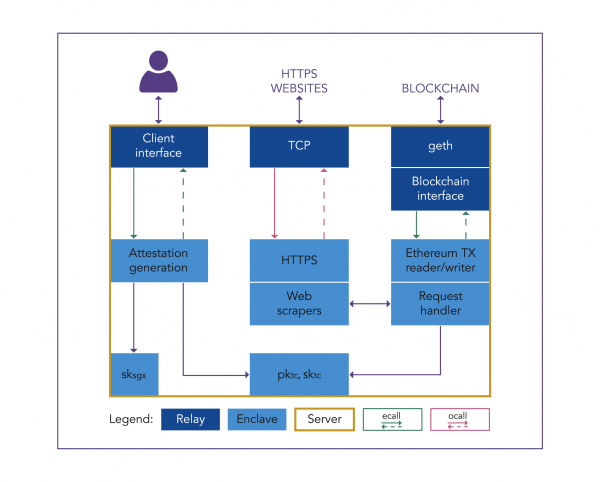

Intel SGX enclave เปรียบเสมือนไลบรารีที่ใช้ร่วมกันซึ่งมี API ที่ทำงานผ่าน ecall Ecall ถ่ายโอนการควบคุมไปยังวงล้อม วงล้อมรันโค้ดจนกว่าจะออกหรือจนกว่าจะมีข้อยกเว้นเกิดขึ้น ocall ใช้เพื่อเรียกใช้ฟังก์ชันที่กำหนดไว้นอกวงล้อม Ocall ถูกดำเนินการนอกวงล้อม และถือเป็นการเรียกที่ไม่น่าเชื่อถือ หลังจากดำเนินการ ocall แล้ว การควบคุมจะถูกส่งกลับไปยังวงล้อม

ในส่วนของ Enclave ช่องทางที่ปลอดภัยได้รับการกำหนดค่าด้วยเว็บเซิร์ฟเวอร์ โดยตัวเครือข่ายเองจะทำการจับมือ TLS กับเซิร์ฟเวอร์เป้าหมาย และดำเนินการเข้ารหัสทั้งหมดภายใน ไลบรารี TLS (mbedTLS) และโค้ด HTTP แบบย่อได้ถูกส่งออกไปยังสภาพแวดล้อม SGX แล้ว นอกจากนี้ Enclave ยังมีใบรับรอง CA หลัก (ชุดใบรับรอง) เพื่อตรวจสอบใบรับรองของเซิร์ฟเวอร์ระยะไกล ตัวจัดการคำขอยอมรับคำขอดาตาแกรมในรูปแบบที่ Ethereum ให้มา ถอดรหัสและแยกวิเคราะห์ จากนั้นจะสร้างธุรกรรม Ethereum ที่มีดาตาแกรมที่ร้องขอ ลงนามกับ skTC และส่งไปที่ Relay

ส่วน Relay ประกอบด้วย Client Interface, TCP, Blockchain Interface จำเป็นต้องมีอินเทอร์เฟซไคลเอนต์เพื่อรับรองรหัสเครือข่ายและสื่อสารกับไคลเอนต์ ไคลเอนต์ส่งคำขอการรับรองโดยใช้ ecall และได้รับการประทับเวลาที่ลงนามโดย skTC พร้อมด้วย att (ลายเซ็นรับรอง) จากนั้น att จะได้รับการตรวจสอบโดยใช้ Intel Attestation Service (IAS) และการประทับเวลาได้รับการตรวจสอบโดยบริการเวลาที่เชื่อถือได้ อินเทอร์เฟซบล็อคเชนตรวจสอบคำขอที่เข้ามาและวางธุรกรรมบนบล็อคเชนเพื่อจัดส่งดาตาแกรม Geth เป็นไคลเอนต์ Ethereum อย่างเป็นทางการและอนุญาตให้ Relay โต้ตอบกับบล็อคเชนผ่านการโทร RPC

การทำงานร่วมกับ TEE ทำให้ TC ช่วยให้คุณสามารถเรียกใช้ Enclaves หลายอันพร้อมกันได้ จึงเพิ่มความเร็วในการประมวลผลข้อมูลได้ 3 เท่า หากวงล้อมที่รันหนึ่งอันมีความเร็วอยู่ที่ 15 tx/วินาที ดังนั้นด้วยวงล้อมการรันแบบขนาน 20 อัน ความเร็วจะเพิ่มขึ้นเป็น 65 tx/วินาที สำหรับการเปรียบเทียบ ความเร็วการทำงานสูงสุดในบล็อกเชน Bitcoin คือ 26 tx/วินาที

DECO

DECO (Decentralized Oracles for TLS) นำเสนอที่ CCS'20 ซึ่งทำงานร่วมกับไซต์ที่รองรับการเชื่อมต่อ TLS รับประกันความลับและความสมบูรณ์ของข้อมูล

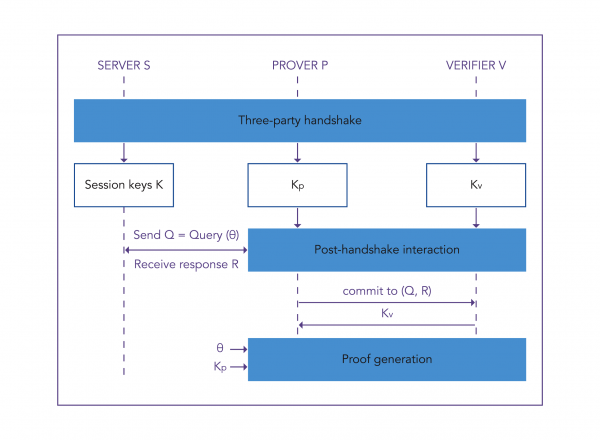

DECO พร้อม TLS ใช้การเข้ารหัสแบบสมมาตร ดังนั้นไคลเอนต์และเว็บเซิร์ฟเวอร์จึงมีคีย์การเข้ารหัส และไคลเอนต์สามารถปลอมข้อมูลเซสชัน TLS ได้หากต้องการ เพื่อแก้ไขปัญหานี้ DECO ใช้โปรโตคอลการจับมือแบบสามทางระหว่างตัวพิสูจน์ (สัญญาอัจฉริยะ) ตัวตรวจสอบ (oracle) และเว็บเซิร์ฟเวอร์ (แหล่งข้อมูล)

วิธีการทำงานของ DECO คือผู้ตรวจสอบจะได้รับข้อมูล D และยืนยันกับผู้ตรวจสอบว่า D มาจากเซิร์ฟเวอร์ TLS S ปัญหาอีกประการหนึ่งคือ TLS ไม่ได้ลงนามในข้อมูล และเป็นเรื่องยากสำหรับไคลเอ็นต์ TLS ในการพิสูจน์ว่า ได้รับข้อมูลจากเซิร์ฟเวอร์ที่ถูกต้อง (ความยากในการพิสูจน์)

โปรโตคอล DECO ใช้คีย์เข้ารหัส KEnc และ KMac โดยไคลเอ็นต์จะส่งคำขอ Q ไปยัง เว็บเซิร์ฟเวอร์การตอบกลับจากเซิร์ฟเวอร์ R มาถึงในรูปแบบเข้ารหัส แต่ไคลเอนต์และเซิร์ฟเวอร์ใช้ KMac เดียวกัน และไคลเอนต์สามารถปลอมแปลงข้อความ TLS ได้ วิธีแก้ปัญหาของ DECO คือการ "ซ่อน" KMac จากไคลเอนต์ (ผู้พิสูจน์) จนกว่าจะตอบสนองต่อคำขอ ตอนนี้ KMac ถูกแบ่งระหว่างผู้พิสูจน์และผู้ตรวจสอบ—KpMac และ KvMac เซิร์ฟเวอร์จะได้รับ KMac เพื่อเข้ารหัสการตอบกลับโดยใช้การดำเนินการแบ่งส่วนคีย์ KpMac ⊕ KvMac = KMac

ด้วยการตั้งค่าการจับมือแบบสามทาง การแลกเปลี่ยนข้อมูลระหว่างไคลเอนต์และเซิร์ฟเวอร์จะดำเนินการด้วยการรับประกันความปลอดภัย

เมื่อพูดถึงระบบ oracle แบบกระจายอำนาจ คงหนีไม่พ้น Chainlink ซึ่งมีจุดมุ่งหมายเพื่อสร้างเครือข่ายแบบกระจายอำนาจของโหนด oracle ที่เข้ากันได้กับ Ethereum, Bitcoin และ Hyperledger โดยคำนึงถึงความเป็นโมดูลาร์: ทุกส่วนของระบบสามารถอัปเดตได้ ในเวลาเดียวกัน เพื่อให้มั่นใจในความปลอดภัย Chainlink เสนอ Oracle แต่ละอันที่เข้าร่วมในงานนี้เพื่อออกคีย์ผสม (สาธารณะและส่วนตัว) รหัสส่วนตัวใช้เพื่อสร้างลายเซ็นบางส่วนที่มีการตัดสินใจในการร้องขอข้อมูล เพื่อให้ได้คำตอบ จำเป็นต้องรวมลายเซ็นบางส่วนของออราเคิลของเครือข่ายเข้าด้วยกัน

Chainlink วางแผนที่จะดำเนินการ PoC DECO เบื้องต้นโดยมุ่งเน้นไปที่แอปพลิเคชันทางการเงินที่มีการกระจายอำนาจ เช่น Mixicles ในขณะที่เขียน มีข่าวออกมาว่า Forbes ว่า Chainlink เข้าซื้อกิจการ DECO จาก Cornell University

โจมตีออราเคิล

จากมุมมองด้านความปลอดภัยของข้อมูล การโจมตี Town Crier ต่อไปนี้ได้รับการพิจารณา:

การฉีดโค้ดผู้ติดต่ออัจฉริยะ Rogue บนโหนด TEE

สาระสำคัญของการโจมตี: การส่งรหัสสัญญาอัจฉริยะที่ไม่ถูกต้องโดยเจตนาไปยัง TEE ดังนั้นผู้โจมตีที่สามารถเข้าถึงโหนดจะสามารถดำเนินการสัญญาอัจฉริยะของตนเอง (ฉ้อโกง) กับข้อมูลที่ถอดรหัสได้ อย่างไรก็ตาม ค่าที่ส่งคืนจะถูกเข้ารหัสด้วยคีย์ส่วนตัว และวิธีเดียวที่จะเข้าถึงข้อมูลดังกล่าวได้คือทำให้ไซเฟอร์เท็กซ์รั่วไหลเมื่อส่งคืน/เอาต์พุต

การป้องกันการโจมตีนี้ประกอบด้วยวงล้อมที่ตรวจสอบความถูกต้องของรหัสที่อยู่ในที่อยู่ปัจจุบัน ซึ่งสามารถทำได้โดยใช้รูปแบบการกำหนดที่อยู่ซึ่งที่อยู่ของสัญญาถูกกำหนดโดยการแฮชรหัสสัญญาการเปลี่ยนแปลงไซเฟอร์เท็กซ์สถานะสัญญารั่วไหล

แก่นแท้ของการโจมตี: เจ้าของโหนดที่ดำเนินการสัญญาอัจฉริยะจะสามารถเข้าถึงสถานะสัญญาในรูปแบบที่เข้ารหัสนอกเครือข่าย ผู้โจมตีที่ได้รับการควบคุมโหนดแล้ว สามารถเปรียบเทียบสถานะการติดต่อก่อนและหลังการทำธุรกรรม และสามารถระบุอาร์กิวเมนต์ที่ถูกป้อนและวิธีการสัญญาอัจฉริยะที่ใช้ เนื่องจากรหัสสัญญาอัจฉริยะเองและข้อกำหนดทางเทคนิคนั้นเปิดเผยต่อสาธารณะ

การป้องกันเพื่อให้มั่นใจถึงความน่าเชื่อถือของโหนดนั้นเองการโจมตีช่องทางด้านข้าง

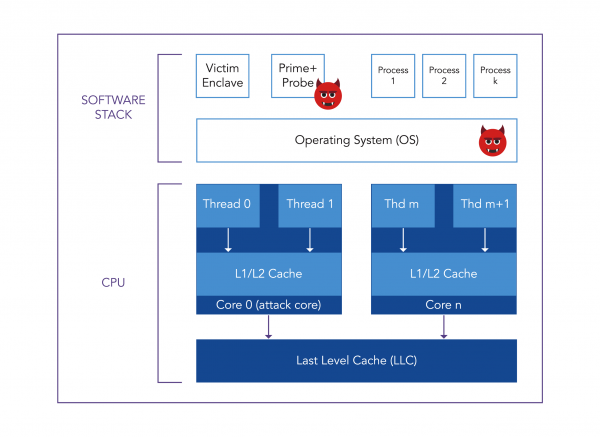

การโจมตีประเภทพิเศษที่ใช้การตรวจสอบหน่วยความจำเครือข่ายและการเข้าถึงแคชในสถานการณ์ต่างๆ ตัวอย่างของการโจมตีดังกล่าวคือ Prime และ Probe

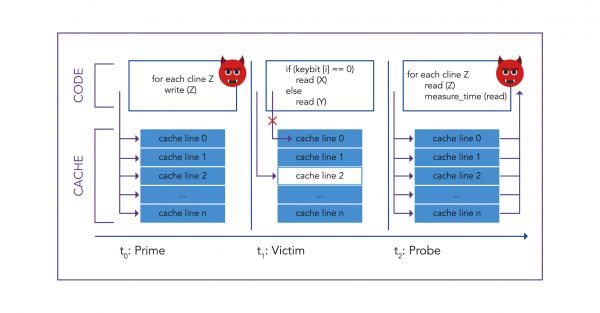

ลำดับการโจมตี:- t0: ผู้โจมตีเติมแคชข้อมูลทั้งหมดของกระบวนการของเหยื่อ

- t1: เหยื่อรันโค้ดด้วยการเข้าถึงหน่วยความจำซึ่งขึ้นอยู่กับข้อมูลที่ละเอียดอ่อนของเหยื่อ (คีย์เข้ารหัส) เส้นแคชถูกเลือกตามค่าคีย์บิต ในตัวอย่างในรูป keybit = 0 และที่อยู่ X ในแคชบรรทัด 2 ถูกอ่าน ข้อมูลที่เก็บไว้ใน X จะถูกโหลดลงในแคชโดยแทนที่ข้อมูลที่เคยอยู่ที่นั่นก่อนหน้านี้

- t2: ผู้โจมตีจะตรวจสอบว่าแคชบรรทัดใดของเขาที่ถูกไล่ออก—บรรทัดที่เหยื่อใช้ ทำได้โดยการวัดเวลาในการเข้าถึง โดยการทำซ้ำการดำเนินการนี้สำหรับแต่ละคีย์บิต ผู้โจมตีจะได้รับคีย์ทั้งหมด

การป้องกันการโจมตี: Intel SGX มีการป้องกันการโจมตีช่องทางด้านข้างที่ป้องกันการตรวจสอบเหตุการณ์ที่เกี่ยวข้องกับแคช แต่การโจมตีแบบ Prime และ Probe จะยังคงใช้งานได้เนื่องจากผู้โจมตีตรวจสอบเหตุการณ์แคชของกระบวนการของเขาและแบ่งปันแคชกับเหยื่อ

ดังนั้นในขณะนี้ยังไม่มีการป้องกันการโจมตีนี้ที่เชื่อถือได้

การโจมตีเช่น Spectre และ Foreshadow (L1TF) ซึ่งคล้ายกับ Prime และ Probe ก็เป็นที่รู้จักเช่นกัน ช่วยให้คุณสามารถอ่านข้อมูลจากหน่วยความจำแคชผ่านช่องทางของบุคคลที่สาม มีการป้องกันช่องโหว่ Spectre-v2 ซึ่งทำงานกับการโจมตีสองครั้งเหล่านี้

ในส่วนที่เกี่ยวข้องกับ DECO การจับมือแบบสามทางให้การรับประกันความปลอดภัย:

- ความสมบูรณ์ของ Prover: Prover ที่ถูกแฮ็กไม่สามารถปลอมแปลงข้อมูลต้นกำเนิดของเซิร์ฟเวอร์ และไม่สามารถทำให้เซิร์ฟเวอร์ยอมรับคำขอที่ไม่ถูกต้องหรือตอบสนองอย่างไม่ถูกต้องต่อคำขอที่ถูกต้อง ซึ่งทำได้ผ่านรูปแบบคำขอระหว่างเซิร์ฟเวอร์และตัวพิสูจน์

- ความสมบูรณ์ของตัวตรวจสอบ: ตัวตรวจสอบที่ถูกแฮ็กไม่สามารถทำให้ผู้พิสูจน์ได้รับคำตอบที่ไม่ถูกต้อง

- ความเป็นส่วนตัว: ผู้ตรวจสอบที่ถูกแฮ็กจะตรวจสอบเฉพาะข้อมูลสาธารณะ (คำขอ ชื่อเซิร์ฟเวอร์)

ใน DECO มีเพียงช่องโหว่การแทรกทราฟฟิกเท่านั้นที่เป็นไปได้ ในขั้นต้น ระหว่างการจับมือสามทาง ผู้ตรวจสอบสามารถระบุตัวตนของเซิร์ฟเวอร์ได้โดยใช้ nonce ใหม่ อย่างไรก็ตาม หลังจากจับมือแล้ว ผู้ตรวจสอบจะต้องอาศัยตัวบ่งชี้ระดับเครือข่าย (ที่อยู่ IPดังนั้น การเชื่อมต่อระหว่างตัวตรวจสอบและเซิร์ฟเวอร์จะต้องได้รับการปกป้องจากการแทรกข้อมูล ซึ่งทำได้โดยการใช้พร็อกซี

การเปรียบเทียบออราเคิล

Town Crier ขึ้นอยู่กับการทำงานกับวงล้อมในส่วนของเซิร์ฟเวอร์ ในขณะที่ DECO ช่วยให้คุณตรวจสอบความถูกต้องของที่มาของข้อมูลโดยใช้การจับมือสามทางและการเข้ารหัสข้อมูลด้วยคีย์เข้ารหัส การเปรียบเทียบ Oracle เหล่านี้ดำเนินการตามเกณฑ์ต่อไปนี้: ประสิทธิภาพ ความปลอดภัย ต้นทุน และการใช้งานจริง

ทาวน์ไครเออร์

DECO

ประสิทธิภาพ

เร็วขึ้น (0.6 วินาทีจนจบ)

ช้าลง (10.50 วินาทีเพื่อเสร็จสิ้นโปรโตคอล)

ความปลอดภัย

ปลอดภัยน้อยกว่า

ปลอดภัยยิ่งขึ้น

ค่า

แพงมาก

ถูกกว่า

การปฏิบัติจริง

ต้องใช้ฮาร์ดแวร์พิเศษ

ทำงานร่วมกับเซิร์ฟเวอร์ใด ๆ ที่รองรับ TLS

ความเร็ว: ในการทำงานกับ DECO จำเป็นต้องมีการจับมือกันสามทาง เมื่อตั้งค่าผ่าน LAN จะใช้เวลา 0.37 วินาที สำหรับการโต้ตอบหลังจากสร้างการเชื่อมต่อแล้ว 2PC-HMAC จะมีผล (0,13 วินาทีต่อการเขียน) ประสิทธิภาพของ DECO ขึ้นอยู่กับชุดการเข้ารหัส TLS ที่มีอยู่ ขนาดของข้อมูลส่วนตัว และความซับซ้อนของหลักฐานสำหรับแอปพลิเคชันเฉพาะ การใช้แอปพลิเคชันไบนารี่ออฟชั่นจาก IC3 เป็นตัวอย่าง: การทำโปรโตคอลผ่าน LAN ใช้เวลาประมาณ 10,50 วินาที จากการเปรียบเทียบ Town Crier จะใช้เวลาประมาณ 0,6 วินาทีในการดำเนินการแอปพลิเคชันที่คล้ายกันให้เสร็จสิ้น ซึ่งเร็วกว่า DECO ประมาณ 20 เท่า ทุกสิ่งเท่าเทียมกัน TC จะเร็วขึ้น

ความปลอดภัย: การโจมตีบนวงล้อม Intel SGX (การโจมตีช่องสัญญาณด้านข้าง) ได้ผลและอาจสร้างความเสียหายที่แท้จริงให้กับผู้เข้าร่วมของสัญญาอัจฉริยะ ในส่วนของ DECO นั้น การโจมตีที่เกี่ยวข้องกับการรับส่งข้อมูลนั้นเป็นไปได้ แต่การใช้พรอกซีจะช่วยลดการโจมตีดังกล่าวจนเหลืออะไรเลย ดังนั้น DECO จึงปลอดภัยกว่า

ค่าใช้จ่ายของ: ต้นทุนของอุปกรณ์ที่รองรับ Intel SGX สูงกว่าต้นทุนการตั้งค่าโปรโตคอลใน DECO นั่นเป็นสาเหตุที่ TC มีราคาแพงกว่า

การปฏิบัติจริง: หากต้องการทำงานร่วมกับ Town Crier จำเป็นต้องมีอุปกรณ์พิเศษที่รองรับ TEE ตัวอย่างเช่น Intel SGX รองรับตระกูลโปรเซสเซอร์ Intel Core รุ่นที่ 6 และใหม่กว่า DECO ช่วยให้คุณสามารถทำงานกับอุปกรณ์ใดๆ ก็ได้ แม้ว่าจะมีการตั้งค่า DECO โดยใช้ TEE ก็ตาม ตามขั้นตอนการตั้งค่า การจับมือสามทางของ DECO อาจใช้เวลานาน แต่ก็เทียบไม่ได้กับข้อจำกัดด้านฮาร์ดแวร์ของ TC ดังนั้น DECO จึงใช้งานได้จริงมากกว่า

ข้อสรุป

เมื่อดูที่ Oracle ทั้งสองแยกกันและเปรียบเทียบตามเกณฑ์ทั้งสี่ เป็นที่ชัดเจนว่า Town Crier นั้นด้อยกว่า DECO ในสามในสี่คะแนน DECO มีความน่าเชื่อถือมากกว่าจากมุมมองความปลอดภัยของข้อมูล ราคาถูกกว่าและใช้งานได้จริงมากกว่า แม้ว่าการตั้งค่าโปรโตคอลของบุคคลที่สามอาจใช้เวลาพอสมควรและมีข้อเสีย เช่น การดำเนินการเพิ่มเติมด้วยคีย์เข้ารหัส TC นั้นเร็วกว่า DECO แต่ช่องโหว่การโจมตีช่องทางด้านข้างทำให้เสี่ยงต่อการสูญเสียการรักษาความลับ ต้องคำนึงว่า DECO เปิดตัวในเดือนมกราคม 2020 และมีเวลาไม่เพียงพอที่จะพิจารณาว่าปลอดภัย Town Crier ถูกโจมตีมาเป็นเวลา 4 ปีแล้ว และผ่านการทดสอบมากมาย ดังนั้นการใช้งานในหลายโครงการจึงสมเหตุสมผล

ที่มา: will.com