Cisco ISE'ye adanmış bir dizi makalenin üçüncü yayınına hoş geldiniz. Serideki tüm yazıların linkleri aşağıda verilmiştir:

Bu yayında konuk erişiminin yanı sıra, Fortinet'in bir erişim noktası olan FortiAP'yi (genel olarak destekleyen herhangi bir cihaz) yapılandırmak için Cisco ISE ve FortiGate'i entegre etmeye yönelik adım adım bir kılavuz bulacaksınız. RADIUS CoA — Yetki Değişikliği).

Ayrıca yazılarımızı da ekliyorum .

Dikkat: Check Point SMB cihazları RADIUS CoA'yı desteklemez.

dikkat çekici Cisco WLC'de (Kablosuz Denetleyici) Cisco ISE kullanılarak konuk erişiminin nasıl oluşturulacağı İngilizce olarak açıklanmaktadır. Hadi bulalım!

1. Giriş

Misafir erişimi (portal), yerel ağınıza girmesine izin vermek istemediğiniz misafirler ve kullanıcılar için İnternet'e veya dahili kaynaklara erişim sağlamanıza olanak tanır. Önceden yüklenmiş 3 tür Konuk portalı vardır:

Hotspot Guest portalı—misafirlere oturum açma bilgileri olmadan ağ erişimi sağlanır. Tipik olarak kullanıcıların ağa erişmeden önce bir şirketin "Kullanım ve Gizlilik Politikasını" kabul etmeleri gerekir.

Sponsorlu Konuk portalı - ağa erişim ve oturum açma verilerine erişim, Cisco ISE'de konuk hesapları oluşturmaktan sorumlu kullanıcı olan sponsor tarafından sağlanmalıdır.

Kendi Kendine Kayıtlı Misafir portalı - bu durumda konuklar mevcut oturum açma verilerini kullanır veya oturum açma verileriyle kendileri için bir hesap oluşturur, ancak ağa erişim kazanmak için sponsor onayı gerekir.

Cisco ISE'de aynı anda birden fazla portal dağıtabilirsiniz. Varsayılan olarak kullanıcı, konuk portalında Cisco logosunu ve standart ortak ifadeleri görecektir. Tüm bunlar özelleştirilebilir ve hatta erişim kazanmadan önce zorunlu reklamların görüntülenmesini bile ayarlayabilirsiniz.

Konuk erişimini ayarlamak 4 ana adıma ayrılabilir: FortiAP'i kurmak, Cisco ISE ve FortiAP bağlantısını kurmak, misafir portalı oluşturmak ve erişim politikasını ayarlamak.

2. FortiGate'te FortiAP'ı Yapılandırma

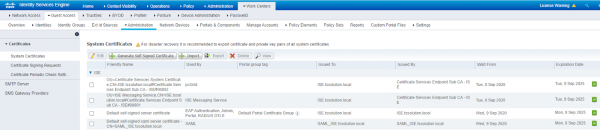

FortiGate bir erişim noktası denetleyicisidir ve tüm ayarlar onun üzerinde gerçekleştirilir. FortiAP erişim noktaları PoE'yi destekler, böylece Ethernet aracılığıyla ağınıza bağladıktan sonra yapılandırmaya başlayabilirsiniz.

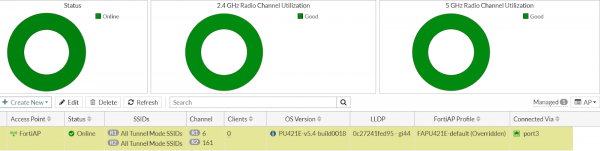

1) FortiGate'te sekmeye gidin WiFi ve Anahtar Denetleyicisi > Yönetilen FortiAP'ler > Yeni Oluştur > Yönetilen AP. Erişim noktasının kendisinde bulunan erişim noktasının benzersiz seri numarasını kullanarak onu bir nesne olarak ekleyin. Veya kendi başına görünebilir ve ardından Yetki vermek sağ fare düğmesini kullanarak.

2) FortiAP ayarları varsayılan olabilir; örneğin bunları ekran görüntüsündeki gibi bırakın. Bazı cihazlar 5 GHz'i desteklemediğinden 2.4 GHz modunu açmanızı şiddetle tavsiye ederim.

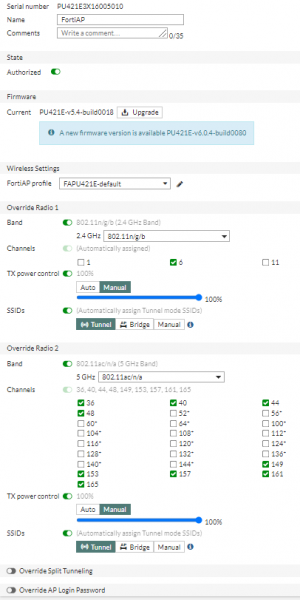

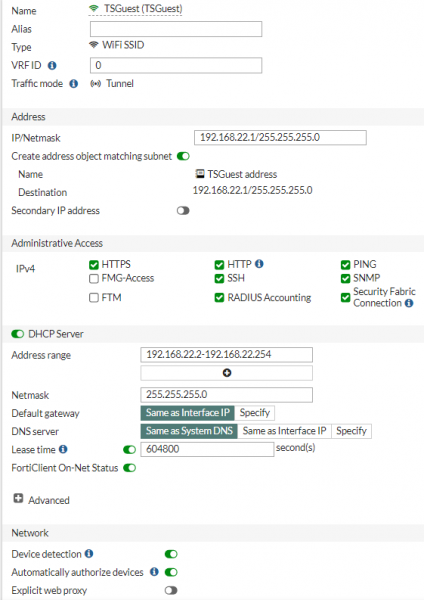

3) Ardından sekmede WiFi ve Anahtar Denetleyici > FortiAP Profilleri > Yeni Oluştur erişim noktası için bir ayar profili oluşturuyoruz (802.11 protokol sürümü, SSID modu, kanal frekansı ve kanal sayısı).

FortiAP ayarları örneği

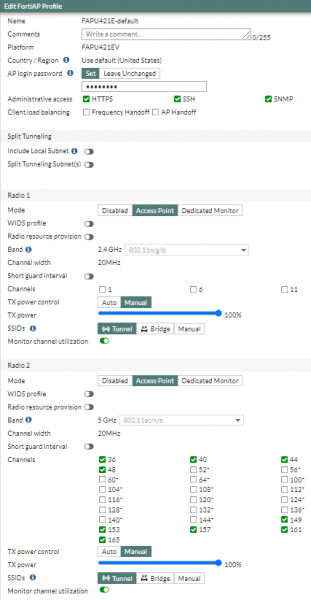

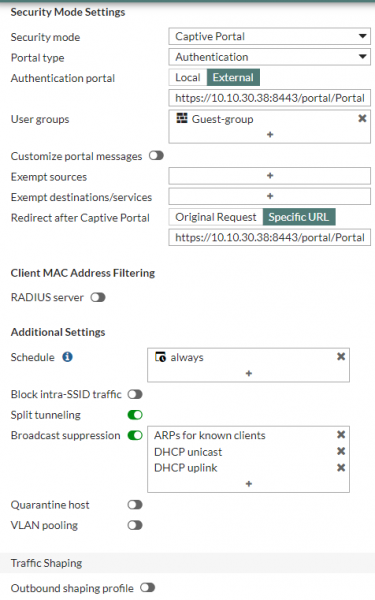

4) Bir sonraki adım bir SSID oluşturmaktır. Sekmeye git WiFi ve Anahtar Denetleyicisi > SSID'ler > Yeni Oluştur > SSID. Yapılandırmanız gereken önemli şeyler şunlardır:

Konuk WLAN'ı için adres alanı - IP/Netmask

Yönetici Erişimi alanında RADIUS Muhasebe ve Güvenli Yapı Bağlantısı

Cihaz Algılama Seçeneği

SSID ve Yayın SSID seçeneği

Güvenlik Modu Ayarları > Giriş Portalı

Kimlik Doğrulama Portalı - Harici ve bağlantıyı 20. adımdan itibaren Cisco ISE'den oluşturulan konuk portalına yapıştırın

Kullanıcı Grubu - Konuk Grubu - Harici - Cisco ISE'ye RADIUS ekleyin (bölüm 6 ff)

SSID yapılandırma örneği

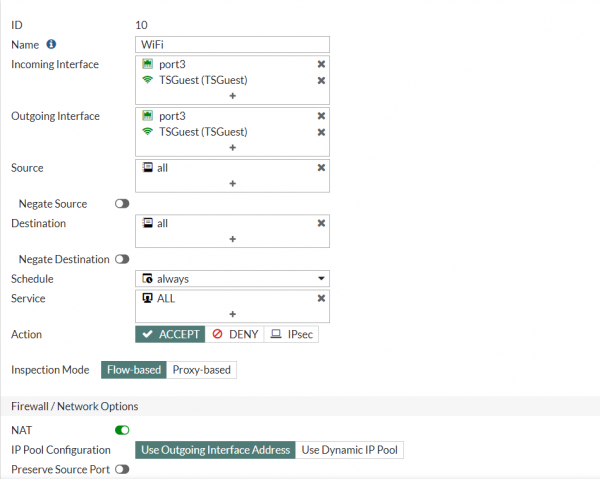

5) Daha sonra FortiGate'teki erişim politikasında kurallar oluşturmalısınız. Sekmeye git Politika ve Nesneler > Güvenlik Duvarı Politikası ve şöyle bir kural oluşturun:

3. YARIÇAP kurulumu

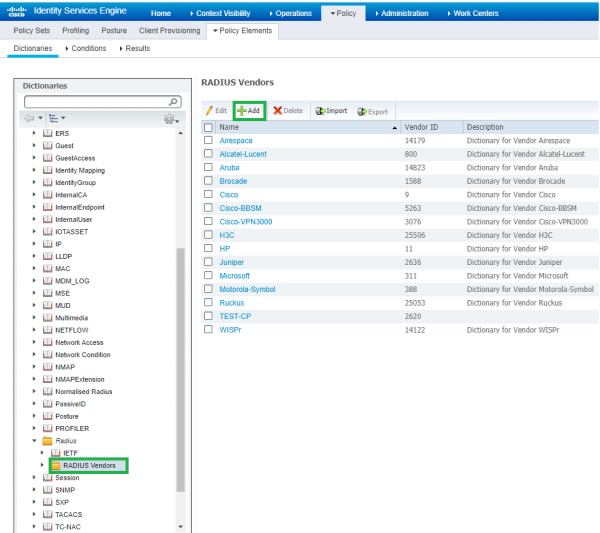

6) Cisco ISE web arayüzünün sekmesine gidin İlke > İlke Öğeleri > Sözlükler > Sistem > Yarıçap > RADIUS Sağlayıcıları > Ekle. Hemen hemen her satıcının kendine özgü özellikleri (VSA (Satıcıya Özel Nitelikler) olduğundan, bu sekmede Fortinet'in RADIUS'unu desteklenen protokoller listesine ekleyeceğiz.

Fortinet RADIUS özelliklerinin bir listesini burada bulabilirsiniz . VSA'lar benzersiz bir Satıcı Kimlik numarasıyla ayırt edilir. Fortinet'in bu kimliği var = 12356. Tam dolu VSA, IANA kuruluşu tarafından yayınlandı.

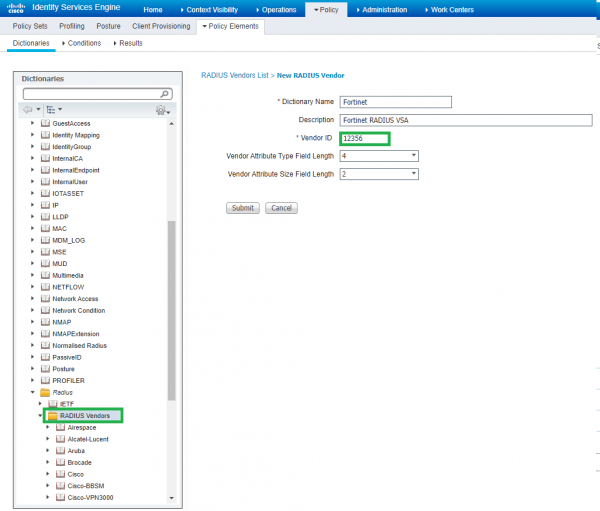

7) Sözlük için bir ad belirleyin, belirtin Vendor ID (12356) ve tuşuna basın Sunmak.

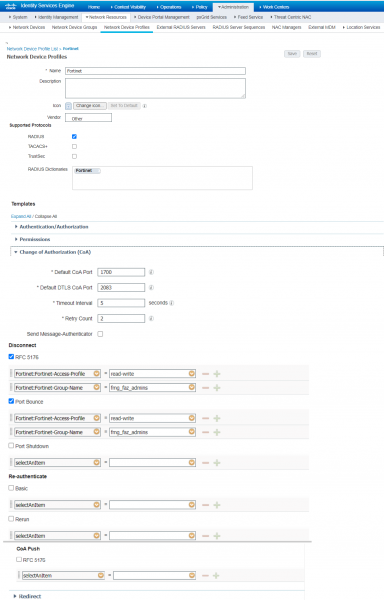

8) Daha sonra şuraya gidiyoruz: Yönetim > Ağ Cihazı Profilleri > Ekle ve yeni bir cihaz profili oluşturun. RADIUS Sözlükleri alanında daha önce oluşturduğunuz Fortinet RADIUS sözlüğünü seçip CoA yöntemlerini daha sonra ISE politikasında kullanmak üzere seçmelisiniz. RFC 5176 ve Port Bounce'u (ağ arayüzünün kapatılması/kapatılmaması) ve ilgili VSA'yı seçtim:

Fortinet Erişim Profili = okuma-yazma

Fortinet-Grup-Adı = fmg_faz_admins

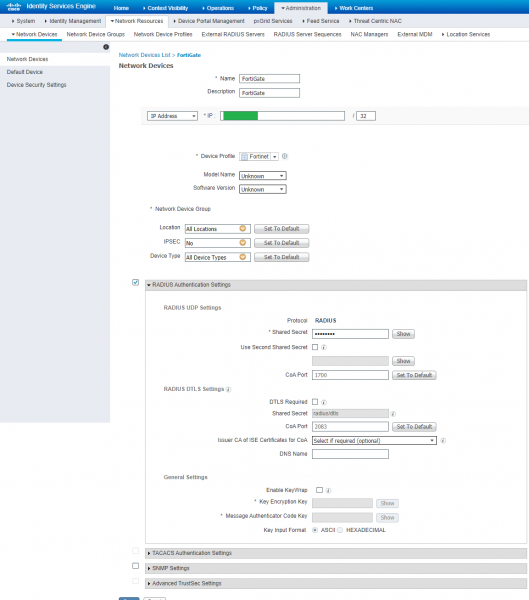

9) Daha sonra ISE ile bağlantı için FortiGate'i eklemelisiniz. Bunu yapmak için sekmeye gidin Yönetim > Ağ Kaynakları > Ağ Cihazı Profilleri > Ekle. Alanlar değiştirilmeli Ad, Satıcı, RADIUS Sözlükleri (IP Adresi FortiAP tarafından değil, FortiGate tarafından kullanılır).

ISE tarafından RADIUS konfigürasyonu örneği

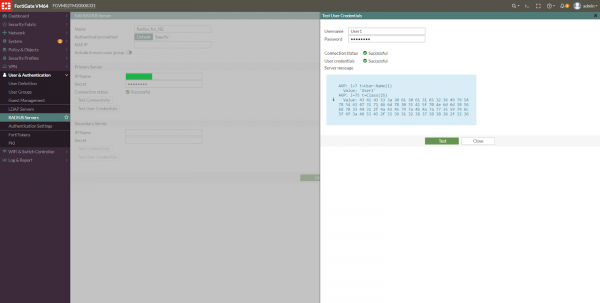

10) Daha sonra FortiGate tarafında RADIUS'u yapılandırmalısınız. FortiGate web arayüzünde şu adrese gidin: Kullanıcı ve Kimlik Doğrulama > RADIUS Sunucuları > Yeni Oluştur. Önceki paragrafta adı, IP adresini ve Paylaşılan sırrı (şifre) belirtin. Sonraki tıklama Kullanıcı Kimlik Bilgilerini Test Edin ve RADIUS aracılığıyla alınabilecek tüm kimlik bilgilerini girin (örneğin, Cisco ISE'deki yerel kullanıcı).

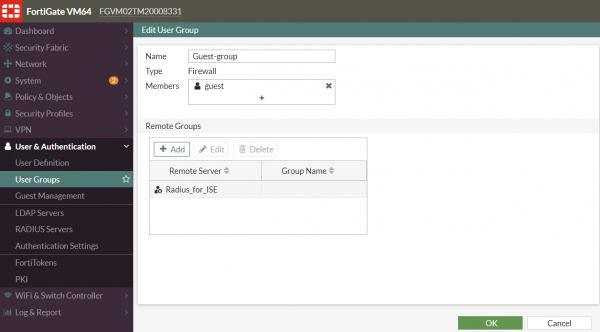

11) Konuk Grubuna (eğer yoksa bir tane oluşturun) ve harici kaynak kullanıcılarına bir RADIUS sunucusu ekleyin.

12) 4. adımda daha önce oluşturduğumuz SSID'ye Guest-Grubu eklemeyi unutmayın.

4. Kimlik doğrulama kullanıcılarını ayarlama

13) İsteğe bağlı olarak, İMKB konuk portalına bir sertifika aktarabilir veya sekmesinde kendinden imzalı bir sertifika oluşturabilirsiniz. İş Merkezleri > Misafir Erişimi > Yönetim > Sertifikasyon > Sistem Sertifikaları.

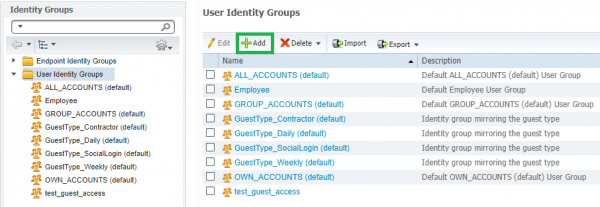

14) Sekmeden sonra İş Merkezleri > Konuk Erişimi > Kimlik Grupları > Kullanıcı Kimlik Grupları > Ekle misafir erişimi için yeni bir kullanıcı grubu oluşturun veya varsayılan olanları kullanın.

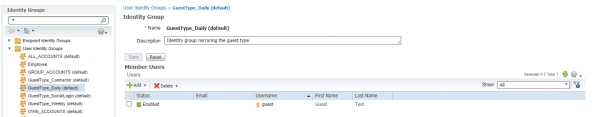

15) Sonraki sekmede Yönetim > Kimlikler Konuk kullanıcılar oluşturun ve bunları önceki paragraftaki gruplara ekleyin. Üçüncü taraf hesapları kullanmak istiyorsanız bu adımı atlayın.

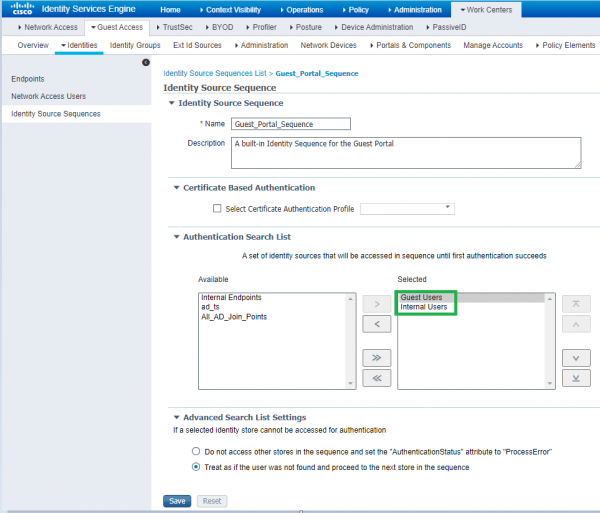

16) Daha sonra ayarlara gidin İş Merkezleri > Misafir Erişimi > Kimlikler > Kimlik Kaynağı Sırası > Konuk Portalı Sırası - Bu, konuk kullanıcılar için önceden tanımlanmış bir kimlik doğrulama dizisidir. Ve sahada Kimlik Doğrulama Arama Listesi kullanıcı kimlik doğrulama sırasını seçin.

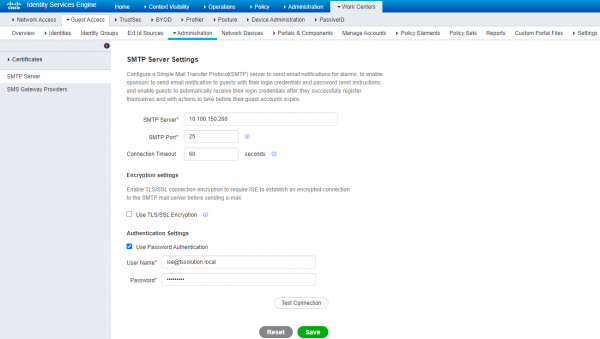

17) Misafirleri tek kullanımlık şifre ile bilgilendirmek için SMS sağlayıcılarını veya SMTP sunucusunu bu amaçla yapılandırabilirsiniz. Sekmeye git İş Merkezleri > Misafir Erişimi > Yönetim > SMTP Sunucusu veya SMS Ağ Geçidi Sağlayıcıları bu ayarlar için. SMTP sunucusu olması durumunda, ISE için bir hesap oluşturmanız ve verileri bu sekmede belirtmeniz gerekir.

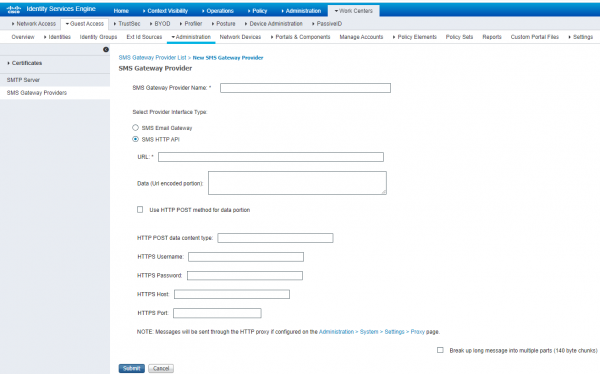

18) SMS bildirimleri için uygun sekmeyi kullanın. ISE, popüler SMS sağlayıcılarının önceden yüklenmiş profillerine sahiptir, ancak kendinizinkini oluşturmak daha iyidir. Bu profilleri ayarlara örnek olarak kullanın SMS E-posta Ağ Geçidiy veya SMS HTTP API'si.

Tek kullanımlık şifre için SMTP sunucusu ve SMS ağ geçidi kurma örneği

5. Konuk portalının kurulması

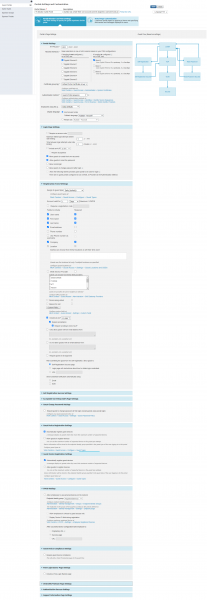

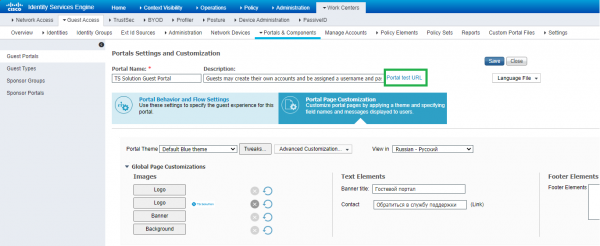

19) Başlangıçta da belirtildiği gibi, önceden yüklenmiş 3 tür misafir portalı vardır: Hotspot, Sponsorlu, Kendi Kendine Kayıtlı. En yaygın olanı olduğu için üçüncü seçeneği seçmenizi öneririm. Her durumda, ayarlar büyük ölçüde aynıdır. O halde hadi sekmeye gidelim İş Merkezleri > Konuk Erişimi > Portallar ve Bileşenler > Konuk Portalları > Kendi Kendine Kayıtlı Konuk Portalı (varsayılan).

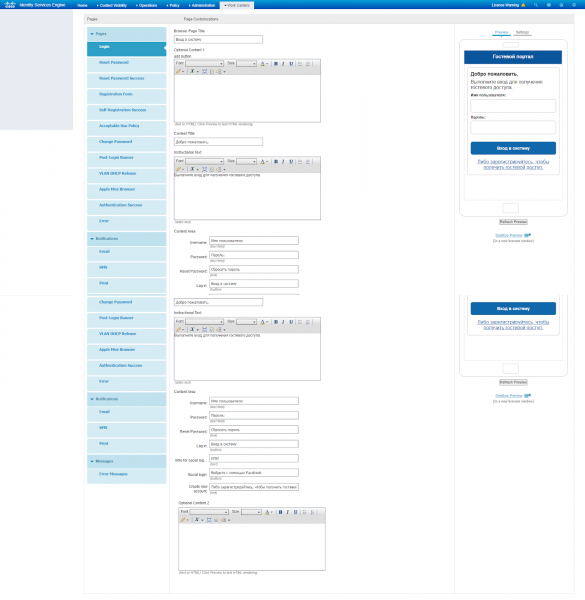

20) Daha sonra Portal Sayfası Özelleştirme sekmesinde şunu seçin: “Rusça - Rusça görüntüle”, böylece portal Rusça olarak görüntülenmeye başlar. Herhangi bir sekmenin metnini değiştirebilir, logonuzu ekleyebilir ve çok daha fazlasını yapabilirsiniz. Sağ köşede daha uygun bir sunum için konuk portalının önizlemesi bulunur.

Kendi kendine kayıt olan bir misafir portalı kurma örneği

21) İfadeye tıklayın “Portal test URL'si” ve portal URL'sini 4. adımda FortiGate üzerindeki SSID'ye kopyalayın. Örnek URL

Alan adınızın görüntülenmesi için sertifikayı misafir portalına yüklemelisiniz, 13. adıma bakın.

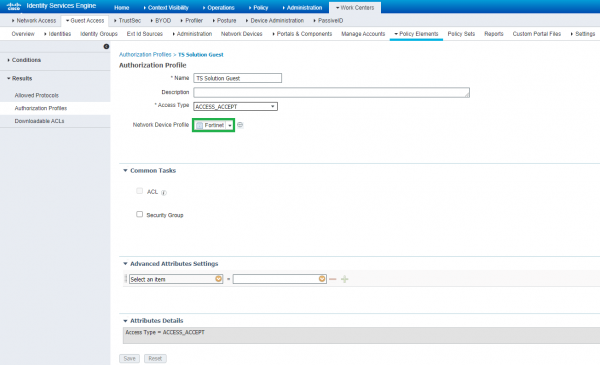

22) Sekmeye git İş Merkezleri > Konuk Erişimi > İlke Öğeleri > Sonuçlar > Yetkilendirme Profilleri > Ekle önceden oluşturulmuş bir yetkilendirme profili oluşturmak için Ağ Cihazı Profili.

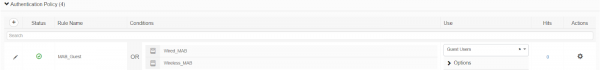

23) sekmesinde İş Merkezleri > Misafir Erişimi > Politika Setleri WiFi kullanıcıları için erişim politikasını düzenleyin.

![]()

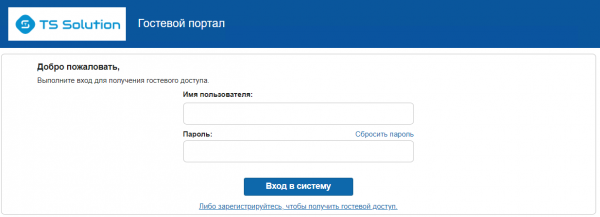

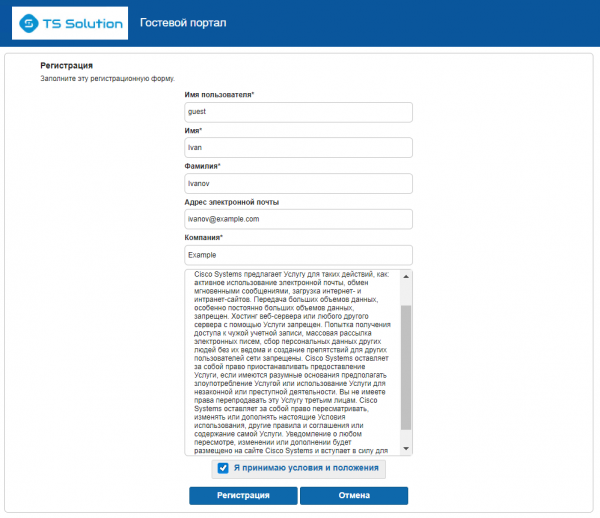

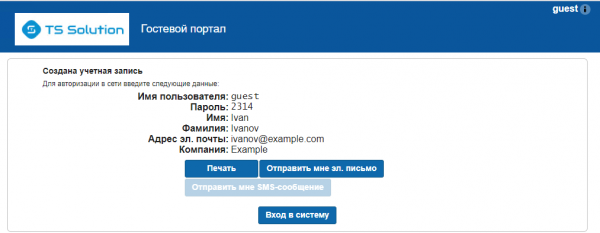

24) Konuk SSID'ye bağlanmayı deneyelim. Hemen giriş sayfasına yönlendiriliyorum. Buradan İMKB'de yerel olarak oluşturulan misafir hesabıyla giriş yapabilir veya misafir kullanıcı olarak kayıt olabilirsiniz.

25) Kendi kendine kayıt seçeneğini seçtiyseniz, tek seferlik giriş verileri e-posta, SMS yoluyla gönderilebilir veya yazdırılabilir.

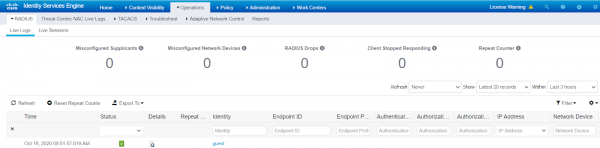

26) Cisco ISE'deki RADIUS > Canlı Günlükler sekmesinde ilgili oturum açma bilgilerini göreceksiniz.

6. Sonuç

Bu uzun makalede, FortiGate'in erişim noktası denetleyicisi ve FortiAP'in erişim noktası olarak görev yaptığı Cisco ISE'de konuk erişimini başarıyla yapılandırdık. Sonuç, İMKB'nin yaygın kullanımını bir kez daha kanıtlayan, önemsiz olmayan bir tür entegrasyondur.

Cisco ISE'yi test etmek için iletişime geçin ve ayrıca kanallarımızdaki güncellemeleri takip edin (, , , , ).

Kaynak: habr.com