В організації, де я працюю, видалення заборонено в принципі. Була. Минулого тижня. Тепер довелося терміново впроваджувати рішення. Від бізнесу – адаптація процесів до нового формату роботи, від нас – PKI з пін-кодами та токенами, VPN, детальне логування та багато чого ще.

Окрім іншого, я займався налаштуванням інфраструктури віддалених робочих столів aka служби терміналів. У нас кілька RDS-розгортань у різних ЦОДах. Одним із завдань було дати можливість колегам із суміжних підрозділів ІТ підключатися до сеансів користувача в інтерактивному режимі. Як відомо, для цього є штатний механізм RDS Shadow і найпростіший спосіб його делегувати – надати права локального адміністратора на RDS-серверах.

Я поважаю та ціную своїх колег, але дуже жадібний до роздачі адмінських прав. 🙂 Тих, хто зі мною солідарний, прошу під кат.

Що ж, завдання зрозуміле, тепер — до діла.

Крок 1

Створимо в Active Directory групу безпеки RDP_Operators і включимо до неї облікові записи тих користувачів, яким хочемо делегувати права:

$Users = @(

"UserLogin1",

"UserLogin2",

"UserLogin3"

)

$Group = "RDP_Operators"

New-ADGroup -Name $Group -GroupCategory Security -GroupScope DomainLocal

Add-ADGroupMember -Identity $Group -Members $Users

Якщо у вас кілька AD-сайтів, то перед тим, як перейти до наступного кроку, потрібно почекати, доки вона буде реплікована на всі контролери домену. Зазвичай це займає трохи більше 15 хвилин.

Крок 2

Надамо групі права на керування термінальними сесіями на кожному з RDSH-серверів:

Set-RDSPermissions.ps1

$Group = "RDP_Operators"

$Servers = @(

"RDSHost01",

"RDSHost02",

"RDSHost03"

)

ForEach ($Server in $Servers) {

#Делегируем право на теневые сессии

$WMIHandles = Get-WmiObject `

-Class "Win32_TSPermissionsSetting" `

-Namespace "rootCIMV2terminalservices" `

-ComputerName $Server `

-Authentication PacketPrivacy `

-Impersonation Impersonate

ForEach($WMIHandle in $WMIHandles)

{

If ($WMIHandle.TerminalName -eq "RDP-Tcp")

{

$retVal = $WMIHandle.AddAccount($Group, 2)

$opstatus = "успешно"

If ($retVal.ReturnValue -ne 0) {

$opstatus = "ошибка"

}

Write-Host ("Делегирование прав на теневое подключение группе " +

$Group + " на сервере " + $Server + ": " + $opstatus + "`r`n")

}

}

}

Крок 3

Додамо групу до локальної групи Користувачі віддаленого робочого столу на кожному із RDSH-серверів. Якщо сервери об'єднані в колекції сеансів, то робимо це на рівні колекції:

$Group = "RDP_Operators"

$CollectionName = "MyRDSCollection"

[String[]]$CurrentCollectionGroups = @(Get-RDSessionCollectionConfiguration -CollectionName $CollectionName -UserGroup).UserGroup

Set-RDSessionCollectionConfiguration -CollectionName $CollectionName -UserGroup ($CurrentCollectionGroups + $Group)

Для одиночних серверів задіємо , дочекавшись, поки вона застосовується на серверах. Ті, кому ліньки чекати, можуть форсувати процес за допомогою старого доброго gpupdate, бажано .

Крок 4

Підготуємо для «управлінців» такий PS-скрипт:

RDSManagement.ps1

$Servers = @(

"RDSHost01",

"RDSHost02",

"RDSHost03"

)

function Invoke-RDPSessionLogoff {

Param(

[parameter(Mandatory=$True, Position=0)][String]$ComputerName,

[parameter(Mandatory=$true, Position=1)][String]$SessionID

)

$ErrorActionPreference = "Stop"

logoff $SessionID /server:$ComputerName /v 2>&1

}

function Invoke-RDPShadowSession {

Param(

[parameter(Mandatory=$True, Position=0)][String]$ComputerName,

[parameter(Mandatory=$true, Position=1)][String]$SessionID

)

$ErrorActionPreference = "Stop"

mstsc /shadow:$SessionID /v:$ComputerName /control 2>&1

}

Function Get-LoggedOnUser {

Param(

[parameter(Mandatory=$True, Position=0)][String]$ComputerName="localhost"

)

$ErrorActionPreference = "Stop"

Test-Connection $ComputerName -Count 1 | Out-Null

quser /server:$ComputerName 2>&1 | Select-Object -Skip 1 | ForEach-Object {

$CurrentLine = $_.Trim() -Replace "s+"," " -Split "s"

$HashProps = @{

UserName = $CurrentLine[0]

ComputerName = $ComputerName

}

If ($CurrentLine[2] -eq "Disc") {

$HashProps.SessionName = $null

$HashProps.Id = $CurrentLine[1]

$HashProps.State = $CurrentLine[2]

$HashProps.IdleTime = $CurrentLine[3]

$HashProps.LogonTime = $CurrentLine[4..6] -join " "

$HashProps.LogonTime = $CurrentLine[4..($CurrentLine.GetUpperBound(0))] -join " "

}

else {

$HashProps.SessionName = $CurrentLine[1]

$HashProps.Id = $CurrentLine[2]

$HashProps.State = $CurrentLine[3]

$HashProps.IdleTime = $CurrentLine[4]

$HashProps.LogonTime = $CurrentLine[5..($CurrentLine.GetUpperBound(0))] -join " "

}

New-Object -TypeName PSCustomObject -Property $HashProps |

Select-Object -Property UserName, ComputerName, SessionName, Id, State, IdleTime, LogonTime

}

}

$UserLogin = Read-Host -Prompt "Введите логин пользователя"

Write-Host "Поиск RDP-сессий пользователя на серверах..."

$SessionList = @()

ForEach ($Server in $Servers) {

$TargetSession = $null

Write-Host " Опрос сервера $Server"

Try {

$TargetSession = Get-LoggedOnUser -ComputerName $Server | Where-Object {$_.UserName -eq $UserLogin}

}

Catch {

Write-Host "Ошибка: " $Error[0].Exception.Message -ForegroundColor Red

Continue

}

If ($TargetSession) {

Write-Host " Найдена сессия с ID $($TargetSession.ID) на сервере $Server" -ForegroundColor Yellow

Write-Host " Что будем делать?"

Write-Host " 1 - подключиться к сессии"

Write-Host " 2 - завершить сессию"

Write-Host " 0 - ничего"

$Action = Read-Host -Prompt "Введите действие"

If ($Action -eq "1") {

Invoke-RDPShadowSession -ComputerName $Server -SessionID $TargetSession.ID

}

ElseIf ($Action -eq "2") {

Invoke-RDPSessionLogoff -ComputerName $Server -SessionID $TargetSession.ID

}

Break

}

Else {

Write-Host " сессий не найдено"

}

}

Щоб PS-скрипт було зручно запускати, зробимо для нього оболонку у вигляді cmd-файлу з таким самим ім'ям, як у PS-скрипта:

RDSManagement.cmd

@ECHO OFF

powershell -NoLogo -ExecutionPolicy Bypass -File "%~d0%~p0%~n0.ps1" %*

Кладемо обидва файли в папку, яка буде доступна «управлінцям» і просимо їх перелогінитись. Тепер, запустивши cmd-файл, вони зможуть підключатися до сесій інших користувачів в режимі RDS Shadow і примусово їх розлогінювати (буває корисно, коли користувач не може самостійно завершити сесію, що «зависла»).

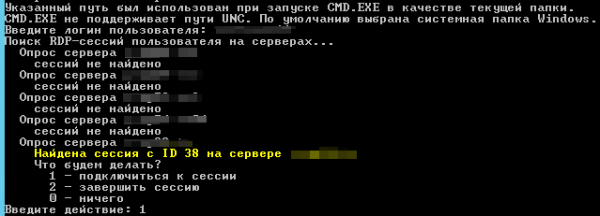

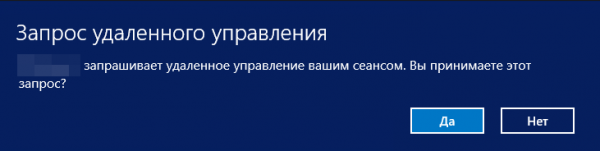

Виглядає це приблизно так:

Для «управлінця»

Для користувача

Декілька зауважень наостанок

Нюанс 1. Якщо сеанс користувача, до якого намагаємося отримати керування, був запущений до того, як на сервері відпрацював скрипт Set-RDSPermissions.ps1, то управлінець отримає помилку доступу. Рішення тут очевидне: почекати, поки керований користувач перелогіниться.

Нюанс 2. Після кількох днів роботи з RDP Shadow помітили цікавий чи то баг, чи фічу: після завершення тіньового сеансу у користувача, до якого підключалися, пропадає мовна панель у треї і щоб її повернути, користувачеві потрібно перелогінитися. Як виявилося, ми не самотні: , , .

На цьому все. Бажаю здоров'я вам та вашим серверам. Як завжди, чекаю зворотного зв'язку в коментарях та прошу пройти невелике опитування нижче.

Джерела

Тільки зареєстровані користувачі можуть брати участь в опитуванні. , будь ласка.

Чим користуєтесь?

8,1%AMMYY Admin5

17,7%AnyDesk11

9,7%DameWare6

24,2%Radmin15

14,5%RDS Shadow9

1,6%Quick Assist / Windows Remote Assistance1

38,7%TeamViewer24

32,3%VNC20

32,3%інше20

3,2%LiteManager2

Проголосували 62 користувача. Утрималися 22 користувачів.

Джерело: habr.com