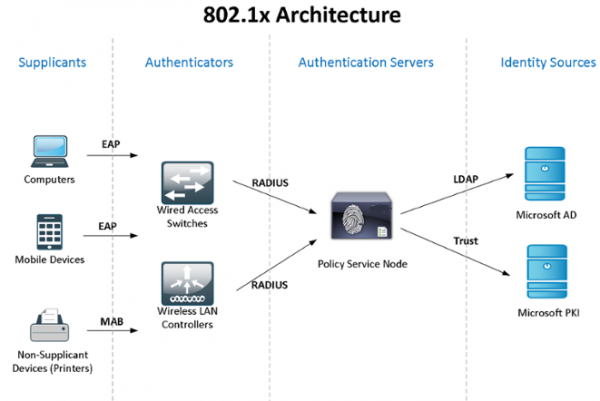

آئیے عملی طور پر ونڈوز ایکٹیو ڈائرکٹری + این پی ایس (غلطی کو برداشت کرنے کے لیے 2 سرورز) + 802.1x اسٹینڈرڈ کے استعمال پر غور کریں تاکہ صارفین - ڈومین کمپیوٹرز - ڈیوائسز تک رسائی کے کنٹرول اور تصدیق کی جاسکے۔ آپ ویکیپیڈیا کے معیار کے مطابق تھیوری سے واقف ہو سکتے ہیں، لنک پر:

چونکہ میری "لیبارٹری" وسائل میں محدود ہے، اس لیے NPS اور ڈومین کنٹرولر کے کردار مطابقت رکھتے ہیں، لیکن میں تجویز کرتا ہوں کہ آپ اب بھی ایسی اہم خدمات کو الگ کریں۔

میں ونڈوز این پی ایس کنفیگریشنز (پالیسیوں) کو سنکرونائز کرنے کے معیاری طریقے نہیں جانتا ہوں، اس لیے ہم ٹاسک شیڈیولر (مصنف میرے سابق ساتھی ہیں) کے ذریعے شروع کردہ پاور شیل اسکرپٹس استعمال کریں گے۔ ڈومین کمپیوٹرز کی تصدیق کے لیے اور ایسے آلات کے لیے جو نہیں کر سکتے 802.1x (فون، پرنٹرز، وغیرہ)، گروپ پالیسی ترتیب دی جائے گی اور سیکیورٹی گروپ بنائے جائیں گے۔

مضمون کے آخر میں، میں آپ کو 802.1x کے ساتھ کام کرنے کی کچھ پیچیدگیوں کے بارے میں بتاؤں گا - آپ غیر منظم سوئچز، ڈائنامک ACLs وغیرہ کو کیسے استعمال کر سکتے ہیں۔ میں پکڑے گئے "خرابیوں" کے بارے میں معلومات شیئر کروں گا۔ .

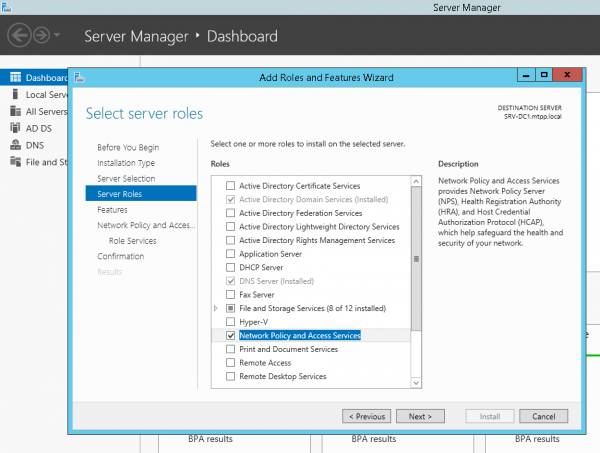

آئیے ونڈوز سرور 2012R2 پر فیل اوور NPS کو انسٹال اور کنفیگر کرنے کے ساتھ شروع کریں (2016 میں سب کچھ ایک جیسا ہے): سرور مینیجر -> رولز اور فیچرز وزرڈ شامل کریں کے ذریعے، صرف نیٹ ورک پالیسی سرور کو منتخب کریں۔

یا PowerShell استعمال کرتے ہوئے:

Install-WindowsFeature NPAS -IncludeManagementToolsایک چھوٹی سی وضاحت - کے بعد سے پروٹیکٹڈ EAP (PEAP) آپ کو یقینی طور پر سرور کی صداقت کی تصدیق کرنے والے سرٹیفکیٹ کی ضرورت ہوگی (استعمال کرنے کے مناسب حقوق کے ساتھ)، جس پر کلائنٹ کمپیوٹرز پر بھروسہ کیا جائے گا، پھر آپ کو زیادہ تر ممکنہ طور پر رول انسٹال کرنے کی ضرورت ہوگی۔ سرٹیفیکیشن اتھارٹی. لیکن ہم یہ فرض کریں گے۔ CA آپ نے پہلے ہی انسٹال کر رکھا ہے...

آئیے دوسرے سرور پر بھی ایسا ہی کرتے ہیں۔ آئیے دونوں سرورز پر C:Scripts اسکرپٹ کے لیے ایک فولڈر بنائیں اور دوسرے سرور پر ایک نیٹ ورک فولڈر بنائیں۔ SRV2NPS-config$

آئیے پہلے سرور پر پاور شیل اسکرپٹ بنائیں C:ScriptsExport-NPS-config.ps1 مندرجہ ذیل مواد کے ساتھ:

Export-NpsConfiguration -Path "SRV2NPS-config$NPS.xml"اس کے بعد، آئیے ٹاسک شیڈیولر میں کام کو ترتیب دیں:ایکسپورٹ-این پی ایس کنفیگریشن"

powershell -executionpolicy unrestricted -f "C:ScriptsExport-NPS-config.ps1" تمام صارفین کے لیے چلائیں - اعلیٰ ترین حقوق کے ساتھ چلائیں۔

روزانہ - ہر 10 منٹ میں کام کو دہرائیں۔ 8 گھنٹے کے اندر

بیک اپ NPS پر، ترتیب کی درآمد کو ترتیب دیں (پالیسیوں):

آئیے پاور شیل اسکرپٹ بنائیں:

echo Import-NpsConfiguration -Path "c:NPS-configNPS.xml" >> C:ScriptsImport-NPS-config.ps1اور اسے ہر 10 منٹ میں انجام دینے کا کام:

powershell -executionpolicy unrestricted -f "C:ScriptsImport-NPS-config.ps1" تمام صارفین کے لیے چلائیں - اعلیٰ ترین حقوق کے ساتھ چلائیں۔

روزانہ - ہر 10 منٹ میں کام کو دہرائیں۔ 8 گھنٹے کے اندر

اب، چیک کرنے کے لیے، آئیے RADIUS کلائنٹس (IP اور Shared Secret) میں سرورز (!) میں سے ایک پر NPS میں شامل کریں، کنکشن کی درخواست کی دو پالیسیاں: وائرڈ جڑیں۔ (حالت: "NAS پورٹ کی قسم ایتھرنیٹ ہے") اور وائی فائی انٹرپرائز (حالت: "NAS پورٹ کی قسم IEEE 802.11 ہے")، نیز نیٹ ورک پالیسی سسکو نیٹ ورک ڈیوائسز تک رسائی حاصل کریں۔ (نیٹ ورک ایڈمنز):

Условия:

Группы Windows - domainsg-network-admins

Ограничения:

Методы проверки подлинности - Проверка открытым текстом (PAP, SPAP)

Параметры:

Атрибуты RADIUS: Стандарт - Service-Type - Login

Зависящие от поставщика - Cisco-AV-Pair - Cisco - shell:priv-lvl=15سوئچ کی طرف، درج ذیل ترتیبات:

aaa new-model

aaa local authentication attempts max-fail 5

!

!

aaa group server radius NPS

server-private 192.168.38.151 auth-port 1812 acct-port 1813 key %shared_secret%

server-private 192.168.10.151 auth-port 1812 acct-port 1813 key %shared_secret%

!

aaa authentication login default group NPS local

aaa authentication dot1x default group NPS

aaa authorization console

aaa authorization exec default group NPS local if-authenticated

aaa authorization network default group NPS

!

aaa session-id common

!

identity profile default

!

dot1x system-auth-control

!

!

line vty 0 4

exec-timeout 5 0

transport input ssh

escape-character 99

line vty 5 15

exec-timeout 5 0

logging synchronous

transport input ssh

escape-character 99کنفیگریشن کے بعد، 10 منٹ کے بعد، تمام کلائنٹ پالیسی پیرامیٹرز بیک اپ این پی ایس پر ظاہر ہونے چاہئیں اور ہم ایکٹو ڈائرکٹری اکاؤنٹ کا استعمال کرتے ہوئے سوئچز میں لاگ ان کرنے کے قابل ہو جائیں گے، جو domainsg-network-admins گروپ کا رکن ہے (جسے ہم نے پہلے سے بنایا تھا)۔

آئیے ایکٹو ڈائریکٹری ترتیب دینے کی طرف بڑھتے ہیں - گروپ اور پاس ورڈ کی پالیسیاں بنائیں، ضروری گروپس بنائیں۔

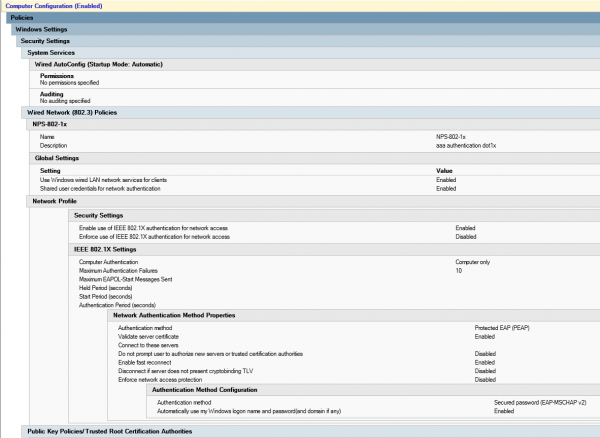

اجتماعی پالیسی کمپیوٹرز-8021x-سیٹنگز:

Computer Configuration (Enabled)

Policies

Windows Settings

Security Settings

System Services

Wired AutoConfig (Startup Mode: Automatic)

Wired Network (802.3) Policies

NPS-802-1x

Name NPS-802-1x

Description 802.1x

Global Settings

SETTING VALUE

Use Windows wired LAN network services for clients Enabled

Shared user credentials for network authentication Enabled

Network Profile

Security Settings

Enable use of IEEE 802.1X authentication for network access Enabled

Enforce use of IEEE 802.1X authentication for network access Disabled

IEEE 802.1X Settings

Computer Authentication Computer only

Maximum Authentication Failures 10

Maximum EAPOL-Start Messages Sent

Held Period (seconds)

Start Period (seconds)

Authentication Period (seconds)

Network Authentication Method Properties

Authentication method Protected EAP (PEAP)

Validate server certificate Enabled

Connect to these servers

Do not prompt user to authorize new servers or trusted certification authorities Disabled

Enable fast reconnect Enabled

Disconnect if server does not present cryptobinding TLV Disabled

Enforce network access protection Disabled

Authentication Method Configuration

Authentication method Secured password (EAP-MSCHAP v2)

Automatically use my Windows logon name and password(and domain if any) Enabled

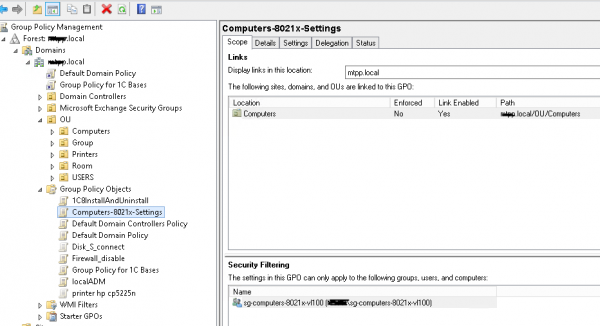

آئیے ایک سیکورٹی گروپ بنائیں sg-computers-8021x-vl100، جہاں ہم ایسے کمپیوٹرز کو شامل کریں گے جنہیں ہم vlan 100 میں تقسیم کرنا چاہتے ہیں اور اس گروپ کے لیے پہلے سے بنائی گئی گروپ پالیسی کے لیے فلٹرنگ کو ترتیب دیں گے:

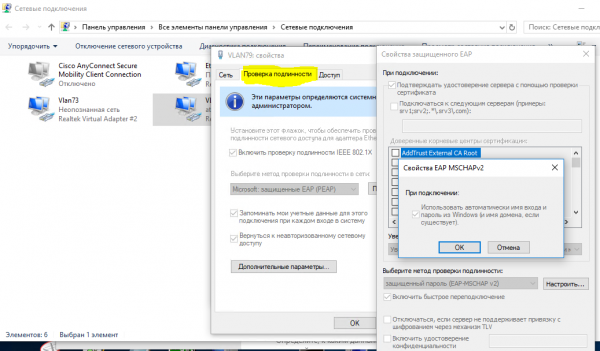

آپ اس بات کی تصدیق کر سکتے ہیں کہ پالیسی نے "نیٹ ورک اور شیئرنگ سینٹر (نیٹ ورک اور انٹرنیٹ سیٹنگز) - اڈاپٹر سیٹنگز کو تبدیل کرنا (اڈاپٹر سیٹنگز کو کنفیگر کرنا) - اڈاپٹر پراپرٹیز" کھول کر کامیابی سے کام کیا ہے، جہاں ہم "توثیق" ٹیب دیکھ سکتے ہیں:

جب آپ کو یقین ہو جائے کہ پالیسی کامیابی کے ساتھ لاگو ہو گئی ہے، تو آپ NPS اور رسائی لیول سوئچ پورٹس پر نیٹ ورک پالیسی ترتیب دینے کے لیے آگے بڑھ سکتے ہیں۔

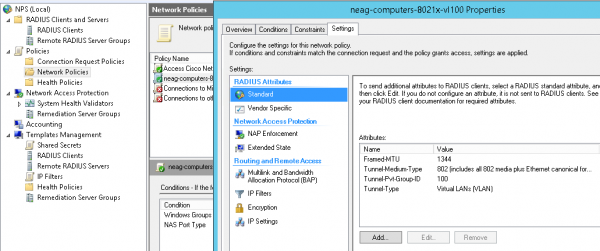

آئیے ایک نیٹ ورک پالیسی بنائیں neag-computers-8021x-vl100:

Conditions:

Windows Groups - sg-computers-8021x-vl100

NAS Port Type - Ethernet

Constraints:

Authentication Methods - Microsoft: Protected EAP (PEAP) - Unencrypted authentication (PAP, SPAP)

NAS Port Type - Ethernet

Settings:

Standard:

Framed-MTU 1344

TunnelMediumType 802 (includes all 802 media plus Ethernet canonical format)

TunnelPrivateGroupId 100

TunnelType Virtual LANs (VLAN)

سوئچ پورٹ کے لیے عام سیٹنگز (براہ کرم نوٹ کریں کہ "ملٹی ڈومین" کی توثیق کی قسم استعمال کی جاتی ہے - ڈیٹا اور وائس، اور میک ایڈریس کے ذریعے تصدیق کا امکان بھی ہے۔ "ٹرانزیشن پیریڈ" کے دوران اس کا استعمال سمجھ میں آتا ہے پیرامیٹرز:

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

vlan id کوئی "قرنطینہ" نہیں ہے، بلکہ وہی ہے جہاں صارف کے کمپیوٹر کو کامیابی سے لاگ ان کرنے کے بعد جانا چاہیے - جب تک کہ ہمیں یقین نہ ہو کہ سب کچھ ویسا ہی کام کر رہا ہے جیسا کہ ہونا چاہیے۔ انہی پیرامیٹرز کو دوسرے منظرناموں میں استعمال کیا جا سکتا ہے، مثال کے طور پر، جب ایک غیر منظم سوئچ اس پورٹ میں پلگ ان ہوتا ہے اور آپ چاہتے ہیں کہ اس سے جڑے ہوئے تمام آلات جن کی توثیق نہیں ہوئی ہے وہ ایک مخصوص vlan ("قرنطینہ") میں گریں۔

پورٹ سیٹنگز کو 802.1x ہوسٹ موڈ ملٹی ڈومین موڈ میں سوئچ کریں۔

default int range Gi1/0/39-41

int range Gi1/0/39-41

shu

des PC-IPhone_802.1x

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 2

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-domain

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

lldp receive

lldp transmit

spanning-tree portfast

no shu

exitآپ اس بات کو یقینی بنا سکتے ہیں کہ آپ کے کمپیوٹر اور فون نے کمانڈ کے ساتھ کامیابی سے تصدیق کر لی ہے:

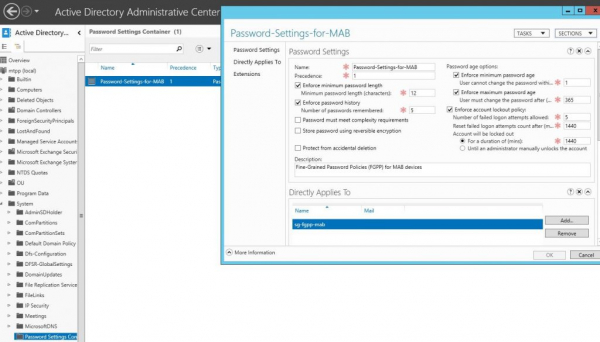

sh authentication sessions int Gi1/0/39 detاب ایک گروپ بنائیں (مثال کے طور پر، sg-fgpp-mab ) فونز کے لیے ایکٹو ڈائرکٹری میں اور جانچ کے لیے اس میں ایک ڈیوائس شامل کریں (میرے معاملے میں یہ ہے۔ گرینڈ اسٹریم GXP2160 بڑے ایڈریس کے ساتھ 000b.82ba.a7b1 اور resp. کھاتہ ڈومین 00b82baa7b1).

بنائے گئے گروپ کے لیے، ہم پاس ورڈ کی پالیسی کی ضروریات کو کم کریں گے (استعمال کرتے ہوئے ایکٹو ڈائریکٹری ایڈمنسٹریٹو سینٹر کے ذریعے -> ڈومین -> سسٹم -> پاس ورڈ سیٹنگ کنٹینر) درج ذیل پیرامیٹرز کے ساتھ MAB کے لیے پاس ورڈ کی ترتیبات:

اس طرح، ہم ڈیوائس ماس ایڈریس کو پاس ورڈ کے طور پر استعمال کرنے کی اجازت دیں گے۔ اس کے بعد ہم 802.1x میتھڈ میب کی تصدیق کے لیے نیٹ ورک پالیسی بنا سکتے ہیں، آئیے اسے neag-devices-8021x-voice کہتے ہیں۔ پیرامیٹرز مندرجہ ذیل ہیں:

- NAS پورٹ کی قسم - ایتھرنیٹ

- ونڈوز گروپس - sg-fgpp-mab

- EAP کی اقسام: غیر خفیہ کردہ تصدیق (PAP، SPAP)

- RADIUS اوصاف - وینڈر مخصوص: Cisco - Cisco-AV-Pair - انتساب کی قدر: آلہ-ٹریفک-کلاس = آواز

کامیاب تصدیق کے بعد (سوئچ پورٹ کو کنفیگر کرنا نہ بھولیں)، آئیے پورٹ سے معلومات دیکھیں:

sh توثیق سے int Gi1/0/34

----------------------------------------

Interface: GigabitEthernet1/0/34

MAC Address: 000b.82ba.a7b1

IP Address: 172.29.31.89

User-Name: 000b82baa7b1

Status: Authz Success

Domain: VOICE

Oper host mode: multi-domain

Oper control dir: both

Authorized By: Authentication Server

Session timeout: N/A

Idle timeout: N/A

Common Session ID: 0000000000000EB2000B8C5E

Acct Session ID: 0x00000134

Handle: 0xCE000EB3

Runnable methods list:

Method State

dot1x Failed over

mab Authc Successاب، جیسا کہ وعدہ کیا گیا ہے، آئیے کچھ غیر واضح حالات کو دیکھیں۔ مثال کے طور پر، ہمیں صارف کے کمپیوٹرز اور آلات کو ایک غیر منظم سوئچ (سوئچ) کے ذریعے جوڑنے کی ضرورت ہے۔ اس صورت میں، اس کے لیے پورٹ کی ترتیبات اس طرح نظر آئیں گی:

پورٹ سیٹنگز کو 802.1x ہوسٹ موڈ ملٹی اوتھ موڈ میں سوئچ کریں۔

interface GigabitEthernet1/0/1

description *SW – 802.1x – 8 mac*

shu

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 8 ! увеличиваем кол-во допустимых мас-адресов

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-auth ! – режим аутентификации

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

spanning-tree portfast

no shuPS ہم نے ایک بہت ہی عجیب خرابی دیکھی - اگر ڈیوائس اس طرح کے سوئچ کے ذریعے منسلک تھی، اور پھر اسے ایک منظم سوئچ میں پلگ کیا گیا تھا، تو یہ تب تک کام نہیں کرے گا جب تک کہ ہم سوئچ کو ریبوٹ (!) نہیں کرتے۔ مجھے کوئی اور طریقہ نہیں ملا۔ ابھی تک اس مسئلہ کو حل کرنے کے لئے.

DHCP سے متعلق ایک اور نکتہ (اگر ip dhcp snooping استعمال کیا جاتا ہے) - اس طرح کے اختیارات کے بغیر:

ip dhcp snooping vlan 1-100

no ip dhcp snooping information optionکسی وجہ سے میں صحیح طریقے سے IP ایڈریس حاصل نہیں کر پا رہا ہوں... حالانکہ یہ ہمارے DHCP سرور کی ایک خصوصیت ہو سکتی ہے

اور Mac OS اور Linux (جس میں مقامی 802.1x سپورٹ ہے) صارف کی توثیق کرنے کی کوشش کرتے ہیں، چاہے میک ایڈریس کے ذریعے تصدیق کنفیگر کی گئی ہو۔

مضمون کے اگلے حصے میں، ہم وائرلیس کے لیے 802.1x کے استعمال کو دیکھیں گے (اس گروپ پر منحصر ہے جس سے صارف کا اکاؤنٹ تعلق رکھتا ہے، ہم اسے متعلقہ نیٹ ورک (vlan) میں "پھینک" دیں گے، حالانکہ وہ اس سے منسلک ہوں گے۔ ایک ہی SSID)۔

ماخذ: www.habr.com