Cisco ISE seriyasidagi uchinchi postga xush kelibsiz. Seriyadagi barcha maqolalarga havolalar quyida keltirilgan:

Ushbu postda siz mehmonlarga kirish imkoniyatiga, shuningdek, Fortinet-dan kirish nuqtasi bo'lgan FortiAP-ni sozlash uchun Cisco ISE va FortiGate-ni integratsiya qilish bo'yicha bosqichma-bosqich qo'llanma (umuman, qo'llab-quvvatlaydigan har qanday qurilma) bilan tanishasiz. RADIUS CoA - avtorizatsiyani o'zgartirish).

Bizning maqolalarimiz ilova qilingan. .

notaJavob: Check Point SMB qurilmalari RADIUS CoA ni qo'llab-quvvatlamaydi.

ajoyib ingliz tilida Cisco WLC (Simsiz boshqaruvchi) da Cisco ISE yordamida mehmon ruxsatini qanday yaratishni tasvirlaydi. Keling, buni aniqlaylik!

1. Kirish

Mehmonga kirish (portal) sizga mahalliy tarmoqqa kirishni istamagan mehmonlar va foydalanuvchilar uchun Internetga yoki ichki resurslarga kirishni ta'minlash imkonini beradi. Mehmon portalining 3 ta oldindan belgilangan turi mavjud (Mehmon portali):

Hotspot Mehmon portali - Tarmoqqa kirish mehmonlarga kirish ma'lumotlarisiz taqdim etiladi. Odatda, foydalanuvchilar tarmoqqa kirishdan oldin kompaniyaning "Foydalanish va maxfiylik siyosati" ni qabul qilishlari kerak.

Homiy-mehmon portali - tarmoqqa kirish va kirish ma'lumotlari homiy - Cisco ISEda mehmon hisoblarini yaratish uchun mas'ul foydalanuvchi tomonidan berilishi kerak.

O'z-o'zidan ro'yxatdan o'tgan mehmonlar portali - bu holda mehmonlar mavjud login ma'lumotlaridan foydalanadilar yoki login ma'lumotlari bilan o'zlari uchun hisob yaratadilar, lekin tarmoqqa kirish uchun homiy tasdiqlanishi talab qilinadi.

Cisco ISE-da bir vaqtning o'zida bir nechta portallar joylashtirilishi mumkin. Odatiy bo'lib, mehmon portalida foydalanuvchi Cisco logotipini va standart umumiy iboralarni ko'radi. Bularning barchasini sozlash va hatto kirishdan oldin majburiy reklamalarni ko'rish uchun sozlash mumkin.

Mehmonlarga kirishni sozlash 4 asosiy bosqichga bo'linishi mumkin: FortiAPni sozlash, Cisco ISE va FortiAP ulanishi, mehmonlar portalini yaratish va kirish siyosatini sozlash.

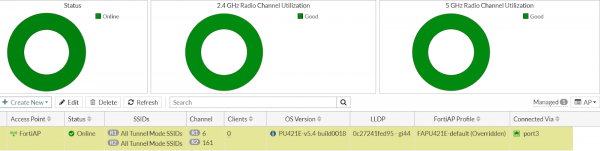

2. FortiGate-da FortiAPni sozlash

FortiGate - bu kirish nuqtasi kontrolleri va barcha sozlamalar unda amalga oshiriladi. FortiAP kirish nuqtalari PoE-ni qo'llab-quvvatlaydi, shuning uchun uni Ethernet orqali tarmoqqa ulaganingizdan so'ng, siz konfiguratsiyani boshlashingiz mumkin.

1) FortiGate-da yorliqga o'ting WiFi & Switch Controller > Boshqariladigan FortiAPs > Yangi yaratish > Boshqariladigan AP. Kirish nuqtasining o'zida chop etilgan kirish nuqtasining noyob seriya raqamidan foydalanib, uni ob'ekt sifatida qo'shing. Yoki u o'zini ko'rsatishi va keyin bosishi mumkin Yetkilendir sichqonchaning o'ng tugmasi yordamida.

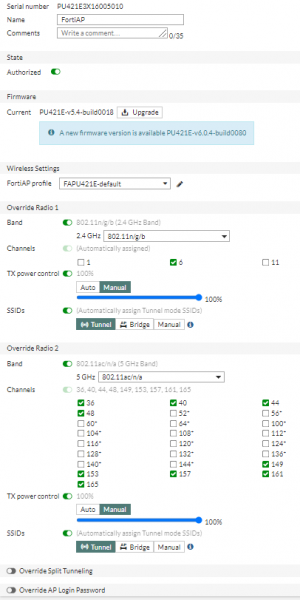

2) FortiAP sozlamalari sukut bo'lishi mumkin, masalan, ekran tasviridagi kabi qoldiring. Men 5 gigagertsli rejimni yoqishni tavsiya qilaman, chunki ba'zi qurilmalar 2.4 gigagertsni qo'llab-quvvatlamaydi.

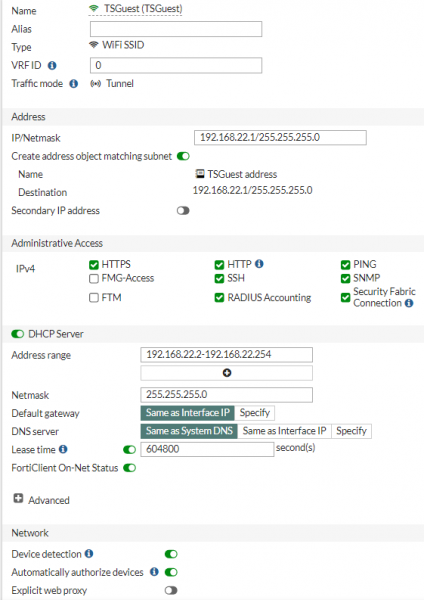

3) Keyin yorliqda WiFi & Switch Controller > FortiAP profillari > Yangisini yaratish biz kirish nuqtasi uchun sozlamalar profilini yaratmoqdamiz (versiya 802.11 protokoli, SSID rejimi, kanal chastotasi va ularning soni).

FortiAP sozlamalariga misol

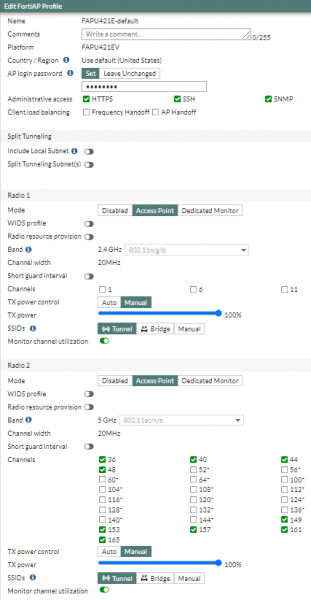

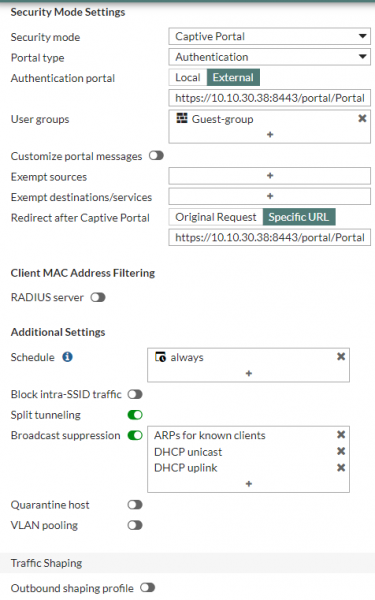

4) Keyingi qadam SSID yaratishdir. Tabga o'ting WiFi & Switch Controller > SSID'lar > Yangisini yaratish > SSID. Bu erda eng muhimidan sozlanishi kerak:

mehmon WLAN uchun manzil maydoni - IP/Netmask

Ma'muriy kirish maydonida RADIUS hisobi va xavfsiz mato ulanishi

Qurilmani aniqlash opsiyasi

SSID va Broadcast SSID opsiyasi

Xavfsizlik rejimi sozlamalari > Tugallangan portal

Autentifikatsiya portali - tashqi va 20-bosqichdan boshlab Cisco ISE dan yaratilgan mehmon portaliga havolani kiriting

Foydalanuvchilar guruhi - Mehmonlar guruhi - Tashqi - Cisco ISE ga RADIUS qo'shing (6-betdan keyin)

SSID sozlamalari misoli

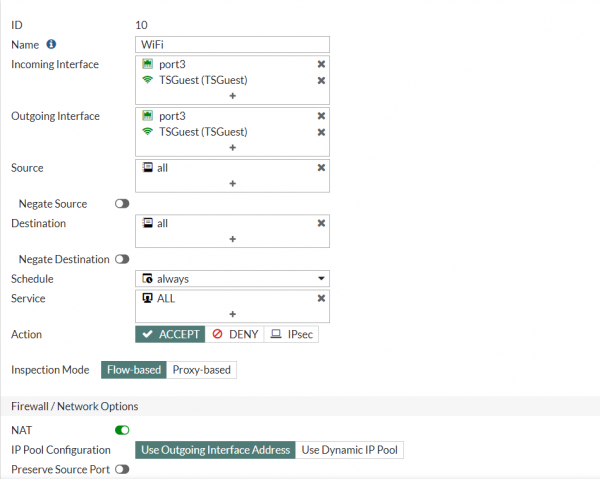

5) Keyin FortiGate-da kirish siyosatida qoidalar yaratishingiz kerak. Tabga o'ting Siyosat va ob'ektlar > Xavfsizlik devori siyosati va shunday qoida yarating:

3. RADIUS sozlamasi

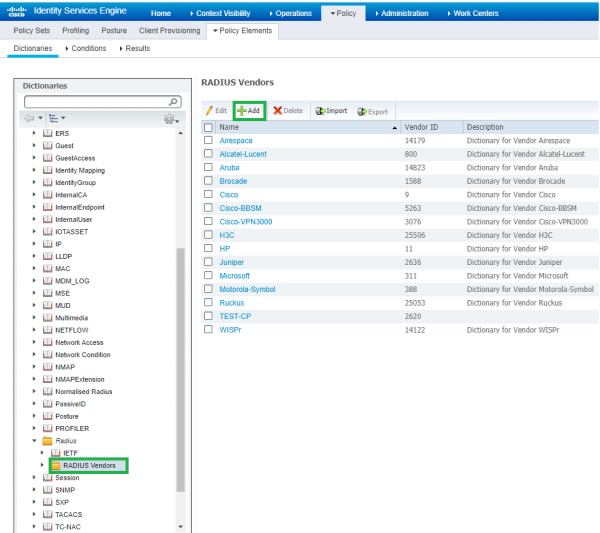

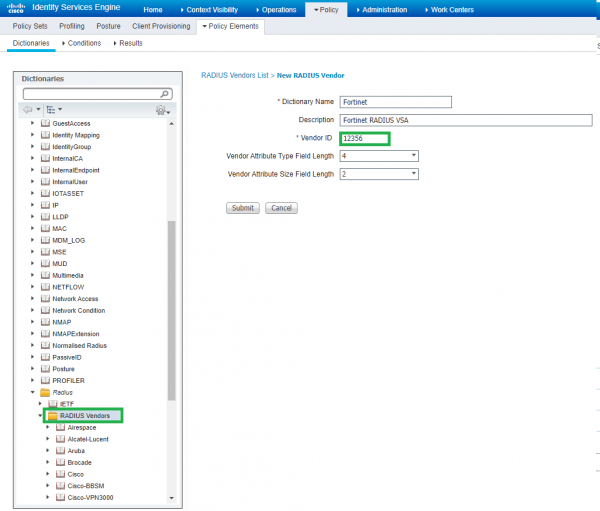

6) Yorliq uchun Cisco ISE veb-interfeysiga o'ting Siyosat > Siyosat elementlari > Lug‘atlar > Tizim > Radius > RADIUS sotuvchilari > Qo‘shish. Ushbu yorliqda biz Fortinet RADIUS-ni qo'llab-quvvatlanadigan protokollar ro'yxatiga qo'shamiz, chunki deyarli har bir sotuvchining o'ziga xos atributlari mavjud - VSA (Vendor-Specific Attributes).

Fortinet RADIUS atributlari ro'yxatini topish mumkin . VSAlar o'zlarining yagona Sotuvchi ID raqami bilan ajralib turadi. Fortinet ushbu ID =ga ega 12356. Toʻliq VSA IANA tomonidan nashr etilgan.

7) Lug'at nomini o'rnating, belgilang Sotuvchi identifikatori (12356) va bosing Yuborish.

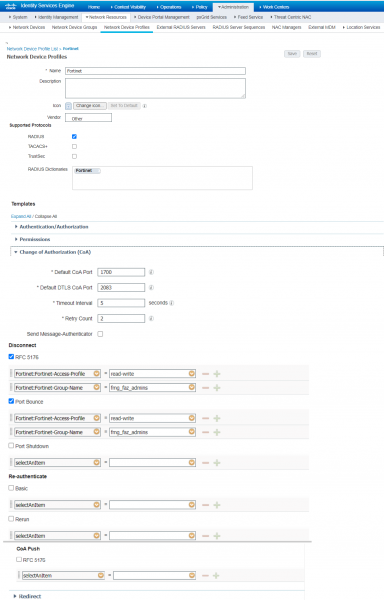

8) Biz borganimizdan keyin Ma'muriyat > Tarmoq qurilmasi profillari > Qo'shish va yangi qurilma profilini yarating. RADIUS lug'atlari maydonida avval yaratilgan Fortinet RADIUS lug'atini tanlang va keyinchalik ISE siyosatida foydalanish uchun CoA usullarini tanlang. Men RFC 5176 va Port Bounce (tarmoq interfeysini o‘chirish/o‘chirish yo‘q) va tegishli VSA ni tanladim:

Fortinet-Access-Profile=o'qish-yozish

Fortinet-guruh nomi = fmg_faz_admins

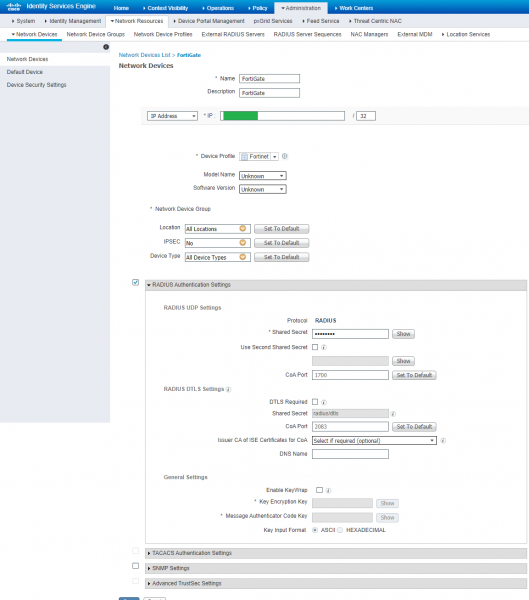

9) Keyin, ISE bilan ulanish uchun FortiGate-ni qo'shing. Buning uchun yorliqga o'ting Ma'muriyat > Tarmoq manbalari > Tarmoq qurilmasi profillari > Qo'shish. O'zgartirilishi kerak bo'lgan maydonlar Nomi, sotuvchisi, RADIUS lug'atlari (IP-manzil FortiAP emas, FortiGate tomonidan ishlatiladi).

ISE tomonidan RADIUSni sozlash misoli

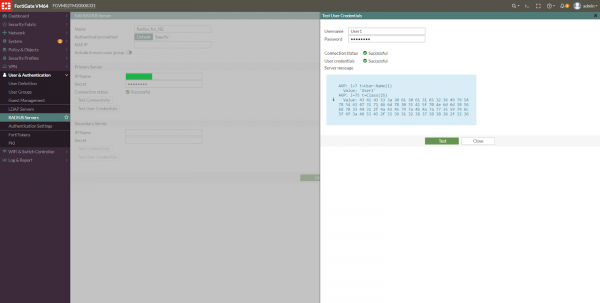

10) Shundan so'ng siz FortiGate tomonida RADIUSni sozlashingiz kerak. FortiGate veb-interfeysida quyidagi manzilga o'ting Foydalanuvchi va autentifikatsiya > RADIUS serverlari > Yangisini yaratish. Oldingi paragrafdagi ism, IP manzil va Umumiy maxfiy (parol) ni belgilang. Keyingi bosing Foydalanuvchi hisob ma'lumotlarini sinab ko'ring va RADIUS orqali olinishi mumkin bo'lgan har qanday hisob ma'lumotlarini kiriting (masalan, Cisco ISE'dagi mahalliy foydalanuvchi).

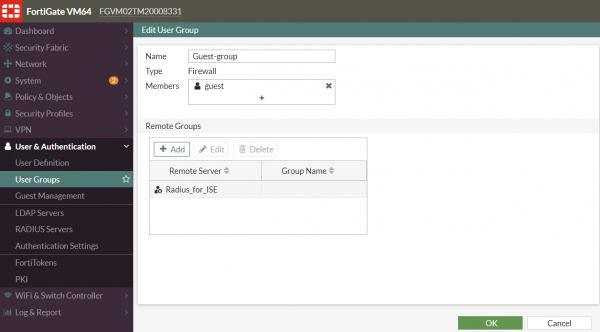

11) Mehmonlar guruhiga RADIUS serverini (agar u mavjud bo'lmasa) hamda foydalanuvchilarning tashqi manbasini qo'shing.

12) Mehmonlar guruhini biz 4-bosqichda avval yaratgan SSID-ga qo'shishni unutmang.

4. Foydalanuvchi autentifikatsiyasini sozlash

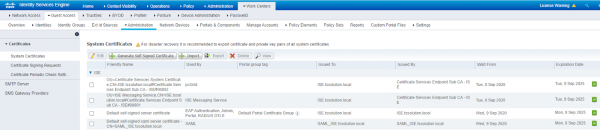

13) Majburiy emas, siz sertifikatni ISE mehmon portaliga import qilishingiz yoki yorliqda o'z-o'zidan imzolangan sertifikat yaratishingiz mumkin Ish markazlari > Mehmonga kirish > Boshqaruv > Sertifikatlash > Tizim sertifikatlari.

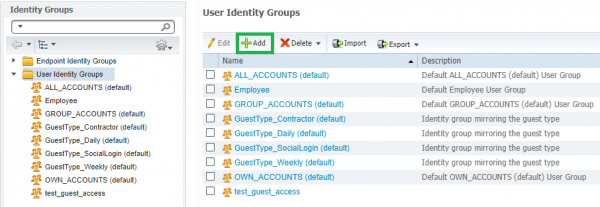

14) Yorliqda keyin Ish markazlari > Mehmonga kirish > Identifikatsiya guruhlari > Foydalanuvchi identifikatorlari guruhlari > Qo‘shish mehmonlarga kirish uchun yangi foydalanuvchi guruhini yarating yoki standart bo'lganlardan foydalaning.

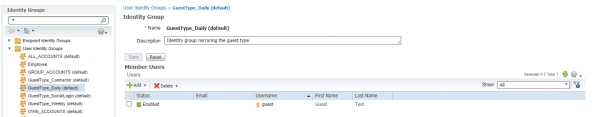

15) Keyingi sahifada Ma'muriyat > Identifikatsiya mehmon foydalanuvchilarini yarating va ularni oldingi paragrafdagi guruhlarga qo'shing. Agar siz uchinchi tomon hisoblaridan foydalanmoqchi bo'lsangiz, bu bosqichni o'tkazib yuboring.

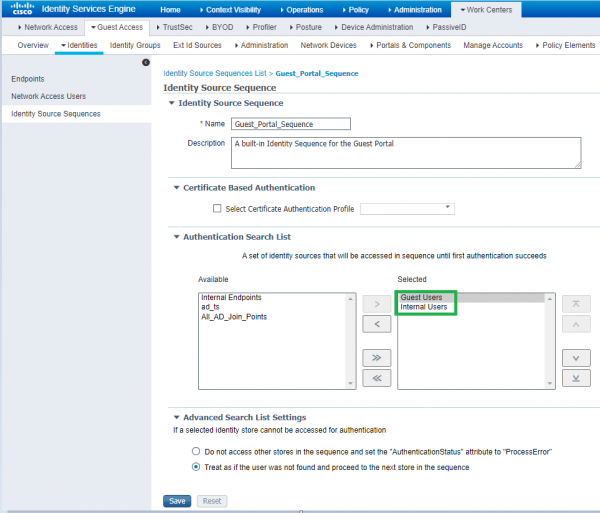

16) Sozlamalarga o'tganimizdan so'ng Ish markazlari > Mehmonlarga kirish > Identifikatsiya > Identifikatsiya manbalari ketma-ketligi > Mehmon portali ketma-ketligi — bu mehmon foydalanuvchilar uchun standart autentifikatsiya ketma-ketligi. Va dalada Autentifikatsiyani qidirish ro'yxati foydalanuvchi autentifikatsiya tartibini tanlang.

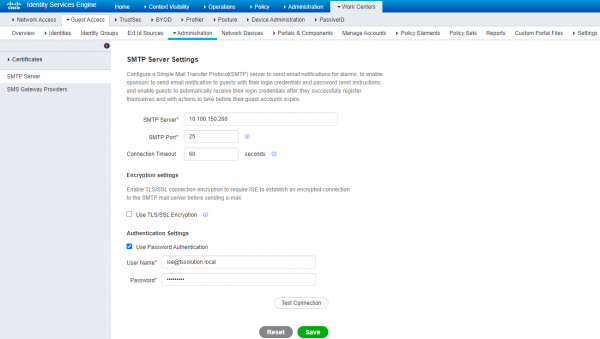

17) Mehmonlarni bir martalik parol bilan xabardor qilish uchun siz shu maqsadda SMS provayderlarni yoki SMTP serverini sozlashingiz mumkin. Tabga o'ting Ish markazlari > Mehmonga kirish > Ma’muriyat > SMTP Server yoki SMS shlyuz provayderlari ushbu sozlamalar uchun. SMTP serveri bo'lsa, siz ISE uchun hisob yaratishingiz va ushbu yorliqda ma'lumotlarni ko'rsatishingiz kerak.

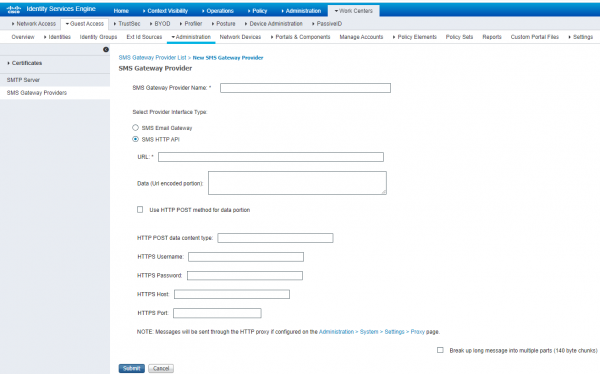

18) SMS-xabarnomalar uchun tegishli yorliqdan foydalaning. ISE mashhur SMS-provayderlarning oldindan o'rnatilgan profillariga ega, ammo o'zingiznikini yaratish yaxshiroqdir. Ushbu profillarni sozlash misoli sifatida foydalaning SMS elektron pochta shlyuziy yoki SMS HTTP API.

Bir martalik parol uchun SMTP serverini va SMS shlyuzini sozlash misoli

5. Mehmonlar portalini sozlash

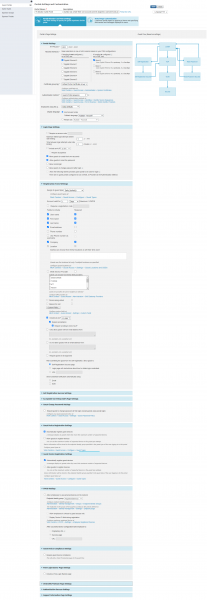

19) Boshida aytib o'tganimizdek, oldindan o'rnatilgan mehmon portallarining 3 turi mavjud: Hotspot, Homiylik, O'z-o'zidan ro'yxatdan o'tgan. Men uchinchi variantni tanlashni taklif qilaman, chunki u eng keng tarqalgan. Qanday bo'lmasin, sozlamalar deyarli bir xil. Shunday qilib, keling, tabga o'tamiz. Ish markazlari > Mehmonlarga kirish > Portallar va komponentlar > Mehmon portallari > Oʻz-oʻzidan roʻyxatdan oʻtgan mehmon portali (standart).

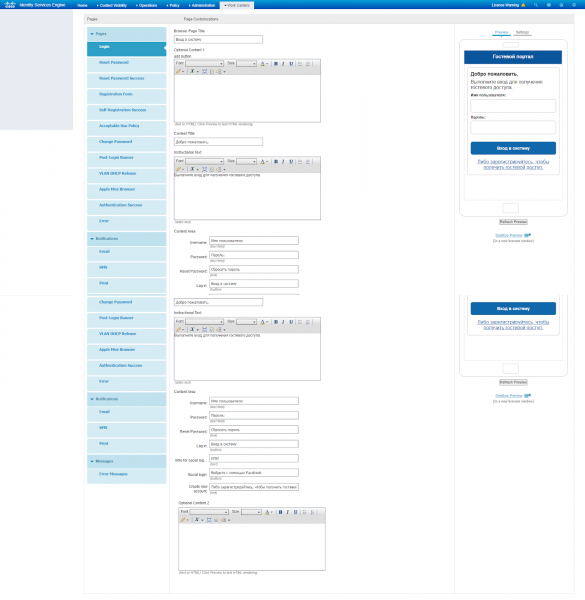

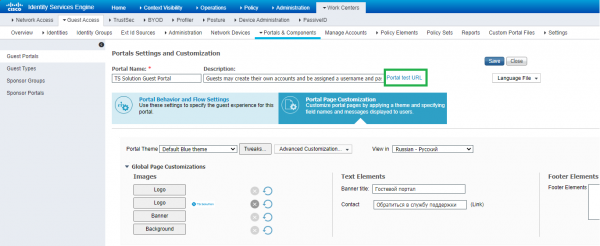

20) Keyin, Portal sahifasini moslashtirish yorlig'ida tanlang "Rus - rus tilida ko'rish", portal rus tilida ko'rsatilishi uchun. Siz har qanday yorliq matnini o'zgartirishingiz, logotipingizni qo'shishingiz va hokazo. Burchakdagi o'ng tomonda yaxshiroq ko'rish uchun mehmonlar portalining oldindan ko'rishi mavjud.

O'z-o'zini ro'yxatdan o'tkazish bilan mehmon portalini sozlash misoli

21) iborani bosing Portal test URL va portal URL-manzilini 4-bosqichda FortiGate-dagi SSID-ga nusxalang. Namuna URL

Domeningizni ko'rsatish uchun sertifikatni mehmon portaliga yuklashingiz kerak, 13-bosqichga qarang.

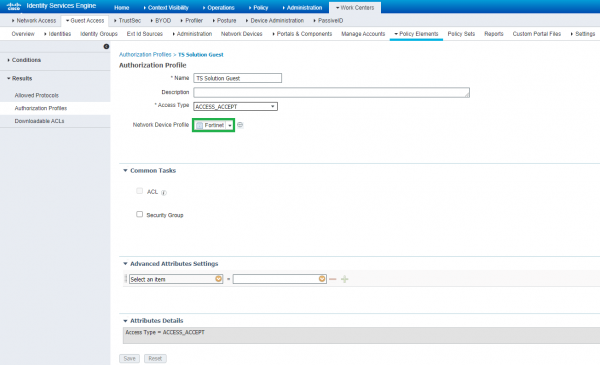

22) Yorliqlarga o'ting Ish markazlari > Mehmonga kirish > Siyosat elementlari > Natijalar > Avtorizatsiya profillari > Qo‘shish avval yaratilgan profil ostida avtorizatsiya profilini yaratish Tarmoq qurilmasi profili.

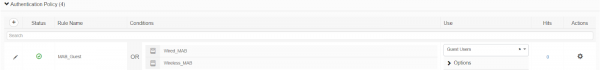

23) Yorliqda Ish markazlari > Mehmonlarga kirish > Siyosat toʻplamlari WiFi foydalanuvchilari uchun kirish siyosatini tahrirlang.

![]()

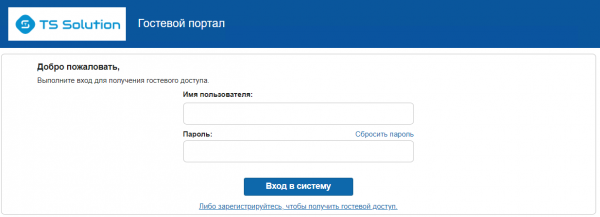

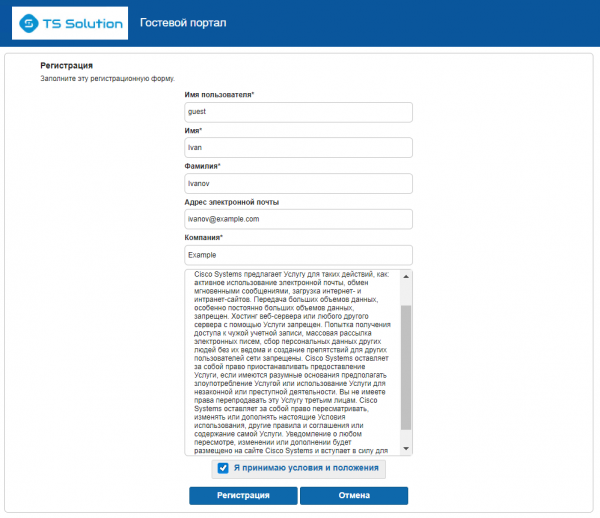

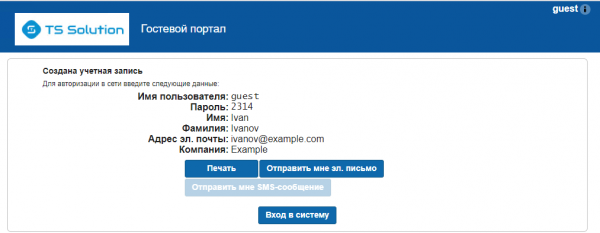

24) Keling, mehmon SSID-ga ulanishga harakat qilaylik. U meni darhol kirish sahifasiga yo'naltiradi. Bu yerda siz ISEda mahalliy yaratilgan mehmon hisobi bilan tizimga kirishingiz yoki mehmon foydalanuvchi sifatida roʻyxatdan oʻtishingiz mumkin.

25) Agar siz o'z-o'zini ro'yxatdan o'tkazish opsiyasini tanlagan bo'lsangiz, u holda bir martalik kirish ma'lumotlari pochta orqali, SMS orqali yuborilishi yoki chop etilishi mumkin.

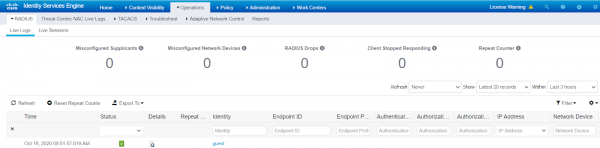

26) Cisco ISE-dagi RADIUS > Live Logs yorlig'ida siz tegishli login jurnallarini ko'rasiz.

6. Xulosa

Ushbu uzun maqolada biz Cisco ISE-da mehmonlarga kirishni muvaffaqiyatli sozladik, bu erda FortiGate kirish nuqtasi boshqaruvchisi, FortiAP esa kirish nuqtasi vazifasini bajaradi. Bu ISE keng qo'llanilishini yana bir bor isbotlaydigan o'ziga xos noaniq integratsiya bo'lib chiqdi.

Cisco ISE-ni sinab ko'rish uchun murojaat qiling va kanallarimizni kuzatib boring (, , , , ).

Manba: www.habr.com