Bugungi kunda ko'pgina kompaniyalar o'z infratuzilmasining axborot xavfsizligini ta'minlashdan tashvishlanmoqda. Ba'zilar buni tartibga soluvchi talablar tufayli qiladilar, boshqalari buni birinchi voqeadan keyin darhol qiladilar. So'nggi tendentsiyalar shuni ko'rsatadiki, hodisalar soni ortib bormoqda va hujumlarning o'zi ham tobora murakkablashib bormoqda. Ammo uzoqqa qarashning hojati yo'q; xavf ancha yaqin. Bu safar men internet provayderi xavfsizligi mavzusini ko'tarmoqchiman. Habr-da ushbu mavzuni dastur darajasida muhokama qiladigan postlar mavjud. Ushbu maqola tarmoq va ma'lumotlar havolasi darajasidagi xavfsizlikka qaratilgan.

Qanday qilib hamma narsa boshlandi

Bir muncha vaqt oldin mening kvartiram yangi provayderdan internet oldi; Ilgari bu ADSL edi. Uyda kam vaqt o'tkazganim uchun uy internetidan ko'ra mobil internetga talab ko'proq edi. Masofaviy ishlashga o'tgandan so'ng, men uy interneti uchun 50-60 Mbit / s tezlik etarli emas deb qaror qildim va tezlikni oshirishga qaror qildim. Texnik muammolar tufayli 60 Mbit/s dan yuqori ADSL tezligiga erishish mumkin emas edi. Men boshqa reklama tezligi va ADSLdan boshqa xizmatga ega boshqa provayderga o'tishga qaror qildim.

Bu qandaydir tarzda boshqacha bo'lishi mumkin edi

Men internet-provayderning vakili bilan bog'landim. O'rnatuvchilar kelib, kvartirada teshik ochishdi va RJ-45 patch shnurini o'rnatdilar. Ular menga shartnoma va marshrutizatorda sozlashim kerak bo'lgan tarmoq sozlamalari bo'yicha ko'rsatmalar berishdi (maxsus IP-manzil, shlyuz, pastki tarmoq maskasi va mening DNS IP-manzillarim), birinchi oy uchun to'lovni oldilar va ketdilar. Tarmoq sozlamalariga kirganimda, ular meni uy routerimga berishdi, internet mening kvartiramga kirib ketdi. Yangi abonent uchun dastlabki tizimga kirish jarayoni juda oddiy tuyuldi. Dastlabki avtorizatsiya talab qilinmadi va mening identifikatorim tayinlangan IP manzil edi. Internet tez va barqaror edi. Kvartirada Wi-Fi router bor edi va ulanish tezligi yuk ko'taruvchi devor orqali biroz pasayib ketdi. Bir kuni men yigirma gigabaytlik faylni yuklab olishim kerak edi. Nima uchun kvartiraga kiradigan RJ-45 kabelini to'g'ridan-to'g'ri shaxsiy kompyuterimga ulamaslik kerak deb o'yladim.

Qo'shningizni biling

Butun faylni yuklab olib, men o'tish joylaridagi qo'shnilarimga diqqat bilan qarashga qaror qildim.

Turar-joy binolarida internet aloqasi ko'pincha provayderdan optik tolali kabel orqali amalga oshiriladi, simli shkafdagi kommutatorga kiradi va kirish va kvartiralar o'rtasida chekilgan kabellar orqali, eng asosiy ulanish sxemasiga muvofiq taqsimlanadi. To'g'ridan-to'g'ri kvartiraga (GPON) optik tolali kabellarni ulash texnologiyasi allaqachon mavjud bo'lsa-da, u hali keng qo'llanilmagan.

Agar biz bitta uy miqyosida juda soddalashtirilgan topologiyani olsak, u quyidagicha ko'rinadi:

Ma'lum bo'lishicha, ushbu provayderning mijozlari, ba'zi qo'shni kvartiralar bir xil kommutatsiya uskunasida bitta mahalliy tarmoqda ishlaydi.

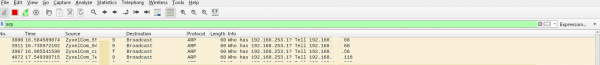

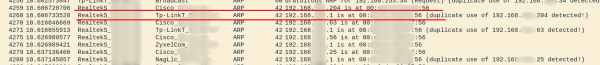

To'g'ridan-to'g'ri provayder tarmog'iga ulangan interfeysda tinglashni yoqish orqali siz tarmoqdagi barcha xostlardan kelayotgan translyatsiya ARP trafigini ko'rishingiz mumkin.

Provayder tarmoqni kichik segmentlarga bo'lish bilan bezovta qilmaslikka qaror qildi, shuning uchun o'chirilganlarni hisobga olmaganda, 253 ta xostdan translyatsiya trafigi bitta kommutator ichida oqishi va shu bilan kanalning o'tkazish qobiliyatini to'sib qo'yishi mumkin edi.

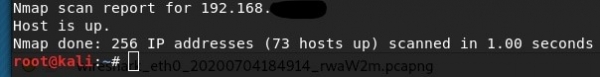

Tarmoqni nmap yordamida skanerlagandan so'ng, butun manzil havzasidan faol xostlar soni, dasturiy ta'minot versiyasi va asosiy kommutatorning ochiq portlari aniqlandi:

ARP mavjud bo'lgan joyda ARP spoofing mavjud.

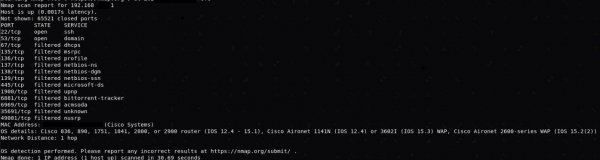

Keyingi harakatlarni amalga oshirish uchun ettercap-grafik yordam dasturidan foydalanildi. Ko'proq zamonaviy analoglar mavjud, ammo bu dastur o'zining ibtidoiy grafik interfeysi va foydalanish qulayligi bilan jozibador.

Birinchi ustunda pingga javob bergan barcha routerlarning IP manzillari, ikkinchi ustunda esa ularning jismoniy manzillari mavjud.

Jismoniy manzil noyobdir va marshrutizatorning geografik joylashuvi va boshqalar haqida ma'lumot to'plash uchun ishlatilishi mumkin, shuning uchun u ushbu maqolada yashirin bo'ladi.

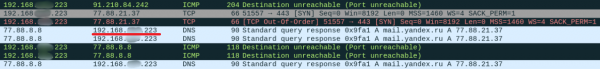

1-maqsad sifatida biz 192.168.xxx.1 manzilli asosiy shlyuzni qo'shamiz, 2-maqsad sifatida biz boshqa manzillardan birini qo'shamiz.

Biz o'zimizni shlyuzga 192.168.xxx.204 manzilli, lekin o'z MAC manzilimiz bilan xost sifatida taqdim etamiz. Keyin, biz o'zimizni foydalanuvchi routeriga 192.168.xxx.1 manzili va o'z MAC manzilimiz bilan shlyuz sifatida ko'rsatamiz. Ushbu ARP zaifligining tafsilotlari Google-da osongina topiladigan boshqa maqolalarda batafsil muhokama qilinadi.

Ushbu manipulyatsiyalar natijasida, biz ilgari paketlarni yo'naltirishni yoqib qo'ygan xostlardan trafik o'tadi:

![]()

![]()

![]()

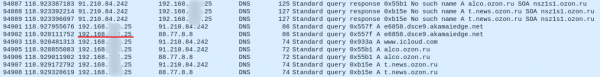

Ha, HTTPS allaqachon deyarli hamma joyda qo'llaniladi, ammo tarmoq hali ham boshqa himoyalanmagan protokollar bilan to'la. Misol uchun, DNS DNS spoofingiga qarshi himoyasiz. MITM hujumi ehtimoli ko'plab boshqa hujumlarni keltirib chiqaradi. Tarmoqda bir necha o'nlab faol xostlar mavjud bo'lganda, narsalar yanada xavfli bo'ladi. Shuni yodda tutish kerakki, bu korporativ emas, xususiy sektor tarmog‘i va bu hujumlarni aniqlash va ularga qarshi kurashish uchun hamma ham himoya choralariga ega emas.

Buni qanday oldini olish mumkin

Bu muammo provayderni tashvishga solishi kerak; bunday hujumlardan himoyani o'rnatish, hatto bir xil Cisco kalitida ham juda oddiy.

![]()

Dinamik ARP tekshiruvini (DAI) yoqish asosiy shlyuzning MAC manzilini soxtalashtirishning oldini oladi. Eshittirishni ajratish domen Hech bo'lmaganda ARP trafikining ketma-ket barcha xostlarga tarqalishining va uni kichikroq segmentlarga bo'lish orqali hujumga uchrashi mumkin bo'lgan xostlar sonini kamaytirishning oldi olindi. Mijoz, o'z navbatida, konfiguratsiya qilish orqali o'zini bunday manipulyatsiyalardan himoya qilishi mumkin VPN to'g'ridan-to'g'ri uy routeringizda, aksariyat qurilmalar allaqachon ushbu funksiyani qo'llab-quvvatlaydi.

topilmalar

Ehtimol, provayderlar bunga ahamiyat bermaydilar; ular mijozlar bazasini ko'paytirishga e'tibor qaratmoqdalar. Ushbu maqola hujumni namoyish qilish uchun emas, balki sizning provayderingiz tarmog'i ham ma'lumotlaringizni uzatish uchun etarlicha xavfsiz bo'lmasligi mumkinligini eslatish uchun yozilgan. Ishonchim komilki, tarmoq uskunasining asosiy ishlashini ta'minlash uchun zarur bo'lganidan ko'proq narsani qilmagan ko'plab kichik mintaqaviy internet-provayderlar mavjud.

Manba: www.habr.com