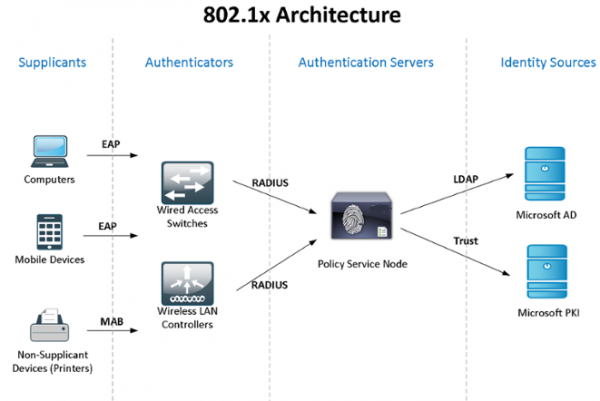

Keling, amalda Windows Active Directory + NPS (nosozliklarga chidamliligini ta'minlash uchun 2 ta server) + 802.1x standartidan foydalanishni ko'rib chiqaylik va foydalanuvchilarning - domen kompyuterlari - qurilmalarning autentifikatsiyasi. Siz Vikipediyadagi standartga muvofiq nazariya bilan quyidagi havolada tanishishingiz mumkin:

Mening "laboratoriyam" resurslarda cheklanganligi sababli, NPS va domen boshqaruvchisining rollari mos keladi, ammo men hali ham bunday muhim xizmatlarni ajratishni maslahat beraman.

Men Windows NPS konfiguratsiyasini (siyosatlarini) sinxronlashtirishning standart usullarini bilmayman, shuning uchun biz vazifalarni rejalashtiruvchi tomonidan ishga tushirilgan PowerShell skriptlaridan foydalanamiz (muallif mening sobiq hamkasbim). Domen kompyuterlarini autentifikatsiya qilish va qila olmaydigan qurilmalar uchun 802.1x (telefonlar, printerlar va boshqalar), guruh siyosati sozlanadi va xavfsizlik guruhlari yaratiladi.

Maqolaning oxirida men sizga 802.1x bilan ishlashning ba'zi nozikliklari haqida gapirib beraman - siz boshqarilmaydigan kalitlarni, dinamik ACL'larni va boshqalarni qanday ishlatishingiz mumkin. Men qo'lga olingan "nosozliklar" haqida ma'lumot almashaman. .

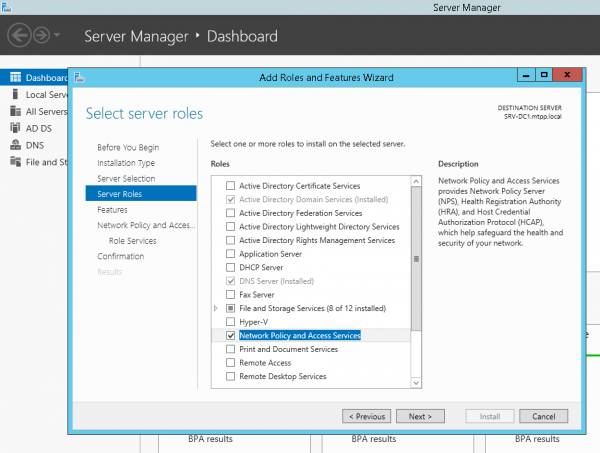

Keling, Windows Server 2012R2 da (hammasi 2016-yilda bir xil): Server menejeri -> Rollar va xususiyatlarni qo'shish ustasi orqali faqat tarmoq siyosati serverini o'rnatish va sozlashdan boshlaylik.

yoki PowerShell yordamida:

Install-WindowsFeature NPAS -IncludeManagementToolsKichik tushuntirish - beri Himoyalangan EAP (PEAP) Sizga mijoz kompyuterlarida ishonchli bo'lgan serverning haqiqiyligini tasdiqlovchi sertifikat kerak bo'ladi (tegishli foydalanish huquqiga ega), keyin siz rolni o'rnatishingiz kerak bo'ladi. Sertifikatlash markazi. Ammo biz buni taxmin qilamiz CA Siz allaqachon o'rnatgansiz ...

Ikkinchi serverda ham xuddi shunday qilaylik. Ikkala serverda C:Scripts skripti uchun papka va ikkinchi serverda tarmoq papkasini yaratamiz SRV2NPS-config$

Birinchi serverda PowerShell skriptini yaratamiz C: ScriptsExport-NPS-config.ps1 quyidagi tarkib bilan:

Export-NpsConfiguration -Path "SRV2NPS-config$NPS.xml"Shundan so'ng, keling, vazifani Vazifalar jadvalida sozlaymiz: "Eksport - Nps konfiguratsiyasi"

powershell -executionpolicy unrestricted -f "C:ScriptsExport-NPS-config.ps1" Barcha foydalanuvchilar uchun ishga tushirish - Eng yuqori huquqlar bilan ishga tushirish

Har kuni - vazifani har 10 daqiqada takrorlang. 8 soat ichida

Zaxira NPS-da konfiguratsiya (siyosat) importini sozlang:

Keling, PowerShell skriptini yarataylik:

echo Import-NpsConfiguration -Path "c:NPS-configNPS.xml" >> C:ScriptsImport-NPS-config.ps1va uni har 10 daqiqada bajarish vazifasi:

powershell -executionpolicy unrestricted -f "C:ScriptsImport-NPS-config.ps1" Barcha foydalanuvchilar uchun ishga tushirish - Eng yuqori huquqlar bilan ishga tushirish

Har kuni - vazifani har 10 daqiqada takrorlang. 8 soat ichida

Endi tekshirish uchun NPS-ga serverlardan biriga (!) RADIUS mijozlaridagi bir nechta kalitlarni (IP va umumiy maxfiy), ikkita ulanish so'rovi siyosatini qo'shamiz: SIMLI-Ulanish (Holat: “NAS port turi Ethernet”) va WiFi-korxona (Holat: “NAS port turi IEEE 802.11”), shuningdek tarmoq siyosati Cisco tarmoq qurilmalariga kirish (Tarmoq administratorlari):

Условия:

Группы Windows - domainsg-network-admins

Ограничения:

Методы проверки подлинности - Проверка открытым текстом (PAP, SPAP)

Параметры:

Атрибуты RADIUS: Стандарт - Service-Type - Login

Зависящие от поставщика - Cisco-AV-Pair - Cisco - shell:priv-lvl=15Kalit tomonida quyidagi sozlamalar mavjud:

aaa new-model

aaa local authentication attempts max-fail 5

!

!

aaa group server radius NPS

server-private 192.168.38.151 auth-port 1812 acct-port 1813 key %shared_secret%

server-private 192.168.10.151 auth-port 1812 acct-port 1813 key %shared_secret%

!

aaa authentication login default group NPS local

aaa authentication dot1x default group NPS

aaa authorization console

aaa authorization exec default group NPS local if-authenticated

aaa authorization network default group NPS

!

aaa session-id common

!

identity profile default

!

dot1x system-auth-control

!

!

line vty 0 4

exec-timeout 5 0

transport input ssh

escape-character 99

line vty 5 15

exec-timeout 5 0

logging synchronous

transport input ssh

escape-character 99Konfiguratsiyadan so'ng, 10 daqiqadan so'ng, barcha mijozlar siyosati parametrlari zaxira NPS da paydo bo'lishi kerak va biz domenlarg-tarmoq-adminlar guruhining a'zosi (biz oldindan yaratilgan) ActiveDirectory hisob qaydnomasi yordamida kalitlarga kirishimiz mumkin bo'ladi.

Keling, Active Directory-ni sozlashga o'tamiz - guruh va parol siyosatlarini yarating, kerakli guruhlarni yarating.

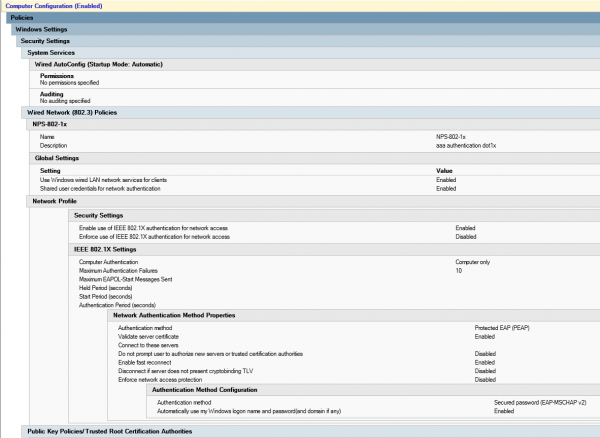

Guruh siyosati Kompyuterlar-8021x-Sozlamalar:

Computer Configuration (Enabled)

Policies

Windows Settings

Security Settings

System Services

Wired AutoConfig (Startup Mode: Automatic)

Wired Network (802.3) Policies

NPS-802-1x

Name NPS-802-1x

Description 802.1x

Global Settings

SETTING VALUE

Use Windows wired LAN network services for clients Enabled

Shared user credentials for network authentication Enabled

Network Profile

Security Settings

Enable use of IEEE 802.1X authentication for network access Enabled

Enforce use of IEEE 802.1X authentication for network access Disabled

IEEE 802.1X Settings

Computer Authentication Computer only

Maximum Authentication Failures 10

Maximum EAPOL-Start Messages Sent

Held Period (seconds)

Start Period (seconds)

Authentication Period (seconds)

Network Authentication Method Properties

Authentication method Protected EAP (PEAP)

Validate server certificate Enabled

Connect to these servers

Do not prompt user to authorize new servers or trusted certification authorities Disabled

Enable fast reconnect Enabled

Disconnect if server does not present cryptobinding TLV Disabled

Enforce network access protection Disabled

Authentication Method Configuration

Authentication method Secured password (EAP-MSCHAP v2)

Automatically use my Windows logon name and password(and domain if any) Enabled

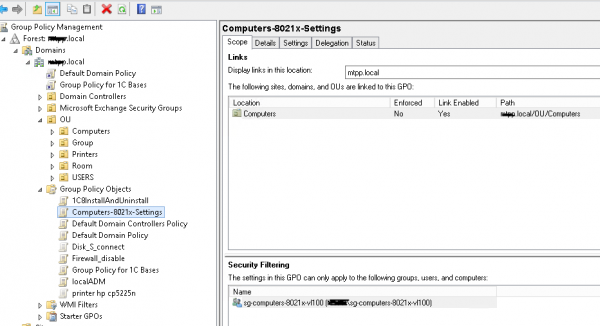

Keling, xavfsizlik guruhini yarataylik sg-computers-8021x-vl100, bu erda biz vlan 100 ga tarqatmoqchi bo'lgan kompyuterlarni qo'shamiz va ushbu guruh uchun avval yaratilgan guruh siyosati uchun filtrlashni sozlaymiz:

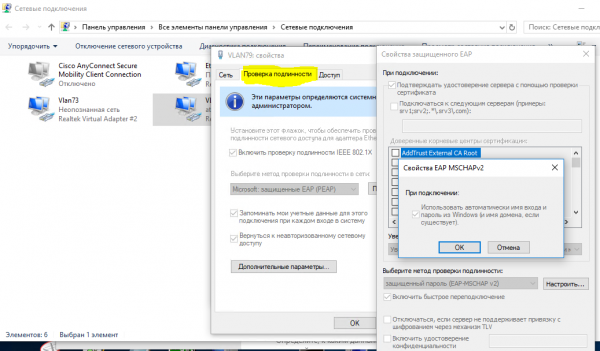

Siyosat muvaffaqiyatli ishlaganligini “Tarmoq va almashish markazi (Tarmoq va Internet sozlamalari) – Adapter sozlamalarini o‘zgartirish (adapter sozlamalarini sozlash) – Adapter xususiyatlari”ni ochish orqali tekshirishingiz mumkin, bu yerda “Autentifikatsiya” yorlig‘ini ko‘rishimiz mumkin:

Siyosat muvaffaqiyatli qo'llanilganiga ishonchingiz komil bo'lsa, NPS va kirish darajasidagi o'tish portlarida tarmoq siyosatini o'rnatishga o'tishingiz mumkin.

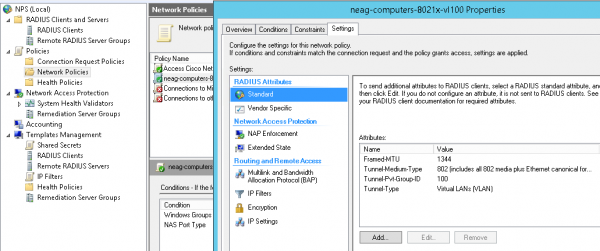

Keling, tarmoq siyosatini yarataylik neag-kompyuterlari-8021x-vl100:

Conditions:

Windows Groups - sg-computers-8021x-vl100

NAS Port Type - Ethernet

Constraints:

Authentication Methods - Microsoft: Protected EAP (PEAP) - Unencrypted authentication (PAP, SPAP)

NAS Port Type - Ethernet

Settings:

Standard:

Framed-MTU 1344

TunnelMediumType 802 (includes all 802 media plus Ethernet canonical format)

TunnelPrivateGroupId 100

TunnelType Virtual LANs (VLAN)

Kommutator portining odatiy sozlamalari (iltimos, "ko'p domenli" autentifikatsiya turi qo'llanilishini unutmang - Data & Voice, shuningdek, mac manzili bo'yicha autentifikatsiya qilish imkoniyati ham mavjud. "O'tish davri" davomida undan foydalanish mantiqan to'g'ri keladi. parametrlar:

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

Vlan identifikatori "karantin" emas, balki foydalanuvchining kompyuteri muvaffaqiyatli tizimga kirgandan so'ng borishi kerak bo'lgan identifikator - biz hamma narsa kerakli darajada ishlayotganiga ishonch hosil qilmagunimizcha. Xuddi shu parametrlar boshqa stsenariylarda, masalan, ushbu portga boshqarilmaydigan kalit ulanganda va autentifikatsiyadan o'tmagan unga ulangan barcha qurilmalar ma'lum bir vlanga ("karantin") tushishini xohlasangiz, ishlatilishi mumkin.

802.1x xost rejimida ko'p domen rejimida port sozlamalarini o'zgartirish

default int range Gi1/0/39-41

int range Gi1/0/39-41

shu

des PC-IPhone_802.1x

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 2

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-domain

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

lldp receive

lldp transmit

spanning-tree portfast

no shu

exitKompyuteringiz va telefoningiz autentifikatsiyadan muvaffaqiyatli o'tganiga quyidagi buyruq yordamida ishonch hosil qilishingiz mumkin:

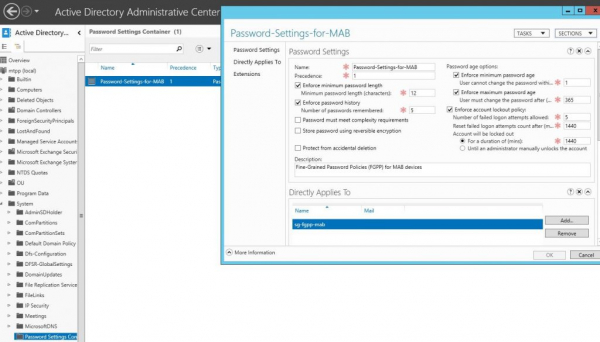

sh authentication sessions int Gi1/0/39 detEndi guruh yaratamiz (masalan, sg-fgpp-mab ) telefonlar uchun Active Directory-da va sinov uchun unga bitta qurilma qo'shing (mening holimda bu Grandstream GXP2160 mas manzili bilan 000b.82ba.a7b1 va javob. hisob domeni 00b82baa7b1).

Yaratilgan guruh uchun biz parol siyosati talablarini pasaytiramiz ( Active Directory ma'muriy markazi orqali -> domen -> tizim -> Parol sozlamalari konteyneri) quyidagi parametrlar bilan MAB uchun parol sozlamalari:

Shunday qilib, biz qurilma mas manzillarini parol sifatida ishlatishga ruxsat beramiz. Shundan so'ng biz 802.1x usuli mab autentifikatsiyasi uchun tarmoq siyosatini yaratishimiz mumkin, keling, uni neag-devices-8021x-voice deb ataymiz. Parametrlar quyidagicha:

- NAS port turi - Ethernet

- Windows guruhlari - sg-fgpp-mab

- EAP turlari: shifrlanmagan autentifikatsiya (PAP, SPAP)

- RADIUS atributlari – Sotuvchiga xos: Cisco – Cisco-AV-Pair – Atribut qiymati: qurilma-trafik-sinf=ovoz

Muvaffaqiyatli autentifikatsiyadan so'ng (kommutator portini sozlashni unutmang), keling, portdagi ma'lumotlarni ko'rib chiqaylik:

sh autentifikatsiya se int Gi1/0/34

----------------------------------------

Interface: GigabitEthernet1/0/34

MAC Address: 000b.82ba.a7b1

IP Address: 172.29.31.89

User-Name: 000b82baa7b1

Status: Authz Success

Domain: VOICE

Oper host mode: multi-domain

Oper control dir: both

Authorized By: Authentication Server

Session timeout: N/A

Idle timeout: N/A

Common Session ID: 0000000000000EB2000B8C5E

Acct Session ID: 0x00000134

Handle: 0xCE000EB3

Runnable methods list:

Method State

dot1x Failed over

mab Authc SuccessEndi, va'da qilinganidek, keling, bir nechta aniq bo'lmagan vaziyatlarni ko'rib chiqaylik. Masalan, foydalanuvchi kompyuterlari va qurilmalarini boshqarilmaydigan kalit (kalit) orqali ulashimiz kerak. Bunday holda, uning port sozlamalari quyidagicha ko'rinadi:

port sozlamalarini 802.1x xost rejimida multi-auth rejimida almashtirish

interface GigabitEthernet1/0/1

description *SW – 802.1x – 8 mac*

shu

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 8 ! увеличиваем кол-во допустимых мас-адресов

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-auth ! – режим аутентификации

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

spanning-tree portfast

no shuP.S. Biz juda g‘alati nosozlikni payqadik – agar qurilma shunday kalit orqali ulangan bo‘lsa va keyin u boshqariladigan kalitga ulangan bo‘lsa, biz kalitni qayta ishga tushirmagunimizcha(!) U ISHLAMAYDI.Boshqa yo‘llarini topmadim. hali bu muammoni hal qilish uchun.

DHCP bilan bog'liq yana bir nuqta (agar ip dhcp snooping ishlatilsa) - bunday variantlarsiz:

ip dhcp snooping vlan 1-100

no ip dhcp snooping information optionBa'zi sabablarga ko'ra men IP-manzilni to'g'ri ololmayapman... garchi bu bizning DHCP serverimizning xususiyati bo'lishi mumkin

Mac OS va Linux (ular 802.1x-ni qo'llab-quvvatlaydi) Mac manzili bo'yicha autentifikatsiya sozlangan bo'lsa ham, foydalanuvchini autentifikatsiya qilishga harakat qiladi.

Maqolaning keyingi qismida biz simsiz aloqa uchun 802.1x-dan foydalanishni ko'rib chiqamiz (foydalanuvchi hisobi qaysi guruhga tegishli ekanligiga qarab, biz uni tegishli tarmoqqa (vlan) "tashlaymiz", garchi ular ulanadi bir xil SSID).

Manba: www.habr.com