Việc phát hành phiên bản 12 của Sysmon được công bố vào ngày 17 tháng XNUMX lúc . Trên thực tế, các phiên bản mới của Process Monitor và ProcDump cũng được phát hành vào ngày này. Trong bài viết này, tôi sẽ nói về sự đổi mới quan trọng và gây tranh cãi của phiên bản 12 của Sysmon - loại sự kiện có ID sự kiện 24, trong đó hoạt động với bảng tạm được ghi lại.

Thông tin từ loại sự kiện này mở ra những cơ hội mới để giám sát hoạt động đáng ngờ (cũng như các lỗ hổng mới). Vì vậy, bạn có thể hiểu chính xác ai, ở đâu và những gì họ đã cố gắng sao chép. Bên dưới phần cắt là mô tả về một số trường của sự kiện mới và một số trường hợp sử dụng.

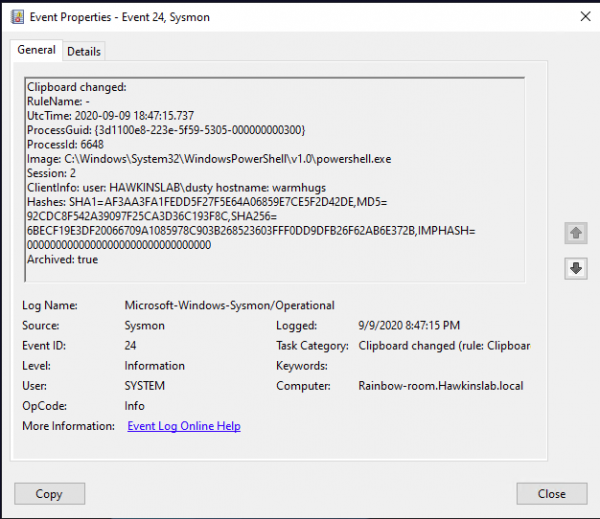

Sự kiện mới chứa các trường sau:

hình ảnh: quá trình từ đó dữ liệu được ghi vào clipboard.

Phiên: phiên trong đó bảng nhớ tạm được viết. Nó có thể là hệ thống(0)

khi làm việc trực tuyến hoặc từ xa, v.v.

Thông tin khách hàng: chứa tên người dùng phiên và, trong trường hợp phiên từ xa, tên máy chủ và địa chỉ IP ban đầu, nếu có.

Hàm băm: xác định tên của tệp mà văn bản sao chép đã được lưu trong đó (tương tự như làm việc với các sự kiện thuộc loại FileDelete).

Lưu trữ: trạng thái, liệu văn bản từ bảng ghi tạm có được lưu trong thư mục lưu trữ Sysmon hay không.

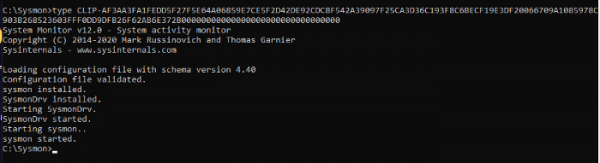

Một vài lĩnh vực cuối cùng là đáng báo động. Thực tế là kể từ phiên bản 11, Sysmon có thể (với các cài đặt phù hợp) lưu nhiều dữ liệu khác nhau vào thư mục lưu trữ của nó. Ví dụ: ID sự kiện 23 ghi lại các sự kiện xóa tệp và có thể lưu tất cả chúng vào cùng một thư mục lưu trữ. Thẻ CLIP được thêm vào tên của các tệp được tạo do làm việc với bảng tạm. Bản thân các tệp chứa dữ liệu chính xác đã được sao chép vào bảng tạm.

Tệp đã lưu trông như thế này

Lưu vào một tập tin được kích hoạt trong khi cài đặt. Bạn có thể đặt danh sách trắng các quy trình mà văn bản sẽ không được lưu.

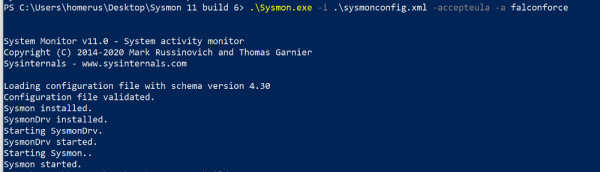

Đây là giao diện của quá trình cài đặt Sysmon với cài đặt thư mục lưu trữ thích hợp:

Ở đây, tôi nghĩ cần ghi nhớ những trình quản lý mật khẩu cũng sử dụng khay nhớ tạm. Việc có Sysmon trên hệ thống có trình quản lý mật khẩu sẽ cho phép bạn (hoặc kẻ tấn công) lấy được những mật khẩu đó. Giả sử rằng bạn biết quy trình nào đang phân bổ văn bản đã sao chép (và đây không phải lúc nào cũng là quy trình quản lý mật khẩu, nhưng có thể là một số svchost), ngoại lệ này có thể được thêm vào danh sách trắng và không được lưu.

Có thể bạn không biết nhưng văn bản từ clipboard sẽ được máy chủ từ xa ghi lại khi bạn chuyển sang chế độ phiên RDP. Nếu bạn có nội dung nào đó trên khay nhớ tạm và chuyển đổi giữa các phiên RDP, thông tin đó sẽ đi cùng bạn.

Hãy tóm tắt các khả năng làm việc với bảng nhớ tạm của Sysmon.

Đã sửa:

- Bản sao văn bản của văn bản đã dán qua RDP và cục bộ;

- Thu thập dữ liệu từ bảng ghi tạm bằng nhiều tiện ích/quy trình khác nhau;

- Sao chép/dán văn bản từ/vào máy ảo cục bộ, ngay cả khi văn bản này chưa được dán.

Không được ghi lại:

- Sao chép/dán tệp từ/đến máy ảo cục bộ;

- Sao chép/dán tập tin qua RDP

- Phần mềm độc hại chiếm quyền điều khiển khay nhớ tạm của bạn chỉ ghi vào chính khay nhớ tạm đó.

Bất chấp sự mơ hồ của nó, loại sự kiện này sẽ cho phép bạn khôi phục thuật toán hành động của kẻ tấn công và giúp xác định dữ liệu không thể truy cập trước đây để hình thành các khám nghiệm tử thi sau các cuộc tấn công. Nếu tính năng ghi nội dung vào bảng nhớ tạm vẫn được bật, điều quan trọng là phải ghi lại mọi quyền truy cập vào thư mục lưu trữ và xác định những quyền truy cập tiềm ẩn nguy hiểm (không phải do sysmon.exe khởi tạo).

Để ghi lại, phân tích và phản ứng với các sự kiện được liệt kê ở trên, bạn có thể sử dụng công cụ , kết hợp cả ba cách tiếp cận và ngoài ra, còn là kho lưu trữ tập trung hiệu quả tất cả dữ liệu thô được thu thập. Chúng tôi có thể định cấu hình khả năng tích hợp của nó với các hệ thống SIEM phổ biến để giảm thiểu chi phí cấp phép bằng cách chuyển quá trình xử lý và lưu trữ dữ liệu thô sang InTrust.

Để tìm hiểu thêm về InTrust, hãy đọc các bài viết trước của chúng tôi hoặc .

(bài viết phổ biến)

Nguồn: www.habr.com