在最后的 PHDays 9 上,我们举办了一场破解天然气泵站的竞赛 - 竞赛 。 现场有三个具有不同安全参数的展位(无安全性、低安全性、高安全性),模拟相同的工业流程:加压空气被泵入气球(然后释放)。

尽管安全参数不同,但展位的硬件构成是相同的:西门子Simatic PLC S7-300系列; 紧急放气按钮和压力测量装置(连接到PLC数字输入(DI)); 用于充气和放气的阀门(连接到 PLC (DO) 的数字输出) - 参见下图。

PLC根据压力读数并按照其程序做出对球进行放气或充气的决定(打开和关闭相应的阀门)。 不过,所有站台都有手动控制模式,可以不受任何限制地控制阀门的状态。

各个展位启用此模式的复杂性有所不同:在无保护的展位上最容易做到这一点,而在高安全性展位上则相应地更困难。

两天内解决了六个问题中的五个; 第一名的选手获得了233分(他花了一周的时间准备比赛)。 三位获胜者:第一名 - a1exdandy,第二名 - Rubikoid,第三名 - Ze。

然而,在 PHDays 期间,没有一个参赛者能够克服所有三个看台,因此我们决定进行在线比赛,并在 XNUMX 月初公布了最困难的任务。 参与者必须在一个月内完成任务,找到旗帜,并以有趣的方式详细描述解决方案。

在剪辑下方,我们发布了对本月发送的任务最佳解决方案的分析,该分析是由数字安全公司的 Alexey Kovrizhnykh (a1exdandy) 发现的,他在 PHDays 竞赛中获得了第一名。 下面我们将介绍其文本和我们的评论。

初步分析

因此,该任务包含包含以下文件的存档:

- block_upload_traffic.pcapng

- DB100.bin

- 提示.txt

hins.txt 文件包含解决任务所需的信息和提示。 以下是其内容:

- Petrovich 昨天告诉我,您可以将 PlcSim 中的块加载到 Step7 中。

- 展台采用了西门子Simatic S7-300系列PLC。

- PlcSim 是一个 PLC 仿真器,允许您运行和调试西门子 S7 PLC 的程序。

DB100.bin 文件似乎包含 DB100 PLC 数据块: 00000000: 0100 0102 6e02 0401 0206 0100 0101 0102 ....n......... 00000010: 1002 0501 0202 2002 0501 0206 0100 0102第00000020章............. 0102:7702 0401 0206 0100 0103 0102 0 02a00000030 ............ 0501:0202 1602 0501 0206 0100 0104 0102 00000040 ...................... 7502: 0401 0206 0100 0105 0102 0 02a0501 00000050 ....................... 0202: 1602 0501 0206 0100 0106 0102 3402 4......00000060. 0401: 0206 0100 0107 0102 2602 0501 0202 00000070 ....... 4: 02c0501 0206 0100 0108 0102 3302 0401 3 L.........00000080. .. 0206 : 0100 0109 0102 0 02a0501 0202 1602 00000090 ........ 0501: 0206 0100 010 0102a 3702 0401 0206 7 ........000000. .... 0a0100: 010 0102b 2202 0501 0202 4602 0501 000000 ……".....F... 0b0206: 0100 010 0102c 3302 0401 0206 0100 3 ........000000. .... .. 0c010: 0102d 0 02a0501 0202 1602 0501 0206 000000 ........ 0d0100: 010 0102e 6 02d0401 0206 0100 010 000000f ......m. .... .... 0e0102: 1102 0501 0202 2302 0501 0206 0100 000000 ........#...... 0f0110: 0102 3502 0401 0206 0100 0111 0102 5 ....00000100. ..... ..... 1202: 0501 0202 2502 0501 0206 0100 0112 00000110 ........%......... 0102: 3302 0401 0206 0100 0113 0102 2602 3 ..00000120. ..... .....&. 0501: 0202 4 02c0501 0206 0100 XNUMX ....L......

顾名思义,block_upload_traffic.pcapng 文件包含到 PLC 的块上传流量的转储。

值得注意的是,这次大会期间比赛现场的流量转储有点难获取。 为此,有必要了解 TeslaSCADA2 项目文件中的脚本。 从中可以了解使用 RC4 加密的转储位于何处以及需要使用什么密钥来解密它。 现场数据块的转储可以使用S7协议客户端获得。 为此,我使用了 Snap7 包中的演示客户端。

从流量转储中提取信号处理块

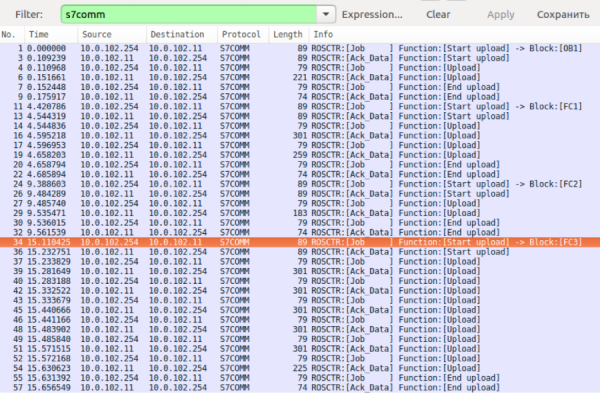

查看转储的内容,可以了解到它包含信号处理块OB1、FC1、FC2和FC3:

这些块必须被移除。 例如,可以使用以下脚本来完成此操作,之前已将流量从 pcapng 格式转换为 pcap:

#!/usr/bin/env python2

import struct

from scapy.all import *

packets = rdpcap('block_upload_traffic.pcap')

s7_hdr_struct = '>BBHHHHBB'

s7_hdr_sz = struct.calcsize(s7_hdr_struct)

tpkt_cotp_sz = 7

names = iter(['OB1.bin', 'FC1.bin', 'FC2.bin', 'FC3.bin'])

buf = ''

for packet in packets:

if packet.getlayer(IP).src == '10.0.102.11':

tpkt_cotp_s7 = str(packet.getlayer(TCP).payload)

if len(tpkt_cotp_s7) < tpkt_cotp_sz + s7_hdr_sz:

continue

s7 = tpkt_cotp_s7[tpkt_cotp_sz:]

s7_hdr = s7[:s7_hdr_sz]

param_sz = struct.unpack(s7_hdr_struct, s7_hdr)[4]

s7_param = s7[12:12+param_sz]

s7_data = s7[12+param_sz:]

if s7_param in ('x1ex00', 'x1ex01'): # upload

buf += s7_data[4:]

elif s7_param == 'x1f':

with open(next(names), 'wb') as f:

f.write(buf)

buf = ''检查生成的块后,您会注意到它们始终以字节 70 70 (pp) 开头。 现在您需要学习如何分析它们。 分配提示表明您需要为此使用 PlcSim。

从块中获取人类可读的指令

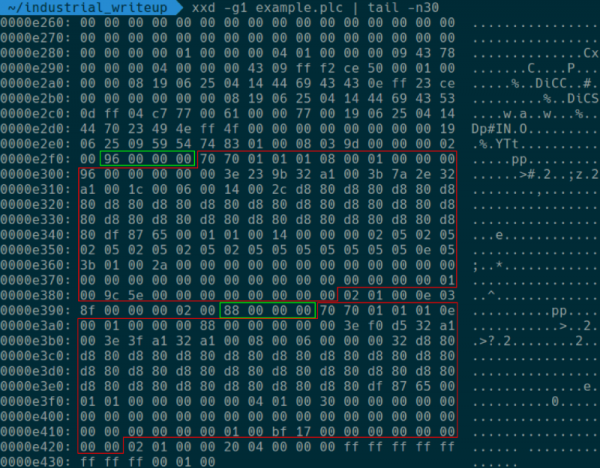

首先,我们尝试使用 Simatic Manager 软件将多个具有重复指令 (= Q 7) 的块加载到 S0.0-PlcSim 中,并将仿真器中获得的 PLC 保存到 example.plc 文件中。 通过查看文件的内容,您可以通过我们之前发现的签名 70 70 轻松确定下载块的开头。 显然,在块之前,块大小被写为 4 字节小端值。

当我们收到有关plc文件结构的信息后,出现了以下读取PLC S7程序的行动计划:

- 使用 Simatic Manager,我们在 S7-PlcSim 中创建一个类似于我们从转储中收到的块结构。 块大小必须匹配(这是通过用所需数量的指令填充块来实现的)及其标识符(OB1、FC1、FC2、FC3)。

- 将 PLC 保存到文件中。

- 我们将结果文件中的块内容替换为流量转储中的块。 块的开始由签名确定。

- 我们将生成的文件加载到 S7-PlcSim 中,并在 Simatic Manager 中查看块的内容。

例如,可以使用以下代码替换块:

with open('original.plc', 'rb') as f:

plc = f.read()

blocks = []

for fname in ['OB1.bin', 'FC1.bin', 'FC2.bin', 'FC3.bin']:

with open(fname, 'rb') as f:

blocks.append(f.read())

i = plc.find(b'pp')

for block in blocks:

plc = plc[:i] + block + plc[i+len(block):]

i = plc.find(b'pp', i + 1)

with open('target.plc', 'wb') as f:

f.write(plc)阿列克谢走了一条也许更困难但仍然正确的道路。 我们假设参与者将使用 NetToPlcSim 程序,以便 PlcSim 可以通过网络进行通信,通过 Snap7 将块上传到 PlcSim,然后使用开发环境从 PlcSim 将这些块作为项目下载。

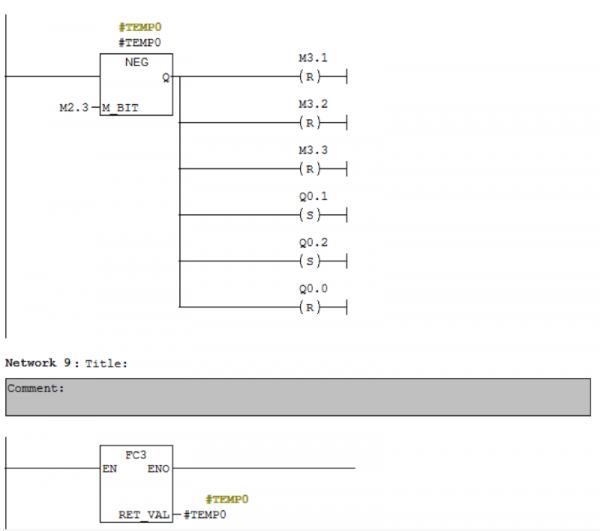

通过在 S7-PlcSim 中打开生成的文件,您可以使用 Simatic Manager 读取覆盖的块。 主要设备控制功能记录在块FC1中。 特别值得注意的是#TEMP0 变量,当打开该变量时,它似乎会根据 M2.2 和 M2.3 位内存值将 PLC 控制设置为手动模式。 #TEMP0 值由功能 FC3 设置。

要解决该问题,您需要分析 FC3 函数并了解需要做什么才能返回逻辑值。

比赛现场低安全看台的 PLC 信号处理块以类似的方式排列,但要设置 #TEMP0 变量的值,只需将我的忍者方式写入 DB1 块即可。 检查块中的值非常简单,不需要深入了解块编程语言。 显然,在高安全级别,实现手动控制会困难得多,有必要了解STL语言(S7 PLC编程方式之一)的复杂性。

反向块FC3

STL 表示形式的 FC3 块的内容:

L B#16#0

T #TEMP13

T #TEMP15

L P#DBX 0.0

T #TEMP4

CLR

= #TEMP14

M015: L #TEMP4

LAR1

OPN DB 100

L DBLG

TAR1

<=D

JC M016

L DW#16#0

T #TEMP0

L #TEMP6

L W#16#0

<>I

JC M00d

L P#DBX 0.0

LAR1

M00d: L B [AR1,P#0.0]

T #TEMP5

L W#16#1

==I

JC M007

L #TEMP5

L W#16#2

==I

JC M008

L #TEMP5

L W#16#3

==I

JC M00f

L #TEMP5

L W#16#4

==I

JC M00e

L #TEMP5

L W#16#5

==I

JC M011

L #TEMP5

L W#16#6

==I

JC M012

JU M010

M007: +AR1 P#1.0

L P#DBX 0.0

LAR2

L B [AR1,P#0.0]

L C#8

*I

+AR2

+AR1 P#1.0

L B [AR1,P#0.0]

JL M003

JU M001

JU M002

JU M004

M003: JU M005

M001: OPN DB 101

L B [AR2,P#0.0]

T #TEMP0

JU M006

M002: OPN DB 101

L B [AR2,P#0.0]

T #TEMP1

JU M006

M004: OPN DB 101

L B [AR2,P#0.0]

T #TEMP2

JU M006

M00f: +AR1 P#1.0

L B [AR1,P#0.0]

L C#8

*I

T #TEMP11

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9

TAR1 #TEMP4

OPN DB 101

L P#DBX 0.0

LAR1

L #TEMP11

+AR1

LAR2 #TEMP9

L B [AR2,P#0.0]

T B [AR1,P#0.0]

L #TEMP4

LAR1

JU M006

M008: +AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP3

+AR1 P#1.0

L B [AR1,P#0.0]

JL M009

JU M00b

JU M00a

JU M00c

M009: JU M005

M00b: L #TEMP3

T #TEMP0

JU M006

M00a: L #TEMP3

T #TEMP1

JU M006

M00c: L #TEMP3

T #TEMP2

JU M006

M00e: +AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP8

L P#M 100.0

LAR2

L #TEMP8

L C#8

*I

+AR2

TAR2 #TEMP10

TAR1 #TEMP4

LAR1 #TEMP9

LAR2 #TEMP10

L B [AR1,P#0.0]

L B [AR2,P#0.0]

AW

INVI

T #TEMP12

L B [AR1,P#0.0]

L B [AR2,P#0.0]

OW

L #TEMP12

AW

T B [AR1,P#0.0]

L DW#16#0

T #TEMP0

L MB 101

T #TEMP1

L MB 102

T #TEMP2

L #TEMP4

LAR1

JU M006

M011: +AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP8

L P#M 100.0

LAR2

L #TEMP8

L C#8

*I

+AR2

TAR2 #TEMP10

TAR1 #TEMP4

LAR1 #TEMP9

LAR2 #TEMP10

L B [AR1,P#0.0]

L B [AR2,P#0.0]

-I

T B [AR1,P#0.0]

L DW#16#0

T #TEMP0

L MB 101

T #TEMP1

L MB 102

T #TEMP2

L #TEMP4

LAR1

JU M006

M012: L #TEMP15

INC 1

T #TEMP15

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP8

L P#M 100.0

LAR2

L #TEMP8

L C#8

*I

+AR2

TAR2 #TEMP10

TAR1 #TEMP4

LAR1 #TEMP9

LAR2 #TEMP10

L B [AR1,P#0.0]

L B [AR2,P#0.0]

==I

JCN M013

JU M014

M013: L P#DBX 0.0

LAR1

T #TEMP4

L B#16#0

T #TEMP6

JU M006

M014: L #TEMP4

LAR1

L #TEMP13

L L#1

+I

T #TEMP13

JU M006

M006: L #TEMP0

T MB 100

L #TEMP1

T MB 101

L #TEMP2

T MB 102

+AR1 P#1.0

L #TEMP6

+ 1

T #TEMP6

JU M005

M010: L P#DBX 0.0

LAR1

L 0

T #TEMP6

TAR1 #TEMP4

M005: TAR1 #TEMP4

CLR

= #TEMP16

L #TEMP13

L L#20

==I

S #TEMP16

L #TEMP15

==I

A #TEMP16

JC M017

L #TEMP13

L L#20

<I

S #TEMP16

L #TEMP15

==I

A #TEMP16

JC M018

JU M019

M017: SET

= #TEMP14

JU M016

M018: CLR

= #TEMP14

JU M016

M019: CLR

O #TEMP14

= #RET_VAL

JU M015

M016: CLR

O #TEMP14

= #RET_VAL该代码相当冗长,对于不熟悉 STL 的人来说可能看起来很复杂。 在本文的框架内分析每条指令是没有意义的;STL语言的详细指令和功能可以在相应的手册中找到: 。 在这里,我将展示处理后的相同代码 - 重命名标签和变量并添加描述操作算法和一些 STL 语言结构的注释。 让我立即注意到,所讨论的块包含一个虚拟机,该虚拟机执行位于 DB100 块中的一些字节码,我们知道其内容。 虚拟机指令由 1 个字节的操作代码和字节的参数组成,每个参数一个字节。 所有考虑的指令都有两个参数;我在注释中将它们的值指定为 X 和 Y。

处理后的代码]

# Инициализация различных переменных

L B#16#0

T #CHECK_N # Счетчик успешно пройденных проверок

T #COUNTER_N # Счетчик общего количества проверок

L P#DBX 0.0

T #POINTER # Указатель на текущую инструкцию

CLR

= #PRE_RET_VAL

# Основной цикл работы интерпретатора байт-кода

LOOP: L #POINTER

LAR1

OPN DB 100

L DBLG

TAR1

<=D # Проверка выхода указателя за пределы программы

JC FINISH

L DW#16#0

T #REG0

L #TEMP6

L W#16#0

<>I

JC M00d

L P#DBX 0.0

LAR1

# Конструкция switch - case для обработки различных опкодов

M00d: L B [AR1,P#0.0]

T #OPCODE

L W#16#1

==I

JC OPCODE_1

L #OPCODE

L W#16#2

==I

JC OPCODE_2

L #OPCODE

L W#16#3

==I

JC OPCODE_3

L #OPCODE

L W#16#4

==I

JC OPCODE_4

L #OPCODE

L W#16#5

==I

JC OPCODE_5

L #OPCODE

L W#16#6

==I

JC OPCODE_6

JU OPCODE_OTHER

# Обработчик опкода 01: загрузка значения из DB101[X] в регистр Y

# OP01(X, Y): REG[Y] = DB101[X]

OPCODE_1: +AR1 P#1.0

L P#DBX 0.0

LAR2

L B [AR1,P#0.0] # Загрузка аргумента X (индекс в DB101)

L C#8

*I

+AR2

+AR1 P#1.0

L B [AR1,P#0.0] # Загрузка аргумента Y (индекс регистра)

JL M003 # Аналог switch - case на основе значения Y

JU M001 # для выбора необходимого регистра для записи.

JU M002 # Подобные конструкции используются и в других

JU M004 # операциях ниже для аналогичных целей

M003: JU LOOPEND

M001: OPN DB 101

L B [AR2,P#0.0]

T #REG0 # Запись значения DB101[X] в REG[0]

JU PRE_LOOPEND

M002: OPN DB 101

L B [AR2,P#0.0]

T #REG1 # Запись значения DB101[X] в REG[1]

JU PRE_LOOPEND

M004: OPN DB 101

L B [AR2,P#0.0]

T #REG2 # Запись значения DB101[X] в REG[2]

JU PRE_LOOPEND

# Обработчик опкода 02: загрузка значения X в регистр Y

# OP02(X, Y): REG[Y] = X

OPCODE_2: +AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP3

+AR1 P#1.0

L B [AR1,P#0.0]

JL M009

JU M00b

JU M00a

JU M00c

M009: JU LOOPEND

M00b: L #TEMP3

T #REG0

JU PRE_LOOPEND

M00a: L #TEMP3

T #REG1

JU PRE_LOOPEND

M00c: L #TEMP3

T #REG2

JU PRE_LOOPEND

# Опкод 03 не используется в программе, поэтому пропустим его

...

# Обработчик опкода 04: сравнение регистров X и Y

# OP04(X, Y): REG[0] = 0; REG[X] = (REG[X] == REG[Y])

OPCODE_4: +AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7 # первый аргумент - X

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9 # REG[X]

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP8

L P#M 100.0

LAR2

L #TEMP8

L C#8

*I

+AR2

TAR2 #TEMP10 # REG[Y]

TAR1 #POINTER

LAR1 #TEMP9 # REG[X]

LAR2 #TEMP10 # REG[Y]

L B [AR1,P#0.0]

L B [AR2,P#0.0]

AW

INVI

T #TEMP12 # ~(REG[Y] & REG[X])

L B [AR1,P#0.0]

L B [AR2,P#0.0]

OW

L #TEMP12

AW # (~(REG[Y] & REG[X])) & (REG[Y] | REG[X]) - аналог проверки на равенство

T B [AR1,P#0.0]

L DW#16#0

T #REG0

L MB 101

T #REG1

L MB 102

T #REG2

L #POINTER

LAR1

JU PRE_LOOPEND

# Обработчик опкода 05: вычитание регистра Y из X

# OP05(X, Y): REG[0] = 0; REG[X] = REG[X] - REG[Y]

OPCODE_5: +AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9 # REG[X]

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP8

L P#M 100.0

LAR2

L #TEMP8

L C#8

*I

+AR2

TAR2 #TEMP10 # REG[Y]

TAR1 #POINTER

LAR1 #TEMP9

LAR2 #TEMP10

L B [AR1,P#0.0]

L B [AR2,P#0.0]

-I # ACCU1 = ACCU2 - ACCU1, REG[X] - REG[Y]

T B [AR1,P#0.0]

L DW#16#0

T #REG0

L MB 101

T #REG1

L MB 102

T #REG2

L #POINTER

LAR1

JU PRE_LOOPEND

# Обработчик опкода 06: инкремент #CHECK_N при равенстве регистров X и Y

# OP06(X, Y): #CHECK_N += (1 if REG[X] == REG[Y] else 0)

OPCODE_6: L #COUNTER_N

INC 1

T #COUNTER_N

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7 # REG[X]

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9 # REG[X]

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP8

L P#M 100.0

LAR2

L #TEMP8

L C#8

*I

+AR2

TAR2 #TEMP10 # REG[Y]

TAR1 #POINTER

LAR1 #TEMP9 # REG[Y]

LAR2 #TEMP10 # REG[X]

L B [AR1,P#0.0]

L B [AR2,P#0.0]

==I

JCN M013

JU M014

M013: L P#DBX 0.0

LAR1

T #POINTER

L B#16#0

T #TEMP6

JU PRE_LOOPEND

M014: L #POINTER

LAR1

# Инкремент значения #CHECK_N

L #CHECK_N

L L#1

+I

T #CHECK_N

JU PRE_LOOPEND

PRE_LOOPEND: L #REG0

T MB 100

L #REG1

T MB 101

L #REG2

T MB 102

+AR1 P#1.0

L #TEMP6

+ 1

T #TEMP6

JU LOOPEND

OPCODE_OTHER: L P#DBX 0.0

LAR1

L 0

T #TEMP6

TAR1 #POINTER

LOOPEND: TAR1 #POINTER

CLR

= #TEMP16

L #CHECK_N

L L#20

==I

S #TEMP16

L #COUNTER_N

==I

A #TEMP16

# Все проверки пройдены, если #CHECK_N == #COUNTER_N == 20

JC GOOD

L #CHECK_N

L L#20

<I

S #TEMP16

L #COUNTER_N

==I

A #TEMP16

JC FAIL

JU M019

GOOD: SET

= #PRE_RET_VAL

JU FINISH

FAIL: CLR

= #PRE_RET_VAL

JU FINISH

M019: CLR

O #PRE_RET_VAL

= #RET_VAL

JU LOOP

FINISH: CLR

O #PRE_RET_VAL

= #RET_VAL了解了虚拟机指令后,让我们编写一个小型反汇编器来解析 DB100 块中的字节码:

import string

alph = string.ascii_letters + string.digits

with open('DB100.bin', 'rb') as f:

m = f.read()

pc = 0

while pc < len(m):

op = m[pc]

if op == 1:

print('R{} = DB101[{}]'.format(m[pc + 2], m[pc + 1]))

pc += 3

elif op == 2:

c = chr(m[pc + 1])

c = c if c in alph else '?'

print('R{} = {:02x} ({})'.format(m[pc + 2], m[pc + 1], c))

pc += 3

elif op == 4:

print('R0 = 0; R{} = (R{} == R{})'.format(

m[pc + 1], m[pc + 1], m[pc + 2]))

pc += 3

elif op == 5:

print('R0 = 0; R{} = R{} - R{}'.format(

m[pc + 1], m[pc + 1], m[pc + 2]))

pc += 3

elif op == 6:

print('CHECK (R{} == R{})n'.format(

m[pc + 1], m[pc + 2]))

pc += 3

else:

print('unk opcode {}'.format(op))

break结果,我们得到如下虚拟机代码:

虚拟机代码

R1 = DB101[0]

R2 = 6e (n)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[1]

R2 = 10 (?)

R0 = 0; R1 = R1 - R2

R2 = 20 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[2]

R2 = 77 (w)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[3]

R2 = 0a (?)

R0 = 0; R1 = R1 - R2

R2 = 16 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[4]

R2 = 75 (u)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[5]

R2 = 0a (?)

R0 = 0; R1 = R1 - R2

R2 = 16 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[6]

R2 = 34 (4)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[7]

R2 = 26 (?)

R0 = 0; R1 = R1 - R2

R2 = 4c (L)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[8]

R2 = 33 (3)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[9]

R2 = 0a (?)

R0 = 0; R1 = R1 - R2

R2 = 16 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[10]

R2 = 37 (7)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[11]

R2 = 22 (?)

R0 = 0; R1 = R1 - R2

R2 = 46 (F)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[12]

R2 = 33 (3)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[13]

R2 = 0a (?)

R0 = 0; R1 = R1 - R2

R2 = 16 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[14]

R2 = 6d (m)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[15]

R2 = 11 (?)

R0 = 0; R1 = R1 - R2

R2 = 23 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[16]

R2 = 35 (5)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[17]

R2 = 12 (?)

R0 = 0; R1 = R1 - R2

R2 = 25 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[18]

R2 = 33 (3)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[19]

R2 = 26 (?)

R0 = 0; R1 = R1 - R2

R2 = 4c (L)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)正如您所看到的,该程序只是检查 DB101 中的每个字符是否等于某个值。 通过所有检查的最后一行是:n0w u 4r3 7h3 m4573r。 如果这条线放置在块 DB101 中,则激活手动 PLC 控制,并且可以使气球爆炸或放气。

就这样! Alexey 展现出了工业忍者应有的高水平知识:) 我们为获胜者颁发了令人难忘的奖品。 非常感谢所有参与者!

来源: habr.com