最大限度地降低使用 DoH 和 DoT 的風險

最大限度地降低使用 DoH 和 DoT 的風險

DoH 和 DoT 保護

您控制 DNS 流量嗎? 組織投入大量時間、金錢和精力來保護其網絡。 然而,DNS 是經常被忽視的一個領域。

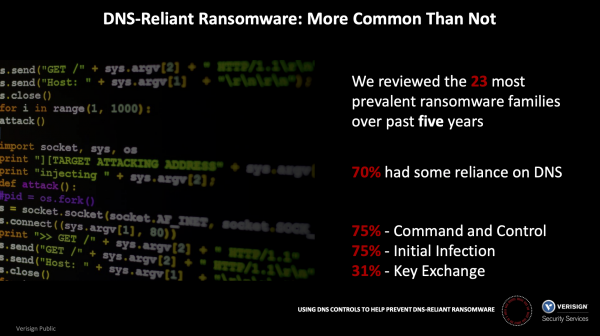

DNS 帶來的風險的一個很好的概述是 在信息安全會議上。

接受調查的勒索軟件類別中有 31% 使用 DNS 進行密鑰交換。 研究結果

接受調查的勒索軟件類別中有 31% 使用 DNS 進行密鑰交換。 研究結果

接受調查的勒索軟件類別中有 31% 使用 DNS 進行密鑰交換。

問題很嚴重。 根據 Palo Alto Networks Unit 42 研究實驗室的數據,大約 85% 的惡意軟件使用 DNS 建立命令和控制通道,使攻擊者能夠輕鬆滲透您的網絡並竊取數據。 自誕生以來,DNS 流量大多未加密,並且很容易被 NGFW 的安全機制解析。

新的 DNS 協議已經出現,以提高 DNS 連接的隱私性。 它們得到了領先的瀏覽器供應商和其他軟件供應商的積極支持。 企業網絡中的加密 DNS 流量很快就會開始增長。 工具未正確解析和允許的加密 DNS 流量會給公司帶來安全風險。 例如,使用 DNS 交換加密密鑰的加密鎖就是這樣的威脅。 攻擊者現在要求支付數百萬美元的贖金才能恢復對您數據的訪問。 例如,Garmin 的薪酬為 10 萬美元。

正確配置後,NGFW 可以禁止或保護 DNS-over-TLS (DoT) 的使用,並可用於禁止使用 DNS-over-HTTPS (DoH),從而允許分析網絡上的所有 DNS 流量。

什麼是加密 DNS?

什麼是DNS

域名系統 (DNS) 翻譯人類可讀的域名(例如,地址 )到 IP 地址(例如 34.107.151.202)。 當用戶在 Web 瀏覽器中輸入域名時,瀏覽器會向 DNS 服務器發送 DNS 查詢,請求與該域名關聯的 IP 地址。 作為響應,DNS 服務器返回該瀏覽器將使用的 IP 地址。

DNS 請求和響應以未加密的純文本形式通過網絡發送,因此很容易受到監視或修改響應並將瀏覽器重定向到惡意服務器。 DNS 加密使得 DNS 請求在傳輸過程中難以被跟踪或修改。 DNS 請求和響應的加密可保護您免受中間人攻擊,同時執行與傳統明文 DNS(域名系統)協議相同的功能。

在過去的幾年裡,已經實現了兩種 DNS 加密協議:

DNS-over-HTTPS (DoH)

DNS-over-TLS (DoT)

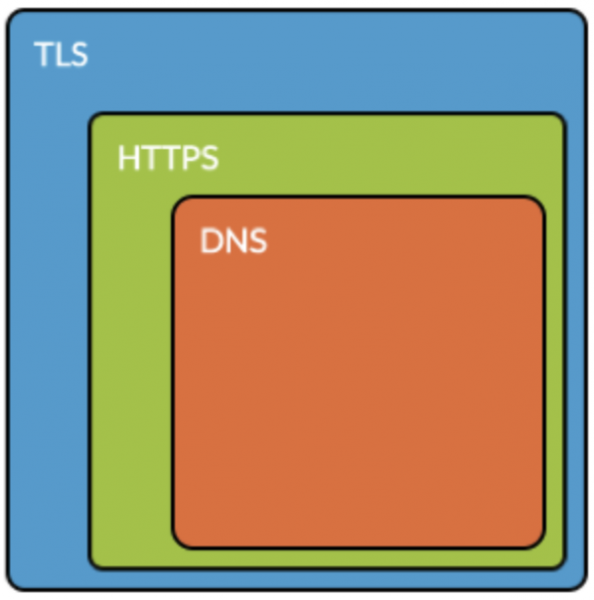

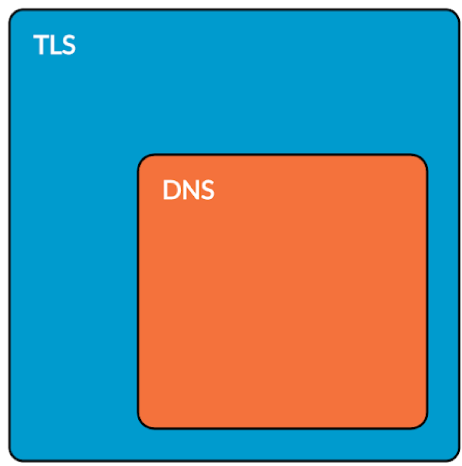

這些協議有一個共同點:它們故意隱藏 DNS 請求以防止任何攔截……以及組織的安全人員。 這些協議主要使用傳輸層安全 (TLS) 協議在發出查詢的客戶端和通過通常不用於 DNS 流量的端口解析 DNS 查詢的服務器之間建立加密連接。

DNS 查詢隱私是這些協議的一大優點。 然而,它們給需要監控網絡流量並檢測和阻止惡意連接的安全人員帶來了問題。 由於協議的實施方式不同,DoH 和 DoT 之間的分析方法也會有所不同。

基於 HTTPS 的 DNS (DoH)

HTTPS 內的 DNS

HTTPS 內的 DNS

DoH 使用眾所周知的 HTTPS 端口 443,RFC 特別指出,其目標是“將 DoH 流量與同一連接上的其他 HTTPS 流量混合”,“使解析 DNS 流量變得困難”,從而規避企業控制( )。 DoH 協議使用常見 HTTPS 和 HTTP/2 標準提供的 TLS 加密和查詢語法,在標準 HTTP 查詢之上添加 DNS 查詢和響應。

與衛生部相關的風險

如果您無法區分正常的HTTPS 流量和DoH 請求,那麼您組織內的應用程序可以(並且將會)通過將請求重定向到響應DoH 請求的第三方服務器來繞過本地DNS 設置,從而繞過任何監控,即破壞能力來控制 DNS 流量。 理想情況下,您應該使用 HTTPS 解密函數來控制 DoH。

И 在最新版本的瀏覽器中,兩家公司都致力於默認使用 DoH 來處理所有 DNS 請求。 將 DoH 集成到他們的操作系統中。 其缺點是,不僅信譽良好的軟件公司,而且攻擊者也開始使用 DoH 作為繞過傳統企業防火牆措施的手段。 (例如,查看以下文章: , и .) 無論哪種方式,好的和壞的 DoH 流量都不會被注意到,從而使組織對惡意使用 DoH 作為控制惡意軟件 (C2) 和竊取敏感數據的渠道視而不見。

確保 DoH 流量的可見性和控制

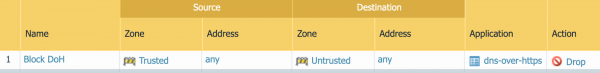

作為DoH控制的最佳解決方案,我們建議配置NGFW來解密HTTPS流量並阻止DoH流量(應用程序名稱:dns-over-https)。

首先,確保 NGFW 配置為解密 HTTPS,如下所示 .

其次,創建“dns-over-https”應用程序流量規則,如下所示:

帕洛阿爾托網絡 NGFW 規則阻止 DNS-over-HTTPS

帕洛阿爾托網絡 NGFW 規則阻止 DNS-over-HTTPS

作為中間替代方案(如果您的組織尚未完全實現 HTTPS 解密),NGFW 可以配置為對“dns-over-https”應用程序 ID 應用“拒絕”操作,但效果僅限於阻止某些特定的井口。通過域名已知DoH 服務器,因此如果沒有HTTPS 解密,DoH 流量如何無法被完全檢查(請參閱 並蒐索“dns-over-https”)。

基於 TLS 的 DNS (DoT)

TLS 內的 DNS

TLS 內的 DNS

雖然 DoH 協議傾向於與同一端口上的其他流量混合,但 DoT 默認使用為該單一目的保留的特殊端口,甚至明確禁止將同一端口用於傳統的未加密 DNS 流量( ).

DoT 協議使用 TLS 協議提供加密,該加密使用眾所周知的端口 853 ( )。 DoT 協議旨在使組織更容易阻止端口上的流量,或同意使用它,但在該端口上啟用解密。

與 DoT 相關的風險

谷歌已在其客戶端中實施了 DoT ,默認情況下自動啟用 DoT(如果有)。 如果您已經評估了風險並準備在組織級別使用 DoT,那麼您需要網絡管理員明確允許通過此新協議的邊界傳出端口 853。

確保 DoT 流量的可見性和控制

作為 DoT 控制的最佳實踐,我們建議根據您組織的要求採取上述任一措施:

配置 NGFW 以解密目標端口 853 的所有流量。通過解密流量,DoT 將顯示為 DNS 應用程序,您可以在其上執行任何操作,例如啟用訂閱 控制 DGA 域或已經存在的域 和反間諜軟件。

或者,App-ID 引擎可以完全阻止端口853 上的“dns-over-tls”流量。默認情況下,這通常會被阻止,無需執行任何操作(除非您特別允許端口上的“dns-over-tls ”應用程序或流量) 853). XNUMX).

來源: www.habr.com