在本文中,我們將介紹一些可選但有用的設定:

- ;

- ;

- ;

- ;

- ;

- ;

- ;

- ;

- .

本文是續篇,2 小時後查看 oVirt 的開頭 и .

用品

- 附加設定 - 我們在這裡

附加管理器設定

為了您的方便,我們將提供額外的套餐:

$ sudo yum install bash-completion vim要啟用 bash-completion 命令完成,您必須切換到 bash。

新增其他 DNS 名稱

當您需要使用備用名稱(CNAME、別名或只是沒有網域後綴的簡稱)連接到管理器時,這將是必需的。出於安全原因,管理員只允許來自批准名單的連線。

建立設定檔:

$ sudo vim /etc/ovirt-engine/engine.conf.d/99-custom-sso-setup.conf以下內容:

SSO_ALTERNATE_ENGINE_FQDNS="ovirt.example.com some.alias.example.com ovirt"並重新啟動管理器:

$ sudo systemctl restart ovirt-engine透過 AD 設定身份驗證

oVirt 具有內建使用者群,但也支援外部 LDAP 供應商,包括:AD。

典型配置的最簡單方法是執行精靈並重新啟動管理器:

$ sudo yum install ovirt-engine-extension-aaa-ldap-setup

$ sudo ovirt-engine-extension-aaa-ldap-setup

$ sudo systemctl restart ovirt-engine大師作品範例

$ sudo ovirt-engine-extension-aaa-ldap-setup

可用的 LDAP 實作:

...

3 - 活動目錄

...

請選擇: 3

請輸入 Active Directory 網域名稱: example.com

請選擇要使用的協定(startTLS、ldaps、plain) [啟動TLS]:

請選擇取得 PEM 編碼 CA 憑證的方法(檔案、URL、內聯、系統、不安全): 網址

網址:

輸入搜尋使用者 DN(例如 uid=username,dc=example,dc=com 或留空表示匿名): CN=oVirt-Engine,CN=用戶,DC=範例,DC=com

輸入搜尋用戶密碼: *密碼*

[ 資訊 ] 嘗試使用「CN=oVirt-Engine,CN=Users,DC=example,DC=com」進行綁定

您是否要對虛擬機器使用單一登入(是,否) [是的]:

請指定使用者可見的個人資料名稱 [example.com]:

請提供憑證測試登入流程:

輸入使用者名稱: 一些任何用戶

輸入用戶密碼:

...

[INFO] 登入序列已成功執行

...

選擇要執行的測試序列(完成、中止、登入、搜尋) [完畢]:

[INFO] 階段:交易設置

...

配置摘要

...

使用該嚮導適用於大多數情況。對於複雜的配置,需要手動進行設定。有關更多詳細信息,請參閱 oVirt 文檔, 。成功將 Engine 連接到 AD 後,連線視窗中會出現一個附加設定文件,在選項卡上 權限 系統物件能夠向 AD 使用者和群組授予權限。要注意的是,使用者和群組的外部目錄不僅可以是AD,還可以是IPA、eDirectory等。

多路徑

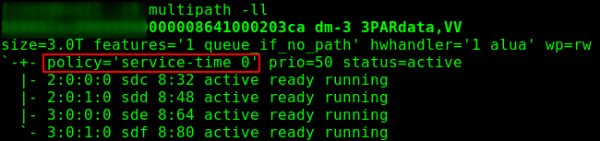

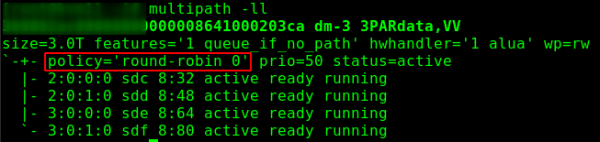

В производственной среде система хранения должна быть подключена к хосту несколькими независимыми путями множественного ввода-вывода. Как правило, в CentOS (и следовательно oVirt’е) проблем со сборкой множественных путей к устройству не возникает (find_multipaths yes). О дополнительных настройках для FCoE написано во . Стоит обратить внимание на рекомендацию производителя СХД — многие рекомендуют использовать политику round-robin, по умолчанию же в Enterprise Linux 7 используется service-time.

以 3PAR 為例

並記錄 EL 建立為具有 Generic-ALUA Persona 2 的主機,為其在 /etc/multipath.conf 設定中輸入以下值:

defaults {

polling_interval 10

user_friendly_names no

find_multipaths yes

}

devices {

device {

vendor "3PARdata"

product "VV"

path_grouping_policy group_by_prio

path_selector "round-robin 0"

path_checker tur

features "0"

hardware_handler "1 alua"

prio alua

failback immediate

rr_weight uniform

no_path_retry 18

rr_min_io_rq 1

detect_prio yes

fast_io_fail_tmo 10

dev_loss_tmo "infinity"

}

}之後給予重新啟動的命令:

systemctl restart multipathd

米。 1-預設多 I/O 策略。

米。 2 – 套用設定後的多 I/O 策略。

設定電源管理

例如,如果引擎長時間無法收到來自主機的回應,則允許您執行機器的硬體重設。透過 Fence Agent 實現。

計算 -> 主機 -> 主辦方 — 編輯 -> 電源管理,然後啟用「啟用電源管理」並新增代理程式 — “新增 Fence Agent” -> +.

我們指定類型(例如,對於 iLO5 您需要指定 ilo4)、ipmi 介面的名稱/位址以及使用者名稱/密碼。建議建立一個單獨的使用者(例如 oVirt-PM),並在 iLO 的情況下授予他權限:

- 登入

- 遠程控制台

- 虛擬電源和復位

- 虛擬媒體

- 配置 iLO 設定

- 管理用戶帳戶

不要問為什麼這樣,這是根據經驗選擇的。控制台防護代理需要較少的權限。

設定存取控制清單時,請記住代理程式不是在引擎上啟動,而是在「鄰近」主機(所謂的電源管理代理程式)上啟動,即如果叢集中只有一個節點,則電源管理將無法運作。 不會.

設定 SSL

完整的官方說明 - 、附錄 D:oVirt 和 SSL — 取代 oVirt 引擎 SSL/TLS 憑證。

此證書可以來自我們的企業 CA,也可以來自外部商業認證機構。

重要提示:該證書用於連接到管理器,它不會影響引擎和節點之間的交互 - 它們將使用引擎頒發的自簽名證書。

要求:

- 頒發 PEM 格式的 CA 證書,包含到根 CA 的整個鏈條(從最開始的下屬頒發者到最後的根);

- 由頒發 CA 所頒發的 Apache 憑證(也補充了整個 CA 憑證鏈);

- Apache 的私鑰,無密碼。

Предположим, наш издающий центр сертификации работает под управлением CentOS, называется subca.example.com, а запросы, ключи и сертификаты располагаются в каталоге /etc/pki/tls/.

我們製作備份並建立一個臨時目錄:

$ sudo cp /etc/pki/ovirt-engine/keys/apache.key.nopass /etc/pki/ovirt-engine/keys/apache.key.nopass.`date +%F`

$ sudo cp /etc/pki/ovirt-engine/certs/apache.cer /etc/pki/ovirt-engine/certs/apache.cer.`date +%F`

$ sudo mkdir /opt/certs

$ sudo chown mgmt.mgmt /opt/certs下載證書,我們可以從工作站進行,或以其他方便的方式傳輸:

[myuser@mydesktop] $ scp -3 causer@subca.example.com:/etc/pki/tls/cachain.pem mgmt@ovirt.example.com:/opt/certs

[myuser@mydesktop] $ scp -3 causer@subca.example.com:/etc/pki/tls/private/ovirt.key mgmt@ovirt.example.com:/opt/certs

[myuser@mydesktop] $ scp -3 causer@subca.example.com/etc/pki/tls/certs/ovirt.crt mgmt@ovirt.example.com:/opt/certs結果,您應該會看到全部 3 個檔案:

$ ls /opt/certs

cachain.pem ovirt.crt ovirt.key安裝證書

複製文件並更新信任清單:

$ sudo cp /opt/certs/cachain.pem /etc/pki/ca-trust/source/anchors

$ sudo update-ca-trust

$ sudo rm /etc/pki/ovirt-engine/apache-ca.pem

$ sudo cp /opt/certs/cachain.pem /etc/pki/ovirt-engine/apache-ca.pem

$ sudo cp /opt/certs/ovirt03.key /etc/pki/ovirt-engine/keys/apache.key.nopass

$ sudo cp /opt/certs/ovirt03.crt /etc/pki/ovirt-engine/certs/apache.cer

$ sudo systemctl restart httpd.service新增/更新設定檔:

$ sudo vim /etc/ovirt-engine/engine.conf.d/99-custom-truststore.confENGINE_HTTPS_PKI_TRUST_STORE="/etc/pki/java/cacerts"

ENGINE_HTTPS_PKI_TRUST_STORE_PASSWORD=""$ sudo vim /etc/ovirt-engine/ovirt-websocket-proxy.conf.d/10-setup.confSSL_CERTIFICATE=/etc/pki/ovirt-engine/certs/apache.cer

SSL_KEY=/etc/pki/ovirt-engine/keys/apache.key.nopass$ sudo vim /etc/ovirt-imageio-proxy/ovirt-imageio-proxy.conf# Key file for SSL connections

ssl_key_file = /etc/pki/ovirt-engine/keys/apache.key.nopass

# Certificate file for SSL connections

ssl_cert_file = /etc/pki/ovirt-engine/certs/apache.cer接下來,我們重新啟動所有受影響的服務:

$ sudo systemctl restart ovirt-provider-ovn.service

$ sudo systemctl restart ovirt-imageio-proxy

$ sudo systemctl restart ovirt-websocket-proxy

$ sudo systemctl restart ovirt-engine.service準備好!現在是時候連接到管理員並檢查連接是否受到簽署的 SSL 憑證的保護。

歸檔

如果沒有她我們會怎麼樣!本節將討論歸檔管理器;存檔虛擬機器是一個單獨的問題。我們將每天製作一次存檔副本並透過 NFS 將其儲存在例如放置 ISO 映像的相同系統上 - mynfs1.example.com:/exports/ovirt-backup。不建議將檔案存放在運轉引擎的同一台機器上。

安裝並啟用 autofs:

$ sudo yum install autofs

$ sudo systemctl enable autofs

$ sudo systemctl start autofs讓我們建立一個腳本:

$ sudo vim /etc/cron.daily/make.oVirt.backup.sh以下內容:

#!/bin/bash

datetime=`date +"%F.%R"`

backupdir="/net/mynfs01.example.com/exports/ovirt-backup"

filename="$backupdir/`hostname --short`.`date +"%F.%R"`"

engine-backup --mode=backup --scope=all --file=$filename.data --log=$filename.log

#uncomment next line for autodelete files older 30 days

#find $backupdir -type f -mtime +30 -exec rm -f {} ;使文件可執行:

$ sudo chmod a+x /etc/cron.daily/make.oVirt.backup.sh現在每天晚上我們都會收到一份經理設定的檔案。

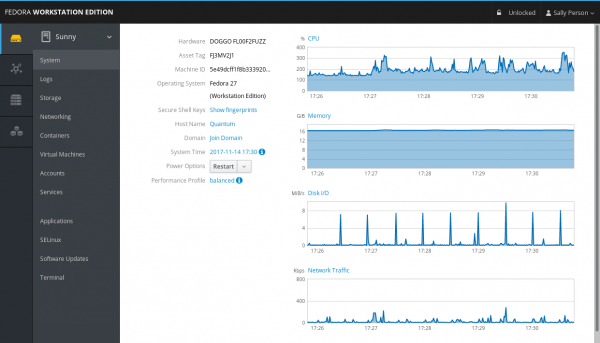

主機管理介面

— современный административный интерфейс для Linux систем. В данном случае выполняет роль, близкую web-интерфейсу ESXi.

米。 3-面板的外觀。

安裝非常簡單,您需要駕駛艙包和駕駛艙-ovirt-dashboard 插件:

$ sudo yum install cockpit cockpit-ovirt-dashboard -y啟用駕駛艙:

$ sudo systemctl enable --now cockpit.socket防火牆設定:

sudo firewall-cmd --add-service=cockpit

sudo firewall-cmd --add-service=cockpit --permanent現在可以連接到主機:https://[主機 IP 或 FQDN]:9090

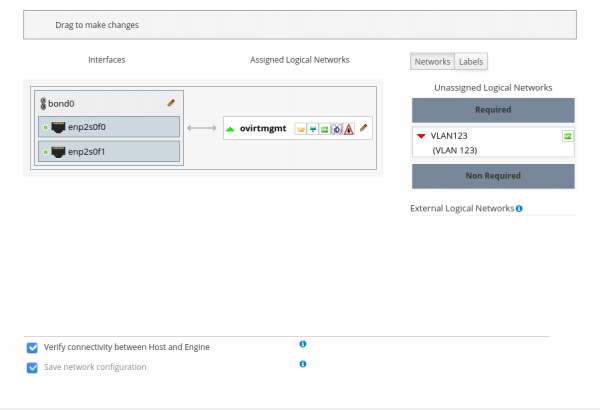

VLAN的

您可以在以下位置閱讀有關網絡的更多信息 。有很多種可能性,這裡我們將描述連接虛擬網路。

要連接其他子網,首先必須在配置中描述它們:網絡->網絡->新建,這裡唯一必填字段是名稱;啟用虛擬機網絡複選框,允許機器使用此網絡,並連接您需要啟用的標籤 啟用 VLAN 標記,輸入VLAN號,點選確定。

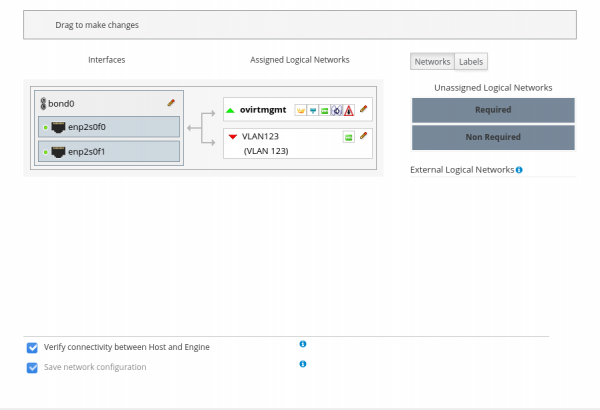

現在您需要到主機運算->主機->kvmNN->網路介面->設定主機網路。將新增的網路從「未分配的邏輯網路」右側拖曳到左側「已指派的邏輯網路」:

米。 4——新增網路之前。

米。 5-添加網路後。

為了批量將多個網絡連接到一個主機,可以在創建網絡時為它們分配標籤,並透過標籤添加網絡,這樣會比較方便。

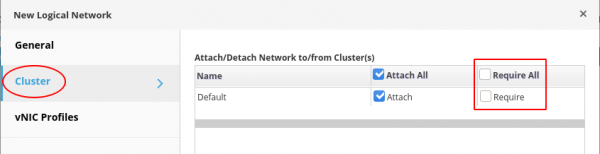

一旦建立網絡,主機將進入非運行狀態,直到網路新增到所有叢集節點。此行為是由建立新網路時「群集」標籤上的「需要全部」標誌所引起的。在叢集所有節點上都不需要網路的情況下,可以停用此標誌,那麼新增至主機時的網路將在非必要部分的右側,您可以選擇是否將其連接到特定主機。

米。 6-選擇網路需求標誌。

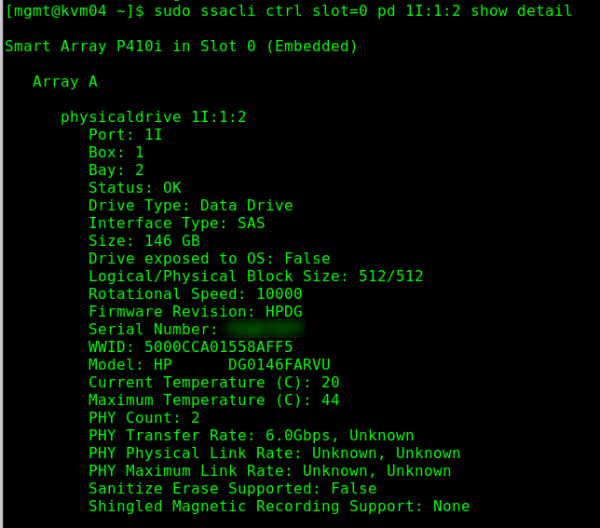

HPE 專用

幾乎所有製造商都擁有可以更輕鬆地使用其產品的工具。以HPE為例,AMS(Agentless Management Service,iLO5為amsd,iLO4為hp-ams)和SSA(Smart Storage Administrator,與磁碟控制器配合使用)等都很有用。

連接 HPE 儲存庫

我們導入金鑰並連接 HPE 儲存庫:

$ sudo rpm --import https://downloads.linux.hpe.com/SDR/hpePublicKey2048_key1.pub

$ sudo vim /etc/yum.repos.d/mcp.repo以下內容:

[mcp]

name=Management Component Pack

baseurl=http://downloads.linux.hpe.com/repo/mcp/centos/$releasever/$basearch/current/

enabled=1

gpgkey=file:///etc/pki/rpm-gpg/GPG-KEY-mcp

[spp]

name=Service Pack for ProLiant

baseurl=http://downloads.linux.hpe.com/SDR/repo/spp/RHEL/$releasever/$basearch/current/

enabled=1

gpgkey=file:///etc/pki/rpm-gpg/GPG-KEY-mcp查看儲存庫內容和套件資訊(參考):

$ sudo yum --disablerepo="*" --enablerepo="mcp" list available

$ yum info amsd安裝和啟動:

$ sudo yum install amsd ssacli

$ sudo systemctl start amsd使用磁碟控制器的實用程式範例

目前就這些。在接下來的文章中我計劃介紹一些基本操作和應用。例如,如何在 oVirt 中製作 VDI。

來源: www.habr.com