寫這篇文章是為了擴展已經存在的內容 ,但談論了與 Microsoft ActiveDirectory 捆綁的功能,並且還對其進行了補充。

在這篇文章中我將告訴你如何安裝和配置:

- 鑰匙斗篷 是一個開源項目。 它為應用程序提供了單一入口點。 適用於許多協議,包括我們感興趣的 LDAP 和 OpenID。

- 鑰匙斗篷看門人 - 反向代理應用程序,允許您通過 Keycloak 集成授權。

- 舷梯 - 一個為 kubectl 生成配置的應用程序,您可以使用該配置通過 OpenID 登錄並連接到 Kubernetes API。

權限在 Kubernetes 中如何工作。

我們可以使用 RBAC 來管理用戶/組權限,已經創建了很多關於此的文章,我不會詳細討論這一點。 問題是你可以使用RBAC來限制用戶權限,但Kubernetes對用戶一無所知。 事實證明,我們需要 Kubernetes 中的用戶交付機制。 為此,我們將向 Kubernetes OpenID 添加一個提供者,這將表明這樣的用戶確實存在,並且 Kubernetes 本身將授予他權限。

訓練

- 您將需要 Kubernetes 集群或 minikube

- 活動目錄

- 域:

keycloak.example.org

kubernetes-dashboard.example.org

gangway.example.org - 域證書或自簽名證書

我不會詳細介紹如何創建自簽名證書,您需要創建 2 個證書,這是 *.example.org 域的根(證書頒發機構)和通配符客戶端

收到/頒發證書後,必須將客戶端添加到 Kubernetes,為此我們為其創建一個密鑰:

kubectl create secret tls tls-keycloak --cert=example.org.crt --key=example.org.pem接下來,我們將把它用於我們的 Ingress 控制器。

鑰匙斗篷安裝

我決定最簡單的方法是使用現成的解決方案,即舵圖。

安裝存儲庫並更新它:

helm repo add codecentric https://codecentric.github.io/helm-charts

helm repo update創建一個包含以下內容的 keycloak.yml 文件:

鑰匙斗篷.yml

keycloak:

# Имя администратора

username: "test_admin"

# Пароль администратор

password: "admin"

# Эти флаги нужны что бы позволить загружать в Keycloak скрипты прямо через web морду. Это нам

понадобиться что бы починить один баг, о котором ниже.

extraArgs: "-Dkeycloak.profile.feature.script=enabled -Dkeycloak.profile.feature.upload_scripts=enabled"

# Включаем ingress, указываем имя хоста и сертификат который мы предварительно сохранили в secrets

ingress:

enabled: true

path: /

annotations:

kubernetes.io/ingress.class: nginx

ingress.kubernetes.io/affinity: cookie

hosts:

- keycloak.example.org

tls:

- hosts:

- keycloak.example.org

secretName: tls-keycloak

# Keycloak для своей работы требует базу данных, в тестовых целях я разворачиваю Postgresql прямо в Kuberntes, в продакшене так лучше не делать!

persistence:

deployPostgres: true

dbVendor: postgres

postgresql:

postgresUser: keycloak

postgresPassword: ""

postgresDatabase: keycloak

persistence:

enabled: true聯盟設置

接下來,進入網頁界面

單擊左角 添加領域

主要

價值

名稱

Kubernetes

顯示名稱

Kubernetes

禁用用戶電子郵件驗證:

客戶端範圍 —> 電子郵件 —> 映射器 —> 電子郵件已驗證(刪除)

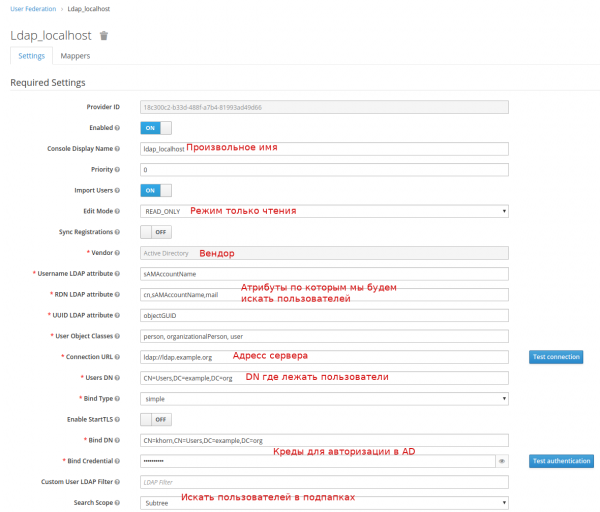

我們建立聯盟從ActiveDirectory導入用戶,我將在下面留下屏幕截圖,我認為它會更清楚。

用戶聯合 —> 添加提供商... —> ldap

聯盟設置

如果一切順利,那麼按下按鈕後 同步所有用戶 您將看到一條有關用戶成功導入的消息。

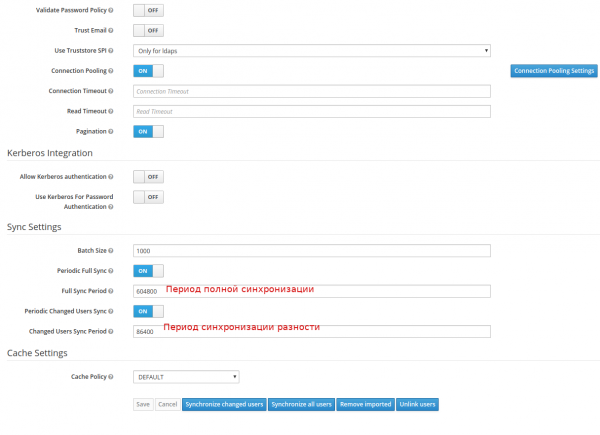

接下來我們需要映射我們的組

用戶聯合 --> ldap_localhost --> 映射器 --> 創建

創建映射器

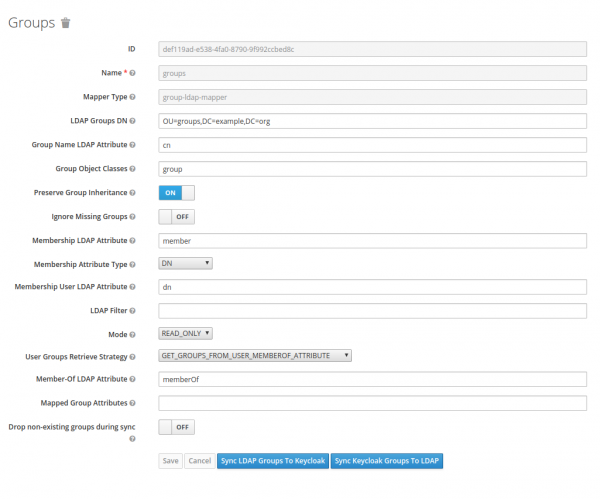

客戶端設置

需要創建一個客戶端,對於Keycloak來說,這是一個會從他那裡授權的應用程序。 我會用紅色突出顯示屏幕截圖中的重要點。

客戶—>創建

客戶端設置

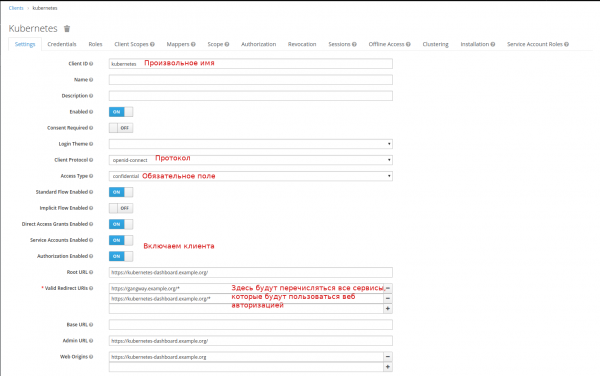

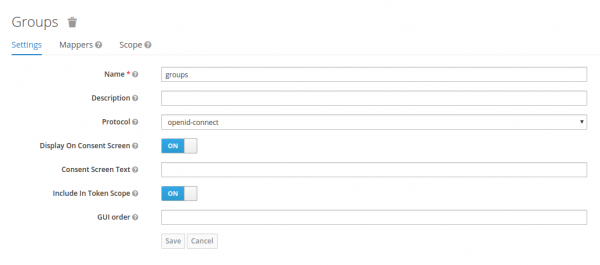

讓我們為組創建 scoupe:

客戶端範圍 —> 創建

創建範圍

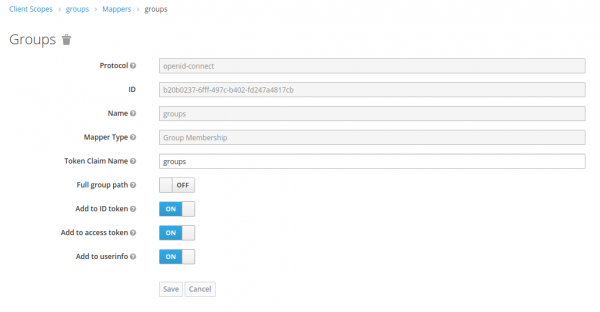

並為他們設置一個映射器:

客戶端範圍 —> 組 —> 映射器 —> 創建

映射器

將我們的組的映射添加到默認客戶端範圍:

客戶端 —> kubernetes —> 客戶端範圍 —> 默認客戶端範圍

選擇 團體 в 可用的客戶範圍, 按 添加選定的

我們獲取秘密(並將其寫入線程),我們將使用它在 Keycloak 中進行授權:

客戶端 —> kubernetes —> 憑證 —> 秘密

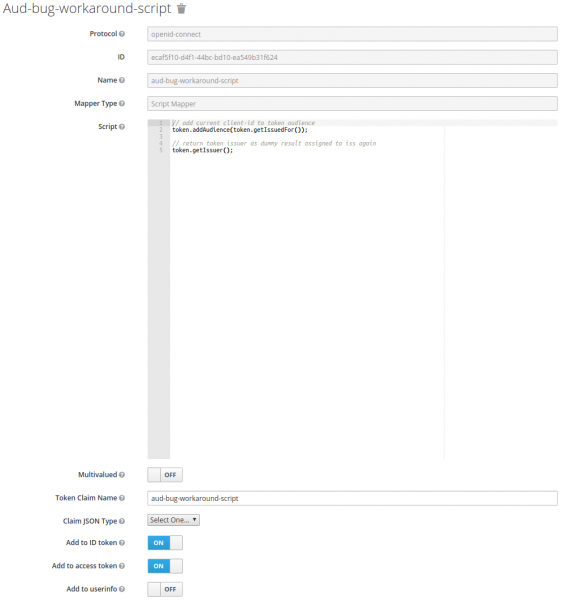

設置完成,但在成功授權後收到錯誤 403 時出現錯誤。 .

使固定:

客戶端作用域 —> 角色 —> 映射器 —> 創建

映射器

腳本代碼

// add current client-id to token audience

token.addAudience(token.getIssuedFor());

// return token issuer as dummy result assigned to iss again

token.getIssuer();

配置 Kubernetes

我們需要指定站點的根證書所在的位置以及 OIDC 提供商所在的位置。

為此,請編輯文件 /etc/kubernetes/manifests/kube-apiserver.yaml

kube-apiserver.yaml

...

spec:

containers:

- command:

- kube-apiserver

...

- --oidc-ca-file=/var/lib/minikube/certs/My_Root.crt

- --oidc-client-id=kubernetes

- --oidc-groups-claim=groups

- --oidc-issuer-url=https://keycloak.example.org/auth/realms/kubernetes

- --oidc-username-claim=email

...

更新集群中的 kubeadm 配置:

kubeadm配置

kubectl edit -n kube-system configmaps kubeadm-config

...

data:

ClusterConfiguration: |

apiServer:

extraArgs:

oidc-ca-file: /var/lib/minikube/certs/My_Root.crt

oidc-client-id: kubernetes

oidc-groups-claim: groups

oidc-issuer-url: https://keycloak.example.org/auth/realms/kubernetes

oidc-username-claim: email

...

設置授權代理

您可以使用 keycloak gatewaykeeper 來保護您的 Web 應用程序。 除了該反向代理會在顯示頁面之前對用戶進行授權之外,它還會將有關您的信息傳遞到標頭中的最終應用程序。 因此,如果您的應用程序支持 OpenID,則用戶會立即獲得授權。 考慮 Kubernetes 儀表板的示例

安裝 Kubernetes 儀表板

helm install stable/kubernetes-dashboard --name dashboard -f values_dashboard.yaml

值_dashboard.yaml

enableInsecureLogin: true

service:

externalPort: 80

rbac:

clusterAdminRole: true

create: true

serviceAccount:

create: true

name: 'dashboard-test'

設置訪問權限:

讓我們創建一個 ClusterRoleBinding,它將為 DataOPS 組中的用戶授予集群管理員權限(標準 ClusterRole cluster-admin)。

kubectl apply -f rbac.yaml

rbac.yaml

apiVersion: rbac.authorization.k8s.io/v1

kind: ClusterRoleBinding

metadata:

name: dataops_group

roleRef:

apiGroup: rbac.authorization.k8s.io

kind: ClusterRole

name: cluster-admin

subjects:

- apiGroup: rbac.authorization.k8s.io

kind: Group

name: DataOPS

安裝keycloak網守:

helm repo add gabibbo97 https://gabibbo97.github.io/charts/

helm repo update

helm install gabibbo97/keycloak-gatekeeper --version 2.1.0 --name keycloak-gatekeeper -f values_proxy.yaml

值_proxy.yaml

# Включаем ingress

ingress:

enabled: true

annotations:

kubernetes.io/ingress.class: nginx

path: /

hosts:

- kubernetes-dashboard.example.org

tls:

- secretName: tls-keycloak

hosts:

- kubernetes-dashboard.example.org

# Говорим где мы будем авторизовываться у OIDC провайдера

discoveryURL: "https://keycloak.example.org/auth/realms/kubernetes"

# Имя клиента которого мы создали в Keycloak

ClientID: "kubernetes"

# Secret который я просил записать

ClientSecret: "c6ec03b8-d0b8-4cb6-97a0-03becba1d727"

# Куда перенаправить в случае успешной авторизации. Формат <SCHEMA>://<SERVICE_NAME>.><NAMESAPCE>.<CLUSTER_NAME>

upstreamURL: "http://dashboard-kubernetes-dashboard.default.svc.cluster.local"

# Пропускаем проверку сертификата, если у нас самоподписанный

skipOpenidProviderTlsVerify: true

# Настройка прав доступа, пускаем на все path если мы в группе DataOPS

rules:

- "uri=/*|groups=DataOPS"

之後,當您嘗試去 ,我們將被重定向到 Keycloak,如果授權成功,我們將進入已經登錄的儀表板。

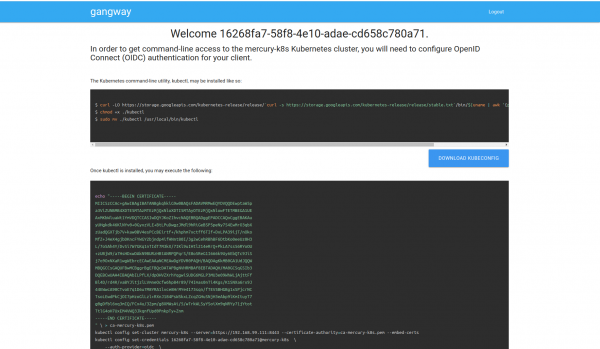

舷梯安裝

為了方便起見,您可以添加一個為 kubectl 生成配置文件的通道,借助該文件我們將在我們的用戶下進入 Kubernetes。

helm install --name gangway stable/gangway -f values_gangway.yaml

值_gangway.yaml

gangway:

# Произвольное имя кластера

clusterName: "my-k8s"

# Где у нас OIDC провайдер

authorizeURL: "https://keycloak.example.org/auth/realms/kubernetes/protocol/openid-connect/auth"

tokenURL: "https://keycloak.example.org/auth/realms/kubernetes/protocol/openid-connect/token"

audience: "https://keycloak.example.org/auth/realms/kubernetes/protocol/openid-connect/userinfo"

# Теоритически сюда можно добавить groups которые мы замапили

scopes: ["openid", "profile", "email", "offline_access"]

redirectURL: "https://gangway.example.org/callback"

# Имя клиента

clientID: "kubernetes"

# Секрет

clientSecret: "c6ec03b8-d0b8-4cb6-97a0-03becba1d727"

# Если оставить дефолтное значние, то за имя пользователя будет братья <b>Frist name</b> <b>Second name</b>, а при "sub" его логин

usernameClaim: "sub"

# Доменное имя или IP адресс API сервера

apiServerURL: "https://192.168.99.111:8443"

# Включаем Ingress

ingress:

enabled: true

annotations:

kubernetes.io/ingress.class: nginx

nginx.ingress.kubernetes.io/proxy-buffer-size: "64k"

path: /

hosts:

- gangway.example.org

tls:

- secretName: tls-keycloak

hosts:

- gangway.example.org

# Если используем самоподписанный сертификат, то его(открытый корневой сертификат) надо указать.

trustedCACert: |-

-----BEGIN CERTIFICATE-----

MIIDVzCCAj+gAwIBAgIBATANBgkqhkiG9w0BAQsFADA1MQswCQYDVQQGEwJVUzEQMA4GA1UEChMHRGF0YU9QUzEUMBIGA1UEAxMLbXkgcm9vdCBrZXkwHhcNMjAwMjE0MDkxODAwWhcNMzAwMjE0MDkxODAwWjA1MQswCQYDVQQGEwJVUzEQMA4GA1UEChMHRGF0YU9QUzEUMBIGA1UEAxMLbXkgcm9vdCBrZXkwggEiMA0GCSqGSIb3DQEBAQUAA4IBDwAwggEKAoIBAQDyP749PqqIRwNSqaK6qr0Zsi03G4PTCUlgaYTPZuMrwUVPK8xX2dWWs9MPRMOdXpgr8aSTZnVfmelIlVz4D7o2vK5rfmAe9GPcK0WbwKwXyhFU0flS9sU/g46ogHFrk03SZxQAeJhMLfEmAJm8LF5HghtGDs3t4uwGsB95o+lqPLiBvxRB8ZS3jSpYpvPgXAuZWKdZUQ3UUZf0X3hGLp7uIcIwJ7i4MduOGaQEO4cePeEJy9aDAO6qV78YmHbyh9kaW+1DL/Sgq8NmTgHGV6UOnAPKHTnMKXl6KkyUz8uLBGIdVhPxrlzG1EzXresJbJenSZ+FZqm3oLqZbw54Yp5hAgMBAAGjcjBwMA8GA1UdEwEB/wQFMAMBAf8wHQYDVR0OBBYEFHISTOU/6BQqqnOZj+1xJfxpjiG0MAsGA1UdDwQEAwIBBjARBglghkgBhvhCAQEEBAMCAAcwHgYJYIZIAYb4QgENBBEWD3hjYSBjZXJ0aWZpY2F0ZTANBgkqhkiG9w0BAQsFAAOCAQEAj7HC8ObibwOLT4ZYmISJZwub9lcE0AZ5cWkPW39j/syhdbbqjK/6jy2D3WUEbR+s1Vson5Ov7JhN5In2yfZ/ByDvBnoj7CP8Q/ZMjTJgwN7j0rgmEb3CTZvnDPAz8Ijw3FP0cjxfoZ1Z0V2F44Ry7gtLJWr06+MztXVyto3aIz1/XbMQnXYlzc3c3B5yUQIy44Ce5aLRVsAjmXNqVRmDJ2QPNLicvrhnUJsO0zFWI+zZ2hc4Ge1RotCrjfOc9hQY63jZJ17myCZ6QCD7yzMzAob4vrgmkD4q7tpGrhPY/gDcE+lUNhC7DO3l0oPy2wsnT2TEn87eyWmDiTFG9zWDew==

-----END CERTIFICATE-----

看起來像這樣。 允許您立即下載配置文件並使用一組命令生成它:

來源: www.habr.com