世界技能大賽旨在為參賽者提供當今勞動力市場所需的實用技能。 「網路與系統管理」能力包含三個模組:網路、 Windows, Linux每屆錦標賽的任務內容都會有所不同,比賽條件也會有所變化,但任務的結構基本上保持不變。

由於網絡島相對於其他島嶼而言較為簡單,因此它將是第一個。 Linux и Windows.

本文將考慮以下任務:

- 根據拓撲命名所有設備

- 為所有設備分配域名 wsrvuz19.ru

- 使用密碼 cisco 在所有設備上創建用戶 wsrvuz19

- 用戶密碼必須作為散列函數的結果存儲在配置中。

- 用戶必須具有最高權限級別。

- 對於所有設備,實施 AAA 模型。

- 遠程控制台上的身份驗證必須使用本地數據庫完成(RTR1 和 RTR2 設備除外)

- 身份驗證成功後,從遠程控制台登錄時,用戶應立即進入最高權限級別的模式。

- 在本地控制台上設置身份驗證的需要。

- 成功通過本地控制台的身份驗證後,用戶應進入最低特權模式。

- 在 BR1 上,在本地控制台上成功驗證後,用戶應進入具有最大權限級別的模式

- 在所有設備上,設置 wsr 密碼以進入特權模式。

- 密碼必須存儲在配置中,而不是哈希函數的結果。

- 設置配置中所有密碼以加密形式存儲的模式。

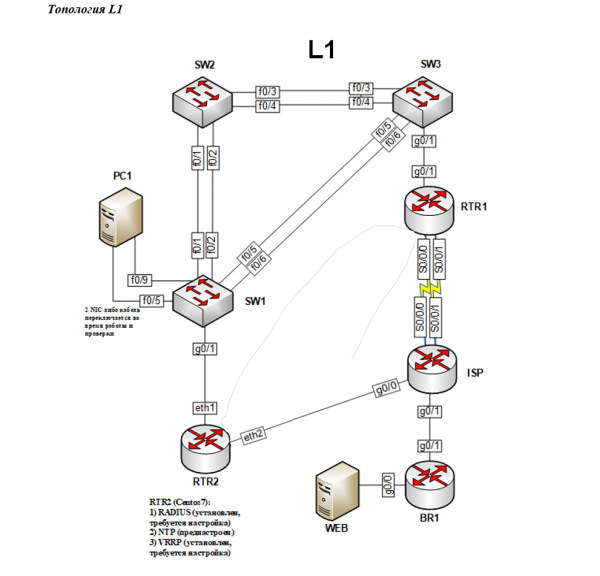

物理層的網絡拓撲如下圖所示:

1.根據拓撲命名所有設備

要設置設備名稱(主機名),請從全局配置模式輸入命令 hostname SW1, 而不是 SW1 您必須寫下任務中給出的設備名稱。

您甚至可以直觀地檢查設置 - 而不是預設 軸體 是 SW1:

Switch(config)# hostname SW1

SW1(config)#

進行任何設置後的主要任務是保存配置。

這可以在全局配置模式下使用以下命令完成 do write:

SW1(config)# do write

Building configuration...

Compressed configuration from 2142 bytes to 1161 bytes[OK]

或者使用命令從特權模式 write:

SW1# write

Building configuration...

Compressed configuration from 2142 bytes to 1161 bytes[OK]

2. 為所有設備分配域名 wsrvuz19.ru

您可以使用以下命令從全局配置模式默認設置域名 wsrvuz19.ru ip domain-name wsrvuz19.ru.

檢查由全局配置模式下的 do show hosts summary 命令執行:

SW1(config)# ip domain-name wsrvuz19.ru

SW1(config)# do show hosts summary

Name lookup view: Global

Default domain is wsrvuz19.ru

...

3. 使用密碼 cisco 在所有設備上創建用戶 wsrvuz19

需要創建這樣一個用戶,讓他擁有最高級別的權限,密碼以散列函數的形式存儲。 團隊考慮了所有這些條件 username wsrvuz19 privilege 15 secret cisco.

在這裡:

username wsrvuz19 - 用戶名;

privilege 15 - 權限級別(0 - 最低級別,15 - 最高級別);

secret cisco - 以 MD5 哈希函數的形式存儲密碼。

顯示命令 running-config 允許您檢查當前的配置設置,您可以在其中找到包含已添加用戶的行,並確保密碼以加密形式存儲:

SW1(config)# username wsrvuz19 privilege 15 secret cisco

SW1(config)# do show running-config

...

username wsrvuz19 privilege 15 secret 5 $1$EFRK$RNvRqTPt5wbB9sCjlBaf4.

...

4. 對於所有設備,實施 AAA 模型

AAA模型是一個對事件進行認證、授權和計費的系統。 要完成此任務,第一步是啟用 AAA 模型並指定將使用本地數據庫執行身份驗證:

SW1(config)# aaa new-model

SW1(config)# aaa authentication login default local

A。 遠程控制台上的身份驗證必須使用本地數據庫完成(RTR1 和 RTR2 設備除外)

作業定義了兩種控制台:本地和遠程。 遠程控制台允許您實現遠程連接,例如,通過 SSH 或 Telnet 協議。

要完成此任務,請輸入以下命令:

SW1(config)# line vty 0 4

SW1(config-line)# login authentication default

SW1(config-line)# exit

SW1(config)#

團隊 line vty 0 4 繼續配置虛擬終端線從 0 到 4。

團隊 login authentication default 在虛擬控制台上開啟默認認證模式,默認模式是在上次作業中使用命令設置的 aaa authentication login default local.

使用以下命令退出遠程控制台配置模式 exit.

可靠的檢查是通過 Telnet 協議從一台設備到另一台設備的測試連接。 請記住,必須為此配置所選設備上的基本交換和 IP 地址。

SW3#telnet 2001:100::10

User Access Verification

Username: wsrvuz19

Password:

SW1>

b. 身份驗證成功後,從遠程控制台登錄時,用戶應立即進入最高權限級別的模式

要解決此問題,您需要返回設置虛擬終端線並使用命令設置權限級別 privilege level 15,其中 15 又是最大權限級別,0 是最小權限級別:

SW1(config)# line vty 0 4

SW1(config-line)# privilege level 15

SW1(config-line)# exit

SW1(config)#

測試將是上一段中的解決方案 - 通過 Telnet 進行遠程連接:

SW3#telnet 2001:100::10

User Access Verification

Username: wsrvuz19

Password:

SW1#

認證通過後,用戶立即進入特權模式,繞過非特權模式,這意味著任務正確完成。

光盤。 在本地控制台設置需求,認證成功後,用戶應進入最小權限模式

這些任務中的命令結構與之前解決的任務 4.a 和 4.b 相同。 團隊 line vty 0 4 被替換為 console 0:

SW1(config)# line console 0

SW1(config-line)# login authentication default

SW1(config-line)# privilege level 0

SW1(config-line)# exit

SW1(config)#

如前所述,最低權限級別由數字 0 確定。可以按如下方式進行檢查:

SW1# exit

User Access Verification

Username: wsrvuz19

Password:

SW1>

身份驗證後,用戶進入非特權模式,如任務中所述。

e. 在 BR1 上,在本地控制台上成功驗證後,用戶應進入具有最大權限級別的模式

在 BR1 上設置本地控制台如下所示:

BR1(config)# line console 0

BR1(config-line)# login authentication default

BR1(config-line)# privilege level 15

BR1(config-line)# exit

BR1(config)#

檢查以與上一段相同的方式進行:

BR1# exit

User Access Verification

Username: wsrvuz19

Password:

BR1#

身份驗證後,將轉換為特權模式。

5.在所有設備上,設置密碼wsr進入特權模式

任務說特權模式的密碼應該以明文形式存儲為標準,但所有密碼的加密模式將不允許您以明文形式查看密碼。 要設置進入特權模式的密碼,使用命令 enable password wsr. 使用關鍵詞 password, 確定存儲密碼的類型。 如果創建用戶時必須加密密碼,那麼關鍵字就是word secret, 並用於以開放形式存儲 password.

您可以從當前配置視圖中檢查設置:

SW1(config)# enable password wsr

SW1(config)# do show running-config

...

enable password wsr

!

username wsrvuz19 privilege 15 secret 5 $1$5I66$TB48YmLoCk9be4jSAH85O0

...

可以看出,用戶的密碼是以加密形式存儲的,進入特權模式的密碼是明文存儲的,如任務中所述。

為了以加密形式存儲所有密碼,您應該使用命令 service password-encryption. 查看當前配置現在將如下所示:

SW1(config)# do show running-config

...

enable password 7 03134819

!

username wsrvuz19 privilege 15 secret 5 $1$5I66$TB48YmLoCk9be4jSAH85O0

...

密碼不再可見。

來源: www.habr.com