新的勒索軟體會加密檔案並為其新增「.SaveTheQueen」副檔名,並透過 Active Directory 網域控制站上的 SYSVOL 系統網路資料夾進行傳播。

我們的客戶最近遇到了這種惡意軟體。下面我們展示我們的完整分析、結果和結論。

發現

我們的一位客戶在遇到一種新的勒索軟體後聯繫了我們,該勒索軟體會將「.SaveTheQueen」擴展名添加到他們環境中的新加密檔案中。

在我們的調查中,或者更準確地說,在尋找感染源的階段,我們發現感染者的分佈和追蹤是使用 網路資料夾 SYSVOL 在客戶的網域控制器上。

SYSVOL 是每個網域控制站的關鍵資料夾,用於傳送群組中的電腦群組原則物件 (GPO) 以及登入和登出腳本。此資料夾的內容會在網域控制站之間複製,以在組織的網站之間同步此資料。寫入 SYSVOL 需要很高的網域權限,但一旦被破壞,此資產就會成為攻擊者的強大工具,攻擊者可以利用它在網域內快速有效地分發惡意負載。

Varonis 審計鏈有助於快速識別以下內容:

- 受感染的使用者帳戶在 SYSVOL 中建立了一個名為「hourly」的文件

- 在 SYSVOL 中建立了許多日誌檔案 - 每個都以網域設備命名

- 許多不同的 IP 位址每小時存取該文件

我們得出結論,日誌檔案用於追蹤新裝置上的感染進度,並且「每小時」是一項排程任務,使用 Powershell 腳本在新裝置上執行惡意軟體負載 - 樣本「v3」和「v4」。

攻擊者可能取得並使用網域管理員權限將檔案寫入 SYSVOL。在受感染的節點上,攻擊者執行 PowerShell 程式碼,建立排程任務來開啟、解密和執行惡意軟體。

解密惡意軟體

我們嘗試了幾種方法來解密樣本,但都沒有成功:

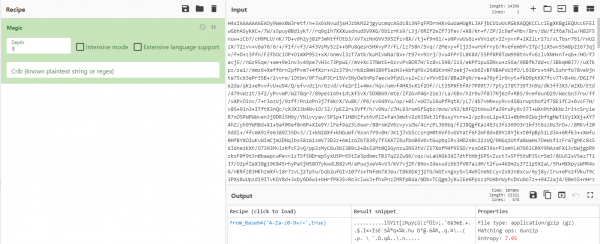

當我們決定嘗試宏偉的“魔法”方法時,我們幾乎準備好放棄了

公用事業 作者為 GCHQ。 「魔術」透過嘗試不同加密類型的密碼並測量熵來猜測檔案的加密。

譯者註 看 и 。本文和評論並未提供作者對第三方或專有軟體中使用的方法的細節的任何討論。

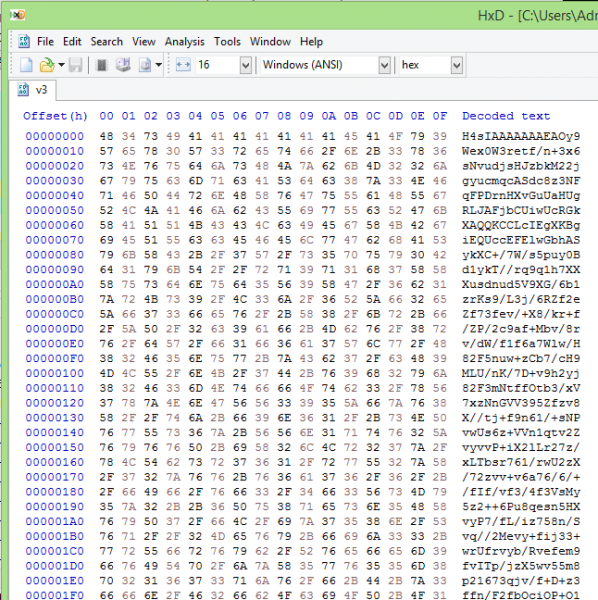

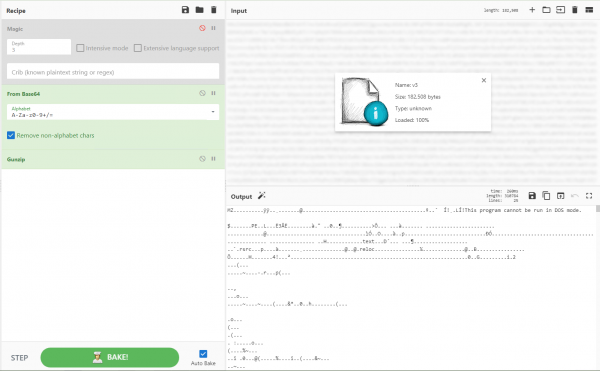

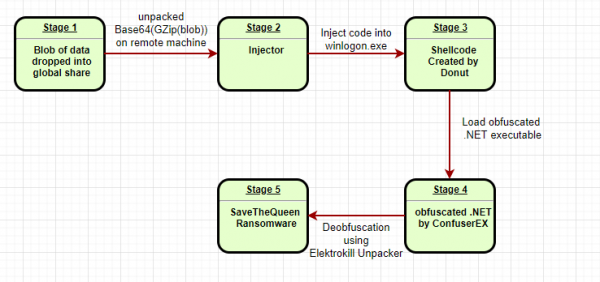

Magic 確定使用了具有 base64 編碼的 GZip 打包器,這使我們能夠解壓縮檔案並找到注入程式碼。

滴管:“這地方疫情了!全民接種疫苗。口蹄疫。”

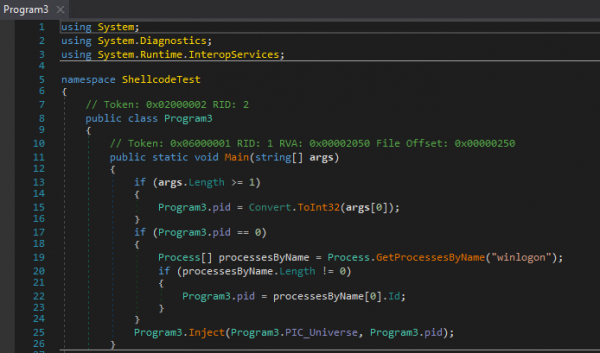

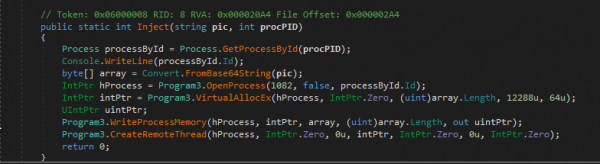

該投放器是一個沒有任何保護的常規 .NET 檔案。閱讀原始碼後使用 我們意識到它的唯一目的是將 shellcode 注入 winlogon.exe 進程。

Shellcode 或簡單複雜性

我們使用了 Hexacorn 的工具 - 以便將shellcode「編譯」成可執行文件,以便進行偵錯和分析。然後我們發現它可以在 32 位元和 64 位元機器上運行。

用本機彙編翻譯編寫即使是簡單的 shellcode 也很困難,但編寫在兩種類型的系統上運行的完整 shellcode 需要高超的技能,因此我們開始對攻擊者的複雜性感到驚訝。

當我們使用以下程式碼解析編譯後的 shellcode 時 ,我們注意到它正在加載 .NET 動態程式庫 ,例如 clr.dll 和 mscoreei.dll。這對我們來說似乎很奇怪——通常攻擊者會嘗試使 shellcode 盡可能小,呼叫本機 OS 函數而不是載入它們。 為什麼有人想要在 shellcode 中嵌入功能? Windows而不是直接根據請求呼叫?

事實證明,惡意軟體的作者根本沒有編寫這個複雜的 shell 程式碼——專門用於此任務的軟體用於將可執行檔和腳本轉換為 shell 程式碼。

我們找到了這個工具 ,我們認為它可以編譯類似的shellcode。以下是來自 GitHub 的描述:

Donut 可以從 VBScript、JScript、EXE、DLL(包括 .NET 組件)產生 x86 或 x64 shellcode。此 shellcode 可以注入到任何進程中。 Windows 表演

RAM。

為了證實我們的理論,我們使用 Donut 編譯了我們自己的程式碼並將其與樣本進行了比較 - 是的,我們發現了所使用的工具包的另一個組件。在此之後,我們能夠提取和分析原始的.NET 可執行檔。

代碼保護

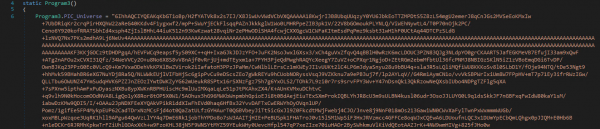

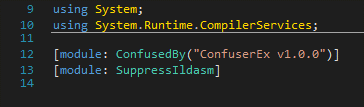

該文件已被混淆使用 :

ConfuserEx 是一個開源 .NET 項目,用於保護其他開發的程式碼。此類軟體允許開發人員使用符號替換、控制流屏蔽和引用方法隱藏等技術保護其程式碼免於逆向工程。惡意軟體作者使用混淆器來避免偵測並使逆向工程更加困難。

謝意 我們解壓縮了程式碼:

結果是一個有效載荷

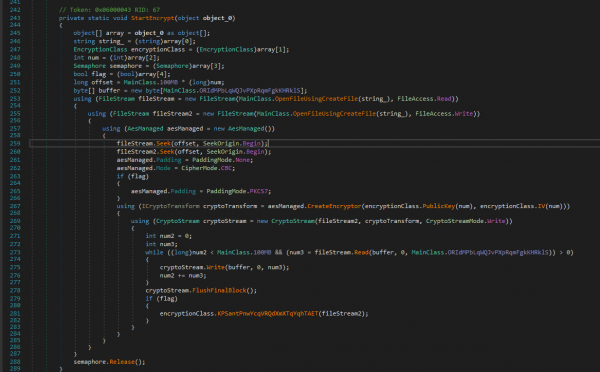

產生的有效載荷是一個非常簡單的勒索病毒。沒有持久機制,沒有與命令中心的連接——只是使用傳統的非對稱加密來使受害者的資料無法讀取。

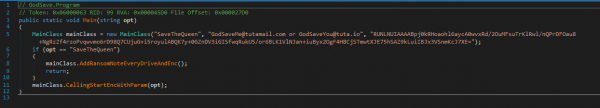

主函數以以下字串作為參數:

- 加密後使用的檔案副檔名(SaveTheQueen)

- 贖金記錄文件中包含作者的電子郵件

- 用於加密檔案的公鑰

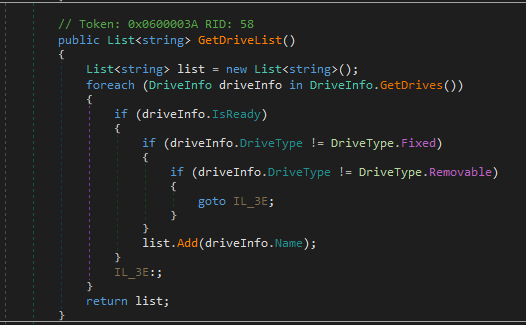

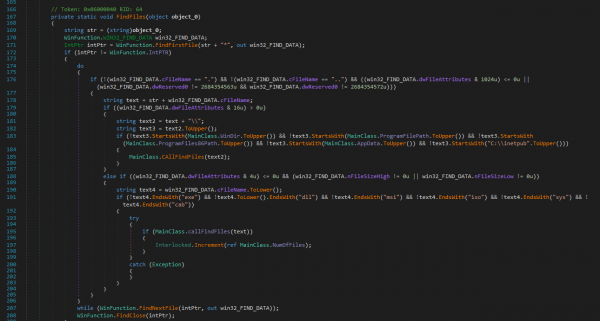

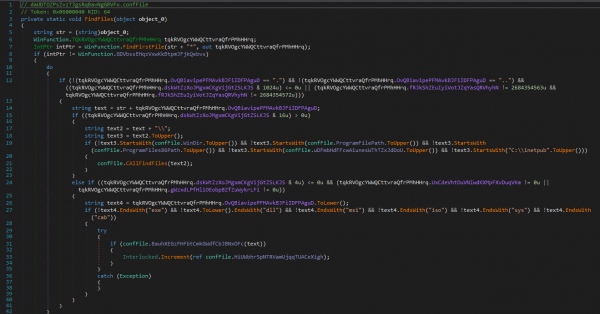

過程本身如下所示:

- 該惡意軟體檢查受害者裝置上的本機和映射驅動器

- 搜尋要加密的文件

- 嘗試終止正在使用即將加密的文件的進程。

- 使用 MoveFile 函數將檔案重新命名為「Original_file_name.SaveTheQueenING」並進行加密

- 使用作者的公鑰加密檔案後,惡意軟體會再次將其重新命名,這次重新命名為“Original_file_name.SaveTheQueen”

- 贖金要求文件被寫入同一資料夾

根據本機「CreateDecryptor」函數的使用情況,其中一個惡意軟體函數似乎包含解密機製作為需要私鑰的參數。

勒索病毒 不加密文件,儲存在目錄中:

C:windows

C:Program Files文件

C:程序文件(x86)

C:\Users\AppData

C:inetpub

他還 不加密以下文件類型:EXE、DLL、MSI、ISO、SYS、CAB。

結果與結論

雖然勒索軟體本身不包含任何不尋常的功能,但攻擊者創造性地使用 Active Directory 來分發投放器,並且惡意軟體本身在我們的分析過程中給我們帶來了有趣的(即使最終並不復雜的)障礙。

我們認為該惡意軟體的作者:

- 在 winlogon.exe 進程中編寫內建執行的勒索病毒,以及

加密和解密檔案的功能 - 使用 ConfuserEx 偽裝惡意程式碼,使用 Donut 轉換結果,並隱藏 base64 Gzip 植入器

- 取得受害者網域的提升權限,並利用這些權限複製

加密惡意軟體和計劃任務到網域控制站的 SYSVOL 網路資料夾 - 在網域裝置上執行 PowerShell 腳本以分發惡意軟體並在 SYSVOL 日誌中記錄攻擊進度

如果您對此勒索軟體變種或我們團隊執行的任何其他取證和安全事件調查有任何疑問, 或請求 ,我們總是在問答環節回答問題。

來源: www.habr.com