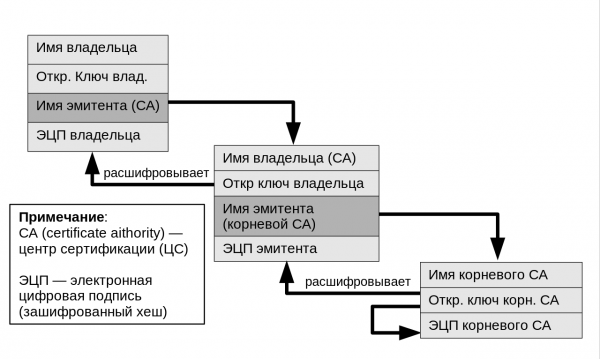

Kadena sa Pagsalig. CC BY-SA 4.0

Ang pag-inspeksyon sa trapiko sa SSL (SSL/TLS decryption, SSL analysis, o DPI) nahimong usa ka mainit nga hilisgutan sa sektor sa korporasyon. Ang ideya sa pag-decrypt sa trapiko daw supak sa konsepto sa cryptography. Bisan pa, ang kamatuoran nagpabilin: nagkadaghan ang mga kompanya nga naggamit sa mga teknolohiya sa DPI, nga nag-ingon nga kinahanglan nga i-scan ang sulud alang sa malware, pagtulo sa datos, ug uban pa.

Aw, kon atong dawaton ang kamatuoran nga ang maong teknolohiya kinahanglan ipatuman, kinahanglan natong hunahunaon ang mga paagi sa pagbuhat niini sa labing luwas ug maayong pagdumala nga paagi. Labing menos, dili kita angay mosalig sa mga sertipiko, pananglitan, nga gihatag sa tighatag og sistema sa DPI.

Adunay usa ka aspeto sa implementasyon nga dili tanan nahibalo. Sa tinuod lang, daghan ang tinuod nga natingala kon makadungog sila bahin niini. Kini ang pribadong awtoridad sa sertipiko (CA). Kini ang nagmugna og mga sertipiko alang sa pag-decrypt ug pag-reencrypt sa trapiko.

Imbis nga mosalig sa mga self-signed certificate o mga certificate gikan sa mga DPI device, mahimo kang mogamit og dedicated CA gikan sa third-party CA, sama sa GlobalSign. Apan una, atong tan-awon pag-ayo ang isyu.

Unsa ang SSL inspection ug nganong kini gigamit?

Nagkadaghan ang mga pampublikong website nga nagbalhin ngadto sa HTTPS. Pananglitan, Sa sinugdanan sa Septyembre 2019, ang bahin sa naka-encrypt nga trapiko sa Russia nakaabot sa 83%.

Ikasubo, ang traffic encryption nagkadaghan nga gigamit sa mga tig-atake, labi na kay ang Let's Encrypt awtomatikong nag-apod-apod og liboan ka libre nga SSL certificate. Tungod niini, ang HTTPS gigamit bisan asa, ug ang lock sa browser address bar dili na kasaligan nga timailhan sa seguridad.

Mao kini ang pamaagi nga gigamit sa mga tigbaligya og solusyon sa DPI. Gibutang kini taliwala sa mga end user (pananglitan, ang imong mga empleyado nga nag-browse sa web) ug sa internet, nga nagsala sa malisyosong trapiko. Daghang ingon niini nga mga produkto ang anaa sa merkado karon, apan ang mga proseso parehas ra. Ang trapiko sa HTTPS moagi sa usa ka inspection device, diin kini gi-decrypt ug gisusi alang sa malware.

Kung makompleto na ang beripikasyon, ang device maghimo og bag-ong SSL session uban sa end client aron i-decrypt ug i-encrypt pag-usab ang content.

Giunsa paglihok ang proseso sa decryption/reencryption?

Para ang usa ka SSL inspection device maka-decrypt ug maka-reencrypt sa mga packet sa dili pa kini ipadala sa mga end user, kinahanglan nga makahimo kini sa pag-isyu og mga SSL certificate diha-diha dayon. Kini nagpasabot nga kinahanglan nga adunay kini naka-install nga CA certificate.

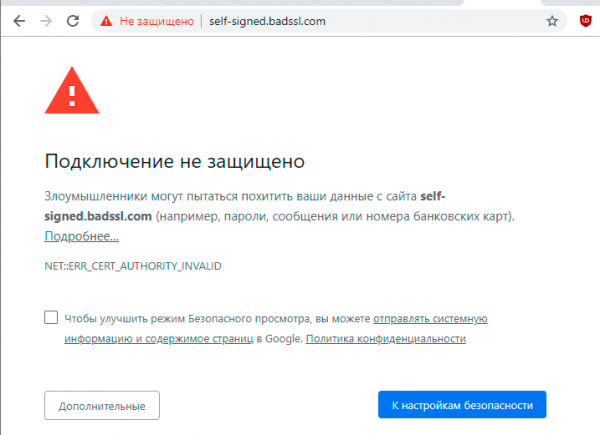

Importante para sa usa ka kompanya (o uban pang tawo sa tunga) nga kining mga SSL certificate kasaligan sa mga browser (pananglitan, dili mag-trigger og mga makahadlok nga mensahe sa pasidaan sama sa naa sa ubos). Busa, ang CA chain (o hierarchy) kinahanglan nga naa sa trust store sa browser. Tungod kay kini nga mga sertipiko wala gi-isyu gikan sa mga CA nga gisaligan sa publiko, ang CA hierarchy kinahanglan nga mano-mano nga ipang-apod-apod sa tanan nga mga end client.

Mensahe sa pasidaan para sa usa ka self-signed certificate sa Chrome. Tinubdan:

Sa mga kompyuter nga adunay Windows, mahimo nimong gamiton ang Active Directory ug Group Policy, apan para sa mga mobile device ang proseso mas komplikado.

Mas mokomplikado pa gyud ang sitwasyon kon mosuporta sa ubang root certificates sa usa ka corporate environment, sama sa gikan sa Microsoft o sa mga base sa OpenSSL. Dugang pa, kinahanglan nga protektahan ug dumalahon ang mga private key aron malikayan ang bisan unsang wala damha nga expiration.

Labing Maayong Kapilian: Usa ka pribado, gipahinungod nga root certificate gikan sa usa ka third-party nga CA

Kon ang pagdumala sa daghang roots o self-signed certificates dili madanihon, adunay laing kapilian: ang pagsalig sa third-party CA. Niini nga kaso, ang mga sertipiko gi-isyu gikan sa pribado usa ka awtoridad sa sertipikasyon nga nalambigit sa usa ka kadena sa pagsalig ngadto sa usa ka dedikado, pribado nga awtoridad sa sertipikasyon nga gihimo ilabi na alang sa kompanya.

Gipasimple nga arkitektura para sa dedikado nga mga root certificate sa kliyente

Kini nga setup nagwagtang sa pipila ka mga isyu nga nahisgotan ganina: labing menos, kini makapakunhod sa gidaghanon sa mga root nga kinahanglan dumalahon. Dinhi, usa ka pribadong root authority ang magamit alang sa tanang internal nga panginahanglan sa PKI, uban sa bisan unsang gidaghanon sa mga intermediate CA. Pananglitan, ang diagram sa ibabaw nagpakita sa usa ka multi-tier hierarchy diin ang usa ka intermediate CA gigamit alang sa SSL verification/decryption, ug ang lain alang sa internal nga mga kompyuter (laptop, server, desktop, ug uban pa).

Kini nga disenyo nagwagtang sa panginahanglan sa pag-host sa usa ka CA sa tanan nga kliyente tungod kay ang top-level nga CA gi-host sa GlobalSign, nga nagsulbad sa mga isyu sa seguridad ug pag-expire sa pribadong yawe.

Laing bentaha niini nga pamaagi mao ang abilidad sa pagbawi sa SSL inspection CA sa bisan unsang hinungdan. Usa ka bag-o ang gihimo puli niini, nga nalambigit sa imong orihinal nga pribadong root, ug magamit dayon.

Bisan pa sa tanang kontrobersiya, ang mga negosyo nagkadaghan nga nagpatuman sa SSL traffic inspection isip kabahin sa ilang internal o pribadong imprastraktura sa PKI. Ang ubang gamit sa pribadong PKI naglakip sa pag-isyu og mga sertipiko para sa device o user authentication, SSL para sa internal servers, ug lain-laing mga configuration nga dili gitugotan sa mga sertipiko nga gisaligan sa publiko, sama sa gikinahanglan sa CA/Browser Forum.

Ang mga browser nakigbatok

Angayan nga matikdan nga ang mga developer sa browser naningkamot sa pagsukol niini nga uso ug pagpanalipod sa mga end user gikan sa MiTM. Pananglitan, pipila ka adlaw ang milabay, ang Mozilla I-enable ang DoH (DNS-over-HTTPS) protocol isip default sa usa sa sunod nga mga bersyon sa browser sa Firefox. Ang DoH protocol nagtago sa mga DNS request gikan sa DPI system, nga nagpalisod sa SSL inspection.

Sa susamang mga plano niadtong Septiyembre 10, 2019 Google para sa Chrome browser.

Ang mga rehistradong tiggamit lamang ang makaapil sa survey. , walay sapayan.

Sa imong hunahuna, ang usa ka kompanya ba adunay katungod sa pag-inspeksyon sa trapiko sa SSL sa mga empleyado niini?

Oo, uban sa ilang pagtugot

Dili, ang pagpangayo sa maong pagtugot ilegal ug/o dili etikal.

122 ka tiggamit ang miboto. 15 ka tiggamit ang nag-abstain.

Source: www.habr.com