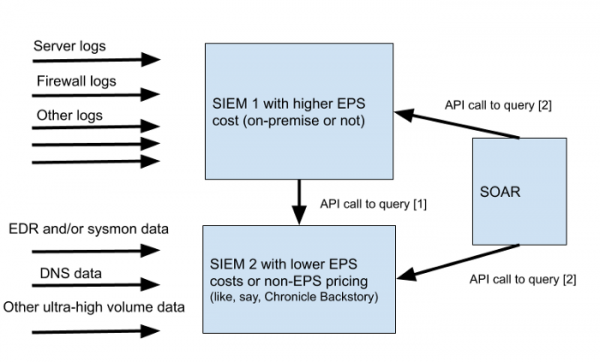

Pocu pocu fà, Splunk hà aghjustatu un altru mudellu di licenza - licenze basate in infrastruttura (). Contanu u numeru di core di CPU sottu i servitori Splunk. Assai simili à a licenza di Elastic Stack, cuntanu u numeru di nodi Elasticsearch. I sistemi SIEM sò tradiziunale caru è di solitu l'scelta hè trà pagà assai è pagà assai. Ma, sè vo aduprate qualchì ingenuità, pudete assemblà una struttura simili.

Sembra spaventosa, ma qualchì volta sta architettura travaglia in produzzione. A cumplessità uccide a sicurità, è, in generale, uccide tuttu. In fatti, per tali casi (parlu di riduce u costu di pruprietà) ci hè una classa sana di sistemi - Central Log Management (CLM). À propositu , cunsiderenduli sottovalutati. Eccu i so cunsiglii:

- Aduprate e capacità è e strumenti CLM quandu ci sò limitazioni di bilanciu è di persunale, esigenze di monitoraghju di sicurità è esigenze specifiche di casi d'usu.

- Implementa CLM per rinfurzà e capacità di raccolta di log è analisi quandu una soluzione SIEM si rivela troppu cara o cumplessa.

- Investite in strumenti CLM cun almacenamentu efficiente, ricerca rapida è visualizazione flessibile per migliurà l'investigazione / analisi di incidenti di sicurezza è sustene a caccia di minacce.

- Assicuratevi chì i fatturi è e considerazioni applicabili sò presi in contu prima di implementà una soluzione CLM.

In questu articulu avemu da parlà di e sferenze in l'approcciu di licenze, avemu da capisce CLM è parlemu di un sistema specificu di sta classa - . Dettagli sottu u cut.

À u principiu di questu articulu, aghju parlatu di u novu approcciu à a licenza Splunk. I tipi di licenze ponu esse paragunati à i tassi di affittu di vittura. Fighjemu chì u mudellu, in quantu à u numeru di CPU, hè una vittura ecunomica cù chilometru illimitatu è benzina. Pudete andà in ogni locu senza restrizioni di distanza, ma ùn pudete micca andà assai veloce è, per quessa, copre parechji chilometri à ghjornu. A licenza di dati hè simile à una vittura sportiva cù un mudellu di chilometru di ogni ghjornu. Pudete guidà imprudente per longu distanze, ma duverete pagà più per superà u limitu di chilometri di ogni ghjornu.

Per prufittà di licenze basate in carica, avete bisognu di avè u rapportu più bassu pussibule di core CPU à GB di dati caricati. In pratica, questu significa qualcosa cum'è:

- U più chjucu numeru pussibule di dumande à i dati caricati.

- U più chjucu numeru di utilizatori pussibuli di a suluzione.

- Dati cum'è simplici è nurmalizzati pussibule (per chì ùn ci hè micca bisognu di perdi i cicli di CPU in u processu è l'analisi di dati sussegwenti).

A cosa più problematica quì hè i dati nurmalizzati. Se vulete chì un SIEM sia un aggregatore di tutti i logs in una urganizazione, hè bisognu di un grande sforzu in l'analisi è u post-processamentu. Ùn vi scurdate chì avete ancu bisognu di pensà à una architettura chì ùn cascà micca sottu carica, i.e. servitori supplementari è dunque prucessori supplementari seranu richiesti.

A licenza di u voluminu di dati hè basatu annantu à a quantità di dati chì sò mandati in a maw di u SIEM. I fonti supplementari di dati sò punibili da u rublu (o altre munita) è questu vi face pensà à ciò chì ùn avete micca veramente vulutu cullà. Per superà stu mudellu di licenza, pudete muzzicà i dati prima di esse injected in u sistema SIEM. Un esempiu di tali normalizazione prima di l'iniezione hè Elastic Stack è qualchì altru SIEM cummerciale.

In u risultatu, avemu chì a licenza per infrastruttura hè efficace quandu avete bisognu di cullà solu certi dati cù un preprocessing minimu, è a licenza per u voluminu ùn vi permettenu micca di cullà tuttu in tuttu. A ricerca di una suluzione intermedia porta à i seguenti criteri:

- Simplificà l'agregazione è a normalizazione di dati.

- Filtrazione di dati rumorosi è menu impurtanti.

- Fornisce capacità di analisi.

- Mandate dati filtrati è nurmalizzati à SIEM

In cunsiquenza, i sistemi SIEM di destinazione ùn anu micca bisognu di perdi una putenza di CPU addiziale in u processamentu è ponu prufittà di identificà solu l'avvenimenti più impurtanti senza riduce a visibilità di ciò chì succede.

Ideale, una tale soluzione middleware duveria ancu furnisce capacità di rilevazione è risposta in tempu reale chì ponu esse aduprate per riduce l'impattu di attività potenzialmente periculose è aggregate tuttu u flussu di l'avvenimenti in un quantu utile è simplice di dati versu u SIEM. Ebbè, allora SIEM pò esse usatu per creà aggregazioni supplementari, correlazione è prucessi d'alerta.

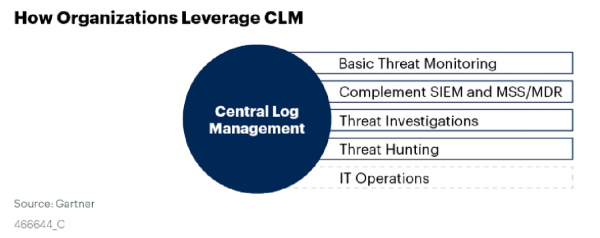

A listessa suluzione intermedie misteriosa ùn hè micca altru ch'è CLM, chì aghju citatu à u principiu di l'articulu. Eccu cumu u vede Gartner:

Avà pudete pruvà à capisce cumu InTrust cumple cù i cunsiglii di Gartner:

- Almacenamiento efficiente per i volumi è i tipi di dati chì deve esse guardatu.

- Alta velocità di ricerca.

- E capacità di visualizazione ùn sò micca ciò chì CLM basicu richiede, ma a caccia di minaccia hè cum'è un sistema BI per a sicurezza è l'analisi di dati.

- Arricchimentu di dati per arricchisce e dati crudi cù dati cuntestuali utili (cum'è geolocation è altri).

Quest InTrust usa u so propiu sistema di almacenamentu cù cumpressione di dati finu à 40: 1 è deduplicazione à alta velocità, chì riduce l'overhead di almacenamiento per i sistemi CLM è SIEM.

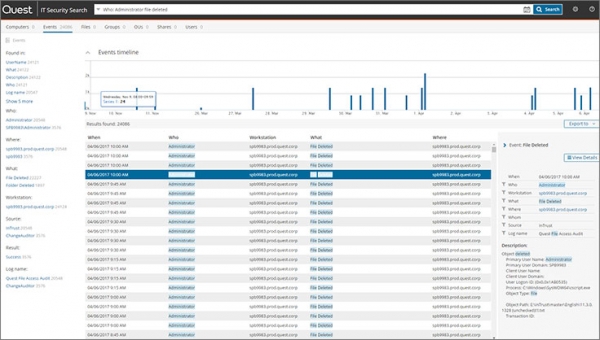

Consola di Ricerca di Sicurezza IT cù una ricerca simile à Google

Un modulu specializatu di Ricerca di Sicurezza IT (ITSS) basatu in web pò cunnette à i dati di l'avvenimenti in u repositoriu InTrust è furnisce una interfaccia simplice per a ricerca di minacce. L'interfaccia hè simplificata à u puntu chì agisce cum'è Google per i dati di log di l'avvenimenti. ITSS usa timelines per i risultati di e dumande, pò unisce è gruppi di campi di l'avvenimenti, è aiuta in modu efficace à a caccia di minacce.

InTrust arricchisce l'avvenimenti di Windows cù identificatori di sicurezza, nomi di file è identificatori di login di sicurezza. InTrust nurmalizà ancu l'avvenimenti à un schema W6 simplice (Who, What, Where, When, Who and Where From) in modu chì e dati da diverse fonti (avvenimenti nativi di Windows, logs Linux o syslog) ponu esse vistu in un unicu formatu è in un unicu. cunsola di ricerca.

InTrust supporta capacità d'alerta, rilevazione è risposta in tempu reale chì ponu esse aduprate cum'è un sistema EDR-like per minimizzà i danni causati da attività sospette. E regule di sicurezza integrate rilevanu, ma ùn sò micca limitati à detectà e seguenti minacce:

- Spraying di password.

- Kerberoasting.

- Attività PowerShell sospette, cum'è l'esekzione di Mimikatz.

- Prucessi sospetti, per esempiu, LokerGoga ransomware.

- Criptatura cù i logs CA4FS.

- Login cù un contu privilegiatu nantu à stazioni di travagliu.

- Attacchi di indovinazione di password.

- L'usu suspettu di i gruppi d'utilizatori lucali.

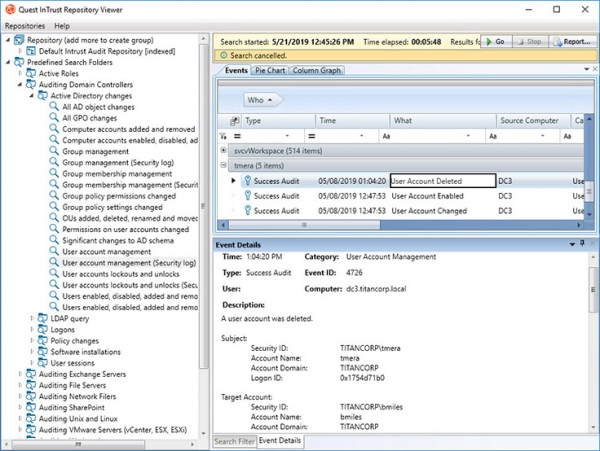

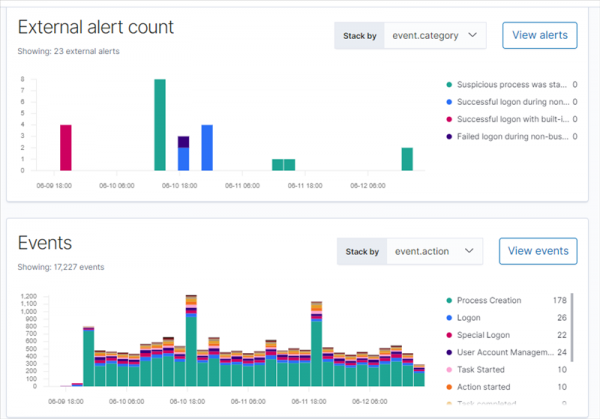

Avà vi mustraraghju uni pochi di screenshots di InTrust stessu per pudè avè una impressione di e so capacità.

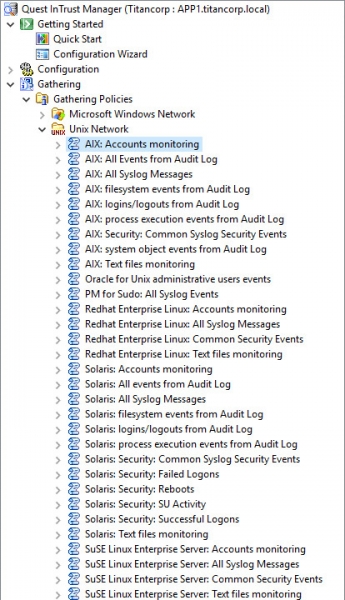

Filtri predefiniti per circà e vulnerabilità potenziali

Un esempiu di un settore di filtri per a cullizzioni di dati prima

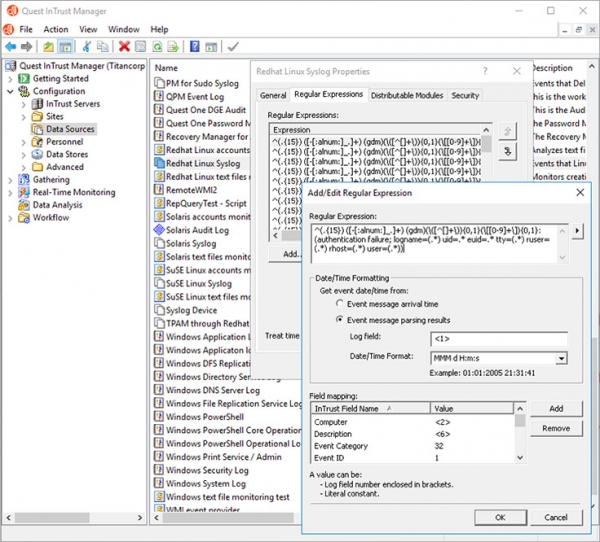

Un esempiu di utilizà espressioni regulari per creà una risposta à un avvenimentu

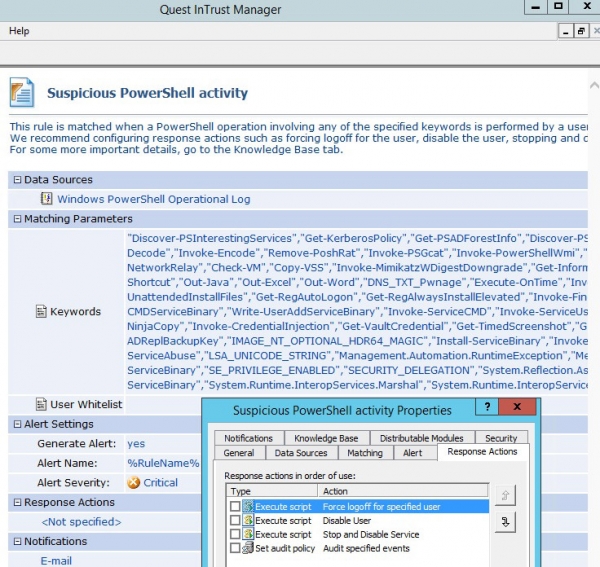

Esempiu cù una regula di ricerca di vulnerabilità PowerShell

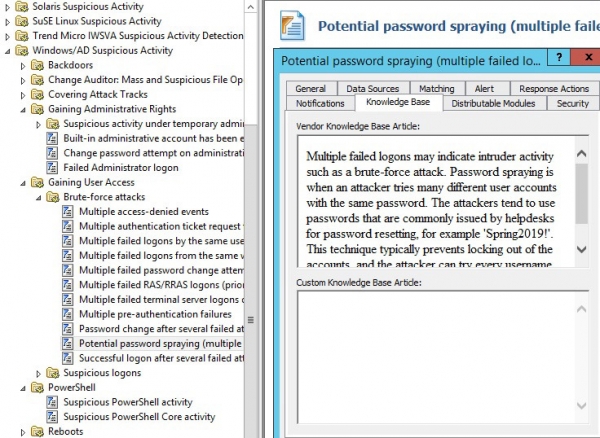

Base di cunniscenza integrata cù descrizzioni di vulnerabilità

InTrust hè un strumentu putente chì pò esse usatu cum'è una suluzione standalone o cum'è parte di un sistema SIEM, cum'è l'aghju descrittu sopra. Probabilmente u vantaghju principali di sta suluzione hè chì pudete principià aduprà immediatamente dopu a stallazione, perchè InTrust hà una grande libreria di regule per detectà e minacce è risponde à elli (per esempiu, bluccà un utilizatore).

In l'articulu ùn aghju micca parlatu di integrazioni boxed. Ma immediatamente dopu a stallazione, pudete cunfigurà l'inviu di l'avvenimenti à Splunk, IBM QRadar, Microfocus Arcsight, o via un webhook à qualsiasi altru sistema. Quì sottu hè un esempiu di una interfaccia Kibana cù avvenimenti da InTrust. Ci hè digià integrazione cù Elastic Stack è, se aduprate a versione gratuita di Elastic, InTrust pò esse usatu cum'è strumentu per identificà e minacce, eseguisce avvisi proattivi è mandà notificazioni.

Spergu chì l'articulu hà datu una idea minima di stu pruduttu. Semu pronti à dà InTrust à voi per pruvà o cunduce un prughjettu pilotu. L'applicazione pò esse lasciata à in u nostru situ web.

Leghjite i nostri altri articuli nantu à a sicurità di l'infurmazioni:

(articulu pupulari)

Source: www.habr.com