Di FreeBSD de qelsiyek (CVE-2026-7270) hatiye keşifkirin ku rê dide bikarhênerekî bêmaf ku koda kernel bicîh bîne û gihîştina root a pergalê bi dest bixe. Ev qelsî bandorê li hemî guhertoyên FreeBSD-ê yên ku ji sala 2013-an vir ve hatine berdan dike. Îstismarek ji bo raya giştî peyda bûye û li ser pergalên ku FreeBSD 11.0 heta 14.4 dixebitin hatiye ceribandin. Ev qelsî di FreeBSD 15.0-RELEASE-p7, 14.4-RELEASE-p3, 14.3-RELEASE-p12, û 13.5-RELEASE-p13 de hatiye rastkirin. Ji bo guhertoyên kevintir patchek heye.

Pirsgirêk ji ber zêdebarbûna bufferê di banga pergala execve de çêdibe. Ev dema ku pêşgira ku di rêza yekem a skrîptan de hatî destnîşankirin tê pêvajokirin da ku rêya ber bi wergêr ve were destnîşankirin (mînakî, "#!/bin/sh"). Zêdebarbûn di dema banga fonksiyona memmove de çêdibe ji ber îfadeyek matematîkî ya xelet hatî çêkirin ji bo hesabkirina mezinahiya argumanên ku li bufferê hatine kopî kirin. Li şûna ku nirxên "args->begin_argv" û "consume" ji "args->endp" werin derxistin, tenê nirxa "args->begin_argv" ji "args->endp" hate derxistin, û guhêrbar "consume" li encamê hate zêdekirin, li şûna ku were derxistin, ango, di encamê de, bêtir daneyên bi du nirxên "consume" hatin kopî kirin. memmove(args->begin_argv + extend, args->begin_argv + consume, - args->endp - args->begin_argv + consume); + args->endp — (args->begin_argv + consume));

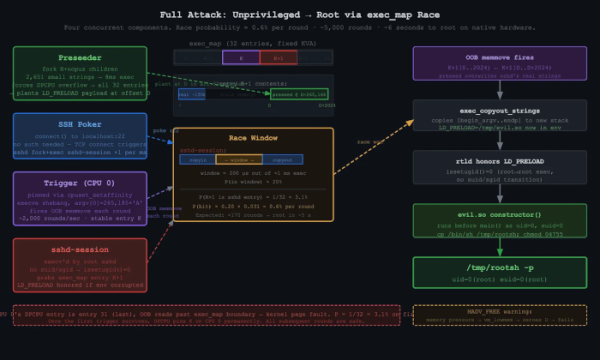

Serbarî dihêle ku hêmanên avahiya "exec_map" ên ku ji pêvajoyek din di bîra cîran de hatine veqetandin, werin sererast kirin. Ev îstîsmar serbarî bikar tîne da ku naveroka "exec_map" a pêvajoyên îmtiyazî yên ku bi periyodîk li ser pergalê têne destpêkirin, sererast bike. Pêvajoya bijartî sshd e, ku her gava ku girêdanek torê tê saz kirin, pêvajoya "/usr/libexec/sshd-session" bi mafên root veqetîne û bicîh bîne.

Ev îstismar li şûna vê pêvajoyê guhêrbarê jîngehê "LD_PRELOAD=/tmp/evil.so" bikar tîne, û dibe sedema barkirina pirtûkxaneya wê di çarçoveya sshd-session de. Pirtûkxaneya ku hatiye derzîkirin di pergala pelan de bi ala root suid pelek bicîhkirî bi navê /tmp/rootsh diafirîne. Rêjeya serkeftina îstismarê wekî %0.6 tê texmînkirin, lê bi saya ceribandina dubare ya sîklîk, îstismarkirina serketî di nêzîkî 6 saniyan de li ser pergalek bi CPU-ya 4-core tê bidestxistin.

Herwiha, çend qelsiyên din di FreeBSD de hatine rastkirin:

- CVE-2026-35547 û CVE-2026-39457 di pirtûkxaneya libnv de zêdegaviyên tamponê ne, ku di kernel û di sepanên pergala bingehîn de tê bikar anîn da ku navnîşên mifte/nirxan pêvajo bike û danûstandina navbera pêvajoyan birêve bibe. Pirsgirêka yekem ji ber hesabkirina xelet a mezinahiya peyamê dema ku sernivîsên peyama IPC-ê yên bi taybetî hatine çêkirin têne pêvajo kirin çêdibe. Pirsgirêka duyemîn dibe sedema zêdegaviyek stûkê di dema danûstandina soketê de ji ber nebûna kontrolên ku piştrast bikin ku mezinahiya danasîna soketê bi mezinahiya tamponê ya ku di fonksiyona select() de tê bikar anîn re li hev dike. Ev qelsî dikarin bi potansiyelî ji bo zêdekirina îmtiyazan werin bikar anîn.

- CVE-2026-42512 di dhclientê de ji ber hesabkirina xelet a mezinahiya rêzek nîşankerê ku ji bo şandina guhêrbarên jîngehê bo dhclient-script tê bikar anîn, buffer overflow e. Bi şandina pakêtek DHCP ya taybetî hatî çêkirin, gengaz e ku ji bo bicîhanîna koda ji dûr ve îstismarek were afirandin.

- CVE-2026-7164 – Dema ku pakêtên SCTP yên bi taybetî hatine çêkirin têne pêvajokirin, di fîltera pakêtên pf de xeletiyek zêdebûna stackê çêdibe. Pirsgirêk ji ber parskirina dubare ya bêsînor a parametreyên SCTP çêdibe.

- CVE-2026-42511 – Ji ber nebaşbûna xilasbûna ji parantezên ducarî yên di zeviyên BOOTP-ê yên ji serverek DHCP-ya derveyî hatine wergirtin, mimkun e ku rêwerzên kêfî di nav dhclient.conf de werin danîn. Dema ku pêvajoya dhclient paşê vê pelê parçe dike, zeviya diyarkirî ya êrîşkar ji dhclient-script-ê re tê şandin, ku dikare were bikar anîn da ku fermanên kêfî bi mafên root li ser pergalên ku dhclient-ê dimeşînin dema ku digihîjin serverek DHCP-ya ku ji hêla êrîşkar ve tê kontrol kirin, werin bicîh kirin.

- CVE-2026-6386 — Di fonksiyona kernel a pmap_pkru_update_range() de bi awayekî nebaş rûpelên bîra mezin têne rêvebirin. Bikarhênerekî bêmaf dikare bibe sedema ku pmap_pkru_update_range() bîra cîhê bikarhêner wekî rûpelek di tabloya rûpelên bîranînê de bihesibîne, bi vî awayî herêmeke bîranînê ya bêdestûr serast bike.

- CVE-2026-5398 - Referansek ji bo herêmeke bîranînê ya ku berê hatiye azadkirin di destgirêderê TIOCNOTTY de dihêle ku pêvajoyek bê îmtiyaz mafên root bi dest bixe.

Source: opennet.ru