1. Destpêk

Pargîdaniyên ku ne xwediyê pergalên gihîştina dûr bûn çend meh berê bi lezgîn wan bi cih kirin. Ne hemî rêvebir ji bo "germiyek" wusa amade nebûn, ku di encamê de kêmasiyên ewlehiyê peyda bûn: konfigurasyona nerast a karûbaran an tewra sazkirina guhertoyên nermalava kevnar ên bi qelsiyên berê vedîtin. Ji bo hinekan, van kêmasiyan berê bûmerangê, yên din bextewartir bûn, lê divê her kes bê guman encaman derxîne. Pabendbûna bi xebata ji dûr ve qat bi qat zêde bûye, û her ku diçe bêtir pargîdanî xebata ji dûr ve wekî formatek pejirandî li ser bingehek domdar qebûl dikin.

Ji ber vê yekê, ji bo peydakirina gihîştina ji dûr ve gelek vebijark hene: VPN-yên cihêreng, RDS û VNC, TeamViewer û yên din. Rêvebir li ser bingeha taybetmendiyên avakirina torgilokek pargîdanî û cîhazên tê de gelek bijartin hene. Çareseriyên VPN yên herî populer dimînin, lêbelê, gelek pargîdaniyên piçûk RDS (Xizmetên Sermaseya Dûr) hildibijêrin, ew sadetir û bileztir têne bicîh kirin.

Di vê gotarê de em ê bêtir li ser ewlehiya RDS biaxivin. Werin em kurteyek li ser lawaziyên naskirî bikin, û di heman demê de çend senaryoyan ji bo destpêkirina êrîşek li ser binesaziyek torê ya li ser bingeha Active Directory jî binirxînin. Em hêvî dikin ku gotara me dê alîkariya kesek bike ku li ser xeletiyan bixebite û ewlehiyê baştir bike.

2. Qelsiyên RDS/RDP yên dawî

Her nermalava xeletî û qelsiyên ku dikarin ji hêla êrîşkaran ve werin bikar anîn vedihewîne, û RDS ne îstîsna ye. Microsoft di van demên dawî de pir caran qelsiyên nû radigihîne, ji ber vê yekê me biryar da ku em kurtasîyek kurt bidin wan:

Ev qelsî bikarhênerên ku bi serverek lihevhatî ve girêdayî ne dixe xeterê. Êrîşkarek dikare kontrola amûrek bikarhênerek bi dest bixe an jî di pergalê de cîhek bigire da ku xwedan gihîştina dûr a daîmî be.

- / /

Ev koma lawaziyê dihêle ku êrîşkarek nerastkirî ji dûr ve koda keyfî li ser serverek ku RDS-ê dixebitîne bi karanîna daxwazek taybetî hatî çêkirin bi cîh bike. Di heman demê de ew dikarin ji bo afirandina kurmên-malware-ya ku serbixwe cîhazên cîran ên li ser torê vegirtinê jî bikar bînin. Bi vî rengî, ev qelsî dikarin tevaya torê ya pargîdaniyê bixe xetereyê, û tenê nûvekirinên biwext dikarin wan xilas bikin.

Nermalava gihîştina ji dûr ve hem ji hêla lêkolîner û hem jî ji êrîşkaran ve baldariyek zêde girtiye, ji ber vê yekê dibe ku em di demek nêzîk de li ser qelsiyên mîna bêtir bibihîzin.

Mizgîn ev e ku hemî qelsî ne xwedî kedkarên gelemperî ne. Nûçeya xirab ev e ku ji bo êrîşkarek bi pisporî dê ne dijwar be ku li ser bingeha ravekirinê, an jî karanîna teknîkên wekî Patch Diffing (hevkarên me li ser wê nivîsî, îstismarek ji bo qelsbûnê binivîse ). Ji ber vê yekê, em pêşniyar dikin ku hûn bi rêkûpêk nermalavê nûve bikin û xuyangiya peyamên nû yên di derbarê qelsiyên hatine keşif kirin de bişopînin.

3. Êrîşan

Em diçin beşa duyemîn a gotarê, li wir em ê nîşan bidin ka êrişên li ser binesaziya torê ya li ser bingeha Active Directory çawa dest pê dikin.

Rêbazên diyarkirî ji bo modela jêrîn a êrîşkar têne sepandin: êrîşkarek ku xwedan hesabek bikarhêner e û xwedan Gatewaya Sermaseya Dûr e - serverek termînalê (pir caran ew tê gihîştin, mînakî, ji torgilokek derveyî). Bi karanîna van rêbazan, êrîşkar dê bikaribe êrîşa li ser binesaziyê bidomîne û hebûna xwe li ser torê xurt bike.

Veavakirina torê di her rewşek taybetî de dibe ku cûda be, lê teknîkên diyarkirî pir gerdûnî ne.

Nimûneyên derketina ji jîngehek sînorkirî û zêdekirina îmtiyazan

Dema ku xwe bigihînin Deriyê Sermaseya Dûr, dibe ku êrîşkar bi cûreyek hawîrdorek sînorkirî re rû bi rû bimîne. Gava ku hûn bi serverek termînalê ve girêdidin, serîlêdanek li ser wê tê destpêkirin: pencereyek ji bo girêdana bi protokola Sermaseya Dûr ji bo çavkaniyên hundurîn, Explorer, pakêtên nivîsgehê an nermalava din.

Armanca êrîşkar dê bibe gihîştina pêkanîna fermanan, ango destpêkirina cmd an powershell. Gelek teknîkên revê yên sandboxê yên Windows-ê yên klasîk dikarin bi vê yekê re bibin alîkar. Ka em wan bêtir bifikirin.

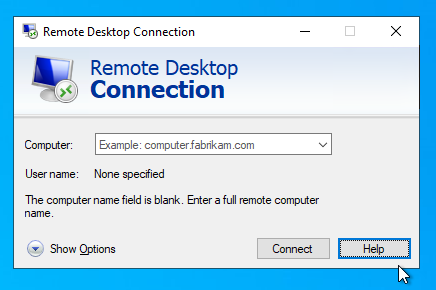

Option 1. Êrîşkar gihîştina pencereya girêdana Sermaseya Dûr a di hundurê Deriyê Sermaseya Dûr de heye:

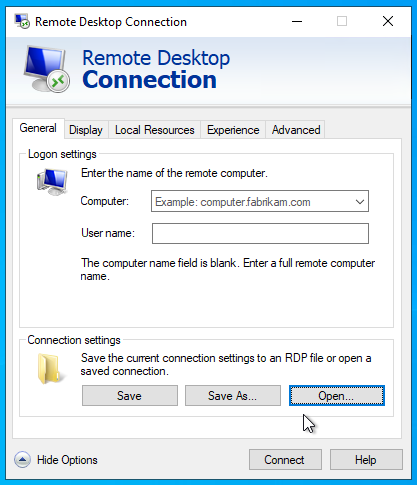

Pêşeka "Vebijêrkên Nîşan bide" vedibe. Vebijarkên ji bo manîpulekirina pelên veavakirina girêdanê xuya dibin:

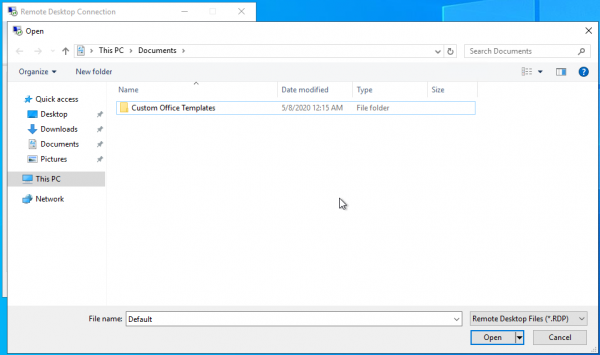

Ji vê pencereyê hûn dikarin bi hêsanî xwe bigihînin Explorer bi tikandina yek ji bişkokên "Vekirin" an "Save":

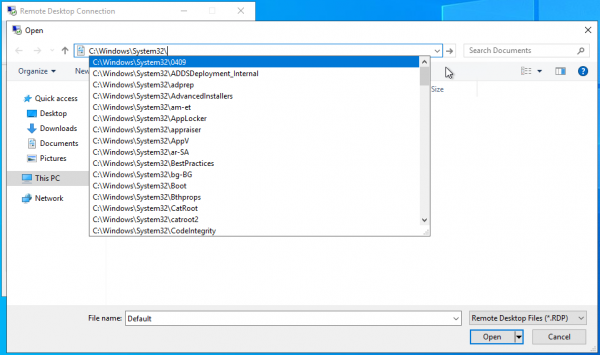

Explorer vedike. "Bara navnîşanê" ya wê gengaz dike ku pelên destûrkirî yên destûr bide destpêkirin, û hem jî pergala pelan navnîş bike. Ev dikare ji bo êrîşkerek di rewşên ku ajokarên pergalê veşartî ne û rasterast nekarin bigihîjin kêrhatî be:

→

Mînakî, dema ku Excel ji pakêta Microsoft Office wekî nermalava dûr tê bikar anîn, senaryoyek wusa dikare were dubare kirin.

→

Wekî din, makroyên ku di vê suite ofîsê de têne bikar anîn ji bîr nekin. Hevalên me di vê yekê de li pirsgirêka ewlehiya makro nihêrîn .

Option 2. Bi karanîna heman têketinên wekî di guhertoya berê de, êrîşkar di binê heman hesabê de çend girêdan bi sermaseya dûr ve dide destpêkirin. Dema ku hûn ji nû ve girêdidin, ya yekem dê were girtin, û pencereyek bi agahdariya xeletiyê dê li ser ekranê xuya bibe. Bişkoka alîkariyê ya di vê pencereyê de dê bangî Internet Explorer-ê li serverê bike, piştî ku êrîşkar dikare biçe Explorer.

→

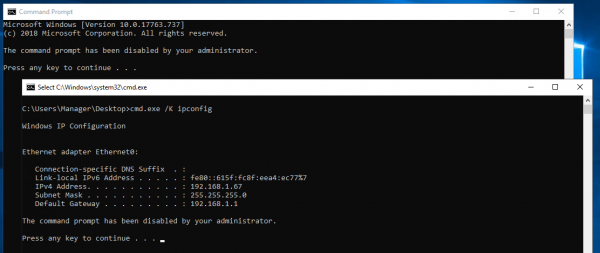

Option 3. Ger sînorkirinên li ser destpêkirina pelên îcrakar werin mîheng kirin, dibe ku êrîşkar bi rewşek re rû bi rû bimîne ku polîtîkayên komê rêveber ji xebitandina cmd.exe qedexe dike.

Rêyek heye ku meriv vê yekê bi rê ve birina pelek batê ya li ser sermaseya dûr a bi naverokek mîna cmd.exe /K <ferman> ve bigire. Çewtiyek dema destpêkirina cmd û mînakek serketî ya darvekirina pelê bat di wêneya jêrîn de tê xuyang kirin.

Option 4. Qedexekirina destpêkirina serîlêdanan bi karanîna navnîşên reş ên li ser bingeha navê pelên darvekirî ne dermanek e ku ew werin dorpêç kirin.

Senaryoya jêrîn bifikirin: me gihîştina rêzika fermanê neçalak kir, pêşî li destpêkirina Internet Explorer û PowerShell-ê bi karanîna polîtîkayên komê girt. Êrîşkar hewl dide ku banga alîkariyê bike - bê bersiv. Hewl didin ku powershell-ê bi navgîniya menuya çarçovê ya pencereyek modal ve bidin destpêkirin, ku bi pêlkirina bişkojka Shift tê gotin - peyamek ku destnîşan dike ku destpêkirin ji hêla rêveber ve qedexe ye. Hewl dide ku powershell bi navgîniya barika navnîşanê bide destpêkirin - dîsa bê bersiv. Meriv çawa sînorkirinê derbas dike?

Bes e ku hûn powershell.exe ji peldanka C:WindowsSystem32WindowsPowerShellv1.0 li peldanka bikarhêner kopî bikin, navê ji bilî powershell.exe biguhezînin, û vebijarka destpêkirinê dê xuya bibe.

Bi xwerû, dema ku bi sermaseyek dûr ve tê girêdan, gihîştina dîskên herêmî yên xerîdar tê peyda kirin, ji cihê ku êrîşkar dikare powershell.exe kopî bike û piştî ku navê wê biguhezîne bixebite.

→

Me tenê çend rê dane ku hûn sînoran derbas bikin, hûn dikarin gelek senaryoyên din jî derxînin, lê hemî yek tişt hene: gihîştina Windows Explorer. Gelek serîlêdan hene ku amûrên manîpulasyona pelê ya Windows-ê ya standard bikar tînin, û gava ku li hawîrdorek tixûbdar têne danîn, teknîkên wekhev dikarin werin bikar anîn.

4. Pêşniyar û encam

Wekî ku em dibînin, tewra di hawîrdorek sînordar de cîh ji bo pêşveçûna êrîşê heye. Lêbelê, hûn dikarin jiyanê ji bo êrîşkar dijwartir bikin. Em pêşniyarên gelemperî pêşkêş dikin ku dê hem di vebijarkên ku me fikirî de hem jî di rewşên din de bikêr bin.

- Bernameya sînorkirî bi karanîna polîtîkayên komê dest bi navnîşên reş / spî dike.

Lêbelê, di pir rewşan de, gengaz e ku meriv kodê bimeşîne. Em pêşniyar dikin ku hûn xwe bi projeyê nas bikin , ji bo ku meriv ramanek li ser awayên nebelge yên manîpulekirina pelan û pêkanîna kodê li ser pergalê hebe.

Em pêşniyar dikin ku her du celeb qedexeyan bi hev re bikin: Mînakî, hûn dikarin destûr bidin destpêkirina pelên îcrakar ên ku ji hêla Microsoft ve hatine îmze kirin, lê destpêkirina cmd.exe sînordar bikin. - Tabloyên mîhengên Internet Explorer-ê neçalak bike (dibe ku di qeydê de herêmî were kirin).

- Alîkariya çêkirî ya Windows-ê bi riya regedit neçalak bike.

- Ger sînorkirinek wusa ji bo bikarhêneran ne krîtîk be, şiyana lêxistina dîskên herêmî ji bo girêdanên dûr neçalak bike.

- Gihîştina ajokarên herêmî yên makîneya dûr sînordar bikin, ketina tenê ji peldankên bikarhêner re bihêlin.

Em hêvî dikin ku we ew bi kêmanî balkêş dît, û herî zêde, ev gotar dê bibe alîkar ku xebata dûr a pargîdaniya we ewletir bike.

Source: www.habr.com