Nota. transl.: Articulus hic magnus per Okta explicat quomodo OAuth et OIDC (OpenID Connect) operantur modo simplici et perspicuo. Haec cognitio utilis erit ad tincidunt, administratores systematis, et etiam "usores ordinarii" applicationes populares interretiales, quae fere etiam notitias secretiores cum aliis officiis commutant.

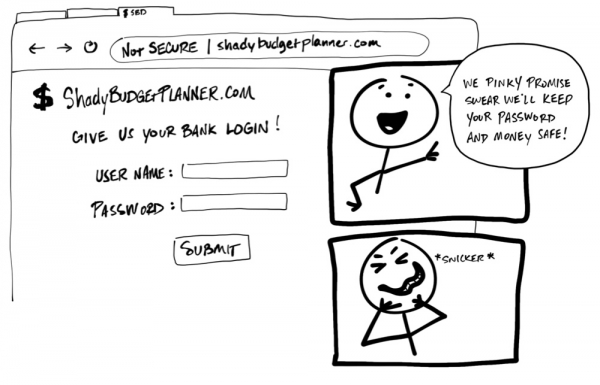

Aetas lapidis in Interreti, informationes communicans inter officia facilis erat. Simpliciter rationem tuam et clavem tuam ab uno servitio ad aliud dedisti, ut rationem tuam ingredereris et quascumque informationes quibus opus erat acceperis.

"Date mihi patrimonio putent." "Promittimus omnia bene esse cum password et pecunia. Honestum, honestum!" *ille ille*

Horror! Nemo umquam usorem requirere debet ut nomen usoris et tesserae communicet, documentorumcum alio servitio. Nulla est cautione ut ordo post hoc officium notitias securas custodiat nec plura personalia notitias colligat quam necesse est. Insanus potest sonare, sed aliqua apps adhuc hoc usu!

Hodie signum unicum est quod unum servitium concedit ut alterius notitia tuto utatur. Infeliciter, talibus signis multum inconditis et vocabulis utuntur, quae difficilia intellectu reddit. Finis huius materiae est explicare quomodo simplicibus exemplis utentes (Cogita quod picturas meas tamquam lituras natorum videre? Oh bene!).

Obiter hic dux etiam in forma video praesto est:

Dominae et indices salvete: OAuth 2.0

vexillum securitatis est quod permittit unam applicationem ut permittat aditus informationes in alia applicatione. Sequentia gradus ad fiebant permit [permissio] (aut consensu [consentio]) Saepe vocant auctoritas [LICENTIA] quidem delegata licentia [Delegatus auctoritate]. Hoc vexillo applicationem ad notitias datas legere vel ad functiones alterius applicationis pro te utere nec tesseram dare permittis. Class!

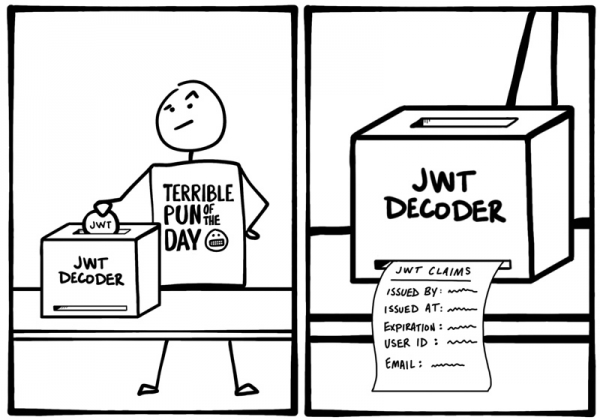

Exemplum, dicamus te locum reperire vocatum "Infelicem Pun of Day". [Terrible Pun of the Day] decrevitque ea mandare ut cottidie in forma nuntiis textorum telephonice acciperet. Situm vere probaverunt, et cum omnibus amicis tuis communicare decrevisti. Post omnes, omnes vult creepy puns, vox?

“Infeliciter pun- ginum diei: Audivisti de homunculo qui amisit laevam partem corporis? Nunc semper ius est!" translatio approximata, quia originale habet proprium pun - approx. transl.

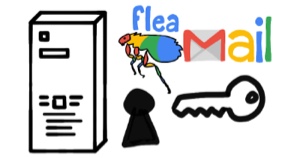

Patet scribere unicuique ex indice notorum optionem non esse. Et, si parvus es similis mei, tunc ibis ad aliquod opus evitandum. Fortunate, terribilis Pun of the Day, omnes amicos tuos per se invitare potest! Ad hoc faciendum, solum opus est accessum aperire ad inscriptionem electronicarum tuarum - situs ipse invitationes mittet (OAuth rules)!

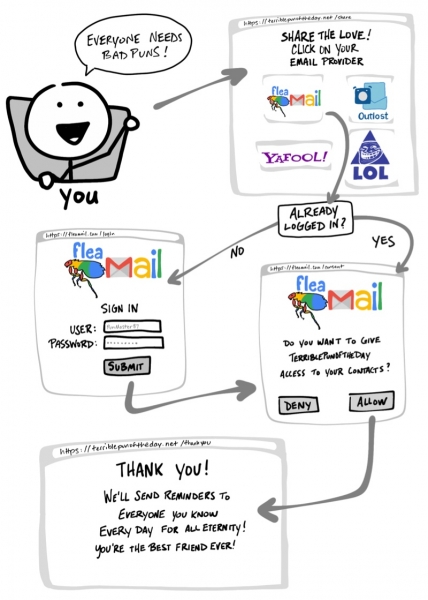

"Omnes puns amat! - Iam initium? "Visne sinere terrorem diei website ad indicem notorum accedere tuum? - Gratias tibi! Ex hoc nunc mittemus commemorationes per dies singulos, qui scitis, usque ad consummationem saeculi. Tu es amicus optimus!"

- Elige tibi inscriptio electronica.

- Si opus est, vade ad locum electronicae et scribe in ratione vestra.

- Da Terrible Pun of the Day permission to access your contacts.

- Redi ad terribile Punctum diei situs.

In casu mutas mentem tuam, applicationes OAuth utentes etiam praebent aditum ad revocandum. Cum volueris te iam non vis communicare contactus cum Terribili Pun diei, potes ire ad locum electronicae et removere locum e indice applicationum authenticorum.

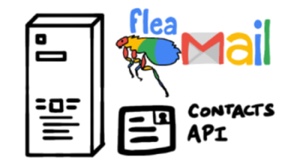

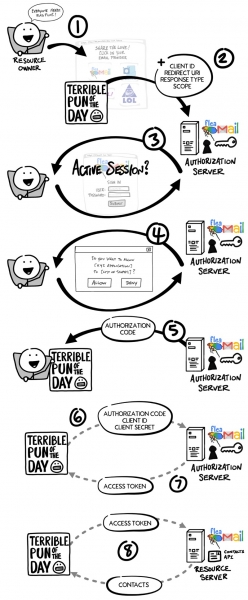

OAuth flow

Modo perambulamus quod dici solet fluere [flow] OAuth. In nostro exemplo, hic fluxus visibilibus gradibus consistit, et plures gradus invisibilis, in quibus duo officia in certa notitiarum permutatione conveniunt. Priore Terribilis Pun diei exemplo utitur communiore OAuth 2.0 fluxus, qui "auctorationis codicem" profluit. ["LICENTIA codice" fluxus].

Priusquam in singula opera quomodo OAuth tribuo, de significatione aliquorum terminorum dicamus:

- Resource Possessor:

Est tibi! Documenta tua, notitia tua possides, et omnes actiones quae in compoto tuo peragi possunt regere. - Client:

Applicatio (exempli gratia terribile Punctum diei muneris) quod accedere vel aliquas actiones praestare vult pro Resource Possessor'а. - LICENTIA Servo:

In app qui scit Resource Possessor'A et in quo u* Resource Possessor'a iam habes rationem. - resource server:

Applicationem programming interface (API) seu ministerium quod Client vult uti pro Resource Possessor'а. - Redirect URI:

Nexum quod LICENTIA Servo et redirect Resource PossessorEt cum permisisset Client' apud. Aliquando dicitur "Callback URL". - responsio genus:

Genus notitia expectata ut recipi Client. Maxime communia responsio genus'olim est signum, hoc est' Client Expectat accipere Code lICENTIA. - scope:

Haec est prolixior descriptio permissionum quae requiruntur Client'y, ut data accessu vel aliquas actiones faciendo. - consensus:

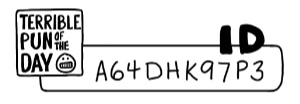

LICENTIA Servo beret scopespostulavit Client'Om, et quaerit Resource Possessor'A, paratus est providere Clienthabent congruas permissiones. - id client:

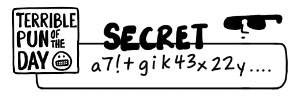

Hoc ID adhibetur ad identify Client'a on' LICENTIA Servoe. - Secret client:

Hoc est quod password solum notum est Client'U et' LICENTIA Servo' apud. Eos privatim communicare informationes permittit. - Code lICENTIA:

Codex temporalis cum brevi validitatis periodo, quod " Client praebet LICENTIA Servo'Y in commutationem pro Aditus tesseram. - Aditus tesseram:

Clavem quam clientem utetur ad communicandum cum resource server' om. Signum quoddam seu clavis card quod providet Client'Permittitur petitio data vel actus praestare resource serverpro vobis.

illud: Interdum LICENTIA Servo et Resource Servo idem sunt. In quibusdam tamen haec possunt esse diversa servientes, etsi non sunt eiusdem ordinis. Exempli gratia, Auctoritas Servo credita est tertia pars muneris a Servo Resource.

Nunc quod nucleum notionum OAuth 2.0 operuimus, ad exemplum nostrum revertamur et propius inspiciamus quid in fluxu OAuth accidit.

- Vos, Resource Possessor, terribile Punctum diei muneris providere vis (Clienty) Accessus ad tuos contactus ut invitationes ad omnes tuos amicos mittere possint.

- Client redirects pasco ad paginam LICENTIA Servo'A et includit in query' id client, Redirect URI, responsio genus et unus vel plures scopes (permissionibus) indiget.

- LICENTIA Servo certificat te, petens usoris tesseram, si necesse est.

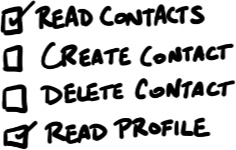

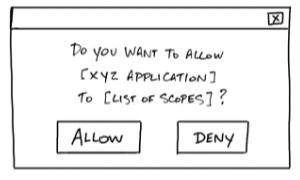

- LICENTIA Servo formam ostendit consensus (Confirmationes) cum indice omnium scopespostulavit Client' om. Consentiris vel recusabo.

- LICENTIA Servo nectit ad locum Client'a, usura Redirect URI apud Code lICENTIA (LICENTIA codice).

- Client communicat directe cum LICENTIA Servo'Ohm (tenendo pasco' Resource Possessor'A) et in pace mittit id client, Secret client и Code lICENTIA.

- LICENTIA Servo Promittimus data et respondet cum Aditus tesseramom (aditum indicium).

- autem Client potest Aditus tesseram ut peteret resource server ut indicem contactus.

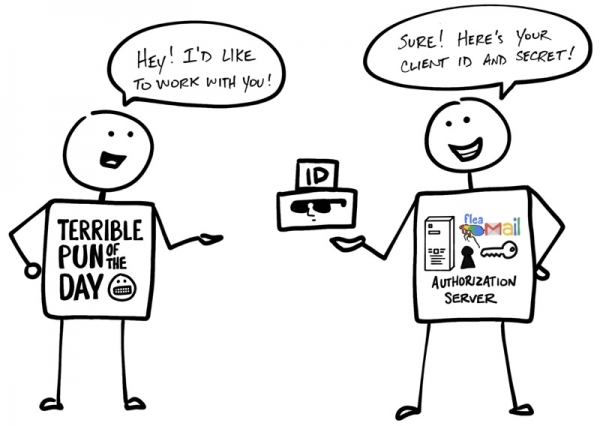

Clientem ID et Secret

Multo ante te permisit Horrebile Punctum diei accedere ad notationes tuas, Cliens et LICENTIA Servo relationem laborantem constituerat. Servo LICENTIA generavit Client ID et Client Secret (interdum vocati id app и App Secret) eosque ad Clientum misit pro ulteriori commercio intra OAuth.

"- Salve! Vellem tecum agere! - Profecto non obstat! Hic sunt Client ID and Secret!"

Nomen innuit Client Secretum esse secretum custodiendum ut solus Servus Client et LICENTIA id cognoscant. Ceterum, adiuvante auctore Servo Auctoritas veritatem Clientis confirmat.

Sed id non omnes... Placet OpenID Connect!

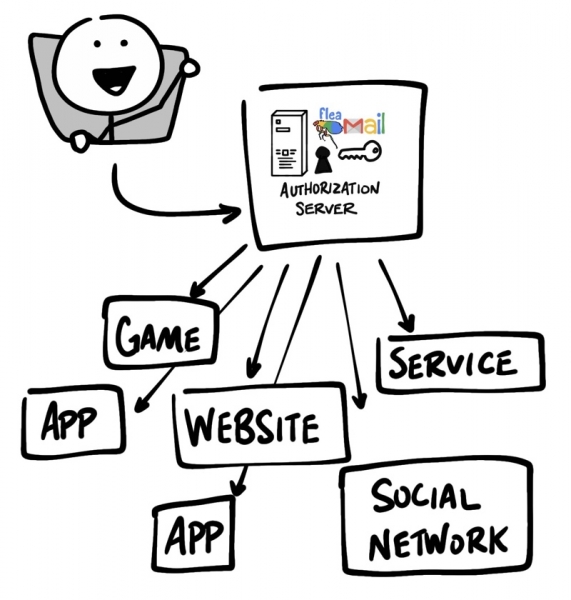

OAuth 2.0 tantum disposito auctoritas — accessum ad notitias et functiones ab uno applicatione ad alterum praebere. (OIDC) tenui iacuit super OAuth 2.0 qui login et profile singula utentis addit, qui in narratione initium habet. Constitutio sessionis login saepe ad ut authenticas [authenticas], et informationes de usuario in systemate (i.e. de " Resource Possessor'e), — personalis notitia [identitas]. Si LICENTIA Servo OIDC sustinet, interdum ad ut provisor personalis notitia [Identitatis provisor]quia praebet Client'Habere informationem de Resource Possessore.

OpenID Connect permittit te ad missiones efficiendas ubi unus login in multis applicationibus adhiberi potest - aditus etiam notus est uno signo-on- (SSO). Exempli causa, applicatio SSO integrationem sustineat cum reticulis socialibus sicut Facebook vel Twitter, utentibus rationibus uti iam habent et uti malunt.

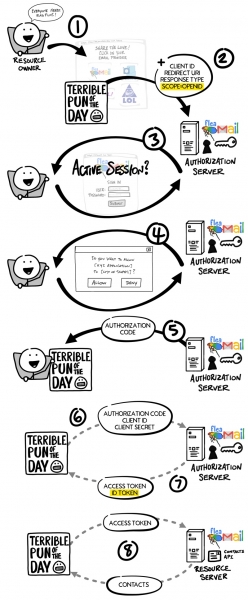

Fluxus OpenID Connect idem spectat ac in OAuth. Sola differentia est quod in petitione primaria, ambitus specificus usus est openid, - A Client eventually accipit sicut Aditus tesseramautem ID Thochen.

Haud aliter in OAuth fluunt; Aditus tesseram in OpenID Connect, hoc aliquid pretii est quod non liquet Client' apud. Ex parte Client'а Aditus tesseram repraesentet filo characterum quae transitur cum singulis petentibus resource serverfy, quod si signum validum decernit. ID Thochen prorsus aliud repraesentat.

Id Thochen est JWT

ID Thochen est maxime formatae linea characterum quae JSON Web Thochen seu JWT (interdum signa JWT proferuntur sicut "jots"). Extra observatores, JWT incomprehensibilis gibberis videri potest, sed Client varias informationes ex JWT eliciunt, ut ID, usoris, login tempus, diem expletum ID Thochen' a, JWT coram attentat impedire. Data intus ID Thochen'A dicuntur applications [petit].

In OIDC etiam exstat mensura qua Client petere informationis circa singula [identitas] ex LICENTIA Servo'a, exempli gratia, inscriptionem electronicam utens Aditus tesseram.

Disce de OAuth et OIDC

Ita breviter quomodo OAuth et OIDC opus recensuimus. Paratus altius fodere? Huc additae sunt facultates ut auxilium te plus discas de OAuth 2.0 et OpenID Connect:

Ut semper natoque libero id consequat. Ut cum recentissimis nunciis nostris ad diem teneas, scribe to и Okta enim tincidunt!

PS ab translator

Lege etiam in nostro diario:

- «";

- «";

- «";

- «".

Source: www.habr.com