Quidquid societas facit, securitatem debet esse pars integralis securitatis suae consilii. Nomen officia, quae hostnames ad IP inscriptiones componunt, ab omni fere applicatione ac servitio in ornatum adhibentur.

Si oppugnator regiminis potestatem obtinet DNS, facile potest;

- dare tibi potestatem communem opibus

- redirigere advenientis emails itemque petitiones textus et conatus authenticas

- creare ac selige SSL / TLS libellorum

Hic dux securitatem DNS spectat ex duobus angulis;

- De faciendo assiduam vigilantiam et potestatem DNS

- Quam nova DNS protocolla tales ac DNSSEC, DOH et DoT integritatem et secreto postulationum DNS transmissarum tueri possunt adiuvari.

Quid est DNS securitatis?

Notio securitatis DNS duo principalia membra includit:

- Prospicere altiorem integritatem et disponibilitatem DNS officia quae constituunt hostnames ad IP inscriptiones

- Monitor DNS activitatem cognoscere potest securitatem quaestiones usquam in vestri network

Cur DNS infestationibus vulnerabilis est?

DNS technologia in primis interreti diebus creata est, multo antequam aliquis etiam de securitate network cogitabat. DNS sine authenticitate vel encryptione operatur, temere petitiones ab aliquo usuario expediens.

Propter hoc, multi modi sunt utentis decipiendi et informationes falsificandi ubi resolutio nominum ad IP inscriptiones in actu fit.

DNS Securitatis: Exitus et Components

DNS securitatis ex pluribus basic componentsquorum unumquodque ratio habenda est ut integrae custodiae sint;

- Confortans servo securitatem et agendi modum: auget campester of server securitatem et creare vexillum committendo template

- Emendationes Protocollum: deducendi DNSSEC, DoT vel DoH

- Analytics and reporting: DNS addere eventu iniuriarum ad SIEM systema pro additional contextum cum indagandis incidentibus

- Cyber Intellectus et Deprehensio comminatio: subscribe ad minas activae intelligentia feed

- Automation: creo quam multa scripta fieri potest ad automate processuum

Praedicta alta graduum summa sunt sicut extremum DNS securitatis iceberg. In sectione sequenti, dabimus in subtiliores casus et usus optimos usus quos scire debes.

DNS impetus

- : abutitur systema vulnerability manipulare DNS cache ad redirect users ad alium locum

- : praesertim ad bypass remotis iunctio praesidia

- DNS raptio; redirecting normalis DNS traffic ad alium scopum DNS servo mutando dominii registrarium

- NXDOMAIN adoriri ; gerendi DDoS impetum auctoritatis DNS servo mittens illegitimus domain quaero obtinere coactus responsio

- vatis domicilii: facit DNS resolver exspectare responsionem ex non existentibus dominiis, inde in pauperes effectus

- impetum temere subdomain; suspectus exercitus et botnetes DDoS impetum in validum dominium immittunt, sed ignem suum in subdomains falsis intendunt ut servos DNS ad tabulas suspiciendas et in servitii dicione recipiendas cogant.

- domain interclusio: mittit multiplex spam responsa angustos DNS server opibus

- Botnet armorum oppugnationem subscribens: collectio computatorum, modemorum, itineris et aliorum machinis quae computandi potestatem in certo situ intendunt, ut eam cum petitionibus negotiationis onerarent.

DNS impetus

Impetus quo modo DNS utuntur ad alia systemata oppugnanda (i.e. mutatis DNS monumentis finis finis non est);

- Ieiunium-flux

- Unius fluxus Networks

- Duplex fluxus Networks

DNS impetus

Impetus qui eveniunt in IP inscriptione, quae necessaria sunt ab oppugnatore a DNS server, reddita est:

- DNS spoofing vel cache veneficii

- DNS hijacking

Quid est DNSSEC?

DNSSEC - Domain Name Service Securitatis Engines - ad convalidandum DNS monumenta adhibita sunt, quin sciant informationes generales pro singulis postulationibus specificis DNS.

DNSSEC utitur Signatura Digitalis Clavis (PKIs) ad comprobandum utrum eventus nominis domain e valido fonte quaesitum sit.

DNSSEC exsequens industriam non solum praxim exercet, sed etiam efficax est ad oppugnationes maxime DNS vitandas.

Quomodo DNSSEC operatur

DNSSEC similiter ad TLS/HTTPS operatur, utens clavibus publicis et privatis binis ad DNS monumentis digitally signum. Overview generalis processus:

- DNS monumenta sunt signata cum clavis privatum-privatum

- Responsiones ad DNSSEC interrogationes continentes litteras rogatas necnon subscriptionem et clavem publicam

- tum usus est conferre authenticitatem recordum et signature

DNS et DNSSEC Securitatis

DNSSEC instrumentum est ad reprimendam integritatem DNS queries. DNS secretum non afficit. Aliis verbis, DNSSEC tibi fiduciae dare potest responsionem interrogationi tuae DNS corruptam non esse, sed quilibet impugnator illos eventus ad te missos videre potest.

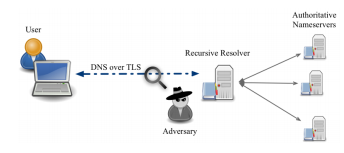

DoT - DNS super TLS

Securitatis onerariae Stratum (TLS) est protocollum cryptographicum ad informationem tuendam transmissam per nexum retis. Cum secura TLS connexio inter clientem et servitorem constituitur, notitia transmissa in crypta est nec medium videre potest.

frequentissime usus est ut pars HTTPS (SSL) in navigatro tuo quod petitiones HTTP servientibus secure mittuntur.

DNS-super-TLS (DNS super TLS, DoT) utitur protocollo TLS ut encrypt UDP negotiatio petitionum regularium DNS.

Has petitiones encrypting in textu manifesto adiuvat, utentes vel applicationes tuentur, quae a pluribus impugnationibus petierunt.

- MitM, vel "homo in medio";: Sine encryption, systema medius inter clientem et DNS auctoritative servo potentiam falsas vel periculosas informationes mittere potest ad clientem in responsione ad petitionem.

- Diploma et vestigia: Sine encrypting petitiones, facile est medias rationes videre quae certo usuario vel applicatione accedere. Quamvis DNS solus pagina specifica visitata in loco interretiali non ostendet, simpliciter cognita dominia petita satis est ut figuram systematis vel individui efficiat.

Source:

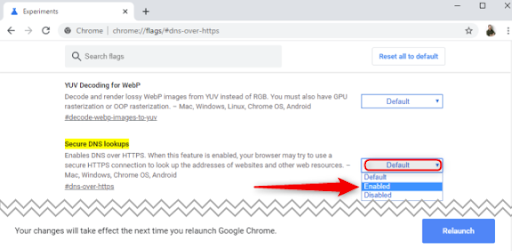

DoH - DNS super HTTPS

DNS-super-HTTPS (DNS super HTTPS, DoH) est protocollum experimentale coniunctim a Mozilla et Google promotus. Fines eius similes sunt cum protocollo DoT, augendi online secreti populi per DNS petitiones et responsiones encrypto.

Latin DNS queries mittuntur super UDP. Petitiones et responsiones instrumenta uti investigari possunt ut . DoT encryptas has petitiones, sed adhuc UDP negotiationes in aeneis satis distinctae notantur.

DoH diversos aditus accipit et encrypted exercitum nomine rogationum solutionis in HTTPS nexus accipit, quae sicut quaelibet alia postulatio interretialis super reticulum spectant.

Haec differentia magni ponderis effectus tam pro administratoribus systematis quam pro futuro solutionis nomine habet.

- DNS eliquatio communis est via ad negotiationem interretialem eliquare ad protegendos users ab oppugnationibus hamatae, sites qui malware distribuunt, vel alia potentia nociva interretialis activitatis in network corporatum. Protocollum DoH has columellas praetermittit, potentia utentes et retia ad maius periculum exponens.

- In exemplari solutionis nomine currente, omnis machina in retiaculis plus minusve DNS interrogationes accipit ex eodem loco (servo certo DNS). DoH, et praesertim Firefox exsecutionem eius ostendit hoc in futurum mutare posse. Quaelibet applicationis computatralis notitias ex diversis DNS fontibus recipere potest, sollicitudines, securitatem et periculum facientis multo magis implicatae.

Source:

Quid interest inter DNS super TLS et DNS super HTTPS?

DNS in TLS (DoT). Praecipuum hic punctum est quod protocollum originalis DNS non mutatur, sed simpliciter per canalem securum transmittitur. DoH autem DNS in HTTP forma ponit antequam petat.

DNS Cras Alerts

Facultas ad efficaciter monitorem DNS negotiationis tuae in retis tuis pro anomaliis suspectis criticum est ad praematuram detectionem interruptionis. Instrumento utens sicut Varonis Edge facultatem tibi dabit super omnia metrica magni momenti morandi et perfidias creandi pro omni ratione in retis tuis. In summis configurare potes generari propter complexionem actionum quae per aliquod temporis spatium occurrunt.

DNS vigilantia mutationes, ratio locorum, usus primi temporis et accessus ad notitias sensitivas, et post horas actio sunt paucae metri quae connecti possunt ad ampliorem picturam deprehensionis aedificandam.

Source: www.habr.com