Eng Schwachstelle (CVE-2026-7270) gouf a FreeBSD entdeckt, déi et engem onprivilegéierte Benotzer erlaabt, Kernelcode auszeféieren a Root-Zougang zum System ze kréien. D'Schwachstelle betrëfft all FreeBSD-Versioune vun 2013. En Exploit ass ëffentlech verfügbar a gouf op Systemer getest, déi FreeBSD 11.0 bis 14.4 lafen. D'Schwachstelle gouf a FreeBSD 15.0-RELEASE-p7, 14.4-RELEASE-p3, 14.3-RELEASE-p12 an 13.5-RELEASE-p13 gefléckt. E Patch ass fir méi al Versioune verfügbar.

De Problem gëtt duerch en Buffer-Iwwerlaf am execve System-Uruff verursaacht. Dëst geschitt wann de Präfix, deen an der éischter Zeil vun de Skripter spezifizéiert ass, veraarbecht gëtt fir de Wee zum Interpreter ze bestëmmen (zum Beispill "#!/bin/sh"). Den Iwwerlaf geschitt während engem Uruff vun der memmove-Funktioun wéinst engem falsch konstruéierten mathemateschen Ausdrock fir d'Berechnung vun der Gréisst vun den Argumenter, déi an de Buffer kopéiert goufen. Amplaz d'Wäerter vun "args->begin_argv" an "consume" vun "args->endp" ofzezéien, gouf nëmmen de Wäert vun "args->begin_argv" vun "args->endp" ofgezunn, an d'Variabel "consume" gouf zum Resultat bäigefüügt, anstatt ofgezunn, d.h. als Resultat goufen méi Daten duerch zwee Wäerter vun "consume" kopéiert. memmove(args->begin_argv + extend, args->begin_argv + consume, - args->endp - args->begin_argv + consume); + args->endp — (args->begin_argv + konsuméieren));

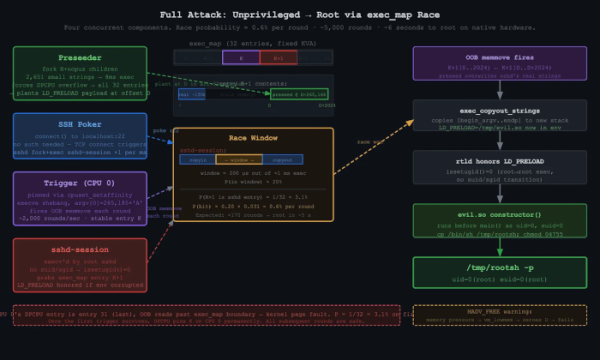

Den Iwwerlaf erlaabt et, Elementer vun der "exec_map"-Struktur, déi am benachbarte Speicher vun engem anere Prozess zougewise sinn, ze iwwerschreiwen. Den Exploit benotzt den Iwwerlaf fir den Inhalt vun der "exec_map" vu privilegéierte Prozesser ze iwwerschreiwen, déi periodesch um System gestart ginn. De gewielte Prozess ass sshd, deen, all Kéier wann eng Netzwierkverbindung opgebaut gëtt, de Prozess "/usr/libexec/sshd-session" mat Root-Privilegien forkéiert an ausféiert.

Den Exploit ersetzt dëse Prozess mat der Ëmweltvariabel "LD_PRELOAD=/tmp/evil.so", wouduerch seng Bibliothéik am sshd-session Kontext gelueden gëtt. Déi agegebene Bibliothéik erstellt eng ausführbar Datei mam Numm /tmp/rootsh am Dateisystem mam suid-root-Flag. D'Erfolgsquote vum Exploit gëtt op 0.6% geschat, awer dank dem zyklischen Neiversuch gëtt eng erfollegräich Exploitatioun a ronn 6 Sekonnen op engem System mat enger 4-Core-CPU erreecht.

Zousätzlech goufen e puer weider Schwachstelle am FreeBSD behoben:

- CVE-2026-35547 an CVE-2026-39457 sinn Buffer-Iwwerlaf an der libnv-Bibliothéik, déi am Kernel an a Basissystemapplikatioune benotzt gëtt fir Schlëssel-/Wäertlëschten ze veraarbechten an d'Interprozesskommunikatioun ze handhaben. Den éischte Problem gëtt duerch eng falsch Berechnung vun der Messagegréisst verursaacht, wann speziell erstallt IPC-Messageheaderen veraarbecht ginn. Den zweete Problem féiert zu engem Stack-Iwwerlaf während der Socket-Kommunikatioun wéinst engem Manktem u Kontrollen, fir sécherzestellen, datt d'Socket-Deskriptorgréisst mat der Buffergréisst iwwereneestëmmt, déi an der select()-Funktioun benotzt gëtt. Dës Schwachstelle kënne potenziell ausgenotzt ginn, fir Privilegien ze eskaléieren.

- CVE-2026-42512 ass e Buffer-Iwwerlaf an dhclient, deen aus der Distanz ausgenotzt ka ginn, wéinst enger falscher Berechnung vun der Gréisst vun engem Pointer-Array, deen benotzt gëtt fir Ëmfeldvariablen un dhclient-script weiderzeginn. Et ass méiglech, en Exploit fir d'Ausféierung vu Code aus der Distanz ze kreéieren, andeems een e speziell erstallten DHCP-Paket schéckt.

- CVE-2026-7164 – Eng Stack-Overflow-Schwachstelle am pf-Paketfilter trëtt op wann speziell erstallt SCTP-Pakete veraarbecht ginn. De Problem gëtt duerch onbegrenzt rekursiv Parsing vun SCTP-Parameteren verursaacht.

- CVE-2026-42511 – Et ass méiglech, arbiträr Direktiven an dhclient.conf anzeféieren, well duebel Klammeren net an de BOOTP-Felder vun engem externen DHCP-Server funktionéieren. Wann den dhclient-Prozess dës Datei duerno analyséiert, gëtt dat vum Ugräifer spezifizéiert Feld un dhclient-script weidergeleet, wat benotzt ka ginn, fir arbiträr Befeeler mat Root-Privilegien op Systemer auszeféieren, déi dhclient lafen, wann se op en DHCP-Server zougräifen, deen vum Ugräifer kontrolléiert gëtt.

- CVE-2026-6386 — Net genuch Behandlung vu grousse Speichersäiten an der Kernfunktioun pmap_pkru_update_range(). En net privilegéierte Benotzer kann dozou féieren, datt pmap_pkru_update_range() de Benotzerraum-Speicher als eng Säit an der Speichersäitentabell behandelt, wouduerch eng net autoriséiert Speicherregioun iwwerschriwwe gëtt.

- CVE-2026-5398 - Eng Referenz op eng virdru fräigelooss Speicherregioun am TIOCNOTTY-Handler erlaabt engem onprivilegéierte Prozess Root-Privilegien ze kréien.

Source: opennet.ru