, D'Majoritéit (87%) vun Informatiounssécherheetsvirfäll geschitt an e puer Minutten, a fir 68% vun de Firmen dauert et Méint fir se z'entdecken. Dëst ass bestätegt vun , no deem et déi meescht Organisatiounen am Duerchschnëtt 206 Deeg brauch fir en Tëschefall z'entdecken. Baséierend op d'Erfahrung vun eisen Ermëttlungen kënnen Hacker d'Infrastruktur vun enger Firma fir Joer kontrolléieren ouni ze erkennen. Also, an enger vun den Organisatiounen, wou eis Experten en Informatiounssécherheetsvirfall ënnersicht hunn, gouf opgedeckt datt Hacker déi ganz Infrastruktur vun der Organisatioun komplett kontrolléiert hunn a regelméisseg wichteg Informatioune geklaut hunn. .

Loosst eis soen datt Dir schonn e SIEM leeft deen Logbicher sammelt an Eventer analyséiert, an Antivirus Software ass op den Endknoten installéiert. Trotzdem, , sou wéi et onméiglech ass, EDR Systemer am ganze Réseau ëmzesetzen, dat heescht datt "blannen" Flecken net vermeide kënne ginn. Network Traffic Analyse (NTA) Systemer hëllefen hinnen ze këmmeren. Dës Léisungen entdecken Attackeraktivitéit an de fréiste Stadien vun der Netzpénétratioun, wéi och während Versuche fir Fouss ze faassen an en Attack am Netz z'entwéckelen.

Et ginn zwou Zorte vun NTAs: e puer schaffen mat NetFlow, anerer analyséieren rau Traffic. De Virdeel vun den zweete Systemer ass datt se rau Traffic records späichere kënnen. Dank dësem kann en Informatiounssécherheetsspezialist den Erfolleg vum Attack verifizéieren, d'Drohung lokaliséieren, verstoen wéi den Attack geschitt ass a wéi een ähnlechen an Zukunft verhënneren.

Mir wäerte weisen wéi Dir NTA benotzt Dir direkt oder indirekt Beweiser benotze kënnt fir all bekannt Attack Taktik ze identifizéieren déi an der Wëssensbasis beschriwwe gëtt . Mir schwätzen iwwer jiddereng vun den 12 Taktiken, analyséieren d'Techniken, déi vum Traffic festgestallt ginn, a weisen hir Detektioun mat eisem NTA System.

Iwwer d'ATT&CK Wëssensbasis

MITER ATT&CK ass eng ëffentlech Wëssensbasis entwéckelt an erhale vun der MITER Corporation baséiert op Analyse vun real-Liewen APTs. Et ass e strukturéierte Set vun Taktiken an Techniken déi vun Ugräifer benotzt ginn. Dëst erlaabt Informatiounssécherheetsprofesser aus der ganzer Welt déi selwecht Sprooch ze schwätzen. D'Datebank gëtt permanent ausgebaut an ergänzt mat neie Wëssen.

D'Datebank identifizéiert 12 Taktiken, déi duerch Etappe vun engem Cyberattack opgedeelt sinn:

- initial Zougang;

- Ausféierung;

- Konsolidatioun (Persistenz);

- Privileg Eskalatioun;

- Préventioun vun Detectioun (Verteidegung Evasion);

- Erhalen Umeldungsinformatiounen (Umeldungsinformatioun Zougang);

- Exploratioun;

- Bewegung am Perimeter (lateral Bewegung);

- Datensammlung (Sammlung);

- Kommando a Kontroll;

- Daten Exfiltratioun;

- Impakt.

Fir all Taktik setzt d'ATT&CK Wëssensbasis eng Lëscht vun Techniken op, déi Ugräifer hëllefen hiert Zil an der aktueller Stuf vum Attack z'erreechen. Well déiselwecht Technik a verschiddene Stadien benotzt ka ginn, kann et op verschidde Taktike bezéien.

Beschreiwung vun all Technik ëmfaasst:

- Identifizéierer;

- eng Lëscht vun Taktiken an deenen et benotzt gëtt;

- Beispiller vu Gebrauch vun APT Gruppen;

- Moossname fir Schued vu sengem Gebrauch ze reduzéieren;

- Detektioun Empfehlungen.

Informatiounssécherheetsspezialisten kënnen d'Wëssen aus der Datebank benotzen fir Informatiounen iwwer aktuell Attackemethoden ze strukturéieren an, wann Dir dëst berücksichtegt, en effektive Sécherheetssystem bauen. Verstinn wéi richteg APT Gruppen funktionnéieren kann och eng Quell vun Hypothesen ginn fir proaktiv no Bedrohungen bannent ze sichen .

Iwwer PT Network Attack Discovery

Mir wäerten d'Benotzung vun Techniken aus der ATT & CK Matrixentgasung identifizéieren de System benotzt - Positiv Technologies NTA System, entwéckelt fir Attacken um Perimeter an am Netz z'entdecken. PT NAD deckt, a variabelen Grad, all 12 Taktike vun der MITER ATT&CK Matrix. Hien ass mächtegst fir Techniken fir initialen Zougang, lateral Bewegung a Kommando a Kontroll z'identifizéieren. An hinnen deckt PT NAD méi wéi d'Halschent vun de bekannten Techniken, déi hir Uwendung duerch direkt oder indirekt Schëlder erkennen.

De System erkennt Attacke mat ATT&CK Techniken mat Erkennungsregelen, déi vum Team erstallt goufen (PT ESC), Maschinnléieren, Indikatoren vu Kompromëss, déif Analyse a Retrospektiv Analyse. Echtzäit Traffic Analyse kombinéiert mat enger Retrospektiv erlaabt Iech aktuell verstoppt béiswëlleg Aktivitéit z'identifizéieren an Entwécklungsvektoren an d'Chronologie vun Attacken ze verfolgen.

voll Kartéierung vun PT NAD zu MITER ATT & CK Matrixentgasung. D'Bild ass grouss, also proposéiere mir Iech et an enger separater Fënster ze gesinn.

Éischt Zougang

Initial Access Taktiken enthalen Techniken fir d'Netzwierk vun enger Firma z'erreechen. D'Zil vun den Ugräifer op dëser Etapp ass de béisaarteg Code un den attackéierten System ze liwweren an d'Méiglechkeet vu senger weiderer Ausféierung ze garantéieren.

Traffic Analyse vum PT NAD weist siwen Technike fir den initialen Zougang ze kréien:

1. : fueren-duerch Kompromëss

Eng Technik an där d'Affer eng Websäit opmaacht, déi vun Ugräifer benotzt gëtt fir de Webbrowser auszenotzen an Applikatiounszougang Tokens ze kréien.

Wat mécht PT NAD?: Wann de Webverkéier net verschlësselt ass, iwwerpréift PT NAD den Inhalt vun HTTP-Server-Äntwerten. Dës Äntwerte enthalen Ausnotzen déi Ugräifer erlaben arbiträr Code am Browser auszeféieren. PT NAD erkennt automatesch esou Ausnotzen mat Erkennungsregelen.

Zousätzlech erkennt PT NAD d'Drohung am virege Schrëtt. Regelen an Indikatoren vu Kompromëss ginn ausgeléist wann de Benotzer e Site besicht deen hien op e Site mat enger Rëtsch Exploiten ëmgeleet huet.

2. : Ausnotzen ëffentlech-konfrontéiert Applikatioun

Ausbeutung vu Schwachstelle bei Servicer déi vum Internet zougänglech sinn.

Wat mécht PT NAD?: Féiert eng déif Inspektioun vum Inhalt vun Netzpäck, z'identifizéieren Unzeeche vun anomaler Aktivitéit. Besonnesch ginn et Regelen, déi Iech erlaben Attacken op grouss Inhaltsverwaltungssystemer (CMS), Webinterfaces vun Netzwierkausrüstung an Attacken op Mail- a FTP-Server z'entdecken.

3. : extern Fernservicer

Ugräifer benotzen Fernzougang Servicer fir mat internen Netzwierkressourcen vu baussen ze verbannen.

Wat mécht PT NAD?: Zënter datt de System Protokoller net duerch Portnummeren erkennt, mee duerch den Inhalt vu Päckchen, kënnen System Benotzer de Traffic filteren fir all Sessiounen vu Fernzugriffsprotokoller ze fannen an hir Legitimitéit ze kontrolléieren.

4. : spearphishing Unhang

Mir schwätzen iwwer déi notoresch Sendung vu Phishing-Uschlëss.

Wat mécht PT NAD?: Extrait automatesch Dateien aus dem Traffic a kontrolléiert se géint Indikatoren vu Kompromëss. Ausféierbar Dateien an Uschlëss ginn duerch Reegele festgestallt, déi den Inhalt vum Mailverkéier analyséieren. An engem Firmenëmfeld gëtt sou eng Investitioun als anomal ugesinn.

5. : Spearphishing Link

Benotzt Phishing Links. D'Technik ëmfaasst Ugräifer eng Phishing-E-Mail mat engem Link ze schécken, deen, wann Dir klickt, e béiswëlleg Programm eroflueden. An der Regel gëtt de Link vun engem Text begleet, deen am Aklang mat all de Regele vum sozialen Ingenieur kompiléiert ass.

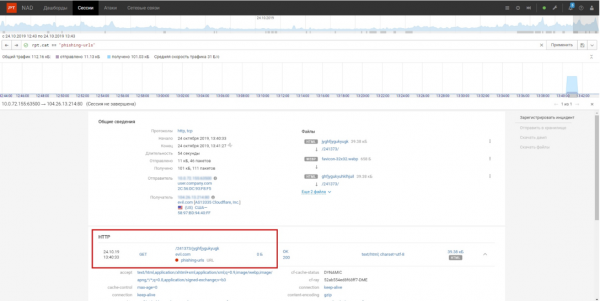

Wat mécht PT NAD?: Entdeckt Phishing Links mat Indicateuren vu Kompromëss. Zum Beispill, an der PT NAD Interface gesi mir eng Sessioun, an där et eng HTTP-Verbindung iwwer e Link an der Lëscht vu Phishing-Adressen (Phishing-URL) abegraff ass.

Verbindung iwwer e Link aus der Lëscht vun Indikatoren vu Kompromëss Phishing-URL'en

6. : trauen Relatioun

Zougang zum Netz vum Affer duerch Drëttpersounen mat deenen d'Affer eng vertrauenswürdeg Bezéiung etabléiert huet. Ugräifer kënnen eng vertrauenswürdeg Organisatioun hacken a mat dem Zilnetz verbannen. Fir dëst ze maachen, benotze se VPN Verbindungen oder Domain Vertrauen, déi duerch Trafficanalyse identifizéiert kënne ginn.

Wat mécht PT NAD?: parséiert Applikatiounsprotokoller a späichert déi parséiert Felder an d'Datebank, sou datt en Informatiounssécherheetsanalytiker Filtere benotze kann fir all verdächteg VPN Verbindungen oder Cross-Domain Verbindungen an der Datebank ze fannen.

7. : valabel Konte

Benotzt Standard, lokal oder Domain Umeldungsinformatiounen fir Autorisatioun op externen an internen Servicer.

Wat mécht PT NAD?: Recuperéiert automatesch Umeldungsinformatiounen aus HTTP, FTP, SMTP, POP3, IMAP, SMB, DCE/RPC, SOCKS5, LDAP, Kerberos Protokoller. Am Allgemengen ass dëst e Login, Passwuert an en Zeechen vun enger erfollegräicher Authentifikatioun. Wa se benotzt goufen, gi se an der entspriechender Sessiounskaart ugewisen.

Ausféierung

Ausféierungstaktiken enthalen Techniken déi Ugräifer benotze fir Code op kompromittéiert Systemer auszeféieren. Béiswëlleg Code lafen hëlleft Ugräifer eng Präsenz (Persistenztaktik) z'etabléieren an den Zougang zu Fernsystemer am Netz auszebauen andeems se an de Perimeter bewegt.

PT NAD erlaabt Iech d'Benotzung vu 14 Techniken z'entdecken, déi vun Ugräifer benotzt ginn fir béiswëlleg Code auszeféieren.

1. : CMSTP (Microsoft Connection Manager Profile Installer)

Eng Taktik an där Ugräifer eng speziell béiswëlleg Installatioun INF Datei fir den agebaute Windows Utility CMSTP.exe (Connection Manager Profile Installer) virbereeden. CMSTP.exe akzeptéiert d'Datei als Parameter an installéiert de Serviceprofil fir d'Fernverbindung. Als Resultat kann CMSTP.exe benotzt ginn fir dynamesch Linkbibliothéiken (*.dll) oder Skriptlets (*.sct) vu Fernserveren ze lueden an auszeféieren.

Wat mécht PT NAD?: Detektéiert automatesch den Transfer vu speziellen Typen vun INF-Dateien am HTTP-Traffic. Zousätzlech zu dësem erkennt et d'HTTP-Transmissioun vu béiswëlleg Skriptlets an dynamesche Linkbibliothéike vun engem Fernserver.

2. : Kommando-Linn Interface

Interaktioun mat der Kommandozeil Interface. D'Command Line Interface kann mat lokalen oder op afstand interagéiert ginn, zum Beispill mat Remote Access Utilities.

Wat mécht PT NAD?: erkennt automatesch d'Präsenz vu Shells baséiert op Äntwerten op Kommandoen fir verschidde Kommandozeil Utilitys ze starten, wéi Ping, ifconfig.

3. : Komponent Objet Modell a verdeelt COM

Benotzung vu COM oder DCOM Technologien fir Code op lokalen oder Fernsystemer auszeféieren wärend Dir iwwer e Netzwierk bewegt.

Wat mécht PT NAD?: Entdeckt verdächteg DCOM-Uriff déi Ugräifer normalerweis benotze fir Programmer ze starten.

4. : Ausbeutung fir Client Ausféierung

Ausbeutung vu Schwachstelle fir arbiträr Code op enger Aarbechtsstatioun auszeféieren. Déi nëtzlechst Ausnotzen fir Ugräifer sinn déi, déi et erlaben Code op engem Fernsystem auszeféieren, well se Ugräifer erlaben Zougang zu deem System ze kréien. D'Technik kann mat de folgende Methoden ëmgesat ginn: béiswëlleg Mailing, eng Websäit mat Browser-Exploitatiounen, a Fernexploitatioun vun Applikatiounsschwieregkeeten.

Wat mécht PT NAD?: Wann Dir de Mailverkéier parséiert, kontrolléiert PT NAD et op d'Präsenz vun ausführbaren Dateien an Uschlëss. Extraitéiert automatesch Bürodokumenter aus E-Mailen déi Ausnotzen enthalen kënnen. Versuche Schwachstelle auszenotzen sinn am Traffic sichtbar, wat PT NAD automatesch erkennt.

5. :msch

Benotzt d'Mshta.exe Utility, déi Microsoft HTML Uwendungen (HTA) mat der .hta Extensioun leeft. Well mshta Dateien veraarbecht, déi Browser Sécherheetsastellungen ëmgoen, kënnen Ugräifer mshta.exe benotze fir béiswëlleg HTA, JavaScript oder VBScript Dateien auszeféieren.

Wat mécht PT NAD?: .hta Dateien fir d'Ausféierung iwwer mshta ginn och iwwer de Netz iwwerdroen - dëst kann am Traffic gesi ginn. PT NAD erkennt den Transfer vun esou béiswëlleg Dateien automatesch. Et erfaasst Dateien, an Informatioun iwwer si kann an der Sessiounskaart gekuckt ginn.

6. : PowerShell

Benotzt PowerShell fir Informatioun ze fannen an béisaarteg Code auszeféieren.

Wat mécht PT NAD?: Wann PowerShell vun Remote Ugräifer benotzt gëtt, erkennt PT NAD dëst mat Reegelen. Et detektéiert PowerShell Sprooch Schlësselwieder déi am meeschten a béiswëlleg Scripte benotzt ginn an d'Transmissioun vun PowerShell Scripten iwwer de SMB Protokoll.

7. : geplangt Aufgab

Benotzt Windows Task Scheduler an aner Utilities fir automatesch Programmer oder Skripte op spezifesch Zäiten auszeféieren.

Wat mécht PT NAD?: Ugräifer erstellen esou Aufgaben, normalerweis op afstand, wat heescht datt esou Sessiounen am Traffic sichtbar sinn. PT NAD detektéiert automatesch verdächteg Taskschafung a Modifikatiounsoperatioune mat den ATSVC an ITaskSchedulerService RPC Interfaces.

8. : scripting

Ausféierung vu Skripte fir verschidden Aktiounen vun Ugräifer ze automatiséieren.

Wat mécht PT NAD?: detektéiert d'Iwwerdroung vu Scripten iwwer d'Netz, dat heescht och ier se lancéiert ginn. Et erkennt Skriptinhalt am roude Verkéier an erkennt Netzwierkiwwerdroung vu Dateien mat Extensiounen entspriechend populäre Skriptsproochen.

9. : Service Ausféierung

Laf eng ausführbar Datei, Kommandozeil-Interface-Instruktioune oder Skript duerch Interaktioun mat Windows-Servicer, wéi Service Control Manager (SCM).

Wat mécht PT NAD?: inspizeiert SMB Traffic an entdeckt Zougang zu SCM mat Reegele fir e Service ze kreéieren, z'änneren an ze starten.

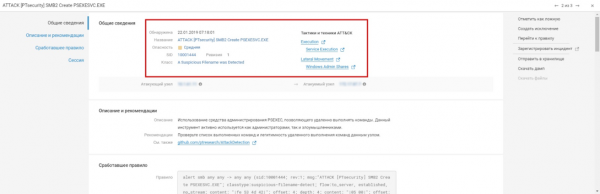

D'Service Startup Technik ka mat der Remote Kommando Ausféierung Utility PSExec implementéiert ginn. PT NAD analyséiert de SMB-Protokoll an erkennt d'Benotzung vu PSExec wann se d'PSEXESVC.exe Datei oder de Standard PSEXECSVC Servicenumm benotzt fir Code op enger Fernmaschinn auszeféieren. De Benotzer muss d'Lëscht vun ausgefouerten Kommandoen iwwerpréiwen an d'Legitimitéit vun der Remote Kommando Ausféierung vum Host.

D'Attackkaart an PT NAD weist Daten iwwer d'Taktik an d'Techniken, déi no der ATT&CK Matrix benotzt ginn, sou datt de Benotzer kann verstoen op wéi enger Stuf vum Attack d'Ugräifer sinn, wéi eng Ziler se verfollegen, a wéi eng Kompensatiounsmoossnamen ze huelen.

D'Regel iwwer d'Benotzung vum PSExec Utility gëtt ausgeléist, wat e Versuch kann uginn Kommandoen op enger Fernmaschinn auszeféieren

10. : Drëtt Partei Software

Eng Technik an där Ugräifer Zougang zu Fernadministratiounssoftware oder e Firmensoftware Deployment System kréien an se benotze fir béiswëlleg Code auszeféieren. Beispiller vun esou Software: SCCM, VNC, TeamViewer, HBSS, Altiris.

Iwwregens ass d'Technik besonnesch relevant am Zesummenhang mam massiven Iwwergang op Fernaarbecht an, als Resultat, d'Verbindung vu villen ongeschützten Hausgeräter duerch zweifelhafte Fernzougangskanäl

Wat mécht PT NAD?: erkennt automatesch d'Operatioun vun esou Software am Netz. Zum Beispill ginn d'Regele vu Verbindungen iwwer de VNC-Protokoll an d'Aktivitéit vum EvilVNC Trojaner ausgeléist, deen heemlech e VNC-Server op dem Host vum Affer installéiert an automatesch lancéiert. Och PT NAD erkennt automatesch den TeamViewer Protokoll, dëst hëlleft den Analyst, mat engem Filter, all sou Sessiounen ze fannen an hir Legitimitéit ze kontrolléieren.

11. : Benotzer Ausféierung

Eng Technik an där de Benotzer Dateien leeft, déi zu Code Ausféierung féieren. Dëst kéint zum Beispill sinn, wann hien eng ausführbar Datei opmaacht oder en Officedokument mat engem Macro leeft.

Wat mécht PT NAD?: gesäit esou Dateien op der Transfertstadium, ier se lancéiert ginn. Informatioun iwwer si kann op der Kaart vun de Sessiounen studéiert ginn, an deenen se iwwerdroe goufen.

12. : Windows Management Instrumentatioun

Benotzung vum WMI-Tool, deen lokalen a Fernzougang op Windows Systemkomponenten ubitt. Mat WMI kënnen Ugräifer mat lokalen a Fernsystemer interagéieren an eng Vielfalt vun Aufgaben ausféieren, sou wéi Informatioun sammelen fir Opklärungszwecker a Prozesser op afstand lancéiere wärend se lateral bewegt.

Wat mécht PT NAD?: Zënter Interaktioune mat Fernsystemer iwwer WMI am Traffic siichtbar sinn, erkennt PT NAD automatesch Netzwierkfuerderunge fir WMI Sessiounen z'etabléieren a kontrolléiert de Verkéier fir Skripte déi WMI benotzen.

13. : Windows Remote Management

Benotzt e Windows Service a Protokoll deen de Benotzer erlaabt mat Fernsystemer ze interagéieren.

Wat mécht PT NAD?: Gesinn Netzwierkverbindunge mat Windows Remote Management etabléiert. Esou Sessiounen ginn automatesch duerch d'Regele festgestallt.

14. : XSL (Extensible Stylesheet Language) Skriptveraarbechtung

XSL Stil Markup Sprooch gëtt benotzt fir d'Veraarbechtung an d'Visualiséierung vun Daten an XML Dateien ze beschreiwen. Fir komplex Operatiounen z'ënnerstëtzen, enthält den XSL Standard Ënnerstëtzung fir embedded Scripten a verschiddene Sproochen. Dës Sproochen erlaben d'Ausféierung vun arbiträr Code, wat féiert zu Contournement vun Sécherheet Politik baséiert op wäiss Lëschte.

Wat mécht PT NAD?: erkennt den Transfert vun esou Dateien iwwer d'Netzwierk, dat heescht och ier se lancéiert ginn. Et erkennt automatesch XSL-Dateien, déi iwwer d'Netzwierk iwwerdroe ginn an Dateie mat anomalen XSL-Markup.

An de folgende Materialien wäerte mir kucken wéi de PT Network Attack Discovery NTA System aner Attacker Taktiken an Techniken am Aklang mat MITER ATT&CK fënnt. Bleift drun!

Auteuren:

- Anton Kutepov, Spezialist am PT Expert Security Center, Positive Technologies

- Natalia Kazankova, Produktmarketer bei Positive Technologies

Source: will.com