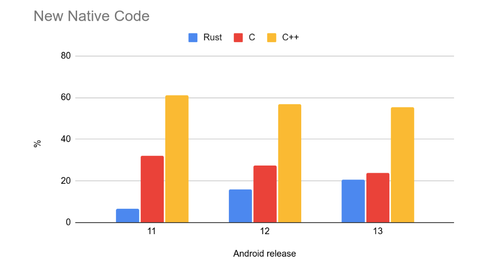

Ingenieuren vu Google hunn déi éischt Resultater zesummegefaasst fir d'Ënnerstëtzung fir d'Entwécklung an der Rust Sprooch an d'Android Plattform anzeféieren. An Android 13 sinn ongeféier 21% vum neie kompiléierte Code dobäi a Rust geschriwwen, an 79% an C/C++. Den AOSP (Android Open Source Project) Repository, deen de Quellcode vun der Android Plattform entwéckelt, enthält ongeféier 1.5 Millioune Zeilen Rustcode verbonne mat sou neie Komponenten wéi de Keystore2 kryptografesche Schlësselgeschäft, e Stack fir UWB Chips (Ultra-Wideband) , Ëmsetzung vum DNS-iwwer-HTTP3-Protokoll, dem AVF (Android Virtualization Framework) Virtualiséierungskader, experimentell Stacks fir Bluetooth a Wi-Fi.

Am Aklang mat der virdru adoptéierter Strategie fir de Risiko vu Schwachstelle ze reduzéieren, verursaacht duerch Feeler beim Aarbecht mat Erënnerung, gëtt d'Rust Sprooch am Moment haaptsächlech an der Entwécklung vun neie Code benotzt a fir d'Sécherheet vun de vulnérabelsten a vital Softwarekomponenten graduell ze stäerken. Et gëtt keen allgemengt Zil fir d'ganz Plattform op Rust ze transferéieren an den alen Code bleift am C / C ++, an de Kampf géint Feeler an et gëtt duerch d'Benotzung vu fuzzing Testen, statesch Analyse an d'Benotzung an der Entwécklung vun Techniken ähnlech wéi d'MiraclePtr-Typ ze benotzen (verbindlech iwwer raw Pointer, zousätzlech Kontrollen ausféieren fir Zougang zu befreit Gedächtnisberäicher), de Scudo Memory Allocation System (e séchere Ersatz fir Malloc / Free) a Feelererkennungsmechanismen wann Dir mat Memory HWAsan (Hardware-assistéiert AddressSanitizer) schafft, GWP-ASAN an KFENCE.

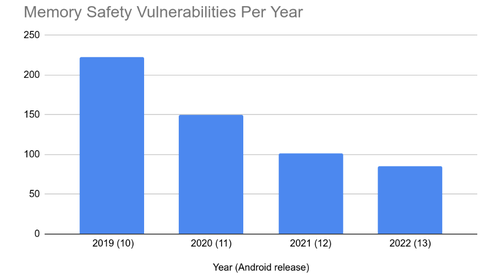

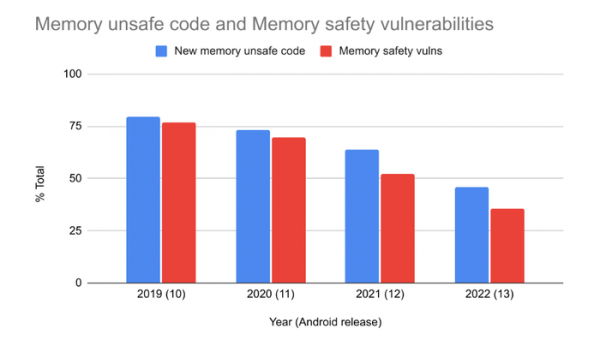

Wat d'Statistiken iwwer d'Natur vu Schwachstelle vun der Android Plattform ugeet, gëtt bemierkt datt als neie Code, deen onsécher mat Erënnerung funktionnéiert, erofgeet, gëtt et eng Ofsenkung vun der Unzuel vu Schwachstelle verursaacht duerch Feeler beim Aarbecht mat Erënnerung. Zum Beispill ass den Undeel vu Schwachstelle verursaacht duerch Erënnerungsproblemer vu 76% am Joer 2019 op 35% am Joer 2022 erofgaang. An absoluten Zuelen goufen 2019 Gedächtnisverwandte Schwachstelle identifizéiert am Joer 223, 2020 am Joer 150, 2021 am Joer 100, an 2022 am Joer 85 (all bemierkt Schwachstelle waren am C / C ++ Code; am Rust Code, et gi keng ähnlech Probleemer bis elo war net fonnt). 2022 war dat éischt Joer an deem Erënnerung-relatéierte Schwachstelle ophalen ze dominéieren.

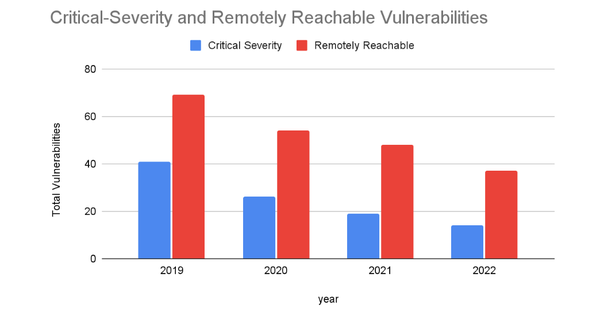

Zënter Gedächtnisverwandte Schwachstelle sinn normalerweis déi geféierlechst, weisen d'Gesamtstatistiken och eng Ofsenkung vun der Unzuel vun kriteschen Themen an Themen déi op afstand exploitéiert kënne ginn. Zur selwechter Zäit ass d'Dynamik fir d'Identifikatioun vu Schwachstelle net am Zesummenhang mat der Gedächtnis ze schaffen, fir déi lescht 4 Joer ongeféier um selwechten Niveau bliwwen - 20 Schwachstelle pro Mount. Den Undeel vu geféierleche Probleemer ënner Schwachstelle verursaacht duerch Feeler beim Schaffen mat Erënnerung bleift och (awer well d'Zuel vun esou Schwächen erofgeet, geet d'Zuel vu geféierleche Problemer och erof).

D'Statistiken verfollegen och d'Korrelatioun tëscht dem Betrag vum neie Code deen onsécher mat Erënnerung funktionnéiert an der Unzuel vun Erënnerungsrelatéierten Schwachstelle (Pufferiwwerfloss, Zougang zu scho befreit Erënnerung, etc.). Dës Observatioun bestätegt d'Annahme datt de Fokus beim Ëmsetzen vun séchere Programméierungstechnike sollt op d'Ewechhuele vun neie Code sinn anstatt de existente Code ëmzeschreiwen, well de gréissten Deel vun identifizéierte Schwachstelle sinn an neie Code.

Source: opennet.ru