De Proxy-Server outline-ss-server 1.4 gouf erausbruecht a benotzt de Protokoll ... Shadowsocks fir Verkéiersmuster ze verstoppen, Firewalls ze ëmgoen an Paketinspektiounssystemer ze täuschen. De Server gëtt vum Outline-Projet entwéckelt, deen zousätzlech e Kader vu Clientapplikatiounen an eng Gestiounsinterface ubitt, wat eng séier Asaz vu Multiuser-Systemer erméiglecht. Shadowsocks-Serveren baséiert op outline-ss-server a Public Cloud-Ëmfeld oder On-Premise-Hardware, verwalten se iwwer eng Webinterface an organiséieren den Zougang vun de Benotzer mat Schlësselen. De Code gëtt vu Jigsaw entwéckelt a verwalt, enger Divisioun bannent Google, déi gegrënnt gouf fir Tools fir d'Ëmgoe vun der Zensur z'entwéckelen an den fräien Informatiounsaustausch ze erliichteren.

Outline-ss-server ass a Go geschriwwen a gëtt ënner der Apache 2.0 Lizenz verdeelt. Et baséiert op dem Proxycode.Server go-shadowsocks2, erstallt vun der Entwécklergemeinschaft ShadowsocksKierzlech war déi wichtegst Aktivitéit vum Projet Shadowsocks konzentréiert sech op d'Entwécklung vun engem neie Server an der Rust-Sprooch, während d'Go-Implementatioun zënter iwwer engem Joer net méi aktualiséiert gouf a wat d'Funktionalitéit ugeet, merkbar hannendrun ass.

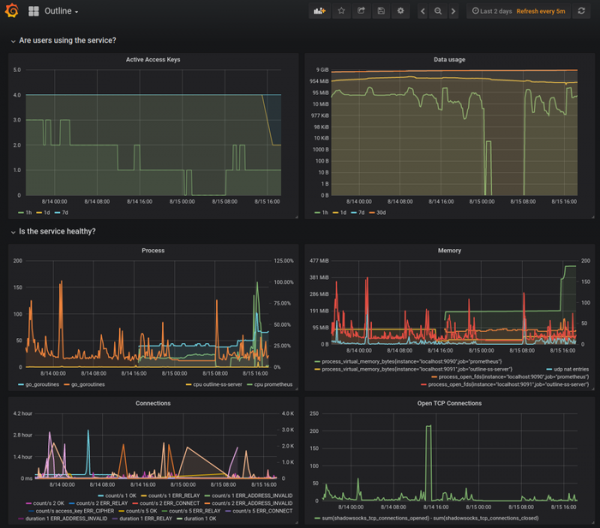

D'Ënnerscheeder tëscht outline-ss-server a go-shadowsocks2 kommen erof op Ënnerstëtzung fir verschidde Benotzer duerch een Netzwierkport ze verbannen, d'Fäegkeet fir verschidde Netzwierkporten opzemaachen fir Verbindungen ze kréien, Ënnerstëtzung fir Hot Restart a Konfiguratiounsupdates ouni Verbindungen ze briechen, agebaut Iwwerwachung an Traffic Modifikatioun Tools baséiert op der Prometheus Plattform .io.

Outline-ss-server füügt och Schutz géint Attacken derbäi, déi Verifizéierungsufroen an den Traffic-Wiedergabe betreffen. Eng Verifizéierungsufro-Attack zielt drop of, d'Präsenz vun engem Proxy z'entdecken; zum Beispill kann en Ugräifer eng Ufro un d'Zil schécken. Shadowsocks-Server-Datensätz vu verschiddene Gréissten an analyséieren, wéi vill Daten de Server liest, ier e Feeler festgestallt gëtt an d'Verbindung zougemaach gëtt. Eng Traffic-Replay-Attack baséiert op der Kapung vun der Sessioun tëscht dem Client an ... Server gefollegt vun engem Versuch, déi ofgefaangen Donnéeën nei ze schécken, fir d'Präsenz vun engem Proxy festzestellen.

Fir géint Attacken duerch Testufroen ze schützen, gëtt den Outline-ss-Server Server, wann falsch Donnéeën ukommen, d'Verbindung net ënnerbrach a weist kee Feeler, awer weider Informatioun ze kréien, wierkt als eng Zort schwaarzt Lach. Fir géint Widderhuelung ze schützen, ginn d'Donnéeën, déi vum Client kritt ginn, zousätzlech gepréift fir Widderhuelunge mat Kontrollsummen, déi fir déi lescht e puer dausend Handshake Sequenzen gespäichert sinn (maximal 40 Tausend, d'Gréisst gëtt festgeluecht wann de Server ufänkt a verbraucht 20 Bytes Erënnerung pro Sequenz). Fir widderholl Äntwerte vum Server ze blockéieren, benotzen all Serverhandshake Sequenzen HMAC Authentifikatiounscodes mat 32-Bit Tags.

Nom Niveau vum Traffic Contrast Protokoll Shadowsocks An senger Ëmsetzung ass outline-ss-server ähnlech wéi den Obfs4 pluggable Transport am Tor Anonymitéitsnetz. De Protokoll gouf erstallt fir déi grouss Firewall vu China ze ëmgoen an erlaabt eng zimlech effektiv Verschleierung vum Traffic, deen iwwer en anere Server geleet gëtt (den Traffic ass schwéier z'identifizéieren dank der Inklusioun vun engem zoufällege Seed an der Simulatioun vun engem kontinuéierleche Floss).

SOCKS5 gëtt als Proxy-Protokoll fir Ufroen benotzt. E SOCKS5-aktivéierte Proxy gëtt um lokalen System gestart, deen den Traffic op de Remote-Server tunneléiert, vu wou aus d'Ufroen tatsächlech ausgeführt ginn. Den Traffic tëscht dem Client an dem Server gëtt an en verschlësselten Tunnel placéiert (authentifizéiert Verschlësselung mat AEAD_CHACHA20_POLY1305, AEAD_AES_128_GCM an AEAD_AES_256_GCM gëtt ënnerstëtzt), wouduerch d'Tatsaach verstoppt gëtt, datt den Tunnel erstallt gëtt, als Haaptzil. ShadowsocksTCP- an UDP-Tunneling gëtt ënnerstëtzt, souwéi d'Erstelle vu personaliséierten Tunnellen, déi net op SOCKS5 limitéiert sinn, duerch d'Benotzung vu Plugins ähnlech wéi déi pluggbar Transporter vun Tor.

Source: opennet.ru