Левенийн Католик Их Сургуулийн (Бельги) судлаачдын баг IEEE 2023 Wi-Fi стандартад найдвартай сүлжээний оронд аюулгүй байдал муутай утасгүй сүлжээнд холбогдох боломжийг олгодог архитектурын эмзэг байдлыг (CVE-52424-802.11) илрүүлжээ. хэрэглэгч холбогдохыг зорьсон бөгөөд дараа нь замын хөдөлгөөнийг таслан зогсоох, удирдах боломжтой болно. Асуудал нь ямар ч үйлдлийн системийн утасгүй стек дээр гарч ирдэг бөгөөд WPA3, WEP, EAP, AMPE болон FILS баталгаажуулалтын аргуудад нөлөөлдөг.

SSID Confusion нэртэй санал болгож буй халдлагын арга нь протоколд байгаа хандалтын цэгийн баталгаажуулалтын аргуудыг тойрч гарах боломжийг олгодог бөгөөд энэ нь SSID сүлжээний танигчийг орлуулахаас хамгаалж, сүлжээний нэрээр хуурамч сүлжээ үүсгэхийг зөвшөөрдөггүй. үйлчлүүлэгч холбогддог. Асуудлын шалтгаан нь SSID-г баталгаажуулаагүй байж болзошгүй нөхцөл байдлын стандартын тодорхойлолт юм. Ялангуяа, байгаа эсэхийг харуулахын тулд хандалтын цэг нь SSID сүлжээний талаарх мэдээллийг агуулсан дохионы хүрээг цацдаг. Сүлжээг илрүүлэх үйл явцыг хялбарчлахын тулд үйлчлүүлэгч сүлжээнд холбогдохоор шийдсэний дараа баталгаажуулалт шаардлагатай гэж үздэг тул эдгээр хүрээн дэх SSID-г баталгаажуулдаггүй.

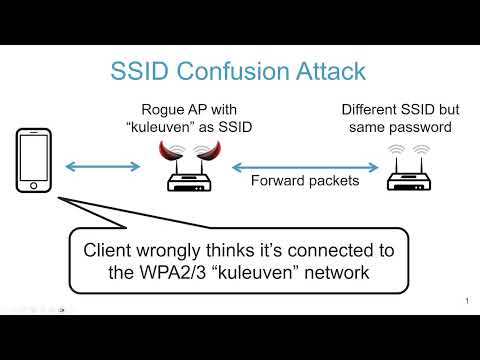

Халдлагыг амжилттай хэрэгжүүлэхийн тулд хэрэглэгч тодорхой утасгүй сүлжээнд холбогдох шаардлагатай бөгөөд ойролцоох анхны сүлжээтэй ижил холболтын параметртэй өөр утасгүй сүлжээ байх шаардлагатай. Жишээлбэл, 2.4 ГГц ба 5 ГГц-ийн зурваст зориулж өөр өөр сүлжээ үүсгэсэн үед үүнийг хэрэгжүүлдэг бөгөөд тэдгээрийн аль нэг нь хамгаалалт муутай бөгөөд KRACK эсвэл Frag гэх мэт ердийн урсгалыг таслан зогсоох халдлагад өртөмтгий байдаг. Асуудалтай тохиргоо нь Eduroam үйлчилгээг дэмждэг зарим их сургуулийн сүлжээнд бас байдаг. Халдагчид хэрэглэгч болон зорилтот сүлжээний (MitM) хооронд хөндлөнгөөс оролцохын тулд дохионы хүрээнд байх ёстой. Халдлага үйлдэхийн тулд халдагч хохирогчийн үнэмлэхийг мэдэх шаардлагагүй.

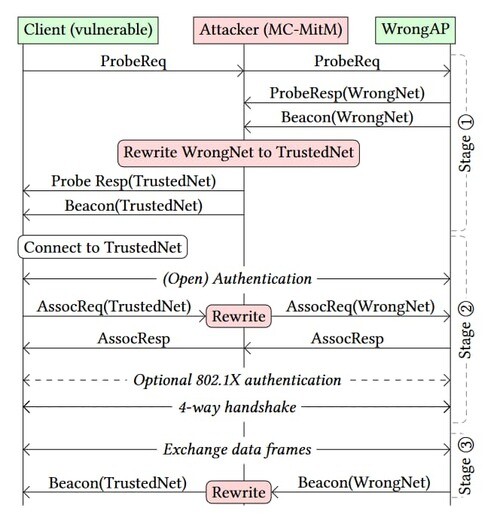

Халдлага нь халдагчид хандалтын цэгийг (диаграмм дээрх WrongAP) үүсгэж, өөр суваг дээрх дуудлагыг хамгаалалт багатай дамми сүлжээнд (WrongNet) дамжуулдаг бөгөөд үйлчлүүлэгч хүссэн сүлжээний (TrustedNet) оронд холбогдох ёстой. Хандалтын цэгийг энгийн зөөврийн компьютер дээр үүсгэж болох бөгөөд хохирогч руу олон сувгийн MitM халдлагыг зохион байгуулахад ашигладаг (MC MitM). Довтолгоог гурван үе шаттайгаар явуулдаг.

Халдагч эмзэг байдлыг ашиглан үйлчлүүлэгчийг хуурч, аюулгүй байдал багатай сүлжээнд холбогдуулж, интерфэйс нь хэрэглэгчийн анх холбогдохыг зорьсон сүлжээний SSID-г харуулдаг бөгөөд тэдний үнэндээ холбогдсон сүлжээний SSID-г харуулдаг. Хэрэглэгчийг аюулгүй бус сүлжээгээр холбогдохыг албадах замаар халдагч шифрлэгдээгүй урсгалыг шинжилж, таслан зогсоож чадна. Түүнчлэн, тодорхой мэдээллийг ашиглан VPN, тухайлбал WARP, hide.me болон Windscribe гэх мэт тохиргоонд итгэмжлэгдсэн гэж тэмдэглэгдсэн сүлжээнд холбогдох үед VPN ашиглахгүй.

Энэхүү халдлага нь EAP (Extensible Authentication Protocol), SAE (Simultaneous Authentication of Equals) болон 802.1X ашигладаг утасгүй нэвтрэлт таних протоколуудад, мөн PMK (Pairsewi) үүсгэх үед SSID ашигладаггүй WPA3 протоколын нэмэлт горимд хамаарна. Мастер түлхүүр), янз бүрийн крипто халдлагаас хамгаалахын тулд түлхүүр үүсгэх үед анх мэдэгдэж байсан өгөгдлийг оруулахгүй байхын тулд юу хийдэг. FILS (Fast Initial Link Setup) протокол нь EAP-д суурилсан холбоосын хэлэлцээрийн явцад үүсгэсэн PMK-г ашиглах үед эмзэг байдаг. WPA1, WPA2 болон FT (Fast BSS Transition) протоколууд нь холболт хийх үед зөв SSID шаарддаг тул асуудалд нөлөөлөхгүй.

Хандалтын цэгийн тал дахь SSID төөрөгдөлийн халдлагаас хамгаалахын тулд 802.11 стандарт нь холболтын үед SSID баталгаажуулалтыг шаарддаг бөгөөд үүнийг түлхүүр үүсгэх функцэд SSID нэмэх эсвэл холболтын хэлэлцээрийн явцад шалгагдсан нэмэлт өгөгдөл болгон SSID оруулах замаар хэрэгжүүлэх боломжтой. Үйлчлүүлэгч тал дээр гэрэлт цамхаг хүрээг хамгаалах замаар хамгаалалтыг зохион байгуулж болно (WiFi 7-д ашиглах болно). Сүлжээний бүтээгчид өөр өөр SSID-тэй сүлжээнд хуваалцсан итгэмжлэлүүдийг ашиглахгүй байх замаар халдлагаас сэргийлж чадна. Хэрэглэгчид ямар ч утасгүй сүлжээгээр холбогдохдоо найдвартай VPN ашиглан өөрсдийгөө хамгаалах боломжтой.

Эх сурвалж: opennet.ru