FreeBSD හි දුර්වලතාවයක් (CVE-2026-7270) සොයාගෙන ඇති අතර එමඟින් වරප්රසාද නොලත් පරිශීලකයෙකුට කර්නල් කේතය ක්රියාත්මක කිරීමට සහ පද්ධතියට root ප්රවේශය ලබා ගැනීමට ඉඩ සලසයි. මෙම දුර්වලතාවය 2013 සිට නිකුත් කරන ලද සියලුම FreeBSD නිකුතු වලට බලපායි. සූරාකෑමක් ප්රසිද්ධියේ ලබා ගත හැකි අතර FreeBSD 11.0 සිට 14.4 දක්වා ධාවනය වන පද්ධති මත පරීක්ෂා කර ඇත. FreeBSD 15.0-RELEASE-p7, 14.4-RELEASE-p3, 14.3-RELEASE-p12 සහ 13.5-RELEASE-p13 හි දුර්වලතාවය නිවැරදි කරන ලදී. පැරණි නිකුතු සඳහා පැච් එකක් තිබේ.

මෙම ගැටළුව ඇති වන්නේ execve පද්ධති ඇමතුමේ බෆරයක් පිටාර ගැලීම නිසාය. පරිවර්තකයට මාර්ගය තීරණය කිරීම සඳහා ස්ක්රිප්ට් වල පළමු පේළියේ දක්වා ඇති උපසර්ගය සැකසීමේදී මෙය සිදු වේ (උදාහරණයක් ලෙස, "#!/bin/sh"). බෆරයට පිටපත් කරන ලද තර්කවල ප්රමාණය ගණනය කිරීම සඳහා වැරදි ලෙස ගොඩනගා ඇති ගණිතමය ප්රකාශනයක් හේතුවෙන් memmove ශ්රිතයට ඇමතුමක් අතරතුර පිටාර ගැලීම සිදු වේ. "args->begin_argv" සහ "consume" හි අගයන් "args->endp" වෙතින් අඩු කිරීම වෙනුවට, "args->begin_argv" හි අගය පමණක් "args->endp" වෙතින් අඩු කරන ලද අතර, "consume" විචල්යය ප්රතිඵලයට එකතු කරන ලදී, එනම්, ප්රතිඵලයක් ලෙස, "consume" අගයන් දෙකකින් වැඩි දත්ත පිටපත් කරන ලදී. memmove(args->begin_argv + extend, args->begin_argv + consume, - args->endp - args->begin_argv + consume); + args->endp — (args->begin_argv + පරිභෝජනය));

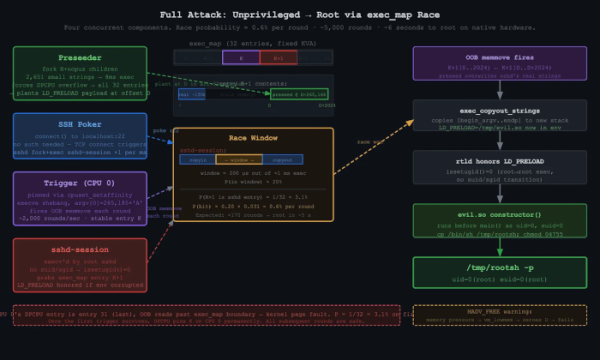

පිටාර ගැලීම මඟින් වෙනත් ක්රියාවලියකින් යාබද මතකයේ වෙන් කර ඇති "exec_map" ව්යුහයේ අංග නැවත ලිවීමට ඉඩ සලසයි. පද්ධතිය තුළ වරින් වර දියත් කරන ලද වරප්රසාදිත ක්රියාවලීන්හි "exec_map" අන්තර්ගතය නැවත ලිවීමට සූරාකෑම පිටාර ගැලීම භාවිතා කරයි. තෝරාගත් ක්රියාවලිය sshd වන අතර, එය ජාල සම්බන්ධතාවයක් ස්ථාපිත කරන සෑම අවස්ථාවකම, root වරප්රසාද සමඟ "/usr/libexec/sshd-session" ක්රියාවලිය දෙබලක සහ ක්රියාත්මක කරයි.

මෙම ක්රියාවලිය සඳහා "LD_PRELOAD=/tmp/evil.so" පරිසර විචල්යය ආදේශ කරන සූරාකෑම, එහි පුස්තකාලය sshd-session සන්දර්භය තුළ පූරණය කිරීමට හේතු වේ. එන්නත් කරන ලද පුස්තකාලය suid root ධජය සමඟ ගොනු පද්ධතිය තුළ /tmp/rootsh නමින් ක්රියාත්මක කළ හැකි ගොනුවක් නිර්මාණය කරයි. සූරාකෑමේ සාර්ථකත්ව අනුපාතය 0.6% ලෙස ඇස්තමේන්තු කර ඇත, නමුත් චක්රීය නැවත උත්සාහ කිරීමට ස්තූතිවන්ත වන අතර, 4-core CPU සහිත පද්ධතියක සාර්ථක සූරාකෑම ආසන්න වශයෙන් තත්පර 6 කින් ලබා ගත හැකිය.

මීට අමතරව, FreeBSD හි තවත් අවදානම් කිහිපයක් නිවැරදි කර ඇත:

- CVE-2026-35547 සහ CVE-2026-39457 යනු libnv පුස්තකාලයේ බෆර පිටාර ගැලීම් වන අතර, එය කර්නලයේ සහ මූලික පද්ධති යෙදුම්වල යතුරු/අගය ලැයිස්තු සැකසීමට සහ අන්තර් ක්රියාවලි සන්නිවේදනය හැසිරවීමට භාවිතා කරයි. පළමු ගැටළුව ඇති වන්නේ විශේෂයෙන් නිර්මාණය කරන ලද IPC පණිවිඩ ශීර්ෂ සැකසීමේදී පණිවිඩ ප්රමාණය වැරදි ලෙස ගණනය කිරීමෙනි. දෙවන ගැටළුව හේතුවෙන් සොකට් සන්නිවේදනය අතරතුර ස්ටැක් පිටාර ගැලීමක් ඇති වන අතර සොකට් විස්තරක ප්රමාණය select() ශ්රිතයේ භාවිතා වන බෆර ප්රමාණයට ගැලපෙන බව සහතික කිරීම සඳහා චෙක්පත් නොමැතිකම නිසාය. මෙම අවදානම් වරප්රසාද වැඩි කිරීම සඳහා භාවිතා කළ හැකිය.

- CVE-2026-42512 යනු dhclient-script වෙත පරිසර විචල්යයන් යැවීමට භාවිතා කරන පොයින්ටර් අරාවක ප්රමාණය වැරදි ලෙස ගණනය කිරීම හේතුවෙන් dhclient හි දුරස්ථව සූරාකෑමට ලක්විය හැකි බෆර පිටාර ගැලීමකි. විශේෂයෙන් නිර්මාණය කරන ලද DHCP පැකට්ටුවක් යැවීමෙන් දුරස්ථ කේත ක්රියාත්මක කිරීම සඳහා සූරාකෑමක් නිර්මාණය කළ හැකිය.

- CVE-2026-7164 – විශේෂයෙන් සකස් කරන ලද SCTP පැකට් සැකසීමේදී pf පැකට් පෙරහනෙහි ස්ටැක් පිටාර ගැලීමේ අවදානමක් ඇතිවේ. මෙම ගැටළුව ඇති වන්නේ SCTP පරාමිතීන්හි අසීමිත පුනරාවර්තන විග්රහ කිරීම හේතුවෙනි.

- CVE-2026-42511 – බාහිර DHCP සේවාදායකයකින් ලැබුණු BOOTP ක්ෂේත්රවල ද්විත්ව වරහන් ප්රමාණවත් ලෙස ගැලවී නොයෑම හේතුවෙන් dhclient.conf වෙත අත්තනෝමතික විධාන ඇතුළත් කළ හැකිය. dhclient ක්රියාවලිය පසුව මෙම ගොනුව විග්රහ කරන විට, ප්රහාරකයාගේ නිශ්චිත ක්ෂේත්රය dhclient-script වෙත යවනු ලැබේ, එය ප්රහාරකයා විසින් පාලනය කරනු ලබන DHCP සේවාදායකයකට ප්රවේශ වන විට dhclient ක්රියාත්මක වන පද්ධතිවල root වරප්රසාද සහිත අත්තනෝමතික විධාන ක්රියාත්මක කිරීමට භාවිතා කළ හැකිය.

- CVE-2026-6386 — pmap_pkru_update_range() කර්නල් ශ්රිතයේ විශාල මතක පිටු ප්රමාණවත් ලෙස හැසිරවීම නොමැති වීම. වරප්රසාද නොලත් පරිශීලකයෙකුට pmap_pkru_update_range() පරිශීලක-අවකාශ මතකය මතක පිටු වගුවේ පිටුවක් ලෙස සැලකීමට හේතු විය හැක, එමඟින් අනවසර මතක කලාපයක් උඩින් ලියනු ලැබේ.

- CVE-2026-5398 - TIOCNOTTY හසුරුවන්නා තුළ කලින් නිදහස් කරන ලද මතක කලාපයක් වෙත යොමු කිරීමක් මඟින් වරප්රසාද නොලත් ක්රියාවලියකට මූල වරප්රසාද ලබා ගැනීමට ඉඩ සලසයි.

මූලාශ්රය: opennet.ru