ඔබට TCP/IP හරහා සන්නිවේදනය කරන විශාල සහ කුඩා උපාංග මිලියනයක් තිබේ නම්, කාලය බොරු නොවන බව සහතික කර ගන්නේ කෙසේද? සියල්ලට පසු, ඔවුන් එක් එක් ඔරලෝසුවක් ඇති අතර, ඒ සියල්ල සඳහා කාලය නිවැරදි විය යුතුය. ntp නොමැතිව මෙම ගැටළුව මග හැරිය නොහැක.

කාර්මික තොරතුරු තාක්ෂණ යටිතල ව්යුහයේ එක් කොටසක කාලයත් සමඟ සේවා සමමුහුර්ත කිරීමේ දුෂ්කරතා ඇති බව අපි මොහොතකට සිතමු. එන්ටර්ප්රයිස් මෘදුකාංගයේ පොකුරු තොගය ක්ෂණිකව අසාර්ථක වීමට පටන් ගනී, වසම් විසංයෝජනය වේ, මාස්ටර් සහ ස්ටෑන්ඩ්බයි නෝඩ් යථා තත්ත්වයට පත් කිරීමට අසාර්ථක උත්සාහයක් දරයි.

MiTM හෝ DDOS ප්රහාරයක් හරහා ප්රහාරකයෙකු හිතාමතාම කාලය කඩාකප්පල් කිරීමට උත්සාහ කරයි. එවැනි තත්වයක් තුළ, ඕනෑම දෙයක් සිදුවිය හැකිය:

- පරිශීලක ගිණුම් මුරපද කල් ඉකුත් වනු ඇත;

- X.509 සහතික කල් ඉකුත් වනු ඇත;

- TOTP ද්වි-සාධක සත්යාපනය ක්රියා කිරීම නවත්වනු ඇත;

- උපස්ථ යල් පැන ගිය අතර පද්ධතිය ඒවා මකා දමයි;

- DNSSec බිඳ වැටෙනු ඇත.

සෑම IT දෙපාර්තමේන්තුවක්ම කාලය සමමුහුර්ත කිරීමේ සේවාවන්හි විශ්වාසනීය ක්රියාකාරිත්වය ගැන උනන්දු වන බව පැහැදිලිය, ඔවුන් කාර්මික ක්රියාකාරිත්වයේ විශ්වසනීය හා ආරක්ෂිත නම් එය හොඳයි.

විනාඩි 25කින් NTP කඩන්න

ජාල ප්රොටෝකෝල - සහස්රවලට එක් විශේෂත්වයක් ඇත, ඒවා එසේ වී ඇත සහ තවදුරටත් කිසිම දෙයකට හොඳ නැත, නමුත් විවේචනාත්මක උද්යෝගිමත් පිරිසක් සහ අරමුදල් රැස් කරන විට පවා ඒවා ප්රතිස්ථාපනය කිරීම එතරම් පහසු නොවේ.

සම්භාව්ය NTP පිළිබඳ ප්රධාන පැමිණිල්ල වන්නේ අනවසරයෙන් ඇතුළුවන්නන්ගේ ප්රහාරවලින් ආරක්ෂා වීමට විශ්වාසදායක යාන්ත්රණයක් නොමැතිකමයි. මෙම ගැටලුව විසඳීමට විවිධ උත්සාහයන් ගෙන ඇත. මෙය සාක්ෂාත් කර ගැනීම සඳහා, අපි මුලින්ම සමමිතික යතුරු හුවමාරු කිරීම සඳහා පෙර-බෙදාගත් යතුර (PSK) යාන්ත්රණයක් ක්රියාත්මක කළෙමු.

අවාසනාවකට මෙන්, මෙම ක්රමය සරල හේතුවක් නිසා ගෙවා නැත - එය හොඳින් පරිමාණය නොවේ. සේවාදායකය මත පදනම්ව සේවාලාභියාගේ පැත්තෙන් අතින් වින්යාස කිරීම අවශ්ය වේ. මෙයින් අදහස් කරන්නේ ඔබට වෙනත් සේවාදායකයෙකු එකතු කළ නොහැකි බවයි. NTP සේවාදායකයේ යමක් වෙනස් වුවහොත්, සියලුම සේවාලාභීන් නැවත සකස් කළ යුතුය.

ඉන්පසු ඔවුන් AutoKey සමඟ පැමිණි නමුත් ඇල්ගොරිතමයේ සැලසුමේ බරපතල දුර්වලතා ගණනාවක් ඔවුන් වහාම සොයා ගත් අතර ඔවුන්ට එය අත්හැරීමට සිදු විය. කාරණය නම් බීජයේ අඩංගු වන්නේ බිටු 32 ක් පමණි, එය ඉතා කුඩා වන අතර ඉදිරිපස ප්රහාරයක් සඳහා ප්රමාණවත් පරිගණක සංකීර්ණයක් අඩංගු නොවේ.

- යතුරු හැඳුනුම්පත - සමමිතික 32-බිට් යතුර;

- MAC (පණිවිඩ සත්යාපන කේතය) - NTP පැකට් චෙක්සම්;

Autokey පහත පරිදි ගණනය කෙරේ.

Autokey=H(Sender-IP||Receiver-IP||KeyID||Cookie)H() යනු ගුප්ත ලේඛන හැෂ් ශ්රිතයකි.

පැකට් වල චෙක්සම් ගණනය කිරීම සඳහා එකම කාර්යය භාවිතා කරයි.

MAC=H(Autokey||NTP packet)පැකේජ චෙක්පත් වල සම්පූර්ණ අඛණ්ඩතාව කුකීස් වල සත්යතාව මත රඳා පවතින බව පෙනේ. ඔබට ඒවා ලැබුණු පසු, ඔබට ස්වයංක්රීය යතුර ප්රතිසාධනය කර MAC වංචා කළ හැකිය. කෙසේ වෙතත්, NTP සේවාදායකය ඒවා ජනනය කිරීමේදී බීජයක් භාවිතා කරයි. මේක තමයි අල්ලන තැන.

Cookie=MSB_32(H(Client IP||Server IP||0||Server Seed))MSB_32 ශ්රිතය md5 හැෂ් ගණනය කිරීමේ ප්රතිඵලයෙන් වඩාත් වැදගත් බිටු 32 කපා දමයි. සේවාදායක පරාමිතීන් නොවෙනස්ව පවතින තාක් සේවාදායක කුකිය වෙනස් නොවේ. එවිට ප්රහාරකයාට ආරම්භක අංකය පමණක් ප්රතිෂ්ඨාපනය කළ හැකි අතර ස්වාධීනව කුකීස් උත්පාදනය කිරීමට හැකි වේ.

පළමුව, ඔබ සේවාදායකයෙකු ලෙස NTP සේවාදායකයට සම්බන්ධ වී කුකීස් ලබා ගත යුතුය. මෙයින් පසු, brute force ක්රමයක් භාවිතා කරමින්, ප්රහාරකයා සරල ඇල්ගොරිතමයක් අනුගමනය කරමින් ආරම්භක අංකය ප්රතිෂ්ඨාපනය කරයි.

බෲට්-ෆෝස් ක්රමය භාවිතයෙන් ආරම්භක සංඛ්යාව ගණනය කිරීමට පහර දීම සඳහා ඇල්ගොරිතම.

for i=0:2^32 − 1 do

Ci=H(Server-IP||Client-IP||0||i)

if Ci=Cookie then

return i

end if

end forIP ලිපින දන්නා බැවින්, නිර්මාණය කරන ලද කුකිය NTP සේවාදායකයෙන් ලැබුණු එකට ගැලපෙන තෙක් හැෂ් 2^32 සෑදීම පමණක් ඉතිරිව ඇත. Intel Core i5 සහිත සාමාන්ය නිවසක, මෙය විනාඩි 25ක් ගත වේ.

NTS - නව ඔටෝකී

ඔටෝකී හි එවැනි ආරක්ෂක සිදුරු දරාගත නොහැකි වූ අතර 2012 දී එය දර්ශනය විය ප්රොටෝකෝලය. නම සම්මුතියට පත් කිරීම සඳහා, ඔවුන් නැවත සන්නාමය කිරීමට තීරණය කළ අතර, එම නිසා Autokey v.2 Network Time Security ලෙස නම් කරන ලදී.

NTS ප්රොටෝකෝලය NTP ආරක්ෂාවේ දිගුවක් වන අතර දැනට සහය දක්වන්නේ unicast මාදිලියට පමණි. එය පැකට් හැසිරවීමට එරෙහිව ප්රබල ගුප්ත ලේඛන ආරක්ෂණයක් සපයයි, හොර රහසේ යාම වළක්වයි, හොඳින් පරිමාණය කරයි, ජාල පැකට් අලාභයට ඔරොත්තු දෙයි, සහ සම්බන්ධතා ආරක්ෂාව තුළ සිදුවන අවම නිරවද්යතා අලාභයට හේතු වේ.

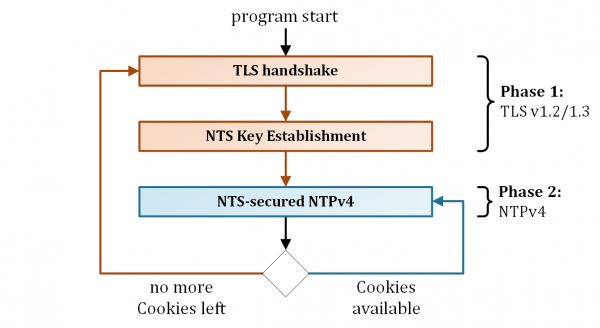

NTS සම්බන්ධතාවයක් පහළ ස්ථර ප්රොටෝකෝල භාවිතා කරන අදියර දෙකකින් සමන්විත වේ. මත පළමුව මෙම අවස්ථාවෙහිදී, සේවාදායකයා සහ සේවාදායකයා විවිධ සම්බන්ධතා පරාමිතිවලට එකඟ වන අතර සියලු දත්ත කට්ටලය සමඟ යතුරු අඩංගු කුකීස් හුවමාරු කර ගනී. මත දෙවනුව මෙම අවස්ථාවෙහිදී, සැබෑ ආරක්ෂිත NTS සැසිය සේවාදායකයා සහ NTP සේවාදායකය අතර සිදු වේ.

NTS පහළ ස්ථර ප්රොටෝකෝල දෙකකින් සමන්විත වේ: TLS හරහා ආරක්ෂිත සම්බන්ධතාවයක් ආරම්භ කරන Network Time Security Key Exchange (NTS-KE), සහ NTP ප්රොටෝකෝලයේ නවතම අවතාරය වන NTPv4. මේ ගැන තව ටිකක් පහතින්.

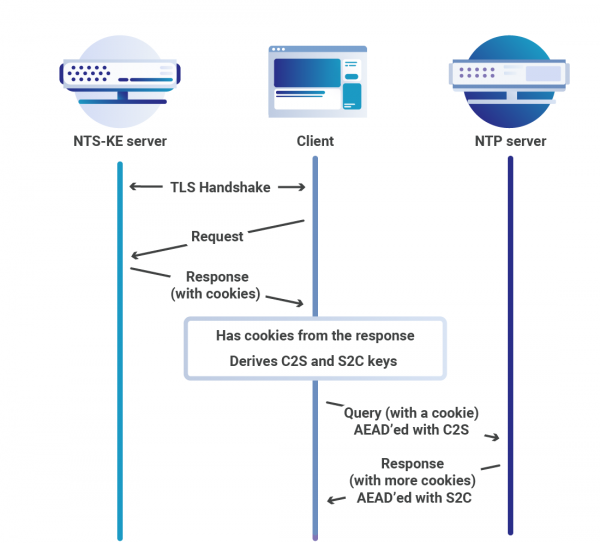

පළමු අදියර - NTS KE

මෙම අවස්ථාවෙහිදී, NTP සේවාදායකයා NTS KE සේවාදායකය සමඟ වෙනම TCP සම්බන්ධතාවයක් හරහා TLS 1.2/1.3 සැසියක් ආරම්භ කරයි. මෙම සැසියේදී පහත සඳහන් දේ සිදු වේ.

- පාර්ශ්ව විසින් පරාමිතීන් තීරණය කරයි දෙවන අදියර සඳහා ඇල්ගොරිතම.

- පාර්ශ්වයන් දෙවන පහළ ස්ථර ප්රොටෝකෝලයක් නිර්වචනය කරයි, නමුත් මේ මොහොතේ සහය දක්වන්නේ NTPv4 පමණි.

- පාර්ශවයන් NTP සේවාදායකයේ IP ලිපිනය සහ වරාය තීරණය කරයි.

- NTS KE සේවාදායකය NTPv4 යටතේ කුකීස් නිකුත් කරයි.

- පාර්ශවයන් කුකී ද්රව්ය වලින් සමමිතික යතුරු යුගලයක් (C2S සහ S2C) උපුටා ගනී.

සම්බන්ධතා පරාමිතීන් සම්බන්ධ රහස් තොරතුරු සම්ප්රේෂණය කිරීමේ සම්පූර්ණ බර ඔප්පු කරන ලද සහ විශ්වසනීය TLS ප්රොටෝකෝලය මත වැටෙන මෙම ප්රවේශය විශාල වාසියක් ඇත. මෙය ආරක්ෂිත NTP අතට අත දීම සඳහා ඔබේම රෝදය ප්රතිනිර්මාණය කිරීමේ අවශ්යතාවය ඉවත් කරයි.

දෙවන අදියර - NTS ආරක්ෂාව යටතේ NTP

දෙවන පියවරේදී, සේවාදායකයා ආරක්ෂිතව NTP සේවාදායකය සමඟ කාලය සමමුහුර්ත කරයි. මෙම කාර්යය සඳහා, එය NTPv4 පැකට් ව්යුහය තුළ විශේෂ දිගු හතරක් (දිගුවම් ක්ෂේත්ර) සම්ප්රේෂණය කරයි.

- Unique Identifier Extension හි නැවත ධාවනය වන ප්රහාරයන් වැලැක්වීම සඳහා අහඹු නොන්ස් එකක් අඩංගු වේ.

- NTS Cookie Extension හි සේවාදායකයාට ලබා ගත හැකි NTP කුකී වලින් එකක් අඩංගු වේ. සේවාලාභියා සතුව පමණක් සමමිතික AAED C2S සහ S2C යතුරු ඇති බැවින්, NTP සේවාදායකය කුකී ද්රව්යවලින් ඒවා උපුටා ගත යුතුය.

- NTS Cookie Placeholder Extension යනු සේවාදායකයෙකුට සේවාදායකයෙන් අමතර කුකීස් ඉල්ලීමට මාර්ගයකි. NTP සේවාදායක ප්රතිචාරය ඉල්ලීමට වඩා දිගු නොවන බව සහතික කිරීමට මෙම දිගුව අවශ්ය වේ. මෙය විස්තාරණ ප්රහාර වැළැක්වීමට උපකාරී වේ.

- NTS Authenticator සහ Encrypted Extension Fields Extension හි AAED කේතාංකය C2S යතුර, NTP ශීර්ෂකය, වේලා මුද්රා, සහ ඉහත EF සමඟ දත්ත ඇතුළත් වේ. මෙම දිගුව නොමැතිව වේලා මුද්දර වංචා කිරීමට හැකිය.

සේවාදායකයකුගෙන් ඉල්ලීමක් ලැබීමෙන් පසු, සේවාදායකය NTP පැකට්ටුවේ සත්යතාව තහවුරු කරයි. මෙය සිදු කිරීම සඳහා, ඔහු කුකීස් විකේතනය කළ යුතුය, AAED ඇල්ගොරිතම සහ යතුරු උකහා ගත යුතුය. NTP පැකට්ටුව වලංගු භාවය සඳහා සාර්ථකව පරීක්ෂා කිරීමෙන් පසුව, සේවාදායකයා පහත ආකෘතියෙන් සේවාදායකයාට ප්රතිචාර දක්වයි.

- Unique Identifier Extension යනු සේවාලාභී ඉල්ලීමේ දර්පණ පිටපතකි, නැවත ධාවනය කිරීමේ ප්රහාරවලට එරෙහි පියවරකි.

- NTS කුකී දිගුව සැසිය දිගටම කරගෙන යාමට තවත් කුකීස්.

- NTS Authenticator සහ Encrypted Extension Fields Extension හි S2C යතුරක් සහිත AEAD කේතාංකය අඩංගු වේ.

එක් එක් ඉල්ලීම සහ ප්රතිචාරය සේවාදායකයාට අමතර කුකීස් ලබා දෙන බැවින්, පළමු පියවර මඟ හරිමින් දෙවන අතට අත දීම බොහෝ වාරයක් නැවත නැවතත් කළ හැක. PKI දත්ත ගණනය කිරීමේ සහ සම්ප්රේෂණය කිරීමේ සාපේක්ෂ සම්පත්-දැඩි TLS මෙහෙයුම් නැවත නැවත ඉල්ලීම් ගණනින් බෙදීම මෙයට වාසියකි. සියලුම ප්රධාන ක්රියාකාරීත්වය සමමිතික ගුප්ත ලේඛන ක්ෂේත්රයෙන් ශ්රිත කිහිපයකට ඇසුරුම් කළ හැකි විට, සම්පූර්ණ TLS තොගයම වෙනත් උපාංගයකට මාරු කරන විට, විශේෂිත FPGA කාල සටහන්කරුවන් සඳහා මෙය විශේෂයෙන් පහසු වේ.

NTPSec

NTP හි විශේෂත්වය කුමක්ද? ව්යාපෘතියේ කතුවරයා වන ඩේව් මිල්ස් ඔහුගේ කේතය හැකිතාක් දුරට ලේඛනගත කිරීමට උත්සාහ කළද, එය වසර 35 ක් පැරණි කාල සමමුහුර්ත කිරීමේ ඇල්ගොරිතමවල සංකීර්ණතා තේරුම් ගැනීමට හැකි දුර්ලභ ක්රමලේඛකයෙකි. සමහර කේතයන් POSIX යුගයට පෙර ලියා ඇති අතර, එදා Unix API අද භාවිතා කරන දේට වඩා බෙහෙවින් වෙනස් විය. මීට අමතරව, ඝෝෂාකාරී රේඛා මත මැදිහත් වීමෙන් සංඥා ඉවත් කිරීම සඳහා සංඛ්යා ලේඛන පිළිබඳ දැනුම අවශ්ය වේ.

NTS NTP නිවැරදි කිරීමට පළමු උත්සාහය නොවේ. ප්රහාරකයන් DDoS ප්රහාර විස්තාරණය කිරීම සඳහා NTP දුර්වලතා උපයෝගී කර ගැනීමට ඉගෙන ගත් පසු, රැඩිකල් වෙනස්කම් අවශ්ය බව පැහැදිලි විය. NTS කෙටුම්පත් සකස් කර අවසන් කරන අතරතුර, 2014 අවසානයේ එක්සත් ජනපද ජාතික විද්යා පදනම NTP නවීකරණය සඳහා ප්රදානයක් කඩිනමින් වෙන් කරන ලදී.

ක්රියාකාරී කණ්ඩායමට නායකත්වය දුන්නේ කිසිවකු පමණක් නොව - විවෘත මූලාශ්ර ප්රජාවේ ආරම්භකයින් සහ කුළුණු වලින් එකක් සහ පොතේ කතුවරයා . එරික් සහ ඔහුගේ මිතුරන් කිරීමට උත්සාහ කළ පළමු දෙය නම්, NTP කේතය BitKeeper වේදිකාවේ සිට git වෙත ගෙන යාමයි, නමුත් එය එසේ සිදු නොවීය. ව්යාපෘති නායක හාර්ලන් ස්ටෙන් මෙම තීරණයට විරුද්ධ වූ අතර සාකච්ඡා ඇනහිටිණි. එවිට ව්යාපෘති කේතය දෙබල කිරීමට තීරණය කරන ලද අතර NTPSec උපත ලැබීය.

GPSD මත වැඩ කිරීම, ගණිතමය පසුබිම සහ පුරාණ කේතය කියවීමේ ඉන්ද්රජාලික කුසලතාව ඇතුළු ශක්තිමත් අත්දැකීම් - එරික් රේමන්ඩ් හරියටම එවැනි ව්යාපෘතියක් ඉවත් කළ හැකි හැකර්වරයා විය. කණ්ඩායමට කේත සංක්රමණ විශේෂඥයෙක් සහ සති 10කින් NTP හමු විය GitLab මත. වැඩේ මාර විදියට තිබ්බා.

ඔගස්ටේ රොඩින් ගල් කුට්ටියකින් කළ ආකාරයටම එරික් රේමන්ඩ්ගේ කණ්ඩායම එම කාර්යය භාර ගත්තේය. පැරණි කේත 175 KLOC ඉවත් කිරීමෙන්, බොහෝ ආරක්ෂක සිදුරු වැසීමෙන් ප්රහාරක මතුපිට සැලකිය යුතු ලෙස අඩු කිරීමට ඔවුන්ට හැකි විය.

බෙදා හැරීමට ඇතුළත් කර ඇති අයගේ අසම්පූර්ණ ලැයිස්තුවක් මෙන්න:

- ලේඛනගත නොකළ, යල් පැන ගිය, යල් පැන ගිය හෝ කැඩුණු refclock.

- භාවිතයට නොගත් ICS පුස්තකාලය.

- libopts/autogen.

- වින්ඩෝස් සඳහා පැරණි කේතය.

- ntpdc

- ඔටෝකී.

- ntpq C කේතය Python හි නැවත ලියා ඇත.

- Sntp/ntpdig C කේතය Python හි නැවත ලියා ඇත.

කේතය පිරිසිදු කිරීමට අමතරව, ව්යාපෘතියට වෙනත් කාර්යයන් තිබුණි. මෙන්න ජයග්රහණවල අර්ධ ලැයිස්තුවක්:

- බෆර් පිටාර ගැලීමට එරෙහිව කේත ආරක්ෂණය සැලකිය යුතු ලෙස වැඩිදියුණු කර ඇත. බෆරය පිටාර ගැලීම වැළැක්වීම සඳහා, සියලුම අනාරක්ෂිත තන්තු ශ්රිත (strcpy/strcat/strtok/sprintf/vsprintf/gets) බෆර ප්රමාණයේ සීමාවන් ක්රියාත්මක කරන ආරක්ෂිත අනුවාද සමඟ ප්රතිස්ථාපනය කර ඇත.

- NTS සහාය එකතු කරන ලදී.

- භෞතික දෘඩාංග සම්බන්ධ කිරීමෙන් කාල පියවර නිරවද්යතාව දස ගුණයකින් වැඩි දියුණු කරන ලදී. මෙයට හේතුව නවීන පරිගණක ඔරලෝසු NTP බිහි වූ විට වඩා නිවැරදි වීමයි. මෙයින් විශාලතම ප්රතිලාභීන් වූයේ GPSDO සහ කැපවූ කාල රේඩියෝ ය.

- ක්රමලේඛන භාෂා ගණන දෙකක් දක්වා අඩු කර ඇත. Perl, awk සහ S scripts වෙනුවට, දැන් සියල්ල Python වේ. මේ නිසා කේත නැවත භාවිතා කිරීමේ අවස්ථා වැඩියි.

- ඔටෝටූල්ස් ස්ක්රිප්ට් වල නූඩ්ල්ස් වෙනුවට, ව්යාපෘතිය මෘදුකාංග ගොඩනැගීමේ පද්ධතියක් භාවිතා කිරීමට පටන් ගත්තේය .

- යාවත්කාලීන සහ ප්රතිසංවිධානය කරන ලද ව්යාපෘති ලියකියවිලි. පරස්පර විරෝධී සහ සමහර විට පුරාණ ලේඛන එකතුවකින්, ඔවුන් තරමක් සමත් ලේඛන නිර්මාණය කළහ. සෑම විධාන රේඛා ස්විචයකම සහ සෑම වින්යාස ආයතනයකම දැන් සත්යයේ තනි අනුවාදයක් ඇත. මීට අමතරව, මෑන් පිටු සහ වෙබ් ලේඛන දැන් එකම හර ගොනු වලින් නිර්මාණය කර ඇත.

NTPSec Linux බෙදාහැරීම් ගණනාවක් සඳහා ලබා ගත හැකිය. මේ මොහොතේ, නවතම ස්ථාවර අනුවාදය 1.1.8 වේ, Gentoo Linux සඳහා එය අවසාන එක වේ.

(1:696)$ sudo emerge -av ntpsec

These are the packages that would be merged, in order:

Calculating dependencies... done!

[ebuild R ] net-misc/ntpsec-1.1.7-r1::gentoo USE="samba seccomp -debug -doc -early -gdb -heat -libbsd -nist -ntpviz -rclock_arbiter -rclock_generic -rclock_gpsd -rclock_hpgps -rclock_jjy -rclock_local -rclock_modem -rclock_neoclock -rclock_nmea -rclock_oncore -rclock_pps -rclock_shm -rclock_spectracom -rclock_trimble -rclock_truetime -rclock_zyfer -smear -tests" PYTHON_TARGETS="python3_6" 0 KiB

Total: 1 package (1 reinstall), Size of downloads: 0 KiB

Would you like to merge these packages? [Yes/No]

Chrony

පැරණි NTP වඩා ආරක්ෂිත විකල්පයක් සමඟ ප්රතිස්ථාපනය කිරීමට තවත් උත්සාහයක් විය. Chrony, NTPSec මෙන් නොව, බිම් මට්ටමේ සිට ලියා ඇති අතර, අස්ථායී ජාල සම්බන්ධතා, අර්ධ ජාල ලබා ගැනීම හෝ තදබදය, සහ උෂ්ණත්ව වෙනස්වීම් ඇතුළුව, පුළුල් පරාසයක කොන්දේසි යටතේ විශ්වාසනීය ලෙස ක්රියා කිරීමට සැලසුම් කර ඇත. මීට අමතරව, chrony වෙනත් වාසි ඇත:

- chrony හට වැඩි නිරවද්යතාවයකින් පද්ධති ඔරලෝසුව වේගයෙන් සමමුහුර්ත කළ හැක;

- chrony කුඩා වේ, අඩු මතකයක් පරිභෝජනය කරයි, සහ CPU වෙත ප්රවේශ වන්නේ අවශ්ය වූ විට පමණි. සම්පත් සහ බලශක්තිය ඉතිරි කිරීම සඳහා මෙය විශාල ප්ලස්;

- chrony ලිනක්ස් මත දෘඪාංග වේලා මුද්දර සඳහා සහය දක්වයි, දේශීය ජාල වල අතිශය නිවැරදි සමමුහුර්තකරණයට ඉඩ සලසයි.

කෙසේ වෙතත්, chrony හි විකාශනය සහ බහු විකාශන සේවාදායක/සේවාදායකය වැනි පැරණි NTP හි සමහර විශේෂාංග නොමැත. මීට අමතරව, සම්භාව්ය NTP මෙහෙයුම් පද්ධති සහ වේදිකා විශාල සංඛ්යාවක් සඳහා සහය දක්වයි.

chronyd ක්රියාවලියට සේවාදායකයේ සහ NTP ඉල්ලීම් වල ක්රියාකාරීත්වය අක්රිය කිරීමට, chrony.conf ගොනුවේ port 0 ලියන්න. NTP සේවාලාභීන් හෝ සම වයසේ මිතුරන් සඳහා කාලය පවත්වා ගැනීමට අවශ්ය නොවන අවස්ථාවලදී මෙය සිදු කෙරේ. 2.0 අනුවාදයේ සිට, NTP සේවාදායක තොට විවෘත වන්නේ අවසර විධානයක් හෝ සුදුසු විධානයක් මඟින් ප්රවේශය අවසර දී ඇති විට හෝ NTP peer එකක් වින්යාස කර ඇති විට හෝ විකාශන විධානයක් භාවිතා කරන විට පමණි.

වැඩසටහන මොඩියුල දෙකකින් සමන්විත වේ.

- chronyd යනු පසුබිමේ ධාවනය වන සේවාවකි. එය පද්ධති ඔරලෝසුව සහ බාහිර කාල සේවාදායකය අතර වෙනස පිළිබඳ තොරතුරු ලබා ගන්නා අතර දේශීය වේලාව සකස් කරයි. එය NTP ප්රොටෝකෝලය ද ක්රියාත්මක කරන අතර සේවාලාභියෙකු හෝ සේවාදායකයක් ලෙස ක්රියා කළ හැක.

- chronyc යනු වැඩසටහන් අධීක්ෂණය සහ පාලනය සඳහා වන විධාන රේඛා උපයෝගීතාවයකි. විවිධ සේවා පරාමිතීන් මනාව සකස් කිරීමට භාවිතා කරයි, උදාහරණයක් ලෙස chronyd දිගටම ක්රියාත්මක වන විට NTP සේවාදායකයන් එක් කිරීමට හෝ ඉවත් කිරීමට ඔබට ඉඩ සලසයි.

RedHat Linux හි 7 අනුවාදයේ සිට කාල සමමුහුර්ත කිරීමේ සේවාවක් ලෙස chrony. පැකේජය අනෙකුත් ලිනක්ස් බෙදාහැරීම් සඳහා ද තිබේ. නවතම ස්ථාවර අනුවාදය 3.5, v4.0 නිකුත් කිරීමට සූදානම් වේ.

(1:712)$ sudo emerge -av chrony

These are the packages that would be merged, in order:

Calculating dependencies... done!

[binary N ] net-misc/chrony-3.5-r2::gentoo USE="adns caps cmdmon ipv6 ntp phc readline refclock rtc seccomp (-html) -libedit -pps (-selinux)" 246 KiB

Total: 1 package (1 new, 1 binary), Size of downloads: 246 KiB

Would you like to merge these packages? [Yes/No]

කාර්යාල ජාලයක කාලය සමමුහුර්ත කිරීම සඳහා අන්තර්ජාලයේ ඔබගේම දුරස්ථ chrony සේවාදායකයක් සකසන්නේ කෙසේද. පහත දැක්වෙන්නේ VPS පිහිටුවීමේ උදාහරණයකි.

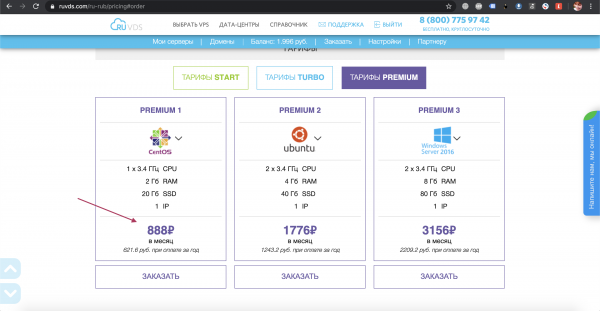

VPS මත RHEL / CentOS මත Chrony පිහිටුවීමේ උදාහරණය

අපි දැන් ටිකක් පුරුදු වෙලා VPS එකක අපේම NTP server එකක් හදාගමු. එය ඉතා සරලයි, RuVDS වෙබ් අඩවියේ සුදුසු ගාස්තු තෝරන්න, සූදානම් කළ සේවාදායකයක් ලබාගෙන සරල විධාන දුසිමක් ටයිප් කරන්න. අපගේ අරමුණු සඳහා, මෙම විකල්පය බෙහෙවින් සුදුසු ය.

අපි සේවාව සැකසීමට ඉදිරියට යමු සහ පළමුව chrony පැකේජය ස්ථාපනය කරමු.

[root@server ~]$ yum install chronyRHEL 8 / CentOS 8 වෙනස් පැකේජ කළමනාකරු භාවිතා කරයි.

[root@server ~]$ dnf install chronychrony ස්ථාපනය කිරීමෙන් පසු, ඔබ සේවාව ආරම්භ කර සක්රිය කළ යුතුය.

[root@server ~]$ systemctl enable chrony --nowඅවශ්ය නම්, ඔබට /etc/chrony.conf වෙත වෙනස්කම් සිදු කළ හැක, ප්රතිචාර කාලය අඩු කිරීම සඳහා NPT සේවාදායකයන් ළඟම ඇති දේශීය ඒවා සමඟ ප්රතිස්ථාපනය කරන්න.

# Use public servers from the pool.ntp.org project.

# Please consider joining the pool (http://www.pool.ntp.org/join.html).

server 0.ru.pool.ntp.org iburst

server 1.ru.pool.ntp.org iburst

server 2.ru.pool.ntp.org iburst

server 3.ru.pool.ntp.org iburst

ඊළඟට, අපි නිශ්චිත සංචිතයෙන් නෝඩ් සමඟ NTP සේවාදායකයේ සමමුහුර්තකරණය සකස් කරමු.

[root@server ~]$ timedatectl set-ntp true

[root@server ~]$ systemctl restart chronyd.service

එන්ටීපී පෝට් එක පිටතින් විවෘත කිරීම ද අවශ්ය වේ, එසේ නොමැති නම් ෆයර්වෝලය සේවාදායක නෝඩ් වලින් ලැබෙන සම්බන්ධතා අවහිර කරයි.

[root@server ~]$ firewall-cmd --add-service=ntp --permanent

[root@server ~]$ firewall-cmd --reload

සේවාලාභියාගේ පැත්තෙන්, කාල කලාපය නිවැරදිව සැකසීමට ප්රමාණවත් වේ.

[root@client ~]$ timedatectl set-timezone Europe/Moscow/etc/chrony.conf ගොනුව NTP සේවාදායක chrony ධාවනය වන අපගේ VPS සේවාදායකයේ IP හෝ සත්කාරක නාමය සඳහන් කරයි.

server my.vps.serverඅවසාන වශයෙන්, සේවාදායකයා මත කාල සමමුහුර්තකරණය ආරම්භ කිරීම.

[root@client ~]$ systemctl enable --now chronyd

[root@client ~]$ timedatectl set-ntp true

අන්තර්ජාලය නොමැතිව කාලය සමමුහුර්ත කිරීම සඳහා ඇති විකල්ප මොනවාදැයි ඊළඟ වතාවේ මම ඔබට කියමි.

මූලාශ්රය: www.habr.com