ከESET የመጡ ተመራማሪዎች የEbury rootkit እና ተዛማጅ እንቅስቃሴዎችን የሚተነትን ባለ 43 ገጽ ሪፖርት አሳትመዋል። Ebury ከ2009 ጀምሮ አገልግሎት ላይ እንደዋለ ይነገራል እና ከዚያን ጊዜ ጀምሮ ከ400 በላይ የሊኑክስ አገልጋዮች እና በመቶዎች የሚቆጠሩ የFreeBSD፣ OpenBSD እና Solaris ስርዓቶች ላይ ተጭኗል። እስከ 2023 መጨረሻ ድረስ ወደ 110 የሚጠጉ አገልጋዮች በEbury ተይዘዋል። ጥናቱ በተለይ ትኩረት የሚስብ ነው Ebury በ kernel.org ጥቃት ውስጥ ጥቅም ላይ ስለዋለ፣ በ2011 የተገኘውን የሊኑክስ የከርነል ልማት መሠረተ ልማት ስምምነትን በተመለከተ አንዳንድ አዳዲስ ዝርዝሮችን ያሳያል። Ebury በጎራ መዝጋቢ አገልጋዮች፣ በክሪፕቶ ልውውጦች፣ በቶር ኤክስት ኖዶች እና በብዙዎች ላይ ተገኝቷል። የማስተናገጃ አቅራቢዎችስማቸውን ያልተጠቀሱ።

መጀመሪያ ላይ አጥቂዎቹ እንደነበሩ ተገምቷል አገልጋዮች የkernel.org አጥቂዎች ለ17 ቀናት ሳይታወቁ ቆይተዋል፣ ነገር ግን እንደ ESET ገለጻ፣ ይህ ጊዜ የተሰላው የPhalanx rootkit ከተተከለበት ጊዜ ጀምሮ ነው። የEbury backdoor ከ2009 ጀምሮ በሰርቨሮቹ ላይ የነበረ ሲሆን ለሁለት ዓመታት ያህል የ root መዳረሻ ለማግኘት ጥቅም ላይ ሊውል ይችል ነበር። የEbury እና የPhalanx ማልዌር በተለያዩ የአጥቂ ቡድኖች በተፈጸሙ የተለያዩ ጥቃቶች ተጭነዋል። የEbury backdoor በkernel.org መሠረተ ልማት ውስጥ ቢያንስ አራት ሰርቨሮችን ነክቷል፣ ሁለቱ ከሁለት ዓመት ገደማ በኋላ እና ሌሎቹ ሁለቱ ደግሞ በስድስት ወራት ውስጥ ተጎድተዋል።

አጥቂዎቹ በ/etc/shadow ውስጥ የተከማቹ የ551 ተጠቃሚዎችን የይለፍ ቃል ሃሽ ማግኘት ችለዋል፣ ሁሉንም የከርነል ተቆጣጣሪዎችን ጨምሮ (መለያዎቹ Gitን ለመድረስ ጥቅም ላይ ውለዋል፣ ከክስተቱ በኋላ የይለፍ ቃሎቹ ተለውጠዋል፣ እና የመዳረሻ ሞዴሉ ዲጂታል ፊርማዎችን ለመጠቀም ተሻሽሏል። ). ለ257 ተጠቃሚዎች አጥቂዎቹ የጠራ ጽሑፍ የይለፍ ቃሎችን ማወቅ ችለዋል፣ ምናልባትም ሃሽ ተጠቅመው የይለፍ ቃሎችን በመገመት እና በኤስኤስኤች ውስጥ ጥቅም ላይ የሚውሉ የይለፍ ቃሎችን በተንኮል አዘል ኢቤሪ ክፍል በመጥለፍ።

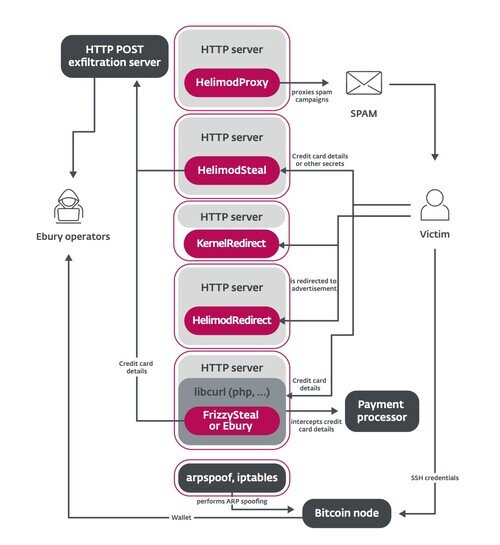

Ebury የተባለው ተንኮል-አዘል አካል እንደ የተጋራ ቤተ-መጽሐፍት ተሰራጭቷል፣ ከተጫነ በኋላ በOpenSSH ውስጥ ከስር መብቶች ጋር ካለው ስርዓት ጋር የርቀት ግንኙነት ለመፍጠር ጥቅም ላይ የሚውሉ ተግባራትን ያጠለፈ። ጥቃቱ ያነጣጠረ አልነበረም እና ልክ እንደ በሺዎች የሚቆጠሩ ሌሎች አስተናጋጆች ተጎጂዎች፣ kernel.org አገልጋዮች አይፈለጌ መልዕክት ለመላክ፣ በሌሎች ስርዓቶች ላይ ለማሰራጨት ምስክርነቶችን ለመስረቅ፣ የድር ትራፊክን አቅጣጫ ለመቀየር እና ሌሎች ተንኮል አዘል እንቅስቃሴዎችን ለመፈጸም እንደ ቦቲኔት አካል ሆነው አገልግለዋል።

ወደ ሰርቨሮቹ ለመግባት፣ በአገልጋይ ሶፍትዌር ውስጥ ያልተጣበቁ ድክመቶች ጥቅም ላይ ውለዋል፣ ለምሳሌ፣ በአስተናጋጅ ፓነሎች ላይ ያሉ ድክመቶች፣ ወይም የተጠለፉ የይለፍ ቃሎች (የ kernel.org ሰርቨሮች የተጠለፉት ከተጠቃሚዎቹ የአንዱን የይለፍ ቃል በማበላሸቱ እንደሆነ ይገመታል። የሼል መዳረሻ). እንደ Dirty COW ያሉ ድክመቶች መብቶችን ለመጨመር ጥቅም ላይ ውለው ነበር።

በቅርብ ዓመታት ውስጥ ጥቅም ላይ የዋሉት አዲስ የEbury ስሪቶች ከጓሮ በር በተጨማሪ እንደ Apache httpd ሞጁሎች ትራፊክን ለመምራት ፣ ተጠቃሚዎችን አቅጣጫን ለመቀየር እና ሚስጥራዊ መረጃን ለመጥለፍ ፣ የኤችቲቲፒ ትራፊክን ለማጓጓዝ ለውጦችን ለማድረግ የከርነል ሞጁል ፣ የራስዎን መደበቂያ መሳሪያዎች ያካትታሉ ። ትራፊክ ከኬላዎች፣ የAitM ጥቃቶችን ለመፈፀም ስክሪፕቶች (ተቃዋሚ-በመካከለኛው፣ ባለሁለት አቅጣጫ MiTM) በአቅራቢዎች አውታረ መረቦች ውስጥ የኤስኤስኤች ምስክርነቶችን ለመጥለፍ።

ምንጭ: opennet.ru