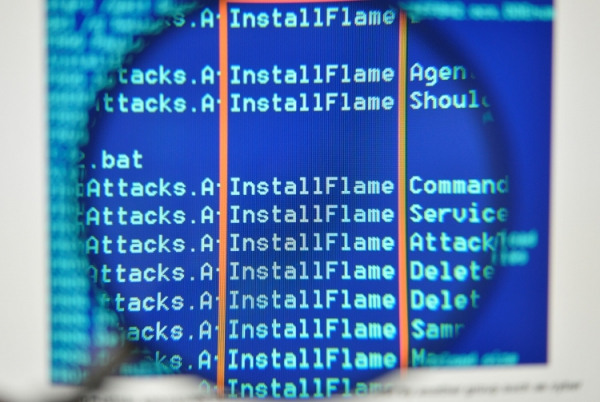

Зловредният софтуер Flame беше счетен за мъртъв, след като беше открит от изследователи на Kaspersky Lab през 2012 г. Вирусът представляваше сложна система от инструменти, предназначени за шпионаж на национални държави. След публичното му разкриване, операторите на Flame се опитаха да прикрият следите си, като изтриха следите от вируса от заразените компютри, повечето от които се намираха в Близкия изток и Северна Африка.

Сега изследователи от Chronicle Security, компания на Alphabet, са открили следи от модифицирана версия на Flame. Смята се, че троянският кон е бил активно използван от нападателите между 2014 и 2016 г. Изследователите смятат, че нападателите не са унищожили зловредния софтуер, а по-скоро са го модифицирали, правейки го по-сложен и неоткриваем за решенията за сигурност.

Експерти откриха и следи от сложния зловреден софтуер Stuxnet, който беше използван за саботиране на ядрената програма на Иран през 2007 г. Експертите смятат, че Stuxnet и Flame имат сходства, което може да показва произхода на троянците. Експертите смятат, че Flame е разработен в Израел и Съединените щати, а самият зловреден софтуер е бил използван за шпионаж. Заслужава да се отбележи, че по време на откриването си вирусът Flame е бил първата модулна платформа, чиито компоненти са могли да бъдат заменени в зависимост от спецификата на атакуваната система.

Изследователите вече разполагат с нови инструменти, които ще им помогнат да открият следи от минали атаки, хвърляйки светлина върху някои от тях. В резултат на това те откриха файлове, компилирани в началото на 2014 г., приблизително година и половина след разкриването на Flame. Отбелязва се, че по това време нито един антивирусен софтуер не е откривал тези файлове като злонамерени. Модулният троянски кон има множество функции, които позволяват шпионаж. Например, той може да включи микрофона на заразено устройство, за да записва разговори наблизо.

За съжаление, изследователите не успяха да използват напълно потенциала на Flame 2.0, актуализирана версия на опасния троянски кон. Защитата му разчиташе на криптиране, което не им позволи да проучат подробно компонентите му. Следователно въпросът за възможностите и методите на разпространение на Flame 2.0 остава отворен.

Източник: 3dnews.ru