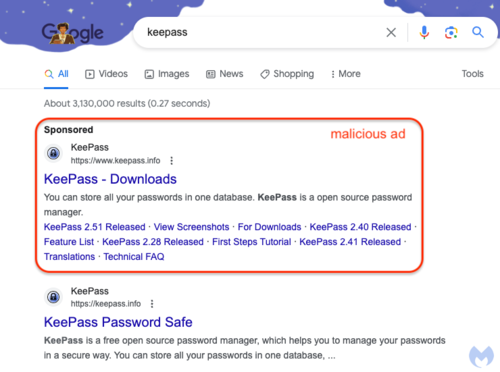

Istraživači iz Malwarebytes Labs-a su identificirali promociju lažne web stranice za besplatni menadžer lozinki KeePass, koji distribuira zlonamjerni softver, putem Google reklamne mreže. Posebnost napada bila je upotreba od strane napadača domena “ķeepass.info”, koji se na prvi pogled ne razlikuje po pravopisu od zvaničnog domena projekta “keepass.info”. Prilikom traženja ključne riječi “keepass” na Google-u, reklama za lažni sajt je stavljena na prvo mjesto, prije linka na službenu stranicu.

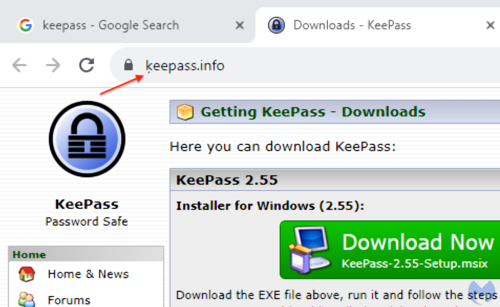

Da bi se obmanuli korisnici, korištena je dobro poznata phishing tehnika, zasnovana na registraciji internacionaliziranih domenov (IDN) koji sadrži homoglife - simbole koji izgledaju kao latinična slova, ali imaju drugačije značenje i vlastiti Unicode kod. Konkretno, domena "ķeepass.info" je zapravo registrovana kao "xn--eepass-vbb.info" u punycode notaciji. Ako pažljivo pogledate ime prikazano u adresnoj traci, primijetit ćete tačku ispod slova "ķ", koju većina korisnika doživljava kao česticu prašine na ekranu. Iluziju autentičnosti pojačala je činjenica da se lažnoj stranici pristupalo putem HTTPS-a s važećim TLS certifikatom dobivenim za internacionaliziranu domenu.

Da bi blokirali zloupotrebu, registratori ne dozvoljavaju registraciju IDN domena koji miješaju znakove iz različitih abeceda. Na primjer, lažni domen apple.com (“xn--pple-43d.com”) ne može se kreirati zamjenom latiničnog “a” (U+0061) ćiriličnim “a” (U+0430). Miješanje latiničnih i Unicode znakova u nazivu domene je također blokirano, ali postoji izuzetak od ovog ograničenja, što je ono što napadači koriste - miješanje sa Unicode znakovima koji pripadaju grupi latiničnih znakova koji pripadaju istoj abecedi je dozvoljeno u domena. Na primjer, slovo “ķ” korišteno u napadu koji se razmatra dio je latvijskog alfabeta i prihvatljivo je za domene na latvijskom jeziku.

Kako bi se zaobišli filteri Google reklamne mreže i filtrirali botovi koji mogu otkriti zlonamjerni softver, kao glavna veza u oglasnom bloku navedena je međuslojna stranica keepassstacking.site, koja korisnike koji ispunjavaju određene kriterije preusmjerava na lažni domen „ķeepass .info”.

Dizajn lažne web stranice bio je stiliziran da podsjeća na službenu KeePass web stranicu, ali modificiran kako bi agresivnije forsirao preuzimanja (identitet i stil službene web stranice su zadržani). Stranica za preuzimanje za Windows platformu nudila je .msix instalacijski program koji je sadržavao zlonamjerni kod, a isporučivao se s važećim digitalnim potpisom. Ako bi se preuzeta datoteka izvršavala na korisničkom sistemu, dodatno bi se pokretao FakeBat skript, preuzimajući program iz vanjskog direktorija. server Zlonamjerne komponente dizajnirane za napad na korisnički sistem (na primjer, za presretanje povjerljivih podataka, povezivanje s botnet mrežom ili zamjenu brojeva kripto novčanika u međuspremniku).

izvor: opennet.ru