Mae llawer o gwmnïau heddiw yn poeni am sicrhau diogelwch gwybodaeth eu seilwaith, mae rhai yn gwneud hyn ar gais dogfennau rheoleiddio, ac mae rhai yn gwneud hyn o'r eiliad y mae'r digwyddiad cyntaf yn digwydd. Mae tueddiadau diweddar yn dangos bod nifer y digwyddiadau yn cynyddu, ac mae'r ymosodiadau eu hunain yn dod yn fwy soffistigedig. Ond nid oes angen i chi fynd yn bell, mae'r perygl yn llawer agosach. Y tro hwn hoffwn godi pwnc diogelwch darparwyr Rhyngrwyd. Mae yna swyddi ar Habré a drafododd y pwnc hwn ar lefel y cais. Bydd yr erthygl hon yn canolbwyntio ar ddiogelwch ar y lefelau rhwydwaith a chysylltiadau data.

Sut y dechreuodd i gyd

Beth amser yn ôl, gosodwyd Rhyngrwyd yn y fflat gan ddarparwr newydd; yn flaenorol, darparwyd gwasanaethau Rhyngrwyd i'r fflat gan ddefnyddio technoleg ADSL. Gan fy mod yn treulio ychydig o amser gartref, roedd mwy o alw am Rhyngrwyd symudol na Rhyngrwyd cartref. Gyda'r newid i waith o bell, penderfynais nad oedd y cyflymder o 50-60 Mb/s ar gyfer Rhyngrwyd cartref yn ddigon a phenderfynais gynyddu'r cyflymder. Gyda thechnoleg ADSL, am resymau technegol, nid yw'n bosibl cynyddu'r cyflymder uwchlaw 60 Mb/s. Penderfynwyd newid i ddarparwr arall gyda chyflymder gweithredu datganedig gwahanol a gyda darparu gwasanaethau nad ydynt trwy ADSL.

Gallai fod wedi bod yn rhywbeth gwahanol

Wedi cysylltu â chynrychiolydd o'r darparwr Rhyngrwyd. Daeth y gosodwyr, drilio twll i mewn i'r fflat, a gosod llinyn clwt RJ-45. Fe wnaethant roi cytundeb a chyfarwyddiadau i mi gyda'r gosodiadau rhwydwaith y mae angen eu gosod ar y llwybrydd (IP pwrpasol, porth, mwgwd isrwyd a chyfeiriadau IP eu DNS), cymerodd daliad am y mis cyntaf o waith a gadael. Pan es i i mewn i'r gosodiadau rhwydwaith a roddwyd i mi i'm llwybrydd cartref, ffrwydrodd y Rhyngrwyd i'r fflat. Roedd y weithdrefn ar gyfer mewngofnodi cychwynnol tanysgrifiwr newydd i'r rhwydwaith yn ymddangos yn rhy syml i mi. Ni pherfformiwyd unrhyw awdurdodiad sylfaenol, a'm dynodwr oedd y cyfeiriad IP a roddwyd i mi. Gweithiodd y Rhyngrwyd yn gyflym ac yn sefydlog Roedd llwybrydd wifi yn y fflat a thrwy'r wal cynnal llwyth gostyngodd cyflymder y cysylltiad ychydig. Un diwrnod, roedd angen i mi lawrlwytho ffeil yn mesur dau ddwsin o gigabeit. Roeddwn i'n meddwl, beth am gysylltu'r RJ-45 sy'n mynd i'r fflat yn uniongyrchol i'r PC.

Adnabod dy gymydog

Ar ôl lawrlwytho'r ffeil gyfan, penderfynais ddod i adnabod y cymdogion yn y socedi switsh yn well.

Mewn adeiladau fflatiau, mae'r cysylltiad Rhyngrwyd yn aml yn dod gan y darparwr trwy ffibr optegol, yn mynd i'r cwpwrdd gwifrau i un o'r switshis ac yn cael ei ddosbarthu rhwng mynedfeydd a fflatiau trwy geblau Ethernet, os ydym yn ystyried y diagram cysylltiad mwyaf cyntefig. Oes, mae yna dechnoleg eisoes lle mae opteg yn mynd yn syth i'r fflat (GPON), ond nid yw hyn yn gyffredin eto.

Os cymerwn dopoleg syml iawn ar raddfa un tŷ, mae'n edrych yn debyg i hyn:

Mae'n ymddangos bod cleientiaid y darparwr hwn, rhai fflatiau cyfagos, yn gweithio yn yr un rhwydwaith lleol ar yr un offer newid.

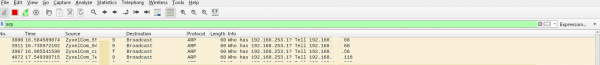

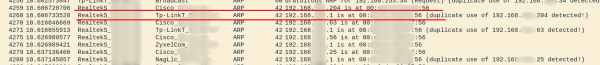

Trwy alluogi gwrando ar ryngwyneb sydd wedi'i gysylltu'n uniongyrchol â rhwydwaith y darparwr, gallwch weld traffig ARP a ddarlledir yn hedfan o bob gwesteiwr ar y rhwydwaith.

Penderfynodd y darparwr beidio â thrafferthu gormod gyda rhannu'r rhwydwaith yn segmentau bach, felly gallai traffig darlledu o 253 o westeion lifo o fewn un switsh, heb gyfrif y rhai a gafodd eu diffodd, a thrwy hynny rwystro lled band y sianel.

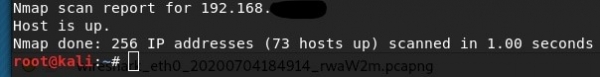

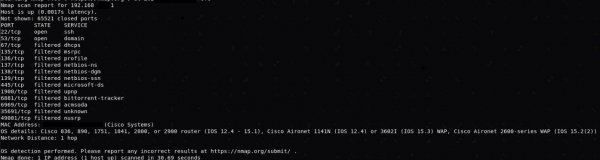

Ar ôl sganio'r rhwydwaith gan ddefnyddio nmap, fe wnaethom bennu nifer y gwesteiwyr gweithredol o'r gronfa gyfan o gyfeiriadau, y fersiwn meddalwedd a phorthladdoedd agored y prif switsh:

Ble mae ARP ac ARP-spoofing?

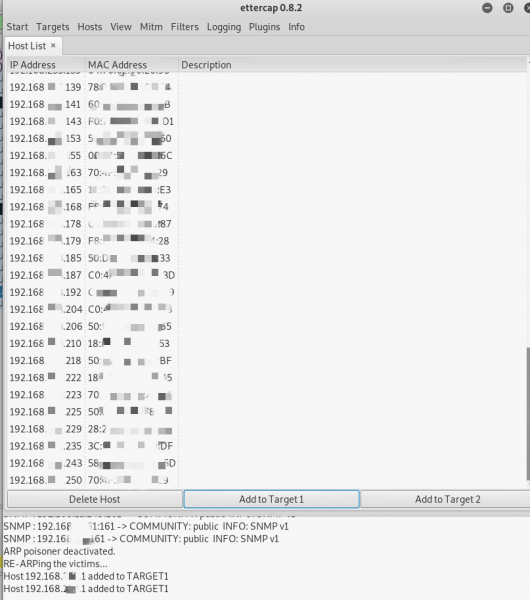

Er mwyn cyflawni camau pellach, defnyddiwyd y cyfleustodau ettercap-graffigol; mae yna hefyd analogau mwy modern, ond mae'r meddalwedd hwn yn denu gyda'i ryngwyneb graffigol cyntefig a rhwyddineb defnydd.

Yn y golofn gyntaf mae cyfeiriadau IP pob llwybrydd a ymatebodd i'r ping, yn yr ail mae eu cyfeiriadau corfforol.

Mae'r cyfeiriad ffisegol yn unigryw; gellir ei ddefnyddio i gasglu gwybodaeth am leoliad daearyddol y llwybrydd, ac ati, felly bydd yn cael ei guddio at ddibenion yr erthygl hon.

Mae nod 1 yn ychwanegu'r prif borth gyda'r cyfeiriad 192.168.xxx.1, nod 2 yn ychwanegu un o'r cyfeiriadau eraill.

Rydym yn cyflwyno ein hunain i'r porth fel gwesteiwr gyda'r cyfeiriad 192.168.xxx.204, ond gyda'n cyfeiriad MAC ein hunain. Yna rydym yn cyflwyno ein hunain i'r llwybrydd defnyddiwr fel porth gyda'r cyfeiriad 192.168.xxx.1 gyda'i MAC. Trafodir manylion bregusrwydd y protocol ARP hwn yn fanwl mewn erthyglau eraill sy'n hawdd i Google.

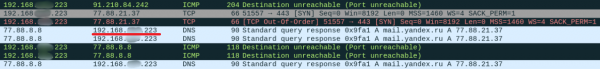

O ganlyniad i'r holl driniaethau, mae gennym draffig gan y gwesteiwyr sy'n mynd trwom ni, ar ôl galluogi anfon pecynnau ymlaen yn flaenorol:

![]()

![]()

![]()

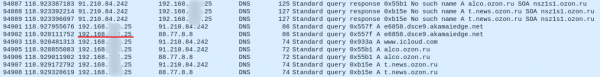

Ydy, mae https eisoes yn cael ei ddefnyddio bron ym mhobman, ond mae'r rhwydwaith yn dal i fod yn llawn protocolau ansicredig eraill. Er enghraifft, yr un DNS ag ymosodiad DNS-spoofing. Mae'r union ffaith y gellir cynnal ymosodiad MITM yn arwain at lawer o ymosodiadau eraill. Mae pethau'n gwaethygu pan fydd sawl dwsin o westeion gweithredol ar gael ar y rhwydwaith. Mae'n werth ystyried mai'r sector preifat yw hwn, nid rhwydwaith corfforaethol, ac nid oes gan bawb fesurau amddiffyn i ganfod a gwrthweithio ymosodiadau cysylltiedig.

Sut i'w osgoi

Dylai'r darparwr fod yn bryderus am y broblem hon;

![]()

Byddai galluogi Arolygiad ARP Dynamig (DAI) yn atal ffugio cyfeiriad MAC y prif borth. Rhannu darlledu parth O leiaf ataliwyd traffig ARP rhag lledaenu i bob gwesteiwr yn olynol a lleihau nifer y gwesteiwyr y gellid ymosod arnynt trwy ei rannu'n segmentau llai. Gall y cleient, yn ei dro, amddiffyn ei hun rhag y fath driniaethau trwy ffurfweddu VPN yn uniongyrchol ar eich llwybrydd cartref, mae'r rhan fwyaf o ddyfeisiau eisoes yn cefnogi'r swyddogaeth hon.

Canfyddiadau

Yn fwyaf tebygol, nid yw darparwyr yn poeni am hyn; anelir pob ymdrech at gynyddu nifer y cleientiaid. Ni ysgrifennwyd y deunydd hwn i ddangos ymosodiad, ond i'ch atgoffa efallai na fydd rhwydwaith eich darparwr hyd yn oed yn ddiogel iawn ar gyfer trosglwyddo'ch data. Rwy'n siŵr bod yna lawer o ddarparwyr gwasanaethau Rhyngrwyd rhanbarthol bach sydd wedi gwneud dim mwy nag sy'n angenrheidiol i redeg offer rhwydwaith sylfaenol.

Ffynhonnell: hab.com