Nunc aliam viam iniectionis SQL probabimus. Videamus an database errore epistulas mittere pergat. Methodus haec "expectandi moram" appellatur, ipsaque dilatio hoc modo scriptum est: exspecta moram 00:00:01'. Hoc ex fasciculo nostro transcribo et illud in vecte electronica navigatoris transcribo.

Haec omnia vocantur "caecus iniectio temporalis SQL". Omnes hic agimus dicentes "expecta moram secundi 10". Si animadvertes, in summo sinistro habemus inscriptionem "connexionem...", id est, quid facit pagina nostra? Connexionem exspectat, et post 10 seconds pagina recta in monitore tuo apparet. Hac arte utentes, database attingimus ut paucas plures interrogationes petere sinat, exempli gratia, si usor Joe est, 10 secundis expectare debemus. Suus? Si usor dbo est, etiam 10 seconds expecta. Hoc est modum iniectio caeca SQL.

Puto tincidunt non figere hanc vulnerabilitatem cum inaequaliter creando. Haec iniectio SQL est, sed programmata nostra IDS vel eam non videt, sicut modos iniectionis SQL priores.

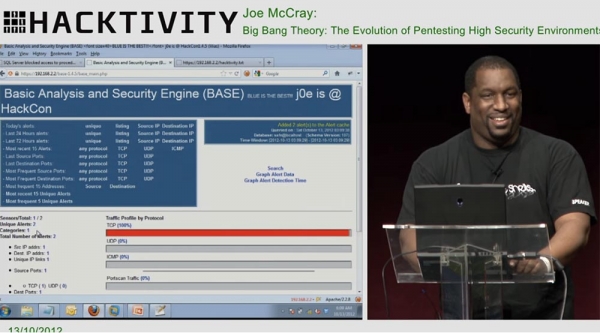

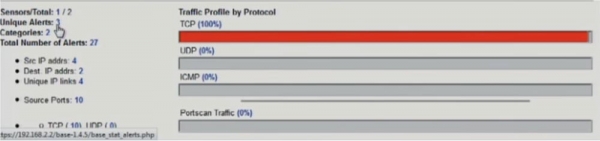

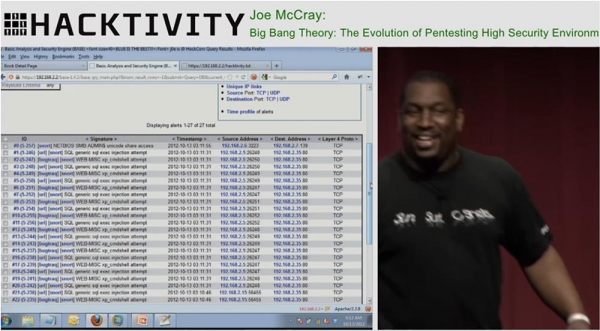

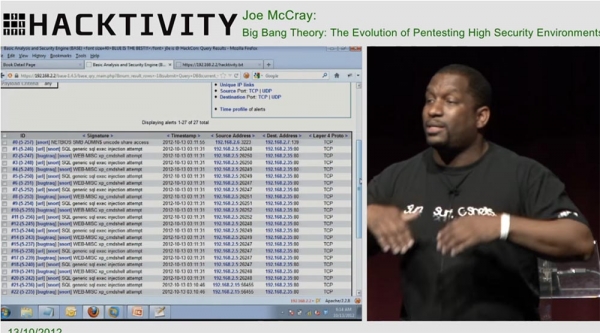

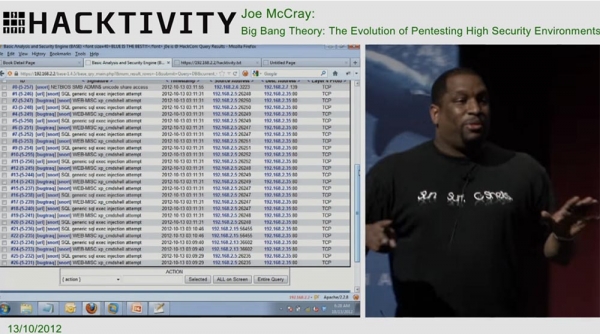

Aliquid plus interesting conemur. Escribamus hanc lineam cum IP inscriptione et eam in pasco constringe. Laboravi! TCP talea in programmate nostro rubra vertitur, programma securitatis minas 2 notavit.

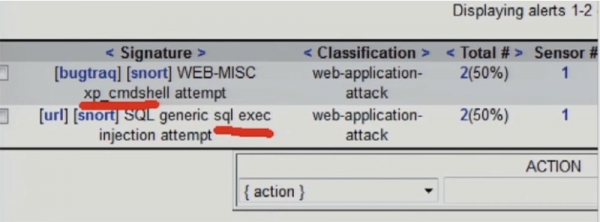

Magna, videamus quid deinde factum sit. Alia comminatio in testam XP, alia comminatio - SQL iniectio conatus est. In summa, duo conati sunt ad applicationem telam oppugnare.

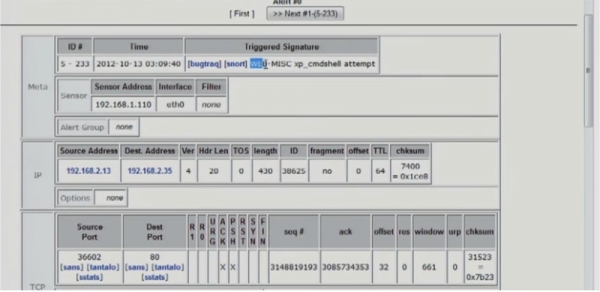

Bene, nunc logica adiuva. Intrusionem datam fasciculum habemus in quo IDS dicit se respondisse variis intrusionibus in testam XP.

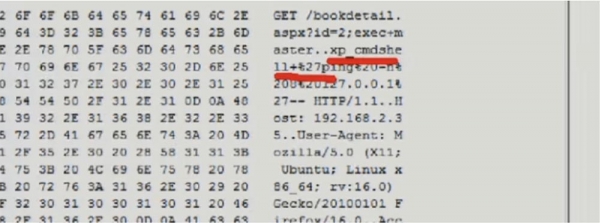

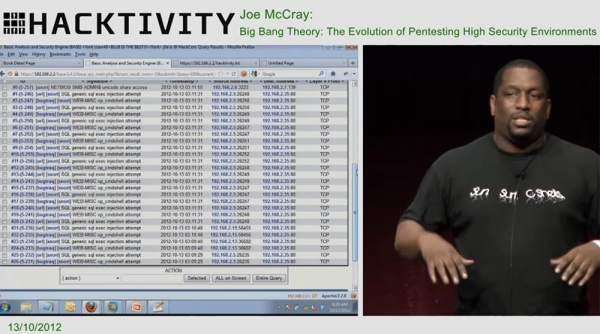

Si librum descendimus, tabulam codicis HEX videmus, ad cuius dextram vexillum est cum nuntio xp_cmdshell + &27ping, et plane hoc malum est.

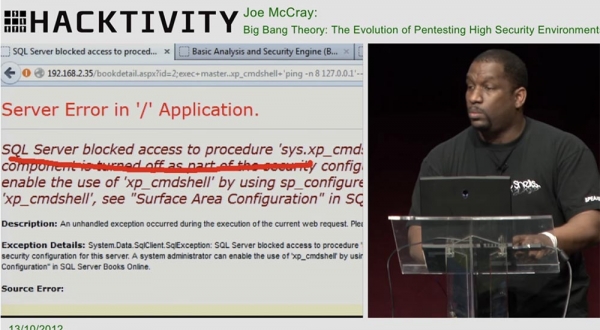

Quid hic factum sit videamus. Quid SQL servo facere?

Servus SQL dixit: "Tesseram database meis potes habere, omnia monumenta in database, sed dude habere potes", nolo te mandata tua in me currere, quod omnino non friget"!

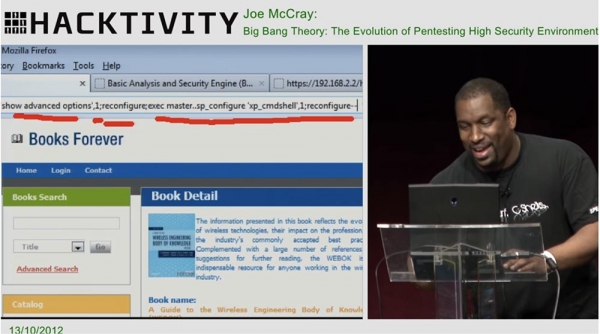

Quod opus faciendum est ut etiam si IDS minas in CP testam referat, minatio neglecta est. Si uteris SQL Servo 2005 vel SQL Servo 2008, si iniectio SQL deprehensus est, testa imperandi ratio operativa claudetur, prohibens te operi tuo permanere. Hoc est molestissimum. Quid igitur faciamus? Debes servo benignissime rogare. Hoc dicis: "Pater, quaeso, possumne haec crustula habere"? Id facio, mehercules, servo perhumaniter rogo! Optiones additas peto, reconfigurationem peto, peto ut testae XP occasus mutandae sint ut testam accessibilem efficiat quia opus est!

IDS hoc deprehendit — vides minas iam 3 notatas.

Aspicite hic - coortus tigna securitatis! Arbor Nativitatis similis est, hic tantum pendebat! 27 Quotquot minas securitatis! Eia guys, hanc piraticam cepimus, eum cepimus!

Non solliciti sumus ut notitias nostras furetur, sed si praecepta systematis in "arca" nostra exequi potest, hoc iam gravius est! Iter Telnet trahere potes, FTP, datam meam accipere potes, frigus est, sed non cures, tantum non volo te accipere testam mei "arcae".

Volo loqui de rebus quae vere possedi. Institutiones laboro, multos annos eis laboravi, et hoc tibi dico, quia amica mea se otiosum esse putat. Putat omnia quae facio in scaena et sermone stare, hoc opus cogitari non potest. Sed dico: "Non, gaudium meum, consultus sum"! Hoc interest — animum loquor ac reddo.

Dicam hoc, nos, ut gratis, amamus testam resilire, et nobis nulla est in mundo voluptas quam "deglutiens testam." Cum IDS analystae suas regulas scribunt, vides eas scribere eas tueri contra corticem sollicitare. Si autem loqueris cum CIO problema extractionis datae, rogabit te ut de duobus bene cogites. Dicamus me applicationem habere quae per horam 100 "pieces" facit. Quid mihi maius est: ad securitatem omnium notitiarum in hac applicatione vel in testam "arcae" securitatem praestandam? Gravis quaestio haec est! Quid solliciti amplius?

Quia cortex "arca" tua corrupta est, non ideo significat aliquem accessum ad interiora applicationum operationes. Sed hoc magis quam probabile est, et si nondum factum est, cito potest contingere. Sed nota quod multae res securitatis aedificatae sunt in suppositione quod percussor per ornatum tuum movetur. Ita attendunt ad mandatorum executionem, ad mandatorum exsequendum, et notandum quod hoc grave est. Attendunt vulnerabilitates levissimas, ad scripturam transversim valde simplicem, ad injectiones simplicissimas SQL. Minas provectas aut nuntios encryptas non curant, de illis generibus rerum non curant. Posses dicere omnes res securitatis strepitum quaerunt, yap cupiunt, aliquid prohibere cupiunt quod talum mordax est. Hic est quod didici de securitate productorum. Producta salutem emendam non habes, non vicissim expellere. Opus est idoneis, peritis hominibus qui technologiam intelligunt. Deus meus, vere populus! Decies centena milia dollariorum in his rebus iactare nolumus, sed in hoc campo plures ex vobis operati estis et scimus quod simulac bulla vestra ad rem videt, ad horreum currit clamans: "Hoc obtinere debemus! " Sed non vere postulo, iustus nuntius qui post nos figendus est. Praemissa fuit huius rei.

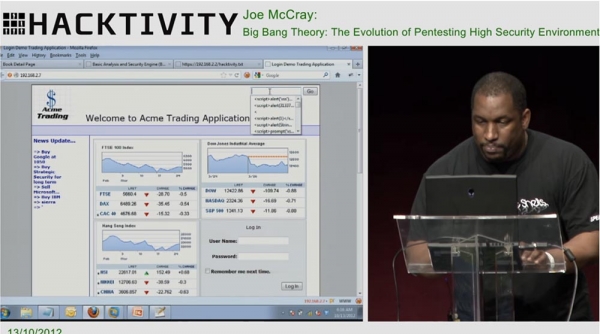

Ambitus securitatis est aliquid ubi multum temporis intellexi quomodo machinationes securitatis operantur. Machinae tutelae olim intelligis, praesidio non difficile praetereuntibus. Exempli causa, applicationem telam habeo, quae muro suo munitur. Inscriptionem uncinorum tabellam effingo, crustulum in vecte electronicae navigatoris et ad occasus et scribendo transversis locum experire.

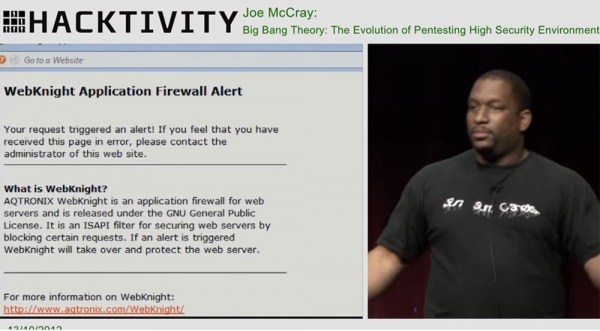

Quam ob rem nuntius de comminatione firewall accipio - obstructus sum.

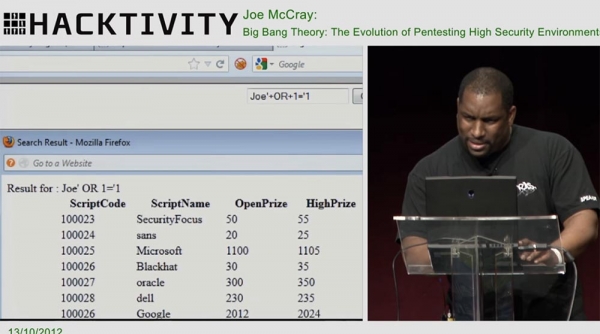

Hoc malum tibi videtur, censes? Tu productum securitatem offendit. Sed quid si hoc conabor: parametrum Joe'+OR+1='1 . ingredior

Ut vides, laboravi. Corripe me si erro, sed vidimus SQL iniectio in applicatione firewall. Nunc fingamus nos velle societatis securitatis initium facere, ut in programmatibus nostris factorem petasum induemus. Nunc malum involvimus quod nigrum est petasum. Consultor sum, ergo possum similiter cum fabricatoribus programmatibus.

Volumus ut novam deprehendendi pellendi rationem creare et disponere, sic societatem deprehendendi sollicitare incipiemus. Snort, ut fons apertus uber, centena milia continet signaturae minas sollicitare. Ethice agere debemus, ne has subscriptiones ab aliis applicationibus surripiamus, easque in systemate nostro inseramus. Modo sedemus et rescribe omnes - heus, Bob, Tim, Joe, veni huc, celeriter percurre omnes istas 100 signaturas!

Etiam vulnerability scanner opus est creare. Scis Nessum, programmata sponte pro vulneribus quaerendis, LXXX milia subscriptionum et scriptorum bona habere quae pro vulneribus reprimuntur. Ethice iterum agemus et omnia in nosmetipsos rescribemus.

Homines rogant me, "Joe, omnibus his probationibus uti programmate aperto fonte tanquam Mod Securitatis, Snort et similibus, quam similes sunt aliis productis fabricantibus?" Quibus respondeo: "Omne similes non videntur!" Quia artifices supellectilem ex aperto fonte securitatis productorum non furantur, sedent et scribunt omnes regulas ipsas.

Si signaturas tuas facere potes et chordas impetum facere sine fonte aperto productis uteris, magna est tibi occasio. Si cum commercial productis certare non potes, in rectum directum movens, notionem invenire debes qui in agro tuo clarus fies.

Novit quisque bibere. Ostendam tibi cur bibam. Si unquam fontem codicem audis in vita tua egeris, certo bibes, mihi crede, postea bibet.

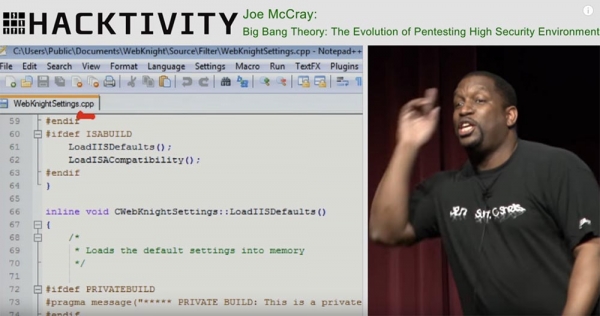

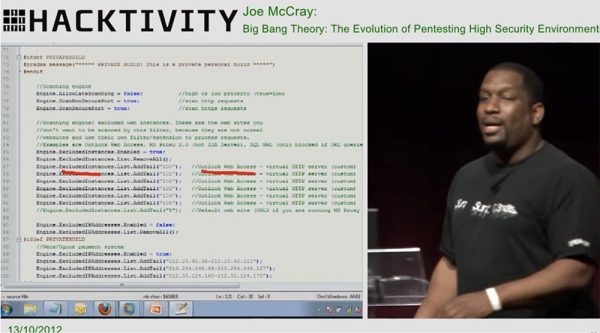

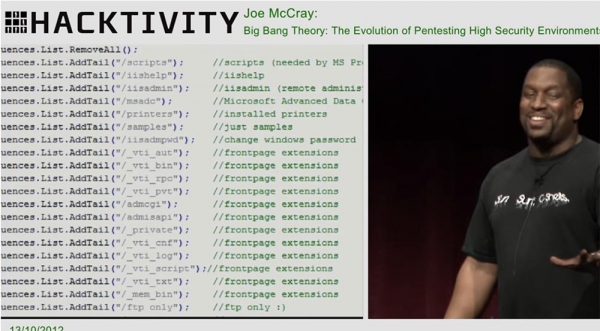

Ita, lingua nostra ventus C++ est. Intueamur hanc rationem - Militis Web, est firewall applicationis pro servientibus interretialibus. Exceptiones habet per defaltam. Hoc est interesting - si firewall hanc explicandam, non me defendet ab Outlook Web Access.

Mirum! Causa est, quod multi mercatores programmatis ab una applicatione regulas trahunt et eas in suum productum conficiunt, quin totum fasciculum investigationis faciant. Cum ergo explicamus per applicationem firewall telae, invenio omnia circa electronica male fieri! Quia fere omnis electronica securitas frangit per defaltam. Tu codicem interretialem habes qui systema mandata exequitur et queries pro LDAP vel alio aliquo usoris database copia directe in interreti.

Dic mihi, in qua tellure aliquid simile tutum haberi potest? Cogita de eo: Outlook Web Access aperis, preme accidit +K, quaere usores et omnia quae, directivum Directorium Active a Internet administras, systema imperata in Linux exequeris, si Squirrel Mail, vel Horde vel quacumque re uteris. aliud. Haec omnia evaporationes et alia genera functionis non tutae extrahes. Multi igitur igniculi eos e indice securitatis periculorum excludunt, quaerentes fabricatorem programmatum tuum de hoc experiri.

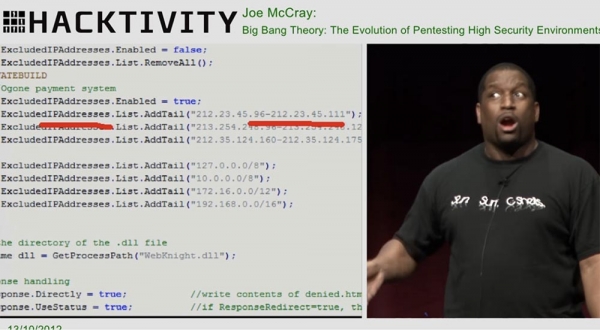

Redeamus ad applicationem equitis interreti. Multam securitatem de domicilio scanner regulas subripuit, quae omnia haec IP electronica iugis perlustrat. Siccine omnes hae inscriptiones a nostro productum excluduntur?

Num quis ex vobis vis has inscriptiones in retiaculis tuis instituere? Visne retis tuis has inscriptiones currere? Mirum est. Bene, librum hoc programma depone et alia vide quae hic firewall facere non vult.

"1999" vocati sunt et in tempore redire volunt eorum servitorem! Ecquis vestrum hunc coenum memini: /scripts, /iishelp, msads? Fortasse duo homines meminerunt peractorum quam iocum erat talia caedere. "Meministi, dude, quam diu ante servos "occisi sumus", frigus erat!"

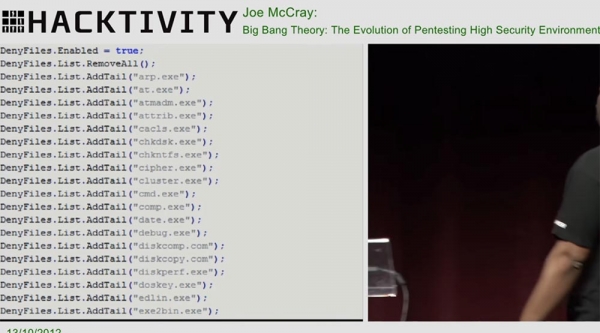

Nunc si has exceptiones spectes, haec omnia, msads, impressores, iisadmpwd potes facere, haec omnia quae hodie nemo indiget. Quid de mandatis tibi exsequi non licet?

Hae sunt arp, at, cacls, chkdsk, cipher, cmd, com. Ut eos numeras, memoria priscorum vincitur, "dude, memento cum hunc servo cepimus, recordare dierum"?

Sed hic 'quid' vere interest — quis videt WMIC or maybe PowerShell here? Finge te novam applicationem habere functiones quae scripta sunt in systemate locali currendo, et haec sunt scripta moderna quia vis currere Windows Servo 2008, et rem magnam facturus sum eam custodiendo cum regulis ad Windows 2000 destinatis. Ut insequenti tempore venditor ad te perveniat cum eorum applicatione interreti, interroga eos: “Heus homo, quasi frena admin, vel praeceps currens subtexuisti, alia omnia repressisti, quia renovare incipimus. et utere nova versione DotNET"? Sed haec omnia debent esse in securitate facienda per defaltam!

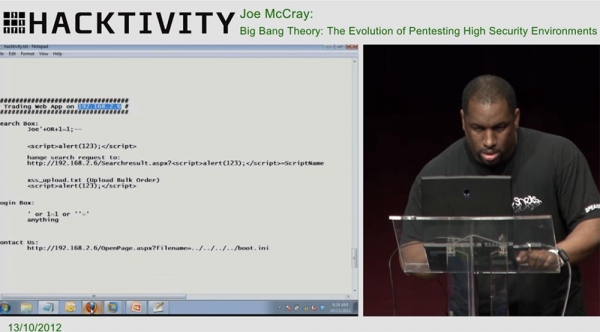

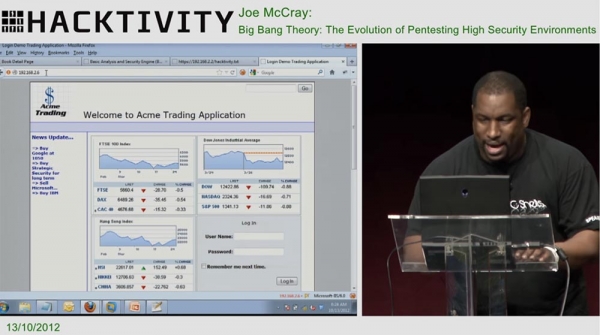

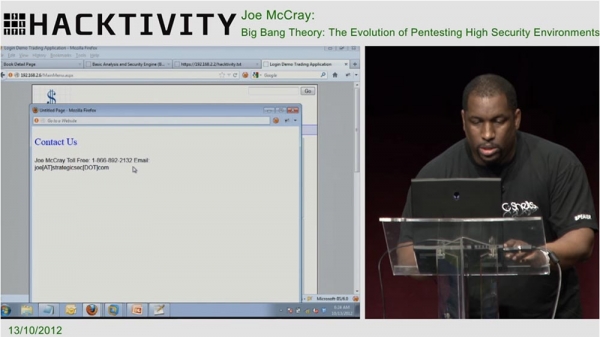

Proxima res tecum loqui volo de erroribus logicis. Eamus ad 192.168.2.6. Hoc idem fere ac priori.

Aliquid interesting animadvertere potes si paginam in pagina et deprime in Contact Us nexus.

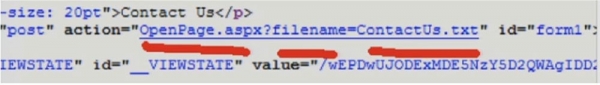

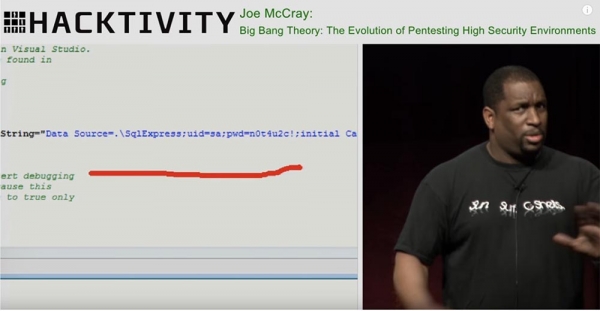

Si fontem codicem "Contact Us" tab spectes, quae una est ex methodis pententing quas facio omni tempore, hanc lineam videbis.

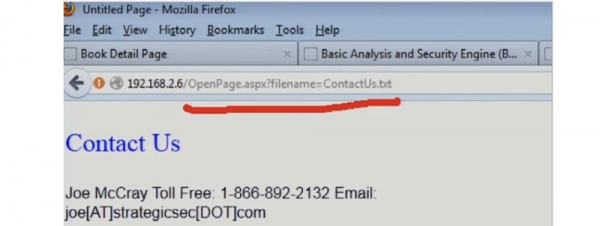

Cogitare de illo! Hoc viso audio, multi dixerunt: "Eheu"! Olim acumen probavi, inquam, ripam billionaire, et aliquid simile animadverti. Non ergo opus est aliqua SQL iniectio vel scripting transversali - basics, hoc inscriptionem taleam habemus.

Itaque, sine exaggeratione - ripae nobis narravit se habuisse tam retis artifex et inspectorem telae, neque ullas commentationes fecerunt. Hoc est, solitum putaverunt ut fasciculus textus aperiri et per navigatrum legere posset.

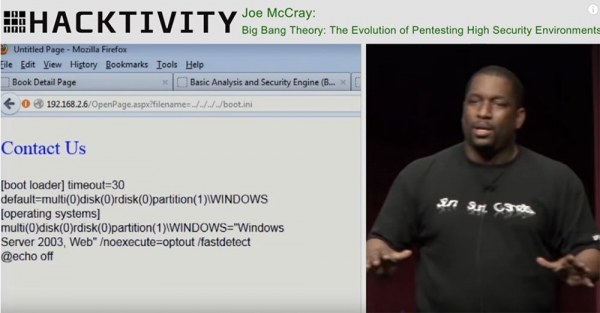

Hoc est, simpliciter tabellam directe ex tabella ratiocinari potes. Caput turmae securitatis dixit mihi: "Ita, unus e sclopetatoribus vulnerabilitatem hanc inuenit, sed minorem reputavit". Ad quod respondi, bene, minutam mihi da. I typed filename=../../../../boot.ini in locatione inscriptionis et in schedula fasciculi tabernus legere potui!

Ad haec dicebant mihi: "Non, non, non, non sunt fasciculi critici"! Respondi - sed hoc est Servo 2008? Dicunt ei, est. Dico - sed hic server limam configurationem positam in radice indicis servientis, vox? Recte respondent. "Magnum," inquam, "quid si oppugnator hoc fecerit", et in electronica locationis nomen electronicum subtexo. Dicunt - quid, quod non vides monitorem?

Inquam - quid, si in monitorem deprimo et eligendo monstra Page Source option? Et quid hic inveniam? "Nihil criticum"? Videbo servo administrator password!

Et tu hic dubium non est?

At mea pars haec proxima est. Mandata in archa exequi non permittitis, sed tesseram administratoris et datorum interretialem surripere possum, per totam datorum speciem, materiam datorum et systematis defectibus omnem erue, et cum omnibus abito. Hic casus est malus inquiens dicens: "Heus homo, hodie magnus dies est"!

Salus fructus ne te faciat aegrotum! Salus fructus ne te faciat aegrotum! Inveni nerds aliquos, da eis omnia memorabilia quae Star Trek, eas quaerunt, adhorta ut apud te maneant, quia foediosi stinkeri qui quotidie non imbrem faciunt, sunt qui opera tua retia facere debent! Hi sunt qui operas securitatis tuae adiuvabunt ut debent operari.

Dic mihi, quam multi vestrum in eodem cubiculo diutius morari possunt cum persona, qui constanter dicit: "O instanter postulo ut hanc scriptionem typum reddam", et quis hoc toto tempore occupatum est? Sed opus est populo qui securitatem tuam facere operantur.

Iterum dicam - securitatem res stultas sunt quia luminaria constanter peccant, constanter faciunt cacata carta, iusta securitatem non praebent. Nunquam vidi productum securitatis bonum quod hominem non requirebat cum egeo ut obstringere illum ubi necesse est ut plus minusve operetur normaliter. Suus 'iustus ingens index regularum dicens malum, id totum!

Cupio igitur vos guys educationem spectare, res ut salus, polytechnica disciplina, quia multum liberorum online cursus in rebus salutis sunt. Disce Python, disce Conventum, disce applicationem telam tentantem.

Hoc est quod vere adiuvet te ornatum tuum protegas. Dolor suspendisse ligula, consequat nec ipsum! Vade ad opus tuum et dic bulla quod plus debes plus budget pro populo callidior, hoc scio discrimen, sed dic ei usquam - plus pecunia opus est hominibus, ad erudiendum eos. Si productum emimus, sed cursus cursus non emere quia pretiosum est uti, cur omnino emimus si non docemus quomodo utamur?

Multum mihi operati sunt venditores producti securitatis, multam vitam meam confectam exsequentibus illis productis, et infirmus sum omnium retis accessus moderandi et supellectilis, quia institui et cucurri omnes fructus crap. Quondam ad clientem venissem, 802.1x vexillum efficere voluerunt protocollo EAP, itaque MAC inscriptiones et inscriptiones secundariae pro quolibet portu habuerunt. Veni, vidi quod malum esset, conversus et coepi impressio globuli typographi. Tu scis, typographus paginam instrumentorum retis cum omnibus MAC inscriptionibus et IP inscriptionibus probare potest. Sed evenit ut typographus vexillum 802.1x non sustineat, ut excludatur.

Tunc unplugged impressorem ex retis et inscriptionem laptop MAC mutatam cum inscriptione typographi MAC et laptop meo coniunxi, ita hanc solutionem pretiosam MAC praetermittens, cogita! Quid igitur boni haec MAC solutio mihi facere potest si quis modo aliquem vasorum apparatum praeterire pro typographo aut VoIP telephonico potest?

Hodie igitur, pentesting pro me est quod tempus terere conatur ad intellegendum et intelligendum opus securitatis, quod hie meus acquisivit. Hodiernae omnes ripae acumen experiundo has omnes has HIPS, NIPS, RISIONES, MACS et totum fasciculum ceterorum Acronymsuum crapulae plenae sunt. Sed quaero quid haec facere conaris et quomodo id facere conantur. Dein, semel inspicio qua methodo methodus et logica adhibeantur ad tuendam, minime difficile est praeterire.

My favorite product that I'll leave you with is called MS 1103. Est navigatrum-based facinus quod "spray" HIPS, Hostia Intrusio Praeventionis Signaturae, seu intrusio ne signaturas hospes. Re vera, destinata est signaturas praeterire HIPS. Nolo ostendere quomodo operatur, quia tempus illud demonstrare nolo, sed magnum opus facit ut securitatem praetermittas et volo te experiri.

OK guys, nunc abeo.

Quidam ads

Gratias tibi ago pro manendo nobiscum. Placetne tibi vasa nostra? Vis videre plus interesting contentus? Suscipe nos ponendo ordinem vel commendando amicos; , unicum analogum de ingressu servientibus, quod a nobis pro vobis est inventum: (praesto cum RAID1 et RAID10, usque ad 24 coros et usque ad 40GB DDR4).

Dell R730xd 2x vilius in Equinix Tier IV centri Amstelodami? Tantum hic in Belgio! Dell R420 - 2x E5-2430 2.2Ghz 6C 128GB DDR3 2x960GB SSD 1Gbps 100TB - from $99! Read about

Source: www.habr.com