మిచిగాన్ విశ్వవిద్యాలయానికి చెందిన పరిశోధకుల బృందం, ట్రాన్సిట్ ట్రాఫిక్ను పర్యవేక్షిస్తూ OpenVPN-ఆధారిత సర్వర్లకు కనెక్షన్లను VPN ఫింగర్ప్రింటింగ్ చేసే సాధ్యాసాధ్యాలను పరిశీలించిన ఒక అధ్యయనం యొక్క ఫలితాలను ప్రచురించింది. ఈ అధ్యయనం ఇతర నెట్వర్క్ ప్యాకెట్ల మధ్య OpenVPN ప్రోటోకాల్ను గుర్తించడానికి మూడు పద్ధతులను కనుగొంది, వీటిని ట్రాఫిక్ తనిఖీ వ్యవస్థలలో OpenVPN-ఆధారిత వర్చువల్ నెట్వర్క్లను నిరోధించడానికి ఉపయోగించవచ్చు.

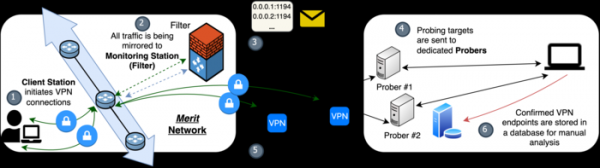

పది లక్షలకు పైగా వినియోగదారులు ఉన్న మెరిట్ ఇంటర్నెట్ సర్వీస్ ప్రొవైడర్ నెట్వర్క్పై ప్రతిపాదిత పద్ధతులను పరీక్షించగా, తక్కువ ఫాల్స్ పాజిటివ్ రేటుతో 85% ఓపెన్విపిఎన్ సెషన్లను గుర్తించగల సామర్థ్యం ప్రదర్శించబడింది. పరీక్ష కోసం, ఒక టూల్ అభివృద్ధి చేయబడింది, అది మొదట ప్రయాణంలోనే ఓపెన్విపిఎన్ ట్రాఫిక్ను నిష్క్రియాత్మకంగా గుర్తించి, ఆపై క్రియాశీల సర్వర్ ధృవీకరణ ద్వారా ఫలితాల ఖచ్చితత్వాన్ని ధృవీకరించింది. పరిశోధకులు అభివృద్ధి చేసిన ఎనలైజర్ను ఉపయోగించి సుమారు 20 Gbps థ్రూపుట్తో కూడిన ట్రాఫిక్ ప్రవాహం ప్రతిబింబించబడింది.

ప్రయోగ సమయంలో, 40 విభిన్న సాధారణ OpenVPN కాన్ఫిగరేషన్లను ఉపయోగించి ఒక నకిలీ క్లయింట్ ద్వారా స్థాపించబడిన 2000 టెస్ట్ OpenVPN కనెక్షన్లలో 1718 కనెక్షన్లను ఎనలైజర్ విజయవంతంగా గుర్తించింది (ఈ పద్ధతి 40 కాన్ఫిగరేషన్లలో 39కి విజయవంతంగా పనిచేసింది). అంతేకాకుండా, ప్రయోగం జరిగిన ఎనిమిది రోజులలో, ట్రాన్సిట్ ట్రాఫిక్లో 3638 OpenVPN సెషన్లు గుర్తించబడ్డాయి, వాటిలో 3245 ధృవీకరించబడ్డాయి. ప్రతిపాదిత పద్ధతిలో ఫాల్స్ పాజిటివ్ల యొక్క ఎగువ పరిమితి, గతంలో ప్రతిపాదించబడిన మెషిన్ లెర్నింగ్-ఆధారిత పద్ధతుల కంటే మూడు ఆర్డర్స్ ఆఫ్ మాగ్నిట్యూడ్ తక్కువగా ఉంది.

వాణిజ్య సేవల్లో OpenVPN ట్రాఫిక్ పర్యవేక్షణ రక్షణ పద్ధతుల పనితీరును విడిగా అంచనా వేశారు – పరీక్షించిన 41 పద్ధతులలో VPNOpenVPN ట్రాఫిక్ అస్పష్టీకరణ పద్ధతులను ఉపయోగించే సేవలలో, 34 సందర్భాలలో ట్రాఫిక్ గుర్తించబడింది. గుర్తించబడని సేవలు OpenVPNతో పాటు అదనపు ట్రాఫిక్ అస్పష్టీకరణ పొరలను ఉపయోగించాయి (ఉదాహరణకు, OpenVPN ట్రాఫిక్ను అదనపు ఎన్క్రిప్టెడ్ టన్నెల్ ద్వారా మళ్లించడం). విజయవంతంగా గుర్తించబడిన చాలా సేవలు XOR ఆపరేషన్ను ఉపయోగించి ట్రాఫిక్ వక్రీకరణను, ట్రాఫిక్ను సరిగ్గా రాండమైజేషన్ చేయకుండా అదనపు అస్పష్టీకరణ పొరలను, లేదా అదే ప్లాట్ఫామ్పై అస్పష్టం చేయని OpenVPN సేవల ఉనికిని ఉపయోగించాయి. సర్వర్.

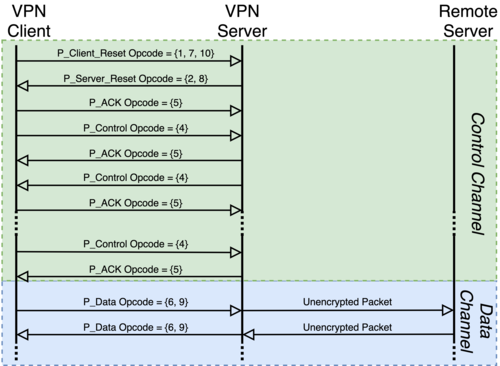

ఉపయోగించే గుర్తింపు పద్ధతులు గుప్తీకరించని ప్యాకెట్ హెడర్లలోని OpenVPN-నిర్దిష్ట నమూనాలు, ACK ప్యాకెట్ల పరిమాణం మరియు సర్వర్ ప్రతిస్పందనలపై ఆధారపడి ఉంటాయి. మొదటి సందర్భంలో, ప్యాకెట్ హెడర్లోని "ఆప్కోడ్" ఫీల్డ్ను, కనెక్షన్ ఏర్పాటు దశను బట్టి మారే మరియు స్థిరమైన విలువల పరిధిని తీసుకునే దానిని, కనెక్షన్ సంప్రదింపుల దశలో గుర్తింపు వస్తువుగా ఉపయోగించవచ్చు. గుర్తింపు అనేది ఒక స్ట్రీమ్లోని మొదటి N ప్యాకెట్లలో ఆప్కోడ్ మార్పుల యొక్క నిర్దిష్ట క్రమాన్ని గుర్తించడాన్ని కలిగి ఉంటుంది.

రెండవ పద్ధతి, OpenVPNలో ACK ప్యాకెట్లు కనెక్షన్ సంప్రదింపుల దశలో మాత్రమే ఉపయోగించబడతాయి మరియు ఒక నిర్దిష్ట పరిమాణాన్ని కలిగి ఉంటాయి అనే వాస్తవంపై ఆధారపడి ఉంటుంది. గుర్తింపు అనేది, ఒక నిర్దిష్ట పరిమాణంలోని ACK ప్యాకెట్లు సెషన్లోని కొన్ని భాగాలలో మాత్రమే కనిపిస్తాయి అనే వాస్తవంపై ఆధారపడి ఉంటుంది (ఉదాహరణకు, OpenVPN ఉపయోగిస్తున్నప్పుడు, మొదటి ACK ప్యాకెట్ సాధారణంగా సెషన్లో బదిలీ చేయబడిన మూడవ డేటా ప్యాకెట్ అవుతుంది).

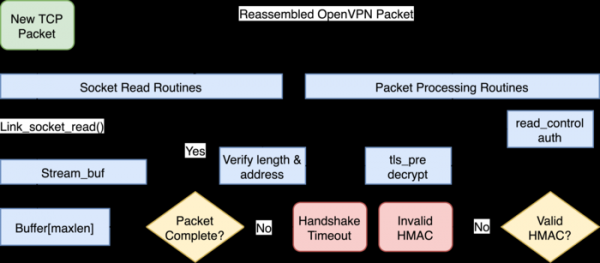

మూడవ పద్ధతి ఒక క్రియాశీల తనిఖీ, మరియు దీనికి కారణం ఏమిటంటే, కనెక్షన్ రీసెట్ అభ్యర్థనకు ప్రతిస్పందనగా, OpenVPN సర్వర్ ఒక నిర్దిష్ట RST ప్యాకెట్ను పంపుతుంది ("tls-auth" మోడ్ను ఉపయోగిస్తున్నప్పుడు ఈ తనిఖీ పనిచేయదు, ఎందుకంటే TLS ద్వారా ప్రామాణీకరించబడని క్లయింట్ల నుండి వచ్చే అభ్యర్థనలను OpenVPN సర్వర్ విస్మరిస్తుంది).

మూలం: opennet.ru