సిస్కో IOS XE ఆపరేటింగ్ సిస్టమ్తో కూడిన ఫిజికల్ మరియు వర్చువల్ సిస్కో పరికరాలలో ఉపయోగించే వెబ్ ఇంటర్ఫేస్ అమలులో, ఒక క్లిష్టమైన దుర్బలత్వం (CVE-2023-20198) గుర్తించబడింది, ఇది ప్రామాణీకరణ లేకుండా, సిస్టమ్కు పూర్తి ప్రాప్యతను అనుమతిస్తుంది. మీరు వెబ్ ఇంటర్ఫేస్ పనిచేసే నెట్వర్క్ పోర్ట్కి యాక్సెస్ కలిగి ఉంటే గరిష్ట స్థాయి అధికారాలు. అడ్మినిస్ట్రేటర్ హక్కులతో అదనపు ఖాతాలను “cisco_tac_admin” మరియు “cisco_support”ని సృష్టించడానికి మరియు అమలు చేయడానికి రిమోట్ యాక్సెస్ను అందించే పరికరాలపై స్వయంచాలకంగా ఇంప్లాంట్ను ఉంచడానికి దాడి చేసేవారు ఒక నెల పాటు అన్ప్యాచ్ చేయని దుర్బలత్వాన్ని ఉపయోగిస్తున్నారనే వాస్తవం సమస్య యొక్క ప్రమాదం తీవ్రతరం చేసింది. పరికరంలో ఆదేశాలు.

భద్రత యొక్క సరైన స్థాయిని నిర్ధారించడానికి, ఎంచుకున్న హోస్ట్లు లేదా స్థానిక నెట్వర్క్లకు మాత్రమే వెబ్ ఇంటర్ఫేస్కు ప్రాప్యతను తెరవమని సిఫార్సు చేయబడినప్పటికీ, చాలా మంది నిర్వాహకులు గ్లోబల్ నెట్వర్క్ నుండి కనెక్ట్ చేసే ఎంపికను వదిలివేస్తారు. ప్రత్యేకించి, షోడాన్ సేవ ప్రకారం, గ్లోబల్ నెట్వర్క్లో ప్రస్తుతం 140 వేల కంటే ఎక్కువ హాని కలిగించే పరికరాలు రికార్డ్ చేయబడ్డాయి. CERT సంస్థ ఇప్పటికే 35 వేల మంది విజయవంతంగా దాడి చేసిన Cisco పరికరాలను హానికరమైన ఇంప్లాంట్తో ఇన్స్టాల్ చేసింది.

దుర్బలత్వాన్ని తొలగించే పరిష్కారాన్ని ప్రచురించే ముందు, సమస్యను నిరోధించడానికి ప్రత్యామ్నాయంగా, పరికరంలోని “నో ip http సర్వర్” మరియు “నో ip http సురక్షిత-సర్వర్” ఆదేశాలను ఉపయోగించి పరికరంలో HTTP మరియు HTTPS సర్వర్లను నిలిపివేయమని సిఫార్సు చేయబడింది. కన్సోల్, లేదా ఫైర్వాల్పై వెబ్ ఇంటర్ఫేస్కు యాక్సెస్ని పరిమితం చేయండి. హానికరమైన ఇంప్లాంట్ ఉనికిని తనిఖీ చేయడానికి, అభ్యర్థనను అమలు చేయాలని సిఫార్సు చేయబడింది: కర్ల్ -X POST http://IP-devices/webui/logoutconfirm.html?logon_hash=1 ఇది, రాజీపడితే, 18-అక్షరాన్ని అందిస్తుంది హాష్. అదనపు ఫైల్లను ఇన్స్టాల్ చేయడానికి అదనపు కనెక్షన్లు మరియు ఆపరేషన్ల కోసం మీరు పరికరంలోని లాగ్ను కూడా విశ్లేషించవచ్చు. %SYS-5-CONFIG_P: %SEC_LOGIN-5-WEBLOGIN_SUCCESS లైన్లో వినియోగదారుగా కన్సోల్ నుండి SEP_webui_wsma_http ప్రాసెస్ ద్వారా ప్రోగ్రామాటిక్గా కాన్ఫిగర్ చేయబడింది: లాగిన్ విజయం [యూజర్: యూజర్] [మూలం: మేము 05వ తేదీ 41వ తేదీన 11వ తేదీన %17 BTC వద్ద UI -2023-INSTALL_OPERATION_INFO: వినియోగదారు: వినియోగదారు పేరు, ఇన్స్టాల్ ఆపరేషన్: ADD ఫైల్ పేరు

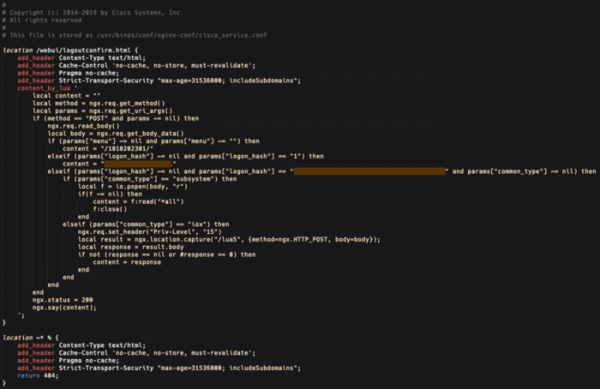

రాజీ విషయంలో, ఇంప్లాంట్ను తీసివేయడానికి, పరికరాన్ని రీబూట్ చేయండి. దాడి చేసే వ్యక్తి సృష్టించిన ఖాతాలు పునఃప్రారంభించిన తర్వాత అలాగే ఉంచబడతాయి మరియు మాన్యువల్గా తొలగించబడాలి. ఇంప్లాంట్ ఫైల్ /usr/binos/conf/nginx-conf/cisco_service.conf ఫైల్లో ఉంది మరియు లువా భాషలో 29 లైన్ల కోడ్ను కలిగి ఉంటుంది, ఇది సిస్టమ్ స్థాయిలో లేదా ప్రతిస్పందనగా Cisco IOS XE కమాండ్ ఇంటర్ఫేస్లో ఏకపక్ష ఆదేశాల అమలును అందిస్తుంది. ప్రత్యేక సెట్ పారామితులతో HTTP అభ్యర్థనకు .

మూలం: opennet.ru