İnsan bildiğiniz gibi tembel bir yaratıktır.

Ve iş güçlü bir şifre seçmeye geldiğinde daha da fazlası.

Sanırım her yönetici hafif ve standart şifre kullanma sorunuyla karşı karşıya kalmıştır. Bu olgu genellikle şirket yönetiminin üst kademelerinde görülür. Evet, evet, kesinlikle gizli veya ticari bilgilere erişimi olanlar arasında ve şifre sızıntılarının/hacklemenin ve başka olayların sonuçlarının ortadan kaldırılması son derece istenmeyen bir durumdur.

Uygulamamda, şifre politikasının etkin olduğu bir Active Directory etki alanında muhasebecilerin bağımsız olarak "Pas$w0rd1234" gibi bir şifrenin politika gereksinimlerine mükemmel şekilde uyduğu fikrine vardıkları bir durum vardı. Bunun sonucunda bu şifre her yerde yaygın olarak kullanıldı. Bazen yalnızca sayı dizisinde farklılık gösteriyordu.

Sadece bir şifre politikasını etkinleştirmek ve bir karakter seti tanımlamakla kalmayıp, aynı zamanda sözlüğe göre filtreleyebilmeyi de gerçekten istedim. Bu tür şifrelerin kullanılma olasılığını dışlamak için.

Microsoft, elinde bir derleyici, IDE'yi doğru tutmayı bilen ve C++'ın doğru telaffuzunu bilen herkesin, ihtiyaç duyduğu kütüphaneyi derleyebileceğini ve kendi anlayışına göre kullanabileceğini link aracılığıyla bizlere bildiriyor. Mütevazı hizmetkarınız bunu yapabilecek durumda değil, bu yüzden hazır bir çözüm aramam gerekiyordu.

Uzun bir saat süren aramanın ardından sorunu çözmek için iki seçenek ortaya çıktı. Elbette Açık Kaynak çözümünden bahsediyorum. Sonuçta, baştan sona ücretli seçenekler var.

Seçenek No. 1.

Yaklaşık 2 yıldır herhangi bir taahhütte bulunulmadı.Yerel yükleyici arada sırada çalışıyor, bunu manuel olarak düzeltmeniz gerekiyor. Kendi ayrı hizmetini oluşturur. Bir parola dosyasını güncellerken DLL, değiştirilen içeriği otomatik olarak almaz; hizmeti durdurmanız, zaman aşımı beklemeniz, dosyayı düzenlemeniz ve hizmeti başlatmanız gerekir.

Buz yok!

Seçenek No. 2.

Proje aktif, canlı ve soğuk gövdeyi tekmelemeye bile gerek yok.

Filtreyi yüklemek, iki dosyanın kopyalanmasını ve birkaç kayıt defteri girişi oluşturulmasını içerir. Şifre dosyası kilitli değildir, yani düzenlemeye açıktır ve proje yazarının fikrine göre dakikada bir kez okunması yeterlidir. Ayrıca, ek kayıt defteri girişlerini kullanarak hem filtrenin kendisini hem de şifre politikasının nüanslarını daha da yapılandırabilirsiniz.

Yani.

Verilen: Active Directory etki alanı test.local

тестовая рабочая станция Windows 8.1 (для условия задачи — несущественно)

şifre filtresi PassFiltEx

- Bağlantıdan en son sürümü indirin

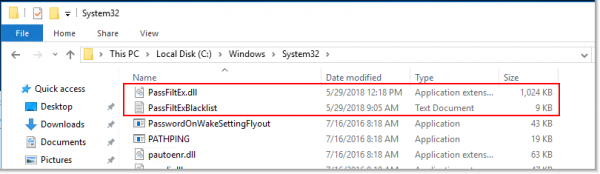

- kopyala PassFiltEx.dll в C:WindowsSystem32 (ya % SystemRoot% System32).

kopyala PassFiltExBlacklist.txt в C:WindowsSystem32 (ya % SystemRoot% System32). Gerekirse kendi şablonlarımızla tamamlıyoruz

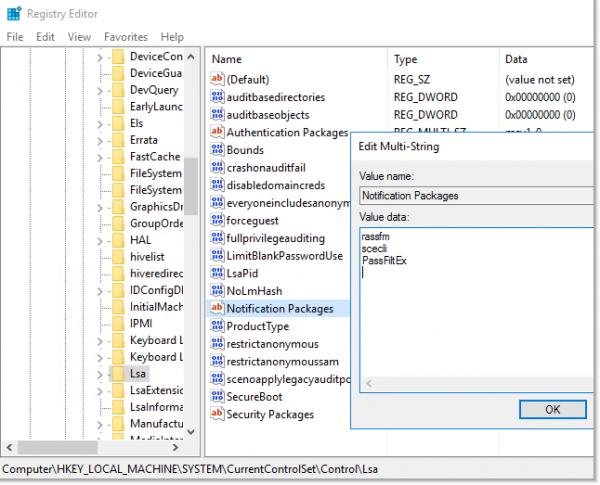

- Kayıt defteri dalını düzenleme: HKLMSYSTEMCurrentControlSetControlLsa => Bildirim Paketleri

ekleme PassFiltEx listenin sonuna kadar. (Uzantının belirtilmesine gerek yoktur.) Tarama için kullanılan paketlerin tam listesi şu şekilde görünecektir”rassfm scecli PassFiltEx".

- Etki alanı denetleyicisini yeniden başlatın.

- Yukarıdaki işlemi tüm etki alanı denetleyicileri için tekrarlıyoruz.

Bu filtreyi kullanırken size daha fazla esneklik sağlayan aşağıdaki kayıt defteri girdilerini de ekleyebilirsiniz:

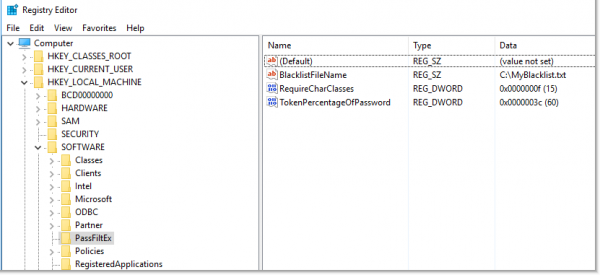

Bölüm: HKLMSOFTWAREPassFiltEx — otomatik olarak oluşturulur.

- HKLMSOFTWAREPassFiltExKaralisteDosyaAdı, REG_SZ, Varsayılan: PassFiltExBlacklist.txt

Kara ListeDosyaAdı — parola şablonları içeren bir dosyaya özel bir yol belirtmenize olanak tanır. Bu kayıt defteri girdisi boşsa veya mevcut değilse, varsayılan yol kullanılır: % SystemRoot% System32. Hatta bir ağ yolu bile belirleyebilirsiniz, ANCAK şablon dosyasının okuma, yazma, silme, değiştirme için açık izinlere sahip olması gerektiğini hatırlamanız gerekir.

- HKLMSOFTWAREPassFiltExTokenPercentageOfPassword, REG_DWORD, Varsayılan: 60

Parolanın TokenYüzdesi — yeni şifredeki maskenin yüzdesini belirtmenize olanak sağlar. Varsayılan değer %60'tır. Örneğin, görülme yüzdesi 60 ise ve starwars dizesi şablon dosyasında yer alıyorsa, o zaman parola Yıldız savaşları1! şifre girilirken reddedilecek starwars1!Darth Vader88 Şifredeki dizenin yüzdesi %60'tan az olduğu için kabul edilecektir

- HKLMSOFTWAREPassFiltExRequireCharClasses, REG_DWORD, Varsayılan: 0

RequireCharClasses — standart ActiveDirectory parola karmaşıklığı gerekliliklerine kıyasla parola gereksinimlerini genişletmenize olanak tanır. Yerleşik karmaşıklık gereksinimleri, olası 3 farklı karakter türünden 5'ünü gerektirir: Büyük harf, Küçük harf, Rakam, Özel ve Unicode. Bu kayıt defteri girdisini kullanarak parola karmaşıklığı gereksinimlerinizi ayarlayabilirsiniz. Belirlenebilecek değer, her biri ikinin karşılık gelen kuvveti olan bir bit kümesidir.

Yani - 1 = küçük harf, 2 = büyük harf, 4 = rakam, 8 = özel karakter ve 16 = Unicode karakter.

Yani 7 değerinde gereksinimler “Büyük Harf” olacaktır VE küçük harf VE rakam” ve 31 değeriyle - “Büyük harf VE küçük harf VE şekil VE özel sembol VE Unicode karakter."

Hatta birleştirebilirsiniz - 19 = “Büyük harf VE küçük harf VE Unicode karakter."

Bir şablon dosyası oluştururken bir dizi kural:

- Şablonlar büyük/küçük harfe duyarlı değildir. Bu nedenle dosya girişi yıldız savaşları и Yıldız Savaşları aynı değerde olacağı belirlenecektir.

- Kara liste dosyası her 60 saniyede bir yeniden okunur, böylece onu kolayca düzenleyebilirsiniz; bir dakika sonra yeni veriler filtre tarafından kullanılacaktır.

- Şu anda kalıp eşleştirme için Unicode desteği bulunmamaktadır. Yani, Unicode karakterleri şifrelerde kullanabilirsiniz, ancak filtre çalışmayacaktır. Bu kritik değil çünkü Unicode şifreleri kullanan kullanıcıları görmedim.

- Şablon dosyasında boş satırlara izin verilmemesi tavsiye edilir. Hata ayıklamada, bir dosyadan veri yüklenirken bir hata görebilirsiniz. Filtre işe yarıyor ama neden ekstra istisnalar var?

Hata ayıklama için arşiv, bir günlük oluşturmanıza ve ardından bunu kullanarak ayrıştırmanıza olanak tanıyan toplu iş dosyaları içerir; örneğin:

Данный фильтр паролей использует Event Tracing for Windows.

Bu şifre filtresinin ETW sağlayıcısı: 07d83223-7594-4852-babc-784803fdf6c5. Örneğin, aşağıdaki yeniden başlatmanın ardından olay izlemeyi yapılandırabilirsiniz:

logman create trace autosessionPassFiltEx -o %SystemRoot%DebugPassFiltEx.etl -p "{07d83223-7594-4852-babc-784803fdf6c5}" 0xFFFFFFFF -ets

İzleme, sistemin bir sonraki yeniden başlatılmasından sonra başlayacaktır. Durdurmak için:

logman stop PassFiltEx -ets && logman delete autosessionPassFiltEx -ets

Tüm bu komutlar komut dosyalarında belirtilmiştir StartTracingAtBoot.cmd и StopTracingAtBoot.cmd.

Filtre işleminin bir kerelik kontrolü için şunu kullanabilirsiniz: StartTracing.cmd и İzlemeyi Durdur.cmd.

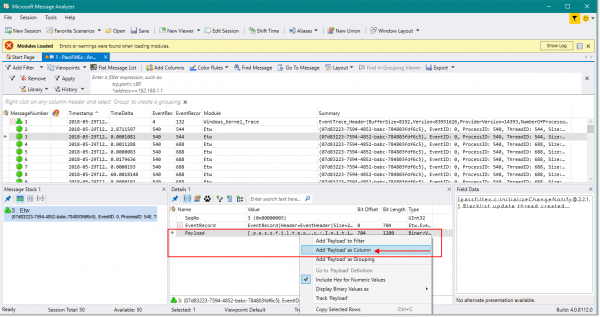

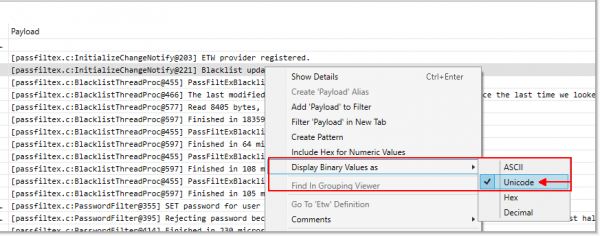

Bu filtrenin hata ayıklama çıkışını rahatça okumak için Microsoft Message Analyzer Aşağıdaki ayarları kullanmanız önerilir:

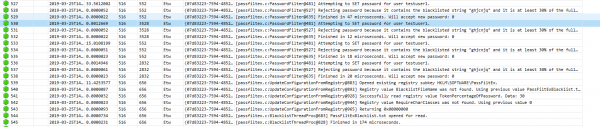

Oturum açmayı ve ayrıştırmayı durdururken Microsoft Message Analyzer her şey şuna benziyor:

Burada kullanıcı için bir şifre belirleme girişiminde bulunulduğunu görebilirsiniz - sihirli kelime bize bunu anlatır SET hata ayıklamada. Ve şifre, şablon dosyasında bulunması ve girilen metinde %30'dan fazla eşleşme olması nedeniyle reddedildi.

Başarılı bir şifre değiştirme denemesi yapılırsa aşağıdakileri görürüz:

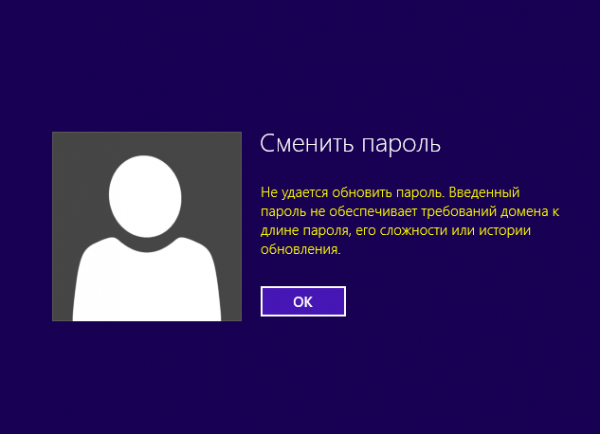

Son kullanıcı açısından bazı sıkıntılar var. Şablonlar dosyası listesinde yer alan bir şifreyi değiştirmeye çalıştığınızda, şifre politikası geçilmediğinde ekrandaki mesaj standart mesajdan farklı değildir.

Bu nedenle aramalara ve bağırışlara hazırlıklı olun: "Şifreyi doğru girdim ama çalışmıyor."

Özet.

Bu kitaplık, bir Active Directory etki alanında basit veya standart parolaların kullanımını yasaklamanıza olanak tanır. "Hayır!" diyelim. “P@ssw0rd”, “Qwerty123”, “ADm1n098” gibi şifreler.

Evet, elbette kullanıcılar, güvenliklerine bu kadar dikkat ettiğiniz ve akıllara durgunluk veren şifreler bulma ihtiyacı duyduğunuz için sizi daha da çok sevecekler. Ve belki de şifrenizle ilgili aramaların ve yardım taleplerinin sayısı artacaktır. Ancak güvenliğin bir bedeli vardır.

Kullanılan kaynaklara bağlantılar:

Özel parola filtresi kitaplığına ilişkin Microsoft makalesi:

PassFiltEx:

Yayın Bağlantısı:

Şifre listeleri:

DanielMiessler şunları listeliyor:

Zayıfpass.com'dan kelime listesi:

berzerk0 deposundan kelime listesi:

Microsoft Mesaj Çözümleyicisi:

Kaynak: habr.com