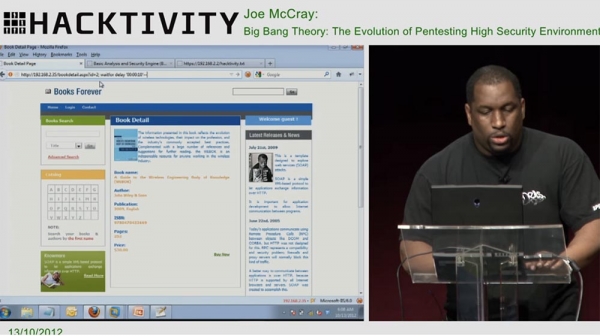

現在我們將嘗試另一種方式來注入 SQL。 讓我們看看數據庫是否不斷丟棄錯誤消息。 這個方法叫做“waiting for a delay”,延時本身寫法如下:waitfor delay 00:00:01'。 我從我們的文件中復制它並將其粘貼到瀏覽器的地址欄中。

所有這一切都被稱為“臨時盲注 SQL”。 我們在這裡所做的只是說“等待 10 秒的延遲”。 如果您注意到,在左上角我們有題詞“connecting ...”,也就是說,我們的頁面是做什麼的? 它等待連接,10 秒後,正確的頁面出現在您的顯示器上。 通過這個技巧,我們請求數據庫允許我們再問它幾個問題,例如,如果用戶是 Joe,那麼我們需要等待 10 秒。 天氣晴朗? 如果用戶是 dbo,也等待 10 秒。 這就是 Blind SQL Injection 方法。

我認為開發人員在創建補丁時並沒有修復這個漏洞。 這是SQL注入,但是我們的IDS程序也沒有看到它,就像以前的SQL注入方法一樣。

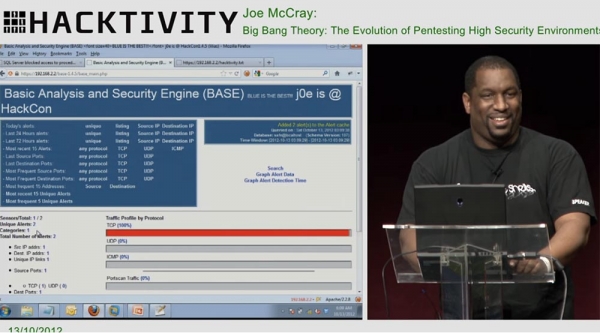

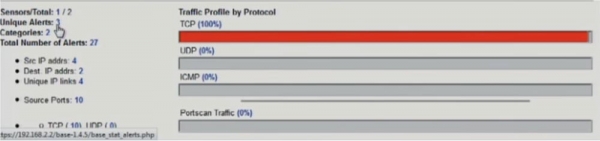

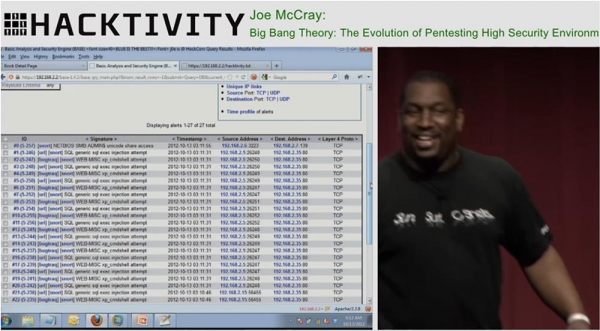

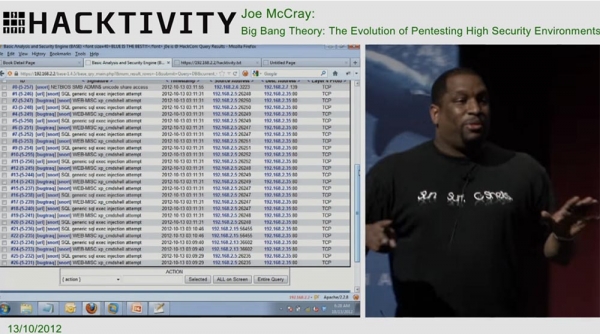

讓我們嘗試一些更有趣的東西。 複製帶有 IP 地址的這一行並將其粘貼到瀏覽器中。 有效! 我們程序中的 TCP 欄變成紅色,程序指出了 2 個安全威脅。

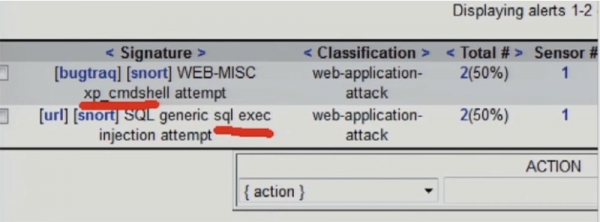

好吧,讓我們看看接下來發生了什麼。 我們對 XP shell 有一個威脅,另一個威脅是 SQL 注入嘗試。 總共有兩次攻擊 Web 應用程序的嘗試。

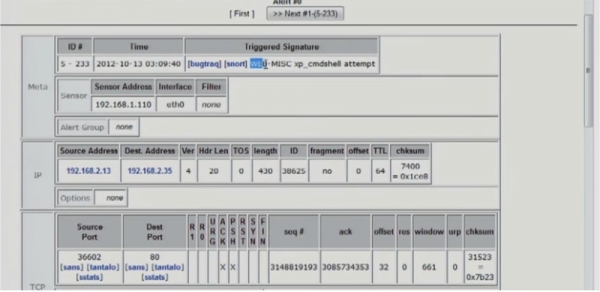

好的,現在幫我邏輯。 我們有一個篡改數據包,其中 IDS 表示它已響應各種 XP shell 篡改。

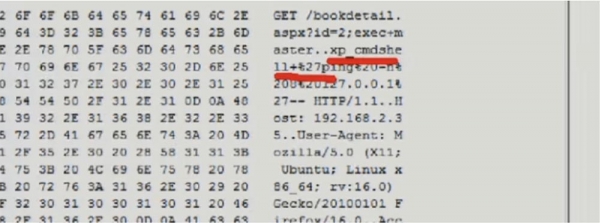

如果我們往下看,我們會看到一個十六進制代碼表,在其右側有一個帶有消息 xp_cmdshell + &27ping 的標誌,顯然這是不好的。

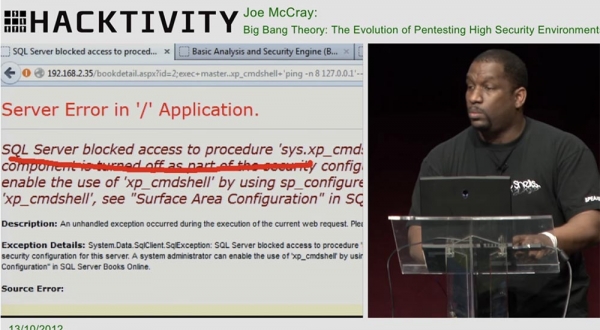

讓我們看看這裡發生了什麼。 SQL Server 做了什麼?

SQL 服務器說“你可以知道我的數據庫密碼,你可以得到我所有的數據庫記錄,但是伙計,我根本不想讓你在我身上運行你的命令,那一點也不酷”!

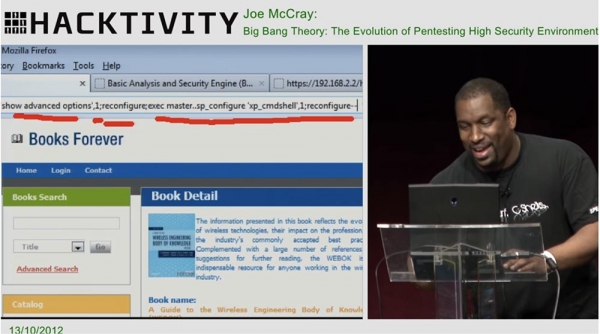

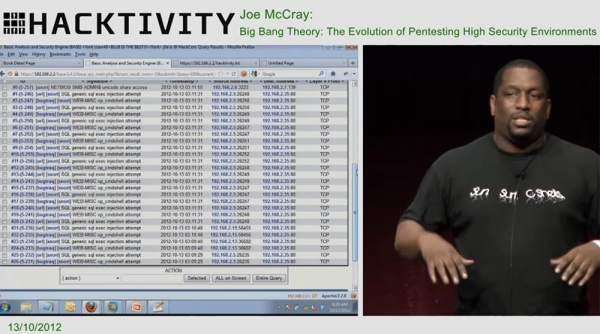

我們需要做的是確保即使 IDS 向 XP shell 報告威脅,該威脅也被忽略。 如果您使用的是 SQL Server 2005 或 SQL Server 2008,如果檢測到 SQL 注入嘗試,操作系統 shell 將被鎖定,阻止您繼續工作。 這很煩人。 那麼我們該怎麼辦呢? 您應該嘗試非常親切地詢問服務器。 我應該說“爸爸,我可以吃這些餅乾嗎”之類的話? 這就是我所做的,認真的,我非常禮貌地詢問服務器! 我要求更多選項,我要求重新配置,我要求更改 XP shell 設置以使 shell 可用,因為我需要它!

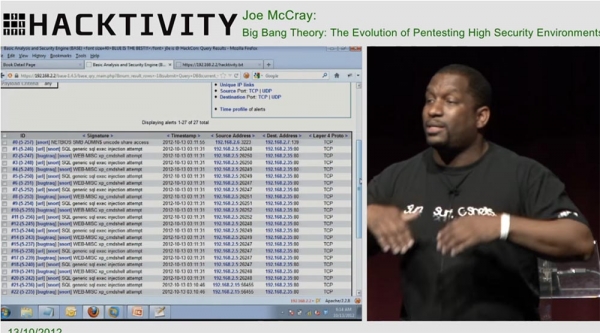

我們看到 IDS 已經檢測到這一點 - 你看,這裡已經記錄了 3 個威脅。

看看這裡——我們炸毀了安全日誌! 它看起來像一棵聖誕樹,這裡掛了很多東西! 安全威脅多達27種! 萬歲伙計們,我們抓住了這個黑客,我們抓住了他!

我們不擔心他會竊取我們的數據,但如果他可以在我們的“盒子”中執行系統命令——這已經很嚴重了! 你可以繪製 Telnet 路由,FTP,你可以接管我的數據,這很酷,但我不擔心,我只是不想讓你接管我的“盒子”的外殼。

我想談談真正打動我的事情。 我為組織工作,我已經為他們工作多年,我告訴你這些是因為我女朋友認為我失業了。 她認為我只是站在台上聊天,這算不上工作。 但我說:“不,我的快樂,我是一名顧問”! 這就是不同之處——我說出自己的想法,並因此得到報酬。

這麼說吧——我們黑客都愛破殼,世界上沒有比“吞殼”更大的樂趣了。 當 IDS 分析師編寫他們的規則時,您可以看到他們以一種防止 shell 黑客入侵的方式編寫規則。 但是如果你跟 CIO 談提取數據的問題,他會給你提供兩種選擇。 假設我有一個每小時製作 100 個“零件”的應用程序。 對我來說更重要的是確保此應用程序中所有數據的安全性或“盒子”外殼的安全性? 這是一個嚴重的問題! 你應該更關心什麼?

僅僅因為你有一個破損的“盒子”外殼並不一定意味著有人已經獲得了應用程序內部工作的訪問權限。 是的,這很有可能,如果還沒有發生,可能很快就會發生。 但請注意,許多安全產品都是建立在攻擊者漫遊您的網絡的前提下的。 所以他們注意命令的執行,注意命令的注入,你應該注意到這是一件嚴肅的事情。 他們指出了微不足道的漏洞、非常簡單的跨站點腳本、非常簡單的 SQL 注入。 他們不關心複雜的威脅,他們不關心加密的消息,他們不關心這類事情。 可以說,所有的安全產品都在尋找噪音,它們在尋找“吠叫”,它們想要阻止咬你腳踝的東西。 這是我在處理安全產品時學到的東西。 你不需要購買安全產品,你不需要倒車。 您需要了解技術的有能力、有技能的人。 是的,我的上帝,人們! 我們不想在這些問題上投入數百萬美元,但你們中的許多人都在這個領域工作過,並且知道一旦你們的老闆看到廣告,他就會跑到商店大喊“我們必須得到這個東西!”。 但我們並不真的需要它,我們只需要解決我們身後的爛攤子。 這是本次演出的前提。

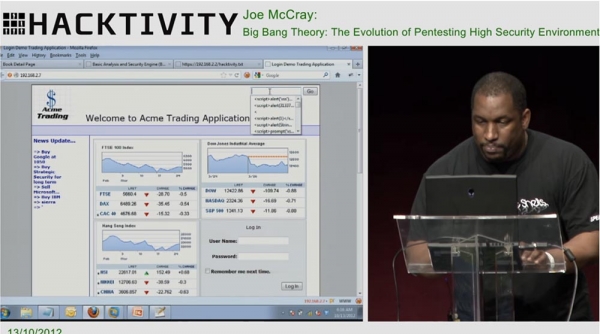

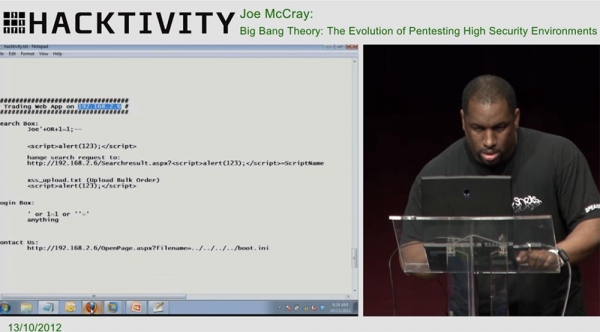

高安全性環境是我花了很多時間來理解保護機制如何工作的規則。 一旦了解了保護機制,繞過保護就不難了。 例如,我有一個受其自身防火牆保護的 Web 應用程序。 我複制設置面板的地址,將其粘貼到瀏覽器的地址欄中,然後轉到設置並嘗試應用跨站點腳本。

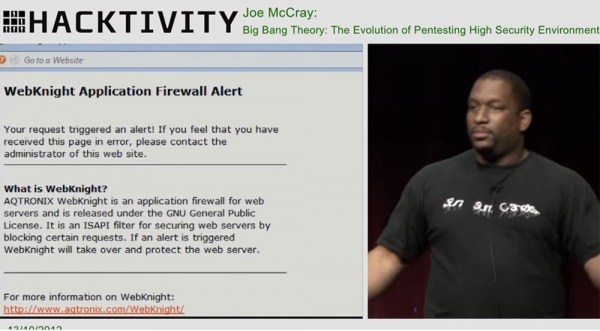

結果,我收到一條關於威脅的防火牆消息——我被阻止了。

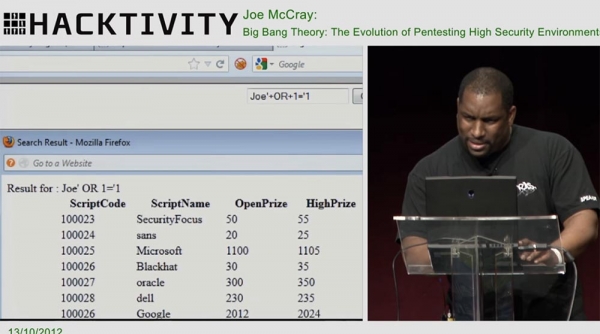

我認為這很糟糕,你同意嗎? 您面對的是安全產品。 但是如果我嘗試這樣的事情怎麼辦:將參數 Joe'+OR+1='1 放入字符串中

如您所見,它奏效了。 如果我錯了請糾正我,但我們已經看到 SQL 注入破壞了應用程序防火牆。 現在讓我們假設我們想開一家安全公司,讓我們戴上軟件製造商的帽子。 現在我們體現了邪惡,因為它是一頂黑帽子。 我是一名顧問,所以我可以與軟件生產商一起做這件事。

我們想要構建和部署一個新的入侵檢測系統,因此我們將開始篡改檢測活動。 Snort 作為一個開源產品,包含了數十萬個入侵威脅特徵。 我們的行為必須合乎道德,因此我們不會從其他應用程序竊取這些簽名並將其插入我們的系統。 我們將坐下來重寫它們 - 嘿,Bob、Tim、Joe,快過來,快速瀏覽一下所有這 100 個簽名!

我們還需要創建一個漏洞掃描器。 您知道自動漏洞查找器 Nessus 有 80 個用於檢查漏洞的簽名和腳本。 我們將再次以合乎道德的方式行事,並在我們的程序中親自重寫它們。

人們問我,“Joe,你使用 Mod Security、Snort 等開源軟件進行所有這些測試,它們與其他供應商的產品有多相似?” 我回答他們:“他們一點都不像!” 因為供應商不會從開源安全產品中竊取東西,所以他們坐下來自己編寫所有這些規則。

如果您可以在不使用開源產品的情況下使自己的簽名和攻擊字符串起作用,那麼這對您來說是一個很好的機會。 如果您無法與商業產品競爭,朝著正確的方向前進,您必須找到一個可以幫助您在您的領域中廣為人知的概念。

大家都知道我喝酒。 讓我告訴你我為什麼喝酒。 如果你這輩子做過源代碼審計,你肯定會喝醉的,相信我,然後你就會開始喝酒。

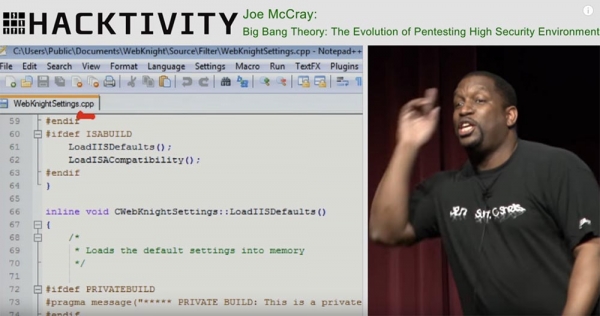

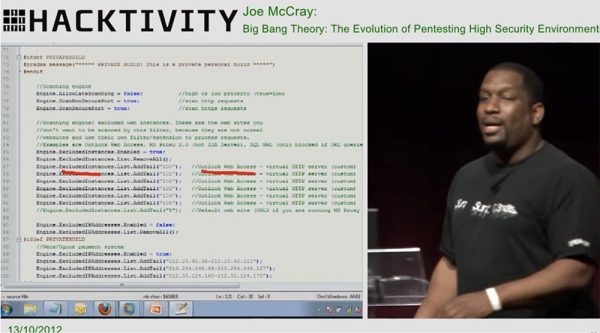

所以我們最喜歡的語言是C++。 讓我們來看看這個程序 - Web Knight 是一個用於 Web 服務器的防火牆應用程序。 它有默認例外。 有趣的是 - 如果我部署此防火牆,它不會保護我免受 Outlook Web Access 的侵害。

精彩的! 這是因為許多軟件供應商從某些應用程序中提取規則並將其放入他們的產品中,而沒有進行大量正確的研究。 所以當我部署網絡防火牆應用程序時,我認為有關 webmail 的一切都做錯了! 因為幾乎所有網絡郵件都違反了默認的安全性。 您擁有執行系統命令和查詢 LDAP 或任何其他用戶數據庫存儲的網絡代碼。

告訴我,在哪個星球上這樣的東西可以被認為是安全的? 想一想:您打開 Outlook Web Access,按 b ctrl+K,查找用戶等等,您直接從 Web 管理 Active Directory,如果您使用“squirrel mail”或 Horde 或其他,則在 Linux 上執行系統命令別的東西。 您將移除所有這些評估和其他類型的不安全功能。 因此,許多防火牆將它們排除在安全威脅列表之外,請嘗試詢問您的軟件製造商。

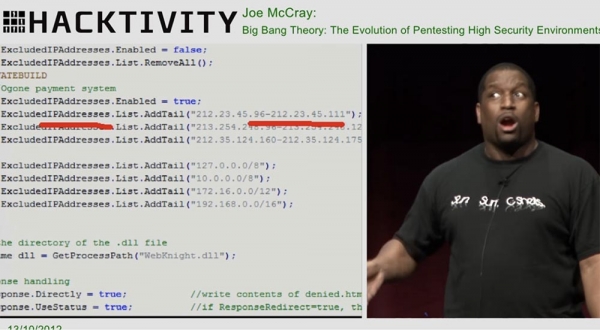

讓我們回到 Web Knight 應用程序。 它從掃描所有這些 IP 地址範圍的 URL 掃描器中竊取了大量安全規則。 什麼,所有這些地址範圍都被排除在我的產品之外?

你們中有人想在您的網絡上安裝這些地址嗎? 您希望您的網絡在這些地址上運行嗎? 是的,這太棒了。 好的,讓我們向下滾動這個程序,看看這個防火牆不想做的其他事情。

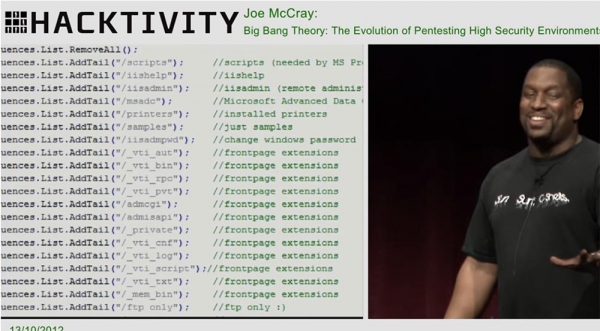

他們被稱為“1999”,並希望他們的網絡服務器成為過去! 你們中有人還記得這個廢話嗎:/scripts, /iishelp, msads? 也許有幾個人會懷念地記得破解這些東西是多麼有趣。 “記住,伙計,我們“殺死”服務器是多久以前的事情了,這太酷了!”。

現在,如果您查看這些異常,您會發現您可以做所有這些事情——msad、打印機、iisadmpwd——今天沒有人需要的所有這些事情。 不允許您執行的命令怎麼辦?

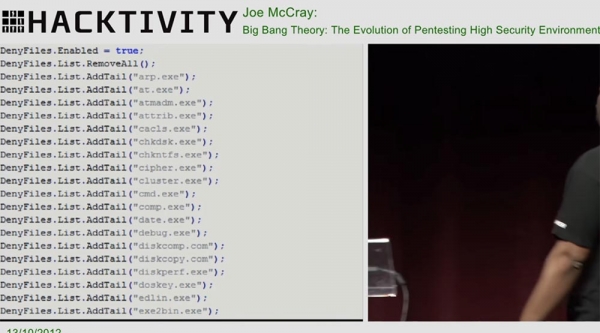

這些是 arp、at、cacls、chkdsk、cipher、cmd、com。 列出它們時,您會被過去的回憶淹沒,“伙計,還記得我們是如何接手那個服務器的,還記得那些日子嗎”?

但真正有趣的是——有人在這裡看到 WMIC 或者 PowerShell 嗎? 想像一下,您有一個新的應用程序,它通過在本地系統上運行腳本來運行,而這些都是現代腳本,因為您想要運行 Windows Server 2008,我將使用為 Windows 設計的規則來很好地保護它2000。這樣下次供應商帶著他們的 Web 應用程序來找你時,問他,“嘿伙計,你是否提供了諸如 bits admin 或執行 powershell 命令之類的東西,你是否檢查了所有其他東西,因為我們要去更新和使用新版本的 DotNET”? 但是所有這些東西都應該默認存在於安全產品中!

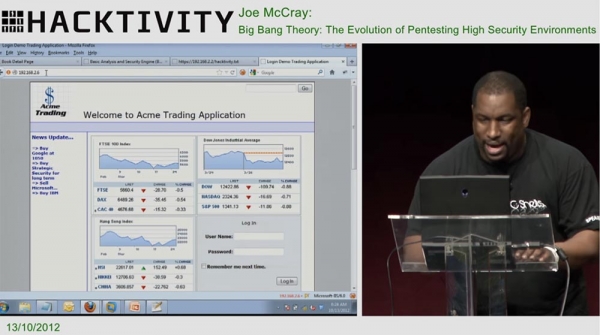

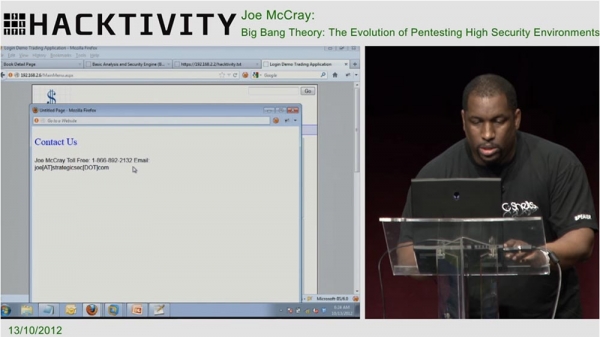

接下來我要跟大家說的是邏輯謬誤。 讓我們轉到 192.168.2.6。 這與上一個應用程序大致相同。

如果您向下滾動頁面並單擊“聯繫我們”鏈接,您可能會注意到一些有趣的事情。

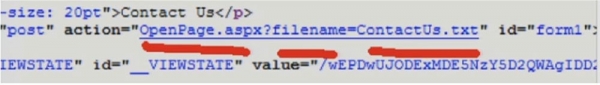

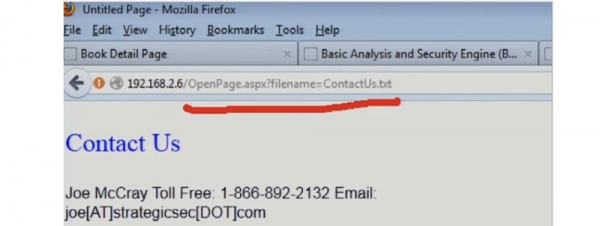

如果您查看“聯繫我們”選項卡的源代碼,這是我一直採用的滲透測試方法之一,您會注意到這一行。

想想看! 我聽到很多人看到這個說:“哇”! 我曾經為一家億萬富翁銀行做過滲透測試,並在那裡註意到類似的事情。 所以,我們不需要 SQL 注入或跨站點腳本 - 我們有主要的東西,這個地址欄。

因此,毫不誇張地 - 銀行告訴我們他們都有 - 以及網絡專家和網絡檢查員,他們沒有發表任何評論。 也就是說,他們認為可以通過瀏覽器打開和閱讀文本文件是正常的。

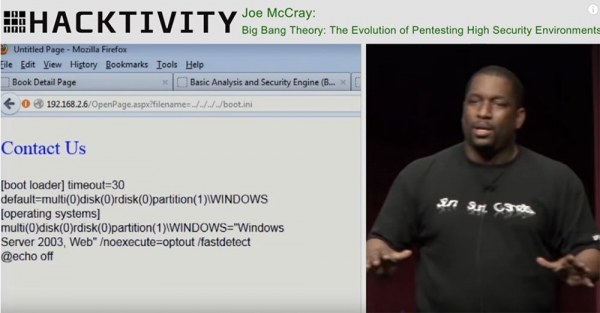

也就是說,您可以直接從文件系統中讀取文件。 他們的安全團隊負責人告訴我,“是的,其中一個掃描器發現了這個漏洞,但認為它很小。” 我回答說,好吧,給我一分鐘。 我在地址欄中輸入 filename=../../../../boot.ini,我能夠讀取文件系統引導文件!

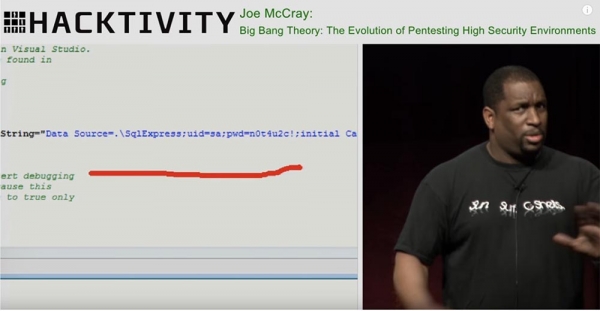

對此他們告訴我:“不,不,不,這些不是關鍵文件”! 我回答了 - 但它是 Server 2008,不是嗎? 他們說是的,就是他。 我說 - 但是這個服務器有一個位於服務器根目錄的配置文件,對吧? “是的,”他們回答。 “太好了,”我說,“如果攻擊者這樣做會怎樣?”然後我在地址欄中鍵入 filename=web.config。 他們說-那又怎樣,您在顯示器上什麼也沒看到?

我說 - 如果我右鍵單擊監視器並選擇“顯示頁面代碼”選項怎麼辦? 我會在這裡找到什麼? “沒什麼重要的”? 我會看到服務器管理員密碼!

你說這裡沒有問題?

但我最喜歡的部分是下一個。 你不讓我在盒子裡運行命令,但我可以竊取網絡服務器的管理員密碼和數據庫,查看整個數據庫,撕掉所有數據庫和系統故障的東西,然後一走了之。 當壞人說“嘿伙計,今天是美好的一天”時就是這種情況!

別讓安全產品成為你的病! 別讓安防產品害了你! 找一些書呆子,給他們所有那些《星際迷航》的紀念品,讓他們感興趣,鼓勵他們和你在一起,因為那些不每天洗澡的書呆子是讓你的網絡像下面這樣工作的人! 這些人將幫助您的安全產品正常工作。

告訴我,你們中有多少人能夠與一個不斷說:“哦,我需要緊急打印這個腳本!”的人長時間呆在同一個房間裡,誰一直忙於這個? 但是您需要讓您的安全產品發揮作用的人員。

重申一下,安全產品是愚蠢的,因為燈總是錯的,它們一直在做低劣的事情,它們就是不提供安全。 我從來沒有見過一個好的安全產品不需要一個人用螺絲刀來調整它需要讓它或多或少正常工作的地方。 這只是一大堆規則說它不好,僅此而已!

伙計們,我希望你們注意教育,比如安全、理工學院,因為有很多關於安全問題的免費在線課程。 學習 Python,學習 Assembly,學習 Web 應用程序測試。

以下是真正幫助您保護網絡安全的方法。 聰明人保護網絡,網絡產品不保護! 回去工作,告訴你的老闆你需要更多的預算來培養更多聰明的人,我知道現在是一場危機,但不管怎樣告訴他我們需要更多的錢來教育他們。 如果我們購買了一種產品但因為價格昂貴而不購買有關如何使用它的課程,那麼如果我們不打算教人們如何使用它,我們為什麼還要購買它呢?

我為很多安全產品供應商工作過,我幾乎一生都在實施這些產品,我已經厭倦了所有這些網絡訪問控制和東西,因為我已經安裝並運行了所有這些垃圾產品。 有一天我去拜訪一個客戶,他們想為 EAP 協議實現 802.1x 標準,所以他們有每個端口的 MAC 地址和輔助地址。 我來了,看到它壞了,轉身開始按下打印機上的按鈕。 要知道,打印機可以打印一張網絡設備測試頁,上面有所有的MAC地址和IP地址。 但是後來發現打印機不支持802.1x標準,所以應該排除。

然後我拔掉打印機,把我筆記本的MAC地址改成打印機的MAC地址再連接我的筆記本,這樣就繞過了這個昂貴的MAC方案,想想看! 那麼,如果一個人可以簡單地將任何設備偽裝成打印機或 VoIP 電話,那麼這個 MAC 解決方案對我有什麼好處呢?

所以今天對我來說,滲透測試就是花時間嘗試理解和了解我的客戶購買的安全產品。 現在,我進行滲透測試的每一家銀行都有所有這些 HIPS、NIPS、LAUGTHS、MACS 和一大堆其他的首字母縮略詞。 但我試圖弄清楚這些產品試圖做什麼,以及它們是如何做到的。 然後,一旦我弄清楚他們使用什麼方法和邏輯來提供保護,繞過它就變得一點也不困難了。

我最喜歡的產品名為 MS 1103,我將留給您使用。它是一種基於瀏覽器的漏洞,可以噴灑 HIPS、主機入侵防護簽名或主機入侵防護簽名。 事實上,它旨在繞過 HIPS 簽名。 我不想向您展示它是如何工作的,因為我不想花時間來演示它,但它在繞過這種保護方面做得很好,我希望您採用它。

好的伙計們,我現在要走了。

一些廣告🙂

感謝您與我們在一起。 你喜歡我們的文章嗎? 想看更多有趣的內容? 通過下訂單或推薦給朋友來支持我們, , 我們為您發明的入門級服務器的獨特模擬: (適用於 RAID1 和 RAID10,最多 24 個內核和最多 40GB DDR4)。

Dell R730xd 在阿姆斯特丹的 Equinix Tier IV 數據中心便宜 2 倍? 只有這裡 在荷蘭! Dell R420 - 2x E5-2430 2.2Ghz 6C 128GB DDR3 2x960GB SSD 1Gbps 100TB - 99 美元起! 閱讀

來源: www.habr.com