Nou sal ons 'n ander manier probeer om SQL in te spuit. Kom ons kyk of die databasis aanhou om foutboodskappe te laat val. Hierdie metode word "wag vir 'n vertraging" genoem, en die vertraging self word soos volg geskryf: wag vir vertraging 00:00:01'. Ek kopieer dit vanaf ons lêer en plak dit in die adresbalk van my blaaier.

Dit alles word "blinde SQL-inspuiting op 'n tydelike basis" genoem. Al wat ons hier doen is om te sê "wag 'n vertraging van 10 sekondes". As jy agterkom, links bo het ons die inskripsie "verbind ...", dit wil sê, wat doen ons bladsy? Dit wag vir 'n verbinding, en na 10 sekondes verskyn die korrekte bladsy op jou monitor. Met hierdie truuk vra ons die databasis om ons toe te laat om dit nog 'n paar vrae te vra, byvoorbeeld, as die gebruiker Joe is, dan moet ons 10 sekondes wag. Dit is duidelik? As die gebruiker dbo is, wag ook 10 sekondes. Dit is die Blind SQL Injection metode.

Ek dink dat die ontwikkelaars nie hierdie kwesbaarheid regstel wanneer hulle pleisters skep nie. Dit is SQL-inspuiting, maar ons IDS-program sien dit ook nie, soos vorige metodes van SQL-inspuiting nie.

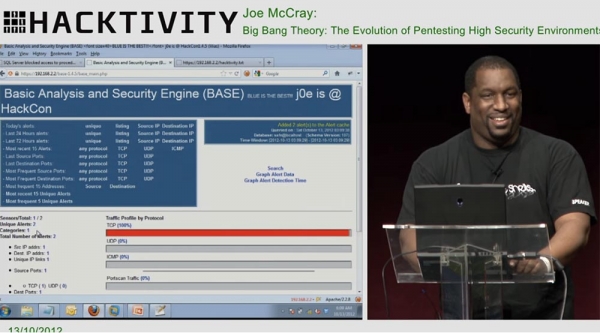

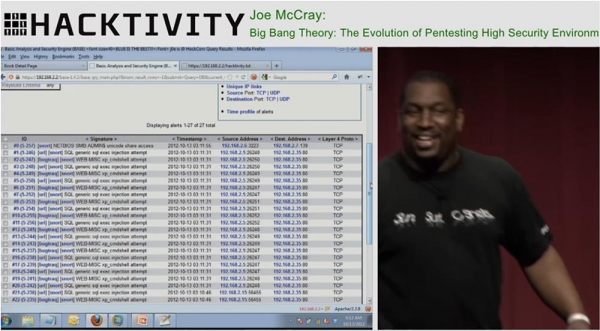

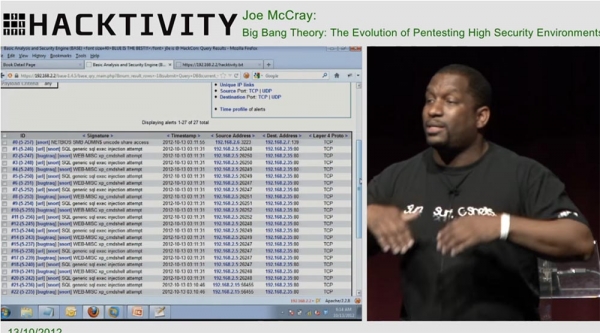

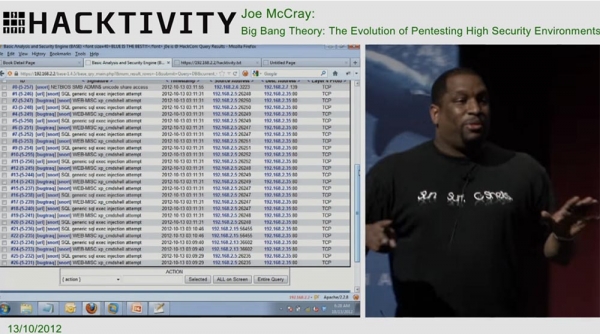

Kom ons probeer iets interessanter. Kopieer hierdie reël met die IP-adres en plak dit in die blaaier. Dit het gewerk! Die TCP-balk in ons program het rooi geword, die program het 2 sekuriteitsbedreigings opgemerk.

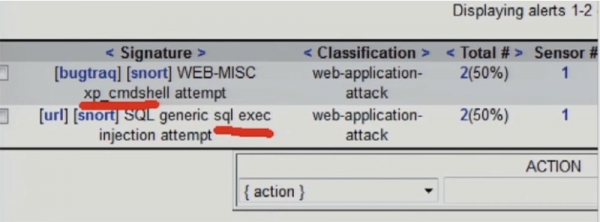

Goed, kom ons kyk wat volgende gebeur het. Ons het een bedreiging vir die XP-dop, en 'n ander bedreiging is 'n SQL-inspuitingspoging. In totaal was daar twee pogings om die webtoepassing aan te val.

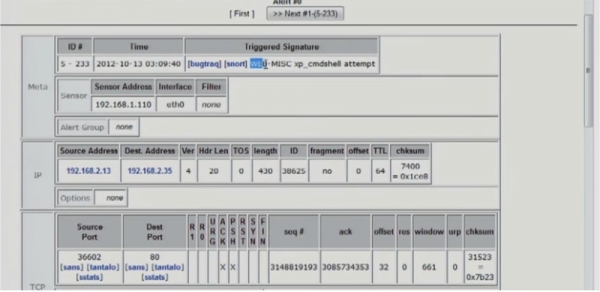

Goed, help my nou met die logika. Ons het 'n peuterdatapakket waarin IDS sê dit het gereageer op verskeie XP-dop-peutery.

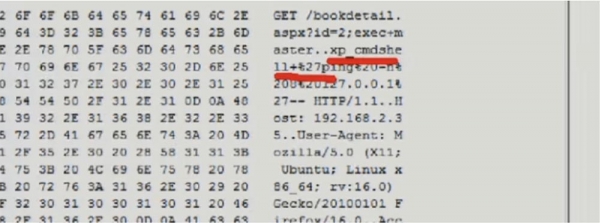

As ons afgaan, sien ons 'n tabel van HEX-kodes, regs daarvan is daar 'n vlag met die boodskap xp_cmdshell + &27ping, en dit is natuurlik sleg.

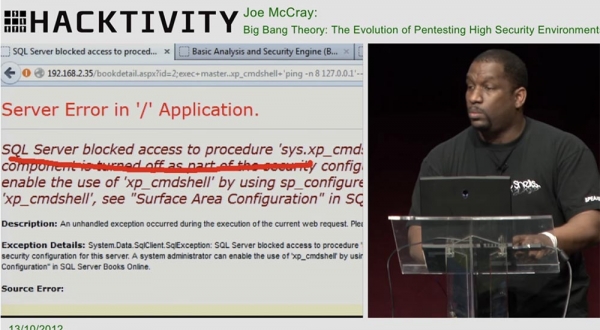

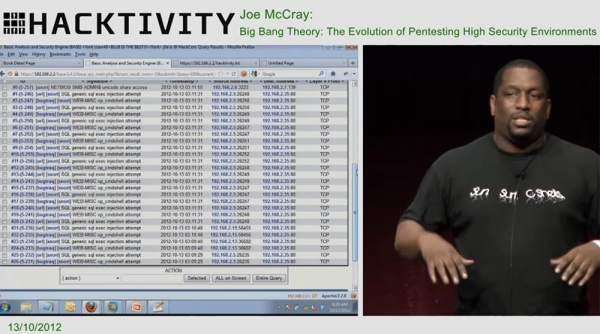

Kom ons kyk wat hier gebeur het. Wat het SQL Server gedoen?

Die SQL-bediener het gesê "jy kan my databasiswagwoord hê, jy kan al my databasisrekords kry, maar ou, ek wil glad nie hê jy moet jou opdragte op my uitvoer nie, dit is glad nie cool nie"!

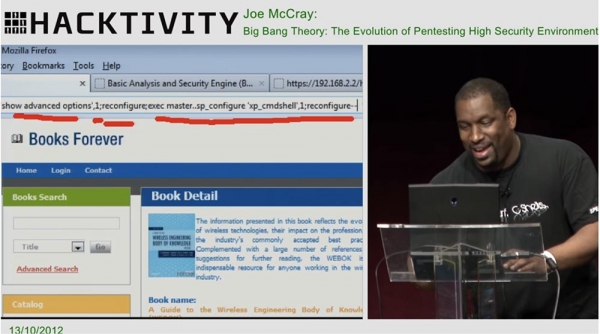

Wat ons moet doen, is om te verseker dat selfs as die IDS 'n bedreiging vir die XP-dop rapporteer, die bedreiging geïgnoreer word. As jy SQL Server 2005 of SQL Server 2008 gebruik, as 'n SQL-inspuitingspoging bespeur word, sal die bedryfstelseldop gesluit wees, wat jou verhoed om voort te gaan met jou werk. Dit is baie irriterend. So wat staan ons te doen? Jy moet probeer om die bediener baie liefdevol te vra. Moet ek iets sê soos, "asseblief, pappa, kan ek hierdie koekies kry"? Dit is wat ek doen, ernstig, ek vra die bediener baie beleefd! Ek vra vir meer opsies, ek vra vir 'n herkonfigurasie, en ek vra dat XP-dop-instellings verander word om die dop beskikbaar te maak omdat ek dit nodig het!

Ons sien dat IDS dit opgespoor het - jy sien, 3 dreigemente is reeds hier opgemerk.

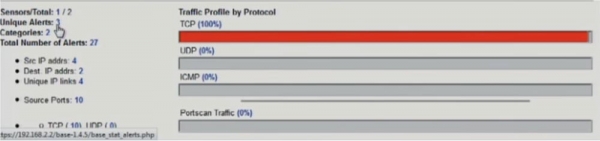

Kyk net hier - ons het die sekuriteitslogboeke opgeblaas! Dit lyk soos 'n Kersboom, so baie goed word hier gehang! Soveel as 27 sekuriteitsbedreigings! Hoera ouens, ons het hierdie hacker gevang, ons het hom!

Ons is nie bekommerd dat hy ons data sal steel nie, maar as hy stelselopdragte in ons "boks" kan uitvoer - dit is reeds ernstig! Jy kan die Telnet-roete teken, FTP, jy kan my data oorneem, dis gaaf, maar ek worry nie daaroor nie, ek wil net nie hê jy moet die dop van my "boks" oorneem nie.

Ek wil praat oor dinge wat my regtig gekry het. Ek werk vir organisasies, ek werk al vir baie jare vir hulle, en ek sê dit vir jou omdat my vriendin dink ek is werkloos. Sy dink al wat ek doen is om op die verhoog te staan en gesels, dit kan nie as werk beskou word nie. Maar ek sê: “nee, my vreugde, ek is ’n konsultant”! Dit is die verskil – ek sê my mening en ek word daarvoor betaal.

Laat ek dit so stel - ons as kuberkrakers is mal daaroor om die dop te kraak, en vir ons is daar geen groter plesier in die wêreld as om die dop in te sluk nie. Wanneer IDS-ontleders hul reëls skryf, kan jy sien dat hulle dit op 'n manier skryf wat teen dopkaping beskerm. Maar as jy met CIO praat oor die probleem om data te onttrek, sal hy jou aanbied om oor twee opsies te dink. Kom ons sê ek het 'n toepassing wat 100 "stukke" per uur maak. Wat is vir my belangriker - om die sekuriteit van alle data in hierdie toepassing of die sekuriteit van die "boks"-dop te verseker? Dit is 'n ernstige vraag! Waaroor moet jy meer bekommerd wees?

Net omdat jy 'n stukkende "boks"-dop het, beteken dit nie noodwendig dat iemand toegang tot die innerlike werking van die toepassings verkry het nie. Ja, dit is meer as waarskynlik, en as dit nog nie gebeur het nie, kan dit binnekort. Let egter daarop dat baie sekuriteitsprodukte gebou is op die veronderstelling dat 'n aanvaller deur jou netwerk rondswerf. So hulle gee aandag aan die uitvoering van bevele, aan die inspuiting van bevele, en jy moet daarop let dat dit 'n ernstige ding is. Hulle wys op onbenullige kwesbaarhede, baie eenvoudige scripts tussen die werf, baie eenvoudige SQL-inspuitings. Hulle gee nie om oor komplekse dreigemente nie, hulle gee nie om oor geënkripteerde boodskappe nie, hulle gee nie om oor daardie soort ding nie. Daar kan gesê word dat alle sekuriteitsprodukte geraas soek, hulle soek “gejaag”, hulle wil iets keer wat jou enkel byt. Hier is wat ek geleer het toe ek sekuriteitsprodukte hanteer het. Jy hoef nie sekuriteitsprodukte te koop nie, jy hoef nie die vragmotor in trurat te bestuur nie. Jy het bekwame, bekwame mense nodig wat die tegnologie verstaan. Ja, my God, mense! Ons wil nie miljoene dollars in hierdie probleme gooi nie, maar baie van julle het in hierdie veld gewerk en weet dat sodra jou baas 'n advertensie sien, hardloop hy na die winkel en skree "ons moet hierdie ding kry!". Maar ons het dit nie regtig nodig nie, ons moet net die gemors regmaak wat agter ons is. Dit was die uitgangspunt vir hierdie optrede.

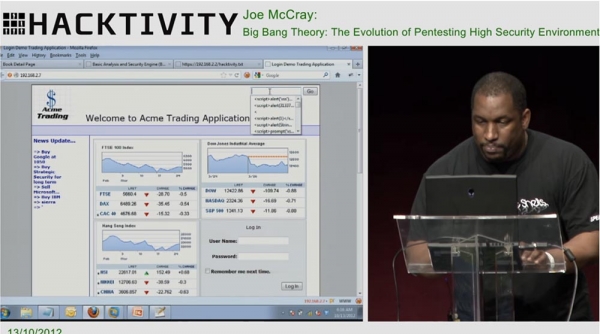

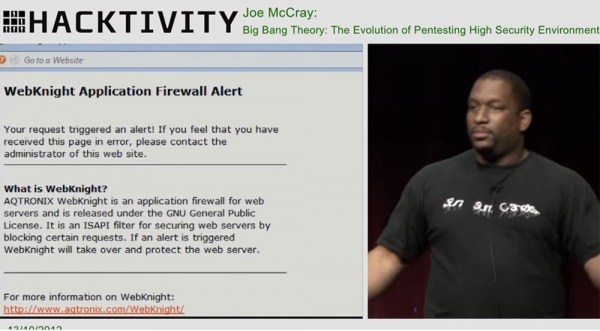

’n Hoë sekuriteitsomgewing is iets waaraan ek baie tyd spandeer het om die reëls van hoe beskermingsmeganismes werk te verstaan. Sodra jy die meganismes van beskerming verstaan, is dit nie moeilik om beskerming te omseil nie. Ek het byvoorbeeld 'n webtoepassing wat deur sy eie firewall beskerm word. Ek kopieer die adres van die instellingspaneel, plak dit in die adresbalk van die blaaier en gaan na die instellings en probeer cross-site scripting toepas.

Gevolglik ontvang ek 'n brandmuurboodskap oor 'n bedreiging - ek is geblokkeer.

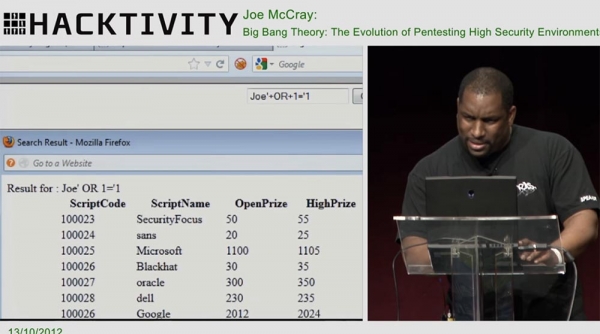

Ek dink dit is sleg, stem jy saam? Jy staar 'n sekuriteitsproduk in die gesig. Maar wat as ek iets soos hierdie probeer: plaas die parameter Joe'+OR+1='1 in die string

Soos jy kan sien, het dit gewerk. Korrigeer my as ek verkeerd is, maar ons het gesien hoe SQL-inspuiting die toepassing-firewall verslaan. Kom ons maak nou asof ons 'n sekuriteitsmaatskappy wil begin, so kom ons sit die sagtewaremaker se hoed op. Nou beliggaam ons boosheid omdat dit 'n swart hoed is. Ek is 'n konsultant, so ek kan dit met sagtewarevervaardigers doen.

Ons wil 'n nuwe inbraakbespeuringstelsel bou en ontplooi, daarom sal ons 'n peuteropsporingsveldtog begin. Snort, as 'n oopbronproduk, bevat honderde duisende inbraakbedreigingshandtekeninge. Ons moet eties optree, so ons sal nie hierdie handtekeninge van ander toepassings steel en dit in ons stelsel invoeg nie. Ons gaan net gaan sit en hulle almal oorskryf - hey Bob, Tim, Joe, kom hier en doen 'n vinnige lopie deur al daardie 100 000 handtekeninge!

Ons moet ook 'n kwesbaarheidskandeerder skep. U weet dat Nessus, die outomatiese vinder van kwesbaarhede, 'n goeie 80 XNUMX handtekeninge en skrifte het wat na kwesbaarhede kyk. Ons sal weer eties optree en hulle almal persoonlik in ons program herskryf.

Mense vra my: "Joe, jy doen al hierdie toetse met oopbronsagteware soos Mod Security, Snort en dies meer, hoe soortgelyk is hulle aan ander verskaffers se produkte?" Ek antwoord hulle: “Hulle lyk glad nie eenders nie!” Omdat verkopers nie goed van oopbron sekuriteitsprodukte steel nie, gaan sit hulle en skryf al hierdie reëls self.

As jy jou eie handtekeninge en aanvalstringe kan laat werk sonder om oopbronprodukte te gebruik, is dit 'n wonderlike geleentheid vir jou. As jy nie teen kommersiële produkte kan meeding nie, wat in die regte rigting beweeg, moet jy 'n konsep vind wat jou sal help om bekend te raak in jou veld.

Almal weet dat ek drink. Kom ek wys jou hoekom ek drink. As jy al ooit 'n bronkode oudit in jou lewe gedoen het, sal jy beslis dronk word, glo my, daarna sal jy begin drink.

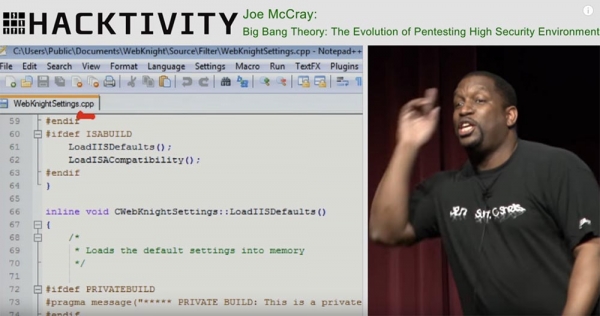

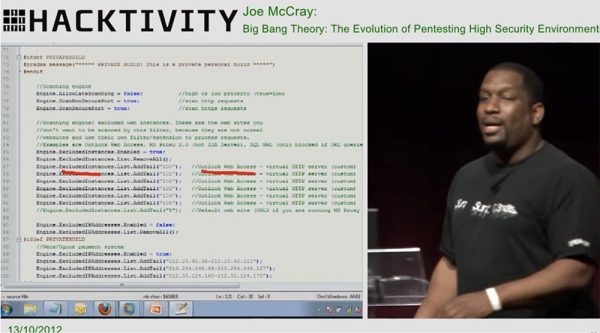

So ons gunsteling taal is C++. Kom ons kyk na hierdie program - Web Knight is 'n firewall-toepassing vir webbedieners. Dit het verstek uitsonderings. Dit is interessant - as ek hierdie firewall ontplooi, sal dit my nie teen Outlook Web Access beskerm nie.

Wonderlik! Dit is omdat baie sagtewareverkopers reëls uit sommige toepassings trek en dit in hul produk plaas sonder om 'n hele klomp behoorlike navorsing te doen. So wanneer ek 'n netwerk firewall toepassing ontplooi, dink ek alles oor webpos is verkeerd gedoen! Omdat byna enige webpos die verstek sekuriteit oortree. Jy het webkode wat stelselopdragte en -navrae op LDAP of enige ander gebruikerdatabasiswinkel direk op die web uitvoer.

Sê my, op watter planeet kan so iets as veilig beskou word? Dink net daaraan: jy maak Outlook Web Access oop, druk b ctrl+K, soek gebruikers op en dit alles, jy bestuur Active Directory direk vanaf die web, jy voer stelselopdragte op Linux uit as jy "squirrel mail" of Horde of wat ook al gebruik iets anders. Jy trek al daardie evals en ander soorte onveilige funksionaliteit uit. Daarom sluit baie firewalls hulle uit van die lys van sekuriteitsbedreigings, probeer om jou sagtewarevervaardiger hieroor te vra.

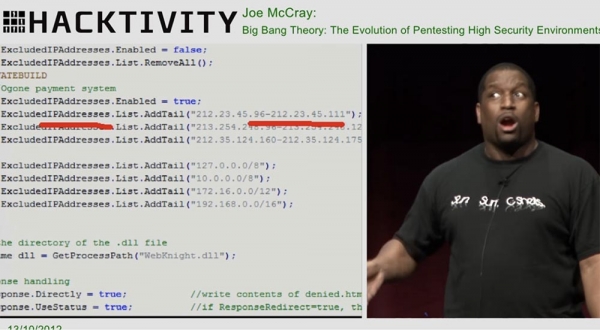

Kom ons keer terug na die Web Knight-toepassing. Dit het baie sekuriteitsreëls van 'n URL-skandeerder gesteel wat al hierdie IP-adresreekse skandeer. En wat, al hierdie adresreekse is uitgesluit van my produk?

Wil een van julle hierdie adresse op jou netwerk installeer? Wil jy hê jou netwerk moet op hierdie adresse werk? Ja, dis wonderlik. Goed, kom ons blaai hierdie program af en kyk na ander dinge wat hierdie firewall nie wil doen nie.

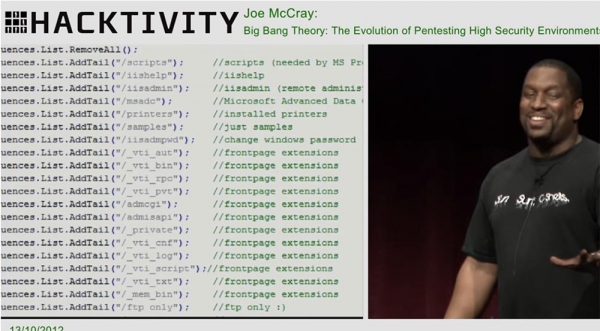

Hulle word "1999" genoem en wil hê hul webbediener moet in die verlede wees! Onthou enige van julle hierdie kak: /scripts, /iishelp, msads? Miskien sal 'n paar mense met nostalgie onthou hoe lekker dit was om sulke goed te hack. “Onthou, man, hoe lank gelede het ons bedieners “gedood”, dit was cool!”.

Nou, as jy na hierdie uitsonderings kyk, sal jy sien dat jy al hierdie dinge kan doen - msads, printers, iisadmpwd - al hierdie dinge wat niemand vandag nodig het nie. Wat van opdragte wat jy nie mag uitvoer nie?

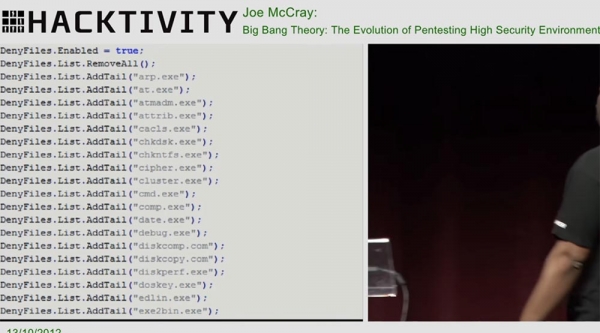

Dit is arp, at, cacls, chkdsk, cipher, cmd, com. Wanneer jy hulle lys, word jy oorweldig deur herinneringe van die ou dae, "man, onthou hoe ons daardie bediener oorgeneem het, onthou jy daardie dae"?

Maar hier is wat regtig interessant is - sien iemand WMIC hier of dalk PowerShell? Stel jou voor dat jy 'n nuwe toepassing het wat funksioneer deur skrifte op die plaaslike stelsel uit te voer, en dit is moderne skrifte, want jy wil Windows Server 2008 laat loop, en ek gaan 'n goeie werk doen om dit te beskerm met reëls wat vir Windows ontwerp is 2000. Sodat die volgende keer as 'n verkoper na jou toe kom met hul webtoepassing, vra hom, "hey man, het jy voorsiening gemaak vir dinge soos bits admin, of die uitvoering van powershell-opdragte, het jy al die ander dinge nagegaan, want ons gaan om die nuwe weergawe van DotNET op te dateer en te gebruik"? Maar al hierdie dinge moet by verstek in die sekuriteitsproduk teenwoordig wees!

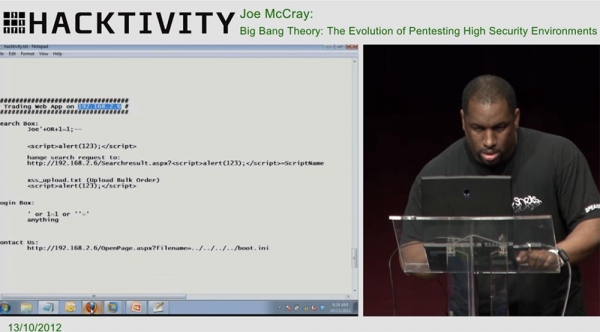

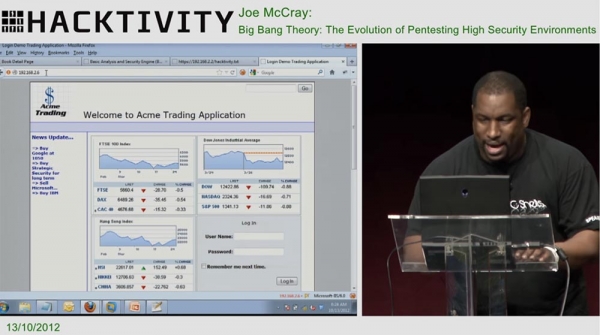

Die volgende ding waaroor ek met jou wil praat, is logiese dwalings. Kom ons gaan na 192.168.2.6. Dit is omtrent dieselfde toepassing as die vorige een.

Jy sal dalk iets interessants opmerk as jy op die bladsy afrol en op die Kontak Ons-skakel klik.

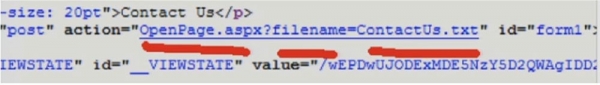

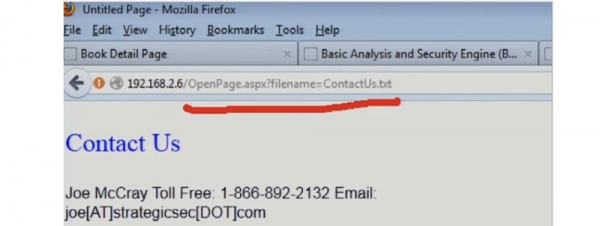

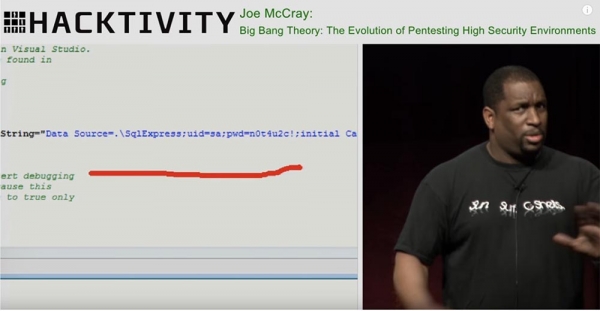

As jy na die bronkode van die "Kontak ons"-oortjie kyk, wat een van die indringende metodes is wat ek heeltyd doen, sal jy hierdie reël sien.

Dink daaroor! Ek hoor dat baie by die aanskoue hiervan gesê het: "Wow"! Ek het eenkeer penetrasietoetsing gedoen vir byvoorbeeld 'n miljardêrbank, en iets soortgelyks daar opgemerk. So, ons het nie SQL-inspuiting of cross site scripting nodig nie - ons het die belangrikste ding, hierdie adresbalk.

So, sonder oordrywing - die bank het vir ons gesê dat hulle albei het - en 'n netwerkspesialis, en 'n webinspekteur, en hulle het geen opmerkings gemaak nie. Dit wil sê, hulle het dit as normaal beskou dat 'n tekslêer deur 'n blaaier oopgemaak en gelees kan word.

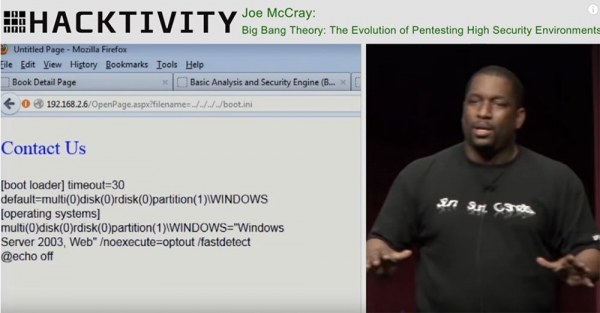

Dit wil sê, jy kan net die lêer direk vanaf die lêerstelsel lees. Die hoof van hul sekuriteitspan het vir my gesê, "ja, een van die skandeerders het hierdie kwesbaarheid gevind, maar het dit as gering beskou." Waarop ek geantwoord het, okay, gee my 'n minuut. Ek het lêernaam=../../../../boot.ini in die adresbalk getik en ek kon die lêerstelsel-opstartlêer lees!

Hierop het hulle vir my gesê: “nee, nee, nee, dit is nie kritieke lêers nie”! Ek het geantwoord - maar dit is Server 2008, is dit nie? Hulle het gesê ja, dit is hy. Ek sê - maar hierdie bediener het 'n konfigurasielêer wat in die wortelgids van die bediener geleë is, reg? “Reg,” antwoord hulle. “Goed,” sê ek, “wat as die aanvaller dit doen,” en ek tik filename=web.config in die adresbalk. Hulle sê - so wat, jy sien niks op die monitor nie?

Ek sê - wat as ek regskliek op die monitor en die opsie "Wys bladsykode" kies? En wat sal ek hier vind? "Niks krities nie"? Ek sal die bediener administrateur wagwoord sien!

En jy sê hier is geen probleem nie?

Maar my gunsteling deel is die volgende een. Jy laat my nie toe om opdragte in die boks uit te voer nie, maar ek kan die webbediener se administrasiewagwoord en databasis steel, deur die hele databasis blaai, al die databasis- en stelselmislukkingsgoed uitruk en met dit alles wegstap. Dit is die geval wanneer die slegte ou sê "hey man, vandag is 'n wonderlike dag"!

Moenie toelaat dat veiligheidsprodukte jou siekte word nie! Moenie toelaat dat sekuriteitsprodukte jou siek maak nie! Soek 'n paar nerds, gee vir hulle al daardie Star Trek-memorabilia, laat hulle belangstel, moedig hulle aan om by jou te bly, want daardie nerdy stinkkers wat nie daagliks stort nie, is diegene wat jou netwerke soos volg laat werk! Dit is die mense wat sal help om jou sekuriteitsprodukte behoorlik te werk.

Sê vir my, hoeveel van julle kan lank in dieselfde kamer bly saam met 'n persoon wat aanhoudend sê: "O, ek moet hierdie skrif dringend druk!", En wie is die heeltyd hiermee besig? Maar jy het mense nodig wat jou sekuriteitsprodukte laat werk.

Om te herhaal, sekuriteitsprodukte is dom want die ligte is altyd verkeerd, hulle doen gedurig kak goed, hulle verskaf net nie sekuriteit nie. Ek het nog nooit 'n goeie sekuriteitsproduk gesien wat nie vereis dat 'n ou met 'n skroewedraaier dit aanpas waar dit nodig is om dit min of meer normaal te laat werk nie. Dit is net 'n groot lys reëls wat sê dat dit sleg is, en dit is dit!

So ouens, ek wil hê julle moet aandag gee aan onderwys, aan dinge soos sekuriteit, politegnieke, want daar is baie gratis aanlyn kursusse oor sekuriteitskwessies. Leer Python, leer Vergadering, leer webtoepassingstoetsing.

Hier is wat jou regtig sal help om jou netwerk te beveilig. Slim mense beskerm netwerke, netwerkprodukte beskerm nie! Gaan terug werk toe en sê vir jou baas jy het meer begroting nodig vir meer slim mense, ek weet dit is nou 'n krisis maar sê in elk geval vir hom ons het meer geld nodig vir mense om hulle op te voed. As ons 'n produk koop, maar nie 'n kursus koop oor hoe om dit te gebruik nie, want dit is duur, hoekom koop ons dit dan enigsins as ons nie mense gaan leer hoe om dit te gebruik nie?

Ek het vir baie sekuriteitsprodukverkopers gewerk, ek het amper my hele lewe daaraan bestee om hierdie produkte te implementeer, en ek word siek vir al hierdie netwerktoegangskontroles en dinge, want ek het al hierdie kak produkte geïnstalleer en bestuur. Eendag toe ek na 'n kliënt gegaan het, wou hulle die 802.1x-standaard vir die EAP-protokol implementeer, so hulle het MAC-adresse en sekondêre adresse vir elke poort gehad. Ek het gekom, gesien dat dit sleg is, omgedraai en die knoppies op die drukker begin druk. Jy weet, die drukker kan 'n netwerktoerusting-toetsbladsy met alle MAC-adresse en IP-adresse druk. Maar dit het geblyk dat die drukker nie die 802.1x-standaard ondersteun nie, so dit moet uitgesluit word.

Toe trek ek die drukker uit en verander my skootrekenaar se MAC-adres na die drukker se MAC-adres en koppel my skootrekenaar aan en omseil so hierdie duur MAC-oplossing, dink daaroor! So wat help hierdie MAC-oplossing vir my as 'n persoon eenvoudig enige toerusting as 'n drukker of 'n VoIP-foon kan gee?

So vir my vandag gaan pentesting daaroor om tyd te spandeer om 'n sekuriteitsproduk wat my kliënt gekoop het, te probeer verstaan en verstaan. Nou het elke bank by wie ek 'n penetrasietoets doen al hierdie HEUPPE, NIPS, LAUGTHS, MACS en 'n hele klomp ander akronieme wat net suig. Maar ek probeer uitvind wat hierdie produkte probeer doen en hoe hulle dit probeer doen. Dan, sodra ek uitvind watter metodologie en logika hulle gebruik om beskerming te bied, word dit glad nie moeilik om dit te omseil nie.

My gunsteling produk, waarmee ek jou sal laat, heet MS 1103. Dit is 'n blaaier-gebaseerde uitbuiting wat HIPS, Host Intrusion Prevention Signature of Host Intrusion Prevention Handtekeninge spuit. Trouens, dit is bedoel om HIPS-handtekeninge te omseil. Ek wil jou nie wys hoe dit werk nie, want ek wil nie die tyd neem om dit te demonstreer nie, maar dit doen 'n goeie werk om hierdie beskerming te omseil, en ek wil hê jy moet dit aanneem.

Goed ouens, ek gaan nou.

Sommige advertensies 🙂

Dankie dat jy by ons gebly het. Hou jy van ons artikels? Wil jy meer interessante inhoud sien? Ondersteun ons deur 'n bestelling te plaas of by vriende aan te beveel, , 'n unieke analoog van intreevlakbedieners, wat deur ons vir jou uitgevind is: (beskikbaar met RAID1 en RAID10, tot 24 kerne en tot 40 GB DDR4).

Dell R730xd 2x goedkoper in Equinix Tier IV-datasentrum in Amsterdam? Net hier in Nederland! Dell R420 - 2x E5-2430 2.2Ghz 6C 128GB DDR3 2x960GB SSD 1Gbps 100TB - vanaf $99! Lees van

Bron: will.com