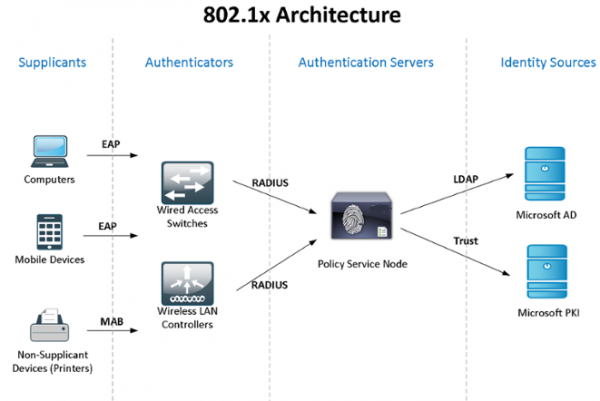

Kom ons oorweeg in die praktyk die gebruik van Windows Active Directory + NPS (2 bedieners vir fouttoleransie) + 802.1x-standaard vir toegangsbeheer en verifikasie van gebruikers - domeinrekenaars - toestelle. Jy kan kennis maak met die teorie volgens die standaard in Wikipedia, by die skakel:

Aangesien my "laboratorium" beperk is in hulpbronne, is die NPS- en domeinbeheerder-rolle versoenbaar, maar ek beveel aan dat jy sulke kritieke dienste skei.

Ek ken nie die standaard maniere om konfigurasies (beleide) van Windows NPS te sinchroniseer nie, so ons sal PowerShell-skrifte gebruik wat deur die taakskeduleerder bekendgestel is (die skrywer is my voormalige kollega). Vir verifikasie van domeinrekenaars en vir toestelle wat nie weet hoe om 802.1x (fone, drukkers, ens.), sal groepbeleid opgestel word en sekuriteitsgroepe sal geskep word.

Aan die einde van die artikel sal ek praat oor sommige van die ingewikkeldhede om met 802.1x te werk - hoe jy onbeheerde skakelaars, dinamiese ACL's, ens kan gebruik. Ek sal inligting deel oor die vasgevang "glitches" ...

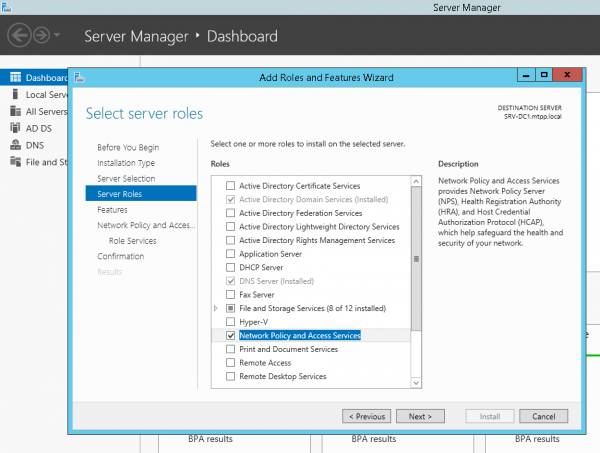

Kom ons begin met die installering en konfigurasie van failover NPS op Windows Server 2012R2 (in 2016 is alles dieselfde): deur Bedienerbestuurder -> Voeg Rolle en Kenmerke Wizard, kies slegs Netwerkbeleidbediener.

of met PowerShell:

Install-WindowsFeature NPAS -IncludeManagementTools'n Klein verduideliking - soos vir Beskermde EAP (PEAP) jy sal beslis 'n sertifikaat nodig hê wat die egtheid van die bediener bevestig (met die toepaslike regte om te gebruik), wat op kliëntrekenaars vertrou sal word, dan sal jy heel waarskynlik ook die rol moet installeer Sertifiseringsowerheid. Maar ons sal dit aanneem CA jy het reeds geïnstalleer...

Kom ons doen dieselfde op die tweede bediener. Kom ons skep 'n vouer vir die C:Scripts script op beide bedieners en 'n netwerk vouer op die tweede bediener SRV2NPS-config$

Kom ons skep 'n PowerShell-skrip op die eerste bediener C:ScriptsExport-NPS-config.ps1 met die volgende inhoud:

Export-NpsConfiguration -Path "SRV2NPS-config$NPS.xml"Stel daarna die taak in die Taakskeduleerder op: "Uitvoer-NpsConfiguration"

powershell -executionpolicy unrestricted -f "C:ScriptsExport-NPS-config.ps1" Hardloop vir alle gebruikers - Hardloop met die hoogste voorregte

Daagliks - Herhaal die taak elke 10 minute. binne 8 uur

Op die rugsteun NPS, stel die konfigurasie (beleid) invoer op:

skep 'n PowerShell-skrip:

echo Import-NpsConfiguration -Path "c:NPS-configNPS.xml" >> C:ScriptsImport-NPS-config.ps1en 'n taak om dit elke 10 minute uit te voer:

powershell -executionpolicy unrestricted -f "C:ScriptsImport-NPS-config.ps1" Hardloop vir alle gebruikers - Hardloop met die hoogste voorregte

Daagliks - Herhaal die taak elke 10 minute. binne 8 uur

Kom ons voeg nou vir verifikasie by NPS op een van die bedieners (!) 'n Paar skakelaars in RADIUS-kliënte (IP en Shared Secret), twee verbindingsversoekbeleide: BEDRAAD Koppel (Toestand: "NAS-poorttipe is Ethernet") en WiFi-onderneming (Toestand: "NAS-poorttipe is IEEE 802.11") en die netwerkbeleid Toegang tot Cisco-netwerktoestelle (Netwerk Admins):

Условия:

Группы Windows - domainsg-network-admins

Ограничения:

Методы проверки подлинности - Проверка открытым текстом (PAP, SPAP)

Параметры:

Атрибуты RADIUS: Стандарт - Service-Type - Login

Зависящие от поставщика - Cisco-AV-Pair - Cisco - shell:priv-lvl=15Aan die skakelaarkant, die volgende instellings:

aaa new-model

aaa local authentication attempts max-fail 5

!

!

aaa group server radius NPS

server-private 192.168.38.151 auth-port 1812 acct-port 1813 key %shared_secret%

server-private 192.168.10.151 auth-port 1812 acct-port 1813 key %shared_secret%

!

aaa authentication login default group NPS local

aaa authentication dot1x default group NPS

aaa authorization console

aaa authorization exec default group NPS local if-authenticated

aaa authorization network default group NPS

!

aaa session-id common

!

identity profile default

!

dot1x system-auth-control

!

!

line vty 0 4

exec-timeout 5 0

transport input ssh

escape-character 99

line vty 5 15

exec-timeout 5 0

logging synchronous

transport input ssh

escape-character 99Na die instelling, na 10 minute, moet alle beleidinstellings op die rugsteun-NPS verskyn en ons kan by die skakelaars aanmeld met die ActiveDirectory-rekening, 'n lid van die domainsg-network-admins-groep (wat ons vooraf geskep het).

Kom ons gaan voort met die opstel van Active Directory - skep 'n groep- en wagwoordbeleid, skep die nodige groepe.

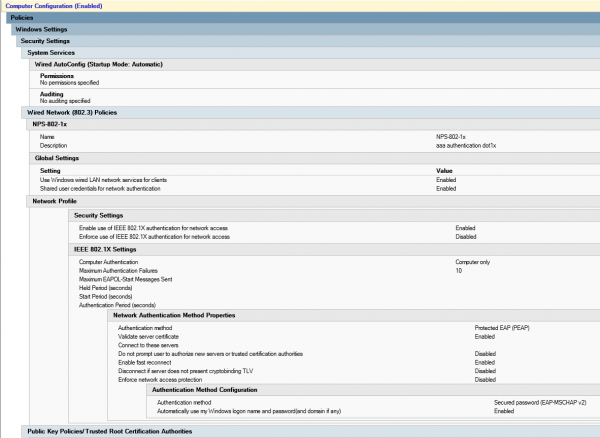

Groepbeleid Rekenaars-8021x-instellings:

Computer Configuration (Enabled)

Policies

Windows Settings

Security Settings

System Services

Wired AutoConfig (Startup Mode: Automatic)

Wired Network (802.3) Policies

NPS-802-1x

Name NPS-802-1x

Description 802.1x

Global Settings

SETTING VALUE

Use Windows wired LAN network services for clients Enabled

Shared user credentials for network authentication Enabled

Network Profile

Security Settings

Enable use of IEEE 802.1X authentication for network access Enabled

Enforce use of IEEE 802.1X authentication for network access Disabled

IEEE 802.1X Settings

Computer Authentication Computer only

Maximum Authentication Failures 10

Maximum EAPOL-Start Messages Sent

Held Period (seconds)

Start Period (seconds)

Authentication Period (seconds)

Network Authentication Method Properties

Authentication method Protected EAP (PEAP)

Validate server certificate Enabled

Connect to these servers

Do not prompt user to authorize new servers or trusted certification authorities Disabled

Enable fast reconnect Enabled

Disconnect if server does not present cryptobinding TLV Disabled

Enforce network access protection Disabled

Authentication Method Configuration

Authentication method Secured password (EAP-MSCHAP v2)

Automatically use my Windows logon name and password(and domain if any) Enabled

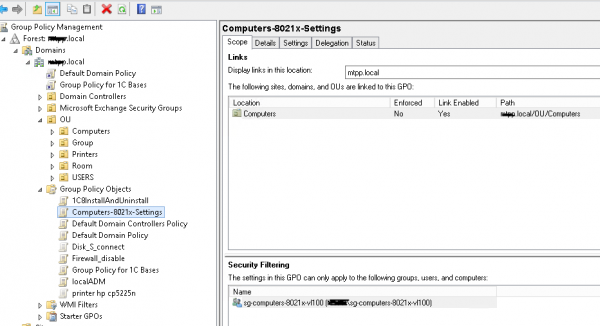

Skep 'n sekuriteitsgroep sg-rekenaars-8021x-vl100, waar ons rekenaars wat ons wil versprei na vlan 100 sal byvoeg en filtering vir die voorheen geskepte groepbeleid vir hierdie groep sal opstel:

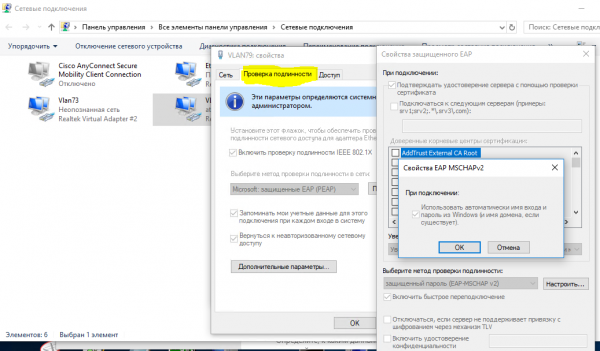

U kan seker maak dat die beleid suksesvol gewerk het deur "Netwerk- en delingsentrum (Netwerk- en internetinstellings) - Verander adapterinstellings (Konfigureer adapterinstellings) - Adaptereienskappe" oop te maak, waar ons die "Authentication"-oortjie kan sien:

Wanneer jy oortuig is dat die beleid suksesvol toegepas is, kan jy voortgaan om die netwerkbeleid op die NPS en toegangsvlakskakelaarpoorte op te stel.

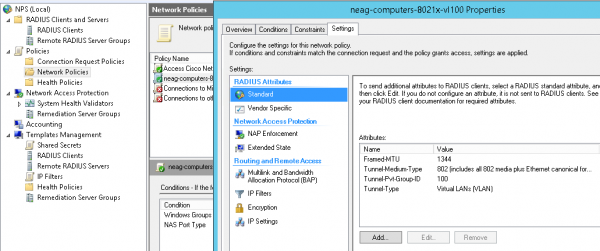

Kom ons skep 'n netwerkbeleid negag-rekenaars-8021x-vl100:

Conditions:

Windows Groups - sg-computers-8021x-vl100

NAS Port Type - Ethernet

Constraints:

Authentication Methods - Microsoft: Protected EAP (PEAP) - Unencrypted authentication (PAP, SPAP)

NAS Port Type - Ethernet

Settings:

Standard:

Framed-MTU 1344

TunnelMediumType 802 (includes all 802 media plus Ethernet canonical format)

TunnelPrivateGroupId 100

TunnelType Virtual LANs (VLAN)

Tipiese instellings vir die skakelpoort (let asseblief daarop dat die “multi-domein” verifikasie tipe gebruik word - Data & Voice, en daar is ook die moontlikheid van verifikasie deur mac adres. Gedurende die “oorgangsperiode” maak dit sin om in te gebruik in die parameters:

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

vlan id is nie "quarantine" nie, maar dieselfde een waar die gebruiker rekenaar moet kry nadat hy suksesvol ingeteken het - totdat ons seker maak dat alles werk soos dit moet. Dieselfde parameters kan in ander scenario's gebruik word, byvoorbeeld wanneer 'n onbestuurde skakelaar by hierdie poort ingeprop is en jy wil hê dat alle toestelle wat daaraan gekoppel is en nie geverifieer is nie, in 'n sekere vlan ("kwarantyn") moet val.

skakel poortinstellings in 802.1x gasheermodus multidomeinmodus

default int range Gi1/0/39-41

int range Gi1/0/39-41

shu

des PC-IPhone_802.1x

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 2

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-domain

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

lldp receive

lldp transmit

spanning-tree portfast

no shu

exitJy kan seker maak dat die rekenaarfoon suksesvol stawing geslaag het met die opdrag:

sh authentication sessions int Gi1/0/39 detKom ons skep nou 'n groep (byvoorbeeld, sg-fgpp-mab ) in die Active Directory vir fone en voeg een toetstoestel daarby (in my geval is dit Grandstream GXP2160 met mas adres 000b.82ba.a7b1 en vlg. rekening domein 00b82baa7b1).

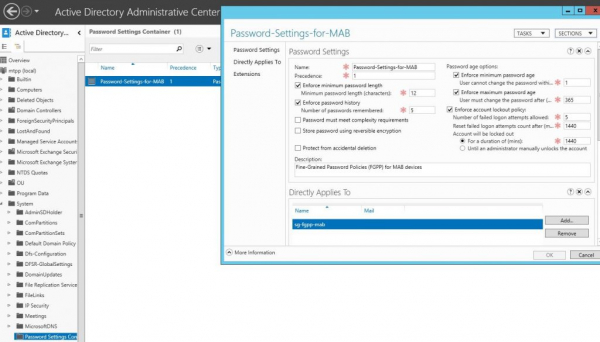

Vir die geskepte groep, verlaag die wagwoordbeleidvereistes (met via Active Directory Administratiewe Sentrum -> domein -> Stelsel -> Wagwoordinstellingshouer) met hierdie parameters Wagwoord-instellings-vir-MAB:

dit sal ons toelaat om die mas-adres van toestelle as wagwoorde te gebruik. Daarna kan ons 'n netwerkbeleid skep vir 802.1x-metode mab-verifikasie, kom ons noem dit neag-devices-8021x-voice. Die parameters is soos volg:

- NAS-poorttipe - Ethernet

- Windows-groepe - sg-fgpp-mab

- EAP-tipes: Ongeënkripteerde verifikasie (PAP, SPAP)

- RADIUS-kenmerke - Verkoperspesifiek: Cisco - Cisco-AV-Pair - Kenmerkwaarde: device-traffic-class=voice

na suksesvolle verifikasie (moenie vergeet om die skakelpoort op te stel nie), kom ons kyk na die inligting vanaf die poort:

sh verifikasie stel int Gi1/0/34

----------------------------------------

Interface: GigabitEthernet1/0/34

MAC Address: 000b.82ba.a7b1

IP Address: 172.29.31.89

User-Name: 000b82baa7b1

Status: Authz Success

Domain: VOICE

Oper host mode: multi-domain

Oper control dir: both

Authorized By: Authentication Server

Session timeout: N/A

Idle timeout: N/A

Common Session ID: 0000000000000EB2000B8C5E

Acct Session ID: 0x00000134

Handle: 0xCE000EB3

Runnable methods list:

Method State

dot1x Failed over

mab Authc SuccessNou, soos belowe, oorweeg 'n paar nie heeltemal ooglopende situasies nie. Ons moet byvoorbeeld gebruikers se rekenaars en toestelle verbind deur 'n onbestuurde skakelaar (skakelaar). In hierdie geval sal die poortinstellings daarvoor lyk:

skakel poortinstellings in 802.1x-gasheermodus-multi-authentiekmodus

interface GigabitEthernet1/0/1

description *SW – 802.1x – 8 mac*

shu

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 8 ! увеличиваем кол-во допустимых мас-адресов

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-auth ! – режим аутентификации

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

spanning-tree portfast

no shuNS 'n Baie vreemde fout is opgemerk - as die toestel deur so 'n skakelaar gekoppel is, en dan is dit by 'n bestuurde skakelaar ingeprop, dan sal dit NIE werk totdat ons herlaai nie (!) Die skakelaar. Ek het nie ander maniere gevind om op te los nie hierdie probleem.

Nog 'n punt wat verband hou met DHCP (as ip dhcp snooping gebruik word) - sonder hierdie opsies:

ip dhcp snooping vlan 1-100

no ip dhcp snooping information optionom een of ander rede kan ek nie die korrekte IP-adres kry nie ... alhoewel dit 'n kenmerk van ons DHCP-bediener kan wees

Mac OS en Linux (waarin 802.1x-ondersteuning inheems is) probeer ook om die gebruiker te verifieer, selfs al is stawing deur Mac-adres opgestel.

In die volgende deel van die artikel sal ons die gebruik van 802.1x vir draadloos oorweeg (afhangende van die groep waaraan die gebruikersrekening behoort, sal ons dit in die toepaslike netwerk (vlan) "gooi", alhoewel hulle sal koppel aan die dieselfde SSID).

Bron: will.com