Sekuriteitsnavorsers van die Chinese maatskappy Tencent () ’n nuwe klas BadPower-aanvalle wat daarop gemik is om laaiers vir slimfone en skootrekenaars wat ondersteun . Die aanval laat die laaier toe om oormatige krag oor te dra wat die toerusting nie ontwerp is om te hanteer nie, wat kan lei tot mislukking, smelt van onderdele of selfs brand van die toestel.

Die aanval word uitgevoer vanaf die slagoffer se slimfoon, waarvan beheer deur die aanvaller beslag gelê word, byvoorbeeld deur uitbuiting van 'n kwesbaarheid of die bekendstelling van wanware (die toestel tree terselfdertyd op as die bron en teiken van die aanval). Die metode kan gebruik word om 'n reeds gekompromitteerde toestel fisies te beskadig en sabotasie uit te voer wat 'n brand kan veroorsaak. Die aanval is van toepassing op laaiers wat firmware-opdaterings ondersteun en nie aflaaikodeverifikasie met behulp van 'n digitale handtekening gebruik nie. Laaiers wat nie flikker ondersteun nie, is nie vatbaar vir aanvalle nie. Die omvang van moontlike skade hang af van die model van die laaier, die kraguitset en die teenwoordigheid van oorbelastingbeskermingsmeganismes in die toestelle wat gelaai word.

Die USB-snellaaiprotokol impliseer 'n proses om laaiparameters te pas by die toestel wat gelaai word. Die toestel wat gelaai word, stuur inligting na die laaier oor die ondersteunde modusse en toelaatbare spanning (byvoorbeeld, in plaas van 5 volt, word berig dat dit 9, 12 of 20 volt kan aanvaar). Die laaier kan parameters monitor tydens laai, die laaitempo verander en die spanning aanpas na gelang van die temperatuur.

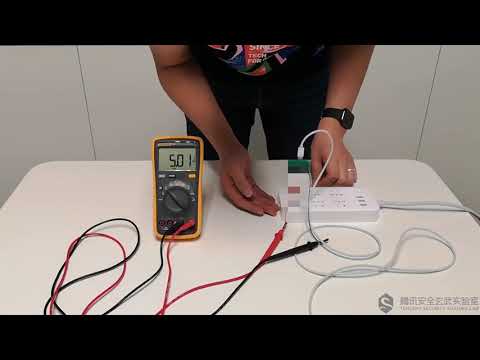

As die laaier ooglopend te hoë parameters herken of veranderinge aan die laaibeheerkode gemaak word, kan die laaier laaiparameters produseer waarvoor die toestel nie ontwerp is nie. Die BadPower-aanvalmetode behels die beskadiging van die firmware of die laai van gewysigde firmware op die laaier, wat die maksimum moontlike spanning stel. Die krag van laaiers groei vinnig en, byvoorbeeld, Xiaomi volgende maand om toestelle vry te stel wat 100W- en 125W-snellaaitegnologieë ondersteun.

Van die 35 vinnige laai-adapters en eksterne batterye (Power Banks) wat deur die navorsers getoets is, gekies uit 234 modelle wat op die mark beskikbaar is, was die aanval van toepassing op 18 toestelle wat deur 8 vervaardigers vervaardig is. Die aanval op 11 van die 18 problematiese toestelle was moontlik in 'n ten volle outomatiese modus. Om die firmware op 7 toestelle te verander, het fisiese manipulasie van die laaier vereis. Die navorsers het tot die gevolgtrekking gekom dat die graad van sekuriteit nie afhang van die vinnige laai-protokol wat gebruik word nie, maar uitsluitlik geassosieer word met die vermoë om die firmware op te dateer via USB en die gebruik van kriptografiese meganismes om bedrywighede met die firmware te verifieer.

Sommige laaiers word deur 'n standaard USB-poort geflits en laat jou toe om die firmware van die aangeval slimfoon of skootrekenaar te verander sonder die gebruik van spesiale toerusting en weggesteek vir die eienaar van die toestel. Volgens navorsers laat ongeveer 60% van vinniglaaiskyfies op die mark firmware-opdaterings via 'n USB-poort in finale produkte toe.

Die meeste van die probleme wat met die BadPower-aanvalstegnologie geassosieer word, kan op die firmwarevlak opgelos word. Om die aanval te keer, is vervaardigers van problematiese laaiers gevra om beskerming teen ongemagtigde wysiging van firmware te versterk, en vervaardigers van verbruikerstoestelle om bykomende oorladingsbeheermeganismes by te voeg. Gebruikers word nie aanbeveel om adapters met Type-C te gebruik om vinnige laaitoestelle aan slimfone te koppel wat nie hierdie modus ondersteun nie, aangesien sulke modelle minder beskerm is teen moontlike oorladings.

Bron: opennet.ru