يعد Ryuk أحد أشهر خيارات برامج الفدية في السنوات القليلة الماضية. منذ ظهوره لأول مرة في صيف عام 2018، تم جمعه وخاصة في بيئة الأعمال التي تعد الهدف الرئيسي لهجماتها.

1. معلومات عامة

يحتوي هذا المستند على تحليل لمتغير Ryuk Ransomware، بالإضافة إلى أداة التحميل المسؤولة عن تحميل البرامج الضارة إلى النظام.

ظهر برنامج Ryuk Ransomware لأول مرة في صيف عام 2018. أحد الاختلافات بين Ryuk وبرامج الفدية الأخرى هو أنه يهدف إلى مهاجمة بيئات الشركات.

وفي منتصف عام 2019، هاجمت مجموعات مجرمي الإنترنت عددًا كبيرًا من الشركات الإسبانية باستخدام برنامج الفدية هذا.

أرز. 1: مقتطف من El Confidencial بخصوص هجوم برنامج الفدية Ryuk [1]

أرز. 2: مقتطف من صحيفة El País حول الهجوم الذي تم تنفيذه باستخدام برنامج طلب الفدية Ryuk [2]

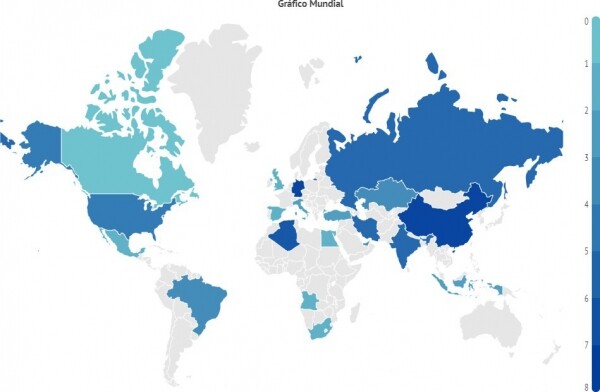

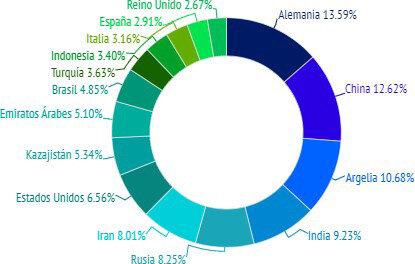

هذا العام، هاجم ريوك عددًا كبيرًا من الشركات في مختلف البلدان. وكما ترون في الأرقام أدناه، كانت ألمانيا والصين والجزائر والهند هي الأكثر تضررا.

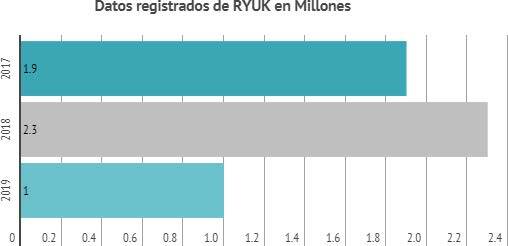

ومن خلال مقارنة عدد الهجمات السيبرانية، يمكننا أن نرى أن شركة Ryuk قد أثرت على ملايين المستخدمين وعرّضت كمية هائلة من البيانات للخطر، مما أدى إلى خسارة اقتصادية فادحة.

أرز. رقم 3: رسم توضيحي لنشاط ريوك العالمي.

أرز. 4:16 دولة الأكثر تضررا من ريوك

أرز. 5: عدد المستخدمين الذين تعرضوا للهجوم بواسطة برنامج Ryuk Ransomware (بالملايين)

وفقًا لمبدأ التشغيل المعتاد لمثل هذه التهديدات، فإن برنامج الفدية هذا، بعد اكتمال التشفير، يُظهر للضحية إشعارًا بفدية يجب دفعها بعملة البيتكوين إلى العنوان المحدد لاستعادة الوصول إلى الملفات المشفرة.

لقد تغيرت هذه البرامج الضارة منذ طرحها لأول مرة.

تم اكتشاف متغير هذا التهديد الذي تم تحليله في هذه الوثيقة أثناء محاولة هجوم في يناير 2020.

نظرًا لتعقيدها، غالبًا ما تُنسب هذه البرامج الضارة إلى مجموعات مجرمي الإنترنت المنظمة، والمعروفة أيضًا باسم مجموعات APT.

يحتوي جزء من كود Ryuk على تشابه ملحوظ مع كود وبنية برنامج فدية آخر معروف، وهو Hermes، والذي يشتركان معه في عدد من الوظائف المتطابقة. ولهذا السبب تم ربط ريوك في البداية بالمجموعة الكورية الشمالية Lazarus، والتي كان يشتبه في ذلك الوقت بأنها تقف وراء برنامج الفدية Hermes.

لاحظت خدمة Falcon X التابعة لـ CrowdStrike لاحقًا أن Ryuk تم إنشاؤه في الواقع بواسطة مجموعة WIZARD SPIDER [4].

هناك بعض الأدلة لدعم هذا الافتراض. أولاً، تم الإعلان عن برنامج الفدية هذا على موقع الويب Exploit.in، وهو سوق روسي معروف للبرامج الضارة وقد ارتبط سابقًا ببعض مجموعات APT الروسية.

تستبعد هذه الحقيقة النظرية القائلة بأنه من الممكن أن يكون تم تطوير Ryuk بواسطة مجموعة Lazarus APT، لأن لا يتناسب مع الطريقة التي تعمل بها المجموعة.

بالإضافة إلى ذلك، تم الإعلان عن برنامج Ryuk باعتباره برنامج فدية لن يعمل على الأنظمة الروسية والأوكرانية والبيلاروسية. يتم تحديد هذا السلوك من خلال ميزة موجودة في بعض إصدارات Ryuk، حيث تقوم بالتحقق من لغة النظام الذي يعمل عليه برنامج الفدية وإيقاف تشغيله إذا كان النظام يحتوي على لغة روسية أو أوكرانية أو بيلاروسية. أخيرًا، كشف تحليل الخبراء للجهاز الذي اخترقه فريق WIZARD SPIDER عن العديد من "القطع الأثرية" التي يُزعم أنها استخدمت في تطوير Ryuk كبديل لبرنامج Hermes Ransomware.

من ناحية أخرى، اقترح الخبراء غابرييلا نيكولاو ولوسيانو مارتينز أن برنامج الفدية ربما تم تطويره بواسطة مجموعة APT CryptoTech [5].

يأتي هذا من حقيقة أنه قبل عدة أشهر من ظهور Ryuk، نشرت هذه المجموعة معلومات في منتدى نفس الموقع تفيد بأنهم قاموا بتطوير نسخة جديدة من برنامج Hermes Ransomware.

تساءل العديد من مستخدمي المنتدى عما إذا كانت CryptoTech هي التي أنشأت Ryuk بالفعل. ثم دافعت المجموعة عن نفسها وذكرت أن لديها أدلة على أنها طورت 100% من برامج الفدية.

2. الخصائص

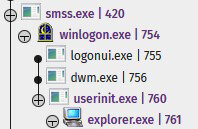

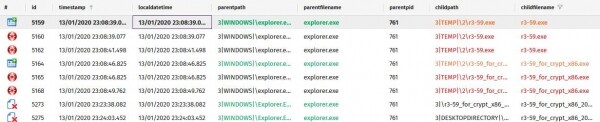

نبدأ بمحمل الإقلاع، الذي تتمثل مهمته في تحديد النظام الذي يعمل عليه حتى يمكن إطلاق الإصدار "الصحيح" من برنامج Ryuk Ransomware.

تجزئة أداة تحميل التشغيل هي كما يلي:

MD5 A73130B0E379A989CBA3D695A157A495

SHA256 EF231EE1A2481B7E627921468E79BB4369CCFAEB19A575748DD2B664ABC4F469

إحدى ميزات أداة التنزيل هذه هي أنها لا تحتوي على أي بيانات وصفية، على سبيل المثال. لم يقم منشئو هذه البرامج الضارة بتضمين أي معلومات فيها.

وفي بعض الأحيان تتضمن بيانات خاطئة لخداع المستخدم ليعتقد أنه يقوم بتشغيل تطبيق شرعي. ومع ذلك، كما سنرى لاحقًا، إذا كانت الإصابة لا تنطوي على تفاعل المستخدم (كما هو الحال مع برنامج الفدية هذا)، فإن المهاجمين لا يعتبرون أنه من الضروري استخدام البيانات الوصفية.

أرز. 6: نموذج بيانات التعريف

تم تجميع العينة بتنسيق 32 بت بحيث يمكن تشغيلها على أنظمة 32 بت و64 بت.

3. ناقل الاختراق

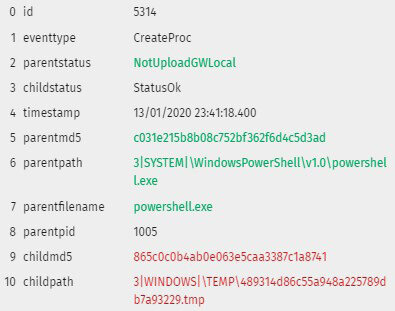

دخلت العينة التي تقوم بتنزيل وتشغيل Ryuk إلى نظامنا عبر اتصال عن بعد، وتم الحصول على معلمات الوصول من خلال هجوم RDP الأولي.

أرز. 7: سجل الهجوم

تمكن المهاجم من تسجيل الدخول إلى النظام عن بعد. بعد ذلك، قام بإنشاء ملف قابل للتنفيذ باستخدام العينة الخاصة بنا.

تم حظر هذا الملف القابل للتنفيذ بواسطة أحد حلول مكافحة الفيروسات قبل تشغيله.

أرز. 8: قفل النمط

أرز. 9: قفل النمط

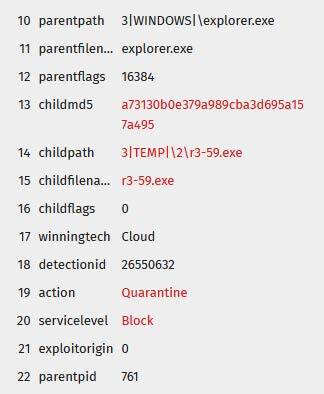

وعندما تم حظر الملف الضار، حاول المهاجم تنزيل نسخة مشفرة من الملف القابل للتنفيذ، والذي تم حظره أيضًا.

أرز. 10: مجموعة العينات التي حاول المهاجم تشغيلها

وأخيرًا، حاول تنزيل ملف ضار آخر من خلال وحدة التحكم المشفرة

PowerShell لتجاوز الحماية من الفيروسات. لكنه تم حظره أيضا.

أرز. 11: تم حظر PowerShell الذي يحتوي على محتوى ضار

أرز. 12: تم حظر PowerShell الذي يحتوي على محتوى ضار

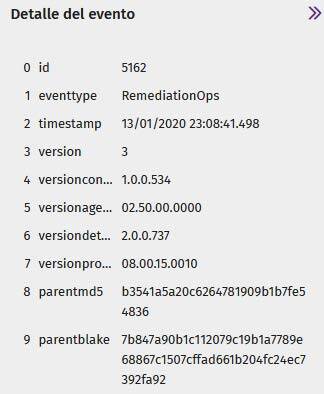

4. محمل

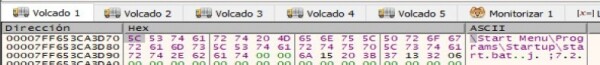

عند التنفيذ، فإنه يكتب ملفًا تمهيديًا إلى المجلد ٪ TEMP٪، وهو أمر نموذجي بالنسبة لريوك. هذا الملف عبارة عن مذكرة فدية تحتوي على عنوان بريد إلكتروني في مجال protonmail، وهو أمر شائع جدًا في عائلة البرامج الضارة هذه: msifelabem1981@protonmail.com

![]()

أرز. 13: طلب الفدية

أثناء تشغيل أداة تحميل التشغيل، يمكنك أن ترى أنه يقوم بتشغيل العديد من الملفات القابلة للتنفيذ بأسماء عشوائية. يتم تخزينها في مجلد مخفي PUBLICولكن إذا كان الخيار غير نشط في نظام التشغيل "إظهار الملفات و المجلدات المخفية"، ثم سيبقون مخفيين. علاوة على ذلك، فإن هذه الملفات تكون 64 بت، على عكس الملف الأصلي الذي يكون 32 بت.

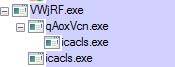

أرز. 14: الملفات القابلة للتنفيذ التي أطلقتها العينة

كما ترون في الصورة أعلاه، يقوم Ryuk بتشغيل icacls.exe، والذي سيتم استخدامه لتعديل كافة قوائم ACL (قوائم التحكم في الوصول)، وبالتالي ضمان الوصول إلى العلامات وتعديلها.

يحصل على حق الوصول الكامل لجميع المستخدمين إلى جميع الملفات الموجودة على الجهاز (/T) بغض النظر عن الأخطاء (/C) ودون إظهار أي رسائل (/Q).

![]()

أرز. 15: معلمات تنفيذ icacls.exe التي أطلقتها العينة

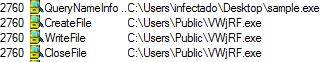

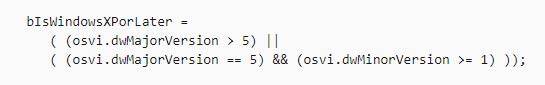

من المهم ملاحظة أن Ryuk يتحقق من إصدار Windows الذي تستخدمه. لهذا هو

ينفذ فحص الإصدار باستخدام GetVersionExW، حيث يتحقق من قيمة العلم lpVersionInformationللإشارة إلى ما إذا كان الإصدار الحالي من Windows أحدث أم لا ويندوز XP.

اعتمادًا على ما إذا كنت تقوم بتشغيل إصدار أحدث من نظام التشغيل Windows XP، سيقوم برنامج تحميل التشغيل بالكتابة إلى مجلد المستخدم المحلي - في هذه الحالة إلى المجلد ٪عام٪.

![]()

أرز. 17: التحقق من إصدار نظام التشغيل

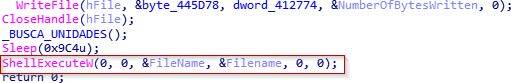

الملف الذي يتم كتابته هو Ryuk. ثم يقوم بتشغيله، ويمرر عنوانه الخاص كمعلمة.

أرز. 18: تنفيذ Ryuk عبر ShellExecute

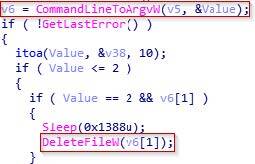

أول شيء يفعله ريوك هو تلقي معلمات الإدخال. هذه المرة هناك معلمتان للإدخال (الملف القابل للتنفيذ نفسه وعنوان القطارة) يتم استخدامهما لإزالة الآثار الخاصة به.

![]()

![]()

أرز. 19 : إنشاء عملية

يمكنك أيضًا أن ترى أنه بمجرد تشغيل ملفاته التنفيذية، فإنه يحذف نفسه، وبالتالي لا يترك أي أثر لوجوده في المجلد الذي تم تنفيذه فيه.

أرز. 20: حذف ملف

5. ريوك

5.1 الحضور

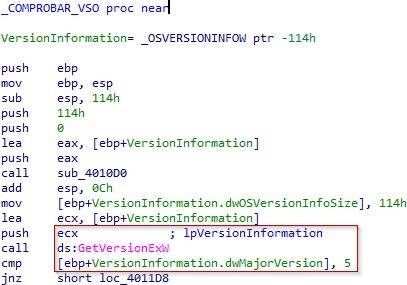

يحاول Ryuk، مثل البرامج الضارة الأخرى، البقاء على النظام لأطول فترة ممكنة. كما هو موضح أعلاه، إحدى الطرق لتحقيق هذا الهدف هي إنشاء ملفات قابلة للتنفيذ وتشغيلها سرًا. للقيام بذلك، الممارسة الأكثر شيوعًا هي تغيير مفتاح التسجيل CurrentVersionRun.

في هذه الحالة، يمكنك أن ترى أنه لهذا الغرض يتم تشغيل الملف الأول VWjRF.exe

(يتم إنشاء اسم الملف بشكل عشوائي) يبدأ CMD.EXE.

![]()

أرز. 21: تنفيذ VWjRF.exe

ثم أدخل الأمر RUN بالاسم "com.svchos". وبالتالي، إذا كنت تريد التحقق من مفاتيح التسجيل في أي وقت، فيمكنك بسهولة تفويت هذا التغيير، نظرًا لتشابه هذا الاسم مع ملف Svchost. وبفضل هذا المفتاح، يضمن Ryuk وجوده في النظام. إذا لم يكن النظام بعد الإصابة، فعند إعادة تشغيل النظام، سيحاول الملف القابل للتنفيذ مرة أخرى.

![]()

أرز. 22: العينة تضمن وجود مفتاح التسجيل

يمكننا أيضًا أن نرى أن هذا الملف القابل للتنفيذ يوقف خدمتين:

"com.audioendpointbuilder"، والذي، كما يوحي اسمه، يتوافق مع نظام الصوت،

![]()

أرز. 23: نموذج يوقف خدمة صوت النظام

и سامس، وهي خدمة إدارة الحساب. يعد إيقاف هاتين الخدمتين من سمات ريوك. في هذه الحالة، إذا كان النظام متصلاً بنظام SIEM، فإن برنامج الفدية يحاول إيقاف الإرسال أي تحذيرات. وبهذه الطريقة، فإنه يحمي خطواته التالية نظرًا لأن بعض خدمات SAM لن تتمكن من بدء عملها بشكل صحيح بعد تنفيذ Ryuk.

![]()

أرز. 24: عينة توقف خدمة Samss

5.2 الامتيازات

بشكل عام، يبدأ Ryuk بالتحرك أفقيًا داخل الشبكة أو يتم تشغيله بواسطة برامج ضارة أخرى مثل أو ، والتي، في حالة تصعيد الامتياز، تنقل هذه الحقوق المرتفعة إلى برنامج الفدية.

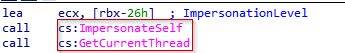

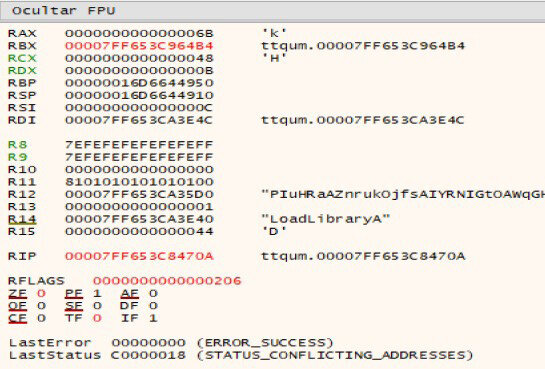

وقبل ذلك، وكمقدمة لعملية التنفيذ، نراه ينفذ العملية انتحال شخصيةمما يعني أنه سيتم تمرير محتويات الأمان الخاصة برمز الوصول إلى الدفق، حيث سيتم استردادها على الفور باستخدام GetCurrentThread.

أرز. 25: اتصل بـ ImpersonateSelf

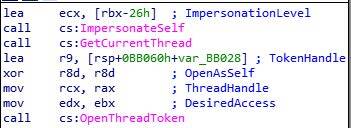

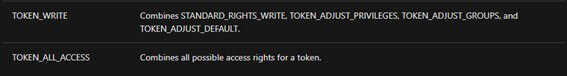

نرى بعد ذلك أنه سيتم ربط رمز الوصول بسلسلة رسائل. ونرى أيضًا أن أحد الأعلام هو الوصول المرغوب، والتي يمكن استخدامها للتحكم في الوصول الذي سيحصل عليه مؤشر الترابط. في هذه الحالة يجب أن تكون القيمة التي سيحصل عليها edx هي TOKEN_ALL_ACESS او غير ذلك - TOKEN_WRITE.

أرز. 26 : إنشاء رمز التدفق

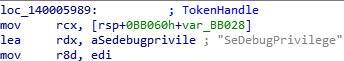

ثم سوف يستخدم امتياز SeDebug وسيتم إجراء مكالمة للحصول على حقوق تصحيح الأخطاء فيما يتعلق بمؤشر الترابط، ونتيجة لذلك، يتم تحديد PROCESS_ALL_ACCESS، سيكون قادرًا على الوصول إلى أي عملية مطلوبة. الآن، نظرًا لأن برنامج التشفير لديه بالفعل دفق مُجهز، فكل ما تبقى هو الانتقال إلى المرحلة النهائية.

أرز. 27: استدعاء وظيفة SeDebugPrivilege وتصعيد الامتياز

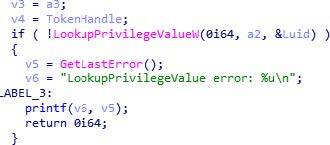

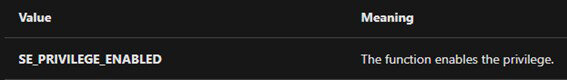

من ناحية، لدينا LookupPrivilegeValueW، الذي يزودنا بالمعلومات اللازمة حول الامتيازات التي نريد زيادتها.

أرز. 28: طلب معلومات حول امتيازات تصعيد الامتيازات

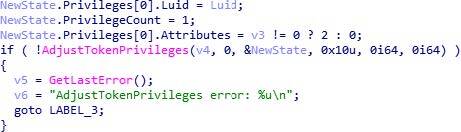

ومن ناحية أخرى، لدينا ضبط امتيازات Token، والذي يسمح لنا بالحصول على الحقوق اللازمة للبث الخاص بنا. في هذه الحالة، الشيء الأكثر أهمية هو نيو ستيت، الذي سيمنح علمه الامتيازات.

أرز. 29: إعداد الأذونات للرمز المميز

5.3 التنفيذ

سنبين في هذا القسم كيفية تنفيذ العينة لعملية التنفيذ المذكورة سابقاً في هذا التقرير.

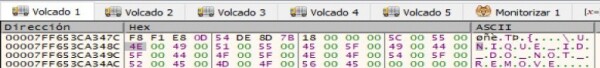

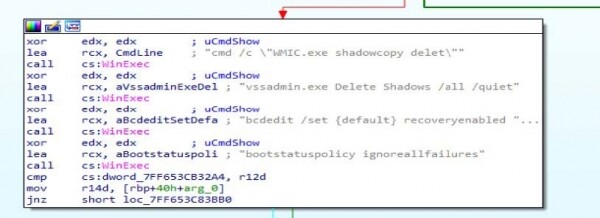

الهدف الرئيسي من عملية التنفيذ، وكذلك التصعيد، هو الوصول إلى نسخ الظل. للقيام بذلك، يحتاج إلى العمل مع موضوع بحقوق أعلى من حقوق المستخدم المحلي. وبمجرد حصوله على هذه الحقوق المرتفعة، فإنه سيقوم بحذف النسخ وإجراء تغييرات على العمليات الأخرى لكي يجعل من المستحيل العودة إلى نقطة استعادة سابقة في نظام التشغيل.

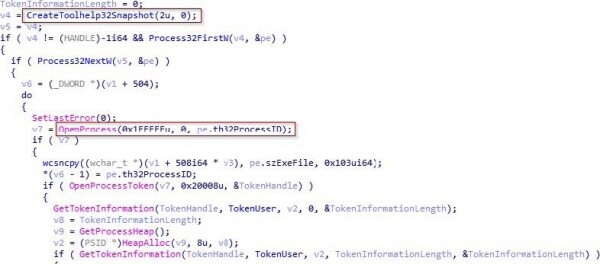

وكما هو معتاد مع هذا النوع من البرامج الضارة، فإنه يستخدم CreateToolHelp32Snapshotلذلك يأخذ لقطة من العمليات الجارية حاليًا ويحاول الوصول إلى تلك العمليات باستخدام عملية مفتوحة. وبمجرد حصوله على حق الوصول إلى العملية، فإنه يفتح أيضًا رمزًا مميزًا بمعلوماته للحصول على معلمات العملية.

أرز. 30: استرجاع العمليات من جهاز الكمبيوتر

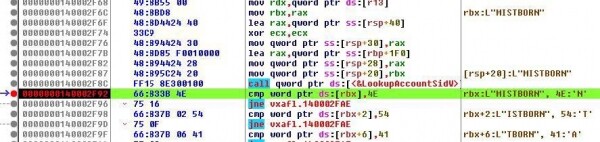

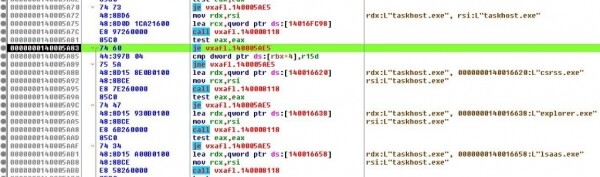

يمكننا أن نرى ديناميكيًا كيف يحصل على قائمة العمليات الجارية في الروتين 140002D9C باستخدام CreateToolhelp32Snapshot. بعد استلامها، يقوم باستعراض القائمة، محاولًا فتح العمليات واحدة تلو الأخرى باستخدام OpenProcess حتى ينجح. في هذه الحالة، كانت العملية الأولى التي تمكن من فتحها هي "taskhost.exe".

أرز. 31: تنفيذ الإجراء ديناميكيًا للحصول على العملية

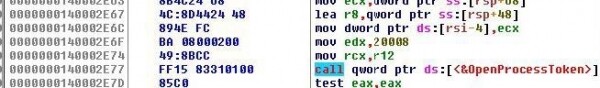

يمكننا أن نرى أنه يقرأ بعد ذلك معلومات الرمز المميز للعملية، لذلك يستدعي OpenProcessToken مع المعلمة "20008"

أرز. 32: قراءة معلومات رمز العملية

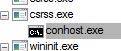

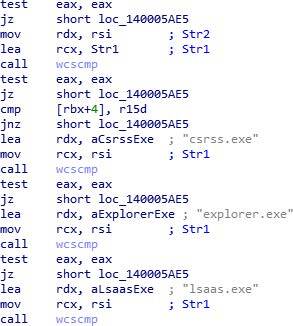

كما أنه يتحقق من أن العملية التي سيتم إدخاله فيها ليست كذلك csrss.exe, Explorer.exe، lsaas.exe أو أن لديه مجموعة من الحقوق سلطة NT.

أرز. 33: العمليات المستبعدة

يمكننا أن نرى ديناميكيًا كيف يتم إجراء الفحص أولاً باستخدام معلومات الرمز المميز للعملية 140002D9C لمعرفة ما إذا كان الحساب الذي يتم استخدام حقوقه لتنفيذ العملية هو حساب سلطة الإقليم الشمالي.

أرز. 34: فحص سلطة NT

وفي وقت لاحق، خارج الإجراء، يتحقق من أن هذا ليس كذلك csrss.exe، Explorer.exe أو lsaas.exe.

أرز. 35: فحص سلطة NT

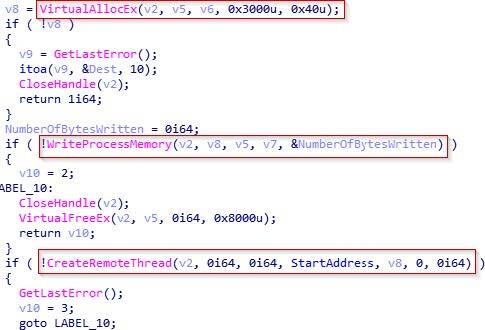

بمجرد التقاط لقطة للعمليات، وفتح العمليات، والتحقق من عدم استبعاد أي منها، يصبح جاهزًا لكتابة العمليات التي سيتم إدخالها إلى الذاكرة.

للقيام بذلك، يقوم أولاً بحجز مساحة في الذاكرة (VirtualAllocEx)، يكتب فيه (كتابة عملية الذاكرة) ويقوم بإنشاء موضوع (إنشاء موضوع بعيد). للعمل مع هذه الوظائف، فإنه يستخدم معرفات PID للعمليات المحددة، والتي تم الحصول عليها مسبقًا باستخدامها CreateToolhelp32Snapshot.

أرز. 36: تضمين التعليمات البرمجية

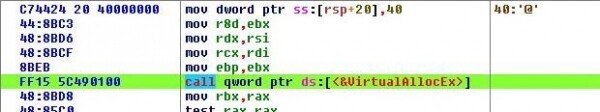

هنا يمكننا أن نلاحظ ديناميكيًا كيف يستخدم معرف العملية (PID) لاستدعاء الوظيفة VirtualAllocEx.

أرز. 37: اتصل بـ VirtualAllocEx

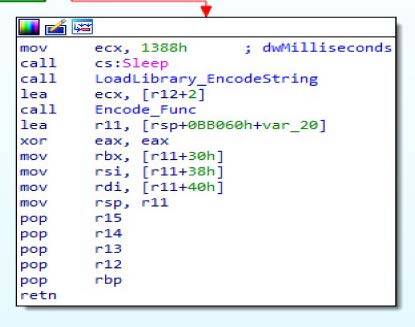

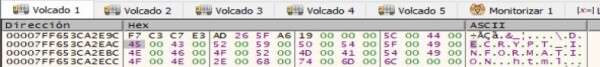

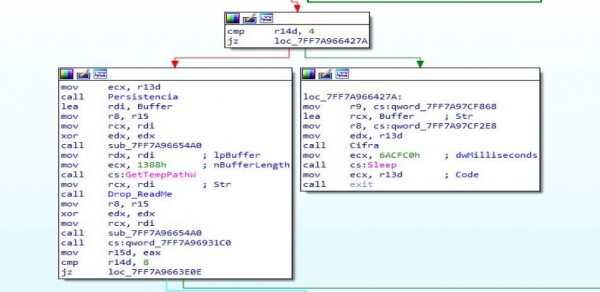

5.4 التشفير

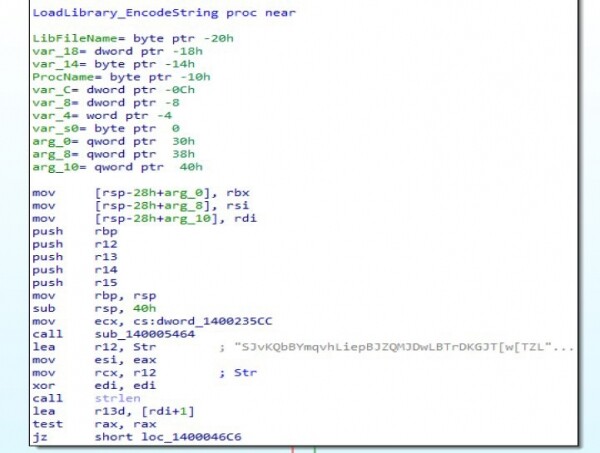

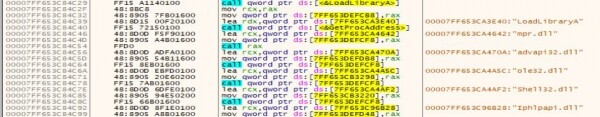

في هذا القسم، سنلقي نظرة على جزء التشفير من هذه العينة. في الصورة التالية يمكنك رؤية روتينين يسمى "LoadLibrary_EncodeString"و"Encode_Func"، وهي المسؤولة عن تنفيذ إجراء التشفير.

أرز. 38 : إجراءات التشفير

في البداية يمكننا أن نرى كيف يقوم بتحميل سلسلة سيتم استخدامها لاحقًا لإزالة التشويش عن كل ما هو مطلوب: الواردات ومكتبات DLL والأوامر والملفات ومزودي الخدمات السحابية.

أرز. 39: دائرة إزالة التشويش

يوضح الشكل التالي عملية الاستيراد الأولى التي يتم إزالة التشويش منها في السجل R4. فشل LoadLibrary. سيتم استخدام هذا لاحقًا لتحميل ملفات DLL المطلوبة. يمكننا أيضًا رؤية سطر آخر في السجل R12، والذي يتم استخدامه مع السطر السابق لإجراء عملية إزالة التشويش.

أرز. 40: إزالة التشويش الديناميكي

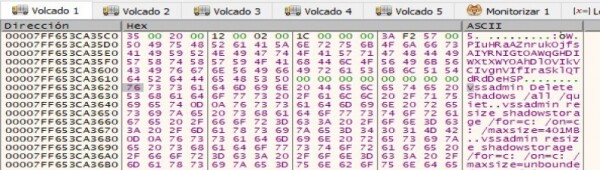

ويستمر في تنزيل الأوامر التي سيتم تشغيلها لاحقًا لتعطيل النسخ الاحتياطية ونقاط الاستعادة وأوضاع التشغيل الآمن.

أرز. 41: تحميل الأوامر

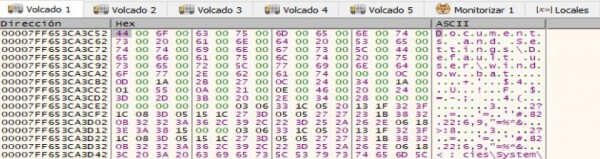

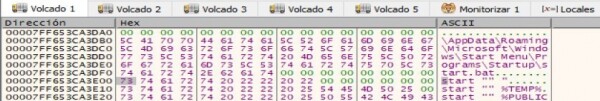

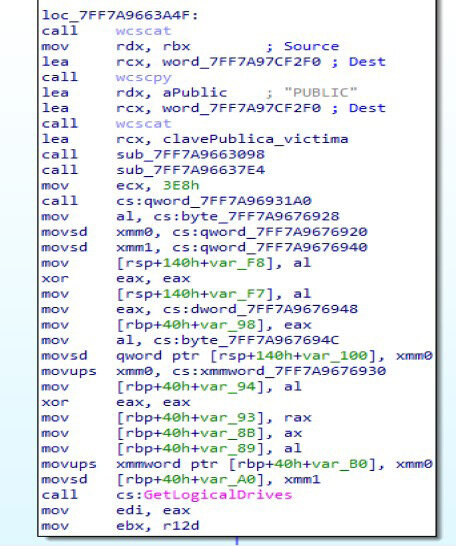

ثم يقوم بتحميل الموقع حيث سيتم إسقاط 3 ملفات: Windows.bat، run.sct и start.bat.

أرز. 42 : مواقع الملفات

تُستخدم هذه الملفات الثلاثة للتحقق من الامتيازات التي يتمتع بها كل موقع. إذا لم تكن الامتيازات المطلوبة متوفرة، فسيتوقف Ryuk عن التنفيذ.

ويستمر في تحميل الأسطر المقابلة للملفات الثلاثة. أولاً، DECRYPT_INFORMATION.html، يحتوي على المعلومات اللازمة لاستعادة الملفات. ثانية، PUBLIC، يحتوي على المفتاح العام RSA.

أرز. 43: خط فك التشفير INFORMATION.html

ثالث، UNIQUE_ID_DO_NOT_REMOVE، يحتوي على المفتاح المشفر الذي سيتم استخدامه في الإجراء التالي لإجراء التشفير.

أرز. 44: لا تقم بإزالة معرف السطر الفريد

وأخيرًا، يقوم بتنزيل المكتبات المطلوبة مع الواردات ومزودي الخدمات (CSP) المطلوبين (مايكروسوفت RSA المحسنة и مزود التشفير AES).

أرز. 45 : تحميل المكتبات

بعد اكتمال عملية إزالة التشويش، يتم تنفيذ الإجراءات المطلوبة للتشفير: تعداد جميع محركات الأقراص المنطقية، وتنفيذ ما تم تحميله في الروتين السابق، وتعزيز التواجد في النظام، ورمي ملف RyukReadMe.html، والتشفير، وتعداد جميع محركات أقراص الشبكة والانتقال إلى الأجهزة المكتشفة وتشفيرها.

كل شيء يبدأ بالتحميل"CMD.EXE" وسجلات المفاتيح العامة لـ RSA.

أرز. 46 : التحضير للتشفير

ثم يحصل على كافة محركات الأقراص المنطقية باستخدام احصل على محركات الأقراص المنطقية وتعطيل جميع النسخ الاحتياطية ونقاط الاستعادة وأوضاع التمهيد الآمن.

أرز. 47 : تعطيل أدوات الاسترداد

وبعد ذلك يقوم بتعزيز وجوده في النظام كما رأينا أعلاه، ويكتب الملف الأول RyukReadMe.html в مؤقت.

أرز. 48: نشر إشعار الفدية

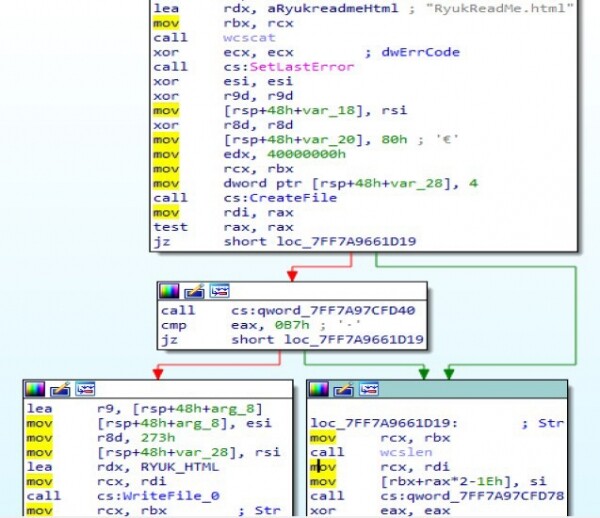

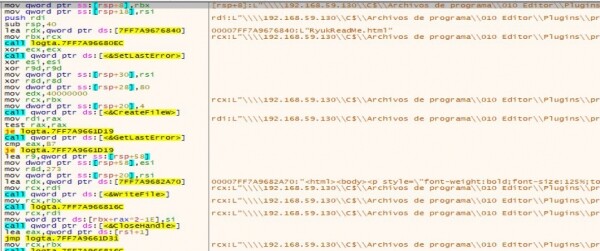

في الصورة التالية يمكنك رؤية كيفية إنشاء ملف وتنزيل المحتوى وكتابته:

أرز. 49 : تحميل وكتابة محتويات الملف

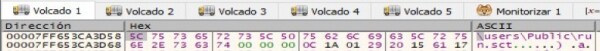

ليتمكن من تنفيذ نفس الإجراءات على جميع الأجهزة التي يستخدمها

"icacls.exe"، كما بينا أعلاه.

أرز. 50 : استخدام icalcls.exe

وأخيرًا، يبدأ في تشفير الملفات باستثناء ملفات "*.exe" و"*.dll" وملفات النظام والمواقع الأخرى المحددة في شكل قائمة بيضاء مشفرة. للقيام بذلك، يستخدم الواردات: CryptAcquireContextW (حيث يتم تحديد استخدام AES وRSA)، كريبتديريفيكي، كريبتجينكي, CryptDestroyKey إلخ. كما يحاول أيضًا توسيع نطاق وصوله إلى أجهزة الشبكة المكتشفة باستخدام WNetEnumResourceW ثم تشفيرها.

أرز. 51 : تشفير ملفات النظام

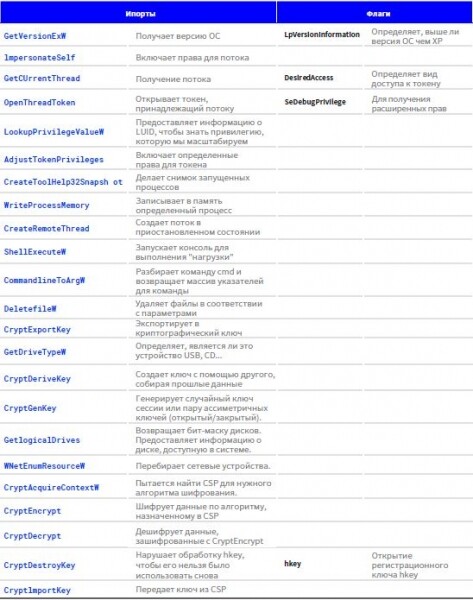

6. الواردات والأعلام المقابلة لها

يوجد أدناه جدول يسرد الواردات والأعلام الأكثر صلة التي استخدمتها العينة:

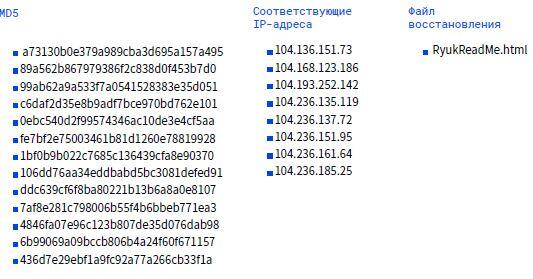

7. اللجنة الأولمبية الدولية

مراجع

- usersPublicrun.sct

- ابدأ القائمةProgramsStartupstart.bat AppDataRoamingMicrosoftWindowsStart

- MenuProgramsStartupstart.bat

تم تجميع تقرير فني عن برنامج طلب الفدية Ryuk بواسطة خبراء من مختبر مكافحة الفيروسات PandaLabs.

8. الروابط

1. "راديو Everis y Prisa لديه خبرة كبيرة في حماية أنظمةه."https://www. elconfidencial.com/tecnologia/2019-11-04/everis-la-ser-ciberataque-ransomware-15_2312019/، تم النشر في 04/11/2019.

2. "يأتي فيروس أصلي من أصل روسي إلى الشركات الإسبانية المهمة." https: //elpais.com/tecnologia/2019/11/04/actualidad/1572897654_ 251312.html، المنشور بتاريخ 04/11/2019.

3. "ورقة VB2019: انتقام الشينيغامي: الذيل الطويل لبرامج ريوك الضارة." https://securelist.com/story-of-the-year-2019-cities-under-ransomware-siege/95456/، النشرة العامة 11. /12/2019

4. "صيد الألعاب الكبيرة باستخدام ريوك: برنامج فدية مستهدف آخر مربح."https://www. Crowdstrike.com/blog/big-game-hunting-with-ryuk-another-lucrative-targeted-ransomware/، تم نشره في 10/01/2019.

5. "ورقة VB2019: انتقام الشينيغامي: الذيل الطويل لبرامج ريوك الضارة." virusbulletin.com/virusbulletin/2019/10/ vb2019-paper-shinigamis-revenge-long-tail-r

المصدر: www.habr.com