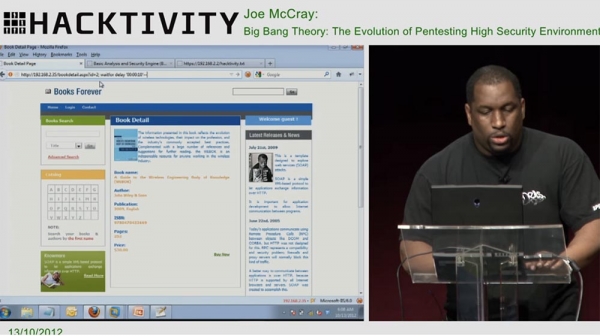

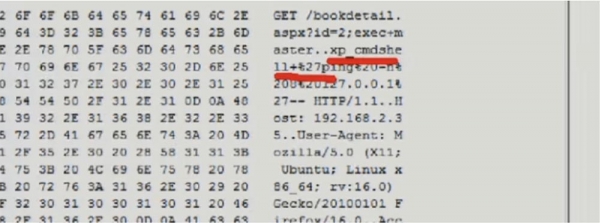

İndi biz SQL inyeksiyasının başqa üsulunu sınayacağıq. Baxaq görək verilənlər bazası səhv mesajlarını buraxmağa davam edir. Bu üsul "gecikməni gözləmək" adlanır və gecikmənin özü belə yazılır: waitfor delay 00:00:01'. Mən bunu faylımızdan kopyalayıb brauzerimin ünvan çubuğuna yapışdırıram.

Bütün bunlara "müvəqqəti əsasda kor SQL injection" deyilir. Burada etdiyimiz tək şey "10 saniyə gecikmə gözləyin" deməkdir. Diqqət etsəniz, yuxarı sol tərəfdə "bağlanır ..." yazısı var, yəni səhifəmiz nə edir? O, əlaqəni gözləyir və 10 saniyədən sonra monitorunuzda düzgün səhifə görünür. Bu hiylə ilə verilənlər bazasından ona daha bir neçə sual verməyə icazə verməsini xahiş edirik, məsələn, əgər istifadəçi Joe olsa, onda 10 saniyə gözləmək lazımdır. Aydındır? İstifadəçi dbo-dursa, 10 saniyə də gözləyin. Bu Blind SQL Injection metodudur.

Düşünürəm ki, tərtibatçılar yamaqlar yaratarkən bu zəifliyi aradan qaldırmırlar. Bu, SQL inyeksiyasıdır, lakin bizim IDS proqramımız SQL inyeksiyasının əvvəlki üsulları kimi bunu da görmür.

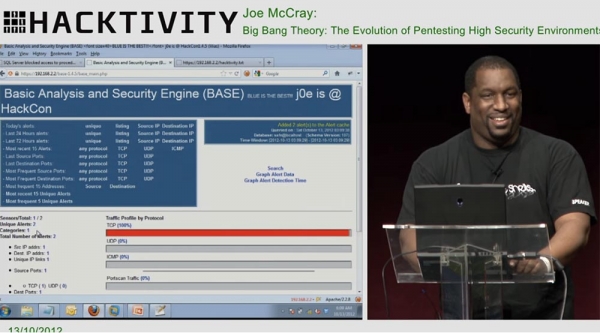

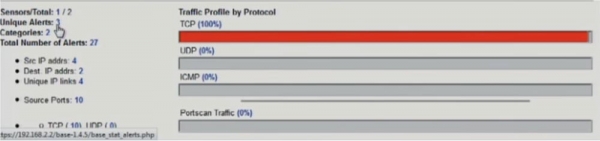

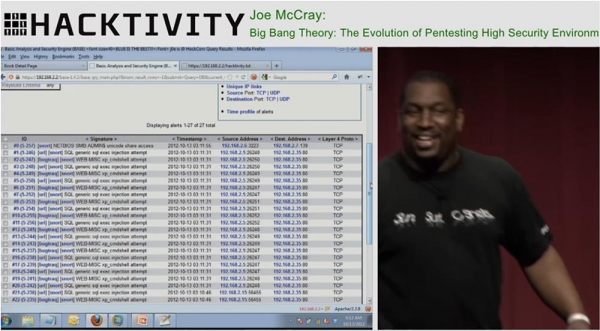

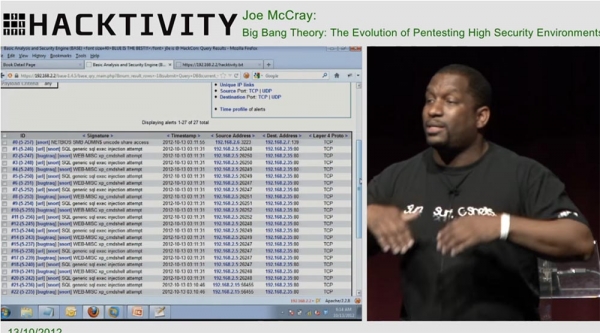

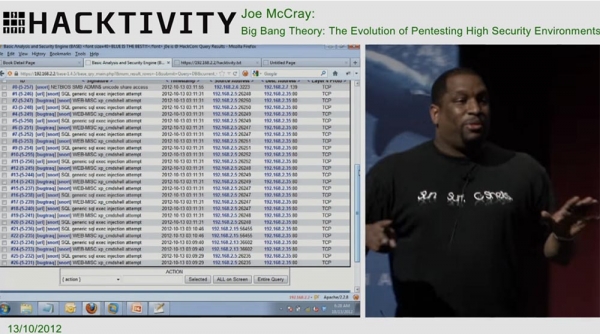

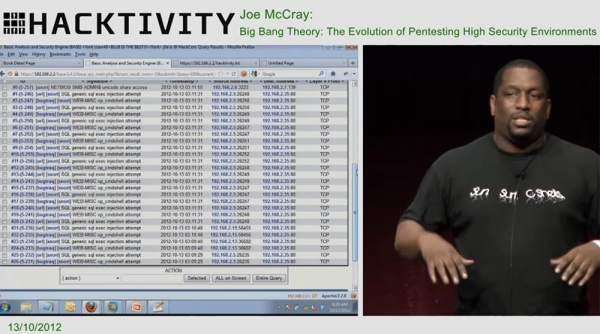

Gəlin daha maraqlı bir şeyə cəhd edək. Bu xətti IP ünvanı ilə kopyalayın və brauzerə yapışdırın. Bu işlədi! Proqramımızdakı TCP çubuğu qırmızıya çevrildi, proqram 2 təhlükəsizlik təhdidini qeyd etdi.

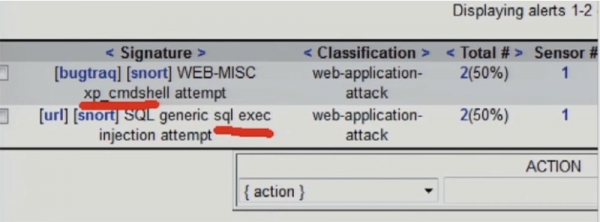

Yaxşı, görək sonra nə oldu. XP qabığına bir təhlükəmiz var, digər təhlükə isə SQL inyeksiya cəhdidir. Ümumilikdə veb tətbiqinə iki hücum cəhdi olub.

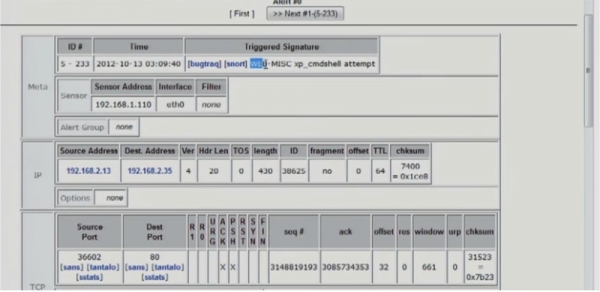

Yaxşı, indi məntiqlə mənə kömək et. Bizdə IDS-in müxtəlif XP qabıqlarının dəyişdirilməsinə cavab verdiyini bildirdiyi məlumat paketimiz var.

Aşağı düşsək, HEX kodları cədvəlini görürük, onun sağında xp_cmdshell + &27ping mesajı olan bir bayraq var və açıq-aydın bu pisdir.

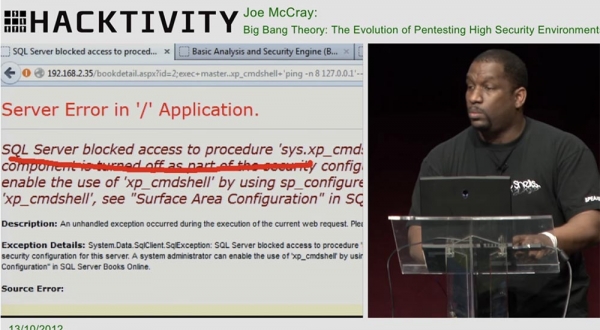

Gəlin burada nə baş verdiyini görək. SQL Server nə etdi?

SQL server dedi ki, "siz mənim verilənlər bazam paroluna sahib ola bilərsiniz, siz mənim bütün verilənlər bazası qeydlərimi əldə edə bilərsiniz, amma dostum, əmrlərinizi mənim üzərimdə icra etməyinizi heç istəmirəm, bu heç də yaxşı deyil"!

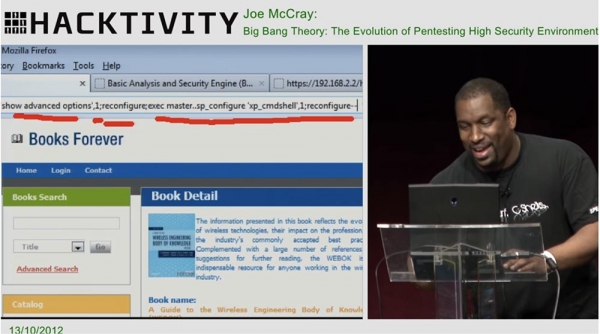

Etməli olduğumuz şey, IDS XP qabığına təhlükə barədə məlumat versə belə, təhlükənin nəzərə alınmamasını təmin etməkdir. SQL Server 2005 və ya SQL Server 2008 istifadə edirsinizsə, SQL inyeksiya cəhdi aşkar edilərsə, əməliyyat sisteminin qabığı kilidlənəcək və işinizi davam etdirməyinizə mane olacaq. Bu, çox bezdiricidir. Bəs biz nə etməliyik? Siz serverdən çox mehribanlıqla soruşmağa çalışmalısınız. “Xahiş edirəm, ata, bu peçenyeləri ala bilərəm” kimi bir şey deməliyəmmi? Mən bunu edirəm, ciddi olaraq, serverdən çox nəzakətlə xahiş edirəm! Mən daha çox seçim xahiş edirəm, yenidən konfiqurasiya tələb edirəm və mən ehtiyacım olduğu üçün qabığı əlçatan etmək üçün XP qabıq parametrlərinin dəyişdirilməsini xahiş edirəm!

Görürük ki, IDS bunu aşkar edib - görürsünüz, burada artıq 3 təhlükə qeyd olunub.

Sadəcə bura baxın - təhlükəsizlik qeydlərini partlatdıq! Milad ağacına bənzəyir, burada çox şey asılıb! 27 təhlükəsizlik təhdidləri! Yaşasın uşaqlar, bu hakeri tutduq, onu tutduq!

Biz onun məlumatlarımızı oğurlayacağından narahat deyilik, lakin o, bizim "qutumuzda" sistem əmrlərini yerinə yetirə bilirsə - bu artıq ciddidir! Telnet marşrutunu, FTP-ni çəkə bilərsiniz, mənim məlumatlarımı ələ keçirə bilərsiniz, bu gözəldir, amma mən bundan narahat deyiləm, sadəcə olaraq "qutuğumun" qabığını ələ keçirməyinizi istəmirəm.

Mənə həqiqətən təsir edən şeylər haqqında danışmaq istəyirəm. Mən təşkilatlarda işləyirəm, uzun illərdir ki, işləyirəm və bunu sizə deyirəm, çünki sevgilim mənim işsiz olduğumu düşünür. Fikirləşir ki, mənim işim səhnədə dayanıb söhbət etməkdir, bunu iş hesab etmək olmaz. Amma deyirəm: “yox, sevincim, məsləhətçiyəm”! Fərq budur - mən öz fikrimi söyləyirəm və bunun üçün pul alıram.

Bunu belə deyim - biz hakerlər qabığı sındırmağı çox sevirik və bizim üçün dünyada “qabığı udmaqdan” böyük zövq yoxdur. IDS analitikləri öz qaydalarını yazdıqda, onları qabıqların sındırılmasından qoruyacaq şəkildə yazdıqlarını görə bilərsiniz. Ancaq CIO ilə məlumatların çıxarılması problemi haqqında danışsanız, o, sizə iki variant üzərində düşünməyi təklif edəcək. Tutaq ki, saatda 100 "parça" edən bir tətbiqim var. Mənim üçün daha vacib olan nədir - bu proqramdakı bütün məlumatların təhlükəsizliyini və ya "qutu" qabığının təhlükəsizliyini təmin etmək? Bu ciddi sualdır! Daha çox nədən narahat olmalısınız?

Qırılan "qutu" qabığınızın olması heç də kiminsə proqramların daxili işlərinə giriş əldə etməsi demək deyil. Bəli, bu, ehtimaldan daha yüksəkdir və hələ baş verməyibsə, tezliklə ola bilər. Lakin nəzərə alın ki, bir çox təhlükəsizlik məhsulları təcavüzkarın şəbəkənizdə dolaşdığı əsas üzərində qurulub. Beləliklə, əmrlərin yerinə yetirilməsinə, əmrlərin vurulmasına diqqət yetirirlər və qeyd etməlisiniz ki, bu ciddi bir şeydir. Onlar əhəmiyyətsiz boşluqları, çox sadə saytlararası skriptləri, çox sadə SQL inyeksiyalarını qeyd edirlər. Onlar mürəkkəb təhdidlərə əhəmiyyət vermirlər, şifrələnmiş mesajlara əhəmiyyət vermirlər, bu cür şeylərə əhəmiyyət vermirlər. Demək olar ki, bütün təhlükəsizlik məhsulları səs-küy axtarır, “yapping” axtarırlar, topuğunuzu dişləyən bir şeyi dayandırmaq istəyirlər. Təhlükəsizlik məhsulları ilə işləyərkən öyrəndiklərim budur. Təhlükəsizlik məhsulları almağa ehtiyac yoxdur, yük maşını tərs istiqamətdə sürməyə ehtiyac yoxdur. Texnologiyanı başa düşən səriştəli, bacarıqlı insanlar lazımdır. Bəli, Allahım, insanlar! Biz bu problemlərə milyonlarla dollar xərcləmək istəmirik, amma bir çoxunuz bu sahədə çalışmısınız və bilirsiniz ki, müdiriniz reklam görən kimi mağazaya qaçaraq “bu şeyi almalıyıq!” deyə qışqırır. Amma bizim buna ehtiyacımız yoxdur, sadəcə olaraq, arxamızda olan qarışıqlığı aradan qaldırmalıyıq. Bu tamaşanın əsası elə bu idi.

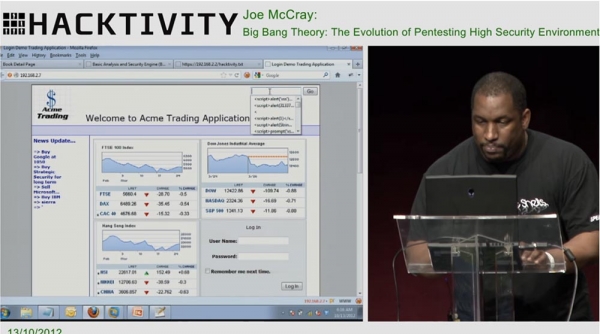

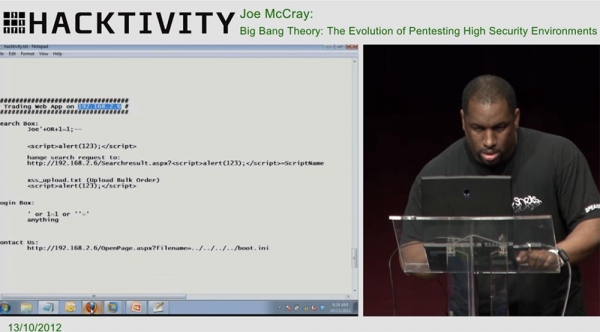

Yüksək təhlükəsizlik mühiti mühafizə mexanizmlərinin necə işlədiyini anlamaq üçün çox vaxt sərf etdiyim bir şeydir. Qorunma mexanizmlərini başa düşdükdən sonra qorunmadan yan keçmək çətin deyil. Məsələn, mənim öz firewall ilə qorunan veb tətbiqim var. Parametrlər panelinin ünvanını kopyalayıram, brauzerin ünvan çubuğuna yapışdırıram və parametrlərə daxil oluram və saytlar arası skript tətbiq etməyə çalışıram.

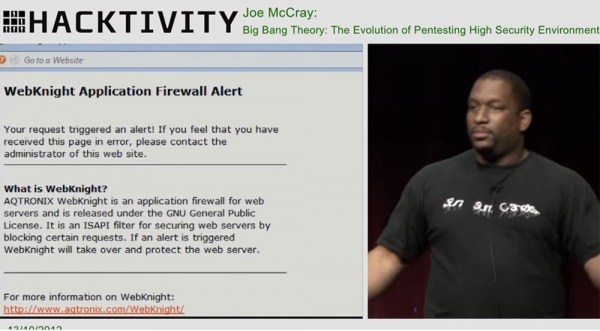

Nəticədə bir təhlükə haqqında bir firewall mesajı alıram - bloklandım.

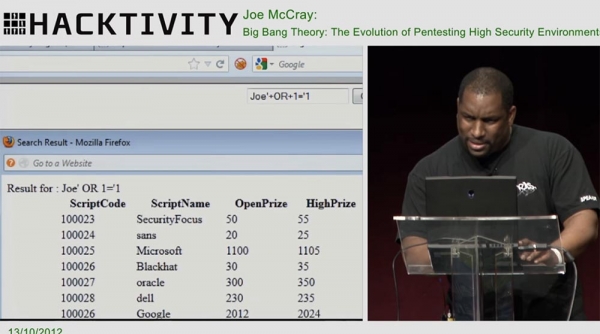

Məncə pisdir, razısınız? Siz təhlükəsizlik məhsulu ilə qarşılaşırsınız. Bəs belə bir şeyə cəhd etsəm nə olacaq: sətirə Joe'+OR+1='1 parametrini qoyun

Gördüyünüz kimi, işlədi. Səhv edirəmsə, məni düzəldin, lakin biz SQL inyeksiyasının proqram təhlükəsizlik duvarını məğlub etdiyini gördük. İndi elə tutaq ki, təhlükəsizlik şirkəti qurmaq istəyirik, ona görə də proqram istehsalçısının şapkasını geyinək. İndi biz pisliyi təcəssüm etdiririk, çünki o, qara papaqdır. Mən məsləhətçiyəm, ona görə də bunu proqram istehsalçıları ilə edə bilərəm.

Biz yeni müdaxilə aşkarlama sistemi qurmaq və tətbiq etmək istəyirik, ona görə də müdaxilənin aşkarlanması kampaniyasına başlayacağıq. Snort, açıq mənbə məhsulu olaraq, yüz minlərlə müdaxilə təhlükəsi imzasını ehtiva edir. Biz etik davranmalıyıq, ona görə də bu imzaları digər proqramlardan oğurlayıb sistemimizə daxil etməyəcəyik. Biz sadəcə oturub hamısını yenidən yazacağıq - hey Bob, Tim, Co, bura gəlin və bütün bu 100 imzanı tez bir zamanda keçirin!

Biz həmçinin zəiflik skaneri yaratmalıyıq. Bilirsiniz ki, Nessus, avtomatik zəiflik tapıcısı, zəiflikləri yoxlayan yaxşı 80 imza və skriptə malikdir. Biz yenə də etik davranacağıq və hamısını proqramımızda şəxsən yenidən yazacağıq.

İnsanlar məndən soruşurlar: "Joe, siz Mod Security, Snort və bu kimi açıq mənbə proqram təminatı ilə bütün bu testləri edirsiniz, onlar digər satıcıların məhsullarına nə qədər bənzəyir?" Mən onlara cavab verirəm: “Onlar heç də bir-birinə bənzəmirlər!” Satıcılar açıq mənbəli təhlükəsizlik məhsullarından əşyalar oğurlamadıqları üçün oturub bütün bu qaydaları özləri yazırlar.

Əgər açıq mənbə məhsullarından istifadə etmədən öz imzalarınızı və hücum sətirlərinizi işlədə bilirsinizsə, bu sizin üçün əla fürsətdir. Əgər kommersiya məhsulları ilə rəqabət apara bilmirsinizsə, düzgün istiqamətdə hərəkət edirsinizsə, öz sahənizdə tanınmağınıza kömək edəcək bir konsepsiya tapmalısınız.

İçdiyimi hamı bilir. Niyə içdiyimi sizə göstərim. Əgər həyatınızda nə vaxtsa mənbə kodu auditi etmisinizsə, mütləq sərxoş olacaqsınız, mənə inanın, ondan sonra içməyə başlayacaqsınız.

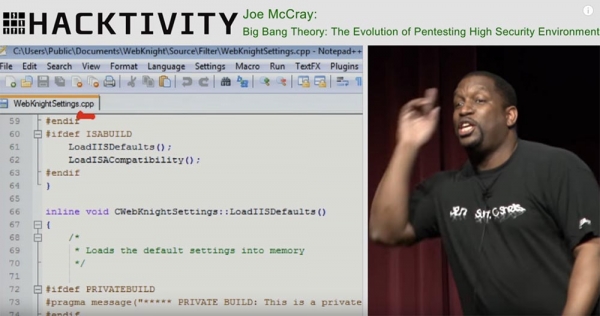

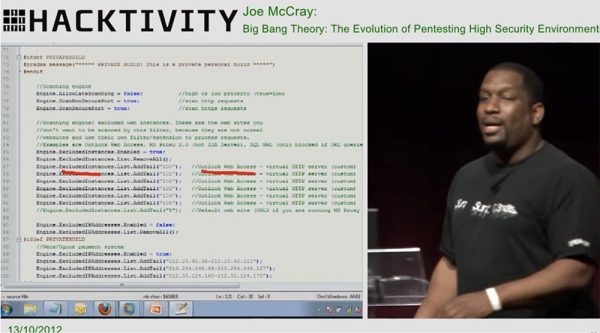

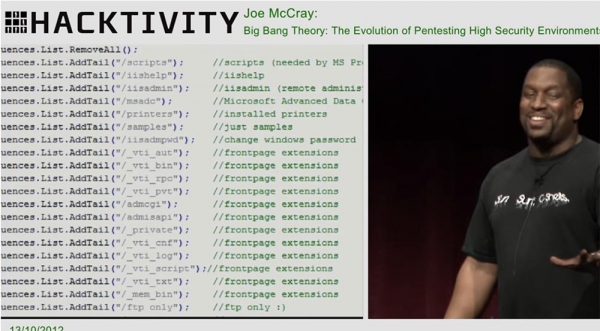

Beləliklə, bizim sevimli dilimiz C++ dilidir. Gəlin bu proqrama nəzər salaq - Web Knight veb serverlər üçün firewall proqramıdır. Onun standart istisnaları var. Maraqlıdır - bu firewall-u yerləşdirsəm, o, məni Outlook Web Access-dən qorumayacaq.

Əla! Bunun səbəbi, bir çox proqram təminatçısı bəzi tətbiqlərdən qaydaları çıxarır və düzgün araşdırma aparmadan onları öz məhsullarına daxil edir. Beləliklə, mən şəbəkə təhlükəsizlik duvarı tətbiqini yerləşdirəndə düşünürəm ki, veb poçtla bağlı hər şey səhv edilir! Çünki demək olar ki, istənilən veb-poçt standart təhlükəsizliyi pozur. Sistem əmrlərini yerinə yetirən və LDAP və ya internetdə hər hansı digər istifadəçi verilənlər bazası anbarına sorğular verən veb kodunuz var.

Mənə deyin, hansı planetdə belə bir şey təhlükəsiz sayıla bilər? Sadəcə düşünün: Outlook Web Access-i açırsınız, b ctrl+K düymələrini sıxırsınız, istifadəçiləri axtarırsınız və bütün bunlar, Active Directory-ni birbaşa internetdən idarə edirsiniz, “dələ poçtu” və ya Horde-dan istifadə edirsinizsə, Linux-da sistem əmrlərini yerinə yetirirsiniz. başqa bir şey. Siz bütün bu qiymətləndirmələri və digər təhlükəli funksiyaları çıxarırsınız. Buna görə də, bir çox firewall onları təhlükəsizlik təhdidləri siyahısından çıxarır, bu barədə proqram istehsalçınızdan soruşmağa çalışın.

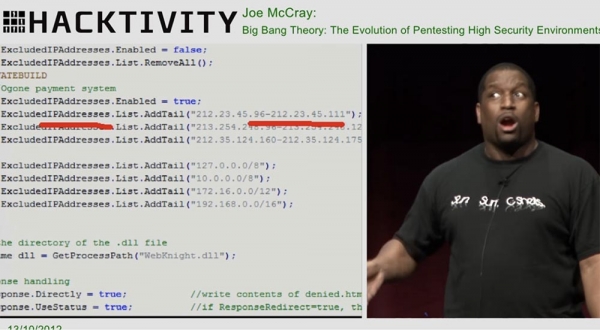

Web Knight tətbiqinə qayıdaq. Bütün bu IP ünvan diapazonlarını skan edən bir URL skanerindən bir çox təhlükəsizlik qaydalarını oğurladı. Bəs bütün bu ünvan diapazonları mənim məhsulumdan çıxarılıb?

Bu ünvanları şəbəkənizdə quraşdırmaq istəyən varmı? Şəbəkənizin bu ünvanlarda işləməsini istəyirsiniz? Bəli, heyrətamizdir. Yaxşı, gəlin bu proqramı aşağı diyirləyin və bu firewallın etmək istəmədiyi digər şeylərə baxaq.

Onlar "1999" adlanır və veb serverlərinin keçmişdə olmasını istəyirlər! Hər hansı birinizin bu axmaqlığı xatırlayırmı: /scripts, /iishelp, msads? Yəqin ki, bir neçə nəfər belə şeyləri sındırmağın nə qədər əyləncəli olduğunu nostalji ilə xatırlayacaq. “Unutma, adam, nə qədər əvvəl serverləri “öldürmüşdük”, çox gözəl idi!”.

İndi bu istisnalara baxsanız görərsiniz ki, bütün bunları - msadlar, printerlər, iisadmpwd - bu gün heç kimə lazım olmayan şeyləri edə bilərsiniz. İcra etməyə icazə verilməyən əmrlər haqqında nə demək olar?

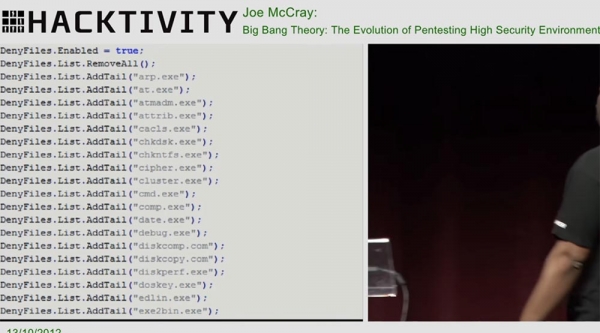

Bunlar arp, at, cacls, chkdsk, cipher, cmd, com. Onları sadalayanda köhnə günlərin xatirələrinə boğulursan, “bacım, o serveri necə ələ keçirdiyimizi xatırla, o günləri xatırla”?

Amma burada həqiqətən maraqlı olan budur - kimsə burada WMIC və ya PowerShell-i görür? Təsəvvür edin ki, yerli sistemdə skriptləri işlədən yeni proqramınız var və bunlar müasir skriptlərdir, çünki siz Windows Server 2008-i işə salmaq istəyirsiniz və mən onu Windows üçün hazırlanmış qaydalarla qorumaq üçün əla iş görəcəyəm. 2000. Belə ki, növbəti dəfə satıcı sizə öz veb tətbiqi ilə gələndə ondan soruşun: “Ay adam, bit admin və ya powershell əmrlərini yerinə yetirmək kimi şeyləri təmin etmisinizmi, bütün digər şeyləri yoxladınızmı, çünki biz gedirik. DotNET-in yeni versiyasını yeniləmək və istifadə etmək üçün"? Ancaq bütün bunlar standart olaraq təhlükəsizlik məhsulunda olmalıdır!

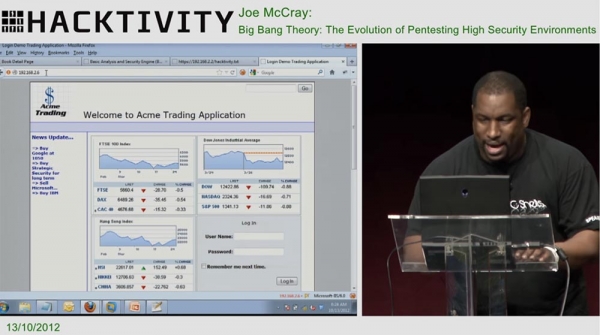

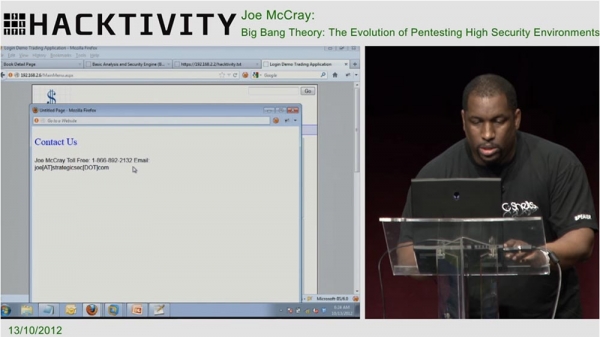

Sizinlə danışmaq istədiyim növbəti şey məntiqi səhvlərdir. Gəlin 192.168.2.6-a keçək. Bu, əvvəlki ilə təxminən eyni tətbiqdir.

Səhifəni aşağı sürüşdürüb Bizimlə Əlaqə linkinə klikləsəniz, maraqlı bir şey görə bilərsiniz.

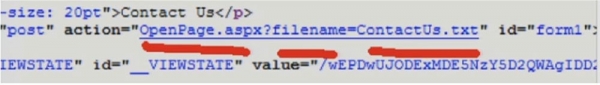

Hər zaman etdiyim pentest üsullarından biri olan "Bizimlə əlaqə saxlayın" sekmesinin mənbə koduna baxsanız, bu sətri görərsiniz.

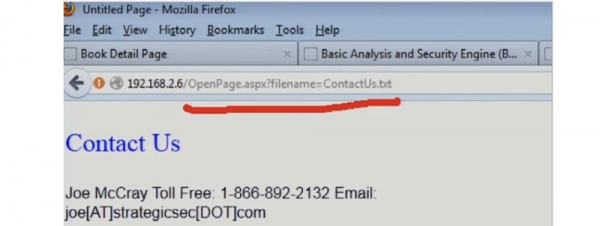

Fikirləşin! Bunu görəndə çoxlarının dediyini eşidirəm: "Vay!" Mən bir dəfə, məsələn, bir milyarder bank üçün nüfuz testi etdim və orada oxşar bir şey gördüm. Beləliklə, SQL inyeksiyasına və ya saytlar arası skriptlərə ehtiyacımız yoxdur - bizdə əsas şey, bu ünvan çubuğu var.

Beləliklə, mübaliğəsiz - bank bizə dedi ki, onlarda həm - həm də şəbəkə mütəxəssisi və veb-inspektor var və onlar heç bir irad bildirməyiblər. Yəni mətn faylının brauzer vasitəsilə açılıb oxunmasını normal hesab edirdilər.

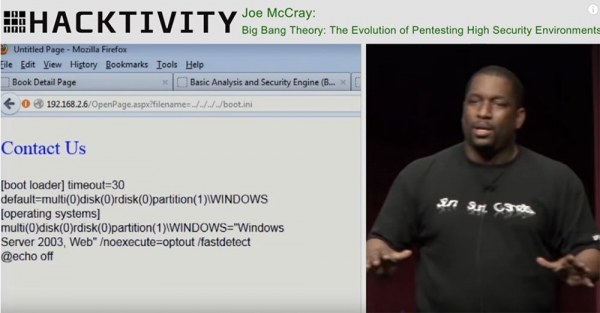

Yəni, sadəcə faylı birbaşa fayl sistemindən oxuya bilərsiniz. Onların təhlükəsizlik qrupunun rəhbəri mənə dedi ki, “bəli, skanerlərdən biri bu açığı tapdı, lakin bunu kiçik hesab etdi”. Mən cavab verdim ki, yaxşı, mənə bir dəqiqə vaxt ver. Mən ünvan çubuğuna filename=../../../../boot.ini yazdım və fayl sisteminin açılış faylını oxuya bildim!

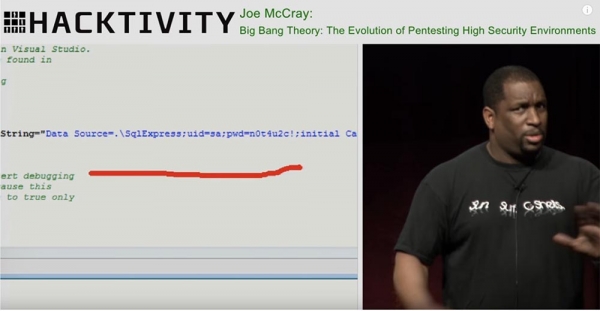

Bunun üçün mənə dedilər: "yox, yox, yox, bunlar kritik fayllar deyil"! Cavab verdim - amma bu Server 2008-dir, elə deyilmi? Dedilər hə, odur. Deyirəm - amma bu serverin serverin kök kataloqunda yerləşən konfiqurasiya faylı var, elə deyilmi? “Doğru” deyə cavab verirlər. “Əla” deyirəm, “təcavüzkar bunu etsə nə olacaq” və ünvan çubuğuna filename=web.config yazıram. Deyirlər - bəs nə, monitorda heç nə görmürsən?

Deyirəm - monitorun üzərinə sağ klik edib "Səhifə kodunu göstər" seçimini seçsəm nə olacaq? Və burada nə tapacağam? "Kritik heç nə yoxdur"? Mən server administrator parolunu görəcəyəm!

Bəs siz deyirsiniz ki, burada problem yoxdur?

Amma mənim ən çox sevdiyim hissə növbətidir. Siz mənə qutuda əmrlər işlətməyə icazə vermirsiniz, lakin mən veb serverin admin parolunu və verilənlər bazasını oğurlaya, bütün verilənlər bazasına göz gəzdirə, bütün verilənlər bazası və sistem nasazlıqlarını sökə və bütün bunlarla uzaqlaşa bilərəm. Pis adamın “ay adam, bu gün əla gündür” deməsi belədir!

Təhlükəsizlik məhsullarının xəstəliyiniz olmasına imkan verməyin! Təhlükəsizlik məhsullarının sizi xəstə etməsinə imkan verməyin! Bəzi incə adamlar tapın, onlara bütün Star Trek xatirələrini verin, maraqlandırın, onları sizinlə qalmağa təşviq edin, çünki hər gün duş qəbul etməyən iyrənc iyrənclər şəbəkələrinizi aşağıdakı kimi işləməyə məcbur edənlərdir! Bunlar təhlükəsizlik məhsullarınızın düzgün işləməsinə kömək edəcək insanlardır.

Mənə deyin, bir çoxunuz davamlı olaraq: "Oh, bu skripti təcili çap etməliyəm!" Deyən bir insanla uzun müddət eyni otaqda qala bilirsiniz və kim hər zaman bununla məşğuldur? Ancaq sizin təhlükəsizlik məhsullarınızı işlədən insanlara ehtiyacınız var.

Təkrar etmək lazımdır ki, təhlükəsizlik məhsulları axmaqdır, çünki işıqlar həmişə səhvdir, onlar daim çirkin şeylər edirlər, sadəcə təhlükəsizlik təmin etmirlər. Mən heç vaxt yaxşı bir təhlükəsizlik məhsulu görməmişəm ki, tornavida olan bir adam onu az və ya çox normal işləməsi üçün lazım olan yerdə çimdikləsin. Bu, sadəcə olaraq pis olduğunu söyləyən böyük bir qaydalar siyahısıdır, vəssalam!

Beləliklə, uşaqlar, mən istəyirəm ki, təhsilə, təhlükəsizlik, politexnika kimi şeylərə diqqət yetirəsiniz, çünki təhlükəsizlik məsələlərinə dair çoxlu pulsuz onlayn kurslar var. Python öyrənin, Assembly öyrənin, veb proqram testini öyrənin.

Şəbəkənizi qorumağa həqiqətən kömək edəcək şey budur. Ağıllı insanlar şəbəkələri qoruyur, şəbəkə məhsulları qorumur! İşə qayıdın və müdirinizə daha ağıllı insanlar üçün daha çox büdcəyə ehtiyacınız olduğunu deyin, indi böhran olduğunu bilirəm, amma hər halda ona deyin ki, insanların onları öyrətməsi üçün daha çox pul lazımdır. Əgər biz bir məhsul alırıqsa, amma baha olduğu üçün ondan istifadə kursu almırıqsa, insanlara ondan istifadə etməyi öyrətməyəcəyiksə, niyə ümumiyyətlə alırıq?

Mən bir çox təhlükəsizlik məhsulu satıcıları üçün işləmişəm, demək olar ki, bütün həyatımı bu məhsulların tətbiqinə sərf etmişəm və bütün bu ağılsız məhsulları quraşdırıb işlətdiyim üçün bütün bu şəbəkəyə giriş nəzarəti və əşyalarından bezmişəm. Bir gün bir müştəriyə getdim, onlar EAP protokolu üçün 802.1x standartını tətbiq etmək istədilər, buna görə də hər port üçün MAC ünvanları və ikinci dərəcəli ünvanları var idi. Gəldim gördüm pisdir, dönüb printerin düymələrini basmağa başladım. Bilirsiniz ki, printer bütün MAC ünvanları və IP ünvanları ilə şəbəkə avadanlığının sınaq səhifəsini çap edə bilər. Amma məlum oldu ki, printer 802.1x standartını dəstəkləmir, ona görə də onu istisna etmək lazımdır.

Sonra printeri elektrik enerjisindən ayırdım və laptopumun MAC ünvanını printerin MAC ünvanına dəyişdim və laptopumu birləşdirdim, beləliklə, bu bahalı MAC həllindən yan keçdim, düşünün! Bir şəxs sadəcə olaraq hər hansı bir avadanlığı printer və ya VoIP telefonu kimi ötürə bilsə, bu MAC həlli mənə nə fayda verə bilər?

Beləliklə, bu gün mənim üçün pentestinq müştərimin aldığı təhlükəsizlik məhsulunu anlamağa və anlamağa vaxt sərf etməkdən ibarətdir. İndi penetrasiya testi etdiyim hər bir bankda bütün bu HIPS, NIPS, LAUGTHS, MACS və sadəcə əmzikli olan bir sıra digər qısaltmalar var. Amma mən bu məhsulların nə etməyə çalışdığını və bunu necə etməyə çalışdıqlarını anlamağa çalışıram. Sonra mən onların müdafiəni təmin etmək üçün hansı metodologiya və məntiqdən istifadə etdiklərini anlasam, onun ətrafında olmaq heç də çətin olmayacaq.

Sizi tərk edəcəyim sevimli məhsulum MS 1103 adlanır. Bu, HIPS, Host Intrusion Prevention Signature və ya Host Intrusion Prevention Signatures sprey edən brauzer əsaslı istismardır. Əslində, HIPS imzalarından yan keçmək üçün nəzərdə tutulub. Mən bunun necə işlədiyini sizə göstərmək istəmirəm, çünki onu nümayiş etdirmək üçün vaxt ayırmaq istəmirəm, lakin o, bu mühafizədən yan keçmək üçün əla bir iş görür və onu qəbul etməyinizi istəyirəm.

Yaxşı uşaqlar, mən indi gedirəm.

Bəzi reklamlar 🙂

Bizimlə qaldığınız üçün təşəkkür edirik. Məqalələrimiz xoşunuza gəlirmi? Daha maraqlı məzmun görmək istəyirsiniz? Sifariş verməklə və ya dostlarınıza tövsiyə etməklə bizə dəstək olun, , Sizin üçün bizim tərəfimizdən icad edilmiş giriş səviyyəli serverlərin unikal analoqu: (RAID1 və RAID10, 24 nüvəyə qədər və 40 GB DDR4 ilə mövcuddur).

Dell R730xd Amsterdamdakı Equinix Tier IV məlumat mərkəzində 2 dəfə ucuzdur? Yalnız burada Hollandiyada! Dell R420 - 2x E5-2430 2.2Ghz 6C 128GB DDR3 2x960GB SSD 1Gbps 100TB - 99 dollardan! haqqında oxuyun

Mənbə: www.habr.com