Google har introduceret OSV-Scanner, et værktøj til at kontrollere for uopdaterede sårbarheder i kode og applikationer, der fungerer ved at tage højde for hele kæden af afhængigheder forbundet med koden. OSV-Scanner giver dig mulighed for at opdage situationer, hvor en applikation bliver sårbar på grund af problemer i et af de biblioteker, der bruges som en afhængighed. I dette tilfælde kan det sårbare bibliotek bruges indirekte, dvs. kaldes gennem en anden afhængighed. Projektkoden er skrevet i Go og distribueres under Apache 2.0-licensen.

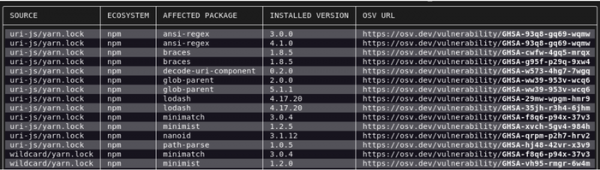

OSV-Scanner kan automatisk rekursivt scanne et mappetræ og identificere projekter og applikationer baseret på tilstedeværelsen af Git-mapper (sårbarhedsoplysninger bestemmes ved at analysere commit-hashes), SBOM-filer (Software Bill of Material i SPDX- og CycloneDX-formater) og manifestere eller låse filer fra pakkeadministratorer som Yarn, NPM, GEM, PIP og Cargo. Det understøtter også scanning af nyttelasten i Docker-containerbilleder, der er bygget fra pakker i arkiver. Debian.

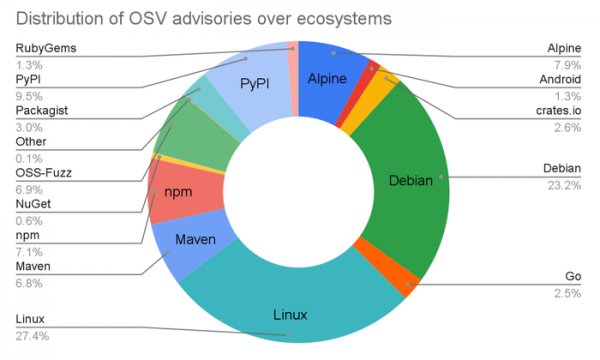

Oplysningerne om sårbarheder er hentet fra OSV-databasen (Open Source Vulnerabilities), som dækker oplysninger om sikkerhedsproblemer i følgende arkiver: Crate.io (Rust), Go, Maven, NPM (JavaScript), NuGet (C#), Packagist (PHP), PyPI (Python), RubyGems, Android, Debian og Alpine, samt data om kernelsårbarhed Linux og information fra sårbarhedsrapporter i projekter, der hostes på GitHub. OSV-databasen afspejler problemets rettelsesstatus, de commits, der introducerede og løste sårbarheden, udvalget af berørte versioner, links til projektets kodelager og problemmeddelelsen. Den medfølgende API muliggør sårbarhedsdetektion på commit- og tag-niveau og analyse af sårbarhedens indvirkning på afledte produkter og afhængigheder.

Kilde: opennet.ru